🔥「炎码工坊」技术弹药已装填!

点击关注 → 解锁工业级干货【工具实测|项目避坑|源码燃烧指南】

(注:文末附可视化流程图与专有名词说明表)

1. 基础概念

TCP(Transmission Control Protocol)是一种面向连接、可靠的、基于字节流的传输层协议,广泛用于云原生应用中数据的可靠传输。其核心特点包括:

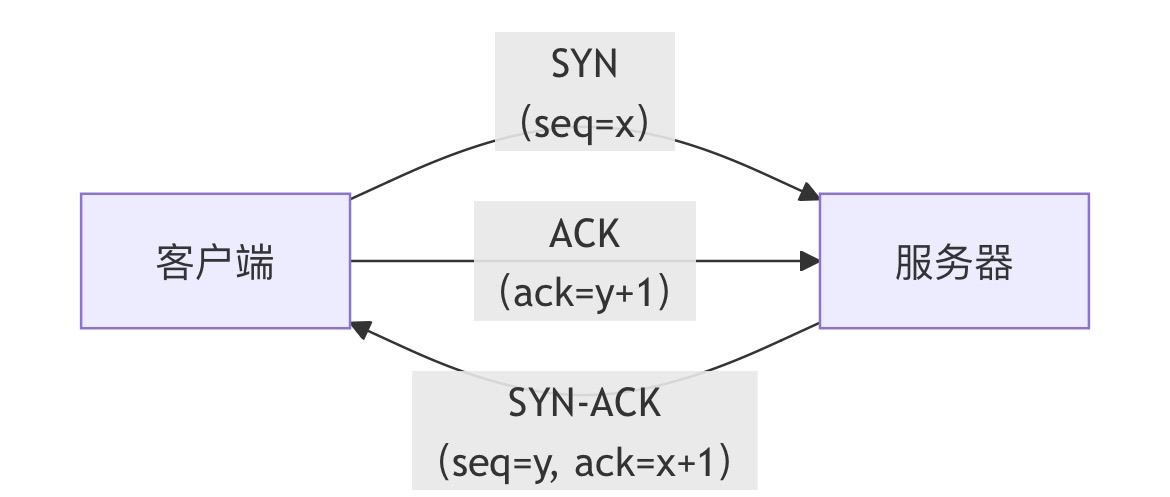

- 三次握手建立连接:确保通信双方达成一致。

- 四次挥手断开连接:优雅释放资源。

- 可靠传输:通过确认应答、超时重传、序列号/确认号机制保障数据完整性。

- 流量控制与拥塞控制:动态调整数据传输速率以避免网络过载。

示例场景:

在微服务间通信中,TCP确保服务A发送的请求能完整到达服务B,即使网络波动也能自动重传丢失的数据包。

2. 技术实现

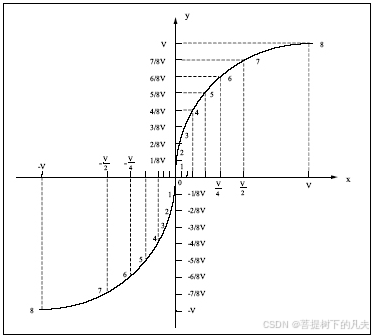

TCP的核心机制通过以下技术实现:

- 序列号与确认号:每个数据包携带序列号(Seq),接收方通过确认号(Ack)反馈已接收的数据位置。

- 滑动窗口:动态调整发送窗口大小,平衡传输效率与接收方处理能力。

- 超时重传:若未在指定时间内收到ACK,则重传数据包。

- 拥塞控制:慢启动、拥塞避免算法防止网络拥堵(如TCP Reno、Cubic)。

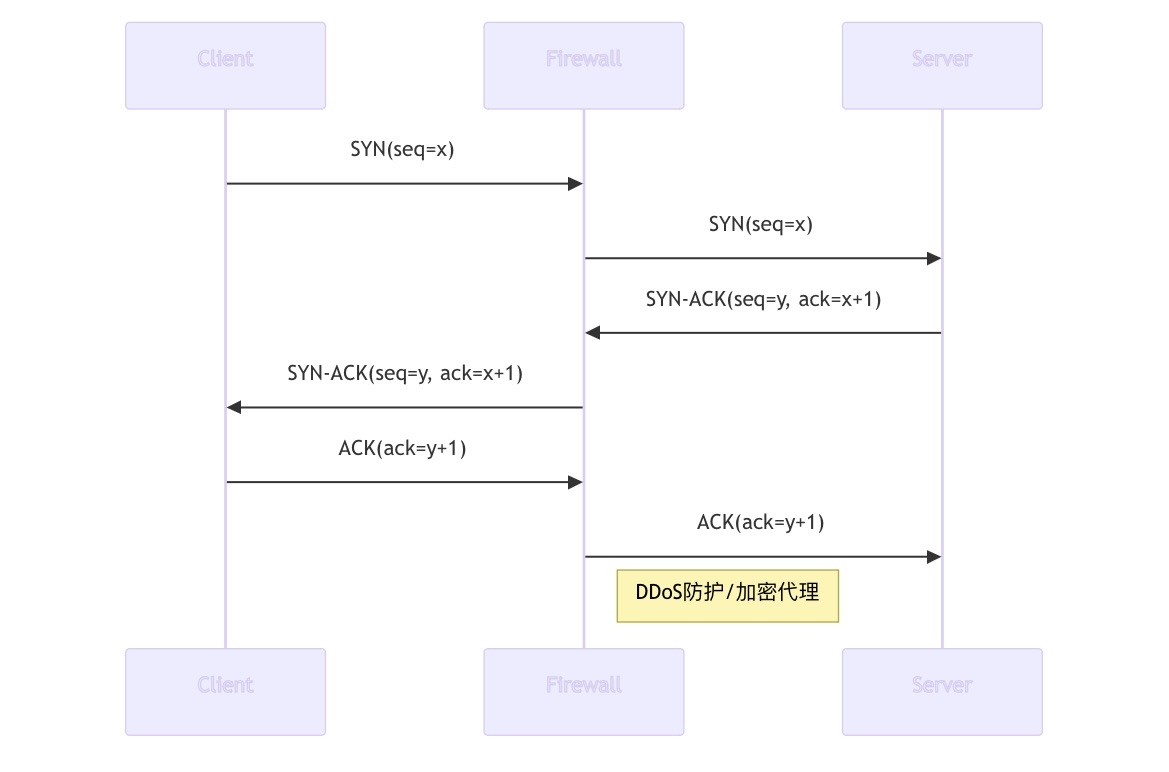

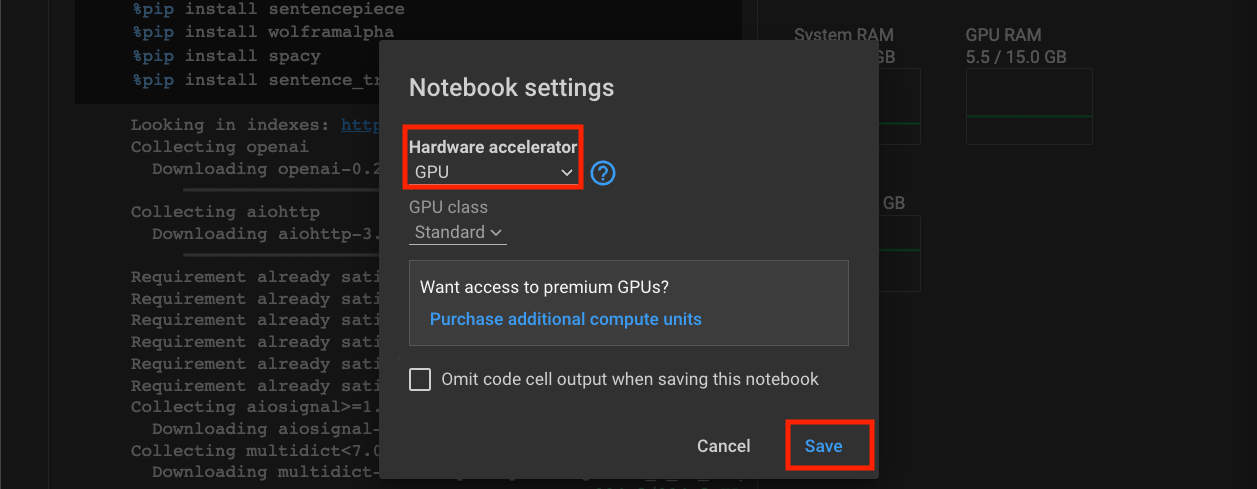

可视化流程:

3. 常见风险

在云原生环境中,TCP协议面临以下安全威胁:

- DDoS攻击(如SYN Flood):攻击者伪造大量SYN请求,耗尽服务器资源。

- 中间人攻击(MITM):窃取或篡改TCP通信中的明文数据。

- 会话劫持(Session Hijacking):通过预测序列号接管合法连接。

- 配置错误:如未关闭不必要的端口或未启用加密(如未强制使用TLS)。

示例:

Kubernetes集群中,未加密的TCP通信可能被同一节点的恶意容器监听,导致敏感数据泄露。

4. 解决方案

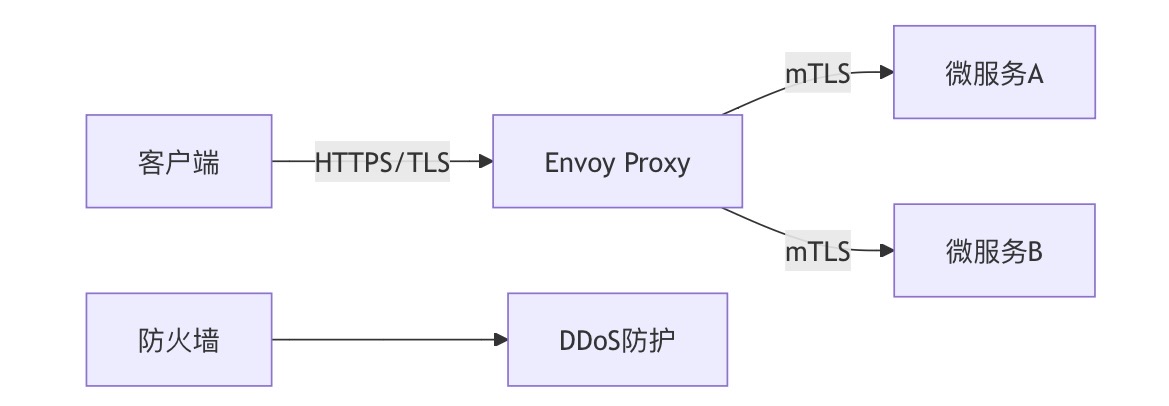

针对上述风险,可采取以下措施:

- 防御DDoS:

- 部署负载均衡器(如Nginx、Envoy)限制SYN速率。

- 使用云厂商的DDoS防护服务(如AWS Shield)。

- 加密通信:

- 强制使用TLS 1.2+加密TCP流量(如HTTPS、gRPC over TLS)。

- 在Service Mesh中启用mTLS(如Istio)。

- 防止会话劫持:

- 随机化初始序列号(ISN),避免预测攻击。

- 结合IPSec或WireGuard隧道保护底层网络。

- 配置加固:

- 最小化暴露端口,使用网络策略(如Calico NetworkPolicy)隔离服务。

示例架构:

5. 工具示例

以下工具可用于TCP协议的安全测试与监控:

- Wireshark:抓包分析TCP流量,检测异常行为。

tshark -i eth0 -f "tcp port 80" # 抓取80端口TCP流量 - nmap:扫描开放端口与服务版本。

nmap -sS -p 1-1000 <目标IP> # TCP SYN扫描 - tcpdump:命令行抓包工具,用于故障排查。

tcpdump -nn port 443 -w capture.pcap # 保存HTTPS流量 - OpenVAS:漏洞扫描器,检测TCP服务中的已知漏洞。

6. 最佳实践

在云原生环境中应用TCP协议的安全建议:

- 最小化暴露面:仅开放必需端口,关闭默认允许规则。

- 加密优先:所有服务间通信强制使用TLS或mTLS。

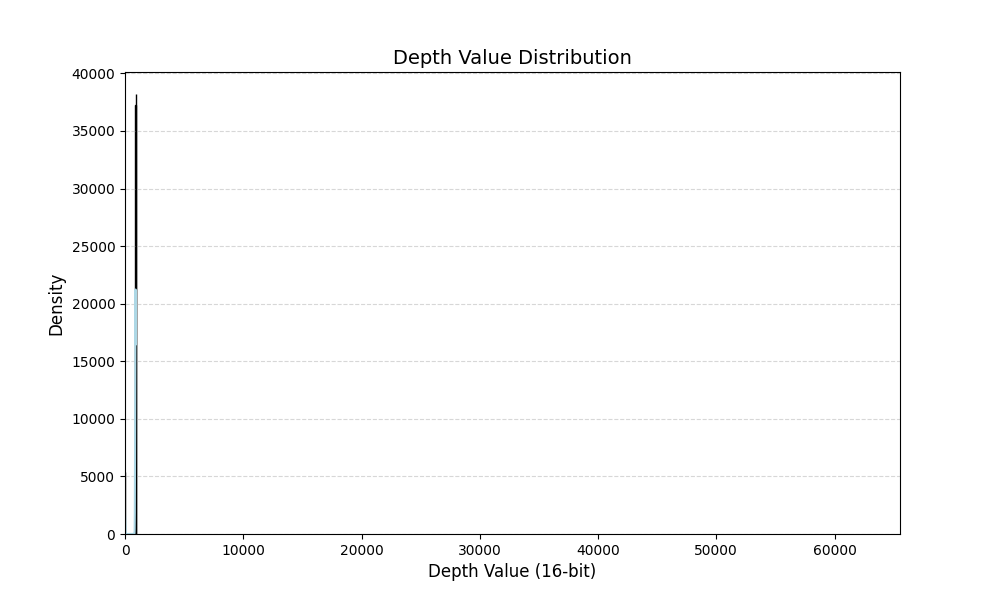

- 实时监控:通过Prometheus+Grafana监控TCP连接状态(如异常SYN请求激增)。

- 自动化测试:CI/CD流水线中集成nuclei或kube-bench,检测配置漏洞。

- 定期更新依赖:及时修复内核、容器运行时中的TCP协议栈漏洞。

可视化流程图

TCP连接建立与安全防护层

专有名词说明表

| 术语 | 全称/解释 |

| TCP | Transmission Control Protocol,传输控制协议 |

| DDoS | Distributed Denial of Service,分布式拒绝服务攻击 |

| TLS | Transport Layer Security,传输层安全协议 |

| mTLS | Mutual TLS,双向TLS认证 |

| SYN Flood | 一种利用TCP三次握手机制的攻击方式 |

| 序列号(Seq) | TCP数据包的唯一标识符,用于保证顺序 |

| 确认号(Ack) | 接收方告知发送方已收到的数据位置 |

| 滑动窗口 | TCP流量控制机制,动态调整发送速率 |

| Service Mesh | 微服务间通信的基础设施层(如Istio) |

| IPSec | Internet Protocol Security,网络层加密协议 |

通过以上框架,初学者可快速掌握TCP协议在云原生场景中的技术逻辑与安全防护方法。

🚧 您已阅读完全文99%!缺少1%的关键操作:

加入「炎码燃料仓」

🚀 获得:

√ 开源工具红黑榜 √ 项目落地避坑指南

√ 每周BUG修复进度+1%彩蛋

(温馨提示:本工坊不打灰工,只烧脑洞🔥)