目录

- 一、原理

- 二、利用方式

- 三、文件上传的风险处

- 四、文件上传漏洞的危害

- 五、文件上传漏洞常见的绕过方式

- 1、前端绕过检测

- 2、mime类型检测绕过

- 3、黑名单绕过

- (1)、相似扩展名

- (2)、apache配置文件

- (3)、大小写绕过

- (4)、在后缀名后面加空格

- (5)、在后缀名上加点 . 尝试绕过

- (6)、 ::$data

- (7)、点空点 . .

- (8)、双写绕过

- 4、白名单绕过

- (1)、00截断

- (2)、图片木马

- (3)、条件竞争

- 5、解析漏洞

- iis

- apache

- nginx

- 六、文件上传的修复建议

- 七、编辑器漏洞

- 八、解析漏洞

- 结语

一、原理

文件上传漏洞可以说是日常渗透测试中用得最多的一个漏洞,用它获得服务器权限最快最直接。在Web程序中,经常需要用到文件上传的功能。如用户或者管理员上传图片,或者其它文件。如果没有限制上传类型或者限制不严格被绕过,就有可能造成文件上传漏洞。如果上传了可执行文件或者网页脚本,就会导致网站被控制甚至服务器沦陷。,复杂一点的情况是配合 Web Server的解析漏洞来获取控制权或结合文件包含漏洞。

二、利用方式

1、一句话木马能够被正常执行

2、能找到上传后的路径

3、可能会有上传文件的策略,比如(上传后修改文件名)针对于这种情况,那么就要来找文件名

三、文件上传的风险处

1、注册/修改个人信息处(如:上传头像等等)

2、敏感身份认证处(如:上传身份证图片/银行卡/个人图片等等)

3、订单评价处(如:上传商品照片等)

4、朋友圈/空间(如上传照片处)

5、所有能上传文件的操作处

四、文件上传漏洞的危害

1、查看/上传/下载对方文件(可以任意的操控对方服务器)

2、查看数据库信息(拖库)

3、可以执行系统命令

4、挂黑页

5、一句话就是想干嘛干嘛

五、文件上传漏洞常见的绕过方式

1、前端绕过检测

(1)、删除js函数

(2)、或者禁用js

2、mime类型检测绕过

主要是改请求头上的Content-Type值

附赠文件后缀表一张

3、黑名单绕过

(1)、相似扩展名

.php4、.php5等

(2)、apache配置文件

.htaccess 通过apache配置文件把jpg后缀解析成php代码 AddType application/x-httpd-php .jpg

(3)、大小写绕过

(4)、在后缀名后面加空格

(5)、在后缀名上加点 . 尝试绕过

(6)、 ::$data

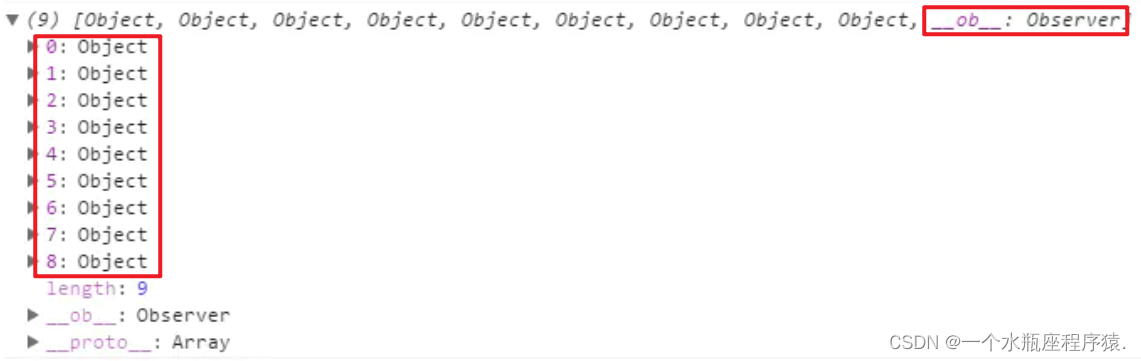

:: d a t a 就是利用 w i n d o w s 下的 N T F S 文件系统的一个特性,当我们访问 a . p h p : : data 就是利用windows下的NTFS文件系统的一个特性,当我们访问a.php:: data就是利用windows下的NTFS文件系统的一个特性,当我们访问a.php::data 就相当于请求a.php

(7)、点空点 . .

这种就是只过滤一遍的情况下

(8)、双写绕过

这种情况下一定要是删除php后缀的前提,不然就不能使用

4、白名单绕过

(1)、00截断

原理

0x00是字符串的结束标识符,攻击者可以利用手动添加标识符的方式来将后面的内容进行截断,而后面的内容可以帮助我们绕过检测

条件:

php版本<5.3 php.ini这个配置文件magic_quotes_gpc必须为off才有用 上传路径可控的情况下

(2)、图片木马

条件:

必须要有解析漏洞或者文件包含漏洞才能解析图片里面的php代码

制作木马的两种方式

1、copy 图片名字 /b + 脚本名字 /a 生成后的名字

2、把图片以记事本打开。保留前三行其他的全部删除。在最后加上木马即可。

二次渲染

如果上传上去的图片被改变过,那么把改变后的图片下载下来进行对比,在没有改动过的地方进行添加一句话木马操作

(3)、条件竞争

是一种服务端的漏洞。在代码层面执行的操作顺序设计不合理。造成的问题。

5、解析漏洞

iis

使用iis5.x-6.x版本的服务器,大多为windows server

2003,网站比较古老,开发语句一般为asp;该解析漏洞也只能解析asp文件,而不能解析aspx文件。

目录解析(6.0)

形式:www.xxx.com/xx.asp/xx.jpg

原理: 服务器默认会把.asp,.asa目录下的文件都解析成asp文件。

apache

漏洞原理

Apache 解析文件的规则是从右到左开始判断解析,如果后缀名为不可识别文件解析,就再往左判断。比如 test.php.owf.rar

“.owf”和”.rar” 这两种后缀是apache不可识别解析,apache就会把oldboy.php.owf.rar解析成php。

漏洞形式

www.xxxx.xxx.com/test.php.php123

其余配置问题导致漏洞

(1)如果在 Apache 的 conf 里有这样一行配置 AddHandler php5-script .php

这时只要文件名里包含.php 即使文件名是 test2.php.jpg 也会以 php 来执行。(2)如果在 Apache 的 conf 里有这样一行配置 AddType application/x-httpd-php .jpg

即使扩展名是 jpg,一样能以 php 方式执行。

CVE-2017-15715

nginx

漏洞原理

Nginx默认是以CGI的方式支持PHP解析的,普遍的做法是在Nginx配置文件中通过正则匹配设置SCRIPT_FILENAME。当访问www.xx.com/phpinfo.jpg/1.php这个URL时,$fastcgi_script_name会被设置为“phpinfo.jpg/1.php”,然后构造成SCRIPT_FILENAME传递给PHP CGI,但是PHP为什么会接受这样的参数,并将phpinfo.jpg作为PHP文件解析呢?这就要说到fix_pathinfo这个选项了。 如果开启了这个选项,那么就会触发在PHP中的如下逻辑:

PHP会认为SCRIPT_FILENAME是phpinfo.jpg,而1.php是PATH_INFO,所以就会将phpinfo.jpg作为PHP文件来解析了

漏洞形式

www.xxxx.com/UploadFiles/image/1.jpg/1.php

www.xxxx.com/UploadFiles/image/1.jpg%00.php

www.xxxx.com/UploadFiles/image/1.jpg/%20\0.php

xxx.jpg%00.php (Nginx <8.03 空字节代码执行漏洞)

另外一种手法:上传一个名字为test.jpg,以下内容的文件。

然后访问test.jpg/.php,在这个目录下就会生成一句话木马shell.php。

tomcat

CVE-2017-12615

Apache Tomcat 7.0.0 - 7.0.79

六、文件上传的修复建议

1、对于上传的文件,验证程序要做严格验证,使用服务器端校验,而不能仅用前端javascript验证。

(1).建议严格限制上传文件类型和上传文件名及后缀。

(2).检查文件头和文件内容,对上传文件目录的运行权限进行严格限制。

(3).及时排查、删除服务器木马文件。

(4).上传文件的存储目录禁用执行权限

(5).文件的后缀白名单,注意0x00截断攻击

(6).不能有本地文件包含漏洞

(7).及时修复web上的代码

(8).升级web server

(9).后端验证:采用服务端验证模式

(10).后缀验证:基于白名单,黑名单过滤

(11).MIME验证:基于上传自带类型艰检测

(12).内容检测:文件头,完整性检测

(13).自带函数过滤

(14).WAF防护软件:宝塔、云盾等

2、文件解析

形式:

www.xxx.com/xx.asp;.jpg

原理:

服务器默认不解析;号后面的内容,因此xx.asp;.jpg便被解析成asp文件了。

解析文件类型

IIS6.0 默认的可执行文件除了asp还包含这三种 :

/test.asa

/test.cer

/test.cdx

修复方案

(1).目前尚无微软官方的补丁,可以通过自己编写正则,阻止上传xx.asp;.jpg类型的文件名。

(2).做好权限设置,限制用户创建文件夹。

七、编辑器漏洞

利用编辑器的任意文件上传漏洞

比如 fckeditor任意文件上传漏洞

八、解析漏洞

简介

解析漏洞是指服务器应用程序在解析某些精心构造的后缀文件时,会将其解析成网页脚本,从而导致网站的沦陷。大部分解析漏洞的产生都是由应用程序本身的漏洞导致的。

此类漏洞中具有代表性的便是IIS6.0解析漏洞,此漏洞又有目录解析和文件解析两种利用方式,但也有少部分是由于配置的疏忽所产生的,如Nginx < 8.03的畸形解析漏洞。

1、IIS 7.0/IIS 7.5/ Nginx <8.03畸形解析漏洞

IIS 7.0/IIS 7.5/ Nginx<8.03在Fast-CGI运行模式下,在一个文件路径(/xx.jpg)后面加上/xx.php会将/xx.jpg/xx.php 解析为php 文件。在某些使用有漏洞的网站中,访http://127.0.0.1/1.jpg/1.php,此时的1.jpg会被当作PHP脚本来解析,此时1.php是不存在的。

这就意味着攻击者可以上传合法的“图片”(图片木马)然后在URL后面加上“/xxx.php”,就可以获得网站的WebShell,在使用菜刀链接即可。

1.jpg/1.php

2、IIS7.5解析漏洞

IIS7.5的漏洞与nginx的类似,都是由于php配置文件中,开启了cgi.fix_pathinfo,而这并不是nginx或者iis7.5本身的漏洞。

结语

制作不易,希望能给各位技术友和新入门的同学带来帮助