昨天留了一个小尾巴~~就是在命令行或者代码调用命令,以TLS/SSL显式加密方式,访问FTP服务器,上传和下载文件。

有小伙伴可能说ftp命令不可以吗?不可以哦~~

ftp 命令本身不支持显式加密。要实现 FTP 的显式加密,可以使用支持 FTPS(FTP over SSL/TLS)的客户端,比如 lftp。以下是使用 lftp 进行显式加密连接的步骤:

安装和配置lftp

1 安装lftp

在 Debian/Ubuntu 系统上,运行以下命令安装:

sudo apt-get update

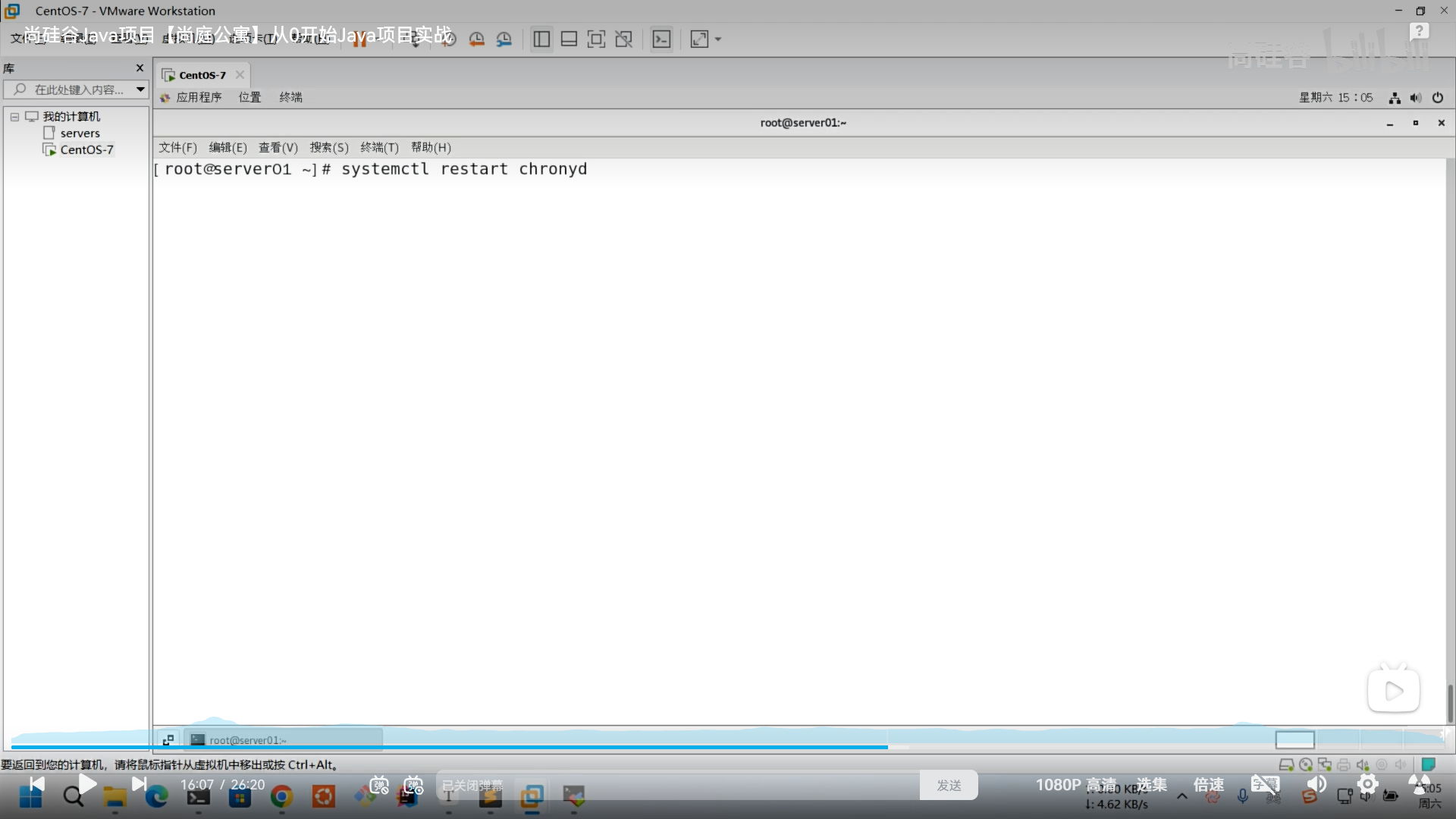

sudo apt-get install lftp在 CentOS/RHEL 系统上,运行:

sudo yum install lftp2 配置lftp

编辑/etc/lftp.conf配置文件,将如下配置追加到文件后面:

set ftps:initial-prot ""

set ftp:ssl-force true

set ftp:ssl-protect-data true

set ssl:verify-certificate no #轻易不要设置,除非报证书不可信,无法登录ftp。

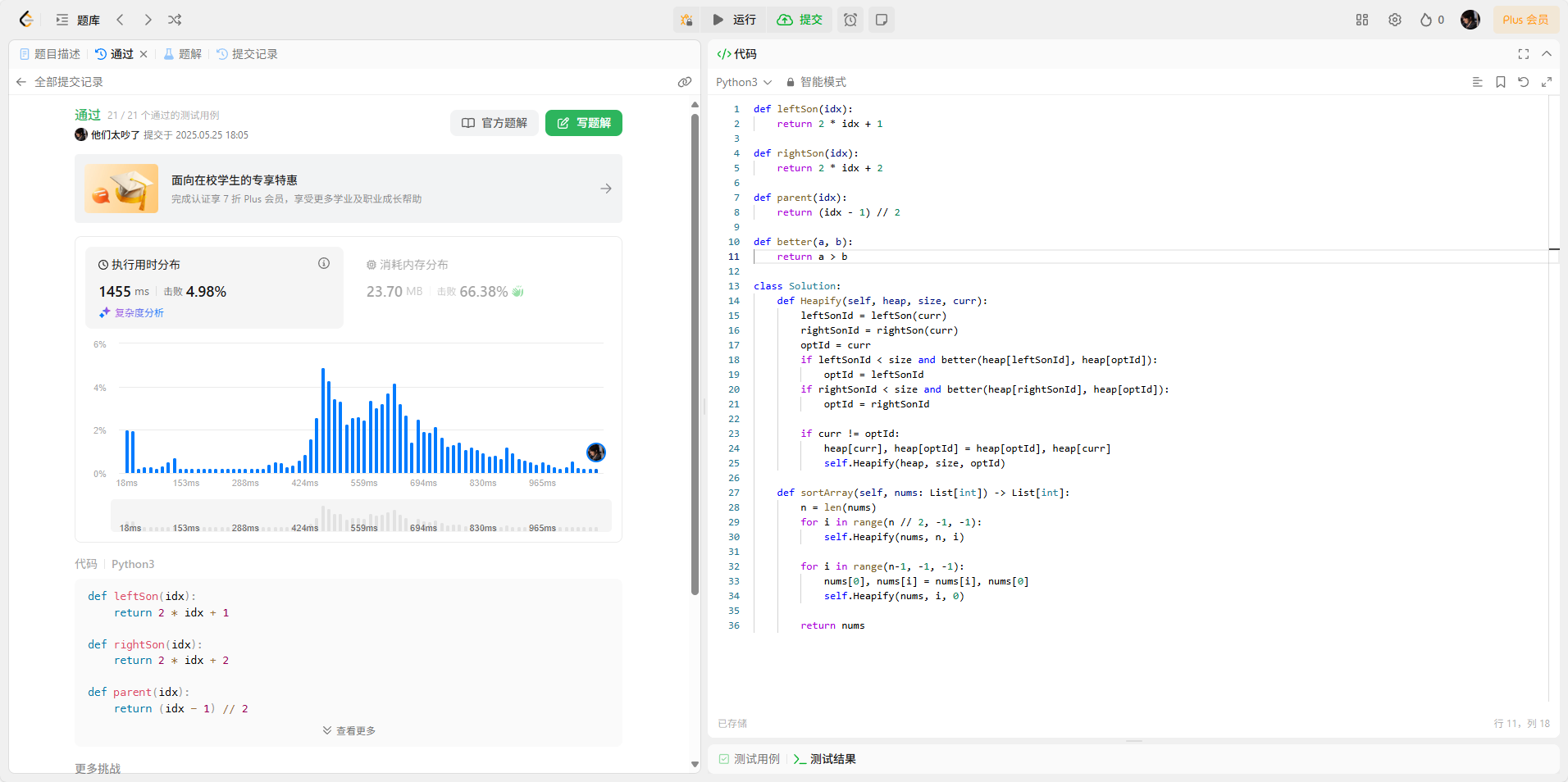

3 命令行方式登录ftp

lftp -u 用户名 IP或域名

附录

1. set ftps:initial-prot ""

-

作用:设置FTP连接的初始保护模式。

-

解释:此设置将初始保护模式留空,表示不指定特定的保护模式,允许使用默认的保护模式。FTP客户端和服务器之间会协商确定实际使用的保护模式。

2. set ftp:ssl-force true

-

作用:强制使用SSL/TLS加密连接。

-

解释:启用此设置后,客户端将只尝试通过SSL/TLS加密的方式与FTP服务器建立连接。如果服务器不支持加密连接,客户端将无法连接到服务器。这可确保数据传输的安全性,但需要服务器支持SSL/TLS以避免连接失败。

3. set ftp:ssl-protect-data true

-

作用:启用SSL/TLS加密保护数据连接。

-

解释:启用此设置后,客户端会使用SSL/TLS加密保护数据传输过程,确保在文件传输过程中数据的安全性。

4. set ssl:verify-certificate no

-

作用:禁用SSL/TLS证书验证。

-

解释:此设置会跳过对SSL/TLS证书的验证,允许客户端与服务器连接,即使服务器的证书无效或不可信。在某些测试环境中,当证书尚未正确配置时,这会很有用。但它使连接易受中间人攻击,因为无法验证服务器的身份