在日常使用电脑过程中,我们可能会遇到数据丢失的情况。无论是因为误删除、格式化、病毒攻击还是硬件故障,数据恢复都是我们迫切需要解决的问题。本文将介绍电脑数据恢复的详细操作步骤,帮助读者在面临数据丢失时能够迅速地恢复重要文件。

一、停止写入新数据

在发现电脑数据丢失后,应立即停止写入新的数据到丢失数据所在电脑磁盘中,例如您的数据在电脑F盘丢失,则要避免往F盘进行任何文件操作,包括新文件创建、编辑、复制、删除等,以避免新数据覆盖或破坏原有丢失的文件。因此,停止写入新数据可以保护原有数据,提高数据恢复成功的可能性。

二、确定数据丢失原因

在开始数据恢复之前,需要确定数据丢失的原因。因为不同原因导致的数据丢失采用的数据恢复方法也有所不同。例如,数据被意外删除可以通过回收站或使用恢复软件来恢复,而数据因硬件故障丢失可能需要更复杂的恢复技术。了解数据丢失的原因可以帮助我们选择合适的恢复方法。

以下是一些常见的电脑数据丢失原因:

●误操作:例如误删除文件、格式化硬盘或分区等;

●病毒攻击:病毒或恶意软件可能会删除或隐藏电脑数据;

●硬件故障:硬盘故障、内存故障、电源故障等硬件问题导致数据丢失;

●软件故障:操作系统崩溃、软件错误、驱动程序问题等可能导致数据丢失;

●自然灾害:例如火灾、水灾、地震等自然灾害可能破坏电脑设备导致数据丢失;

●其他原因:电力突然中断或电压波动可能导致电脑关闭,从而引发数据丢失。

三、回收站还原

当您在计算机上意外删除了文件或文件夹时,这些项目通常会被移动到回收站中。您可以尝试打开回收站并还原这些项目,将它们恢复到原来的位置:

- 找到回收站图标,通常回收站的图标会显示在桌面上,您可以双击回收站图标打开回收站。

- 进入回收站界面后,如果发现数据太多,您可以根据文件名、删除日期、搜索等方式来快速查找之前误删的内容。

- 选择您想要还原的文件或者文件夹,右键点击并选择“还原”选项,或者点击回收站窗口上方的“还原选定的项目”按钮,文件将会被还原到它们原本的位置。

四、显示隐藏数据

当您的电脑数据无缘无故丢失,不知道原因的情况下,不妨尝试通过显示隐藏数据的方法恢复数据:

- 按下Win + E快捷键,打开文件资源管理器,点击“查看”选项卡。

- 勾选“隐藏的项目”,以显示隐藏的文件和文件夹。

五、自己使用数据恢复软件

上述方法无效,这时我们可以自己使用兼容性强和数据恢复成功率高的云骑士数据恢复软件进行数据恢复操作,它是没有备份数据习惯用户的好帮手。

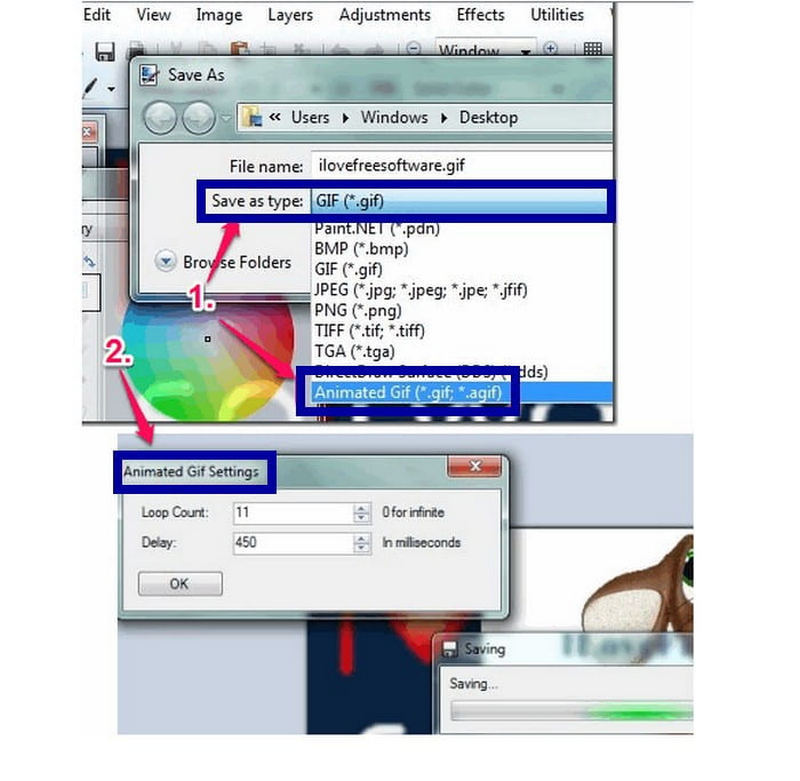

- 在官网下载能兼容XP/Win7/Win8/Win10/win11系统的云骑士数据恢复软件,并按照软件的提示进行安装,并启动软件。

- 在软件的主界面上,根据电脑数据丢失情况,选择对应的恢复模式和相应的路径,然后点击“开始扫描”。

- 等待软件检索完毕并列出扫描结果,根据文件的类型、名称和保存路径等信息,选择需要恢复的文件。

(PS:深度恢复可帮助检索更多数据,对于其他恢复模式扫描结果不满意,可进行深度扫描。)

- 在确认选择的文件后,点击“立即恢复”进行数据导出,如果选错了路径,软件会贴心提示重新选择,最后等待数据导出完成即可。

六、寻求线下专业人员帮助

如果使用数据恢复软件无法恢复数据,即电脑硬盘出现物理性故障,可以考虑寻求线下专业人员帮助。专业的数据恢复公司通常拥有更高级别的设备和技术,能够处理更复杂的数据丢失情况。

文章结尾:

电脑数据丢失对我们的工作和生活会带来一定的困扰,但是有了正确的操作步骤,我们可以很大程度上恢复丢失的文件。在采取任何恢复行动之前,要确保保护好数据以免进一步损害。最重要的是,定期备份重要文件并保持良好的电脑维护,以避免数据丢失的风险。希望本文对大家在遇到数据丢失时能提供帮助和指导。