在过去的一年半中, 在野利用的零日漏洞数量持续飙升 ,这些软件制造商尚不知晓的漏洞正在被国家行为体黑客组织和勒索软件团伙滥用。

今年上半年,Google Project Zero统计了近20个零日漏洞,其中

大部分针对微软、苹果和谷歌构建的产品,浏览器和操作系统占据了很大一部分 。而在2021 年,在野零日漏洞的数量甚至更高:Project

Zero发现了58个漏洞,而Mandiant检测到了80个,与2020年相比增加了一倍有余。

Mandiant首席分析师James Sadowski表示,

“我们发现的每一个零日漏洞都会增加我们对可能发生事情的理解,并使我们能够更好地在相同或其他技术中发现类似的漏洞。我们看到的越多,就越有能力检测到越多零日漏洞。”

在零日漏洞战场上,国家行为体黑客组织仍在引领游戏格局,但网络犯罪分子大有迎头赶上之势。据Mandiant称,

去年使用零日漏洞的威胁行为者中约有三分之一是出于经济动机 。

零日漏洞利用的增加以及使用它们的各类威胁行为者可能会引起组织(无论规模大小)的广泛关注。另一方面,它也可以为安全行业提供宝贵的学习机会。

** 大多数零日** ** 漏洞** ** 都遵循旧模式**

尽管零日的数量已处创纪录的水平,但实际上它的规模可能会更大。Google Project Zero安全研究员Maddie Stone解释称,

“由于攻击者不会与我们分享他们发掘的所有零日漏洞,我们可以追踪的最大数字只是在野检测到和公开披露的零日数量,而非所有。”

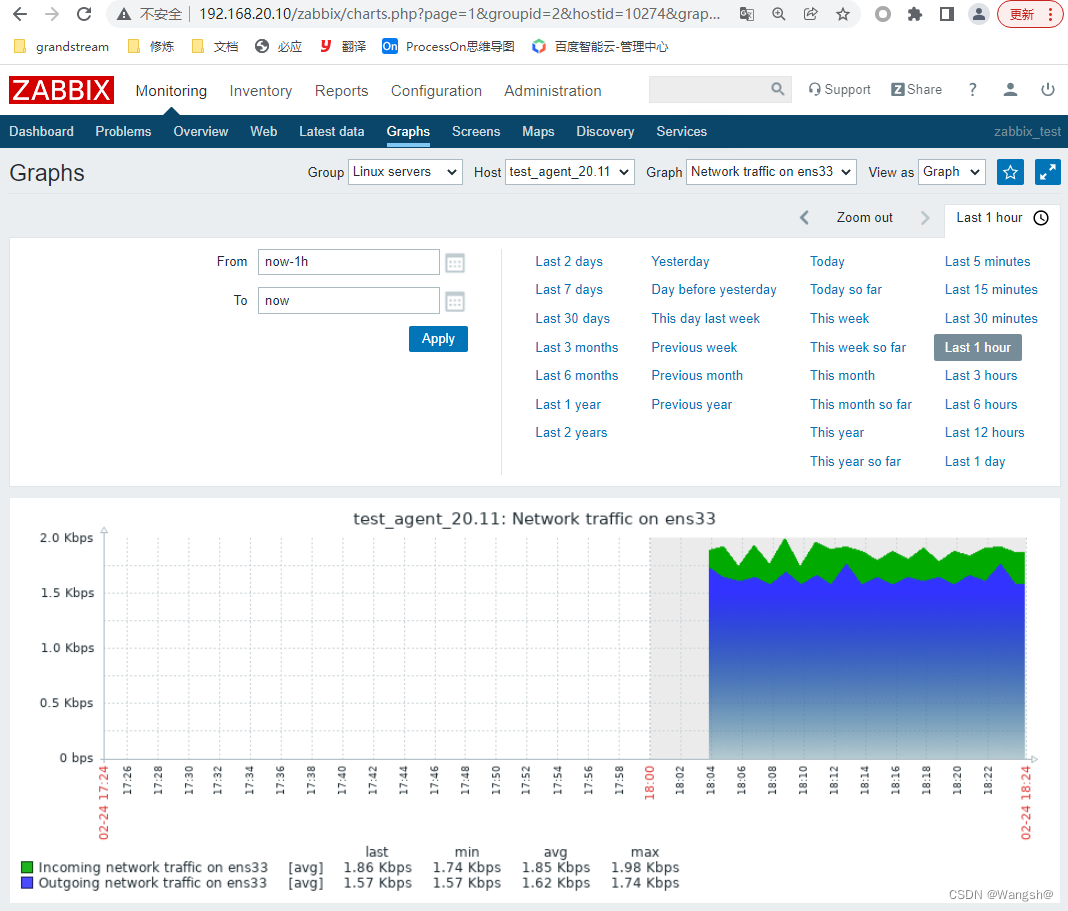

根据Project

Zero研究发现,2022年上半年最受关注的产品是Windows、iOS/macOS、Chrome和Firefox。去年,在该小组发现的58个零日漏洞中,有14个针对Chrome浏览器:10个是渲染器远程代码执行漏洞;2个是沙箱逃逸漏洞;1个是信息泄漏漏洞,另一个用于打开一个Android

应用程序中的网页。其他零日漏洞则利用Internet Explorer、Windows、iOS、Android 和Microsoft Exchange

Server中的漏洞。Project Zero指出,去年,没有已知的针对云的在野零日漏洞。

Sadowski补充道,

“威胁参与者可能会继续关注本地环境中的零日漏洞利用,因为它们更熟悉,而且目前仍被广泛使用。或者,针对VPN等技术的零日漏洞利用的增长可能会为威胁行为者提供进入企业网络的成功途径。”

事实证明, 大多数零日漏洞仍在遵循与前几年相同的漏洞模式 。安全研究人员指出,恶意行为者将继续使用旧技术,只要它们仍然有效。例如,Project

Zero发现的三分之二的零日漏洞是内存损坏漏洞,其中大部分属于流行的漏洞类别,例如释放后使用(use-after-

free)、越界读/写、缓冲区溢出和整数溢出等。

虽然恶意软件开发者可能更喜欢使用相同的模式,但安全社区也可能并未如此频繁地检测到更多新技术。Stone对此表示认同,并表示“检测零日漏洞非常困难,因为你必须要在不知道它是什么或它看起来像什么时,对它进行检测。”

** 为什么零日漏洞不断攀升**

安全研究人员有多种理论来解释为什么他们在过去一年半中发现了如此多的零日漏洞。不过,最有可能的结论是,它是多种因素的组合。Sadowski解释称,

“2021年,我们观察到出于经济动机的零日漏洞利用不断增加, 间谍零日漏洞利用复苏 以及 第三方漏洞利用代理程序不断扩张 。”

除此之外,软件的范围和复杂性也在增加。趋势科技零日计划的通信负责人Dustin Childs补充道,

“攻击面比以往任何时候都大,它成为了发现和滥用漏洞的沃土。另一方面,由于疫情大流行的影响,2020年的检测滞后可能也导致了2021年观察到零日漏洞达到峰值。”

当然,还有很多其他因素。研究人员将 部分增长归因于检测和披露方面的改进

。Stone解释称,2021年是Apple和Android公开披露已知存在哪些漏洞的第一个完整年份,这也揭露了至少12个行业未知的漏洞。她建议所有供应商在修补已被利用的漏洞时都要通知安全社区。如果Apple和Android没有这样做,许多(匿名报告的)零日漏洞将不为世人所知,因为没有研究人员可以公开谈论它们。

** 勒索软件组织成为零日漏洞利用主力军**

尽管零日漏洞往往是国家支持黑客团体的领地,但研究人员注意到网络犯罪分子越来越善于使用此类工具。Mandiant调查发现,

勒索软件组织使用的攻击数量和复杂程度都在显著增加 。

造成这种情况的原因有很多。首先,网络犯罪团体愈发繁荣,这意味着他们有能力招募高技能人员或支付昂贵的服务费用。其次,勒索软件世界的专业网络已实现扩展。

在使用零日漏洞的多个勒索软件组织中,有一个称为“UNC2447

SombRAT”,它利用了SonicWall中的一个严重的SQL注入漏洞漏洞,允许攻击者访问用户名、密码和会话信息,以登录未打补丁的SMA 100系列设备。

除了零日漏洞之外,犯罪团伙还会利用最新发现但还没有补丁的漏洞。有时,发现漏洞的研究人员会出于沮丧或向供应商施加压力而发布概念证明(PoC)代码,这为攻击者创造了一个时间窗口。

此类事情未来可能会继续发生,因为网络犯罪团伙正在密切关注安全世界中发生的一切。Sadowski指出,“恶意行为者可能会从以前的零日漏洞的公开披露和分析中学习,并可能利用该研究来推动他们自己的漏洞分析和利用。”

** 零日** ** 漏洞正** ** 变得越来越昂贵**

在过去的一年半里,不仅仅是零日漏洞的数量有所增加。 在灰市和黑市上,向发现此类漏洞的人支付的费用也在不断上涨

。目前,向政府机构出售漏洞利用程序的收购平台Zerodium支付高达200万美元用于可以远程执行的持续iOS越狱,以及250万美元用于在Android上运行的相同类型的漏洞利用程序。Stone解释称,“零点击(Zero-

click)漏洞比一键点击漏洞的需求更高,因为零点击意味着它无需用户交互即可发挥作用。”

相较而言,其他零日漏洞的价格更便宜。例如,WhatsApp和iMessage中的漏洞可获得高达150万美元的奖励,而Facebook

Messenger、Signal和Telegram中的那些漏洞价值500,000美元。同时,Chrome漏洞的价格高达500,000美元,而Safari、Edge和Firefox漏洞的价格高达100,000美元。

漏洞利用市场与其他市场一样,总有不同的因素推动成本上升和下降,包括需求、功效和稳定性等。例如,如果攻击向量不需要身份验证或用户交互,那么该攻击将花费更多。此外,稳定性也是一个重要因素:漏洞利用是100%可靠的,还是有时会失败?都会影响最终定价。

根据Childs的说法,特定软件的用户数量也起到了一定的作用—— 潜在受害者的数量越大,费用就越丰厚。

** 改善零日漏洞防护措施**

随着国家资助的黑客团体和网络犯罪分子大量利用零日漏洞,组织有很多理由来改善防护策略。尽管这些漏洞被置于未知领域,但安全团队仍然可以采取一些措施来降低被入侵的风险。

防护关键就是及时修复 , 尤其是涉及公共和广泛使用的资产的情况下

。如果没有及时修复,组织随时可能暴露。举个例子:Atlassian发布了一个安全补丁来解决关键的Confluence

Server漏洞,但并非每个组织都能够足够快地安装修复程序。Sophos观察到多个组织正在利用该漏洞分发Cerber勒索软件、Mirai

bot变体或z0miner加密矿工。如果组织拥有所有软件和硬件资产的最新列表,其中包括购买日期和预期的生命周期结束日期,这将很有帮助。

安全研究人员还建议组织 正确配置其网络

,以增加攻击者从一个地方移动到另一个地方的难度。安全专家还应该寻找任何可疑行为,并确保其员工和合作伙伴正在实施良好的安全防护措施。

软件供应商也可以提供帮助。Childs表示,他们发布正确的安全补丁至关重要,因为一旦发布补丁,恶意行为者就会尝试对其进行逆向工程,以找到它试图修复的确切漏洞。他解释称,

“漏洞很难找到,除非到供应商发布补丁并告诉你它们在哪里。N日(N-day)漏洞——即已知n天的漏洞利用——一直比零日漏洞更受威胁行为者的青睐。”

Project

Zero的Stone建议一些组织可能需要稍微改变他们的工作方式。她认为,修补漏洞是行业标准,但缓解每种漏洞利用技术并不常见。这样做可能会迫使攻击者在每次想要开发零日漏洞时开发新的漏洞利用技术。

原文链接:

[https://www.csoonline.com/article/3665131/why-more-zero-day-

vulnerabilities-are-being-found-in-the-

wild.html](https://www.csoonline.com/article/3665131/why-more-zero-day-

vulnerabilities-are-being-found-in-the-wild.html)

最后

分享一个快速学习【网络安全】的方法,「也许是」最全面的学习方法:

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(一周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(一周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(一周)

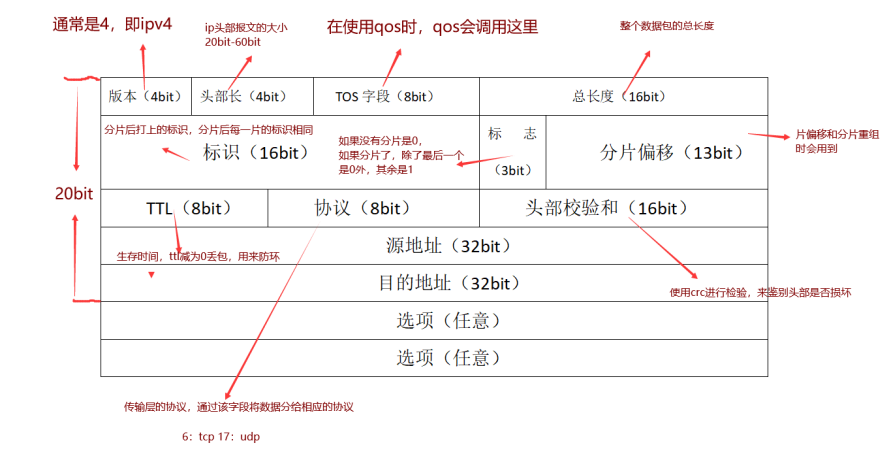

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

恭喜你,如果学到这里,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web 渗透、安全服务、安全分析等岗位;如果等保模块学的好,还可以从事等保工程师。薪资区间6k-15k。

到此为止,大概1个月的时间。你已经成为了一名“脚本小子”。那么你还想往下探索吗?

想要入坑黑客&网络安全的朋友,给大家准备了一份:282G全网最全的网络安全资料包免费领取!

扫下方二维码,免费领取

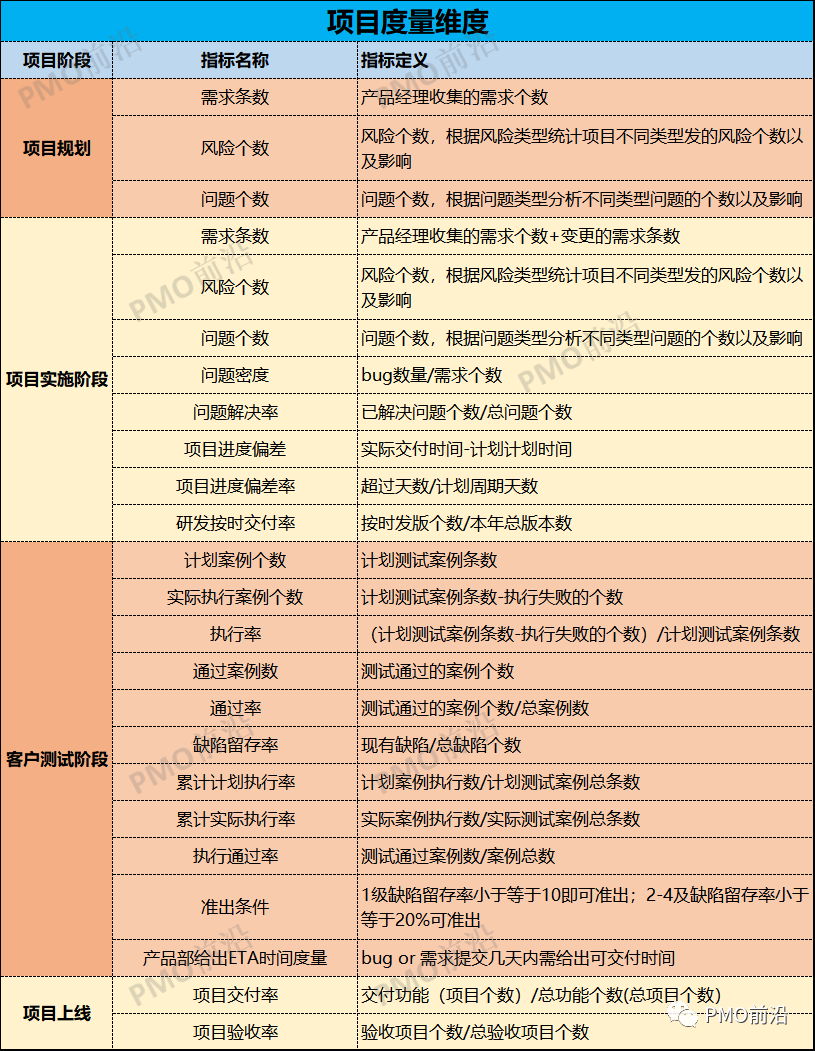

有了这些基础,如果你要深入学习,可以参考下方这个超详细学习路线图,按照这个路线学习,完全够支撑你成为一名优秀的中高级网络安全工程师:

高清学习路线图或XMIND文件(点击下载原文件)

还有一些学习中收集的视频、文档资源,有需要的可以自取:

每个成长路线对应板块的配套视频:

当然除了有配套的视频,同时也为大家整理了各种文档和书籍资料&工具,并且已经帮大家分好类了。

因篇幅有限,仅展示部分资料,需要的可以【扫下方二维码免费领取】

![[计算机网络(第八版)]第一章 概述(学习笔记)](https://img-blog.csdnimg.cn/82bb51e12f6f4978949e1f0594fc9c8d.png)