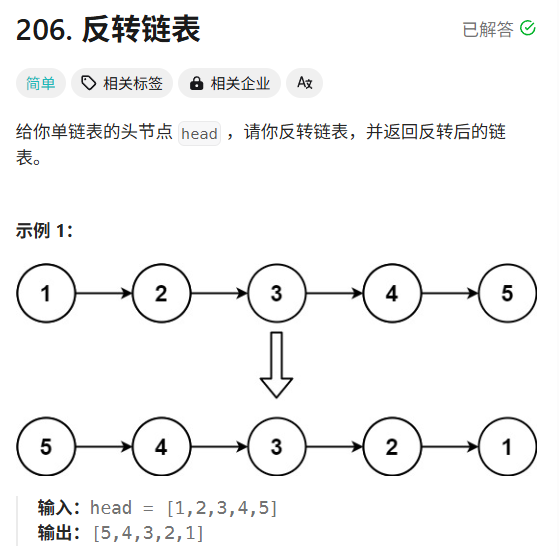

一、渗透测试核心思路

攻击链路径:

未授权访问 → 接口信息泄露 → 敏感数据获取 → 账户爆破 → 权限提升 → 系统控制

二、关键步骤拆解与分析

-

信息收集阶段

- 初始突破口:

- 系统登录页看似无效,但通过JS文件分析发现隐藏接口(如

/productBase.do),体现代码审计重要性。 - 目录爆破虽未果,但需结合其他手段(如框架特征、错误信息)辅助判断。

- 系统登录页看似无效,但通过JS文件分析发现隐藏接口(如

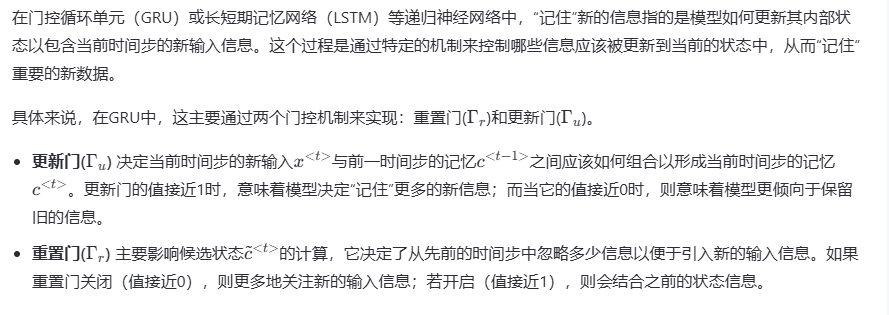

- 技术栈识别:

- 错误堆栈显示

org.apache.struts.action.*,确认使用 Struts1(非Struts2),规避无效攻击尝试(如OGNL注入)。

- 错误堆栈显示

- 初始突破口:

-

接口FUZZ与信息泄露

- 接口构造技巧:

- 基于已知接口

/productBase.do?method=delete&id=,推测同类接口命名规则(如method=deleteUser)。 - 尝试

/user.do?method=deleteUser&id=触发意外数据返回(账户列表泄露),属于**不安全的直接对象引用(IDOR)**漏洞。

- 基于已知接口

- 自动化工具辅助:

- 使用 Burp Suite 或 Fiddler 拦截请求,结合

findsomething插件挖掘隐藏接口(如密码修改接口/user.do?method=UpdatePassword&id=1)。

- 使用 Burp Suite 或 Fiddler 拦截请求,结合

- 接口构造技巧:

-

账户爆破与权限提升

- 弱密码利用:

- 收集泄露账户生成字典,结合常见弱密码(如

123456、Admin@123)进行爆破。

- 收集泄露账户生成字典,结合常见弱密码(如

- 垂直越权攻击:

- 通过

/user.do?method=UpdatePassword&id=1重置管理员密码(默认id=1为高权限账户),利用缺失的权限验证机制。

- 通过

- 弱密码利用:

-

上传点利用与后续控制

- 历史漏洞关联:

- 发现

KindEditor编辑器(≤4.1.10存在上传漏洞),但修复后需寻找其他突破口。

- 发现

- 协作验证:

- 上传无回显时,结合研发确认文件存储路径,体现渗透测试中的沟通技巧。

- 历史漏洞关联:

三、技术要点与防御建议

| 攻击技术 | 防御方案 |

|---|---|

| JS泄露接口路径 | 代码混淆、敏感接口鉴权、禁用前端暴露内部逻辑 |

| Struts框架误判与漏洞利用 | 定期更新框架、关闭调试模式、限制异常信息输出 |

| 接口FUZZ导致信息泄露 | 输入参数校验、接口权限控制、敏感操作二次认证 |

| 弱密码爆破与垂直越权 | 强制密码复杂度、多因素认证、权限分级管理(如RBAC) |

| 上传漏洞利用 | 文件类型白名单、存储路径随机化、禁用危险扩展名(如 .jsp) |

四、渗透测试思维启示

- 细节决定成败

- 从“假页面”到JS泄露接口,体现深度信息收集的重要性。

- 技术栈精准识别

- 通过错误堆栈区分 Struts1/2,避免无效攻击尝试。

- 接口逻辑推理

- 基于命名规则构造接口(如

method=deleteUser),结合业务场景推测参数。

- 基于命名规则构造接口(如

- 漏洞链组合利用

- 未授权访问 → 信息泄露 → 越权操作 → 系统控制,形成完整攻击链。

五、总结

未授权访问漏洞的利用需结合技术细节分析、逻辑推理能力与漏洞链思维。攻击者通过信息泄露突破入口,利用弱权限验证逐步提权,最终控制系统。防御方需关注接口安全、权限隔离与框架维护,阻断攻击链条中的每一环。