【MCP 2026多租户隔离权威指南】:20年架构师亲授7大隔离层级、3类越界风险及零信任配置黄金模板

news2026/4/29 3:12:40

更多请点击 https://intelliparadigm.com第一章MCP 2026多租户隔离的核心演进与设计哲学MCP 2026Multi-Tenant Control Plane代表了云原生控制平面在租户边界治理上的范式跃迁。其设计哲学不再将隔离视为“网络或命名空间的静态切分”而是构建一套贯穿策略注入、运行时感知与故障域收敛的动态契约体系。隔离维度的三维统一MCP 2026 明确定义三个正交隔离层策略隔离每个租户拥有独立的 RBACOPA 策略栈策略加载时自动绑定租户上下文标签执行隔离工作负载调度强制启用nodeSelectortopologySpreadConstraints确保跨物理机/可用区部署可观测隔离指标、日志、追踪数据在采集端即打标tenant_id后端存储按租户分片核心配置示例以下为 MCP 2026 中启用租户级服务网格隔离的关键 CRD 片段apiVersion: mesh.mcp2026.io/v1alpha1 kind: TenantMeshPolicy metadata: name: finance-tenant-policy labels: tenant: finance # 租户标识驱动所有下游隔离行为 spec: sidecarInjection: Enabled mTLSMode: Strict trafficIsolation: namespaceSelector: matchLabels: tenant: finance # 仅作用于同租户命名空间隔离强度对比能力项MCP 2024MCP 2026租户间 DNS 解析可见性全局可见需手动禁用默认隔离显式cross-tenant注解才可访问API Server 请求配额粒度按 namespace按tenant_idresource_class双维度第二章七层隔离架构的深度解析与落地实践2.1 网络层隔离VPC分片eBPF策略引擎的零信任组网VPC分片设计原则每个业务域独占一个子网段通过CIDR划分实现路由级隔离。分片间默认禁止通信仅允许显式声明的跨片策略。eBPF策略加载示例SEC(classifier/ingress) int enforce_zero_trust(struct __sk_buff *skb) { __u32 src_ip skb-remote_ip4; __u32 dst_ip skb-local_ip4; struct policy_key key {.src src_ip, .dst dst_ip}; struct policy_val *val bpf_map_lookup_elem(policy_map, key); return val val-allowed ? TC_ACT_OK : TC_ACT_SHOT; }该eBPF程序在TC ingress钩子注入依据预加载的哈希映射实时匹配源/目的IP策略。TC_ACT_SHOT丢弃非法流量bpf_map_lookup_elem确保O(1)策略查表性能。策略生效流程流量进入 → TC钩子触发eBPF → 查询policy_map → 匹配策略 → 允许/丢弃2.2 计算层隔离Kata Containers轻量级安全沙箱部署实操环境准备与运行时配置需先安装 Kata Containers 2.x 运行时并注册为 containerd 插件# 启用 Kata 运行时插件 [plugins.io.containerd.grpc.v1.cri.containerd.runtimes.kata] runtime_type io.containerd.kata.v2 privileged_without_host_devices true该配置将kata注册为独立运行时runtime_type指定 v2 gRPC 接口privileged_without_host_devices允许特权容器不暴露宿主机设备兼顾安全性与功能需求。Kata Pod 部署对比维度runc默认Kata Containers内核隔离共享宿主内核独占轻量虚拟机内核启动延迟100ms~200–400ms2.3 存储层隔离端到端加密租户感知的CSI驱动配置指南租户感知 CSI 驱动配置需在 StorageClass 中注入租户上下文标签确保 PV 绑定时自动注入隔离策略apiVersion: storage.k8s.io/v1 kind: StorageClass metadata: name: encrypted-tenant-sc labels: tenant-id: acme-prod provisioner: driver.example.com parameters: encryption: e2e-aes256-gcm fsType: xfs该配置使 CSI 插件在 CreateVolume 调用中解析tenant-id标签并动态加载对应租户的 KMS 密钥环encryption参数触发内核级 dm-crypt 层与 CSI 控制平面协同加密。密钥生命周期管理对比维度共享密钥池租户专属密钥密钥轮换粒度集群级按 tenant-id 独立轮换故障域影响单点失效影响全部租户零跨租户传播2.4 运行时层隔离基于WebAssembly模块化租户执行环境构建WebAssemblyWasm凭借其沙箱化执行、确定性语义与跨平台能力成为多租户运行时隔离的理想载体。每个租户逻辑被编译为独立 .wasm 模块在同一宿主进程中并行加载共享底层 WASI 系统接口但严格隔离线性内存与全局状态。模块加载与实例化// 使用 WazeroGo WebAssembly runtime加载租户模块 config : wazero.NewModuleConfig().WithSysNanosleep().WithSysWalltime() instance, err : rt.InstantiateModule(ctx, module, config. WithName(fmt.Sprintf(tenant-%s, tenantID)). WithStartFunctions(_start))该代码通过 wazero 为每个租户分配唯一命名空间与独立系统调用权限WithName() 实现运行时标识隔离WithStartFunctions() 确保租户入口点不互相干扰。资源配额控制对比维度传统容器Wasm 租户模块启动延迟~100ms5ms内存开销~50MB/实例1MB/实例2.5 元数据层隔离多租户Schema Registry与动态RBAC策略同步机制多租户Schema Registry架构通过命名空间Namespace 租户ID双键路由实现Schema物理隔离每个租户拥有独立的Avro Schema存储分区与版本索引。动态RBAC策略同步机制采用事件驱动模型监听Kubernetes RoleBinding变更实时更新Schema Registry内部ACL缓存// 同步租户级读写权限到Schema Registry ACL func syncTenantRBAC(tenantID string, rbacEvents -chan RBACEvent) { for event : range rbacEvents { acl : buildTenantACL(tenantID, event.Privileges) registry.UpdateACL(tenantID, acl) // 原子写入支持版本戳校验 } }逻辑说明函数接收租户专属RBAC事件流调用buildTenantACL生成基于READ_SCHEMA/WRITE_SCHEMA细粒度权限的ACL结构并通过带版本控制的UpdateACL接口原子更新避免并发覆盖。权限映射对照表K8s ClusterRoleSchema Registry Action作用域tenant-readerREAD_SCHEMAtenantID/*tenant-adminREAD_SCHEMA, WRITE_SCHEMA, DELETE_SCHEMAtenantID/v1/*第三章三类越界风险的识别、复现与防御闭环3.1 跨租户资源争抢引发的侧信道泄露实战分析共享缓存时序探测攻击者通过反复访问特定缓存行测量目标租户加密操作的执行延迟差异推断密钥比特。典型探测代码如下for (int i 0; i 1000; i) { flush_cache_line(addr); // 清空目标缓存行 start rdtsc(); // 读取时间戳计数器 trigger_target_operation(); // 触发目标租户AES加密 end rdtsc(); latency[i] end - start; // 记录响应延迟 }flush_cache_line()利用 CLFLUSH 指令强制驱逐缓存行rdtsc()提供纳秒级精度时间采样1000次采样用于统计去噪。泄露验证结果密钥比特位平均延迟cycles标准差Bit 7184293Bit 152156312缓解措施优先级硬件层启用 Intel CAT 配置缓存分区系统层禁用超线程并隔离 CPU 核心应用层引入恒定时间加密实现3.2 控制平面API越权调用链路追踪与熔断注入演练链路注入点识别在 Istio 控制平面中istiod的/debug/configz和/debug/endpointz接口默认仅限环回访问但若 RBAC 配置疏漏可能被非特权服务账户越权调用。越权调用模拟curl -H Authorization: Bearer $TOKEN \ https://istiod.istio-system.svc.cluster.local:15014/debug/configz该请求绕过 Pilot Agent 的 mTLS 鉴权校验路径直接命中控制平面调试端点$TOKEN需为具备system:serviceaccounts:istio-system上下文的 JWT但未绑定config.istio.io资源权限。熔断策略验证指标阈值触发动作403 响应率15%自动隔离调用方 ServiceEntry延迟 P992s启用 CircuitBreaker: DRAMATIC3.3 租户配置漂移导致的隐式共享漏洞检测与自动修复漂移检测核心逻辑通过对比租户专属配置快照与全局基线模板识别未授权覆盖项// 检测字段级漂移仅当租户显式覆盖且值偏离基线时触发 func detectDrift(tenantCfg, baseline map[string]interface{}) []string { var drifts []string for key, val : range tenantCfg { if baseVal, exists : baseline[key]; exists !reflect.DeepEqual(val, baseVal) { drifts append(drifts, fmt.Sprintf(field:%s, tenant:%v ! base:%v, key, val, baseVal)) } } return drifts }该函数避免误报静态默认值覆盖仅捕获语义性偏差。修复策略矩阵漂移类型风险等级自动修复动作身份提供者端点高回滚至基线并告警日志保留周期中动态对齐基线租户审批流执行流程每小时采集租户配置哈希快照匹配基线模板版本签名触发修复前执行影响范围分析含依赖租户链第四章零信任配置黄金模板的工程化交付4.1 基于SPIFFE/SPIRE的租户身份联邦认证体系搭建核心组件部署拓扑组件职责租户可见性SPIRE Server全局信任根颁发SVID跨租户共享隔离命名空间SPIRE Agent本地工作负载身份代理每租户独占实例Trust Domain租户级信任边界唯一且不可跨域解析租户注册策略配置entry: selector: k8s:ns:tenant-a spiffe_id: spiffe://example.org/tenant-a/workload parent_id: spiffe://example.org/spire/server ttl: 3600 federates_with: [spiffe://acme-corp.org]该配置为租户A声明独立SPIFFE ID命名空间并显式声明与外部信任域如客户ACME Corp的联邦关系ttl控制SVID有效期federates_with启用跨域证书链验证。身份同步流程→ 租户Agent向Server发起Attestation → Server校验K8s ServiceAccount JWT → 颁发带租户前缀的SVID → 工作负载通过UDS调用Agent获取TLS证书4.2 自适应微隔离策略生成器从OpenPolicyAgent到MCP Policy DSL转换策略语义映射原理OPA的Rego策略需保留其声明式语义同时适配MCP Policy DSL的上下文感知能力。核心在于将input抽象为subject、resource、action三元组并注入动态环境标签。转换示例# OPA Rego package mcp.authz default allow false allow { input.action read input.resource.type database input.subject.labels[team] input.resource.labels[owner] }该策略判定团队成员能否读取所属数据库资源。其中input.subject.labels对应MCP的运行时身份上下文input.resource.labels映射为资源拓扑标签。关键字段映射表OPA字段MCP Policy DSL字段语义说明input.action.action标准化动词如read/write/executeinput.subject.id.subject.identity支持SPIFFE ID或OIDC sub双模式解析4.3 多租户可观测性基线隔离有效性度量指标IEI采集与告警规则集IEI核心定义隔离有效性度量指标IEI用于量化租户间监控数据、告警流与追踪链路的逻辑隔离强度取值范围为[0, 1]越接近1表示跨租户泄露风险越低。关键采集点租户标签注入一致性如tenant_id是否全程透传指标存储分片键匹配率Prometheus remote_write 中__tenant_id__与后端分片策略对齐度告警抑制规则覆盖率按租户维度启用的inhibit_rules占全部告警通道比例典型告警规则集片段# 基于IEI0.95触发租户隔离健康度告警 - alert: TenantIsolationDegraded expr: min_over_time(iei_score{jobtelemetry-collector}[1h]) 0.95 for: 15m labels: severity: warning annotations: summary: Tenant {{ $labels.tenant_id }} isolation effectiveness degraded该规则每小时滑动窗口计算最小IEI值持续15分钟低于阈值即告警iei_score由探针在指标写入前实时校验标签完整性与路由正确性生成。IEI健康度分级参考IEI区间状态建议动作[0.98, 1.0]优良常规巡检[0.92, 0.98)关注检查标签注入链路[0.0, 0.92)异常立即触发隔离审计流程4.4 CI/CD流水线内嵌隔离合规检查Terraform Provider for MCP 2026集成方案合规检查注入点设计在CI阶段触发静态策略扫描在CD部署前执行动态资源合规校验确保IaC变更始终满足MCP 2026第7.3条隔离域强制约束。Terraform Provider核心配置provider mcp2026 { endpoint https://api.mcp2026.gov/v1 auth_token var.mcp_api_token # OAuth2 Bearer Token compliance_mode strict # enforce isolation boundary validation }该配置启用严格模式使Provider在plan阶段即调用MCP 2026合规引擎校验VPC、子网、安全组的跨域访问关系。流水线集成关键参数参数说明默认值enforce_isolation是否阻断违反网络隔离的资源配置trueaudit_log_level合规事件日志粒度info/warn/errorwarn第五章面向生产环境的隔离治理成熟度评估模型在大型金融云平台的实际演进中隔离治理成熟度不再依赖主观判断而是通过可观测性数据驱动的五维量化模型落地。该模型覆盖网络域、运行时、数据租户、策略执行与故障自愈能力每个维度均定义可采集、可验证的SLI指标。核心评估维度网络微隔离覆盖率基于eBPF采集的Pod间通信流图运行时上下文强制隔离强度如seccomp profile应用率、AppArmor策略拒绝日志密度跨租户数据访问审计完整性Kubernetes审计日志中data-plane操作捕获率 ≥99.97%典型策略执行验证代码// 验证NetworkPolicy是否实际阻断非授权流量通过cilium monitor输出 func verifyPolicyEnforcement(podIP string) bool { // 捕获10秒内所有DROP事件并匹配目标Pod output : exec.Command(cilium, monitor, -t, drop).Output() return strings.Contains(string(output), podIP) !strings.Contains(string(output), allow) }成熟度等级对照表等级自动化策略部署率异常隔离平均响应时间租户故障爆炸半径Level 2基础≤65%4.2min单AZ内3服务Level 4稳健≥98%18s严格限制于单Pod生产环境校准实践某证券核心交易系统升级路径从Level 2起步通过注入Envoy Sidecar统一拦截HTTP/gRPC流量并将租户标识注入x-tenant-id header结合OpenPolicyAgent动态校验header与RBAC规则一致性使策略误配率下降92%并通过Prometheus告警触发自动回滚Pipeline。

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.coloradmin.cn/o/2556859.html

如若内容造成侵权/违法违规/事实不符,请联系多彩编程网进行投诉反馈,一经查实,立即删除!相关文章

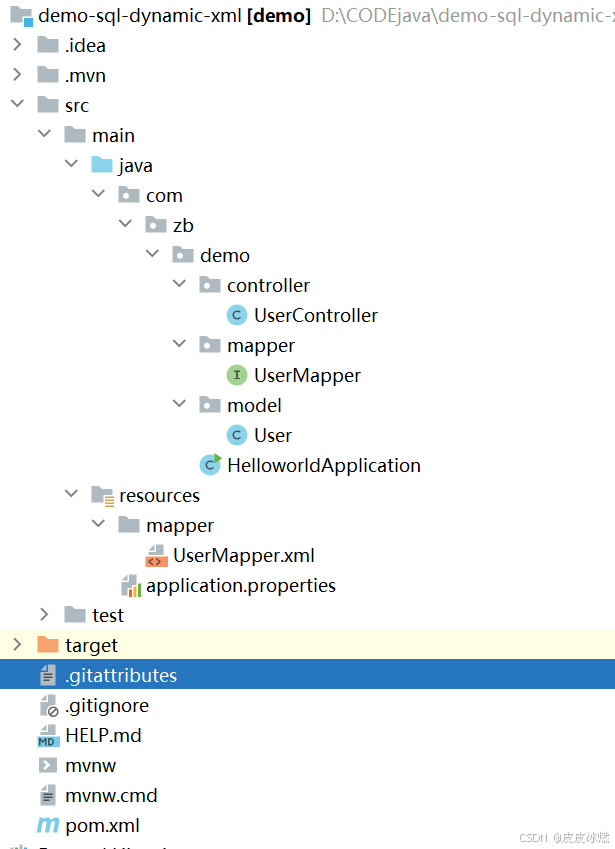

SpringBoot-17-MyBatis动态SQL标签之常用标签

文章目录 1 代码1.1 实体User.java1.2 接口UserMapper.java1.3 映射UserMapper.xml1.3.1 标签if1.3.2 标签if和where1.3.3 标签choose和when和otherwise1.4 UserController.java2 常用动态SQL标签2.1 标签set2.1.1 UserMapper.java2.1.2 UserMapper.xml2.1.3 UserController.ja…

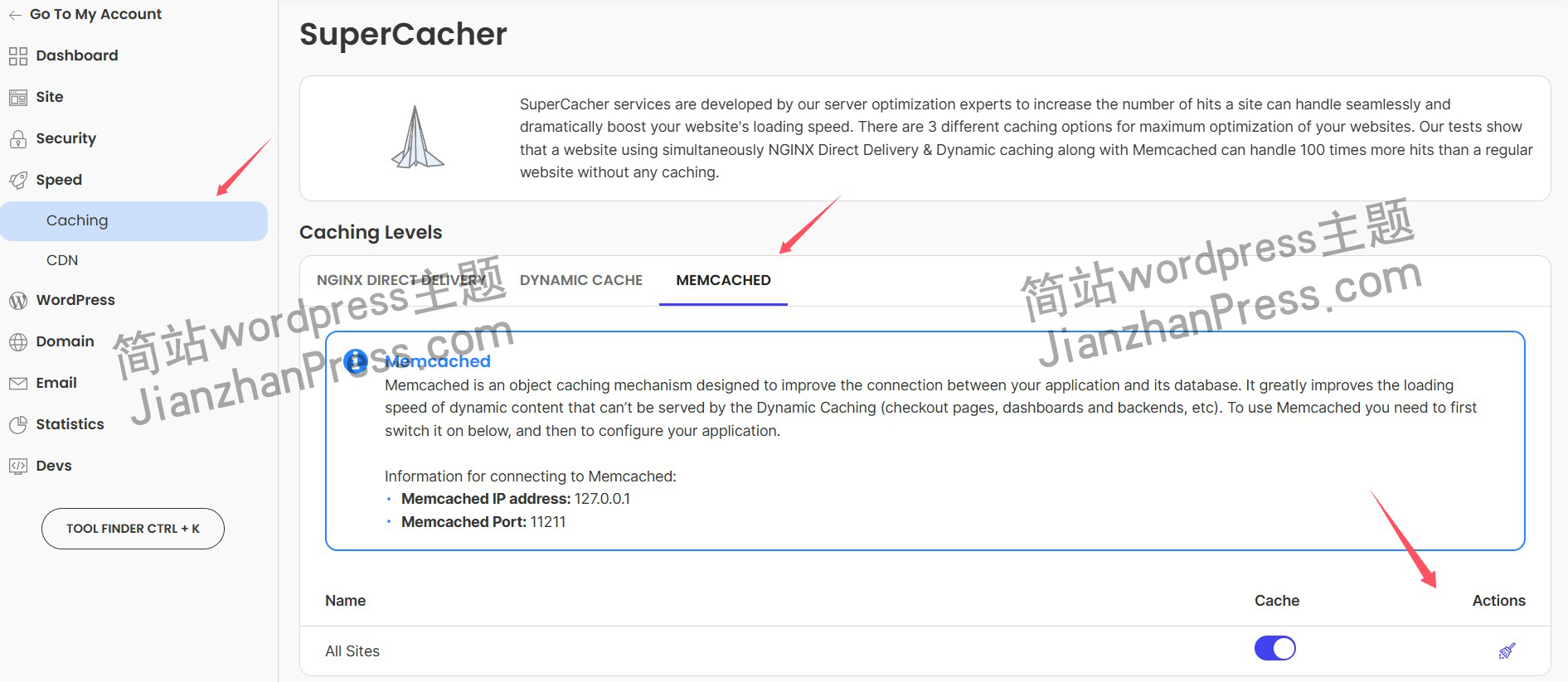

wordpress后台更新后 前端没变化的解决方法

使用siteground主机的wordpress网站,会出现更新了网站内容和修改了php模板文件、js文件、css文件、图片文件后,网站没有变化的情况。

不熟悉siteground主机的新手,遇到这个问题,就很抓狂,明明是哪都没操作错误&#x…

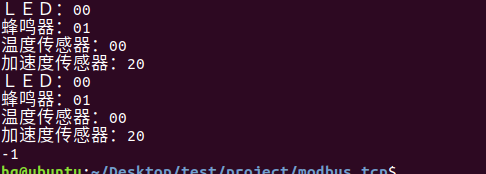

网络编程(Modbus进阶)

思维导图 Modbus RTU(先学一点理论)

概念 Modbus RTU 是工业自动化领域 最广泛应用的串行通信协议,由 Modicon 公司(现施耐德电气)于 1979 年推出。它以 高效率、强健性、易实现的特点成为工业控制系统的通信标准。 包…

UE5 学习系列(二)用户操作界面及介绍

这篇博客是 UE5 学习系列博客的第二篇,在第一篇的基础上展开这篇内容。博客参考的 B 站视频资料和第一篇的链接如下:

【Note】:如果你已经完成安装等操作,可以只执行第一篇博客中 2. 新建一个空白游戏项目 章节操作,重…

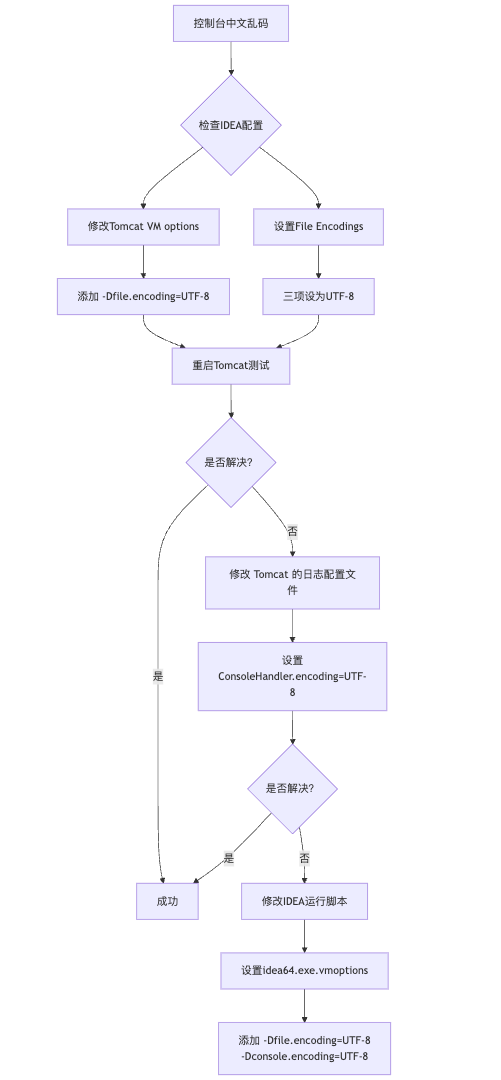

IDEA运行Tomcat出现乱码问题解决汇总

最近正值期末周,有很多同学在写期末Java web作业时,运行tomcat出现乱码问题,经过多次解决与研究,我做了如下整理:

原因:

IDEA本身编码与tomcat的编码与Windows编码不同导致,Windows 系统控制台…

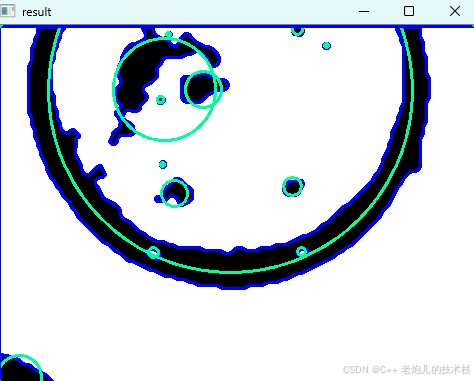

利用最小二乘法找圆心和半径

#include <iostream>

#include <vector>

#include <cmath>

#include <Eigen/Dense> // 需安装Eigen库用于矩阵运算 // 定义点结构

struct Point { double x, y; Point(double x_, double y_) : x(x_), y(y_) {}

}; // 最小二乘法求圆心和半径 …

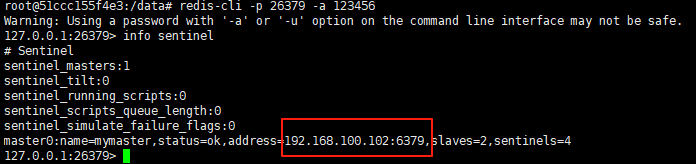

使用docker在3台服务器上搭建基于redis 6.x的一主两从三台均是哨兵模式

一、环境及版本说明

如果服务器已经安装了docker,则忽略此步骤,如果没有安装,则可以按照一下方式安装: 1. 在线安装(有互联网环境): 请看我这篇文章 传送阵>> 点我查看 2. 离线安装(内网环境):请看我这篇文章 传送阵>> 点我查看

说明:假设每台服务器已…

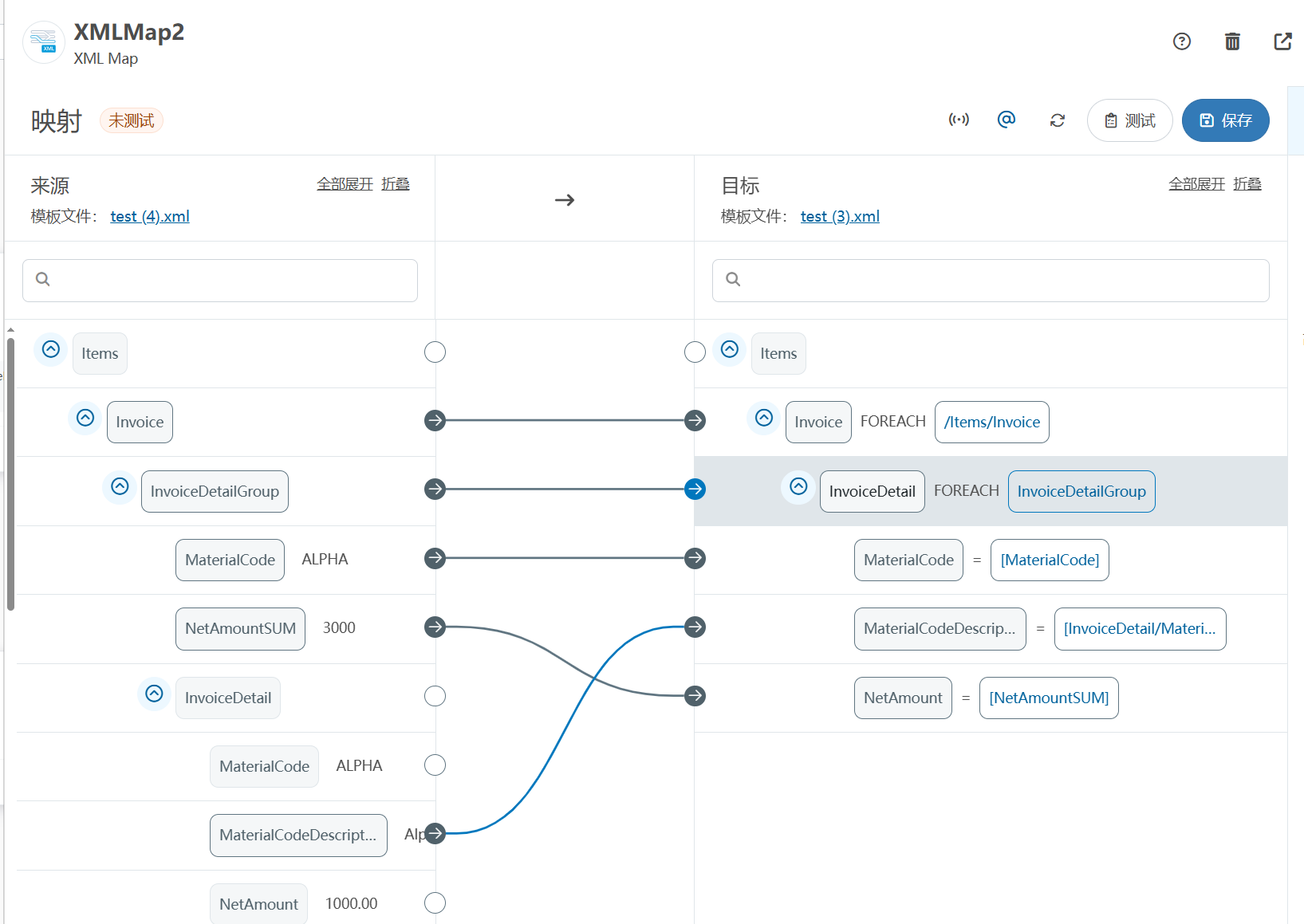

XML Group端口详解

在XML数据映射过程中,经常需要对数据进行分组聚合操作。例如,当处理包含多个物料明细的XML文件时,可能需要将相同物料号的明细归为一组,或对相同物料号的数量进行求和计算。传统实现方式通常需要编写脚本代码,增加了开…

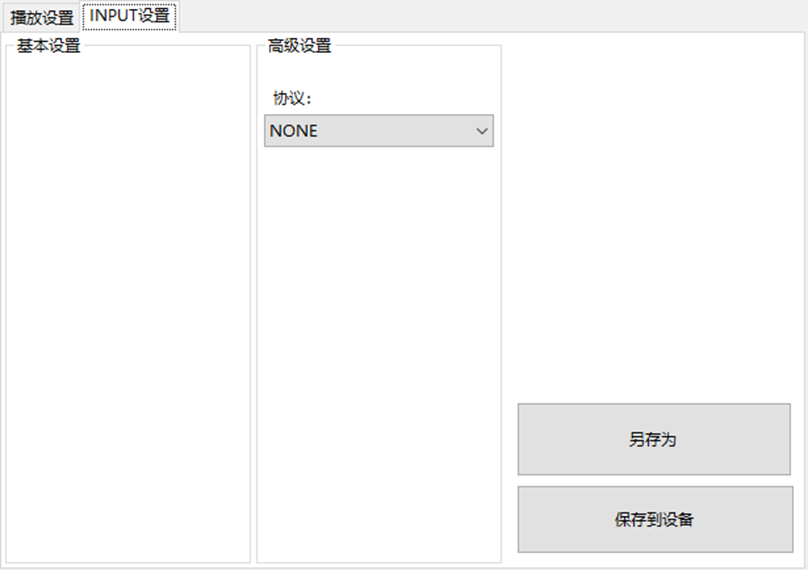

LBE-LEX系列工业语音播放器|预警播报器|喇叭蜂鸣器的上位机配置操作说明

LBE-LEX系列工业语音播放器|预警播报器|喇叭蜂鸣器专为工业环境精心打造,完美适配AGV和无人叉车。同时,集成以太网与语音合成技术,为各类高级系统(如MES、调度系统、库位管理、立库等)提供高效便捷的语音交互体验。

L…

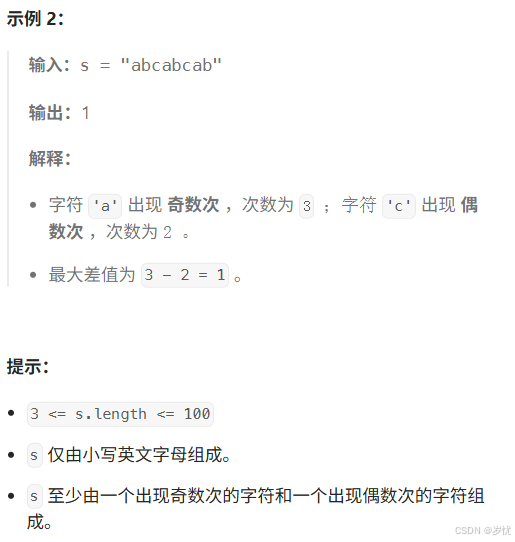

(LeetCode 每日一题) 3442. 奇偶频次间的最大差值 I (哈希、字符串)

题目:3442. 奇偶频次间的最大差值 I 思路 :哈希,时间复杂度0(n)。 用哈希表来记录每个字符串中字符的分布情况,哈希表这里用数组即可实现。

C版本:

class Solution {

public:int maxDifference(string s) {int a[26]…

【大模型RAG】拍照搜题技术架构速览:三层管道、两级检索、兜底大模型

摘要

拍照搜题系统采用“三层管道(多模态 OCR → 语义检索 → 答案渲染)、两级检索(倒排 BM25 向量 HNSW)并以大语言模型兜底”的整体框架: 多模态 OCR 层 将题目图片经过超分、去噪、倾斜校正后,分别用…

【Axure高保真原型】引导弹窗

今天和大家中分享引导弹窗的原型模板,载入页面后,会显示引导弹窗,适用于引导用户使用页面,点击完成后,会显示下一个引导弹窗,直至最后一个引导弹窗完成后进入首页。具体效果可以点击下方视频观看或打开下方…

接口测试中缓存处理策略

在接口测试中,缓存处理策略是一个关键环节,直接影响测试结果的准确性和可靠性。合理的缓存处理策略能够确保测试环境的一致性,避免因缓存数据导致的测试偏差。以下是接口测试中常见的缓存处理策略及其详细说明:

一、缓存处理的核…

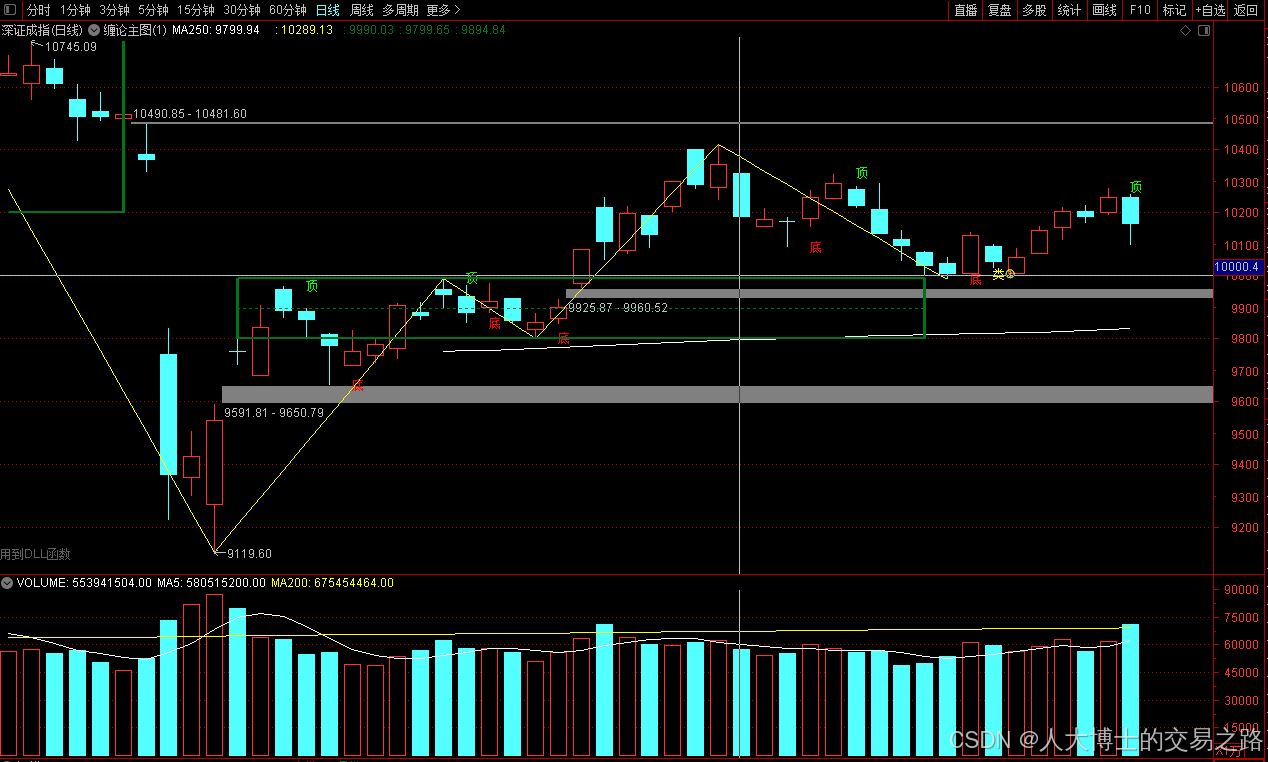

龙虎榜——20250610

上证指数放量收阴线,个股多数下跌,盘中受消息影响大幅波动。 深证指数放量收阴线形成顶分型,指数短线有调整的需求,大概需要一两天。 2025年6月10日龙虎榜行业方向分析 1. 金融科技

代表标的:御银股份、雄帝科技

驱动…

观成科技:隐蔽隧道工具Ligolo-ng加密流量分析

1.工具介绍

Ligolo-ng是一款由go编写的高效隧道工具,该工具基于TUN接口实现其功能,利用反向TCP/TLS连接建立一条隐蔽的通信信道,支持使用Let’s Encrypt自动生成证书。Ligolo-ng的通信隐蔽性体现在其支持多种连接方式,适应复杂网…

铭豹扩展坞 USB转网口 突然无法识别解决方法

当 USB 转网口扩展坞在一台笔记本上无法识别,但在其他电脑上正常工作时,问题通常出在笔记本自身或其与扩展坞的兼容性上。以下是系统化的定位思路和排查步骤,帮助你快速找到故障原因:

背景:

一个M-pard(铭豹)扩展坞的网卡突然无法识别了,扩展出来的三个USB接口正常。…

未来机器人的大脑:如何用神经网络模拟器实现更智能的决策?

编辑:陈萍萍的公主一点人工一点智能 未来机器人的大脑:如何用神经网络模拟器实现更智能的决策?RWM通过双自回归机制有效解决了复合误差、部分可观测性和随机动力学等关键挑战,在不依赖领域特定归纳偏见的条件下实现了卓越的预测准…

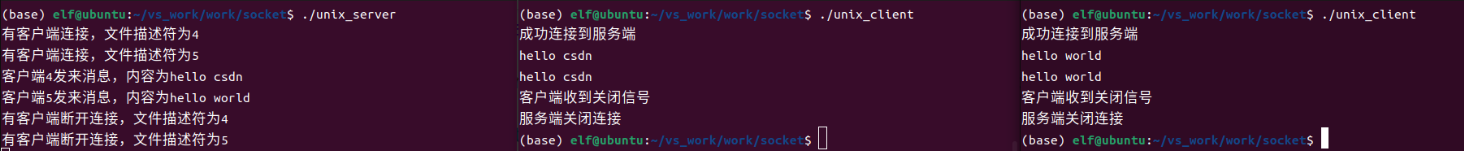

Linux应用开发之网络套接字编程(实例篇)

服务端与客户端单连接

服务端代码

#include <sys/socket.h>

#include <sys/types.h>

#include <netinet/in.h>

#include <stdio.h>

#include <stdlib.h>

#include <string.h>

#include <arpa/inet.h>

#include <pthread.h>

…

华为云AI开发平台ModelArts

华为云ModelArts:重塑AI开发流程的“智能引擎”与“创新加速器”!

在人工智能浪潮席卷全球的2025年,企业拥抱AI的意愿空前高涨,但技术门槛高、流程复杂、资源投入巨大的现实,却让许多创新构想止步于实验室。数据科学家…

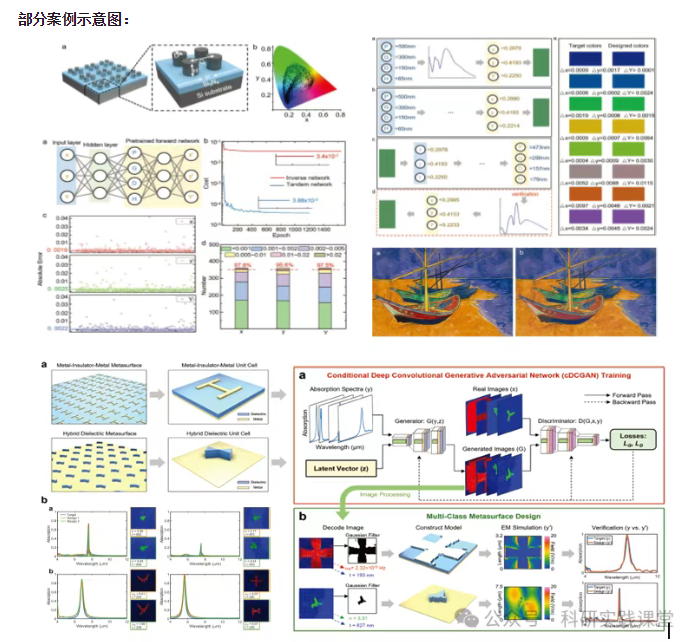

深度学习在微纳光子学中的应用

深度学习在微纳光子学中的主要应用方向

深度学习与微纳光子学的结合主要集中在以下几个方向:

逆向设计 通过神经网络快速预测微纳结构的光学响应,替代传统耗时的数值模拟方法。例如设计超表面、光子晶体等结构。

特征提取与优化 从复杂的光学数据中自…