目录

- 🛡️ 第8章:网络安全(Network Security)优化整合笔记

- 📌 本章学习目标

- 一、网络安全概念

- 二、加密技术(Encryption)

- 1. 对称加密(Symmetric Key)

- 2. 公钥加密(Public Key)

- 三、认证机制(Authentication)

- 四、报文完整性与数字签名

- 五、密钥分发与证书

- 六、防火墙与访问控制

- 1. 防火墙分类

- 2. 过滤方式

- 七、攻击类型与防御措施

- 八、典型安全协议实践

- 1. 📧 安全电子邮件(PGP)

- 2. 🔐 SSL / TLS

- 3. 🛜 IPsec

- 4. 📶 IEEE 802.11 无线网络安全

- 九、入侵检测系统(IDS)

- 🔚 本章总结

- ✅ 案例一:银行网站中的中间人攻击(Man-in-the-Middle Attack)

- 📍场景背景:

- 🧨 攻击流程:

- 📚 涉及知识点:

- ✅ 防御措施:

- ✅ 案例二:校园网ARP欺骗导致的分组嗅探

- 📍场景背景:

- 🧨 攻击方式:

- 📚 涉及知识点:

- ✅ 防御措施:

- ✅ 案例三:DDoS攻击瘫痪政府门户网站

- 📍场景背景:

- 🧨 攻击方式:

- 📚 涉及知识点:

- ✅ 防御措施:

- 📌 小结:案例启发式复习表

🛡️ 第8章:网络安全(Network Security)优化整合笔记

📌 本章学习目标

- 理解网络安全的基本原理(加密、认证、完整性、密钥分发)

- 熟悉安全实践技术(防火墙、各层安全、攻击与防御)

- 掌握常见协议的安全机制(SSL、IPsec、802.11i 等)

一、网络安全概念

| 安全目标 | 含义 |

|---|---|

| 机密性 | 只有通信双方能读取数据(通过加密实现) |

| 报文完整性 | 确保报文未被篡改 |

| 身份认证 | 验证对方身份 |

| 访问控制 | 限制未授权用户访问资源 |

| 可用性 | 服务对授权用户始终可用 |

二、加密技术(Encryption)

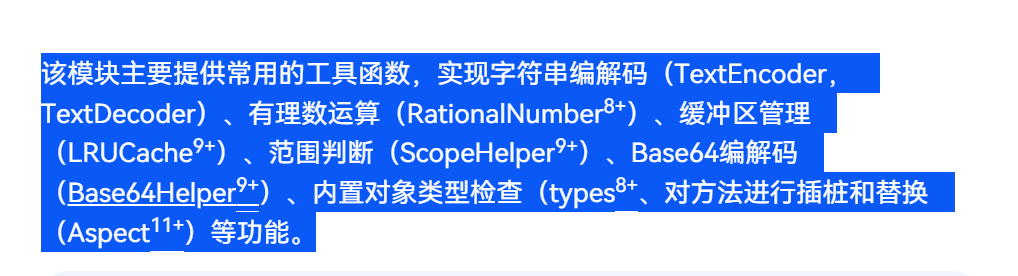

1. 对称加密(Symmetric Key)

- 加密与解密使用相同的密钥

- 算法:DES、3DES、AES

- 密码块链模式:引入前一密文参与当前加密

2. 公钥加密(Public Key)

- 加密与解密使用不同的密钥(公钥加密,私钥解密)

- 算法:RSA

- 应用场景:密钥交换、身份认证

三、认证机制(Authentication)

| 协议版本 | 描述 | 漏洞 |

|---|---|---|

| ap1.0 | “我是Alice” | 可被假冒 |

| ap2.0 | 携带IP地址 | IP可伪造 |

| ap3.0 | 发送密码 | 可被重放 |

| ap4.0 | 使用Nonce和对称密钥加密 | 安全但需要共享密钥 |

| ap5.0 | 使用Nonce与公钥加密 | 避免共享密钥,但存在中间人攻击 |

四、报文完整性与数字签名

-

散列函数(如MD5, SHA-1):

- 将任意长度信息压缩成固定长度摘要

- 不可逆、抗碰撞

-

数字签名:

- 发送者使用私钥签署消息的哈希值

- 接收者使用公钥验证

- 实现认证、完整性、不可否认性

五、密钥分发与证书

| 机制 | 描述 |

|---|---|

| KDC | 密钥分发中心,给通信双方分发对称密钥 |

| CA | 证书认证中心,颁发含公钥的可信数字证书 |

| 信任树 | 根CA签发证书给下级CA,建立链式信任关系 |

六、防火墙与访问控制

1. 防火墙分类

- 网络级(分组过滤器):依据IP/端口/TCP flag等规则

- 应用级(应用网关):基于内容进行过滤,安全性更高

2. 过滤方式

- 无状态:逐个检查报文头部字段

- 有状态:结合连接状态判断合法性(基于连接表)

七、攻击类型与防御措施

| 攻击方式 | 描述 | 防御方法 |

|---|---|---|

| 窃听 | 捕获未加密报文 | 使用加密 |

| 重放攻击 | 捕获合法数据后重新发送 | 使用Nonce、时间戳 |

| IP欺骗 | 冒充他人IP地址 | 入口过滤、入侵检测 |

| DoS/DDoS攻击 | 用大量数据报淹没目标主机 | 流量监控、IP黑名单、源追踪 |

| 分组嗅探 | 在共享网络中监听数据帧 | 使用交换网络、检测混杂模式 |

八、典型安全协议实践

1. 📧 安全电子邮件(PGP)

- 使用对称加密+数字签名+公钥加密分发对称密钥

- 提供机密性、完整性和认证

2. 🔐 SSL / TLS

- 提供浏览器与服务器之间的加密连接

- 过程:

- 握手建立主密钥

- 使用主密钥生成 4 个密钥

- 数据加密与MAC校验

3. 🛜 IPsec

- 网络层安全协议:AH(认证)和ESP(加密+认证)

- 创建安全关联(SA),用于加密传输IP报文

4. 📶 IEEE 802.11 无线网络安全

- WEP(已废弃):容易破解

- WPA / WPA2(802.11i):引入动态密钥管理和更强加密

- 使用EAP协议和RADIUS服务器进行认证

九、入侵检测系统(IDS)

- 检查网络流量是否包含攻击模式

- 提供对端口扫描、病毒特征串、网络映射等行为的响应能力

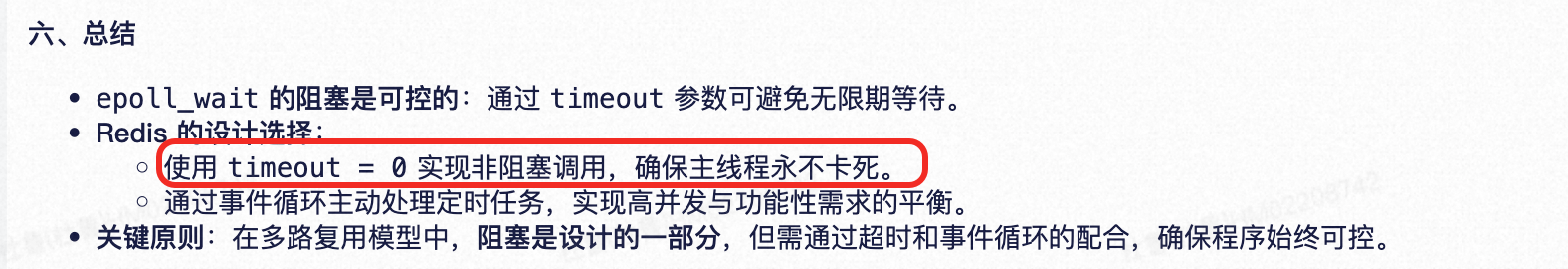

🔚 本章总结

| 核心技术 | 说明 |

|---|---|

| 加密算法 | DES、AES、RSA |

| 认证机制 | Nonce、防重放攻击、数字签名 |

| 报文完整性 | 哈希算法、MAC、数字签名 |

| 密钥管理 | KDC、CA、证书链 |

| 网络安全措施 | 防火墙、IDS、ACL、分组过滤 |

| 实践协议 | SSL、IPsec、PGP、802.11i |

| 攻击防御 | 窃听、重放、IP欺骗、DoS及其防范措施 |

✅ 案例一:银行网站中的中间人攻击(Man-in-the-Middle Attack)

📍场景背景:

用户Alice登录某银行网站时,攻击者Trudy在她与服务器之间插入中间节点,成功劫持数据。

🧨 攻击流程:

- Trudy伪装成银行网站向Alice发送伪造的SSL证书。

- Alice浏览器没有识别出伪造证书,继续通信。

- Alice向“银行”提交账号和密码,但Trudy截获并查看了这些敏感信息。

📚 涉及知识点:

- 公开密钥加密(RSA)原理

- 数字证书与认证中心(CA)

- 中间人攻击在认证协议ap5.0中的风险

✅ 防御措施:

- 浏览器启用CA证书验证机制;

- 使用SSL证书链检查来验证网站身份;

- 浏览器提示“不受信任的证书”时立即终止连接;

- 用户应查看HTTPS证书颁发者信息和合法性。

✅ 案例二:校园网ARP欺骗导致的分组嗅探

📍场景背景:

在某高校局域网中,攻击者Trudy通过ARP欺骗,让所有数据流经其主机,从而监听了同学Alice的账户信息。

🧨 攻击方式:

- Trudy向局域网广播伪造的ARP响应,将网关的IP映射为自己的MAC地址;

- 所有主机数据包路由经过Trudy;

- Trudy启用混杂模式的网卡监听所有未加密报文。

📚 涉及知识点:

- ARP欺骗与分组嗅探原理

- 混杂模式

- 安全WiFi传输标准(802.11、WEP、WPA)

✅ 防御措施:

- 使用交换式以太网,避免共享媒介;

- 检查主机是否运行在混杂模式;

- 全面使用HTTPS、SSH等加密协议;

- 启用WPA2或WPA3代替WEP;

- 局域网防ARP欺骗软件部署。

✅ 案例三:DDoS攻击瘫痪政府门户网站

📍场景背景:

某政府官网在国庆前夕遭到大规模分布式拒绝服务(DDoS)攻击,短时间内无法访问。

🧨 攻击方式:

- 攻击者控制成千上万的“肉鸡”(被感染的主机);

- 同时向目标网站发送SYN请求,造成连接资源耗尽;

- 正常用户无法与服务器建立连接。

📚 涉及知识点:

- SYN Flood 攻击原理(伪造SYN+ACK无法完成三次握手)

- 防火墙中的分组过滤策略(SYN/ACK位判断)

- DoS与DDoS攻击的本质与识别

✅ 防御措施:

- 启用SYN Cookies机制缓解半连接队列耗尽;

- 使用防火墙/IDS过滤可疑IP请求;

- 建立速率限制规则;

- 利用CDN服务或云安全防护服务进行流量牵引与清洗;

- 追溯攻击源,及时封锁控制中心指令通道。

📌 小结:案例启发式复习表

| 案例编号 | 主要威胁类型 | 技术知识点 | 推荐防护措施 |

|---|---|---|---|

| 案例一 | 中间人攻击 | RSA、数字证书、ap5.0 | 启用HTTPS验证机制、验证证书链 |

| 案例二 | 分组嗅探、ARP欺骗 | ARP协议、WEP/WPA、交换机 | HTTPS、交换网络、禁用混杂模式 |

| 案例三 | 拒绝服务攻击(DDoS) | TCP三次握手、SYN flood、防火墙 | SYN Cookies、流量牵引、接入防护网关设备等 |