在以下文章中,我将解释如何使用Elastic Stack(ELK)进行安全日志分析,以提高安全性和监控网络活动。ELK是一个功能强大的开源日志管理和分析平台,由Elasticsearch、Logstash和Kibana组成,适用于各种用例,包括安全日志分析。

利用Elastic Stack(ELK)进行安全日志分析

安全日志分析是保护网络和系统安全的重要组成部分。Elastic Stack(ELK)提供了一套功能强大的工具,帮助组织监视、分析和应对安全威胁。以下是如何利用ELK进行安全日志分析的步骤:

1. 准备工作

在开始安全日志分析之前,确保已经完成以下准备工作:

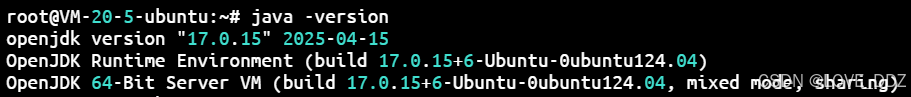

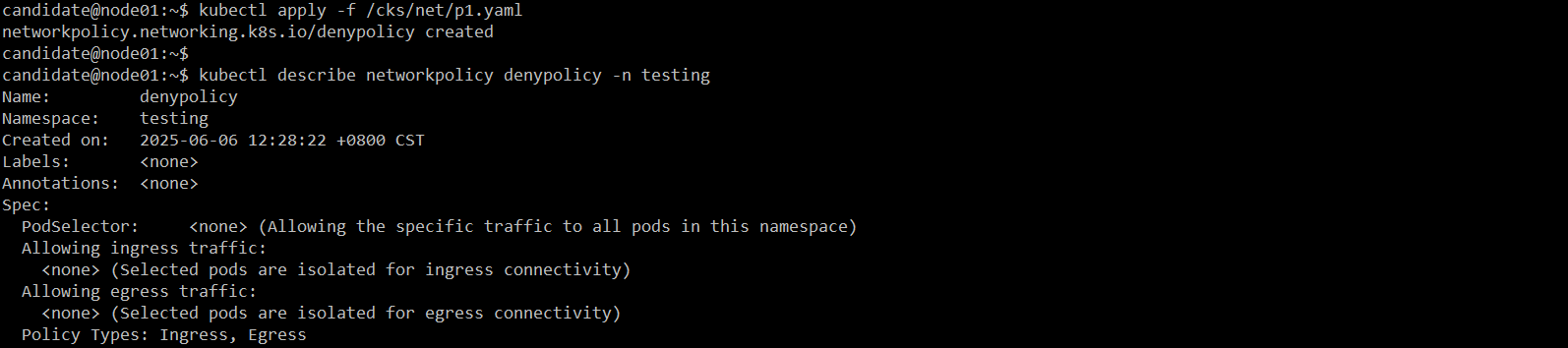

- 安装和配置Elasticsearch、Logstash和Kibana。

- 配置日志源,确保安全设备、应用程序和系统日志被发送到Logstash进行处理。

- 确保已经定义了适当的索引模式和字段映射。

2. 数据收集和处理

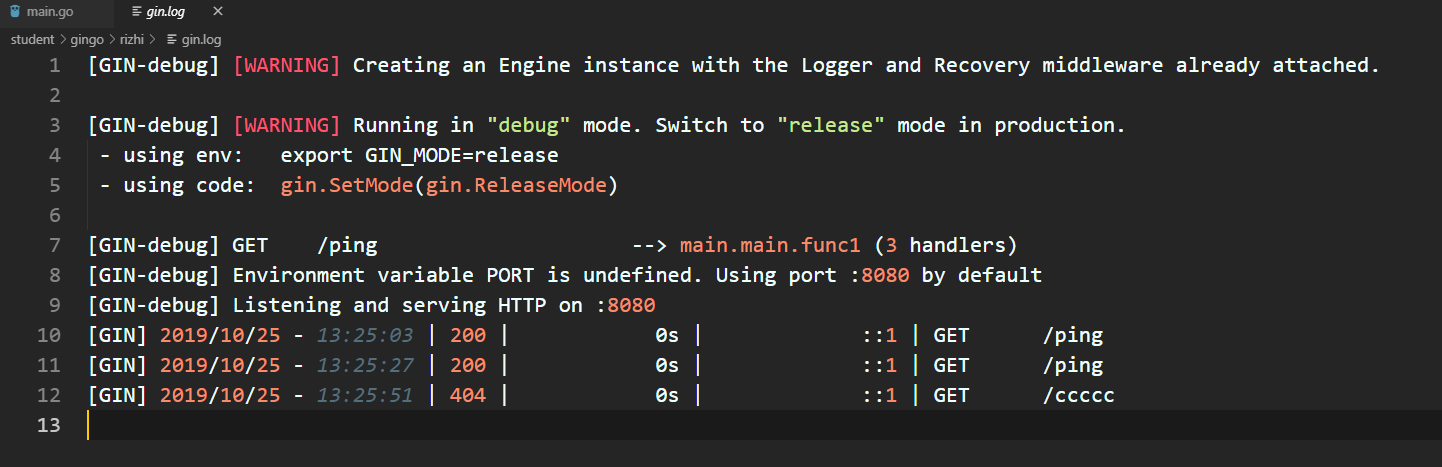

- Logstash配置: 配置Logstash来接收、处理和解析安全日志数据。使用Logstash的插件来处理各种日志格式和协议。

- 过滤和标准化: 在Logstash中设置过滤器,清洗和标准化日志数据,以便后续分析和可视化。

3. 数据存储和索引

- Elasticsearch索引: 将清洗后的日志数据索引到Elasticsearch中,确保数据存储在高效且可搜索的数据结构中。

- 索引策略: 设计和管理索引策略,根据数据量和保留期限,定期滚动和删除旧的索引。

4. 安全日志分析

- 查询和搜索: 在Kibana中使用Elasticsearch查询语言(DSL)进行安全日志数据的搜索和过滤,以检测异常行为和潜在威胁。

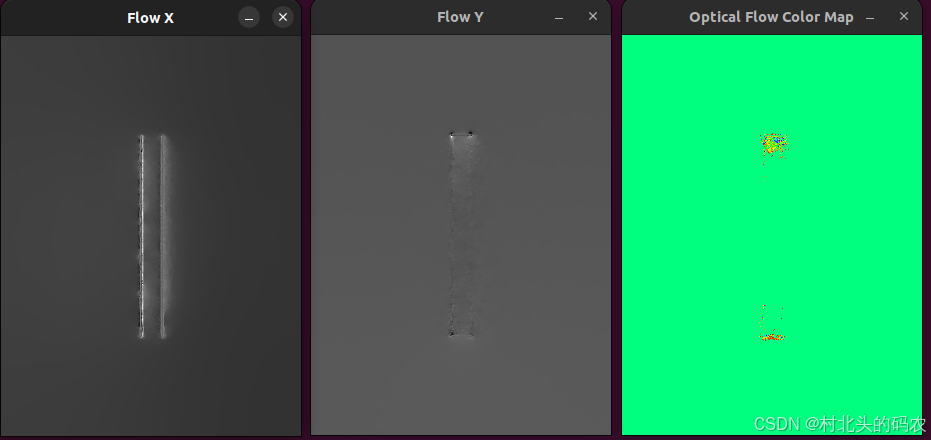

- 可视化: 利用Kibana的图表和仪表板功能,创建可视化报表和图表,以便直观地展示安全日志数据的趋势和模式。

5. 安全警报和监控

- 设置警报: 使用Elasticsearch的警报功能,设置基于日志数据的实时警报规则,及时发现和响应安全事件。

- 监控: 监控关键指标和事件,跟踪安全事件的发生和演变,确保网络和系统的安全性。

6. 安全威胁检测

- 利用机器学习: 利用Elastic Stack的机器学习功能,实时检测异常模式和行为,识别潜在的安全威胁。

- 行为分析: 进行基于行为的分析,识别异常活动和可能的攻击行为,加强网络安全防护。

7. 故障排除和调查

- 日志追踪: 利用ELK平台中的日志追踪功能,追溯事件和故障发生的原因,快速定位和解决问题。

- 调查工具: 使用Kibana的分析和调查工具,深入挖掘安全事件的细节和关联性,帮助进行深入调查和分析。

结论

通过利用Elastic Stack(ELK)进行安全日志分析,组织可以实现实时监控、快速响应和深入分析安全事件,提高网络和系统的安全性。ELK平台提供了强大的工具和功能,帮助组织建立高效的安全日志分析流程,保护数据和网络免受安全威胁。通过持续优化和改进安全日志分析流程,组织可以更好地应对日益复杂的安全挑战,确保网络和系统的稳定和安全。