目录

恢复符号表,找到main函数

四部分加密

第一部分

第二部分

第三部分

第四段

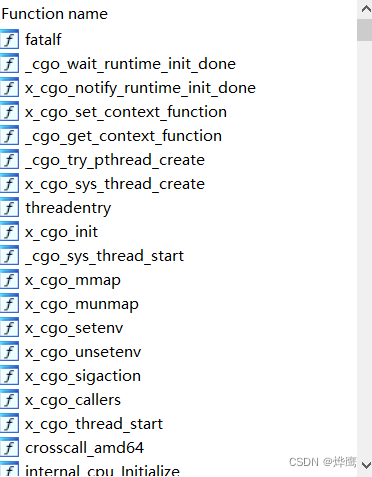

恢复符号表,找到main函数

观察特征,应该是Go语言,函数没有名字,用脚本恢复符号表(脚本自己去找一个)

四部分加密

第一部分

满足if条件之后执行main_check

把flag分为了四部分,分别进行了加密

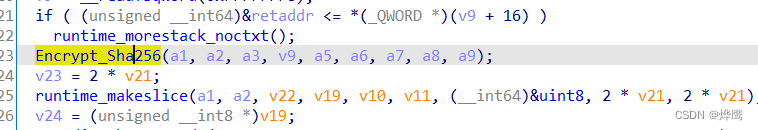

进入这个函数

看到了DES

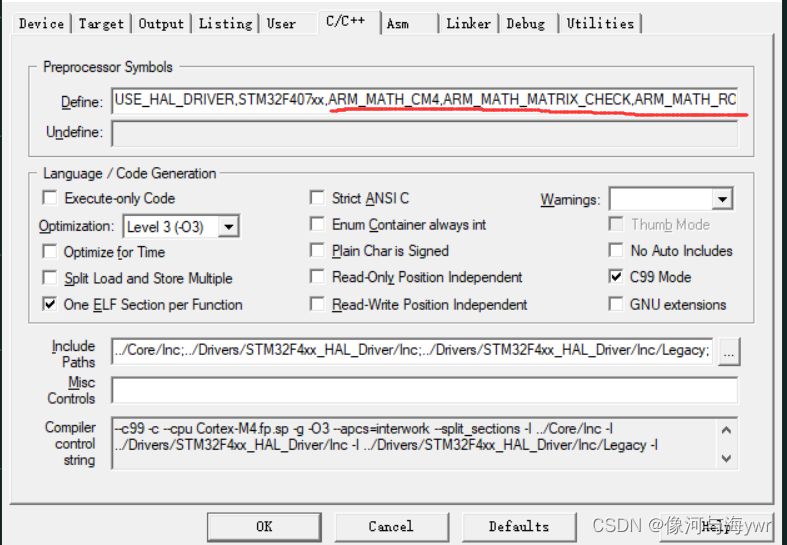

继续跟进 crypto_des_NewTripleDESCipher

根据这个名字 TripleDES,是3DES加密算法

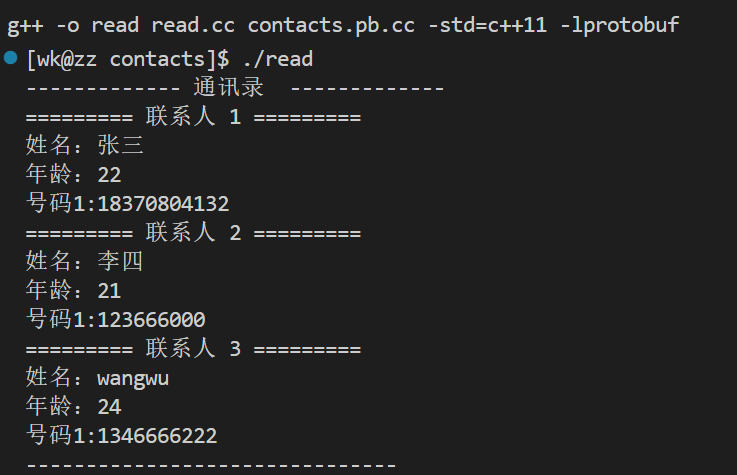

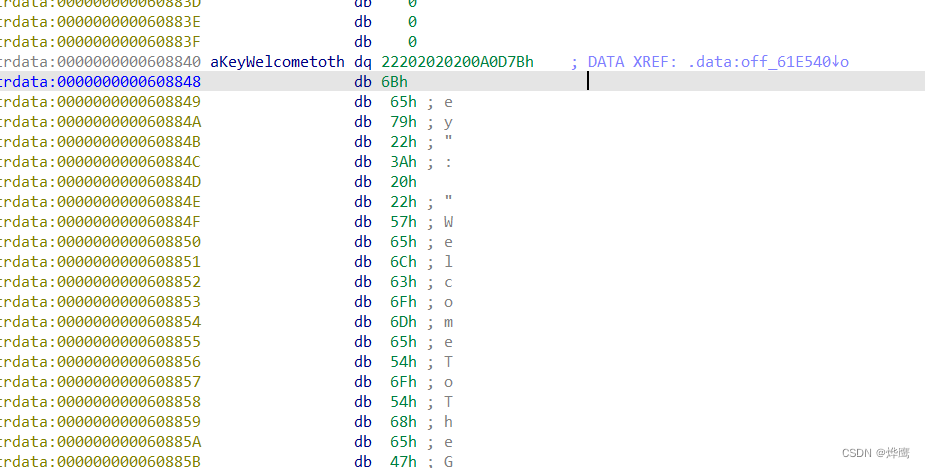

跟踪字符串找到了key和iv

使用cyberchef进行解密

得到了flag的第一部分

87f645e9-b628-412f-9d7a-

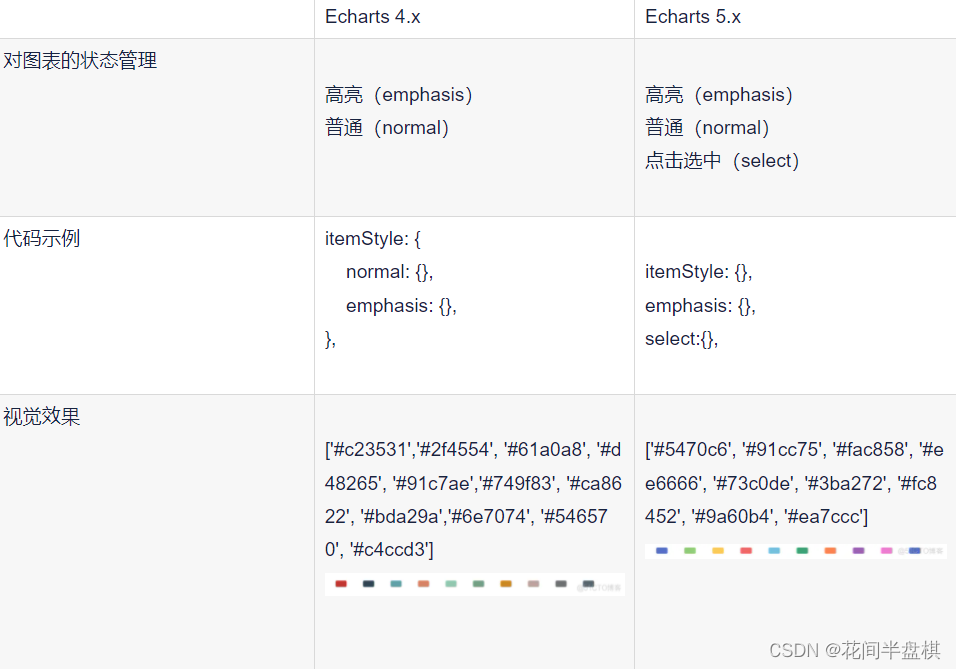

第二部分

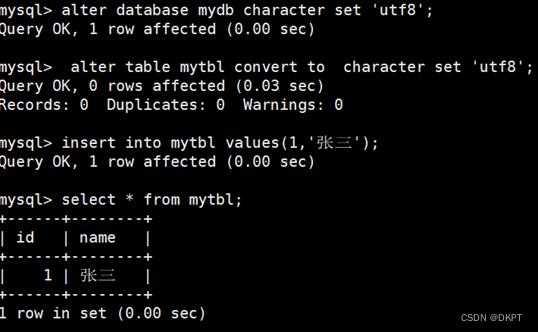

密文在此处

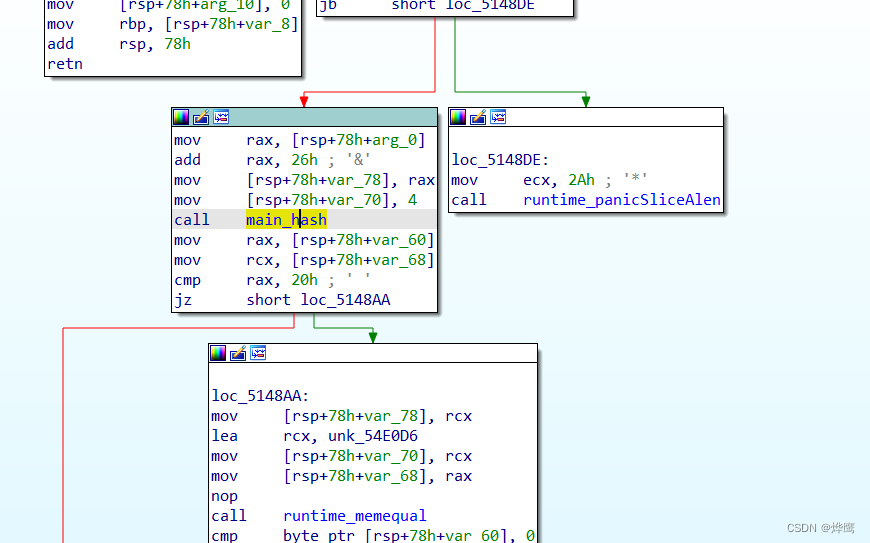

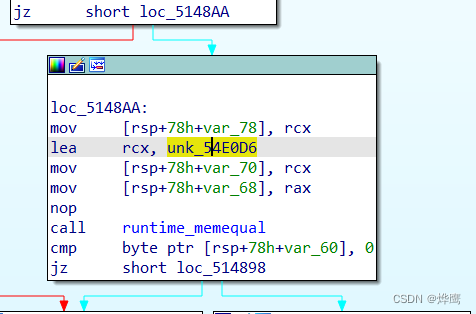

进入汇编

unk_552083中存储的就是密文

6e2b55c78937d63490b4b26ab3ac3cb54df4c5ca7d60012c13d2d1234a732b74

在线解密一下

e402

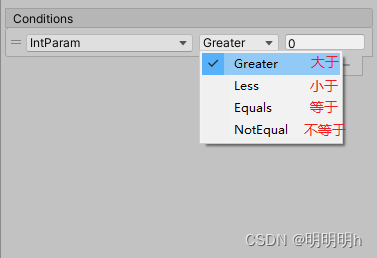

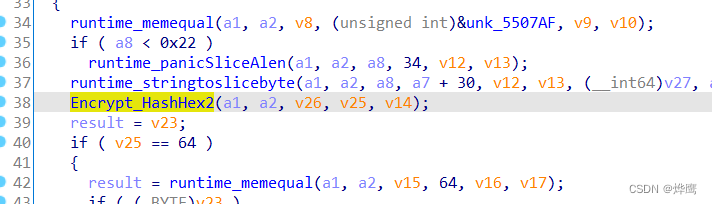

第三部分

找到密文,爆破解密

f20a

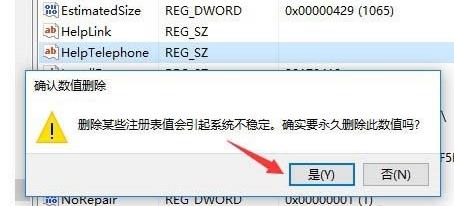

第四段

密文在此处

是MD5加密,撞库解密为

f940

GKCTF{87f645e9-b628-412f-9d7a-e402f20af940}