CISP-PTE-考前综合题记录

http://10.1.10.71/(文件上传传不上去)

获取key6

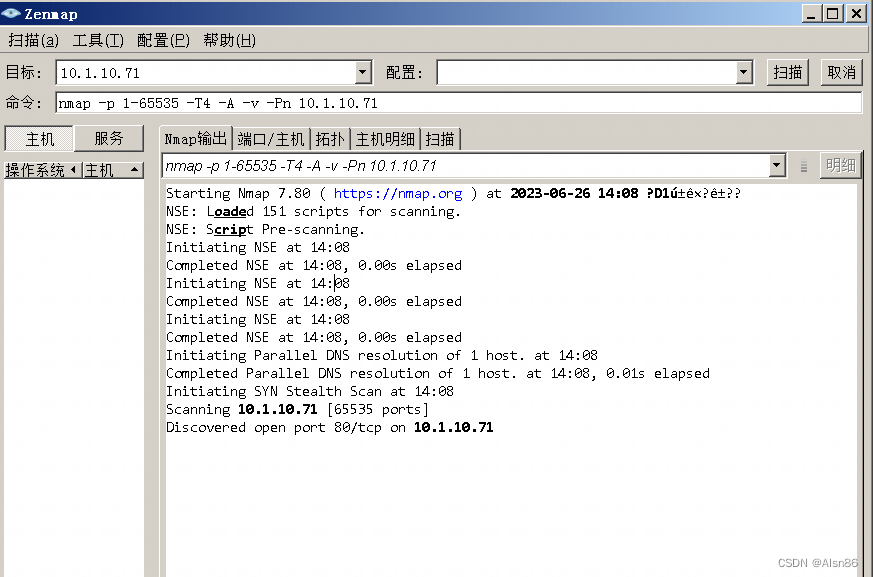

端口扫描只扫到80端口开放

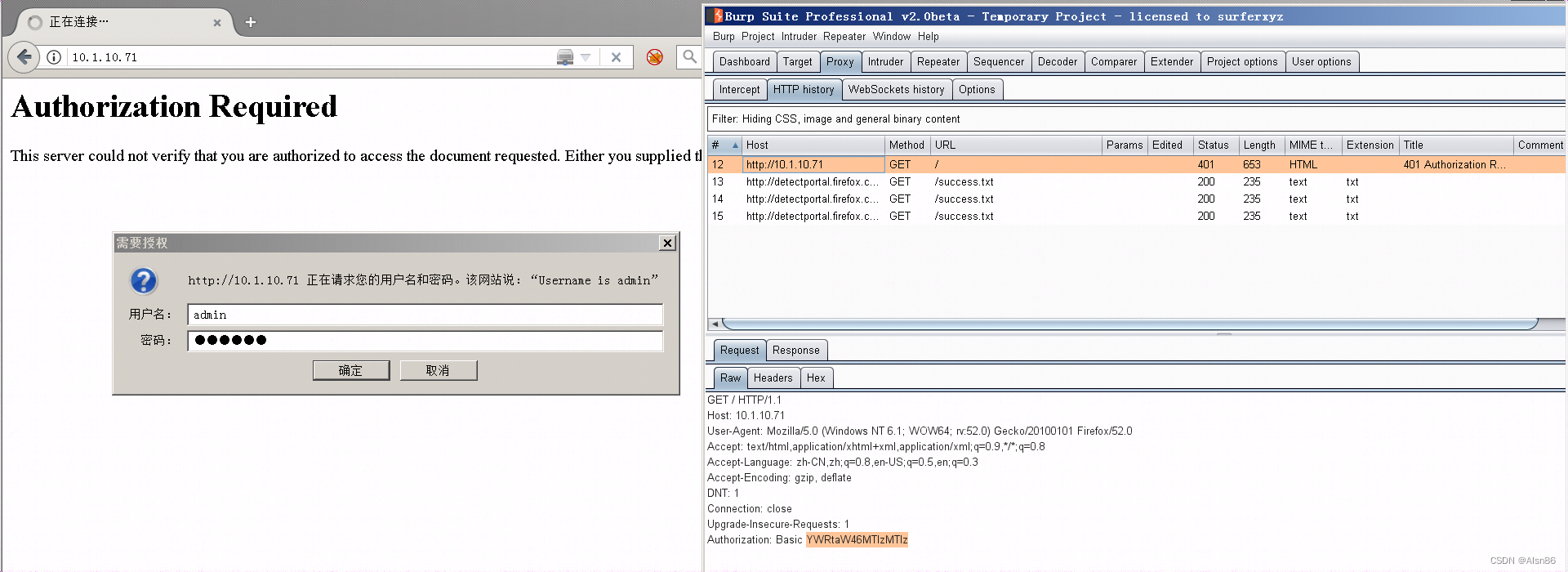

输入用户名密码,抓包

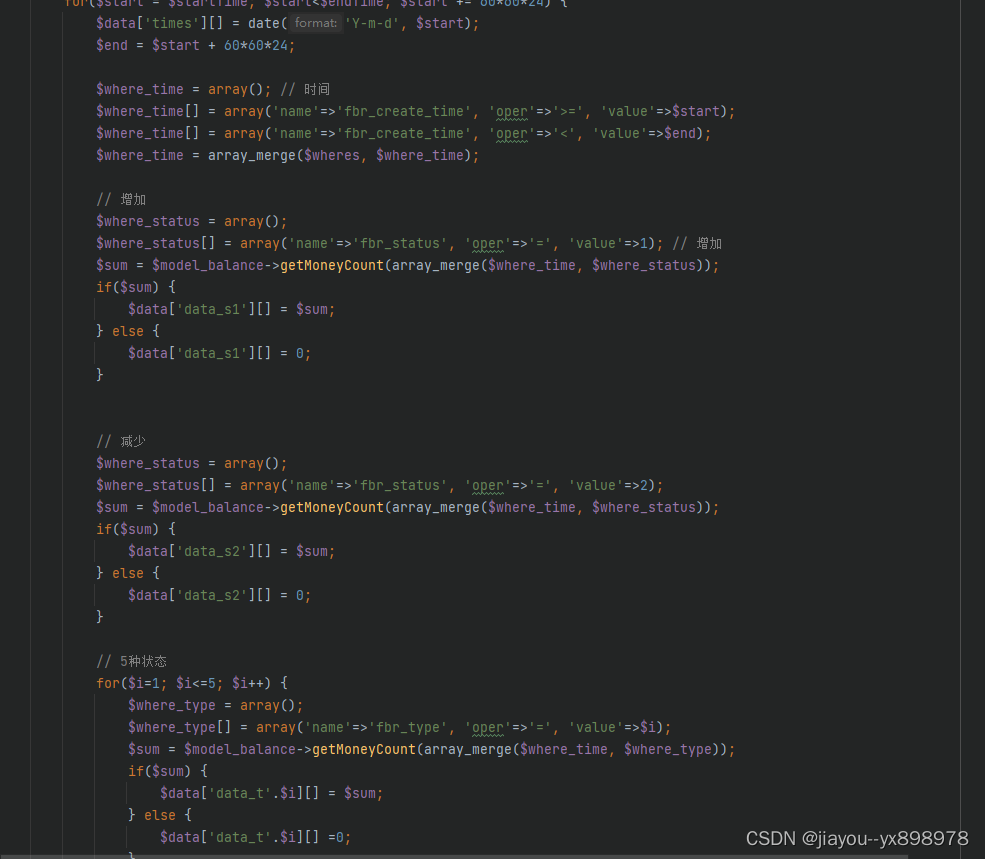

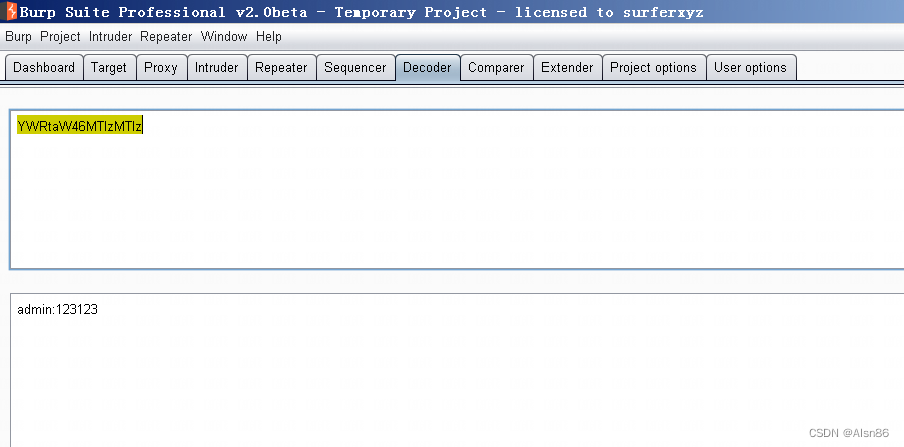

对Authorization Basic的值进行base64解码,为爆破做准备

猜测用户名为admin,所有留下admin:这一段的base64

如果没爆破出来,再换爆破模式,连用户名一起进行爆破就行

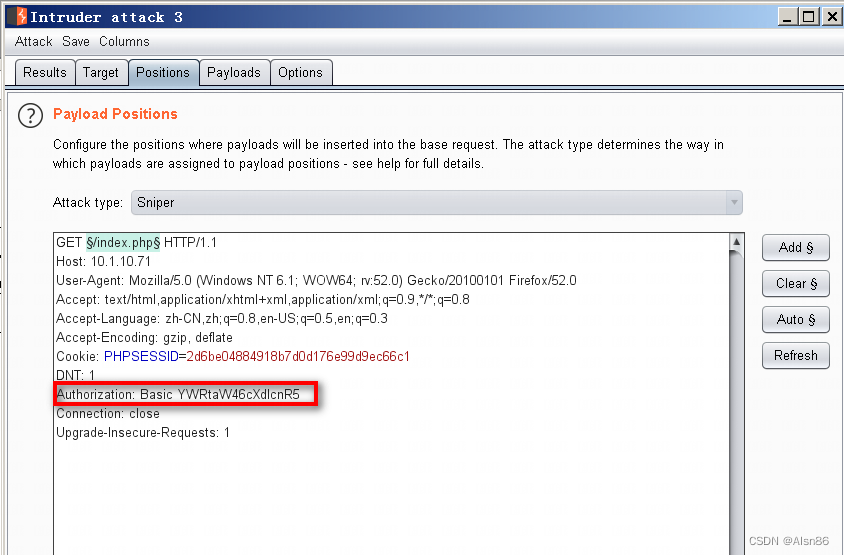

开始爆破

加载密码后,设置对payload进行编码

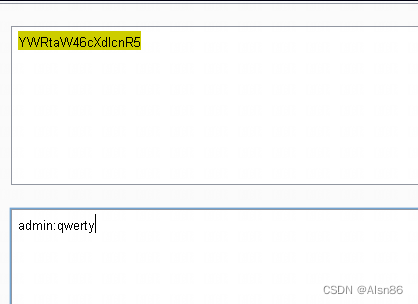

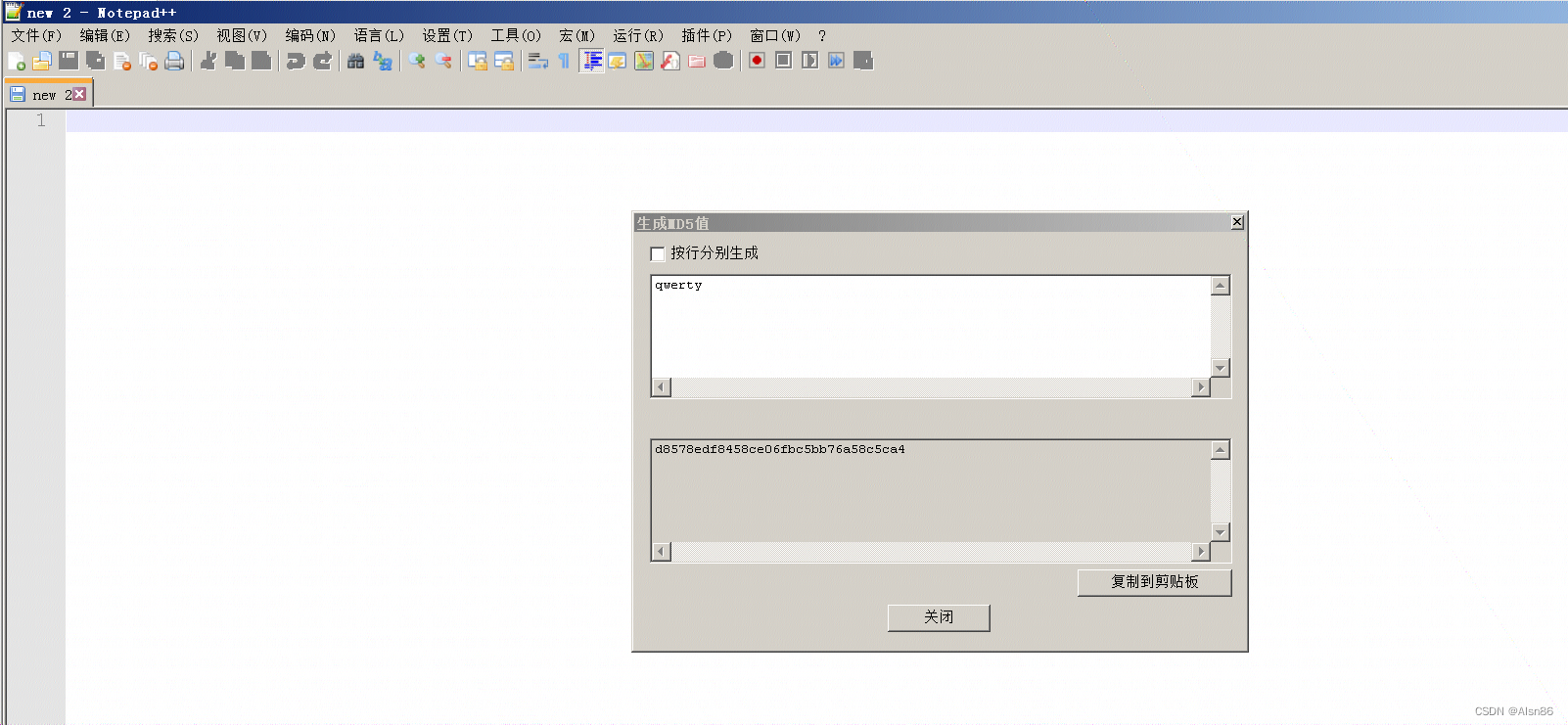

对爆破出的密码进行base64解码,得到明文密码qwerty

得到key6

获取key7

尝试登录系统,万能密码无果,sqlmap无果

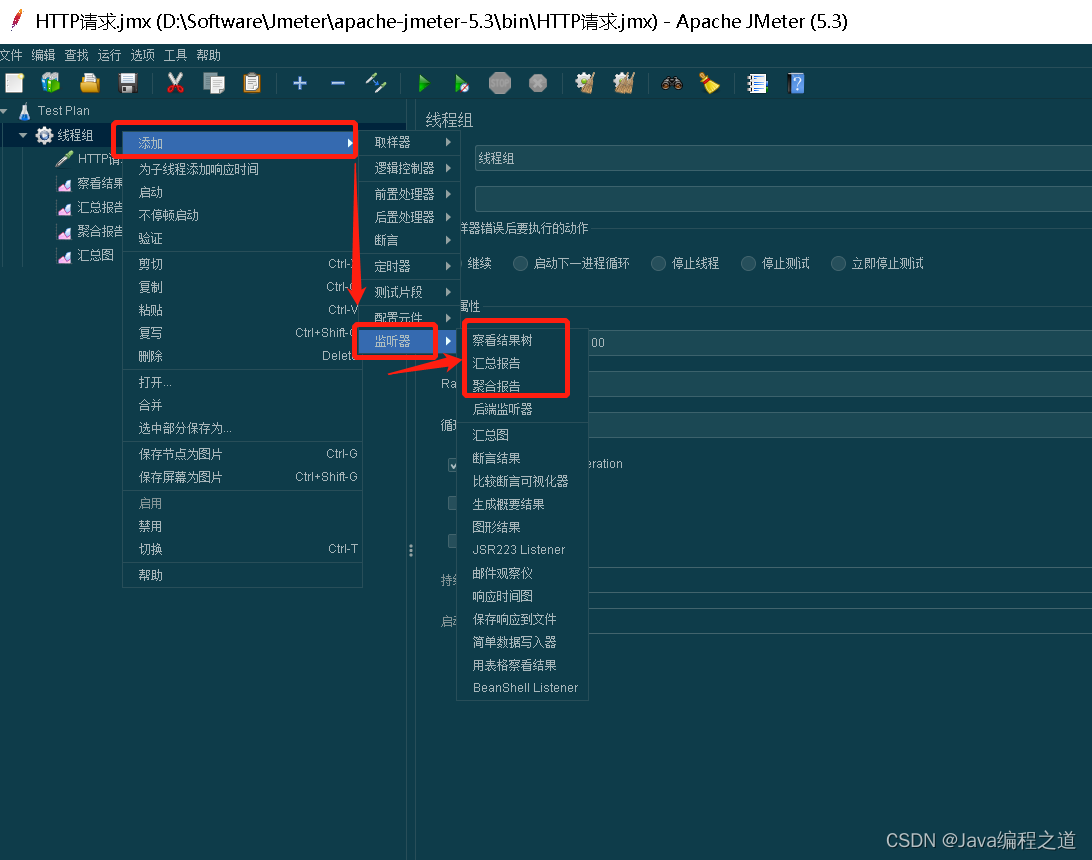

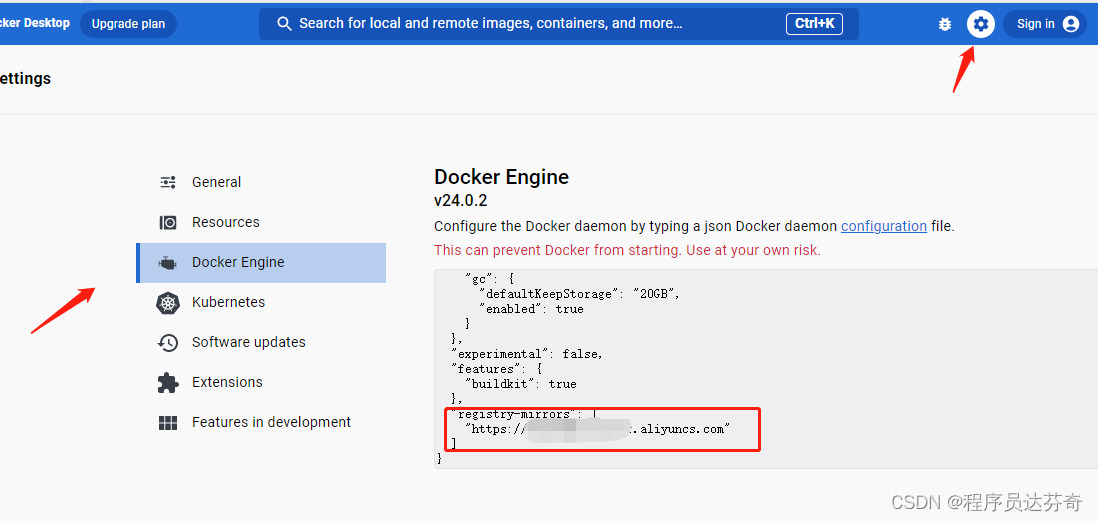

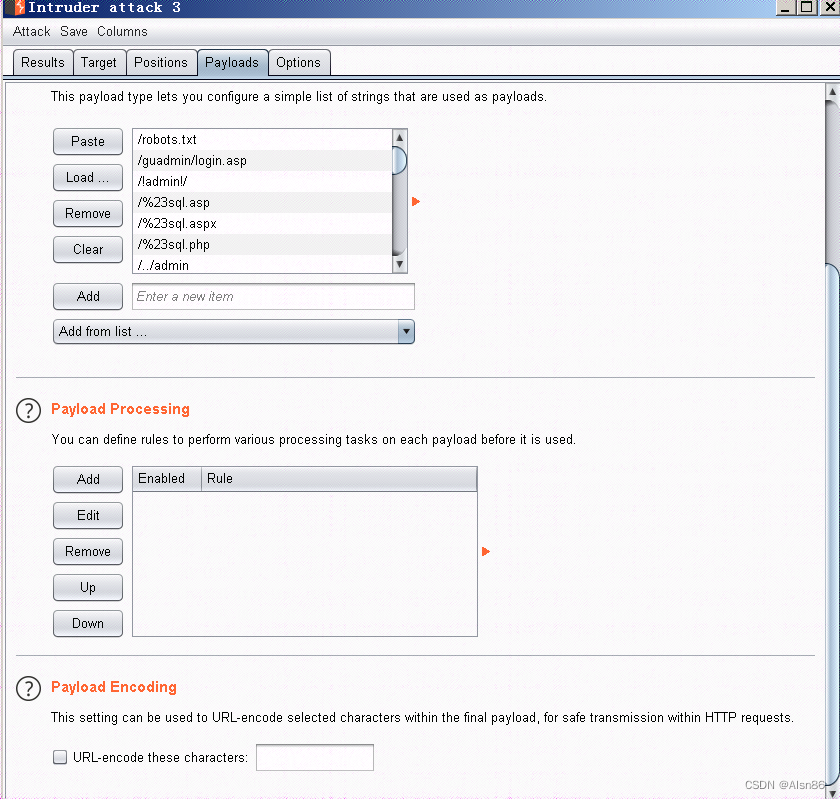

进行目录扫描,因为需要携带 Authorization: Basic YWRtaW46cXdlcnR5 才可以访问到此系统的登陆界面,所以进行目录扫描的时候,也需要携带此凭证,所以需要使用bp携带凭证进行目录扫描

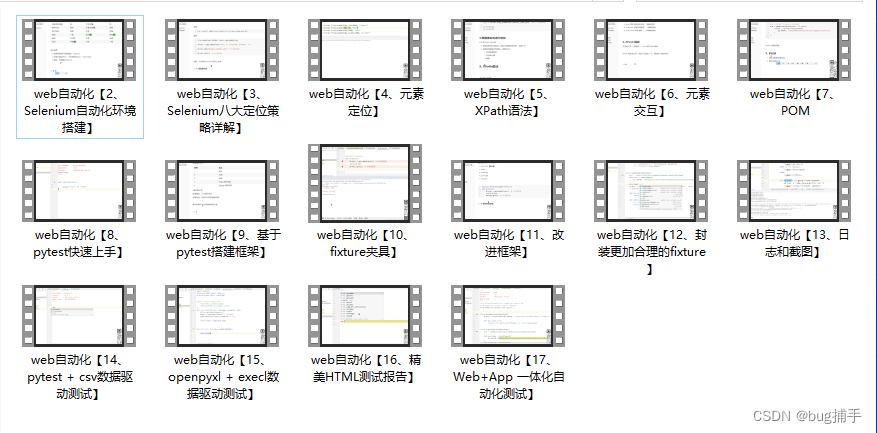

load御剑的字典,进行扫描

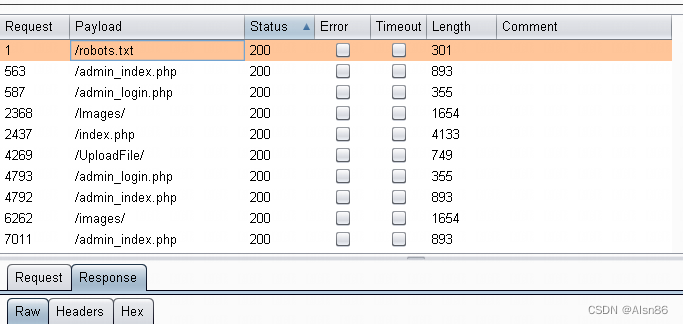

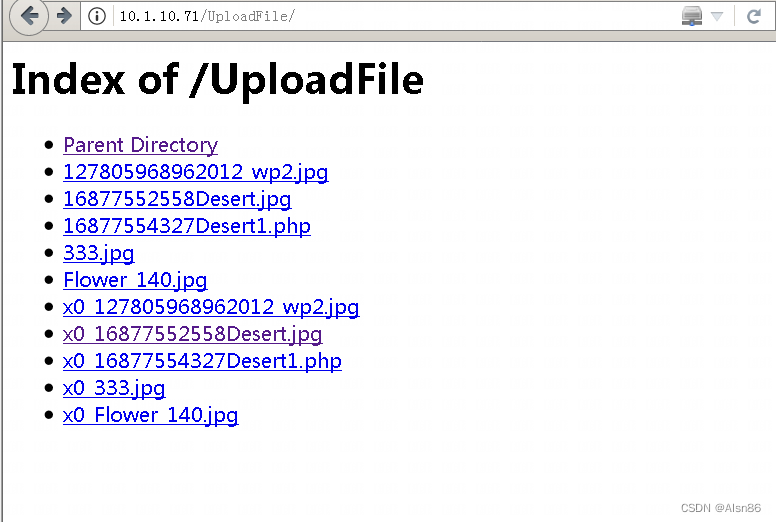

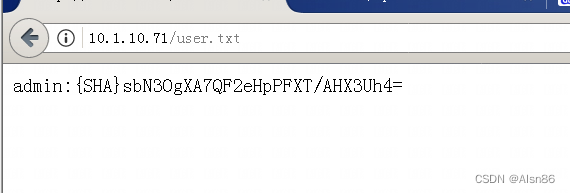

比较有用的是user.txt、robots.txt、/UploadFile

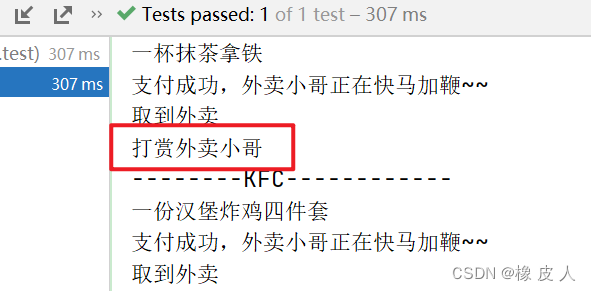

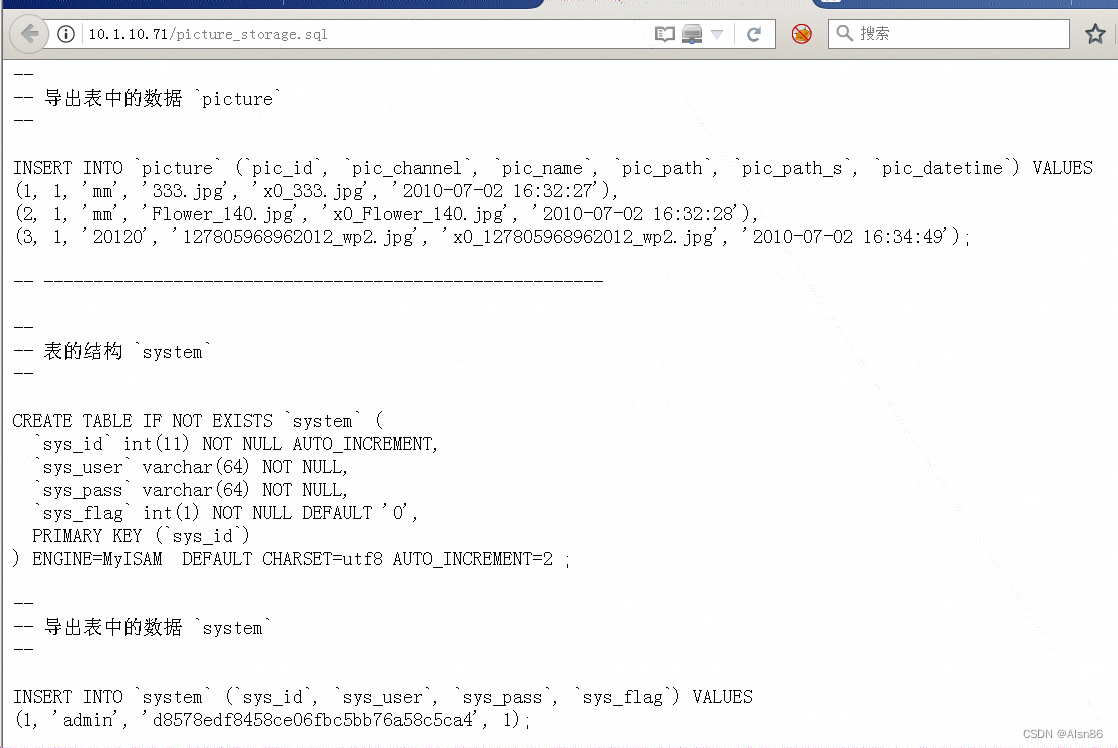

访问扫描到的robots.txt,发现sql文件,访问获得admin的md5值,离谱,是刚才key6那一步的密码qwerty的md5

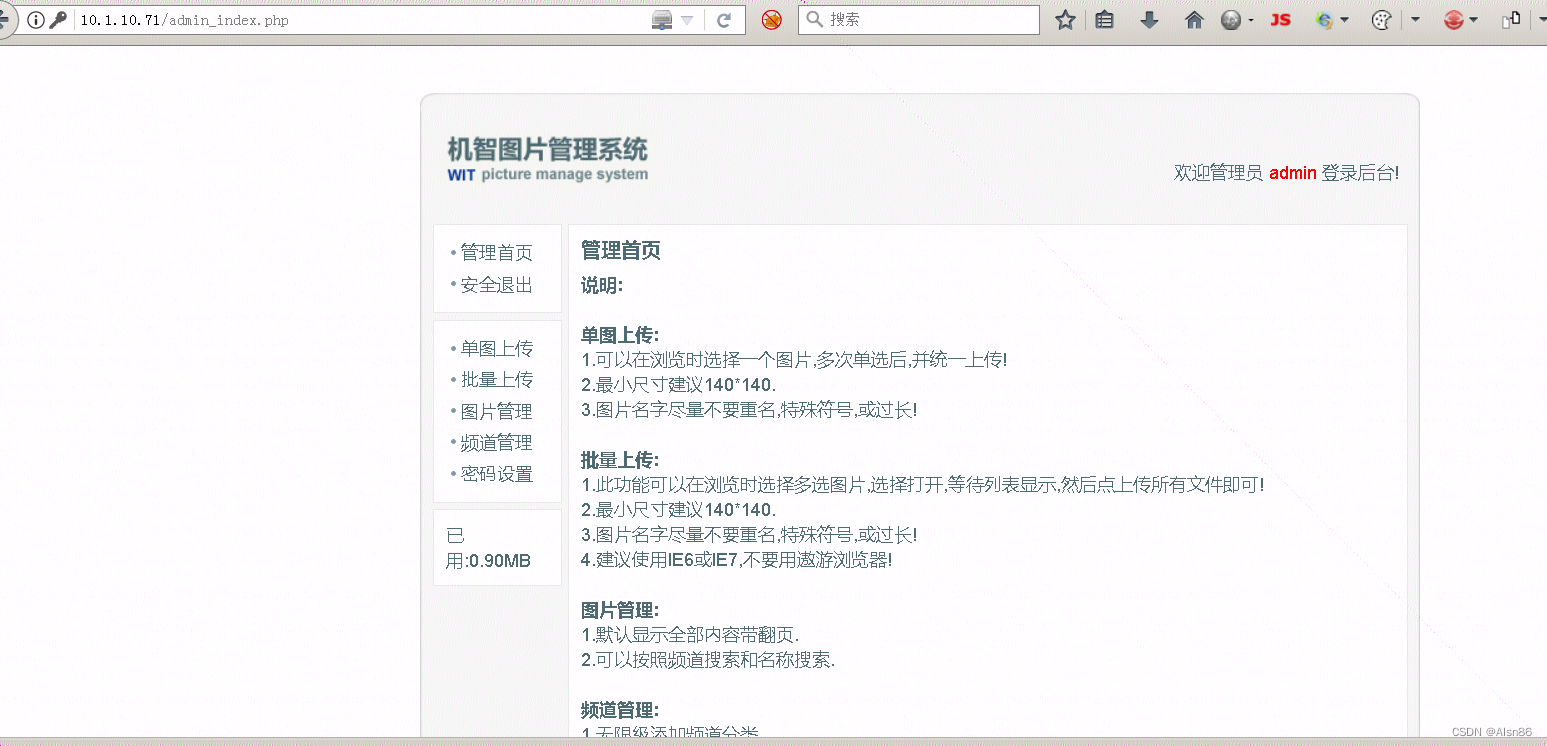

那就再使用一次admin/qwerty尝试登陆,登陆成功

单图上传处尝试文件上传,不知道为啥,传上去了php但是连接不了

http://10.1.10.61/

登陆爆破,无果

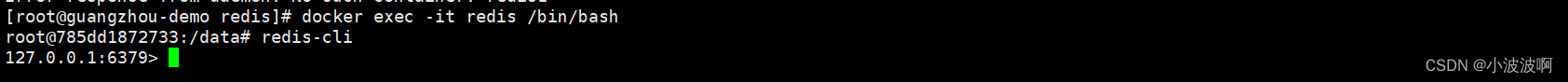

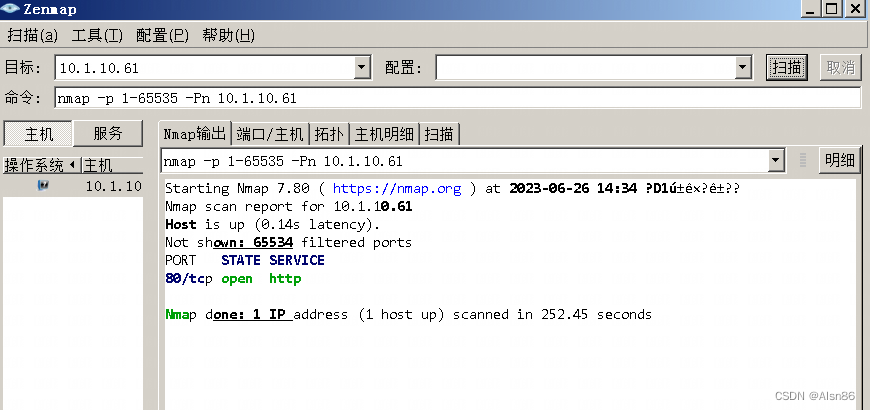

扫端口,仅扫到开放80端口

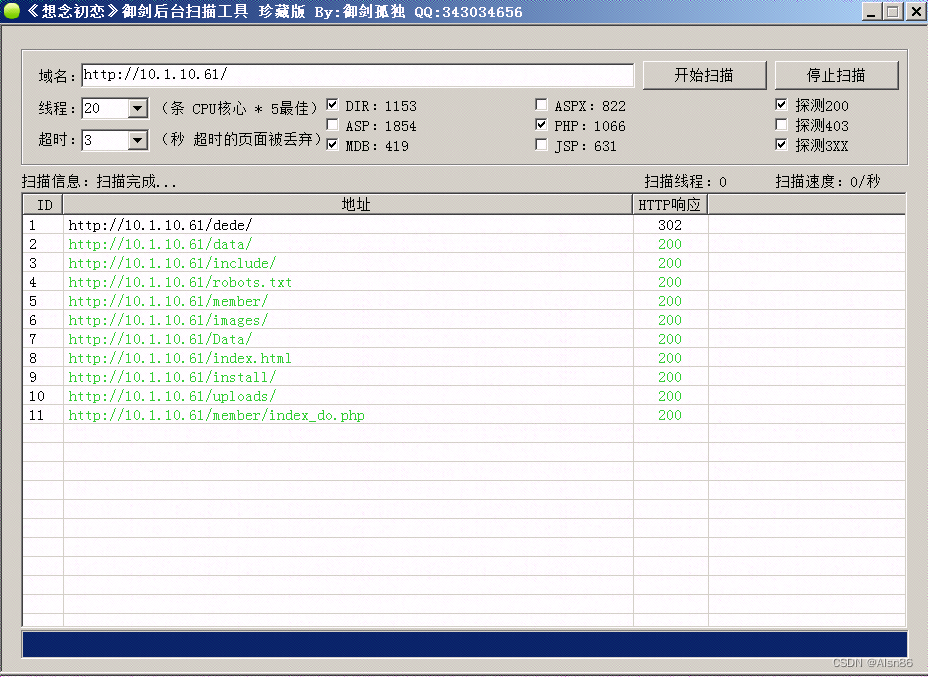

扫目录

点来点去,发现了FckEditor