文章目录

- 一.nginx主配置文件nginx.conf

- 1.认识nginx服务的主配置文件

- 2.全局配置

- 3.I/O事件配置

- 4.HTTP配置

- 5.检查配置文件是否正确

- 6.浏览器测试

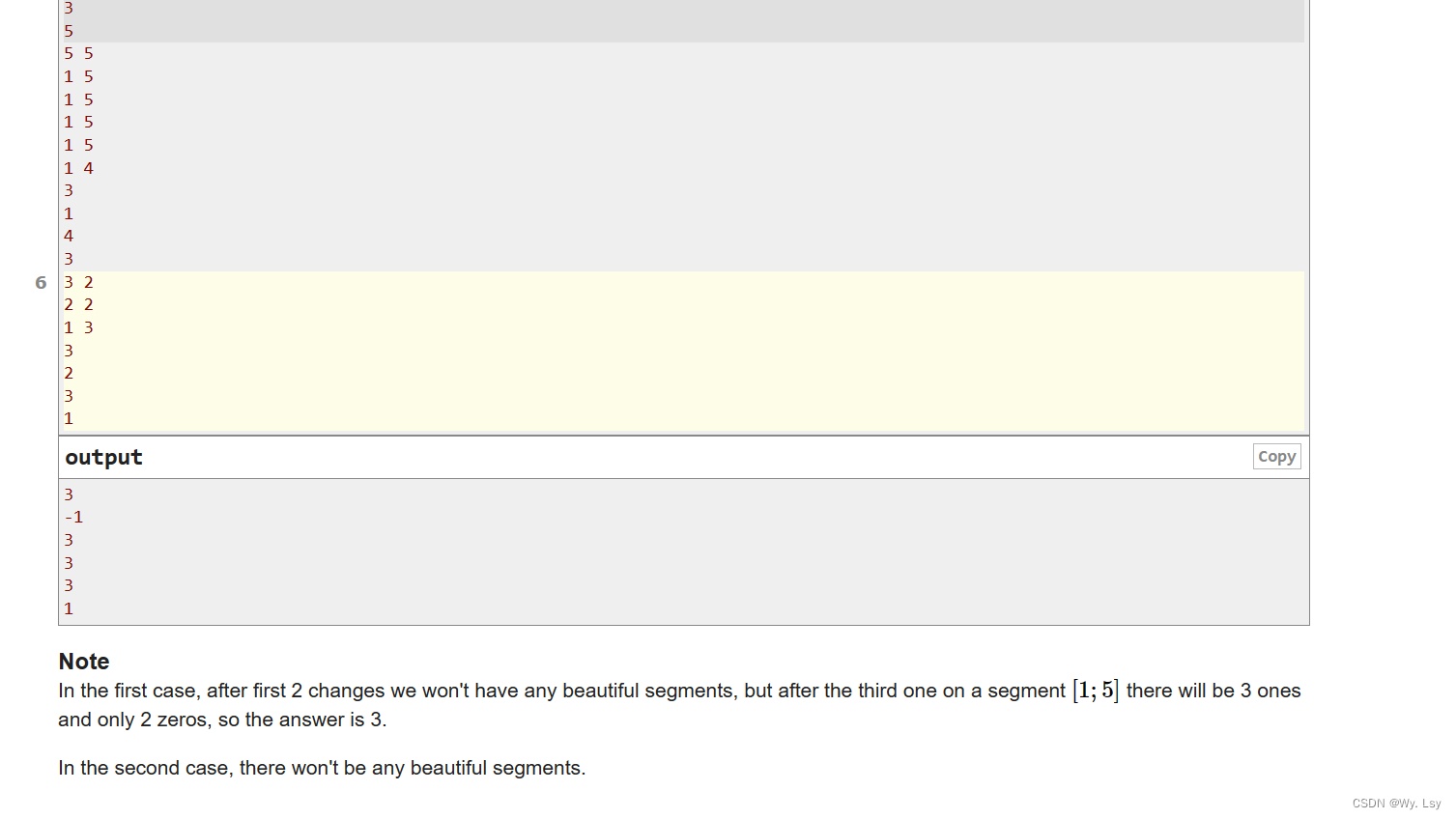

- 7.总配置文件图示

- 7.1 nginx总配置文件的三个模块

- 7.2 HTTP文件配置的图示

- 7.2.1日志格式图示

- 7.2.2缓存服务

- 7.3server模块

- 二.实战案例

- 1.nginx的访问状态统计

- 1.1配置

- 1.2测试

- 1.2.1浏览器测试

- 1.2.2命令行查看

- 1.2.3拓展 可以和awk方式进行控制监控访问量

- 2.基于授权的访问控制

- 2.1原理

- 2.2配置

- 2.2.1查看htpasswd的工具是否存在

- 2.2.2创建密码文件

- 2.2.3修改属主交给ngxin管理,并给予400权限

- 2.2.4修改nginx主配置文件

- 2.2.5重启服务,重新访问统计页面

- 3.基于客户端的访问控制

- 3.1配置

- 3.2访问测试

- 4.基于域名nginx虚拟机主机

- 4.1修改配置文件,添加域名和IP本地映射

- 4.2创建网页文件

- 4.3修改ngxin主配置文件:域名不同,IP地址相同,端口相同

- 4.4浏览器测试

- 5.基于IP的nginx虚拟主机

- 5.1原理

- 5.2配置

- 5.2.1创建虚拟网卡

- 5.2.2修改配置文件

- 5.2.3测试虚拟主机(基于IP)

- 6.基于端口nginx虚拟主机

- 6.1修改主配置文件

- 6.2测试虚拟主机(基于端口)

一.nginx主配置文件nginx.conf

1.认识nginx服务的主配置文件

vim /usr/local/nginx/conf/nginx.conf

2.全局配置

#运行用户,若编译时未指定则默认为 nobody

#user nobody;

#工作进程数量,可配置成服务器内核数 * 2,如果网站访问量不大,一般设为1就够用了

worker_processes 4;

#错误日志文件的位置

#error_log logs/error.log;

#PID 文件的位置

#pid logs/nginx.pid;

拓展:

2p:2个物理cpu

4c:1个物理核有4个核心,一共有2*4=8个逻辑核

例:4c、16G 硬盘是高效盘,相当于系统盘

存储:oss

网络存储:nas

用什么机器:私有云

3.I/O事件配置

events {

#使用 epoll 模型,2.6及以上版本的系统内核,建议使用epoll模型以提高性能

use epoll;

#每个进程处理 4096 个连接 2000

worker_connections 4096;

}

#如提高每个进程的连接数还需执行“ulimit -n 65535”命令临时修改本地每个进程可以同时打开的最大文件数。

#在Linux平台上,在进行高并发TCP连接处理时,最高的并发数量都要受到系统对用户单一进程同时可打开文件数量的限制(这是因为系统为每个TCP连接都要创建一个socket句柄,每个socket句柄同时也是一个文件句柄)。

#可使用ulimit -a命令查看系统允许当前用户进程打开的文件数限制。

/etc/security/limits.conf

#epoll是Linux内核为处理大批句柄而作改进的poll,是Linux下多路复用IO接口select/poll的增强版本,它能显著的减少程序在大量并发连接中只有少量活跃的情况下的系统CPU利用率。

若工作进程数为 8,每个进程处理 4 096 个连接,则允许 Nginx 正常提供服务的连接数

已超过 3 万个(4 096×8=32 768),当然具体还要看服务器硬件、网络带宽等物理条件的性

能表现。

总:

临时修改内核的大小:ulimit -n

永久修改内核的大小:/etc/security/limits.conf

查看内核的大小:ulimit -a

如果编辑文件时出现“注意”的可以使用:rm -rf /usr/local/nginx/conf/.nginx.conf.swp————删除这个生成的文件

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-dYjMMPSi-1687352816978)(C:\Users\zhao\AppData\Roaming\Typora\typora-user-images\image-20230620144856692.png)]](https://img-blog.csdnimg.cn/5d338259b28d4f4cb7973db3a0fa3165.png)

4.HTTP配置

使用“http { }”界定标记,包括访问日志、HTTP 端口、网页目录、默认字符集、连接保持,以及后面要讲到的虚拟 Web 主机、PHP 解析等一系列设置,其中大部分配置语句都包含在子界定标记“server { }”内

http {

##文件扩展名与文件类型映射表

include mime.types;

##默认文件类型

default_type application/octet-stream;

##日志格式设定,前端给日志信息定位配置

#log_format main '$remote_addr - $remote_user [$time_local] "$request" '

# '$status $body_bytes_sent "$http_referer" '

# '"$http_user_agent" "$http_x_forwarded_for"';

##访问日志位置

#access_log logs/access.log main;

##支持文件发送(下载)

sendfile on;

##此选项允许或禁止使用socket的TCP_CORK的选项(发送数据包前先缓存数据),此选项仅在使用sendfile的时候使用

#tcp_nopush on;

##连接保持超时时间,单位是秒

#keepalive_timeout 0;

keepalive_timeout 65;

##gzip模块设置,设置是否开启gzip压缩输出

#gzip on;

##Web 服务的监听配置

server {

##监听地址及端口

listen 80;

##站点域名,可以有多个,用空格隔开

server_name www.ff.com;

##网页的默认字符集

charset utf-8;

##根目录配置

location / {

##网站根目录的位置/usr/local/nginx/html

root html;

##默认首页文件名

index index.html index.php;

}

##内部错误的反馈页面

error_page 500 502 503 504 /50x.html;

##错误页面配置

location = /50x.html {

root html;

}

}用来记录客户端用户名称;

}

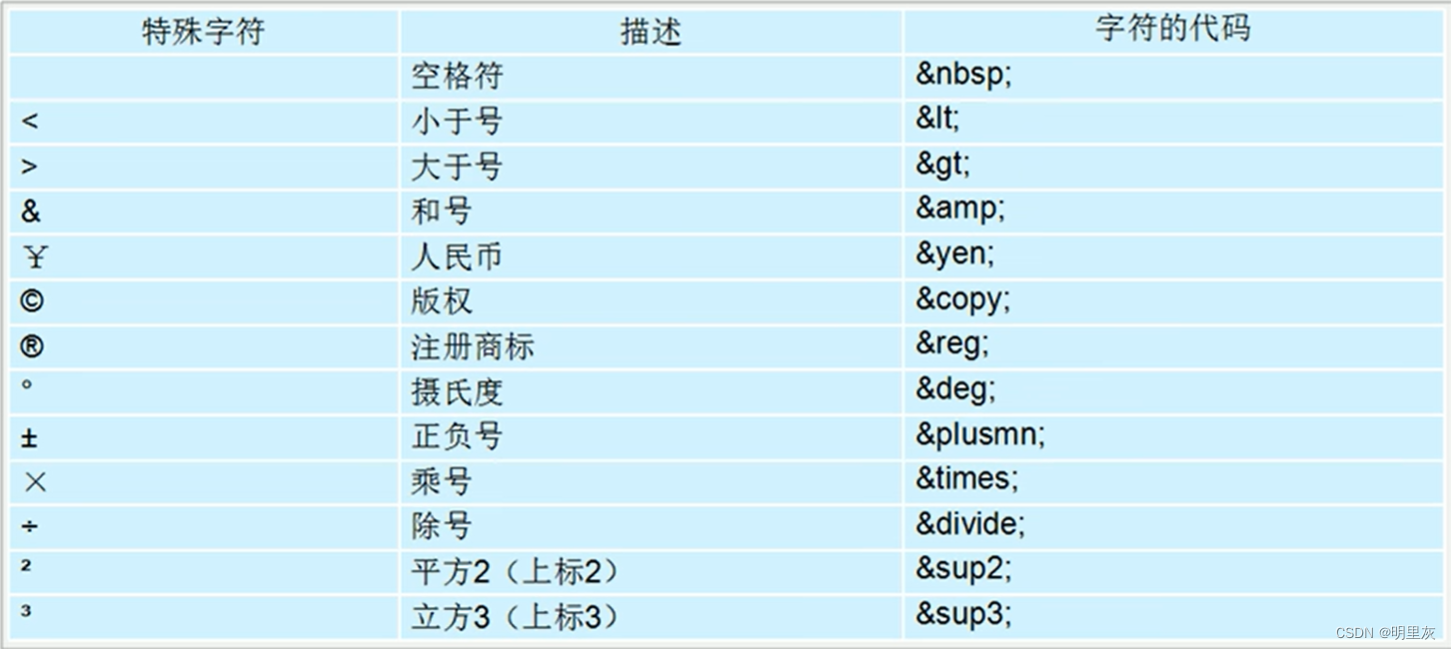

日志格式设定

| 命令 | 含义 |

|---|---|

| r e m o t e a d d r 、 remote_addr、 remoteaddr、http_x_forwarded_for | 用以记录客户端的ip地址; |

| $remote_user | 用来记录客户端用户名称; |

| $time_local | 用来记录访问时间与时区 |

| $request | 用来记录请求的url与http协议 |

| $status | 用来记录请求状态;成功是200 |

| $body_bytes_sent | 记录发送给客户端文件主体内容大小 |

| $http_referer | 用来记录从哪个页面链接访问过来的; |

| $http_user_agent | 记录客户浏览器的相关信息; |

通常web服务器放在反向代理的后面,这样就不能获取到客户的IP地址了,通过$remote_add拿到的IP地址是反向代理服务器的iP地址。反向代理服务器在转发请求的http头信息中,可以增加x_forwarded_for信息,用以记录原有客户端的IP地址和原来客户端的请求的服务器地址。

location常见配置指令,root、alias、proxy_pass

root(根路径配置):root /var/www/html

请求www.kgc.com/test/1.html,会返回文件/var/www/html/test/1.html

alias(别名配置):alias /var/www/html

请求www.kgc.com/test/1.html,会返回文件/var/www/html/1.html

proxy_pass(反向代理配置)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-hOgJ5vEm-1687352816979)(C:\Users\zhao\AppData\Roaming\Typora\typora-user-images\image-20230620150838426.png)]](https://img-blog.csdnimg.cn/22a20af0d3614d05b8171483a11cd9c6.png)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-Elc2DpNp-1687352816980)(C:\Users\zhao\AppData\Roaming\Typora\typora-user-images\image-20230620151019171.png)]](https://img-blog.csdnimg.cn/79c3ec1f1f47453fb908988ec6d2fc2a.png)

5.检查配置文件是否正确

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-ccKQEsVw-1687352816980)(C:\Users\zhao\AppData\Roaming\Typora\typora-user-images\image-20230620151126668.png)]](https://img-blog.csdnimg.cn/ccfc2249670a44beb7ee895efedeb230.png)

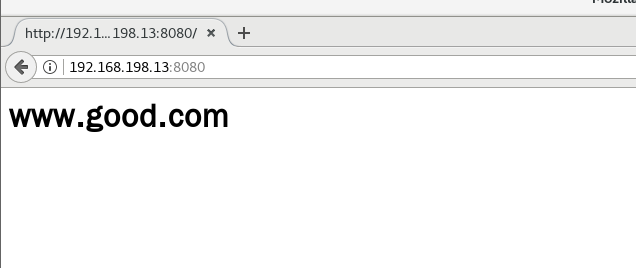

6.浏览器测试

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-EpbnvRmI-1687352816982)(C:\Users\zhao\AppData\Roaming\Typora\typora-user-images\image-20230620153256590.png)]](https://img-blog.csdnimg.cn/36349e42fe3249c79c84988f3b7767ab.png)

7.总配置文件图示

7.1 nginx总配置文件的三个模块

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-FYGMBJoj-1687352816982)(C:\Users\zhao\AppData\Roaming\Typora\typora-user-images\image-20230620100850972.png)]](https://img-blog.csdnimg.cn/3cf416e0cc4441f0886cf51b5ea3cd12.png)

7.2 HTTP文件配置的图示

HTTP主要有压缩、日志、超时模块

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-KPVKzg3v-1687352816983)(C:\Users\zhao\AppData\Roaming\Typora\typora-user-images\image-20230620094906369.png)]](https://img-blog.csdnimg.cn/092b82cfca404207a0bd429abcb83eb4.png)

7.2.1日志格式图示

日志格式就是客户端访问网页时访问的是前端,前端要调用后端,因此后端需要客户端的请求信息,则在前端就需要规定日志的格式文件

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-JmV0R8wp-1687352816983)(C:\Users\zhao\AppData\Roaming\Typora\typora-user-images\image-20230620095644375.png)]](https://img-blog.csdnimg.cn/2778287ab809442b82316722024c2771.png)

7.2.2缓存服务

访问的时候会放在缓存服务器中直接在缓存里面取不用再加载,大量的访问会在缓存里不会造成奔溃等

socket接口=ip地址加端口号

客户端直接访问缓存

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-aOPTdLMT-1687352816984)(C:\Users\zhao\AppData\Roaming\Typora\typora-user-images\image-20230620100221102.png)]](https://img-blog.csdnimg.cn/f979939efa3848a18f4ff77bc1254ef9.png)

7.3server模块

proxy_pass——反向代理

例:

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-9EPdGPF5-1687352816984)(C:\Users\zhao\AppData\Roaming\Typora\typora-user-images\image-20230620102013755.png)]](https://img-blog.csdnimg.cn/f0dca9a0e6f54964af515b423ceb6d80.png)

这是一种rewite跳转

当客户端敲一个页面192.168.10.123访问的是index.php时,nginx会触发

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-cV0whmgr-1687352816985)(C:\Users\zhao\AppData\Roaming\Typora\typora-user-images\image-20230620102240373.png)]](https://img-blog.csdnimg.cn/e6b5cf748ebe4a978419b6438c13113b.png)

lamp就是反向代理

二.实战案例

1.nginx的访问状态统计

特点:记录nginx的访问次数

1.1配置

使用/usr/local/nginx/sbin/nginx -V 来查看之前安装是否包含 --with-http_stub_status_module(开启访问状态统计模块)

修改/usr/local/nginx/conf/nginx.conf 配置文件 指定访问位置并添加stub_status的配置

先备份配置文件,防止文件出错。

#备份配置文件

cp /usr/local/nginx/conf/nginx.conf /usr/local/nginx/conf/nginx.conf.bak

vim /usr/local/nginx/conf/nginx.conf

#添加以下配置

location /status {

stub_status on;

access_log off;

}

#检查语法

nginx -t

#重新启动

systemctl restart nginx.service

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-WwV4Nx9K-1687352816985)(C:\Users\zhao\AppData\Roaming\Typora\typora-user-images\image-20230620154719997.png)]](https://img-blog.csdnimg.cn/c206323d549b4e399e7a7e425497c6a7.png)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-Tk0Nja7c-1687352816986)(C:\Users\zhao\AppData\Roaming\Typora\typora-user-images\image-20230620154645727.png)]](https://img-blog.csdnimg.cn/18b45408bdda48cdb1f1535cc4a5632a.png)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-k4rVsnA0-1687352816986)(C:\Users\zhao\AppData\Roaming\Typora\typora-user-images\image-20230620155120533.png)]](https://img-blog.csdnimg.cn/bd515681fd1748149e5f1cd29b7c2780.png)

1.2测试

1.2.1浏览器测试

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-u5xm3CtG-1687352816987)(C:\Users\zhao\AppData\Roaming\Typora\typora-user-images\image-20230620155453795.png)]](https://img-blog.csdnimg.cn/e21b5d64be984178bc130855ee8c05d1.png)

1.2.2命令行查看

curl http://192.168.198.13/status

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-qq17eaXf-1687352816988)(C:\Users\zhao\AppData\Roaming\Typora\typora-user-images\image-20230620155731338.png)]](https://img-blog.csdnimg.cn/f7b68a70ba274f82a63bb9d2824c8775.png)

1.2.3拓展 可以和awk方式进行控制监控访问量

#将打印的浏览量输出到某文件中

curl http://192.168.198.13/status|awk 'Active/{print $3}' /opt/xx.txt

2.基于授权的访问控制

特点:对访问用户目录权限的控制

认证方式是:用户名和密码,用htpasswd命令,htpasswd是一个用于目录访问权限认证的一个工具。

-c 用于创建密码文件,如果文件已存在,会覆盖。

查看系统是否有该命令,若没有请安装httpd-tolls依赖包

2.1原理

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-HOcOiA4E-1687352816988)(C:\Users\zhao\AppData\Roaming\Typora\typora-user-images\image-20230620112438779.png)]](https://img-blog.csdnimg.cn/7f9ab53964d5473bad41e45f90794459.png)

2.2配置

2.2.1查看htpasswd的工具是否存在

#检测是否存在

[root@test3 opt]# which htpasswd

/usr/bin/which: no htpasswd in (/usr/local/sbin:/usr/local/bin:/usr/sbin:/usr/bin:/root/bin)

#不存在安装

[root@test3 opt]# yum -y install httpd-tools

[root@test3 opt]# which htpasswd

/usr/bin/htpasswd

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-NwLdJbDG-1687352816989)(C:\Users\zhao\AppData\Roaming\Typora\typora-user-images\image-20230620161822383.png)]](https://img-blog.csdnimg.cn/476cc01f13294f48ab122f973a32391c.png)

2.2.2创建密码文件

#创建用户设置密码

[root@test3 opt]# htpasswd -c /usr/local/nginx/passwd.db xue

#输入新密码

New password:

#确认密码

Re-type new password:

#创建成功

Adding password for user xue

2.2.3修改属主交给ngxin管理,并给予400权限

[root@test3 opt]# chown nginx /usr/local/nginx/passwd.db

[root@test3 opt]# chmod 400 /usr/local/nginx/passwd.db

2.2.4修改nginx主配置文件

修改nginx主配置文件添加访问控制配置(在对应的location位置,想对哪个location访问控制,就在哪个location里配置)

对访问状态统计页面进行控制,配置如下

vim /usr/local/nginx/conf/nginx.conf

location /status {

auth_basic "secret";

#设置路径

auth_basic_user_file /usr/local/nginx/passwd.db;

stub_status on;

access_log off;

}

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-pF19MmH0-1687352816990)(C:\Users\zhao\AppData\Roaming\Typora\typora-user-images\image-20230620163757410.png)]](https://img-blog.csdnimg.cn/4564447bbb0845fabf125c1d9da814eb.png)

2.2.5重启服务,重新访问统计页面

nginx -t

nginx: the configuration file /usr/local/nginx/conf/nginx.conf syntax is ok

nginx: configuration file /usr/local/nginx/conf/nginx.conf test is successful

systemctl restart nginx.service

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-MkMi2jgn-1687352816990)(C:\Users\zhao\AppData\Roaming\Typora\typora-user-images\image-20230620164020297.png)]](https://img-blog.csdnimg.cn/cf8ee7fb684f47f5b9adaf5bb1a87d2b.png)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-Wrz9sVC3-1687352816991)(C:\Users\zhao\AppData\Roaming\Typora\typora-user-images\image-20230620164137579.png)]](https://img-blog.csdnimg.cn/48552cde9397455a8bcf81c9563ea311.png)

3.基于客户端的访问控制

deny是拒绝某一个IP地址、某一个网段客户机访问

allow允许某一个IP地址、某一个网段客户机访问

规则匹配顺序,从上往下,匹配即停止。

需求:添加一条规则拒绝192.168.198.12IP的主机访问

3.1配置

#在此location位置配置规则

location / {

root html;

index index.html index.htm index.php;

#拒绝192.168.198.12

deny 192.168.198.12;

#允许访问所有IP

allow all;

}

systemctl restart nginx.service

3.2访问测试

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-zGnYdPpg-1687352816991)(C:\Users\zhao\AppData\Roaming\Typora\typora-user-images\image-20230620164922047.png)]](https://img-blog.csdnimg.cn/28d24ae3aaae4a49a28b06c300f679d1.png)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-b4iUX5Ts-1687352816991)(C:\Users\zhao\AppData\Roaming\Typora\typora-user-images\image-20230620165928478.png)]](https://img-blog.csdnimg.cn/802e65c3e5914ff7aa437fb26bfa7315.png)

4.基于域名nginx虚拟机主机

基于域名:域名不同,IP地址相同,端口相同

4.1修改配置文件,添加域名和IP本地映射

修改 /etc/hosts 文件,添加域名与IP的本地映射

echo "192.168.198.13 www.clean.com" >> /etc/hosts

echo "192.168.198.13 www.good.com" >> /etc/hosts

4.2创建网页文件

mkdir -p /var/www/html/clean

mkdir -p /var/www/html/good

echo "<h1> www.clean.com </h1>" >> /var/www/html/clean/index.html

echo "<h1> www.good.com </h1>" >> /var/www/html/good/index.html

4.3修改ngxin主配置文件:域名不同,IP地址相同,端口相同

vim /usr/local/nginx/conf/nginx.conf

server {

listen 192.168.198.13:80;

server_name www.clean.com;

access_log logs/clean.access.log;

charset utf-8;

location / {

root /var/www/html/clean;

index index.html index.htm index.php;

}

error_page 500 502 503 504 /50x.html;

location = /50x.html {

root html;

}

}

server {

listen 192.168.198.13:80;

server_name www.good.com;

charset utf-8;

access_log logs/good.access.log;

location / {

root /var/www/html/good;

index index.html index.htm index.php;

}

error_page 500 502 503 504 /50x.html;

location = /50x.html {

root html;

}

}

nginx -t

nginx: the configuration file /usr/local/nginx/conf/nginx.conf syntax is ok

nginx: configuration file /usr/local/nginx/conf/nginx.conf test is successful

systemctl restart nginx.service

4.4浏览器测试

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-6eXvNDvq-1687352816992)(C:\Users\zhao\AppData\Roaming\Typora\typora-user-images\image-20230620173233919.png)]](https://img-blog.csdnimg.cn/1feb01336dc04c0990616d7ff8e14947.png)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-nUpk97vx-1687352816992)(C:\Users\zhao\AppData\Roaming\Typora\typora-user-images\image-20230620173252240.png)]](https://img-blog.csdnimg.cn/45d72b95b45245aaa293c728bf9b44f9.png)

5.基于IP的nginx虚拟主机

现在监控的是IP加端口——基于IP地址的不同端口

5.1原理

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-SN319KNq-1687352816993)(C:\Users\zhao\AppData\Roaming\Typora\typora-user-images\image-20230620121051057.png)]](https://img-blog.csdnimg.cn/4a976802e734413889eefb228afee057.png)

5.2配置

5.2.1创建虚拟网卡

ifconfig ens33:0 192.168.198.200 netmask 255.255.255.0

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-v8RSC88d-1687352816993)(C:\Users\zhao\AppData\Roaming\Typora\typora-user-images\image-20230620173544676.png)]](https://img-blog.csdnimg.cn/3ccf9c1baef84fb5b3d292f519a8f709.png)

5.2.2修改配置文件

修改nginx主配置文件 www.good.com 配置的IP地址为192.168.198.200

vim /usr/local/nginx/conf/nginx.conf

server {

listen 192.168.198.200:80;

server_name www.good.com;

charset utf-8;

access_log logs/good.access.log;

location / {

root /var/www/html/good;

index index.html index.htm index.php;

}

error_page 500 502 503 504 /50x.html;

location = /50x.html {

root html;

}

}

nginx -t

nginx: the configuration file /usr/local/nginx/conf/nginx.conf syntax is ok

nginx: configuration file /usr/local/nginx/conf/nginx.conf test is successful

systemctl restart nginx.service

5.2.3测试虚拟主机(基于IP)

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-8k7gUgIt-1687352816993)(C:\Users\zhao\AppData\Roaming\Typora\typora-user-images\image-20230620174123231.png)]](https://img-blog.csdnimg.cn/34b6f606075f4c7eaa00c833b3d02830.png)

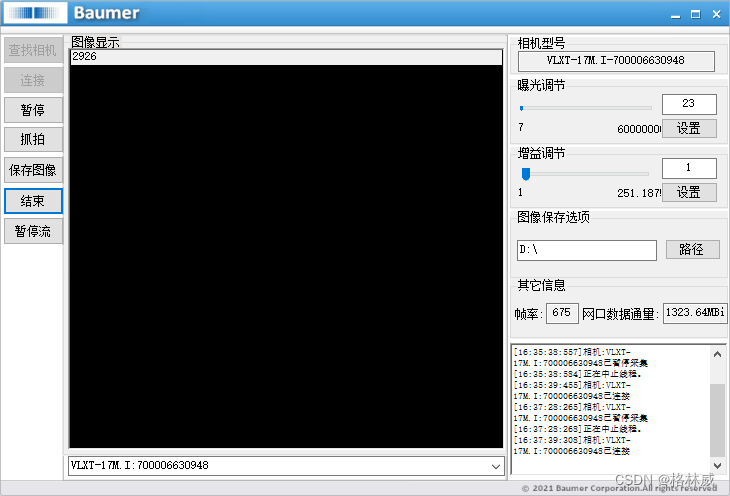

6.基于端口nginx虚拟主机

不同端口同ip

基于端口虚拟机,只管端口

6.1修改主配置文件

修改nginx主配置文件www.good.com配置的IP地址为192.168.198.13 端口为8080

server {

listen 192.168.198.13:8080;

server_name www.good.com;

charset utf-8;

access_log logs/good.access.log;

location / {

root /var/www/html/good;

index index.html index.htm index.php;

}

error_page 500 502 503 504 /50x.html;

location = /50x.html {

root html;

}

}

nginx -t

nginx: the configuration file /usr/local/nginx/conf/nginx.conf syntax is ok

nginx: configuration file /usr/local/nginx/conf/nginx.conf test is successful

systemctl restart nginx.service

6.2测试虚拟主机(基于端口)