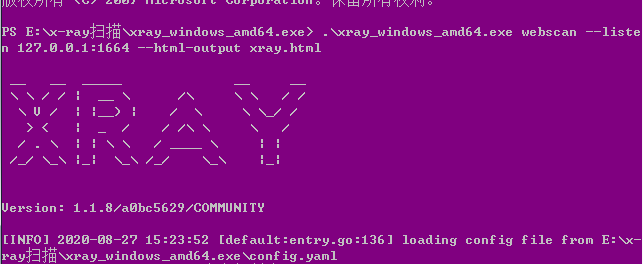

长亭xray被动扫描为了实现点到哪里扫到哪里,用长亭xray配合burp suite插件

插件名为Passive Scan Client

GitHub - lilifengcode/Burpsuite-Plugins-Usage: Burpsuite-Plugins-Usage

就用默认端口1664就行,把浏览器代理设成127.0.01 : 1664就好

在xray路径下运行powershell ,执行上图命令,打开浏览器

老司机发车了,被动扫描开始

---------------------------------------------------------------------------------------------------------------

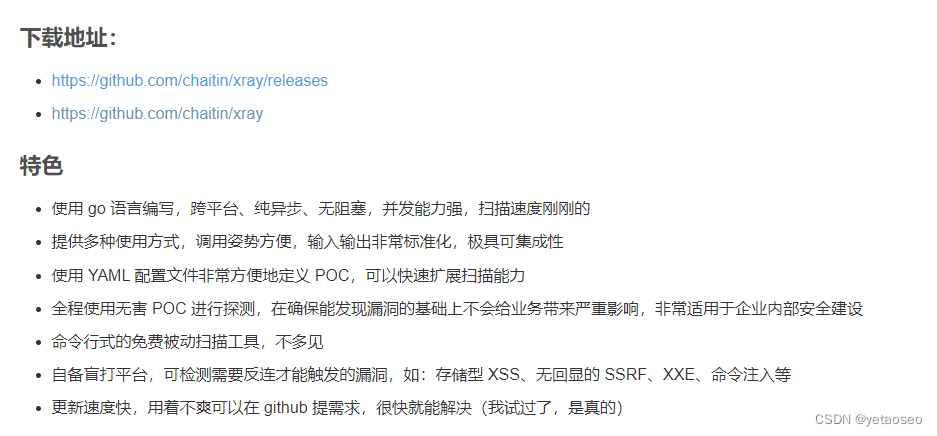

长亭xray被动扫描2021.3.8补充

当然不用插件,用上游代理Upstream Proxy Servers也是可以的(或者用SOCKS Proxy也行。。。)

这里的Proxy Port是你xray监听的端口

然后浏览器还是采用burpsuite监听的代理端口

这种情景是xray作为burpsuite的上游代理

还可以

把burpsuite作为xray的上游代理

这就需要在xray配置文件中添加burpsuite漏洞扫描时使用的代理

![[附源码]SSM计算机毕业设计疫情期间物资分派管理系统JAVA](https://img-blog.csdnimg.cn/b59213a991bd4a61bc184cf10496afb8.png)

![[附源码]Python计算机毕业设计Django个人博客系统](https://img-blog.csdnimg.cn/6bb236949fd74c6d80fb701312c2a757.png)

![[附源码]SSM计算机毕业设计血库管理系统JAVA](https://img-blog.csdnimg.cn/39641a460fa94577bb546996551b561f.png)