| 导读 | 1月28日大家庆祝了数据保护日,这是一项旨在促进保护数据隐私和安全的国际活动。为了提高人们对数据保护的意识,讨论实时操作系统中数据安全的问题势在必行。目前非常规操作系统已被广泛使用,所以了解这一系统非常重要,尤其是涉及保护数据存储和传输时。 |

1月28日大家庆祝了数据保护日,这是一项旨在促进保护数据隐私和安全的国际活动。为了提高人们对数据保护的意识,讨论实时操作系统中数据安全的问题势在必行。目前非常规操作系统已被广泛使用,所以了解这一系统非常重要,尤其是涉及到保护数据存储和传输的时候。

什么是实时操作系统?

实时操作系统 (RTOS) 是用于实时应用程序的操作系统。与Unix不同,它在管理系统资源共享时不会使用调度程序、数据缓冲区和固定任务优先级,反而会严格限制时间,确保任务或流程在预期时间内完成。

RTOS 系统具有抢占式和事件驱动的特点。处理任务不是基于时钟中断和其他因素,而是优先级。如果面临多个竞争任务,实时操作系统可以确定相对优先级,以确保首先完成优先级任务。系统用户可以自行设置任务紧急性。

RTOS 操作系统常用于嵌入式系统、工业自动化系统和一些应用程序。这些应用程序通常需要确定性操作,并在给定时间内对事件做出响应。一般来说,它们占用的空间极小且开销较低,因此非常适合嵌入式系统或是内存和处理能力有限且非常小的设备。

RTOS 中的数据处理

RTOS系统处理数据的方式会根据RTOS的不同而不同。目前使用的操作系统有很多,且各自有不同的处理方式。操作系统包括FreeRTOS、BeRTOS、CapROS、DNIX、eCos、embOS、EROS、FunkOS 和 LynxOS。但总的来说,RTOS操作系统是以确定性和可预测的方式处理数据。

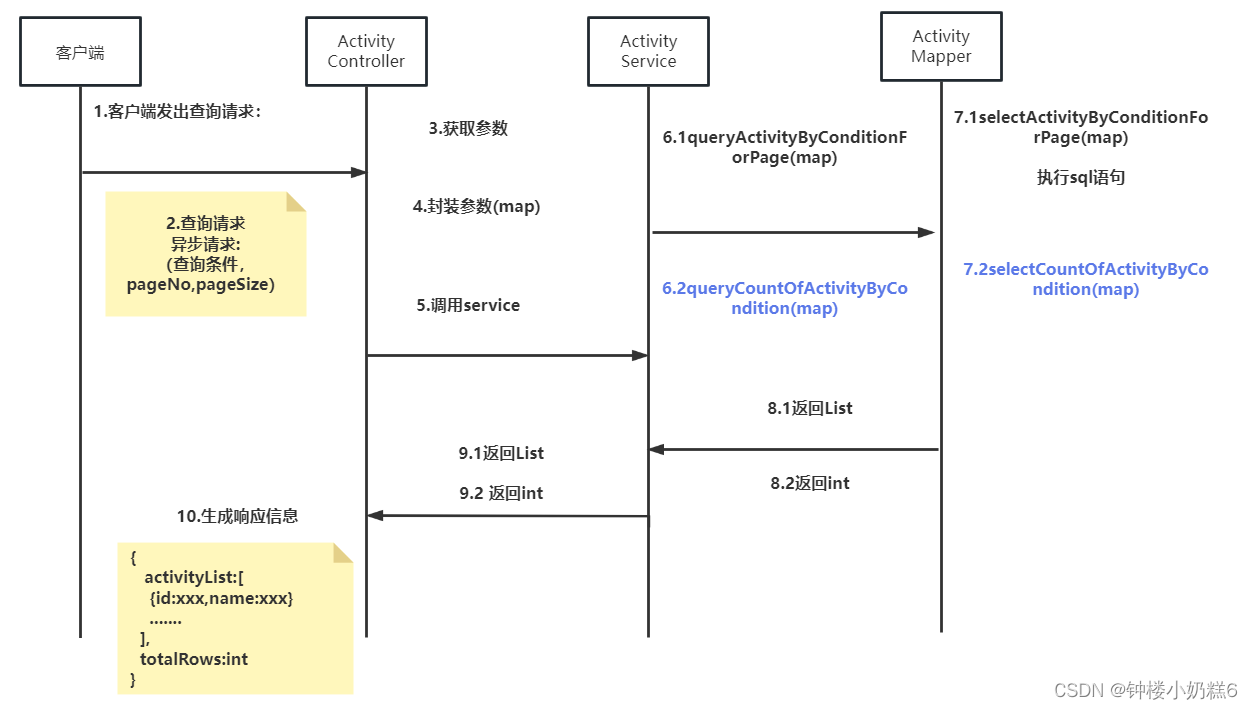

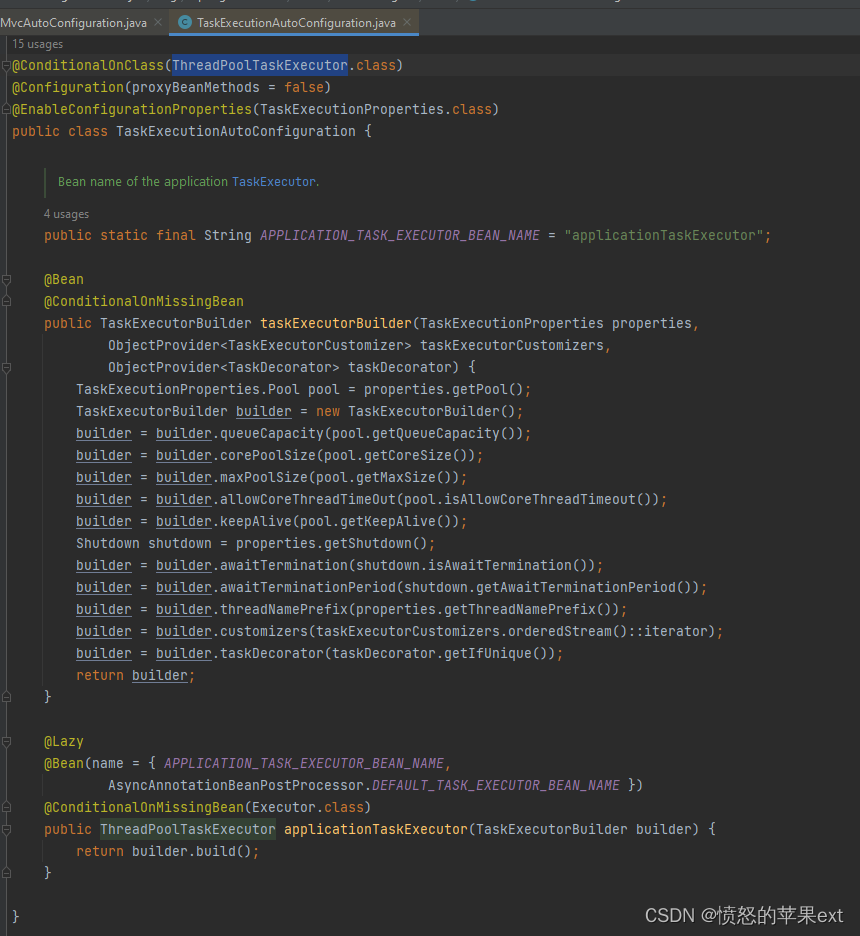

RTOS操作系统强调对实时性能和低延迟的需求,而数据结构正好可以满足这些需求。例如,优先级队列和循环缓冲区可以确保先进先出或FIFO处理;实时调度算法能够及时处理数据。此外,一些RTOS操作系统具有进程间通信 (IPC) 机制以及内存管理工具,从而有效管理、协调对各种任务和进程的数据访问。

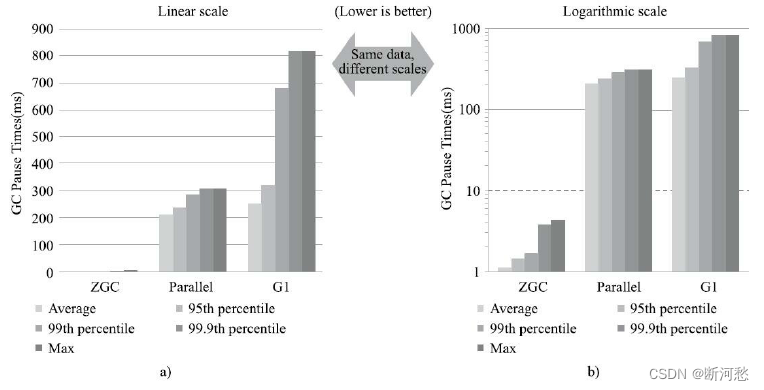

RTOS具有软架构或硬架构。软RTOS架构的运行时间为数百毫秒,通常用来传输相对较大的文件。软RTOS架构适用于基于时间且不重要的应用程序,如相机和智能扬声器。而硬架构需要相当快的处理速度(在几十毫秒内),涉及的都是较小的文件。硬架构用于飞机传感器、自动驾驶系统、心脏起搏器等医疗设备,以及时间是关键执行因素的应用。

在任何一种架构中,可预测性和确定性都至关重要。嵌入式设备是全功能操作系统(如Linux)这类大型系统的组件。而RTOS常用于嵌入式设备,RTOS可以防止响应可变性导致的质量问题、功能障碍甚至是硬件损坏。

RTOS中的数据安全

保护在RTOS设备中存储和处理的数据,与在其他操作系统中的大体相似。加密可以防止在数据处于静止或传输过程中未经授权的访问;而采用密码保护、数字证书和生物特征验证等身份验证机制,可以保证只有授权用户和设备访问敏感数据。此外,还有助于根据权限、角色和访问列表精准控制访问,并且在不妨碍合理使用数据的情况下,防止不必要的访问。

除了上文所提到的,还可以将安全引导与RTOS系统集成,这样可以保证在系统中仅执行授权的固件和软件。安装防火墙可以阻止未授权的外部网络访问。虚拟化也是RTOS数据安全选项,系统在虚拟环境运行时,可以将应用程序与存储和处理的数据相互隔离。

当涉及到共享内存保护时,建议不要依赖传统的互斥实现,也不要使用与受保护数据分离的互斥对象,因为这样的互斥对象没有明确说明共享资源应该受到保护。更何况不能保证每人都会使用互斥对象来访问数据。因此,更好的做法是将互斥对象集成到数据结构中,并将共享内存视为对象。

在RTOS系统中,保护数据的另一个办法是可视化系统。可视化系统可以轻松知道数据的生成位置以及传输过程。拥有数据流图可以理清复杂的数据处理过程,因为数据流图可以绘制出重要的组件,例如数据存储点、传输机制、数据生产者、消费者以及任务协调器。

解决黑盒效应

黑盒效应是指设备提供了有用的信息但没有生成细节。由于RTOS设备的远程监控功能非常有限甚至完全没有,所以会出现黑盒效应。黑盒无法知道设备或系统是如何受到损害的,所以对安全管理毫无帮助。而且黑盒也不会记录改进产品设计和保护数据的过程。

不过好消息是,安全公司已经开发出应对的解决方案。最著名的解决方案之一是安全和可观测性平台,该平台使用嵌入式完整性验证 (EIV) 系统,能够在运行时自动分析代码和内存,从而建立正常活动的基准并阻止尝试操纵内存和代码的行为。

同样,由于RTOS设备的资源有限,所以无法自动运行成熟的安全解决方案。集成单独的安全和可观测性平台可以消除这一限制。这样做不仅可以确保安全地存储和移动数据,还可以抵御其他的网络威胁,类似于扩展检测和响应 (XDR) 系统可以实现的效果。

加密、访问控制、授权、防火墙、安全启动和虚拟化可用于保护经过RTOS设备的数据。然而,改善缺乏可观测性的低资源RTOS设备,从而加强数据安全和整体安全态势管理同样重要。更多Linux资讯请查看:https://www.linuxprobe.com/