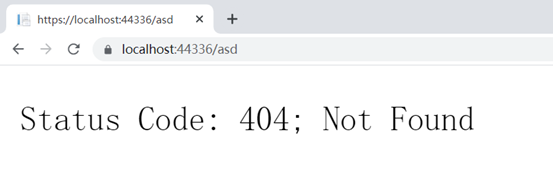

网站地址: aHR0cHM6Ly9mc2UuYWdpbGVzdHVkaW8uY24= (b64解密)

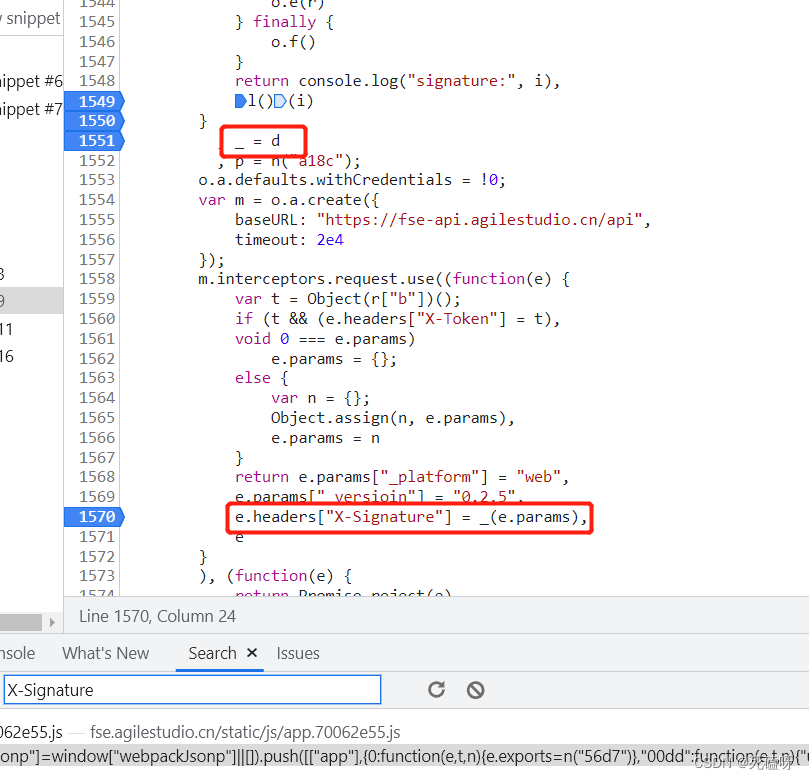

先全局搜索X-Signature,跳转到app.xxx.js里,找到X-Signature,发现是对请求参数做了_操作,向上_为d

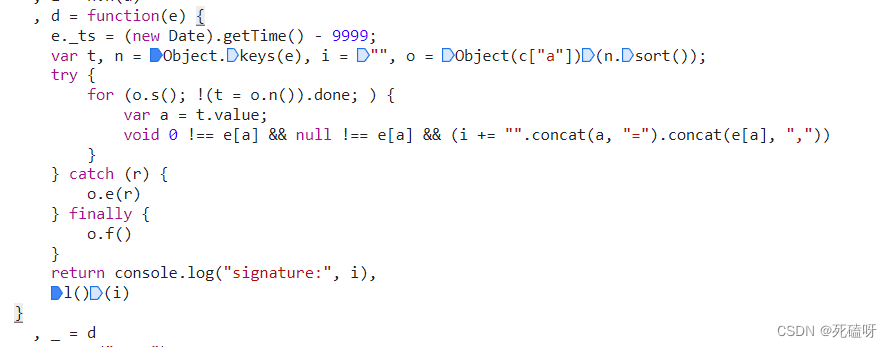

向上找d, d为一个函数,

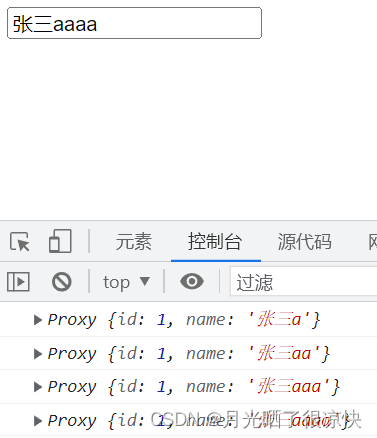

跟到这里打印i值(“_platform=web,_ts=1669108721743,_versioin=0.2.5,keyword=火车,limit=12,page=1,”)是把参数按顺序进行拼接,到这里可看出 l()(i)为X-Signature,l函数就是重点了,跟到l()函数里

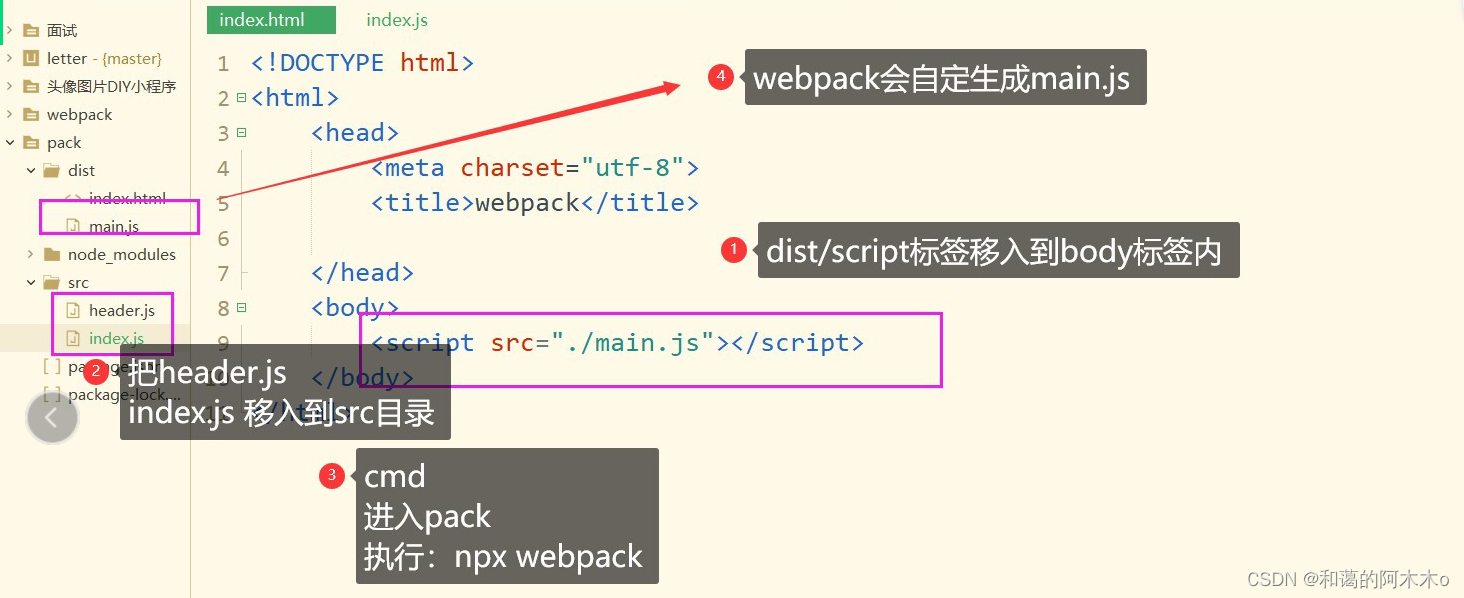

跳转到 chunk-lib.xxx.js里, 这里就需要进行一系列补函数了,

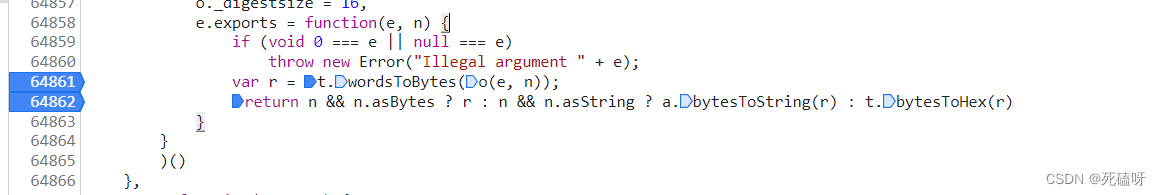

这里n为undefined, t.wordsToBytes为 下图位置函数,后面还有很多地方用到此处的其他函数

o为下面的函数,

![[UE][UE5]Gameplay框架,Actor,pawn,playerController(玩家控制器),Character(角色)之间的关系](https://img-blog.csdnimg.cn/6405a1eb7c2a4ccd898417160de69615.png)

![[附源码]计算机毕业设计JAVA家政管理系统](https://img-blog.csdnimg.cn/c57c42d15c7f40c2b85717168a75a3bd.png)