MCP 2026医疗数据防护落地指南:5步完成等保2.0+GB/T 39725双标适配,附卫健委备案自查清单

news2026/5/6 21:42:58

更多请点击 https://intelliparadigm.com第一章MCP 2026医疗数据安全防护方法论全景图MCP 2026Medical Confidentiality Protocol 2026是一套面向多源异构医疗数据环境设计的动态协同防护框架融合零信任架构、同态加密可验证计算与联邦审计日志链三大支柱。其核心目标是在保障诊疗实时性前提下实现患者主权数据的端到端可控流转。核心防护维度身份-上下文双因子鉴权不仅校验用户数字证书还实时注入临床场景上下文如科室、设备指纹、操作时段熵值生成动态策略令牌数据血缘动态标记对DICOM、FHIR、HL7 v2.x等格式自动注入不可剥离的语义标签支持跨系统追踪与策略继承审计证据链上固化所有访问、脱敏、导出行为生成带时间戳与哈希锚点的轻量级存证兼容国密SM3/SM4典型部署代码示例// MCP 2026 数据标记中间件初始化Go 实现 func InitMCPEngine(config *MCPConfig) *MCPEngine { engine : MCPEngine{ PolicyStore: NewPolicyDB(config.DBConn), // 策略中心化存储 CryptoSuite: NewSM3SM4Suite(), // 国密算法套件 Contextor: NewClinicalContextor(), // 临床上下文提取器 } // 启动实时DICOM元数据解析协程 go engine.StartDICOMWatcher(config.DICOMPath) return engine } // 注需配合Kubernetes ConfigMap注入策略规则确保策略热更新无中断关键组件能力对比组件延迟开销平均支持标准合规认证动态脱敏网关8.2msFHIR R4, DICOM PS3.15等保三级、GDPR Annex I联邦审计代理3.1msISO/IEC 27001:2022 A.8.2.3国家卫健委《医疗卫生机构网络安全管理办法》第二章等保2.0与GB/T 39725双标融合实施路径2.1 等保2.0三级要求与医疗场景映射实践在医疗信息系统中等保2.0三级要求需精准映射至临床业务流。例如患者电子病历EMR系统必须满足“安全计算环境”中身份鉴别、访问控制与安全审计三项核心指标。关键控制点映射示例身份鉴别 → 医生多因素登录UKey生物特征访问控制 → 基于角色与数据敏感级的动态权限模型安全审计 → 全链路操作日志含诊疗行为、导出动作、打印记录审计日志采集配置片段{ audit_rules: [ { event_type: EMR_ACCESS, sensitive_fields: [patient_id, diagnosis_text], retention_days: 180 } ] }该配置强制对高敏字段访问行为打标并留存6个月满足等保2.0三级“日志保存不少于180天”要求event_type用于分类归集sensitive_fields触发增强审计策略。医疗数据分级与等保控制项对照数据级别典型场景对应等保控制项L3重要检验检查结果8.1.4.2 访问控制、8.1.4.5 安全审计L4敏感基因检测报告8.1.4.3 安全标记、8.1.4.6 剩余信息保护2.2 GB/T 39725-2020在患者主索引EMPI系统中的落地验证核心字段映射校验依据标准第5.2条EMPI需强制校验11类主数据字段。关键映射关系如下标准字段EMPI字段名校验方式患者唯一标识符mpi_idSHA-256盐值哈希身份证号GB 11643id_card_hash正则Luhn校验跨院区主索引同步逻辑// 基于GB/T 39725-2020第7.3.2条实现分布式一致性校验 func validateCrossHospitalLink(patient *Patient) error { if !isValidIDCard(patient.IDCard) { // 调用国标GB 11643-2019校验器 return errors.New(身份证格式不合规GB/T 39725-2020 5.2.1) } if len(patient.MPIID) ! 32 { // 强制32位十六进制MPI-ID return errors.New(MPI-ID长度不符GB/T 39725-2020 6.1.3) } return nil }该函数对患者身份凭证与主索引标识实施双重国标级校验确保跨机构数据链路可信。参数patient.IDCard需满足GB 11643-2019编码规则patient.MPIID须为标准定义的32字符十六进制全局唯一标识。实时去重响应时效单节点查询延迟 ≤120ms满足标准8.2.4性能阈值多源冲突解析耗时 ≤800ms覆盖全量11维匹配策略2.3 双标控制项交叉比对与裁剪决策模型交叉比对核心逻辑双标控制项指业务规则标签如“高风险客户”与系统策略标签如“限频阈值5/s”的协同校验。比对过程需识别语义冲突与冗余覆盖。裁剪决策流程→ 输入双标集合 → 构建特征向量 → 计算Jaccard相似度 → 触发阈值判定 → 输出精简策略集策略裁剪代码示例func裁剪决策(业务标签, 系统标签 []string) []string { overlap : intersect(业务标签, 系统标签) // 求交集识别共现控制项 if len(overlap) 3 { return overlap[:2] } // 超过3项则仅保留前2项强优先级 return overlap }该函数以交集大小为裁剪依据当共现控制项过多时避免策略叠加导致执行僵化截取前两项确保高置信度规则优先生效。指标阈值裁剪动作Jaccard相似度0.3保留全部标签标签数量差5移除低频系统标签2.4 医疗云环境下的安全计算环境适配方案医疗云需在等保三级与《个人信息保护法》双重约束下构建可信执行环境。核心在于隔离敏感计算、加密传输链路、细粒度访问控制。可信执行环境TEE部署策略采用Intel SGX或ARM TrustZone构建飞地确保患者基因数据、诊断模型推理全程运行于硬件级隔离内存中。动态密钥分发机制// 基于SM4-GCM的会话密钥协商 func generateSessionKey(patientID string, nonce []byte) ([]byte, error) { // 使用HSM生成派生密钥绑定患者唯一标识与时间戳 key : hmac.Sum256(append([]byte(patientID), nonce...)) return sm4.Encrypt(key[:], []byte(session_seed)), nil // 密钥仅内存驻留不落盘 }该函数实现密钥与患者身份强绑定nonce由硬件随机数生成器提供防止重放攻击SM4-GCM保障机密性与完整性。权限映射对照表角色数据范围操作权限主治医师本科室患者全量病历读/写/导出需双因子确认影像科医师本院DICOM影像元数据读/标注水印嵌入2.5 数据生命周期各阶段双标合规性验证用例库构建用例元数据建模每个验证用例需结构化描述其适用阶段、合规依据如GDPR第17条/《个人信息保护法》第47条及预期断言。字段类型说明stageenumacquisition/storage/processing/sharing/deletionstandardsarray[GDPR, PIPL]自动化校验代码示例// 校验删除阶段是否同步清除备份副本 func ValidateDeletionConsistency(backupPaths []string, primaryPath string) error { for _, path : range backupPaths { if exists(path) !exists(primaryPath) { // 主数据已删但备份仍存 → 违规 return fmt.Errorf(backup %s retained after primary deletion, path) } } return nil }该函数遍历所有备份路径确保主数据删除后无残留副本exists()封装底层存储探针逻辑支持S3、HDFS、本地FS多后端。动态用例注入机制基于数据血缘图谱自动识别跨阶段流转节点按监管新规实时生成新增校验点如新增“跨境传输日志留存”用例第三章核心防护能力工程化建设3.1 敏感医疗数据自动识别与动态分级分类引擎部署核心识别规则引擎# 基于正则语义双模匹配的敏感字段识别 patterns { ID_CARD: r\b\d{17}[\dXx]\b, PHONE: r\b1[3-9]\d{9}\b, HOSPITAL_RECORD_NO: r\b[Hh][Rr]\d{8,12}\b }该规则集支持热加载ID_CARD模式兼容末位校验码X/xHOSPITAL_RECORD_NO适配多院区前缀变体避免硬编码导致的扩展瓶颈。动态分级策略表数据类型初始级别升权条件降级条件基因序列片段L4绝密关联患者姓名就诊时间脱敏后仅保留SNP位点索引门诊诊断描述L2机密含罕见病ICD-11编码经NLP泛化为症状类别如“呼吸困难”→“循环系统症状”实时同步机制采用Kafka Connect CDC监听HIS数据库binlog变更分级结果通过Avro Schema序列化写入Delta Lake保障Schema演化一致性3.2 基于国密SM4的结构化/非结构化医疗数据加密网关集成统一加解密适配层加密网关通过抽象 CryptoHandler 接口桥接结构化如FHIR JSON与非结构化DICOM/PDF数据流自动识别数据类型并路由至对应SM4处理模块。SM4-GCM模式实现示例// 使用GMSSL库实现SM4-GCM保障机密性与完整性 cipher, _ : gmssl.NewSM4GCM(key, gmssl.WithSM4GCMNonceSize(12)) encrypted, authTag : cipher.Encrypt(plaintext, aad) // aad含患者ID时间戳参数说明key为256位国密主密钥Nonce固定12字节防重放aad携带元数据确保语义完整性。性能对比1MB DICOM文件算法吞吐量(MB/s)延迟(ms)SM4-ECB1825.7SM4-GCM1467.23.3 面向HIS/PACS/EMR系统的细粒度访问控制策略编排实践策略建模与资源抽象医疗数据需按临床语义分层建模患者主索引EMPI、检查影像PACS Study、病历文档EMR Section分别映射为独立资源类型并绑定动态属性标签如access:levelconfidential、context:departmentradiology。策略执行引擎配置示例policy : rbac.NewPolicy(). WithResource(pacs:study). WithAttribute(modality, MRI). WithCondition(user.department radiology user.role ! intern). WithEffect(rbac.Allow)该策略限定仅放射科正式医师可访问MRI检查影像modality为PACS元数据字段user.department来自HIS同步的组织架构服务条件表达式经OPA Rego运行时求值。跨系统权限协同流程阶段参与系统关键动作1. 请求发起HIS医生工作站携带患者ID操作类型view/report2. 策略决策统一策略引擎OPA自定义Adapter聚合HIS角色、PACS影像标签、EMR病历状态3. 动态脱敏PACS网关依据策略返回mask_level字段执行像素级遮蔽第四章卫健委备案全周期闭环管理4.1 备案材料技术佐证包自动化生成工具链搭建核心组件协同架构工具链以 Go 为主语言构建通过事件驱动方式串联数据采集、校验与打包模块// config.go动态加载备案字段映射规则 type RuleSet struct { Platform string json:platform // 如阿里云、腾讯云 Fields []FieldRule json:fields } type FieldRule struct { Key string json:key // 佐证项标识如ssl_cert_validity DataSource string json:data_source // 数据源类型api/file/db Validator string json:validator // 校验器ID如date_after_today }该结构支持热更新备案字段策略避免硬编码DataSource决定采集路径Validator绑定预置校验函数保障输出合规性。执行流程编排拉取 ICP 备案号与域名绑定关系API并行调用云厂商 SDK 获取服务器配置、SSL 证书、ICP 许可截图等原始凭证按《工信部备案佐证材料清单 V2.3》自动裁剪、水印、PDF 合并输出产物对照表佐证类型生成方式校验机制服务器网络配置Ansible Playbook Terraform State 解析IP 归属地匹配备案主体所在地HTTPS 证书有效性OpenSSL 命令行调用 X.509 解析签发机构白名单 有效期 ≥180 天4.2 安全管理制度文档与技术措施一致性审计方法映射关系校验矩阵制度条款对应技术控制点验证方式密码90天强制更换PAM配置中password maxdays 90Ansible facts grep扫描日志保留180天rsyslog.d/50-log-retention.conflogrotate状态检查自动化比对脚本# audit-consistency.sh比对制度ID与实际配置 grep -r POL-007 /etc/pam.d/ | \ xargs -I{} sed -n /maxdays/{s/.*maxdays \([0-9]\\).*/\1/p} {} # 输出90 → 匹配制度要求该脚本提取PAM策略中实际生效的maxdays值通过正则捕获数字并输出实现条款编号POL-007到配置参数的闭环验证。校验流程解析制度文档XML生成条款索引表调用CMDB API获取资产技术配置快照执行规则引擎匹配如Rego策略4.3 第三方测评机构对接要点与整改项追踪看板设计数据同步机制采用 Webhook JWT 双鉴权模式实现测评结果实时回传。关键字段需加密脱敏如身份证号使用 AES-GCM 加密。{ report_id: TR-2024-08765, assessment_type: 渗透测试, findings: [ { vuln_id: CVE-2024-12345, severity: HIGH, status: OPEN, // OPEN / FIXED / VERIFIED due_date: 2024-10-15 } ] }该 JSON 结构定义了整改项核心元数据status为状态机起点驱动看板自动流转due_date触发 SLA 倒计时告警。看板状态映射表测评机构状态内部看板状态自动操作Submitted待初审分配至安全工程师Verified已闭环归档并触发复测任务整改生命周期流程【接收】→【初审分派】→【技术验证】→【修复确认】→【复测归档】4.4 年度复评前的常态化自评估与证据链固化机制自动化证据采集流水线通过轻量级探针定时拉取配置、日志、审计记录统一注入时间戳与签名哈希形成不可篡改的证据快照。# 证据固化核心逻辑 def snapshot_evidence(resource_id): data fetch_config_log(resource_id) # 获取配置操作日志 hash_sig sign_with_hsm(sha256(data timestamp)) # 硬件安全模块签名 store_to_immutable_storage(data, hash_sig, timestamp)该函数确保每次采集均绑定唯一时间戳与HSM签名防止事后篡改fetch_config_log聚合CMDB、K8s API及SIEM日志源sign_with_hsm调用本地TPM 2.0完成密钥隔离签名。证据链完整性校验表校验项频次失败阈值自动响应签名有效性实时≥1次/天告警冻结关联资产时间戳连续性每小时跳变5s触发NTP同步校准第五章面向2026的医疗数据安全演进趋势研判零信任架构在区域健康信息平台的落地实践上海市卫健委2025年Q2上线的“沪医链”平台已强制实施设备指纹动态策略引擎双因子访问控制。其API网关日均拦截异常调用17.3万次较传统RBAC模型下降89%横向移动风险。同态加密驱动的跨机构联合建模# 医保欺诈检测联邦学习中启用CKKS方案 from tenseal import Context, CKKSContext ctx CKKSContext(poly_modulus_degree8192, coeff_mod_bit_sizes[60, 40, 40, 60]) ctx.generate_galois_keys() # 注密文向量支持加法与标量乘满足梯度聚合需求AI驱动的数据血缘追踪系统浙江大学附属第一医院部署Apache Atlas增强版自动识别DICOM元数据中的PHI字段如PatientID、StudyDate集成NLP模型对非结构化病理报告进行实体标注误报率压降至3.2%医疗物联网设备固件安全基线升级设备类型2024基线2026强制要求远程心电监护仪SHA-1签名验证国密SM2可信执行环境TEE启动校验隐私计算沙箱监管合规路径国家药监局2025年《真实世界研究数据合规指南》明确所有多中心临床试验数据协作必须通过经认证的隐私沙箱运行输出仅允许统计级结果如OR值、95%CI禁止原始记录导出。

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.coloradmin.cn/o/2589452.html

如若内容造成侵权/违法违规/事实不符,请联系多彩编程网进行投诉反馈,一经查实,立即删除!相关文章

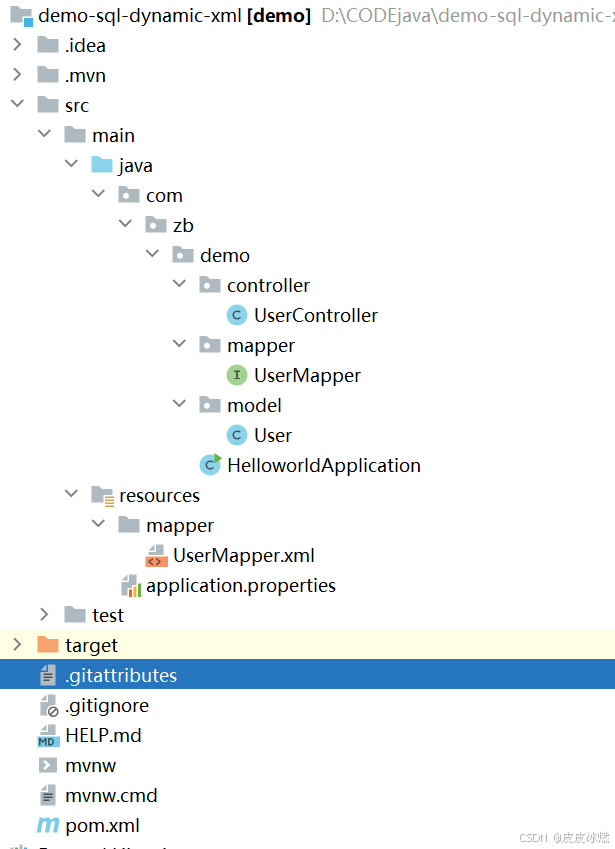

SpringBoot-17-MyBatis动态SQL标签之常用标签

文章目录 1 代码1.1 实体User.java1.2 接口UserMapper.java1.3 映射UserMapper.xml1.3.1 标签if1.3.2 标签if和where1.3.3 标签choose和when和otherwise1.4 UserController.java2 常用动态SQL标签2.1 标签set2.1.1 UserMapper.java2.1.2 UserMapper.xml2.1.3 UserController.ja…

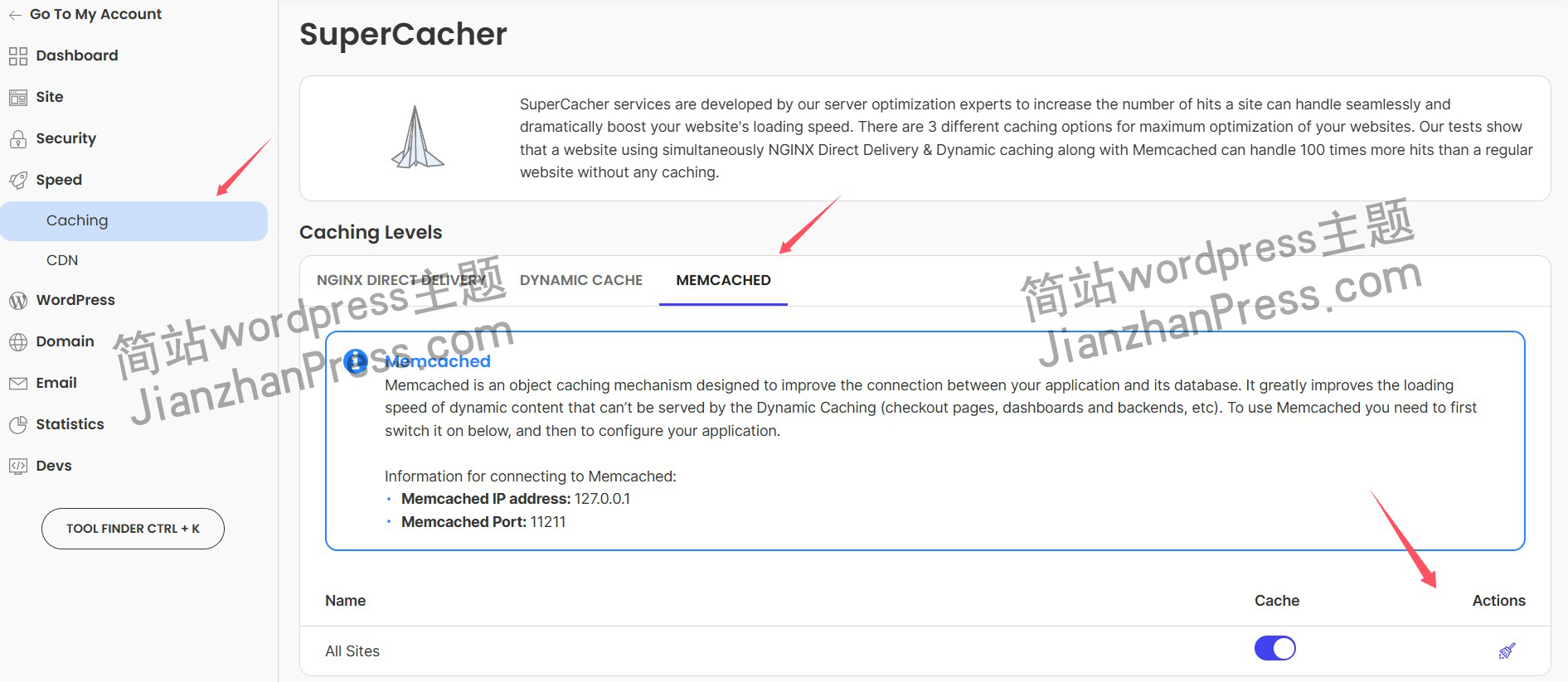

wordpress后台更新后 前端没变化的解决方法

使用siteground主机的wordpress网站,会出现更新了网站内容和修改了php模板文件、js文件、css文件、图片文件后,网站没有变化的情况。

不熟悉siteground主机的新手,遇到这个问题,就很抓狂,明明是哪都没操作错误&#x…

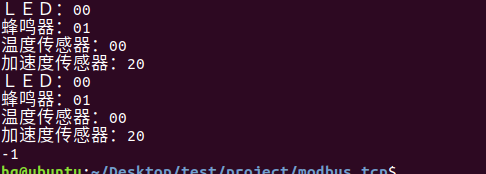

网络编程(Modbus进阶)

思维导图 Modbus RTU(先学一点理论)

概念 Modbus RTU 是工业自动化领域 最广泛应用的串行通信协议,由 Modicon 公司(现施耐德电气)于 1979 年推出。它以 高效率、强健性、易实现的特点成为工业控制系统的通信标准。 包…

UE5 学习系列(二)用户操作界面及介绍

这篇博客是 UE5 学习系列博客的第二篇,在第一篇的基础上展开这篇内容。博客参考的 B 站视频资料和第一篇的链接如下:

【Note】:如果你已经完成安装等操作,可以只执行第一篇博客中 2. 新建一个空白游戏项目 章节操作,重…

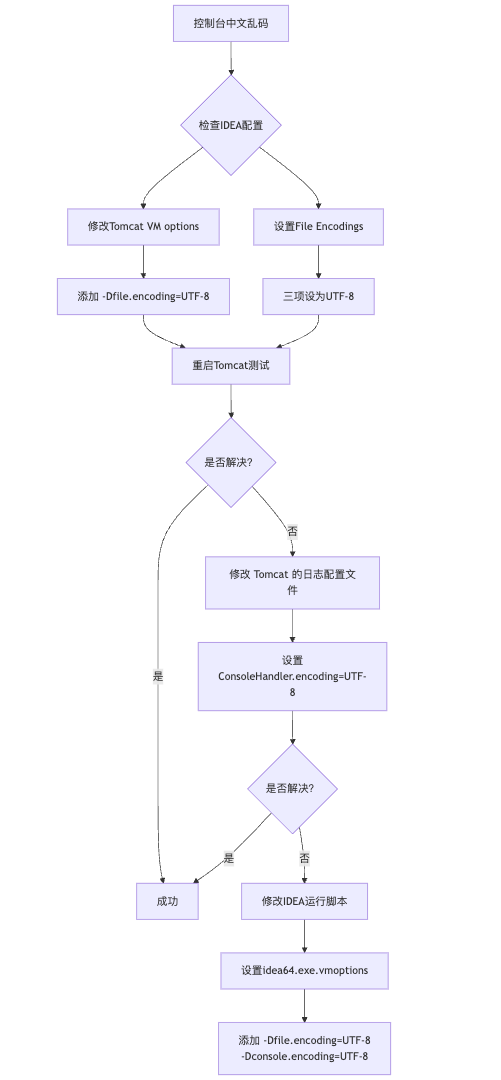

IDEA运行Tomcat出现乱码问题解决汇总

最近正值期末周,有很多同学在写期末Java web作业时,运行tomcat出现乱码问题,经过多次解决与研究,我做了如下整理:

原因:

IDEA本身编码与tomcat的编码与Windows编码不同导致,Windows 系统控制台…

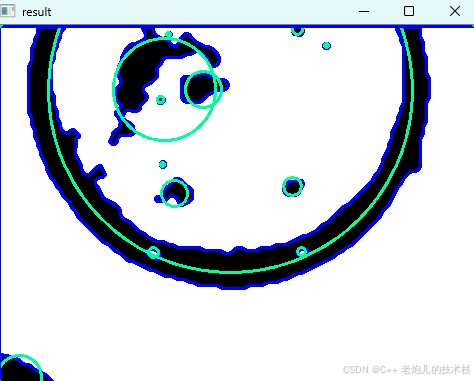

利用最小二乘法找圆心和半径

#include <iostream>

#include <vector>

#include <cmath>

#include <Eigen/Dense> // 需安装Eigen库用于矩阵运算 // 定义点结构

struct Point { double x, y; Point(double x_, double y_) : x(x_), y(y_) {}

}; // 最小二乘法求圆心和半径 …

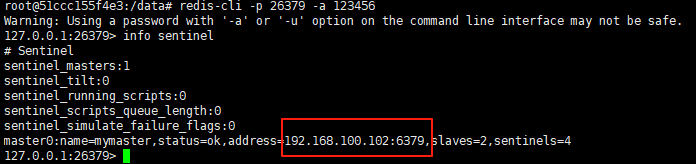

使用docker在3台服务器上搭建基于redis 6.x的一主两从三台均是哨兵模式

一、环境及版本说明

如果服务器已经安装了docker,则忽略此步骤,如果没有安装,则可以按照一下方式安装: 1. 在线安装(有互联网环境): 请看我这篇文章 传送阵>> 点我查看 2. 离线安装(内网环境):请看我这篇文章 传送阵>> 点我查看

说明:假设每台服务器已…

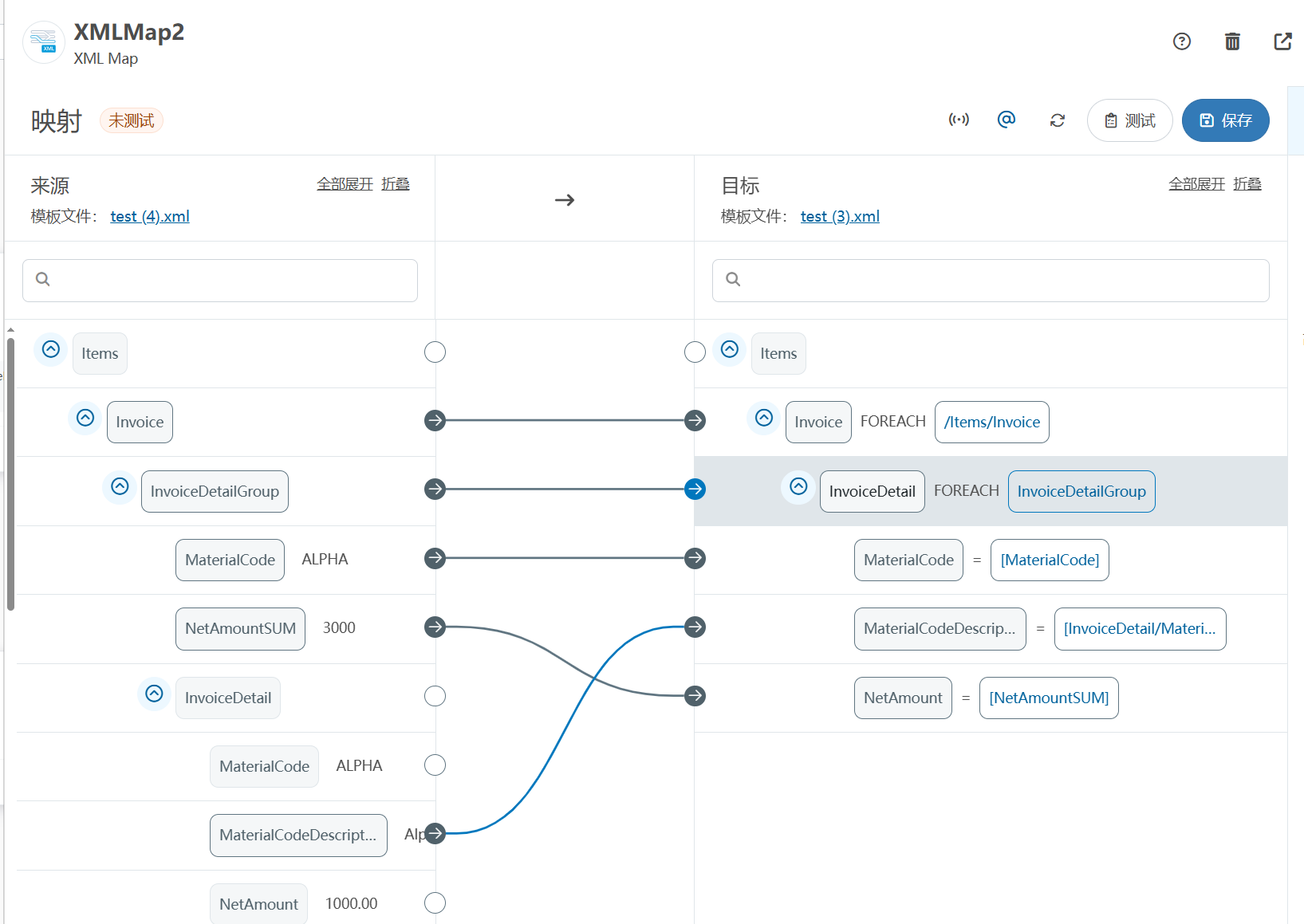

XML Group端口详解

在XML数据映射过程中,经常需要对数据进行分组聚合操作。例如,当处理包含多个物料明细的XML文件时,可能需要将相同物料号的明细归为一组,或对相同物料号的数量进行求和计算。传统实现方式通常需要编写脚本代码,增加了开…

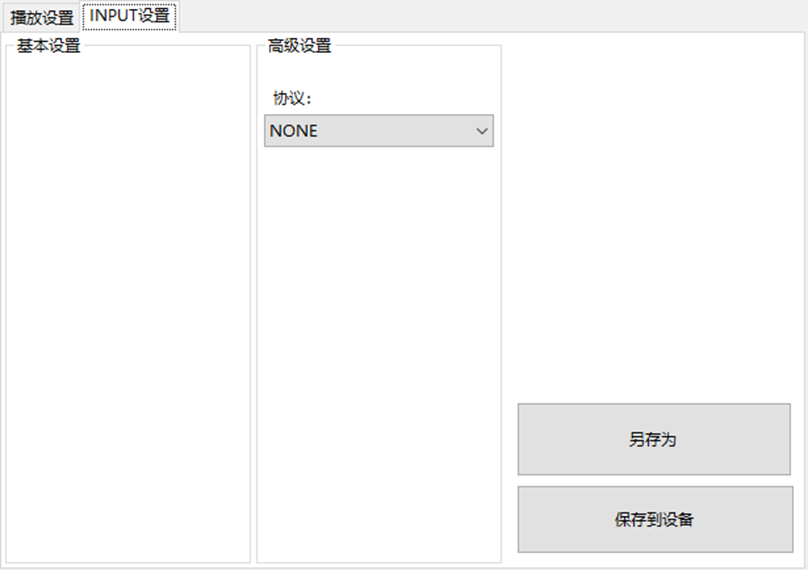

LBE-LEX系列工业语音播放器|预警播报器|喇叭蜂鸣器的上位机配置操作说明

LBE-LEX系列工业语音播放器|预警播报器|喇叭蜂鸣器专为工业环境精心打造,完美适配AGV和无人叉车。同时,集成以太网与语音合成技术,为各类高级系统(如MES、调度系统、库位管理、立库等)提供高效便捷的语音交互体验。

L…

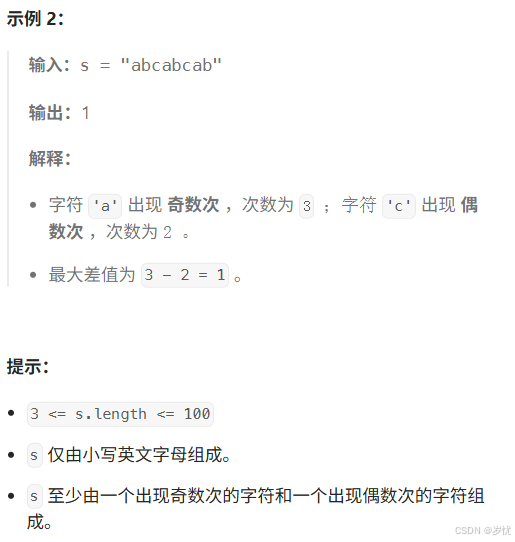

(LeetCode 每日一题) 3442. 奇偶频次间的最大差值 I (哈希、字符串)

题目:3442. 奇偶频次间的最大差值 I 思路 :哈希,时间复杂度0(n)。 用哈希表来记录每个字符串中字符的分布情况,哈希表这里用数组即可实现。

C版本:

class Solution {

public:int maxDifference(string s) {int a[26]…

【大模型RAG】拍照搜题技术架构速览:三层管道、两级检索、兜底大模型

摘要

拍照搜题系统采用“三层管道(多模态 OCR → 语义检索 → 答案渲染)、两级检索(倒排 BM25 向量 HNSW)并以大语言模型兜底”的整体框架: 多模态 OCR 层 将题目图片经过超分、去噪、倾斜校正后,分别用…

【Axure高保真原型】引导弹窗

今天和大家中分享引导弹窗的原型模板,载入页面后,会显示引导弹窗,适用于引导用户使用页面,点击完成后,会显示下一个引导弹窗,直至最后一个引导弹窗完成后进入首页。具体效果可以点击下方视频观看或打开下方…

接口测试中缓存处理策略

在接口测试中,缓存处理策略是一个关键环节,直接影响测试结果的准确性和可靠性。合理的缓存处理策略能够确保测试环境的一致性,避免因缓存数据导致的测试偏差。以下是接口测试中常见的缓存处理策略及其详细说明:

一、缓存处理的核…

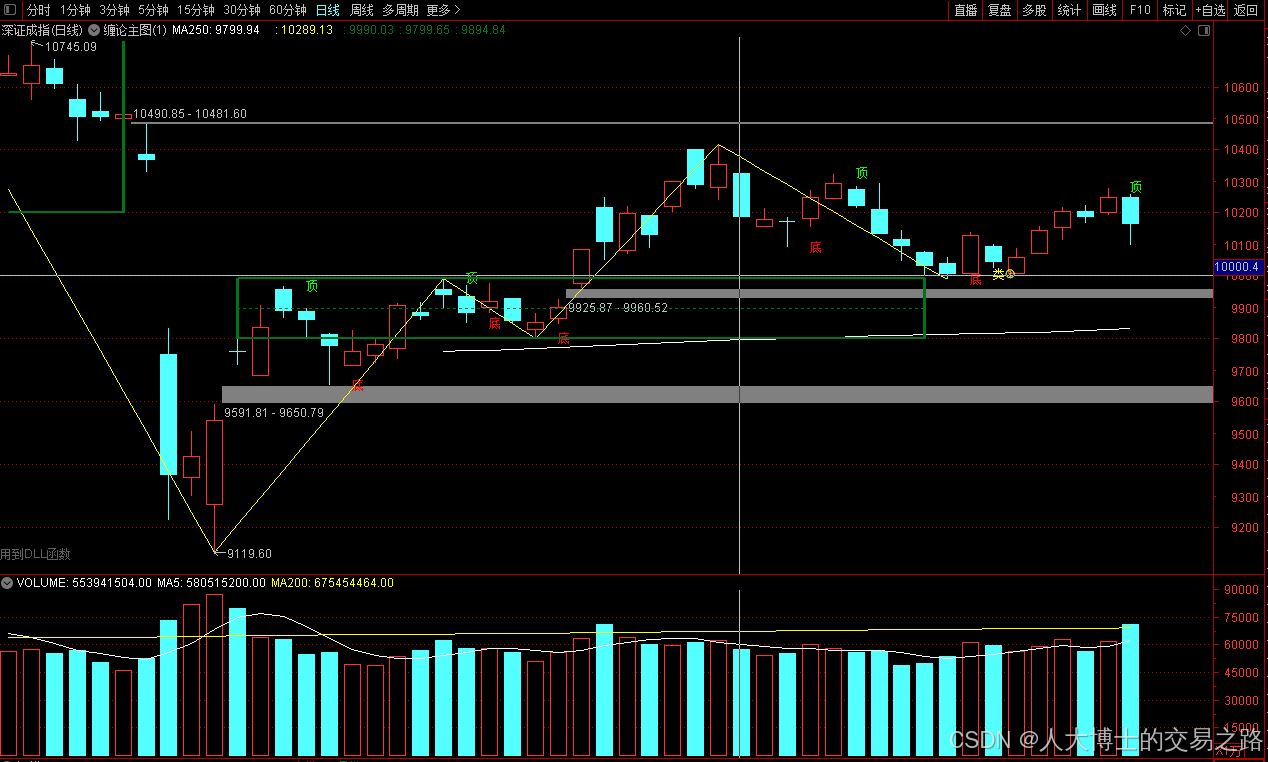

龙虎榜——20250610

上证指数放量收阴线,个股多数下跌,盘中受消息影响大幅波动。 深证指数放量收阴线形成顶分型,指数短线有调整的需求,大概需要一两天。 2025年6月10日龙虎榜行业方向分析 1. 金融科技

代表标的:御银股份、雄帝科技

驱动…

观成科技:隐蔽隧道工具Ligolo-ng加密流量分析

1.工具介绍

Ligolo-ng是一款由go编写的高效隧道工具,该工具基于TUN接口实现其功能,利用反向TCP/TLS连接建立一条隐蔽的通信信道,支持使用Let’s Encrypt自动生成证书。Ligolo-ng的通信隐蔽性体现在其支持多种连接方式,适应复杂网…

铭豹扩展坞 USB转网口 突然无法识别解决方法

当 USB 转网口扩展坞在一台笔记本上无法识别,但在其他电脑上正常工作时,问题通常出在笔记本自身或其与扩展坞的兼容性上。以下是系统化的定位思路和排查步骤,帮助你快速找到故障原因:

背景:

一个M-pard(铭豹)扩展坞的网卡突然无法识别了,扩展出来的三个USB接口正常。…

未来机器人的大脑:如何用神经网络模拟器实现更智能的决策?

编辑:陈萍萍的公主一点人工一点智能 未来机器人的大脑:如何用神经网络模拟器实现更智能的决策?RWM通过双自回归机制有效解决了复合误差、部分可观测性和随机动力学等关键挑战,在不依赖领域特定归纳偏见的条件下实现了卓越的预测准…

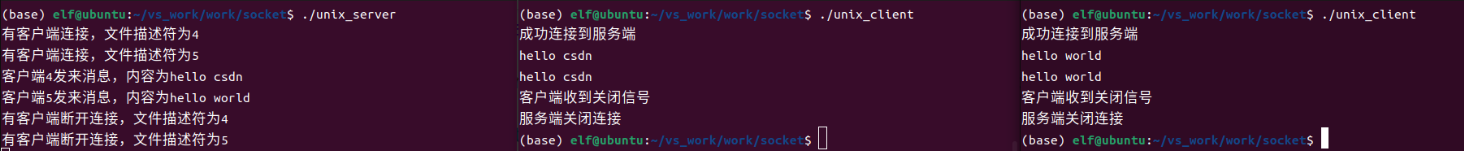

Linux应用开发之网络套接字编程(实例篇)

服务端与客户端单连接

服务端代码

#include <sys/socket.h>

#include <sys/types.h>

#include <netinet/in.h>

#include <stdio.h>

#include <stdlib.h>

#include <string.h>

#include <arpa/inet.h>

#include <pthread.h>

…

华为云AI开发平台ModelArts

华为云ModelArts:重塑AI开发流程的“智能引擎”与“创新加速器”!

在人工智能浪潮席卷全球的2025年,企业拥抱AI的意愿空前高涨,但技术门槛高、流程复杂、资源投入巨大的现实,却让许多创新构想止步于实验室。数据科学家…

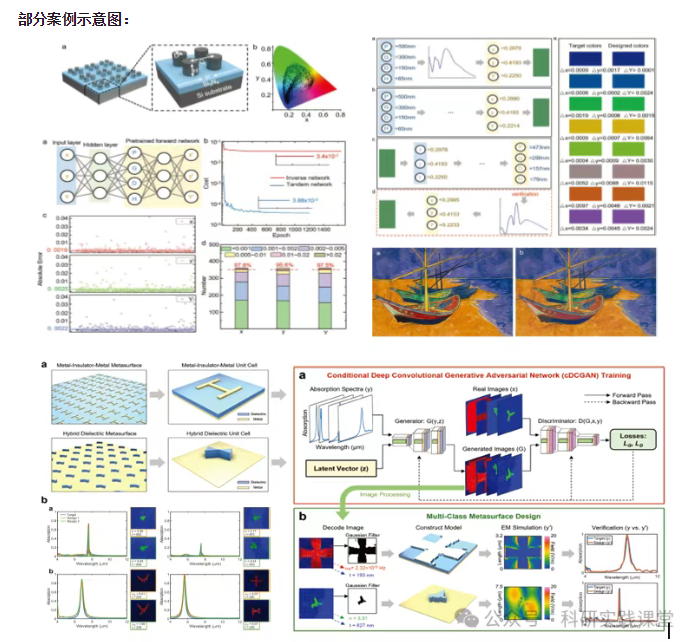

深度学习在微纳光子学中的应用

深度学习在微纳光子学中的主要应用方向

深度学习与微纳光子学的结合主要集中在以下几个方向:

逆向设计 通过神经网络快速预测微纳结构的光学响应,替代传统耗时的数值模拟方法。例如设计超表面、光子晶体等结构。

特征提取与优化 从复杂的光学数据中自…