【Docker WASM边缘部署终极指南】:20年架构师亲授5大高频报错根因与秒级修复方案

news2026/4/29 7:38:38

更多请点击 https://intelliparadigm.com第一章Docker WASM边缘部署全景认知与技术栈演进WebAssemblyWASM正从浏览器沙箱走向云原生边缘场景而 Docker 官方对 WASM 运行时的原生支持自 Docker Desktop 4.30 及 docker/cli v25.0 起标志着容器化与轻量执行环境的深度融合。这一演进并非简单替代而是构建“OS-agnostic、CPU-arch-neutral、秒级冷启”的边缘服务新范式。核心驱动因素边缘设备资源受限传统 Linux 容器需完整内核依赖与 libc而 WASM 模块仅需 WASIWebAssembly System Interface运行时内存占用降低 70%安全隔离升级WASM 默认内存线性沙箱 capability-based 权限模型无需 root 权限或命名空间隔离跨平台一致性一次编译如 Rust → wasm32-wasi即可在 x86_64、ARM64、RISC-V 边缘节点无缝运行典型部署工作流# 1. 编写 Rust 函数并编译为 WASI 模块 $ cargo build --target wasm32-wasi --release # 2. 使用 Docker CLI 直接运行 WASM 镜像无需构建传统 OCI 镜像 $ docker run --runtimeio.containerd.wasmedge.v1 \ -v $(pwd)/target/wasm32-wasi/debug/:/wasm \ --rm ghcr.io/bytecodealliance/wasmtime:latest \ /wasm/echo.wasm Hello from Edge! # 注io.containerd.wasmedge.v1 是 Containerd 的 WASI 运行时插件需提前配置主流 WASM 运行时兼容性对比运行时Docker 原生支持WASI Preview1/2边缘实时性μs 启动延迟WasmEdge✅containerd 插件Preview1 Partial Preview2 50 μsWasmtime✅via wasmtime-container-runtimePreview1 Preview2 80 μsWasmer⚠️需自定义 runtime shimPreview1 only 120 μs第二章WASM运行时兼容性失效的五大根因与修复实践2.1 WebAssembly System InterfaceWASI版本错配导致容器启动失败的诊断与降级策略典型错误日志识别wasm runtime error: failed to instantiate module: import __wasi_snapshot_preview1 not found该错误表明 Wasm 模块编译时依赖 WASIsnapshot_preview1ABI但运行时环境仅提供snapshot_preview2或更低版本ABI 不兼容。版本兼容性矩阵模块编译目标运行时支持启动结果preview1preview1✅ 成功preview1preview2❌ 导入缺失preview2preview1❌ 符号未定义安全降级操作步骤检查模块 ABI使用wabt工具解析导入节wasm-decompile --no-debug-names module.wasm | grep import匹配运行时 WASI 版本wasmedge --version或wasmtime --version输出中提取 ABI 标识。2.2 Rust/Go编译目标平台不匹配wasm32-wasi vs wasm32-unknown-unknown引发的ABI崩溃定位与交叉编译链重构ABI不兼容的典型表现当Rust以wasm32-wasi编译而Go使用wasm32-unknown-unknown时WASI系统调用约定与裸WebAssembly ABI存在根本冲突前者依赖__wasi_args_get等导入函数后者仅暴露env命名空间。交叉编译链校准方案Rust端统一启用--target wasm32-wasi并禁用标准库#![no_std]Go需升级至1.22并启用GOOSwasip1 GOARCHwasm构建关键ABI对齐验证// rust/Cargo.toml [dependencies] wasi { version 0.11, optional true } [features] default [wasi]该配置确保符号导出与WASI v0.11规范对齐避免__indirect_function_table缺失导致的调用跳转失败。参数optional true支持条件编译兼顾非WASI运行时场景。2.3 DockerWrun/WasmerWASI-SDK混合运行时环境变量污染与隔离缺失的调试与clean-room初始化方案问题定位WASI-SDK默认继承宿主环境变量WASI-SDK编译的wasm模块在Wrun/Wasmer中执行时若未显式禁用会自动继承Docker容器的ENV变量如PATH、HOME导致不可控行为。// wasi-sdk 23 中需显式清空环境 let mut builder WasiEnvBuilder::new(); builder.inherit_env(false); // 关键禁用继承 builder.arg(main.wasm);该调用强制WASI运行时跳过libc::getenv链路避免污染。参数false表示完全隔离宿主environ数组。Clean-room初始化流程Docker启动时添加--env--清空初始环境Wrun启动参数指定--env-file/dev/nullWASI-SDK链接时启用-lwasi-emulator并禁用__wasilibc_enable_env隔离效果对比配置项继承宿主ENVWASIenviron_get()返回默认模式✅PATH/usr/local/bin:...Clean-room模式❌[]空切片2.4 WASM模块内存页限制--max-memory与边缘设备物理内存不匹配引发OOM的动态估算与预加载优化内存页与物理约束的错配根源WASM默认以64KiB为一页--max-memory256即限定最大4GiB虚拟内存但低端边缘设备如Raspberry Pi Zero 2W仅512MiB RAM无Swap在并发加载多个模块时极易触发内核OOM Killer。运行时动态估算策略fn estimate_wasm_heap_overhead(module: wasmtime::Module) - usize { let linear_mem module .get_export(memory) .and_then(|e| e.into_memory()) .map(|m| m.minimum() * 65536) // 转为字节 .unwrap_or(0); linear_mem 8 * 1024 * 1024 // 预估引擎元数据开销 }该函数提取WASM模块声明的最小内存页数并叠加Wasmtime运行时固定开销为预加载提供安全阈值基线。预加载资源水位控制表设备类型可用RAM推荐--max-memory并发模块上限RPi Zero 2W480MiB642NVIDIA Jetson Nano3.8GiB25682.5 多线程WASMpthread支持在Docker默认cgroup v1/v2配置下被静默禁用的检测、内核参数注入与runtime shim适配静默禁用的根源定位WASI-enabled runtimes如 Wasmtime、WasmEdge在容器中启用 pthread 时依赖 clone 系统调用及 CLONE_NEWPID/CLONE_NEWCGROUP 权限。Docker 默认 cgroup v2 配置下unshare(CLONE_NEWCGROUP) 被内核拒绝且不返回明确错误仅使 pthread_create 返回 EAGAIN。运行时检测脚本# 检测容器是否允许 cgroup namespace 分离 if unshare -rC true 2/dev/null; then echo ✅ cgroup namespace available else echo ❌ cgroup namespace disabled (pthread likely broken) fi该脚本验证内核是否允许非特权 cgroup namespace 创建失败即表明 WASM pthread 初始化将静默降级为单线程模式。关键内核参数与 shim 适配必须启用kernel.unprivileged_userns_clone1v5.12Docker daemon 启动需加--cgroup-manager systemd --cgroup-version 2runtime shim 必须拦截clone()并 fallback 到clone3()withCLONE_INTO_CGROUP第三章Docker镜像构建阶段WASM特化失败的核心瓶颈3.1 FROM scratch WASM二进制直接COPY导致ENTRYPOINT执行权限缺失的chroot式沙箱加固与exec wrapper注入问题根源定位使用FROM scratch构建镜像时WASM 二进制文件通过COPY --chmod755直接写入但内核不识别 WASM 格式execve()调用因缺少 binfmt_misc 注册而 fallback 至 ELF 解析器最终触发Permission denied。加固方案chroot exec wrapper在容器启动前构建最小 chroot 根目录仅挂载/proc、/dev和/sys注入轻量级 exec wrapper如wasm-exec-wrap接管所有execve()系统调用# wrapper 启动逻辑示例 #!/bin/sh if [ -f $1 ] file $1 | grep -q WebAssembly; then exec /usr/bin/wasmer run $1 ${:2} else exec $ fi该脚本拦截原始 ENTRYPOINT检测文件魔数0x00 0x61 0x73 0x6d后路由至 WASM 运行时${:2}保留全部参数确保兼容性。权限映射表操作传统 chmodWASM 沙箱等效可执行位755binfmt_misc wrapper 注册根目录隔离chroot(2)unshare(CLONE_NEWNS) pivot_root3.2 multi-stage构建中WASI SDK头文件与链接器脚本丢失引发的wasm-ld链接错误的缓存穿透与buildkit显式依赖声明问题现象在 multi-stage 构建中wasm-ld 报错 undefined symbol: __wasi_args_get根本原因是中间 stage 未传递 WASI SDK 的 与 wasi-libc.ld。BuildKit 显式依赖修复FROM ghcr.io/bytecodealliance/wasi-sdk:20 AS wasi-sdk FROM rust:1.78-slim AS builder COPY --fromwasi-sdk /opt/wasi-sdk/share/wasi-sysroot /usr/share/wasi-sysroot COPY --fromwasi-sdk /opt/wasi-sdk/lib/wasi-libc.ld /usr/lib/wasi-libc.ld--from 显式声明跨 stage 依赖避免 BuildKit 缓存误判“无变化”而跳过文件复制导致头文件与链接器脚本缺失。关键参数说明/usr/share/wasi-sysrootC 标准库头文件根路径被-isystem引用wasi-libc.ld提供 WASI syscall 符号重定向与内存段定义缺失则wasm-ld无法解析 ABI 符号。3.3 OCI镜像规范下WASM模块无法被containerd正确识别为可执行artifact的config.json runtime字段补全与crane工具链自动化注入问题根源OCI config.json缺失runtime声明WASM模块在OCI镜像中默认被视为普通blob因config.json中runtime字段未显式设为wasmtime或wasmedge导致containerd跳过可执行性校验。crane patch注入流程读取原始镜像config层并解码为JSON在config对象内插入runtime: wasi重新计算digest并更新manifest关键代码片段cfg.Config.Runtime wasi cfgBytes, _ : json.Marshal(cfg) newDigest : digest.FromBytes(cfgBytes) // 更新镜像配置层引用 manifest.Config.Digest newDigest该操作强制声明WASM运行时语义使containerd-wasm shim能触发wasmedge-containerd-shim而非默认runc。注入前后字段对比字段注入前注入后config.runtimeabsentwasiconfig.architecturewasm32wasm32第四章边缘节点运行时异常的秒级可观测与自愈机制4.1 WASM模块syscall拦截失败如clock_time_get返回ENOSYS的eBPF tracepoint动态注入与fallback stub热替换eBPF tracepoint动态注入机制通过bpf_program__attach_tracepoint()在sys_enter_clock_gettime等内核tracepoint上挂载eBPF程序捕获WASM运行时发起的未实现系统调用SEC(tp/syscalls/sys_enter_clock_gettime) int handle_clock_gettime(struct trace_event_raw_sys_enter *ctx) { u64 tid bpf_get_current_pid_tgid(); // 检查是否来自WASM沙箱进程 if (is_wasm_sandbox_tid(tid)) { bpf_map_update_elem(wasm_syscall_override, tid, ENOSYS, BPF_ANY); } return 0; }该eBPF程序实时识别WASM线程ID并在全局map中登记需fallback的syscall状态。Fallback stub热替换流程检测到ENOSYS后WASM运行时触发stub热加载通过mmap(MAP_FIXED | MAP_ANONYMOUS)覆盖原PLT条目注入纯用户态时间模拟逻辑基于clock_gettime(CLOCK_MONOTONIC)关键参数映射表字段含义示例值override_key线程级syscall拦截标识pid_tgid(12345, 6789)fallback_addrstub入口地址RIP重定向目标0x7f8a210040004.2 Docker daemon与WASM runtimeWasmer/Wasmtime间gRPC通信超时引发的pod卡在ContainerCreating的连接池调优与health-check重试幂等设计连接池参数调优cfg : grpc.DialContext(ctx, unix:///run/wasmer.sock, grpc.WithTransportCredentials(insecure.NewCredentials()), grpc.WithDefaultCallOptions(grpc.WaitForReady(true)), grpc.WithConnectParams(grpc.ConnectParams{ MinConnectTimeout: 5 * time.Second, Backoff: backoff.DefaultConfig, }), )MinConnectTimeout 避免短时抖动触发快速失败WaitForReady 确保 gRPC 调用阻塞至连接就绪防止 ContainerCreating 卡死。幂等健康检查设计Health check 请求携带唯一 request_id 与 timestampWASM runtime 侧缓存最近 30s 的 request_id重复则直接返回 OK关键参数对比表参数默认值推荐值maxIdleConns100200maxIdleConnsPerHost1002004.3 边缘设备CPU架构异构ARM64v8 vs ARM64v9导致WASM SIMD指令非法执行的CPU feature探针与条件编译分发策略CPU Feature探针实现static bool has_sve2(void) { uint64_t id_aa64pfr0; __asm__ volatile(mrs %0, id_aa64pfr0_el1 : r(id_aa64pfr0)); return ((id_aa64pfr0 32) 0xf) 2; // SVE2 encoded at bits [35:32] }该内联汇编读取ARM64系统寄存器id_aa64pfr0_el1提取SVE2支持位域bit 32–35ARM64v8返回0ARM64v9返回≥2为WASM SIMD如v128.load提供运行时门控。条件编译分发策略目标架构启用WASM SIMD对应Rust Cargo flagARM64v8❌仅标量WASM--cfg target_featureneonARM64v9✅Full SVE2WASM SIMD--cfg target_featuresve2,fp16运行时分发流程启动时调用has_sve2()探针根据结果加载不同WASM模块simd.wasm或scalar.wasm通过WebAssembly.instantiateStreaming()动态注入对应importObject4.4 WASM模块访问宿主机网络/存储资源受限时iptables/nftables规则与seccomp profile冲突的实时diff分析与最小权限策略生成冲突检测原理WASM运行时如Wasmtime在启用--dir或--mapdir时触发openat系统调用而seccomp profile若拒绝该调用将与nftables允许的nf_conntrack相关流量规则形成语义冲突。实时diff分析示例# 捕获WASM进程实际系统调用序列 sudo trace-cmd record -e syscalls:sys_enter_openat -p $(pgrep wasmtime) # 生成seccomp syscall白名单diff wasi-secgen --diff /tmp/trace.dat --baseline default.json该命令提取真实调用链对比默认profile中缺失的openat、connect、bind等条目避免过度放行socket全族调用。最小权限策略生成资源类型必需syscall参数约束绑定本地端口bindaddr-sa_family AF_INET port ∈ [8080,8089]读取挂载目录openatflags (O_RDONLY|O_CLOEXEC) O_RDONLY第五章面向生产级WASM边缘集群的演进路径与SLO保障体系渐进式WASM运行时替换策略在京东物流边缘IoT网关集群中团队采用三阶段灰度路径先以wasmedge替换nodejs作为轻量函数载体CPU占用下降63%再引入wasmtime支持 WASI-NN 扩展用于本地模型推理最终统一为WasmEdgeSpin栈承载90%的设备策略引擎。关键步骤包括通过 Envoy WASM filter 注入 SLO 上下文元数据如x-slo-tier: p99-latency-50ms基于 eBPF 的 cgroup v2 监控器实时捕获 Wasm 实例内存页故障率与指令周期偏差SLO驱动的自动弹性编排/// SLO violation handler triggered by Prometheus alert fn on_latency_breach(cluster_id: str, target_p99: u64) { let mut scaler WasmScaler::new(cluster_id); scaler.scale_out_by(2) // 启动新实例并预热WASI模块 .with_warmup_script(init_wasi_fs.wat) .apply(); }多维度SLO验证矩阵SLO维度采集方式阈值示例响应动作冷启动延迟eBPF kprobe on__wasm_call_ctors80ms切换至预实例化池内存越界WasmEdge Runtime Hook128MB强制 OOM kill 事件上报边缘侧WASM可信执行链路[Wasm module] → [Sigstore cosign verify] → [Kata Containers w/ WebAssembly MicroVM] → [eBPF-based memory guard]

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.coloradmin.cn/o/2564939.html

如若内容造成侵权/违法违规/事实不符,请联系多彩编程网进行投诉反馈,一经查实,立即删除!相关文章

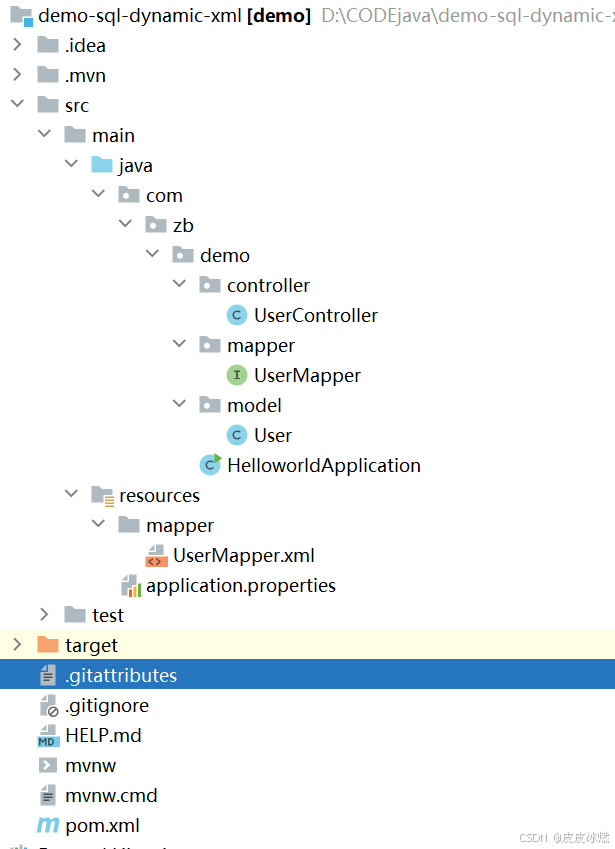

SpringBoot-17-MyBatis动态SQL标签之常用标签

文章目录 1 代码1.1 实体User.java1.2 接口UserMapper.java1.3 映射UserMapper.xml1.3.1 标签if1.3.2 标签if和where1.3.3 标签choose和when和otherwise1.4 UserController.java2 常用动态SQL标签2.1 标签set2.1.1 UserMapper.java2.1.2 UserMapper.xml2.1.3 UserController.ja…

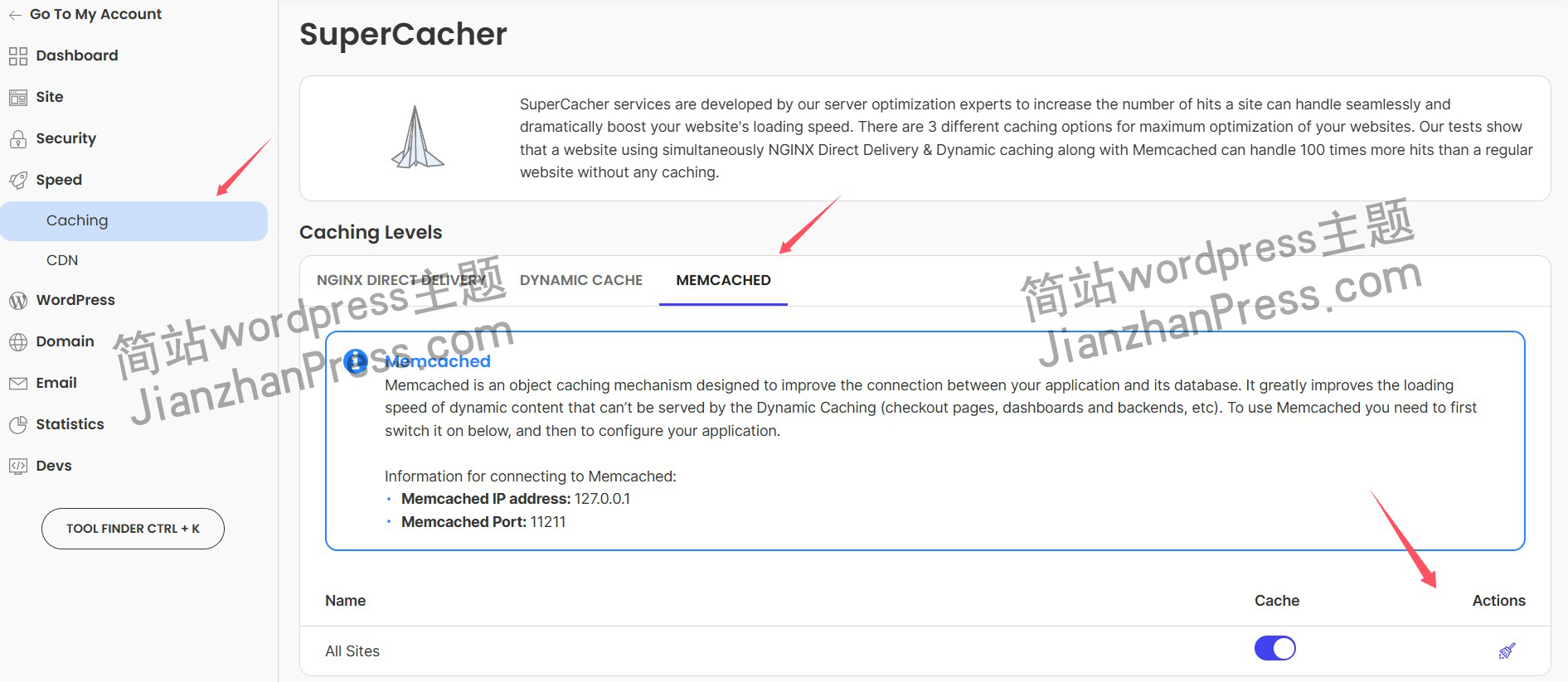

wordpress后台更新后 前端没变化的解决方法

使用siteground主机的wordpress网站,会出现更新了网站内容和修改了php模板文件、js文件、css文件、图片文件后,网站没有变化的情况。

不熟悉siteground主机的新手,遇到这个问题,就很抓狂,明明是哪都没操作错误&#x…

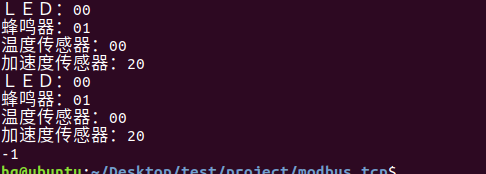

网络编程(Modbus进阶)

思维导图 Modbus RTU(先学一点理论)

概念 Modbus RTU 是工业自动化领域 最广泛应用的串行通信协议,由 Modicon 公司(现施耐德电气)于 1979 年推出。它以 高效率、强健性、易实现的特点成为工业控制系统的通信标准。 包…

UE5 学习系列(二)用户操作界面及介绍

这篇博客是 UE5 学习系列博客的第二篇,在第一篇的基础上展开这篇内容。博客参考的 B 站视频资料和第一篇的链接如下:

【Note】:如果你已经完成安装等操作,可以只执行第一篇博客中 2. 新建一个空白游戏项目 章节操作,重…

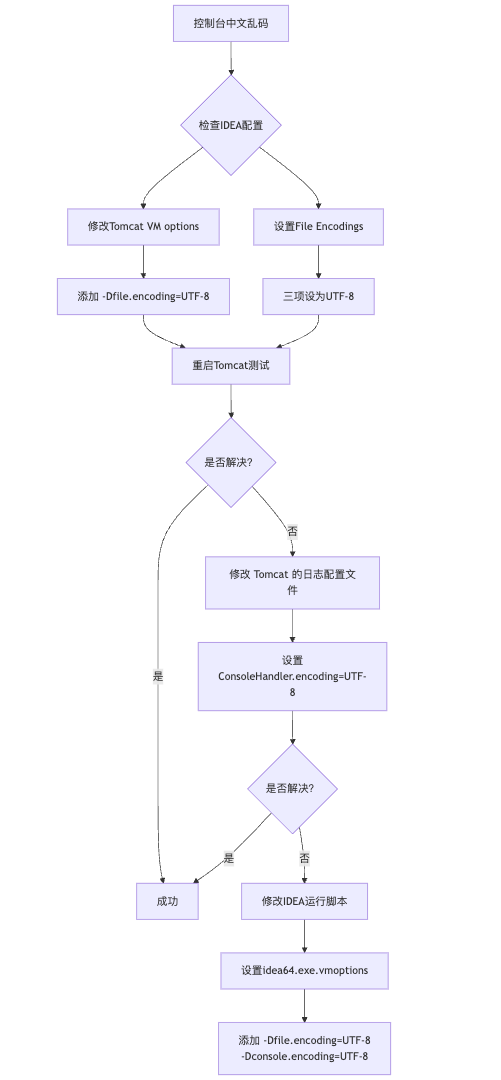

IDEA运行Tomcat出现乱码问题解决汇总

最近正值期末周,有很多同学在写期末Java web作业时,运行tomcat出现乱码问题,经过多次解决与研究,我做了如下整理:

原因:

IDEA本身编码与tomcat的编码与Windows编码不同导致,Windows 系统控制台…

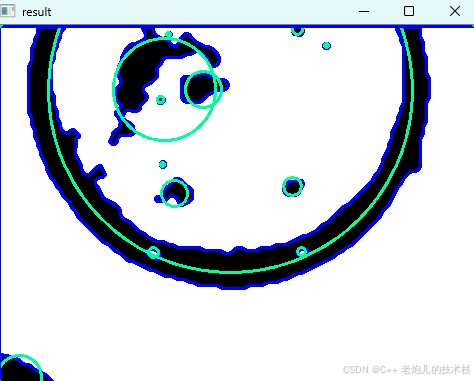

利用最小二乘法找圆心和半径

#include <iostream>

#include <vector>

#include <cmath>

#include <Eigen/Dense> // 需安装Eigen库用于矩阵运算 // 定义点结构

struct Point { double x, y; Point(double x_, double y_) : x(x_), y(y_) {}

}; // 最小二乘法求圆心和半径 …

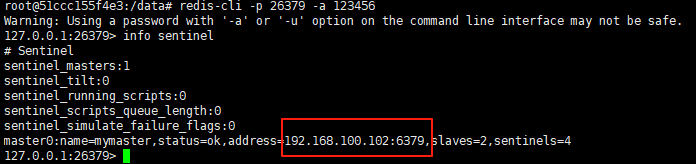

使用docker在3台服务器上搭建基于redis 6.x的一主两从三台均是哨兵模式

一、环境及版本说明

如果服务器已经安装了docker,则忽略此步骤,如果没有安装,则可以按照一下方式安装: 1. 在线安装(有互联网环境): 请看我这篇文章 传送阵>> 点我查看 2. 离线安装(内网环境):请看我这篇文章 传送阵>> 点我查看

说明:假设每台服务器已…

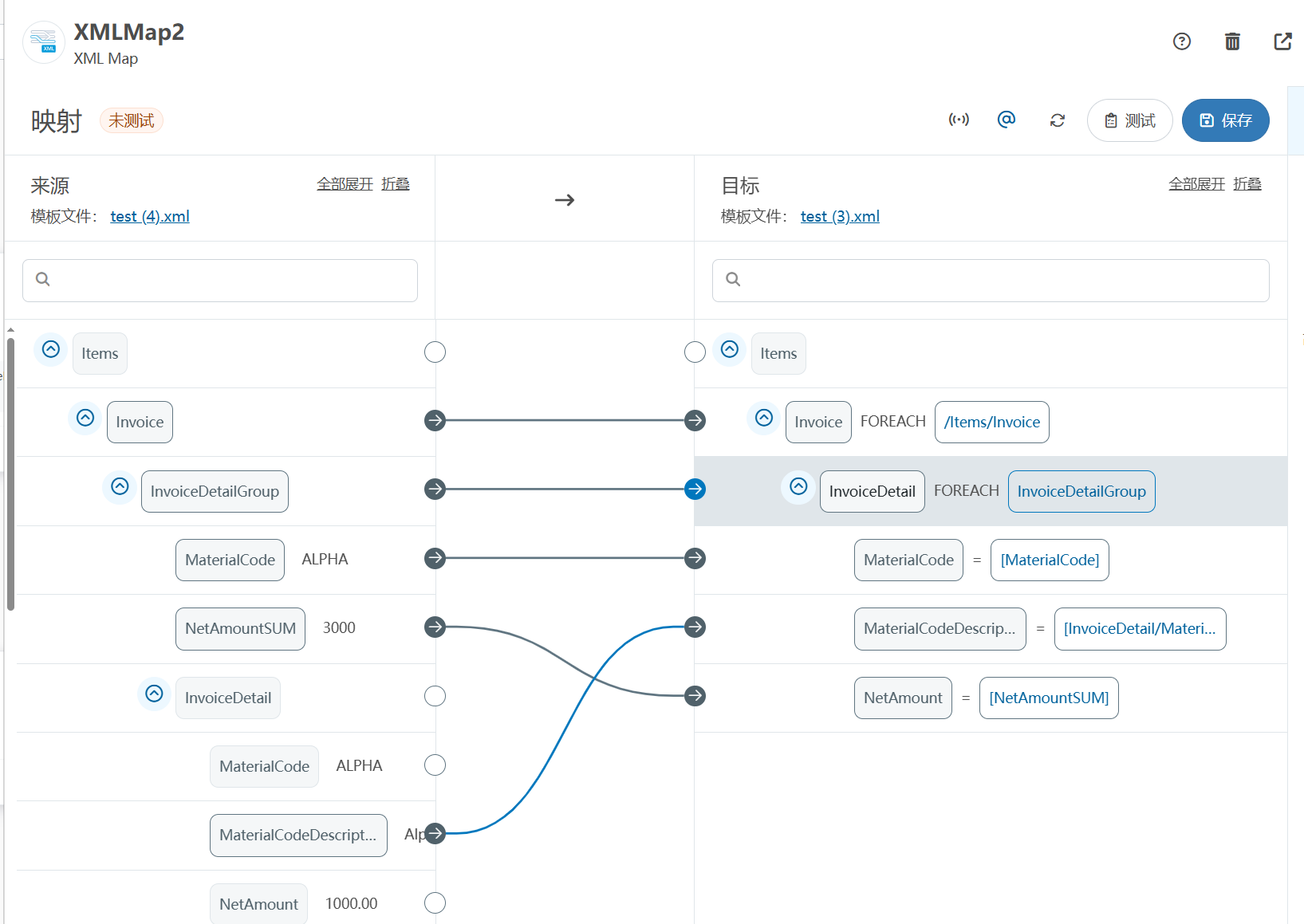

XML Group端口详解

在XML数据映射过程中,经常需要对数据进行分组聚合操作。例如,当处理包含多个物料明细的XML文件时,可能需要将相同物料号的明细归为一组,或对相同物料号的数量进行求和计算。传统实现方式通常需要编写脚本代码,增加了开…

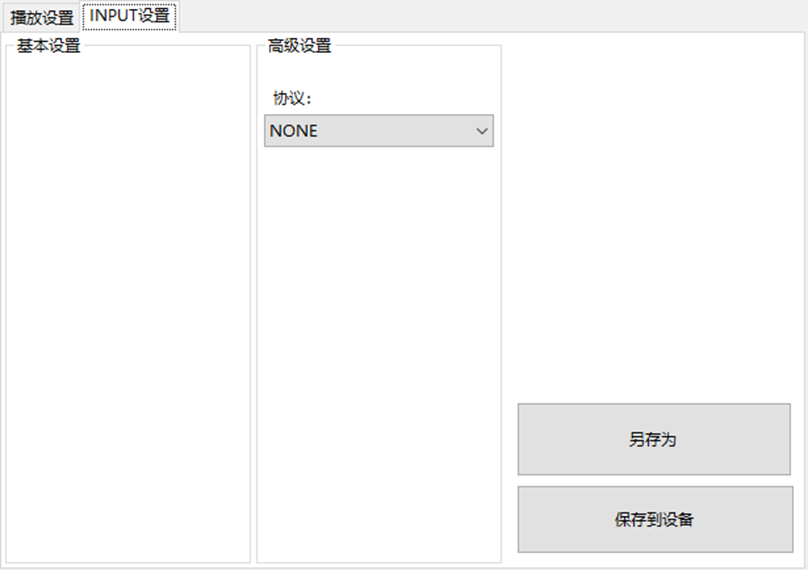

LBE-LEX系列工业语音播放器|预警播报器|喇叭蜂鸣器的上位机配置操作说明

LBE-LEX系列工业语音播放器|预警播报器|喇叭蜂鸣器专为工业环境精心打造,完美适配AGV和无人叉车。同时,集成以太网与语音合成技术,为各类高级系统(如MES、调度系统、库位管理、立库等)提供高效便捷的语音交互体验。

L…

(LeetCode 每日一题) 3442. 奇偶频次间的最大差值 I (哈希、字符串)

题目:3442. 奇偶频次间的最大差值 I 思路 :哈希,时间复杂度0(n)。 用哈希表来记录每个字符串中字符的分布情况,哈希表这里用数组即可实现。

C版本:

class Solution {

public:int maxDifference(string s) {int a[26]…

【大模型RAG】拍照搜题技术架构速览:三层管道、两级检索、兜底大模型

摘要

拍照搜题系统采用“三层管道(多模态 OCR → 语义检索 → 答案渲染)、两级检索(倒排 BM25 向量 HNSW)并以大语言模型兜底”的整体框架: 多模态 OCR 层 将题目图片经过超分、去噪、倾斜校正后,分别用…

【Axure高保真原型】引导弹窗

今天和大家中分享引导弹窗的原型模板,载入页面后,会显示引导弹窗,适用于引导用户使用页面,点击完成后,会显示下一个引导弹窗,直至最后一个引导弹窗完成后进入首页。具体效果可以点击下方视频观看或打开下方…

接口测试中缓存处理策略

在接口测试中,缓存处理策略是一个关键环节,直接影响测试结果的准确性和可靠性。合理的缓存处理策略能够确保测试环境的一致性,避免因缓存数据导致的测试偏差。以下是接口测试中常见的缓存处理策略及其详细说明:

一、缓存处理的核…

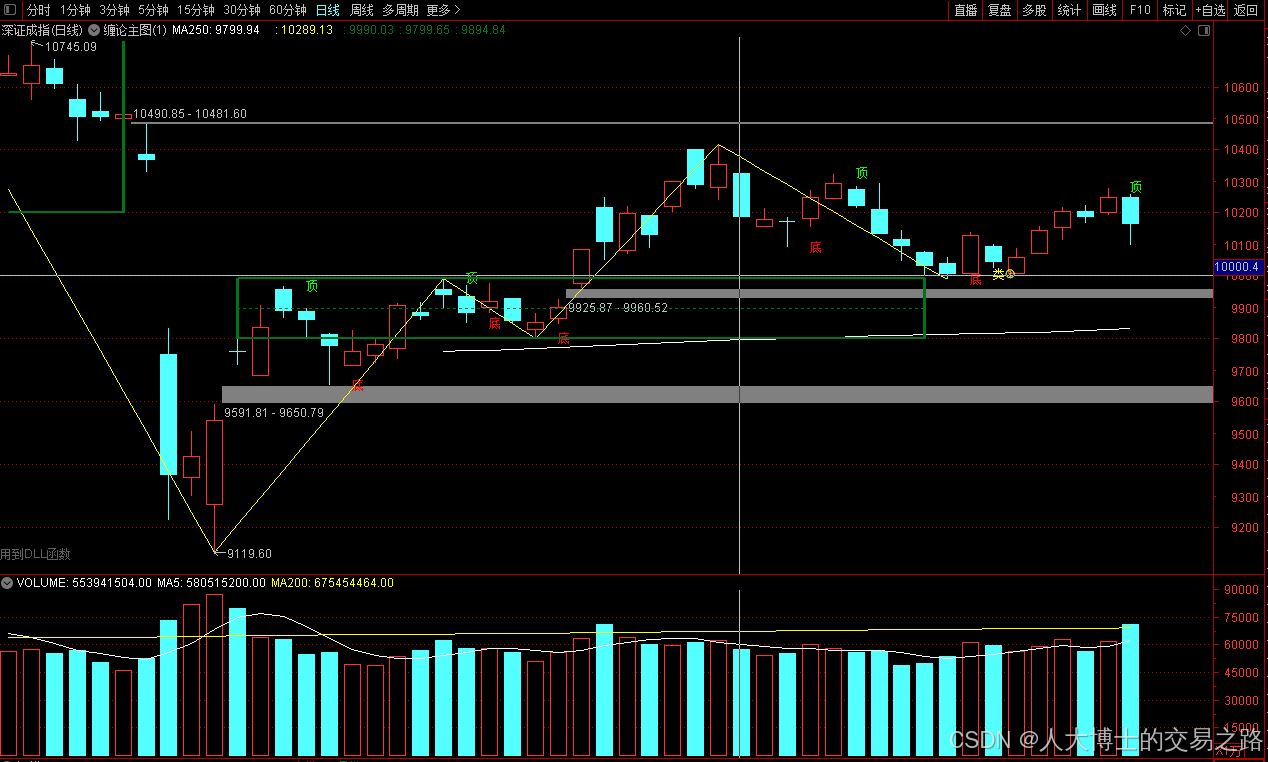

龙虎榜——20250610

上证指数放量收阴线,个股多数下跌,盘中受消息影响大幅波动。 深证指数放量收阴线形成顶分型,指数短线有调整的需求,大概需要一两天。 2025年6月10日龙虎榜行业方向分析 1. 金融科技

代表标的:御银股份、雄帝科技

驱动…

观成科技:隐蔽隧道工具Ligolo-ng加密流量分析

1.工具介绍

Ligolo-ng是一款由go编写的高效隧道工具,该工具基于TUN接口实现其功能,利用反向TCP/TLS连接建立一条隐蔽的通信信道,支持使用Let’s Encrypt自动生成证书。Ligolo-ng的通信隐蔽性体现在其支持多种连接方式,适应复杂网…

铭豹扩展坞 USB转网口 突然无法识别解决方法

当 USB 转网口扩展坞在一台笔记本上无法识别,但在其他电脑上正常工作时,问题通常出在笔记本自身或其与扩展坞的兼容性上。以下是系统化的定位思路和排查步骤,帮助你快速找到故障原因:

背景:

一个M-pard(铭豹)扩展坞的网卡突然无法识别了,扩展出来的三个USB接口正常。…

未来机器人的大脑:如何用神经网络模拟器实现更智能的决策?

编辑:陈萍萍的公主一点人工一点智能 未来机器人的大脑:如何用神经网络模拟器实现更智能的决策?RWM通过双自回归机制有效解决了复合误差、部分可观测性和随机动力学等关键挑战,在不依赖领域特定归纳偏见的条件下实现了卓越的预测准…

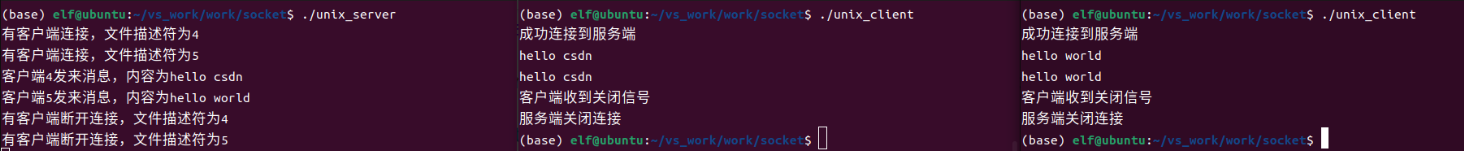

Linux应用开发之网络套接字编程(实例篇)

服务端与客户端单连接

服务端代码

#include <sys/socket.h>

#include <sys/types.h>

#include <netinet/in.h>

#include <stdio.h>

#include <stdlib.h>

#include <string.h>

#include <arpa/inet.h>

#include <pthread.h>

…

华为云AI开发平台ModelArts

华为云ModelArts:重塑AI开发流程的“智能引擎”与“创新加速器”!

在人工智能浪潮席卷全球的2025年,企业拥抱AI的意愿空前高涨,但技术门槛高、流程复杂、资源投入巨大的现实,却让许多创新构想止步于实验室。数据科学家…

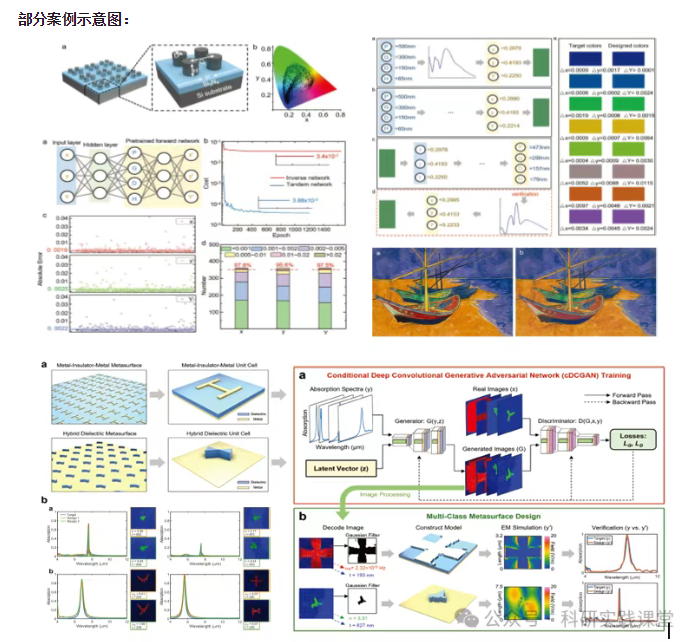

深度学习在微纳光子学中的应用

深度学习在微纳光子学中的主要应用方向

深度学习与微纳光子学的结合主要集中在以下几个方向:

逆向设计 通过神经网络快速预测微纳结构的光学响应,替代传统耗时的数值模拟方法。例如设计超表面、光子晶体等结构。

特征提取与优化 从复杂的光学数据中自…