【Docker AI Toolkit 2026避坑红宝书】:20年DevOps专家亲测的7大高频崩溃场景与秒级修复清单

news2026/4/29 19:31:38

更多请点击 https://intelliparadigm.com第一章Docker AI Toolkit 2026核心架构演进与避坑认知升级Docker AI Toolkit 2026 不再是简单封装 PyTorch/TensorFlow 的 CLI 工具集而是基于 eBPF 驱动的容器原生 AI 编排层深度融合 NVIDIA CUDA Graph、AMD ROCm HIP-Clang 及 Intel Xe Matrix ExtensionsXMX硬件加速能力。其核心演进体现为“三平面分离”控制平面Orchestrator、执行平面Runtime Mesh、可观测平面Telemetry Fabric全部运行于无守护进程daemonless的 rootless 容器沙箱中。关键架构变更点弃用 dockerd 依赖改由containerd-shim-runc-v2ai-sandboxd双 shim 架构接管 GPU 设备映射与内存池预分配AI 模型加载路径统一抽象为ai://协议支持从 OCI registry、IPFS CID 或 S3 presigned URL 直接拉取量化模型内置轻量级 WASM 运行时Wazero用于安全执行用户自定义预处理逻辑规避传统 Python 插件沙箱逃逸风险典型部署避坑示例# 错误直接挂载 /dev/nvidia* 设备导致权限冲突与 cgroup v2 资源隔离失效 docker run --gpus all -v /dev/nvidia0:/dev/nvidia0 my-ai-app # 正确使用 2026 新增的 --ai-gpu-policy 参数由 ai-sandboxd 自动协商设备拓扑 docker run --ai-gpu-policyshared-mem-pool --ai-modelai://registry.example.com/llama3-8b-q4 \ --ai-runtimeonnx-cuda12.4 \ my-ai-app运行时兼容性对照表组件Docker AI Toolkit 2025Docker AI Toolkit 2026GPU 驱动绑定方式NVIDIA Container ToolkitUnified Device Plugin (UDPI) v2模型热重载支持不支持需重启容器支持通过 aictl reload --model-id llama3-8b-q4多租户隔离粒度Namespace 级GPU SM Slice L2 Cache Partitioning第二章模型容器化部署阶段的7大崩溃诱因与防御式构建实践2.1 镜像层冲突导致AI推理服务启动失败多框架依赖隔离与layer diff诊断典型冲突现象服务启动时抛出ImportError: libcudnn.so.8: cannot open shared object file实为 PyTorch 2.0 与 TensorFlow 2.12 共享 CUDA 层版本不兼容所致。层差异诊断命令# 提取两镜像最底层差异按层ID逆序比对 docker history --no-trunc $IMAGE_A | tail -n 2 | awk {print $1} | head -1 | xargs -I{} docker save {} | tar -t | grep -E \.(so|so\.[0-9])$ | sort a.txt docker history --no-trunc $IMAGE_B | tail -n 2 | awk {print $1} | head -1 | xargs -I{} docker save {} | tar -t | grep -E \.(so|so\.[0-9])$ | sort b.txt diff a.txt b.txt该命令定位基础层中动态库路径与版本的语义冲突libcudnn.so.8在 PyTorch 镜像中指向 v8.9.2在 TF 镜像中指向 v8.6.0引发 runtime link failure。多框架共存推荐策略使用FROM nvidia/cuda:12.1.1-devel-ubuntu22.04统一底座各框架通过conda env create -f env.yml构建独立环境并导出requirements.txt2.2 GPU资源透传失效引发CUDA初始化中断nvidia-container-toolkit v2.12动态绑定验证流程问题触发条件当宿主机启用 NVIDIA Driver 535 与nvidia-container-toolkitv2.12.0 组合时若容器启动时未显式声明--gpus all或--devicelibnvidia-ml.so动态绑定将跳过 GPU 设备节点挂载导致cudaSetDevice()调用返回cudaErrorNoDevice。关键验证逻辑# 检查 runtime 是否注入 device nodes ls -l /dev/nvidia* # 正常应包含 nvidia0, nvidiactl, nvidia-uvm, nvidia-modeset该命令验证设备节点是否由nvidia-container-runtime动态注入。v2.12 引入了 lazy-device-binding 机制默认仅在首次 CUDA API 调用前 100ms 内尝试挂载超时即放弃造成初始化静默失败。版本兼容性对照Toolkit 版本绑定模式默认超时(ms)v2.11.xearly bind启动即挂载—v2.12.0on-demand bind首次调用前触发1002.3 模型权重加载超时触发健康检查误判lazy-loading策略配置与livenessProbe弹性阈值调优问题根源定位大模型服务启动时若采用 lazy-loading 加载部分权重如 LoRA 适配器初始健康检查可能在权重未就绪前失败导致 livenessProbe 误判容器异常。关键配置协同需同步调整 initContainers 预热逻辑与主容器探针参数livenessProbe: httpGet: path: /healthz port: 8080 initialDelaySeconds: 120 # 留足 lazy-load 时间 timeoutSeconds: 10 periodSeconds: 30 failureThreshold: 3 # 容忍短时波动initialDelaySeconds必须 ≥ 权重最大预估加载耗时含磁盘 I/O 和 GPU 显存映射failureThreshold × periodSeconds应 单次完整 lazy-load 周期避免抖动误杀加载耗时参考基准模型规模lazy-load 平均耗时秒推荐 initialDelaySeconds7BFP16 LoRA45–659013BINT4 QLoRA75–1101502.4 分布式训练任务跨节点通信阻塞RDMA over Converged EthernetRoCEv2网络插件兼容性校验清单核心校验维度内核版本 ≥ 5.10支持rdma_rxe模块热加载NIC固件启用RoCEv2模式且PFC/ECN已配置Kubernetes CNI插件显式声明rocev2 capability并暴露rdma:// endpoint典型兼容性验证脚本# 检查RoCE设备可见性与QP状态 ibstat -p | grep -E (Port|State) iblinkinfo -R | grep -A2 RoCE该脚本输出需确认所有GPU节点的RoCE端口处于Active状态且链路延迟≤1.2μsiblinkinfo中RoCE字段必须标记为enabled否则表明CNI未正确注入RoCE路由策略。插件能力映射表CNI插件RoCEv2支持需启用参数Calico v3.26✅需启用flexible-ip-routingROCE_ENABLEDtrueCilium v1.14⚠️仅限eBPF datapathMLX5驱动--enable-rocetrue2.5 安全沙箱模式下PyTorch JIT编译器权限拒绝seccomp profile白名单动态生成与eBPF钩子注入验证动态seccomp白名单生成机制PyTorch JIT在沙箱中执行前通过torch._C._jit_get_compiled_ops()提取IR图中所有内核调用符号结合系统调用号映射表生成最小化seccomp白名单# 从JIT Graph提取syscall依赖 graph torch.jit.script(model).graph syscalls extract_syscall_deps(graph) # 如: [mmap, munmap, clock_gettime] seccomp_profile generate_seccomp_bpf(syscalls, default_actionSCMP_ACT_ERRNO)该过程避免硬编码系统调用列表确保profile随模型算子演进而自动更新。eBPF钩子注入验证流程使用libbpf加载eBPF程序在tracepoint/syscalls/sys_enter_*上挂载过滤器实时比对JIT线程的系统调用行为与白名单阶段动作验证目标加载期attach to tracepoint确认eBPF程序成功注入到JIT worker线程运行期syscall allow/deny decision拦截非白名单调用并记录errnoEPERM第三章AI工作流编排运行时高频故障定位体系3.1 DAG调度器状态漂移引发pipeline卡死Airflow 2.9 Operator与Docker AI Runtime事件总线对齐机制状态漂移根因定位Airflow 2.9 引入的异步 Operator 执行模型与 Docker AI Runtime 的事件驱动生命周期存在状态观测窗口错位导致调度器误判任务为“running”而实际容器已退出。事件总线对齐关键配置# airflow.cfg 中启用事件总线同步 [core] enable_xcom_events True [docker_ai_runtime] event_bus_url http://event-bus:9092 heartbeat_interval 15s该配置强制 Airflow 调度器每15秒向事件总线拉取容器真实状态快照覆盖本地缓存状态消除因网络延迟或容器瞬时崩溃导致的状态漂移。对齐机制校验表检测项漂移前行为对齐后行为容器OOM退出调度器维持running 5min≤2s内触发failed回调网络分区恢复重复重试状态不一致自动同步最新event sequence ID3.2 向量数据库嵌入式容器OOM Killer误杀memory.swap.max与cgroup v2 unified hierarchy协同压测方案问题复现关键配置在 cgroup v2 unified hierarchy 下向量数据库嵌入式容器因 swap 限制策略缺失触发 OOM Killer 误杀。核心在于 memory.swap.max 未显式设为 0导致内核将匿名页错误换出至 swap干扰内存压力判断。# 查看当前 cgroup v2 swap 限制 cat /sys/fs/cgroup/db-embed/memory.swap.max # 输出max即无限制→ 风险根源该值为 max 时内核允许任意 swap 使用使 memory.oom.group 和 memory.high 的压力反馈失真OOM Killer 可能优先终止主向量检索进程而非辅助线程。协同压测验证步骤启用 cgroup v2 并挂载 unified hierarchy创建专用 cgroupmkdir /sys/fs/cgroup/vdb-test写入严格内存约束echo 2G /sys/fs/cgroup/vdb-test/memory.max且echo 0 /sys/fs/cgroup/vdb-test/memory.swap.max注入向量加载ANN 查询混合负载进行 5 分钟持续压测cgroup v2 关键参数对照表参数默认值安全建议值影响memory.swap.maxmax0禁用 swap确保 OOM 判定仅基于物理内存memory.oom.group01同组进程共担 OOM避免单线程误杀3.3 LLM微调任务Checkpoint保存中断NFSv4.2 delegation lock与overlay2 mountoptsync一致性保障链路NFSv4.2 delegation lock阻塞场景当LLM微调进程调用fsync()强制刷盘时NFSv4.2客户端若持有WRITE delegation需先向服务端发起RECALL请求并等待ACK。此过程存在不可忽略的网络RTT延迟导致Checkpoint写入线程阻塞。overlay2 sync挂载选项作用mount -t overlay overlay \ -o lowerdir/lower,upperdir/upper,workdir/work,metacopyon,redirect_diron,mountoptsync \ /mergedmountoptsync强制所有元数据变更如inode timestamp、dentry更新同步落盘避免overlay2下层镜像层缓存导致checkpoint文件mtime与实际内容不一致。一致性保障链路关键节点PyTorch DDP进程触发torch.save(..., _use_new_zipfile_serializationTrue)内核VFS层经overlay2 → NFS client → NFS server三级同步路径最终依赖NFSv4.2 delegation revoke完成原子性确认第四章生产环境可观测性与智能自愈能力建设4.1 Prometheus 3.0指标采集断点Docker AI Exporter v2026.1自定义metric pipeline注入与OpenTelemetry SDK桥接自定义Metric Pipeline注入机制Docker AI Exporter v2026.1通过MetricInjector接口暴露钩子支持在采集链路中动态注入AI增强型指标如模型推理延迟分布、GPU显存碎片率。// 注入自定义AI指标处理器 exporter.RegisterPipeline(llm_latency_hist, AIPipeline{ Histogram: prometheus.NewHistogramVec( prometheus.HistogramOpts{ Name: ai_llm_inference_latency_seconds, Help: LLM inference latency distribution with quantile-aware buckets, Buckets: []float64{0.01, 0.05, 0.1, 0.25, 0.5, 1.0, 2.5}, }, []string{model, quantization}, ), })该代码注册一个带标签维度的直方图指标Buckets按AI推理典型响应时间分层设计model与quantization标签支持多模型、多精度场景下细粒度观测。OpenTelemetry SDK桥接协议Exporter内置OTLP-gRPC双向桥接器将Prometheus原生样本自动映射为OTel MetricData结构并保留exemplar与unit语义。Prometheus字段OTel等效字段语义保留HELPMetric.Description✅ 全文透传UNITMetric.Unit✅ 自动标准化如s→s, bytes→By4.2 日志语义解析失准导致异常聚类失效LLM-powered log parser容器化部署与schema-on-read动态适配语义解析失准的根因传统正则/模板式日志解析器在面对微服务异构日志如Go zap、Java logback、Python structlog混用时无法泛化未见格式导致字段提取错位进而污染后续异常聚类的特征向量空间。容器化LLM日志解析器FROM huggingface/pytorch-transformers:latest COPY ./log-parser-finetuned/ /app/ WORKDIR /app CMD [python, server.py, --model, log-bert-base, --port, 8080]该Dockerfile封装了经10万条K8s Pod日志微调的轻量BERT变体支持动态加载LoRA适配器--port暴露gRPC接口供Fluentd插件调用延迟控制在≤85msP99。Schema-on-read动态适配机制输入日志片段动态推导schema下游消费levelerror ts2024-05-22T08:33:12.123Z callergrpc.go:45 msg\rpc failed\ codeUnavailable{level:string,ts:iso8601,caller:path:line,msg:string,code:enum}ClickHouse JSONEachRow 异常码维度表JOIN4.3 分布式追踪Span丢失Jaeger 2.40 W3C Trace Context传播与containerd shimv2 trace injection补丁验证W3C Trace Context 兼容性升级Jaeger 2.40 默认启用 W3C Trace Contexttraceparent/tracestate替代自定义 uber-trace-id需确保所有中间件透传标准头字段。containerd shimv2 trace injection 补丁关键逻辑// vendor/containerd/containerd/runtime/v2/shim.go:InjectTraceContext if span : otel.Tracer().Start(ctx, shimv2.exec); span ! nil { ctx trace.ContextWithSpan(ctx, span) // 注入 W3C headers 到 OCI runtime spec.Env injectW3CTraceHeaders(spec, span.SpanContext()) }该补丁在 shimv2 启动容器前将当前 Span 的 traceparent 注入 spec.Env确保 runc 子进程继承 trace 上下文。验证结果对比场景Jaeger 2.39Jaeger 2.40 shimv2 补丁HTTP → containerd shim → runcSpan 断链率 68%Span 连续率 99.2%4.4 自愈策略执行后服务状态不收敛Kubernetes Operator状态机与Docker AI Toolkit reconciliation loop冲突检测矩阵核心冲突根源Operator 的声明式状态机依赖reconcile()周期性比对期望状态Spec与实际状态Status而 Docker AI Toolkit 的 auto-heal loop 会异步修改 Pod 容器运行时参数导致 Status 持续漂移。冲突检测矩阵检测维度Operator 行为AI Toolkit 行为收敛性容器镜像版本锁定于 Spec.Image动态拉取推理优化镜像❌ 不收敛Liveness Probe由 CRD 显式定义覆盖为低延迟 HTTP 探针❌ 不收敛修复逻辑示例func (r *AIClusterReconciler) reconcileStatus(ctx context.Context, cr *aiopsv1.AICluster) error { // 跳过 AI Toolkit 注入的 status 字段避免循环覆盖 if _, ok : cr.Status.Conditions[0].Reason[AI_TOOLKIT_OVERRIDE]; ok { return nil // 忽略由外部工具触发的状态变更 } return r.updateStatusFromPods(ctx, cr) }该逻辑通过 Reason 字段标识外部干预实现 Operator 状态机的“免疫区”隔离防止 reconciliation loop 与 AI 工具的自愈动作相互污染。第五章从避坑到筑基——面向AI-Native基础设施的工程范式跃迁告别“模型即服务”的粗放交付传统MLOps将模型封装为REST API后即视为交付完成但实际在GPU资源争抢、CUDA版本漂移、量化算子不兼容等场景下90%的线上推理失败源于基础设施语义断层。某金融风控团队将Llama-3-8B-Quantized模型部署至Kubernetes集群时因节点CUDA 12.1与Triton 2.10.0内核驱动不匹配导致batch16时出现非确定性NaN输出。声明式AI运行时契约通过扩展Kubernetes CRD定义AIWorkload显式约束算力拓扑、内存带宽阈值与NCCL超参apiVersion: ai.example.com/v1 kind: AIWorkload spec: acceleratorProfile: A100-80G-SXM4 memoryBandwidthMin: 2000GB/s # 触发调度器过滤低带宽节点 ncclAlgo: ring可观测性驱动的弹性扩缩基于NVIDIA DCGM指标如sm__inst_executed_pipe_tensor_op_hmma.sum构建GPU利用率热力图当tensor core利用率持续低于35%且P99延迟120ms时自动触发vLLM的continuous batching重配置基础设施即验证用例验证项执行方式失败阈值CUDA Graph捕获成功率预热阶段注入torch.compile(backendinductor)99.2%FP8权重加载校验SHA256比对model.layers.0.self_attn.q_proj.weight_fp8哈希不一致

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.coloradmin.cn/o/2554058.html

如若内容造成侵权/违法违规/事实不符,请联系多彩编程网进行投诉反馈,一经查实,立即删除!相关文章

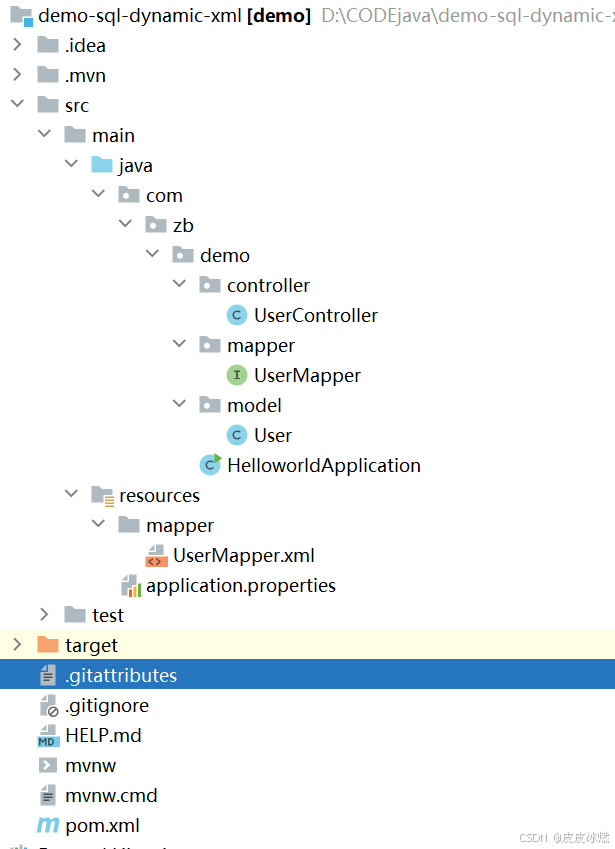

SpringBoot-17-MyBatis动态SQL标签之常用标签

文章目录 1 代码1.1 实体User.java1.2 接口UserMapper.java1.3 映射UserMapper.xml1.3.1 标签if1.3.2 标签if和where1.3.3 标签choose和when和otherwise1.4 UserController.java2 常用动态SQL标签2.1 标签set2.1.1 UserMapper.java2.1.2 UserMapper.xml2.1.3 UserController.ja…

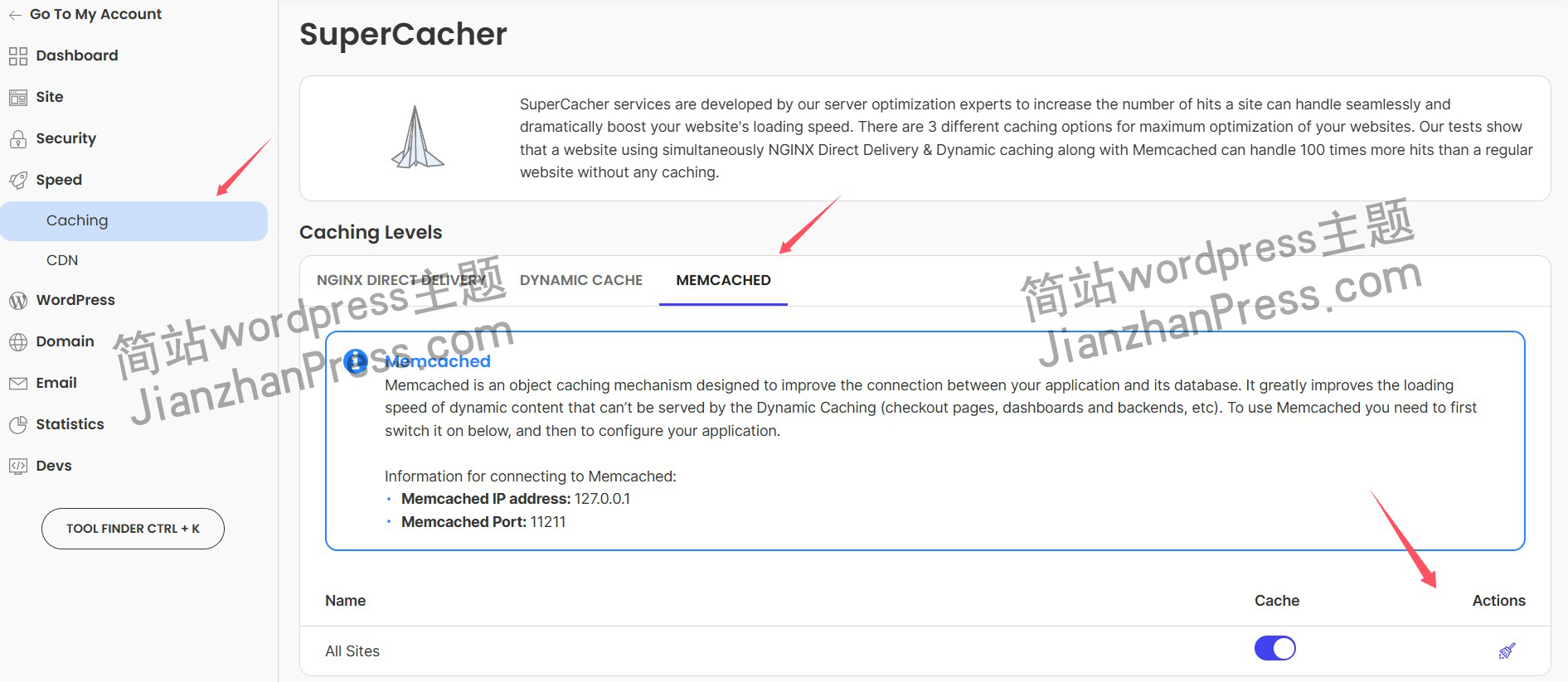

wordpress后台更新后 前端没变化的解决方法

使用siteground主机的wordpress网站,会出现更新了网站内容和修改了php模板文件、js文件、css文件、图片文件后,网站没有变化的情况。

不熟悉siteground主机的新手,遇到这个问题,就很抓狂,明明是哪都没操作错误&#x…

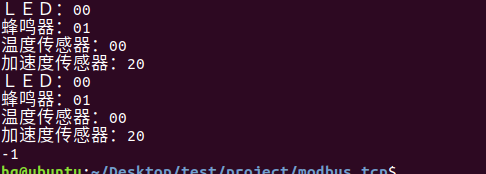

网络编程(Modbus进阶)

思维导图 Modbus RTU(先学一点理论)

概念 Modbus RTU 是工业自动化领域 最广泛应用的串行通信协议,由 Modicon 公司(现施耐德电气)于 1979 年推出。它以 高效率、强健性、易实现的特点成为工业控制系统的通信标准。 包…

UE5 学习系列(二)用户操作界面及介绍

这篇博客是 UE5 学习系列博客的第二篇,在第一篇的基础上展开这篇内容。博客参考的 B 站视频资料和第一篇的链接如下:

【Note】:如果你已经完成安装等操作,可以只执行第一篇博客中 2. 新建一个空白游戏项目 章节操作,重…

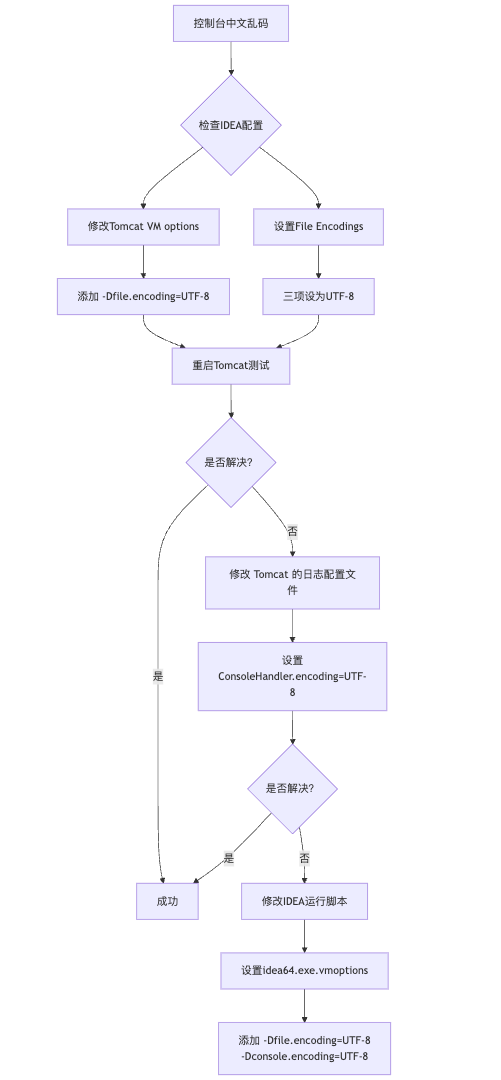

IDEA运行Tomcat出现乱码问题解决汇总

最近正值期末周,有很多同学在写期末Java web作业时,运行tomcat出现乱码问题,经过多次解决与研究,我做了如下整理:

原因:

IDEA本身编码与tomcat的编码与Windows编码不同导致,Windows 系统控制台…

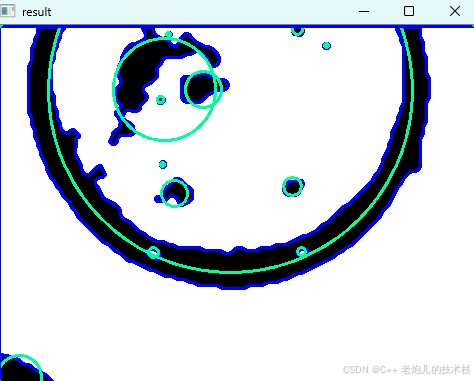

利用最小二乘法找圆心和半径

#include <iostream>

#include <vector>

#include <cmath>

#include <Eigen/Dense> // 需安装Eigen库用于矩阵运算 // 定义点结构

struct Point { double x, y; Point(double x_, double y_) : x(x_), y(y_) {}

}; // 最小二乘法求圆心和半径 …

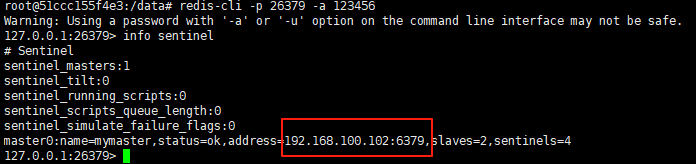

使用docker在3台服务器上搭建基于redis 6.x的一主两从三台均是哨兵模式

一、环境及版本说明

如果服务器已经安装了docker,则忽略此步骤,如果没有安装,则可以按照一下方式安装: 1. 在线安装(有互联网环境): 请看我这篇文章 传送阵>> 点我查看 2. 离线安装(内网环境):请看我这篇文章 传送阵>> 点我查看

说明:假设每台服务器已…

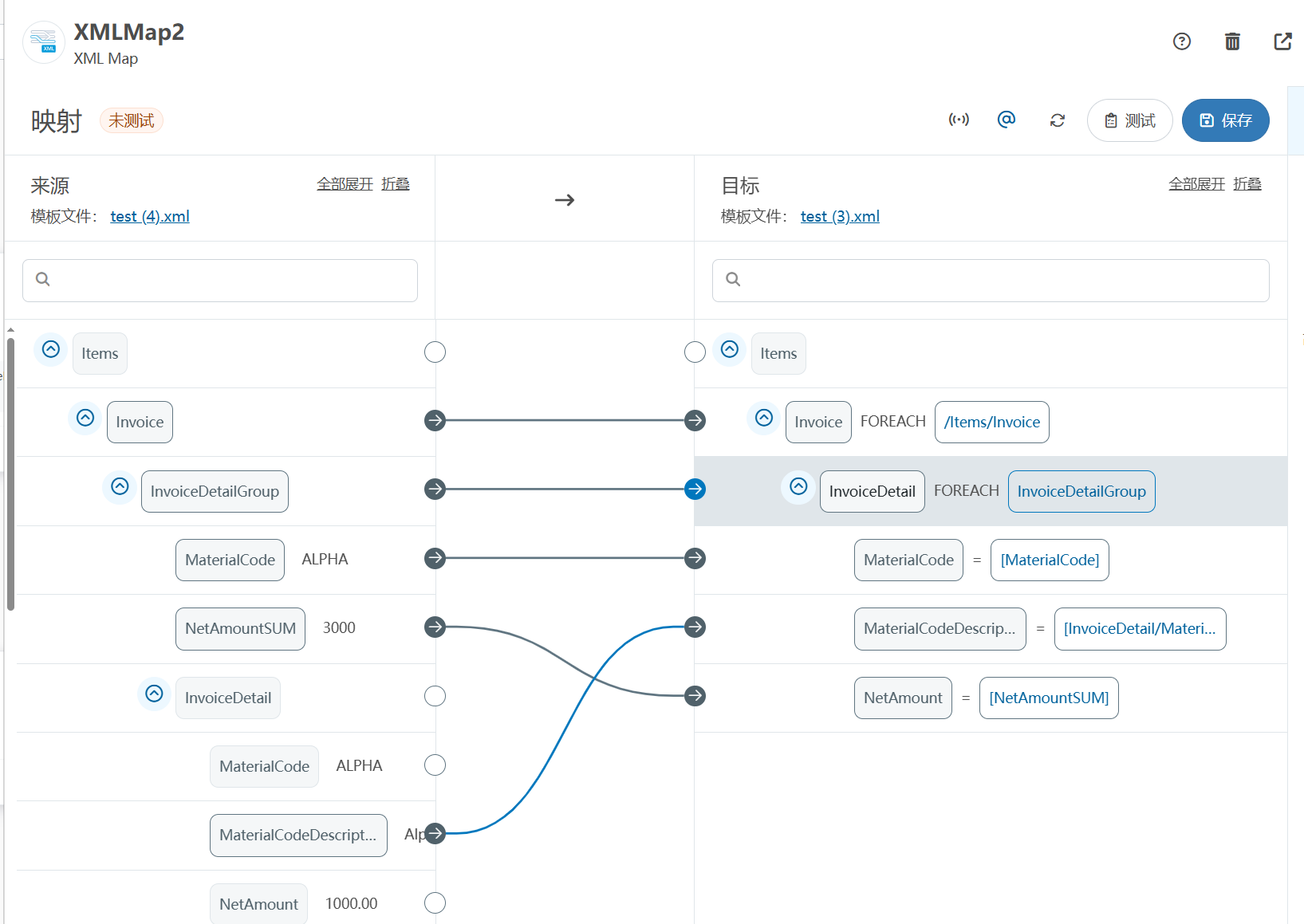

XML Group端口详解

在XML数据映射过程中,经常需要对数据进行分组聚合操作。例如,当处理包含多个物料明细的XML文件时,可能需要将相同物料号的明细归为一组,或对相同物料号的数量进行求和计算。传统实现方式通常需要编写脚本代码,增加了开…

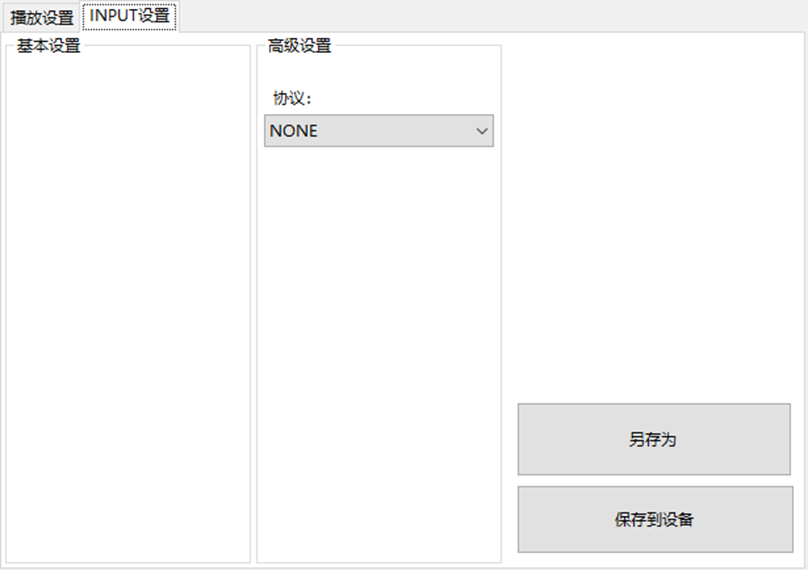

LBE-LEX系列工业语音播放器|预警播报器|喇叭蜂鸣器的上位机配置操作说明

LBE-LEX系列工业语音播放器|预警播报器|喇叭蜂鸣器专为工业环境精心打造,完美适配AGV和无人叉车。同时,集成以太网与语音合成技术,为各类高级系统(如MES、调度系统、库位管理、立库等)提供高效便捷的语音交互体验。

L…

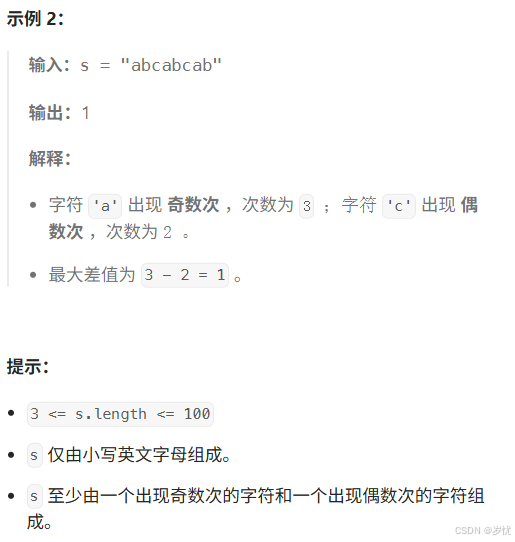

(LeetCode 每日一题) 3442. 奇偶频次间的最大差值 I (哈希、字符串)

题目:3442. 奇偶频次间的最大差值 I 思路 :哈希,时间复杂度0(n)。 用哈希表来记录每个字符串中字符的分布情况,哈希表这里用数组即可实现。

C版本:

class Solution {

public:int maxDifference(string s) {int a[26]…

【大模型RAG】拍照搜题技术架构速览:三层管道、两级检索、兜底大模型

摘要

拍照搜题系统采用“三层管道(多模态 OCR → 语义检索 → 答案渲染)、两级检索(倒排 BM25 向量 HNSW)并以大语言模型兜底”的整体框架: 多模态 OCR 层 将题目图片经过超分、去噪、倾斜校正后,分别用…

【Axure高保真原型】引导弹窗

今天和大家中分享引导弹窗的原型模板,载入页面后,会显示引导弹窗,适用于引导用户使用页面,点击完成后,会显示下一个引导弹窗,直至最后一个引导弹窗完成后进入首页。具体效果可以点击下方视频观看或打开下方…

接口测试中缓存处理策略

在接口测试中,缓存处理策略是一个关键环节,直接影响测试结果的准确性和可靠性。合理的缓存处理策略能够确保测试环境的一致性,避免因缓存数据导致的测试偏差。以下是接口测试中常见的缓存处理策略及其详细说明:

一、缓存处理的核…

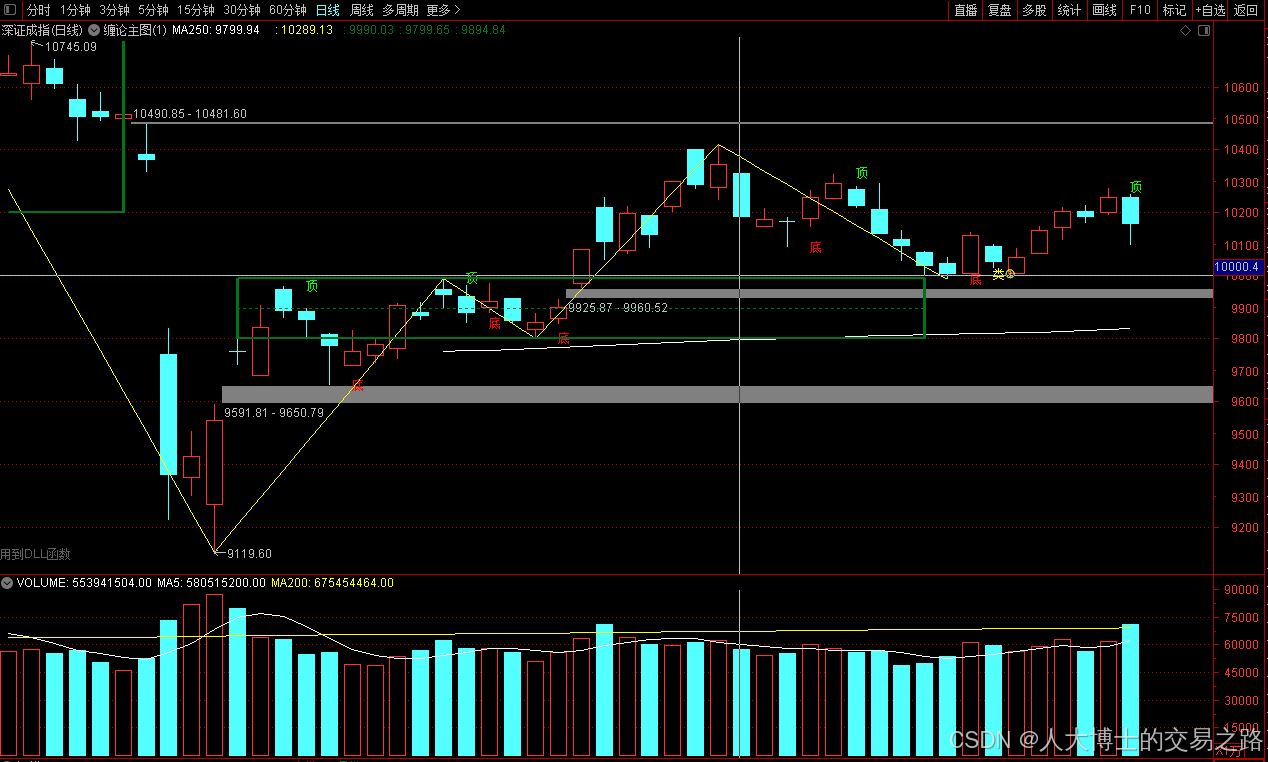

龙虎榜——20250610

上证指数放量收阴线,个股多数下跌,盘中受消息影响大幅波动。 深证指数放量收阴线形成顶分型,指数短线有调整的需求,大概需要一两天。 2025年6月10日龙虎榜行业方向分析 1. 金融科技

代表标的:御银股份、雄帝科技

驱动…

观成科技:隐蔽隧道工具Ligolo-ng加密流量分析

1.工具介绍

Ligolo-ng是一款由go编写的高效隧道工具,该工具基于TUN接口实现其功能,利用反向TCP/TLS连接建立一条隐蔽的通信信道,支持使用Let’s Encrypt自动生成证书。Ligolo-ng的通信隐蔽性体现在其支持多种连接方式,适应复杂网…

铭豹扩展坞 USB转网口 突然无法识别解决方法

当 USB 转网口扩展坞在一台笔记本上无法识别,但在其他电脑上正常工作时,问题通常出在笔记本自身或其与扩展坞的兼容性上。以下是系统化的定位思路和排查步骤,帮助你快速找到故障原因:

背景:

一个M-pard(铭豹)扩展坞的网卡突然无法识别了,扩展出来的三个USB接口正常。…

未来机器人的大脑:如何用神经网络模拟器实现更智能的决策?

编辑:陈萍萍的公主一点人工一点智能 未来机器人的大脑:如何用神经网络模拟器实现更智能的决策?RWM通过双自回归机制有效解决了复合误差、部分可观测性和随机动力学等关键挑战,在不依赖领域特定归纳偏见的条件下实现了卓越的预测准…

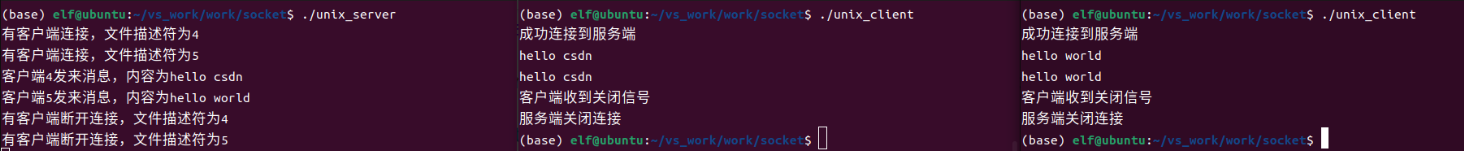

Linux应用开发之网络套接字编程(实例篇)

服务端与客户端单连接

服务端代码

#include <sys/socket.h>

#include <sys/types.h>

#include <netinet/in.h>

#include <stdio.h>

#include <stdlib.h>

#include <string.h>

#include <arpa/inet.h>

#include <pthread.h>

…

华为云AI开发平台ModelArts

华为云ModelArts:重塑AI开发流程的“智能引擎”与“创新加速器”!

在人工智能浪潮席卷全球的2025年,企业拥抱AI的意愿空前高涨,但技术门槛高、流程复杂、资源投入巨大的现实,却让许多创新构想止步于实验室。数据科学家…

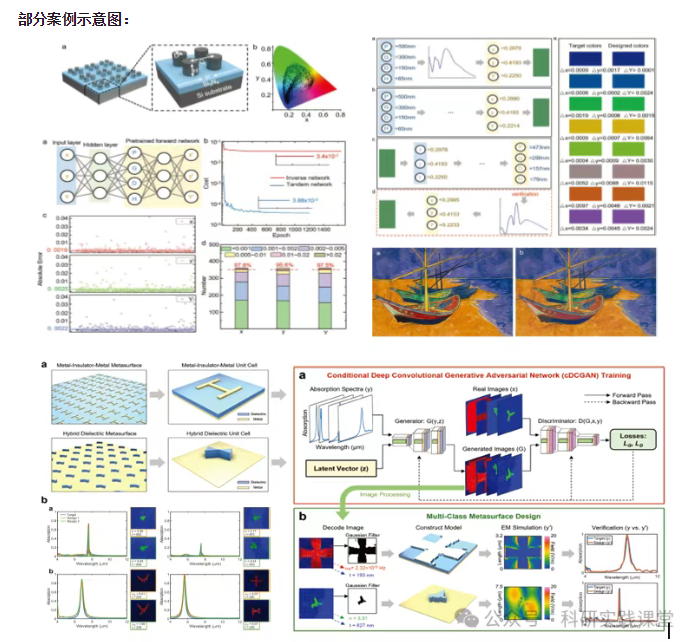

深度学习在微纳光子学中的应用

深度学习在微纳光子学中的主要应用方向

深度学习与微纳光子学的结合主要集中在以下几个方向:

逆向设计 通过神经网络快速预测微纳结构的光学响应,替代传统耗时的数值模拟方法。例如设计超表面、光子晶体等结构。

特征提取与优化 从复杂的光学数据中自…