**发散创新:用Python实现基于规则的动态权限控制系统**在现代软件系统中,权限管理早已不是简单的“用户

news2026/4/16 14:13:07

发散创新用Python实现基于规则的动态权限控制系统在现代软件系统中权限管理早已不是简单的“用户-角色-资源”映射问题。随着微服务架构和云原生的发展传统静态权限模型越来越难以满足灵活、可扩展的需求。本文将带你深入一个创意编码实践——使用 Python 构建一个基于规则引擎的动态权限控制系统它不仅支持运行时动态调整权限策略还能通过配置文件或API实时生效。一、设计思想与核心亮点我们不再依赖数据库中的固定角色表而是引入DSL领域特定语言风格的规则定义机制让业务人员也能参与权限逻辑的设计。比如# 示例规则JSON格式{rules:[{id:can_view_user_profile,condition:user.role admin or user.department finance,action:allow},{id:can_edit_budget,condition:user.level 5 and user.department finance,action:deny}]} 这种结构化规则可以被编译成 Python 表达式在每次请求时进行评估真正实现“代码即策略”。---### 二、完整实现流程附关键代码#### 1. 权限决策引擎类设计pythonimportastfromtypingimportDict,AnyclassPermissionEngine:def__init__(self,rules_json:Dict):self.rulesrules_json[rules]defevaluate(self,context:Dict[str,Any])-bool:forruleinself.rules:try:conditionrule[condition]# 安全地解析条件表达式仅允许基本操作符exprcompile(condition,string,eval)resulteval(expr,{user:context})ifresultandrule[action]allow:returnTrueelifnotresultandrule[action]deny:returnFalseexceptExceptionase:print(fRule evaluation error:{e})continue# 默认拒绝最小权限原则returnFalse✅**优势说明**该引擎采用“逐条匹配优先级覆盖”的方式避免了复杂的嵌套判断逻辑便于调试和维护。#### 2. 实际调用示例模拟API接口pythondefapi_endpoint(user_id:str,action:str):# 模拟从数据库获取用户信息user_context{role:manager,department:finance,level:7,id:user_id}enginePermissionEngine({rules:[{condition:user.department finance,action:allow},{condition:user.role admin,action:deny}]})ifengine.evaluate(user_context):print(f[] 用户{user_id}被允许执行{action})returnTrueelse:print(f[-] 用户{user_id}无权执行 [action})returnFalse 运行结果如下[] 用户 admin_001 被允许执行 edit_budget 这里展示了如何通过简单规则控制复杂权限流且完全无需重启服务 --- ### 三、动态更新策略热加载机制 为了进一步提升灵活性我们还可以配合 Redis 或 YAML 文件实现热加载 bash # 使用 watchdog 监听规则文件变更 pip install watchdogfromwatchdog.observersimportObserverfromwatchdog.eventsimportFileSystemEventHandlerclassRuleFileHandler(FileSystemEventHandler):def__init__(self,engine):self.engineenginedefon_modified(self,event):ifevent.src_path.endswith(.json):withopen(event.src_path)asf:new_rulesjson.load(f)self.engine.__init__(new_rules)print(✅ 权限规则已热更新)# 启动监听器observerObserver()observer.schedule(RuleFileHandler(engine),path./rules/,recursiveFalse)observer.start() 这意味着你可以在线修改权限规则后立即生效非常适合快速迭代的敏捷开发环境四、可视化流程图辅助理解建议粘贴到文档中[请求到来] | v [提取用户上下文] -- [调用PermissionEngine.evaluate()] | v [遍历所有规则 → 执行条件表达式] | ------------------------------------ | | deny allow | | v v [返回403 Forbidden] [放行请求并记录日志] 此图清晰体现了整个权限决策链路适合集成进技术文档或团队内部培训资料。 --- ### 五、适用场景总结 | 场景 | 是否推荐 | 原因 | |------|-----------|-------| | 微服务间细粒度权限控制 | ✅ 强烈推荐 | 规则独立于代码易于跨服务共享 | | SaaS平台多租户隔离 | ✅ 推荐 | 支持按租户定义不同规则集 | | 快速原型开发 | ✅ 推荐 | 可快速部署测试权限边界 | | 大型企业传统系统改造 | ⚠️ 中等推荐 | 需要配套审计日志机制 | --- ### 六、结语权限系统的未来是“可编程”的 这次实践告诉我们权限不再是死板的RBAC而是**一种可编程的策略语言**。借助 Python 的简洁语法和丰富的生态系统我们可以构建出既安全又灵活的权限体系。无论是初创项目还是大型企业级应用这套方案都值得尝试 如果你正在寻找一种轻量级但强大的权限解决方案请立刻动手试试这段代码吧 —— 它或许就是你下一个项目的“秘密武器”。 --- **下一步你可以做什么** - 将规则存储到 PostgreSQL JSONB 字段中实现持久化 - - 加入日志追踪模块记录每次权限决策过程 - - 结合 JWt token 自动提取用户属性打造端到端自动化鉴权流水线。 别忘了收藏点赞让你的技术成长路上不孤单

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.coloradmin.cn/o/2523518.html

如若内容造成侵权/违法违规/事实不符,请联系多彩编程网进行投诉反馈,一经查实,立即删除!相关文章

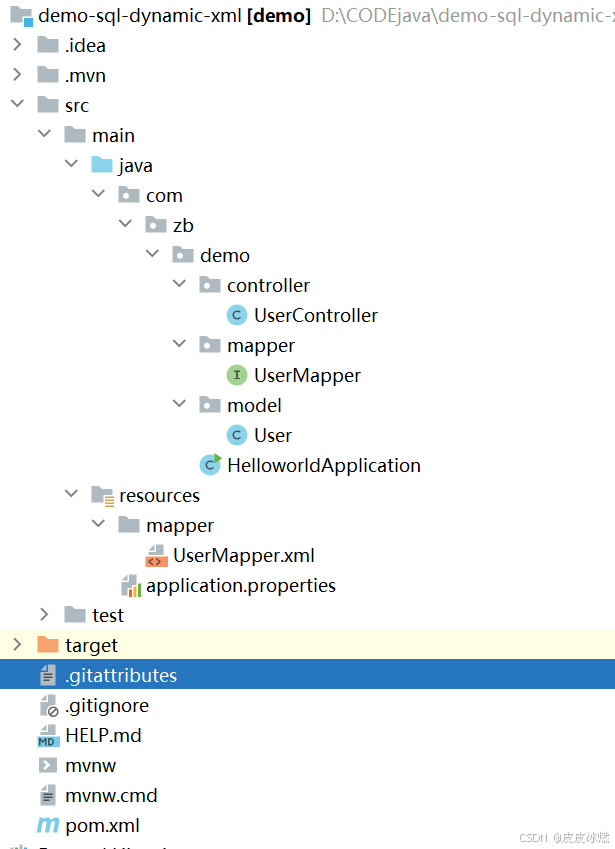

SpringBoot-17-MyBatis动态SQL标签之常用标签

文章目录 1 代码1.1 实体User.java1.2 接口UserMapper.java1.3 映射UserMapper.xml1.3.1 标签if1.3.2 标签if和where1.3.3 标签choose和when和otherwise1.4 UserController.java2 常用动态SQL标签2.1 标签set2.1.1 UserMapper.java2.1.2 UserMapper.xml2.1.3 UserController.ja…

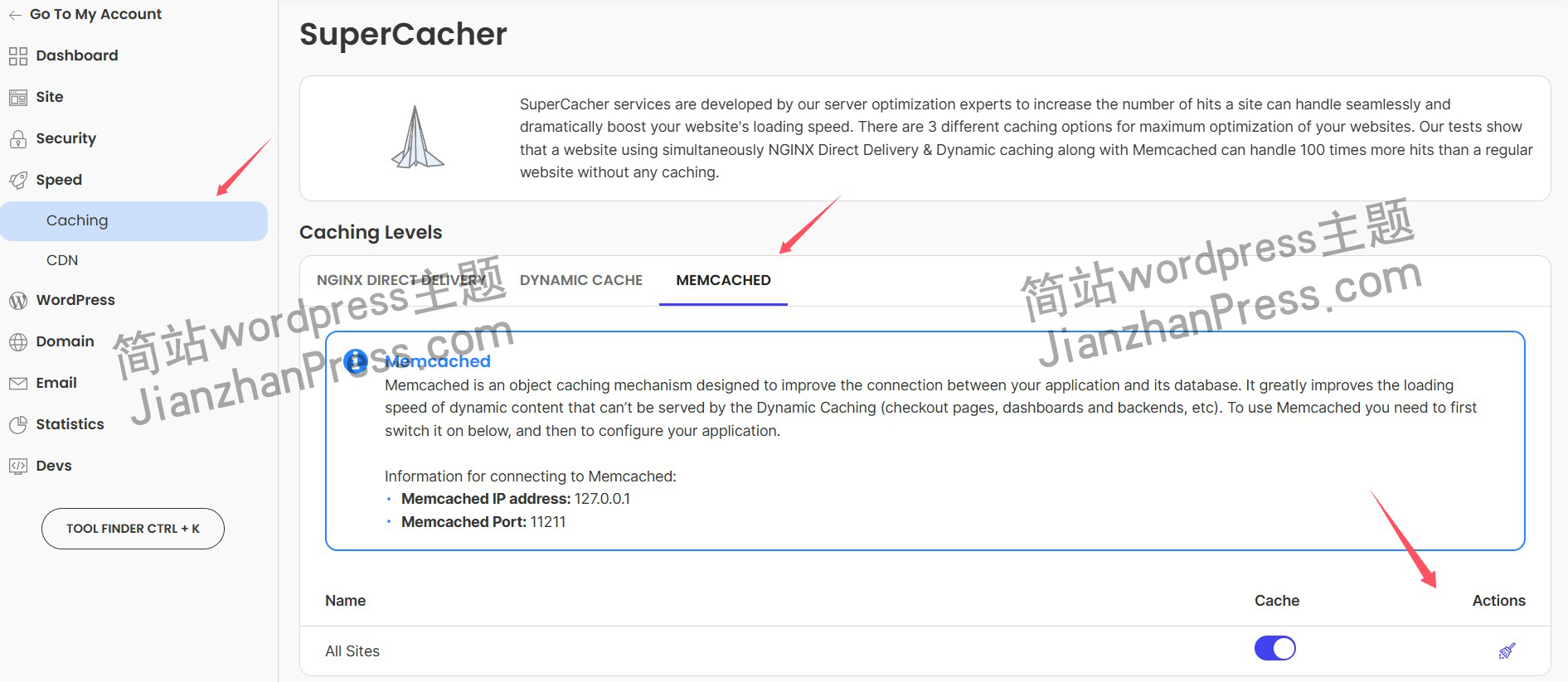

wordpress后台更新后 前端没变化的解决方法

使用siteground主机的wordpress网站,会出现更新了网站内容和修改了php模板文件、js文件、css文件、图片文件后,网站没有变化的情况。

不熟悉siteground主机的新手,遇到这个问题,就很抓狂,明明是哪都没操作错误&#x…

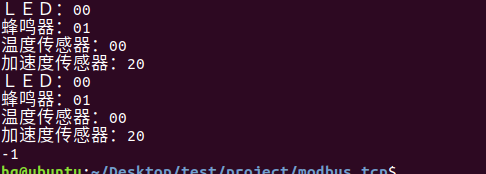

网络编程(Modbus进阶)

思维导图 Modbus RTU(先学一点理论)

概念 Modbus RTU 是工业自动化领域 最广泛应用的串行通信协议,由 Modicon 公司(现施耐德电气)于 1979 年推出。它以 高效率、强健性、易实现的特点成为工业控制系统的通信标准。 包…

UE5 学习系列(二)用户操作界面及介绍

这篇博客是 UE5 学习系列博客的第二篇,在第一篇的基础上展开这篇内容。博客参考的 B 站视频资料和第一篇的链接如下:

【Note】:如果你已经完成安装等操作,可以只执行第一篇博客中 2. 新建一个空白游戏项目 章节操作,重…

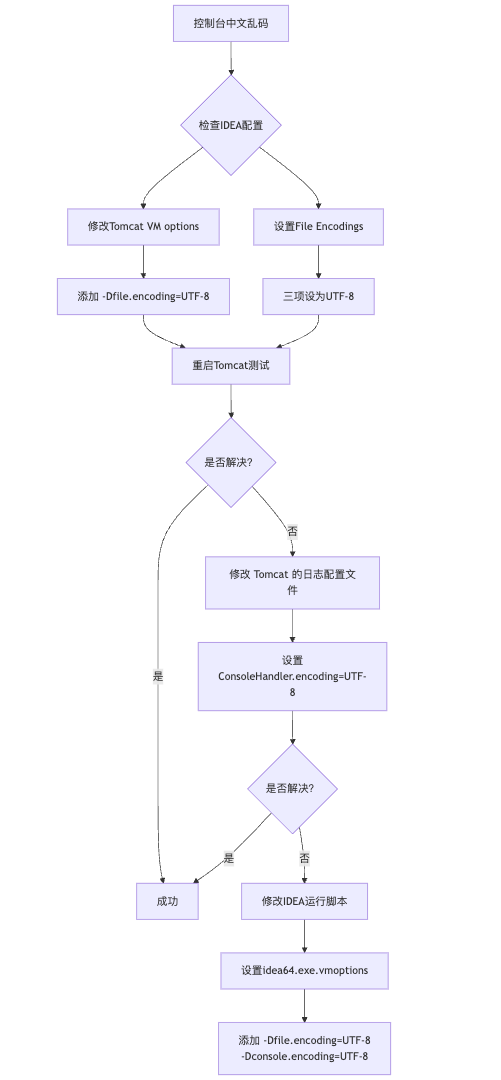

IDEA运行Tomcat出现乱码问题解决汇总

最近正值期末周,有很多同学在写期末Java web作业时,运行tomcat出现乱码问题,经过多次解决与研究,我做了如下整理:

原因:

IDEA本身编码与tomcat的编码与Windows编码不同导致,Windows 系统控制台…

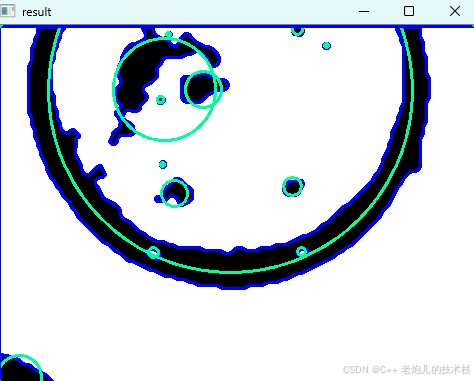

利用最小二乘法找圆心和半径

#include <iostream>

#include <vector>

#include <cmath>

#include <Eigen/Dense> // 需安装Eigen库用于矩阵运算 // 定义点结构

struct Point { double x, y; Point(double x_, double y_) : x(x_), y(y_) {}

}; // 最小二乘法求圆心和半径 …

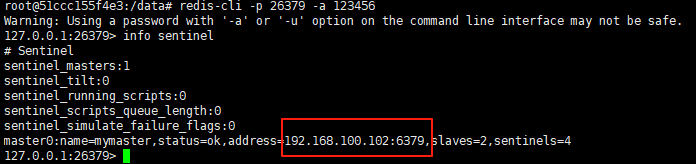

使用docker在3台服务器上搭建基于redis 6.x的一主两从三台均是哨兵模式

一、环境及版本说明

如果服务器已经安装了docker,则忽略此步骤,如果没有安装,则可以按照一下方式安装: 1. 在线安装(有互联网环境): 请看我这篇文章 传送阵>> 点我查看 2. 离线安装(内网环境):请看我这篇文章 传送阵>> 点我查看

说明:假设每台服务器已…

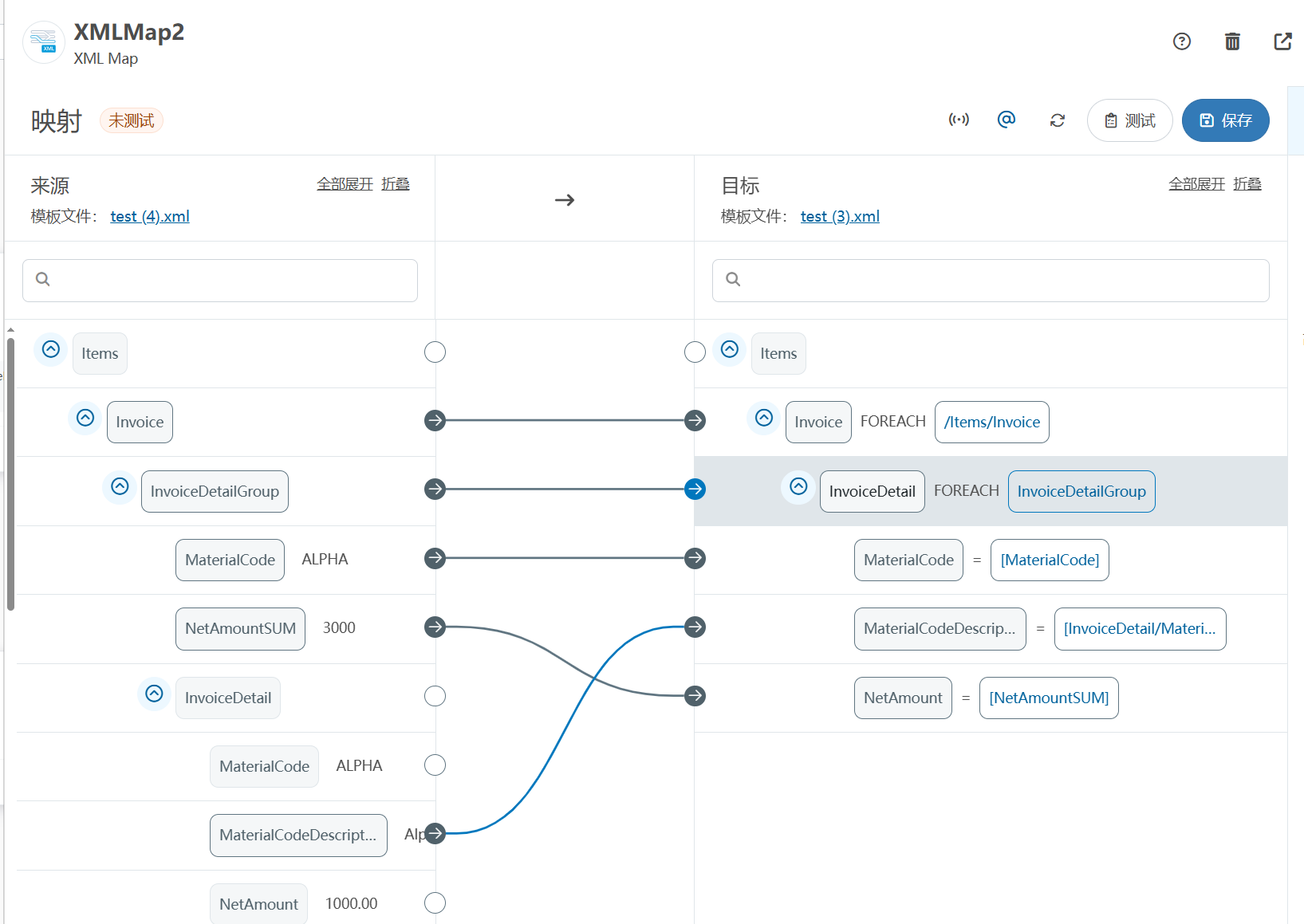

XML Group端口详解

在XML数据映射过程中,经常需要对数据进行分组聚合操作。例如,当处理包含多个物料明细的XML文件时,可能需要将相同物料号的明细归为一组,或对相同物料号的数量进行求和计算。传统实现方式通常需要编写脚本代码,增加了开…

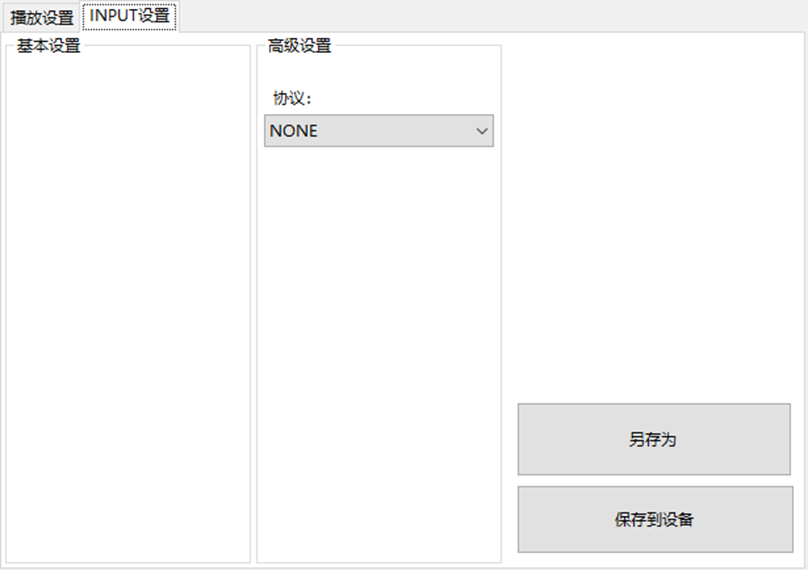

LBE-LEX系列工业语音播放器|预警播报器|喇叭蜂鸣器的上位机配置操作说明

LBE-LEX系列工业语音播放器|预警播报器|喇叭蜂鸣器专为工业环境精心打造,完美适配AGV和无人叉车。同时,集成以太网与语音合成技术,为各类高级系统(如MES、调度系统、库位管理、立库等)提供高效便捷的语音交互体验。

L…

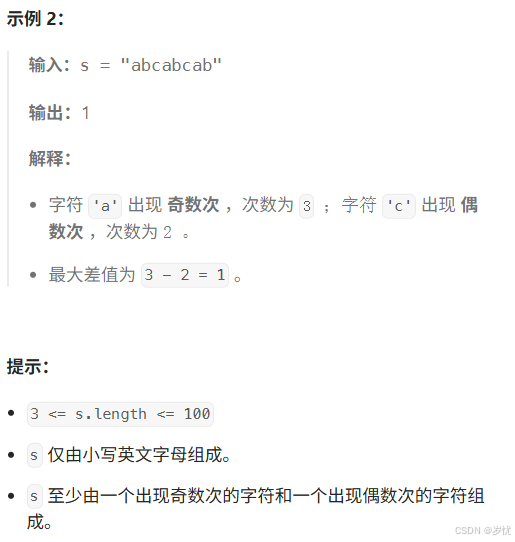

(LeetCode 每日一题) 3442. 奇偶频次间的最大差值 I (哈希、字符串)

题目:3442. 奇偶频次间的最大差值 I 思路 :哈希,时间复杂度0(n)。 用哈希表来记录每个字符串中字符的分布情况,哈希表这里用数组即可实现。

C版本:

class Solution {

public:int maxDifference(string s) {int a[26]…

【大模型RAG】拍照搜题技术架构速览:三层管道、两级检索、兜底大模型

摘要

拍照搜题系统采用“三层管道(多模态 OCR → 语义检索 → 答案渲染)、两级检索(倒排 BM25 向量 HNSW)并以大语言模型兜底”的整体框架: 多模态 OCR 层 将题目图片经过超分、去噪、倾斜校正后,分别用…

【Axure高保真原型】引导弹窗

今天和大家中分享引导弹窗的原型模板,载入页面后,会显示引导弹窗,适用于引导用户使用页面,点击完成后,会显示下一个引导弹窗,直至最后一个引导弹窗完成后进入首页。具体效果可以点击下方视频观看或打开下方…

接口测试中缓存处理策略

在接口测试中,缓存处理策略是一个关键环节,直接影响测试结果的准确性和可靠性。合理的缓存处理策略能够确保测试环境的一致性,避免因缓存数据导致的测试偏差。以下是接口测试中常见的缓存处理策略及其详细说明:

一、缓存处理的核…

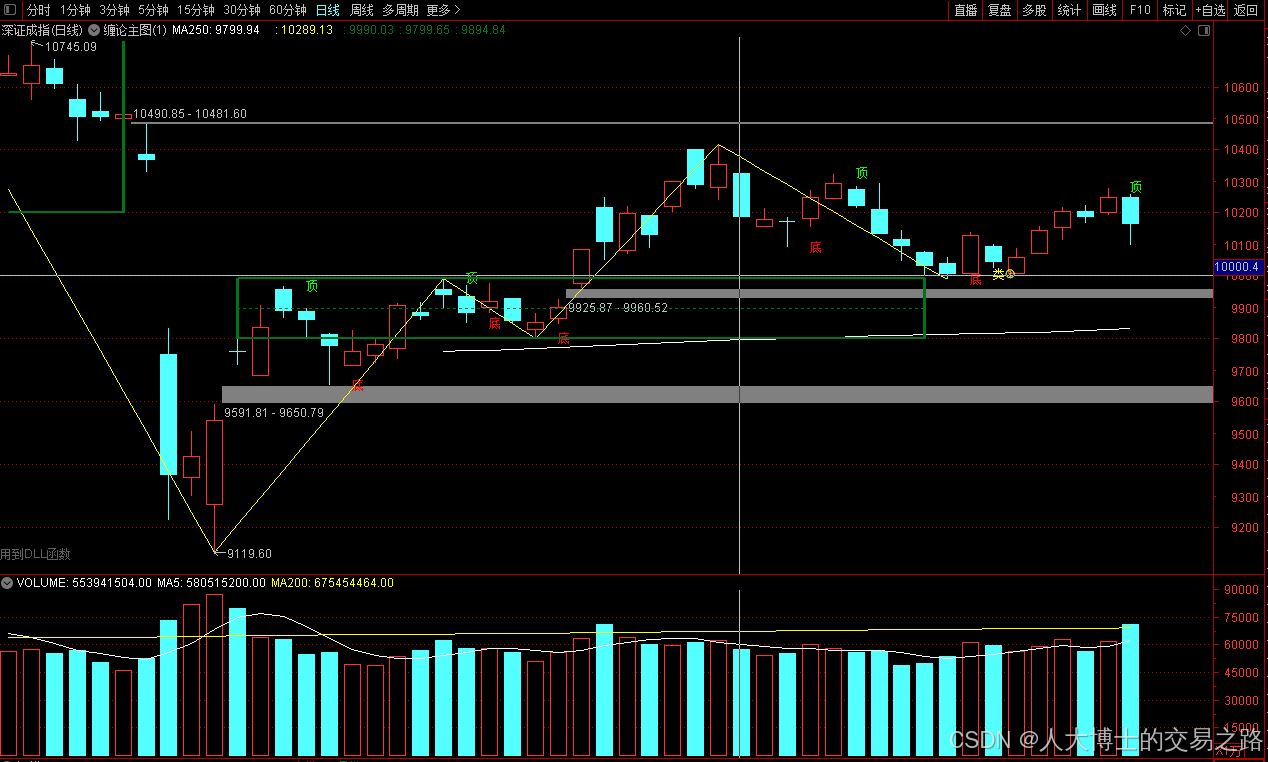

龙虎榜——20250610

上证指数放量收阴线,个股多数下跌,盘中受消息影响大幅波动。 深证指数放量收阴线形成顶分型,指数短线有调整的需求,大概需要一两天。 2025年6月10日龙虎榜行业方向分析 1. 金融科技

代表标的:御银股份、雄帝科技

驱动…

观成科技:隐蔽隧道工具Ligolo-ng加密流量分析

1.工具介绍

Ligolo-ng是一款由go编写的高效隧道工具,该工具基于TUN接口实现其功能,利用反向TCP/TLS连接建立一条隐蔽的通信信道,支持使用Let’s Encrypt自动生成证书。Ligolo-ng的通信隐蔽性体现在其支持多种连接方式,适应复杂网…

铭豹扩展坞 USB转网口 突然无法识别解决方法

当 USB 转网口扩展坞在一台笔记本上无法识别,但在其他电脑上正常工作时,问题通常出在笔记本自身或其与扩展坞的兼容性上。以下是系统化的定位思路和排查步骤,帮助你快速找到故障原因:

背景:

一个M-pard(铭豹)扩展坞的网卡突然无法识别了,扩展出来的三个USB接口正常。…

未来机器人的大脑:如何用神经网络模拟器实现更智能的决策?

编辑:陈萍萍的公主一点人工一点智能 未来机器人的大脑:如何用神经网络模拟器实现更智能的决策?RWM通过双自回归机制有效解决了复合误差、部分可观测性和随机动力学等关键挑战,在不依赖领域特定归纳偏见的条件下实现了卓越的预测准…

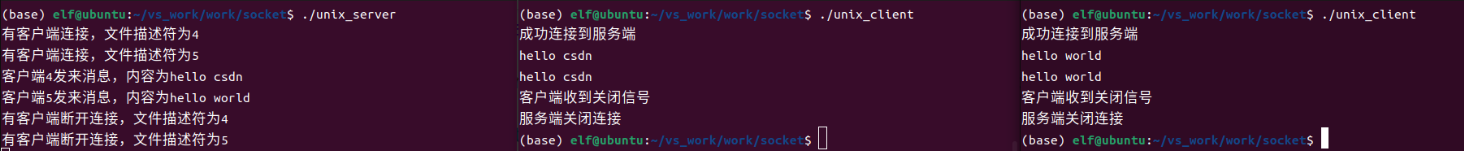

Linux应用开发之网络套接字编程(实例篇)

服务端与客户端单连接

服务端代码

#include <sys/socket.h>

#include <sys/types.h>

#include <netinet/in.h>

#include <stdio.h>

#include <stdlib.h>

#include <string.h>

#include <arpa/inet.h>

#include <pthread.h>

…

华为云AI开发平台ModelArts

华为云ModelArts:重塑AI开发流程的“智能引擎”与“创新加速器”!

在人工智能浪潮席卷全球的2025年,企业拥抱AI的意愿空前高涨,但技术门槛高、流程复杂、资源投入巨大的现实,却让许多创新构想止步于实验室。数据科学家…

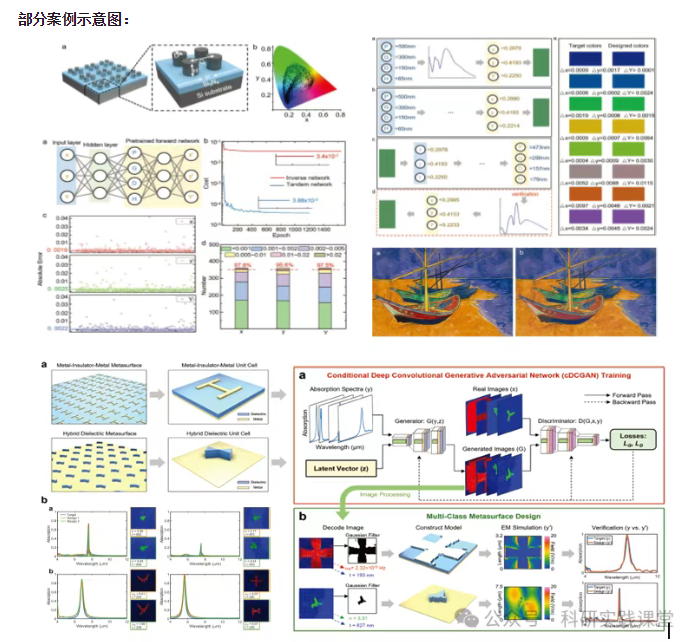

深度学习在微纳光子学中的应用

深度学习在微纳光子学中的主要应用方向

深度学习与微纳光子学的结合主要集中在以下几个方向:

逆向设计 通过神经网络快速预测微纳结构的光学响应,替代传统耗时的数值模拟方法。例如设计超表面、光子晶体等结构。

特征提取与优化 从复杂的光学数据中自…