Arduino ESP平台MQTT固件空中升级(FUOTA)轻量库

news2026/3/29 0:27:07

1. 项目概述mqtt_fuota_duino是一个面向资源受限嵌入式物联网终端的轻量级固件空中升级Firmware Update Over-The-Air, FUOTA库专为 Arduino 生态设计深度适配 ESP8266 和 ESP32 平台。其核心使命并非替代标准 HTTP/HTTPS OTA 流程而是填补 MQTT 协议栈在安全、可靠、可管理固件分发场景下的工程空白——在已部署的 MQTT 物联网系统中复用现有消息通道、主题结构与认证机制实现端到端可控的固件推送、校验、切换与回滚。该库不依赖外部 Web 服务器或云 OTA 服务中间件所有逻辑均在设备端闭环执行从订阅固件元数据主题、解析 JSON 描述符、按块拉取二进制镜像、本地 SHA256 校验、写入 SPI Flash 的 OTA 分区到最终安全重启并验证新固件签名全程通过标准 MQTT PUBLISH/SUBSCRIBE 消息交互完成。其设计哲学是“最小侵入”——仅需在用户固件中集成约 3–5 KB 额外代码空间不含加密库即可将任意基于 Arduino Core for ESP 的固件升级为支持 MQTT FUOTA 的智能节点。1.1 系统架构与数据流整个 FUOTA 流程由三类角色协同完成云端发布者Publisher、MQTT 代理Broker和终端订阅者Client。mqtt_fuota_duino仅实现终端侧全部逻辑其内部模块划分如下MQTT 接口层MQTTClient封装 PubSubClient 库提供连接管理、QoS1 订阅、带重试的可靠发布能力元数据解析器FUOTAMetadataParser解析fw/update/device_id/metadata主题下发的 JSON 描述符提取固件版本号、SHA256 摘要、二进制 URL实际为 MQTT 主题路径、分区偏移、最大块大小等关键字段固件下载器FUOTADownloader按序订阅fw/update/device_id/chunk/index主题接收 Base64 编码的固件块解码后写入预分配的 OTA 分区缓冲区校验与刷写引擎FUOTAFlashWriter在接收完全部块后计算整片固件的 SHA256 值并与元数据中声明值比对一致则调用Update.begin()ESP32或ESP.updateSketch()ESP8266写入 Flash状态机与回调FUOTAStateMachine驱动五阶段状态流转IDLE → METADATA_RECEIVED → DOWNLOADING → VERIFYING → APPLYING每个状态变更触发用户注册的onStateChange()回调便于集成 LED 指示、日志上报或 UI 更新。典型数据流如下以 ESP32 为例[Cloud Publisher] │ ▼ JSON metadata (QoS1) fw/update/esp32_abc123/metadata │ ├───────────────┐ ▼ ▼ [ESP32 Client] ←─ [MQTT Broker] │ ▼ Subscribe parse │ ▼ Extract: sha256a1b2c3..., chunk_topicfw/update/esp32_abc123/chunk │ ▼ Subscribe to chunk topic (QoS1), receive base64 chunks 0..N │ ▼ Decode → write to OTA partition buffer (0x110000) │ ▼ Final SHA256 match? → YES → Update.end() → system_restart() ▼ [New firmware runs from 0x110000]此架构确保即使网络瞬断、消息乱序或 Broker 临时不可达QoS1 语义与本地状态持久化如使用 RTC memory 存储当前 chunk index仍能保障升级事务的最终一致性。2. 核心功能详解2.1 元数据驱动的固件描述机制mqtt_fuota_duino强制采用结构化元数据作为升级入口点杜绝硬编码 URL 或版本逻辑。元数据必须为 UTF-8 编码的 JSON 对象发布至base_topic/metadata例如fw/update/esp32_abc123/metadata。标准字段定义如下表字段名类型必填说明versionstring✓语义化版本号如1.2.0用于防降级默认启用sha256string✓固件二进制完整 SHA256 摘要小写十六进制64字符chunk_topicstring✓固件块发布的 MQTT 主题模板支持{index}占位符如fw/update/esp32_abc123/chunk/{index}chunk_sizeinteger✓每块 Base64 编码前的原始字节数推荐10241KB或20482KBtotal_chunksinteger✓总块数用于预分配内存与进度计算min_hw_revstring✗最低硬件修订号如rev2不匹配则拒绝升级max_fw_sizeinteger✗固件最大允许尺寸字节超限则中止下载工程实践要点chunk_topic中{index}将被FUOTADownloader自动替换为 0-based 整数故 Broker 端需按0,1, ...,N-1顺序发布chunk_size需权衡内存占用与网络效率ESP32 可设2048ESP8266 建议1024避免 heap fragmentationsha256必须由构建脚本在固件编译后生成例如 Linux 下arm-none-eabi-objcopy -O binary firmware.bin firmware.bin.raw sha256sum firmware.bin.raw | cut -d -f1 firmware.sha2562.2 安全可靠的固件块传输协议固件二进制不直接以二进制载荷传输MQTT 不保证二进制透明性而是采用 Base64 编码分块发布。每块对应一个独立 MQTT PUBLISH 消息主题为chunk_topic实例化结果载荷为 Base64 字符串。FUOTADownloader执行以下关键操作订阅管理调用client.subscribe(chunk_topic.c_str(), 1)启用 QoS1 订阅块接收与解码在callback()中识别chunk_topic模式提取index调用base64_decode()将载荷转为原始字节内存管理使用预分配的uint8_t* download_buffer大小 chunk_size × total_chunks按index × chunk_size偏移写入进度同步每成功写入一块更新current_chunk_index并触发onProgress()回调传入(current_chunk_index 1) * 100 / total_chunks百分比。关键 API 示例ESP32#include mqtt_fuota_duino.h #include ArduinoJson.h FUOTA fuota; void setup() { Serial.begin(115200); WiFi.begin(ssid, pass); while (WiFi.status() ! WL_CONNECTED) delay(500); // 初始化 MQTT 客户端使用 PubSubClient fuota.begin(client, mqtt.example.com, 1883, fuota_client); // 注册回调 fuota.onStateChange([](FUOTAState state) { switch(state) { case FUOTA_STATE_DOWNLOADING: Serial.println(开始下载固件块...); break; case FUOTA_STATE_VERIFYING: Serial.println(正在校验固件完整性...); break; } }); fuota.onProgress([](int percent) { Serial.printf(下载进度: %d%%\n, percent); }); // 订阅设备专属元数据主题 fuota.subscribeMetadata(esp32_abc123); } void loop() { fuota.loop(); // 必须周期调用处理 MQTT I/O 与状态机 }2.3 基于 SHA256 的端到端完整性校验校验是 FUOTA 安全性的基石。FUOTAFlashWriter在DOWNLOADING状态结束后立即执行调用SHA256::calc()对download_buffer全部total_chunks × chunk_size字节计算摘要将结果与元数据中sha256字段逐字符比对若不匹配触发FUOTA_ERROR_CHECKSUM_MISMATCH错误清除缓冲区并返回IDLE若匹配则调用平台特定刷写 APIESP32:Update.begin(UPDATE_SIZE_UNKNOWN, U_FLASH)→Update.write(download_buffer, total_size)→Update.end()ESP8266:ESP.updateSketch(download_buffer, total_size)。源码关键片段FUOTAFlashWriter.cppbool FUOTAFlashWriter::verifyAndWrite(const uint8_t* data, size_t len, const char* expected_sha256) { uint8_t hash[SHA256_SIZE]; SHA256::calc(data, len, hash); // 使用 ArduinoCrypto 库 char actual_sha256[65]; for (int i 0; i SHA256_SIZE; i) { sprintf(actual_sha256 (i*2), %02x, hash[i]); } if (strcmp(actual_sha256, expected_sha256) 0) { return writeToFirmwarePartition(data, len); } else { FUOTALogError(SHA256 mismatch: expected %s, got %s, expected_sha256, actual_sha256); return false; } }此设计杜绝了中间人篡改风险——即使攻击者劫持 MQTT Broker 并注入恶意块只要其无法伪造与合法固件相同的 SHA256校验必然失败。3. 平台适配与底层接口3.1 ESP32 专用优化ESP32 支持多分区partition tablemqtt_fuota_duino默认利用ota_0和ota_1两个 app 分区实现 A/B 切换。其刷写流程严格遵循 ESP-IDF OTA 规范Update.begin()自动选择空闲 OTA 分区ota_0或ota_1写入完成后Update.end()更新otadata分区中的ota_seq字段标记新分区为下次启动目标系统重启后BootROM 自动加载新分区旧固件保持完好支持一键回滚。分区表配置partitions.csv示例# Name, Type, SubType, Offset, Size, Flags nvs, data, nvs, 0x9000, 0x6000, otadata, data, ota, 0xf000, 0x2000, app0, app, ota_0, 0x10000, 0x1C0000, app1, app, ota_1, 0x1D0000,0x1C0000, spiffs, data, spiffs, 0x390000,0x60000,3.2 ESP8266 兼容性处理ESP8266 无原生 A/B 分区mqtt_fuota_duino采用user1.bin/user2.bin双固件镜像方案编译时需生成两个镜像firmware_user1.bin主和firmware_user2.bin备ESP.updateSketch()将新固件写入当前未使用的镜像区域system_update_flag_set()设置启动标志重启后 BootROM 加载新镜像。关键约束user1.bin和user2.bin必须使用相同ICACHE_FLASH_ATTR链接脚本固件总尺寸不得超过0x1000001MB Flash 中用户区上限升级前需调用ESP.eraseConfig()清除旧配置避免参数冲突。4. 集成 FreeRTOS 的高级用法在 FreeRTOS 环境下mqtt_fuota_duino可运行于独立任务中避免阻塞主循环。典型任务创建方式TaskHandle_t fuota_task_handle; void fuota_task(void* pvParameters) { FUOTA fuota; fuota.begin(client, broker, 1883, task_client); // ... 注册回调、订阅元数据 ... while(1) { fuota.loop(); // 非阻塞耗时 1ms vTaskDelay(pdMS_TO_TICKS(10)); // 10ms 周期 } } void setup() { xTaskCreate(fuota_task, FUOTA, 8192, NULL, 5, fuota_task_handle); }线程安全增强所有回调onStateChange,onProgress均在fuota.loop()调用上下文中执行即 FUOTA 任务内若需在其他任务中响应升级完成事件可结合xQueueSend()向专用事件队列投递FUOTA_EVENT_APPLIED消息FUOTAFlashWriter::writeToFirmwarePartition()内部已加portENTER_CRITICAL()保护 Flash 操作。5. 实际部署与调试指南5.1 云端发布脚本Python使用paho-mqtt构建元数据与固件块发布工具import paho.mqtt.client as mqtt import base64 import json def publish_firmware(client, device_id, fw_path, chunk_size1024): # 1. 计算 SHA256 with open(fw_path, rb) as f: fw_data f.read() sha256 hashlib.sha256(fw_data).hexdigest() # 2. 发布元数据 metadata { version: 2.1.0, sha256: sha256, chunk_topic: ffw/update/{device_id}/chunk/{{index}}, chunk_size: chunk_size, total_chunks: (len(fw_data) chunk_size - 1) // chunk_size } client.publish(ffw/update/{device_id}/metadata, json.dumps(metadata), qos1) # 3. 分块发布 for i in range(0, len(fw_data), chunk_size): chunk fw_data[i:ichunk_size] b64_chunk base64.b64encode(chunk).decode(ascii) topic ffw/update/{device_id}/chunk/{i//chunk_size} client.publish(topic, b64_chunk, qos1) # 使用示例 client mqtt.Client() client.connect(mqtt.example.com, 1883) publish_firmware(client, esp32_abc123, firmware.bin)5.2 常见问题诊断现象可能原因解决方案FUOTA_STATE_IDLE长时间不变化未成功订阅metadata主题WiFi/MQTT 连接失败检查fuota.begin()返回值启用client.setCallback()查看 MQTT 连接日志DOWNLOADING状态卡住无onProgress回调Broker 未发布任何chunk消息QoS 不匹配用mosquitto_sub -t fw/update/.../chunk/#手动监听确认 Broker 发布 QoS1VERIFYING后报CHECKSUM_MISMATCH构建环境生成的 SHA256 与实际烧录文件不符确保arm-none-eabi-objcopy输出为纯二进制且未被 linker script 添加 padding升级后设备反复重启boot loop新固件存在严重错误如未初始化 SerialOTA 分区损坏通过 UART 进入固件恢复模式检查partitions.csv中app0/app1大小是否足够6. 安全边界与限制无加密传输Base64 仅为编码非加密。生产环境必须部署 TLS MQTTmqtts://或在应用层集成 AES-GCM 加密需修改FUOTADownloader::onMessage()无签名验证当前仅校验 SHA256不验证固件来源。如需防伪需扩展FUOTAMetadataParser解析 ECDSA 签名字段并集成BearSSL验证公钥证书内存限制ESP8266 最大支持total_chunks × chunk_size ≤ 32KB缓冲区受可用 heap 限制超限时需启用流式写入尚未实现主题命名刚性chunk_topic必须含{index}占位符不支持自定义分隔符。该库的价值在于以极简代码达成 MQTT FUOTA 的核心闭环。当你的物联网系统已重度依赖 MQTT 作为控制信道mqtt_fuota_duino提供了一条无需重构基础设施、零额外服务依赖的固件升级通路——它不追求大而全而是在确定性、可预测性与资源效率之间划出一条清晰的工程师生存线。

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.coloradmin.cn/o/2459676.html

如若内容造成侵权/违法违规/事实不符,请联系多彩编程网进行投诉反馈,一经查实,立即删除!相关文章

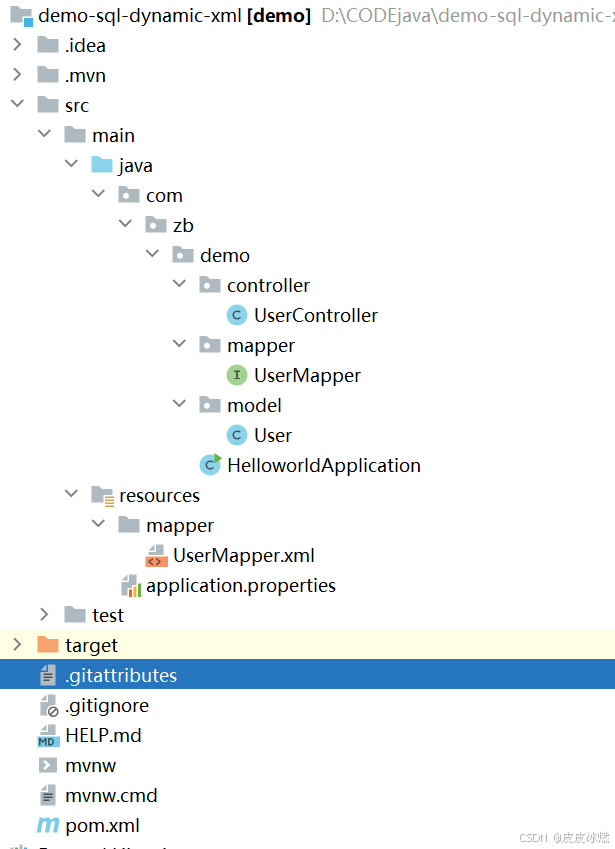

SpringBoot-17-MyBatis动态SQL标签之常用标签

文章目录 1 代码1.1 实体User.java1.2 接口UserMapper.java1.3 映射UserMapper.xml1.3.1 标签if1.3.2 标签if和where1.3.3 标签choose和when和otherwise1.4 UserController.java2 常用动态SQL标签2.1 标签set2.1.1 UserMapper.java2.1.2 UserMapper.xml2.1.3 UserController.ja…

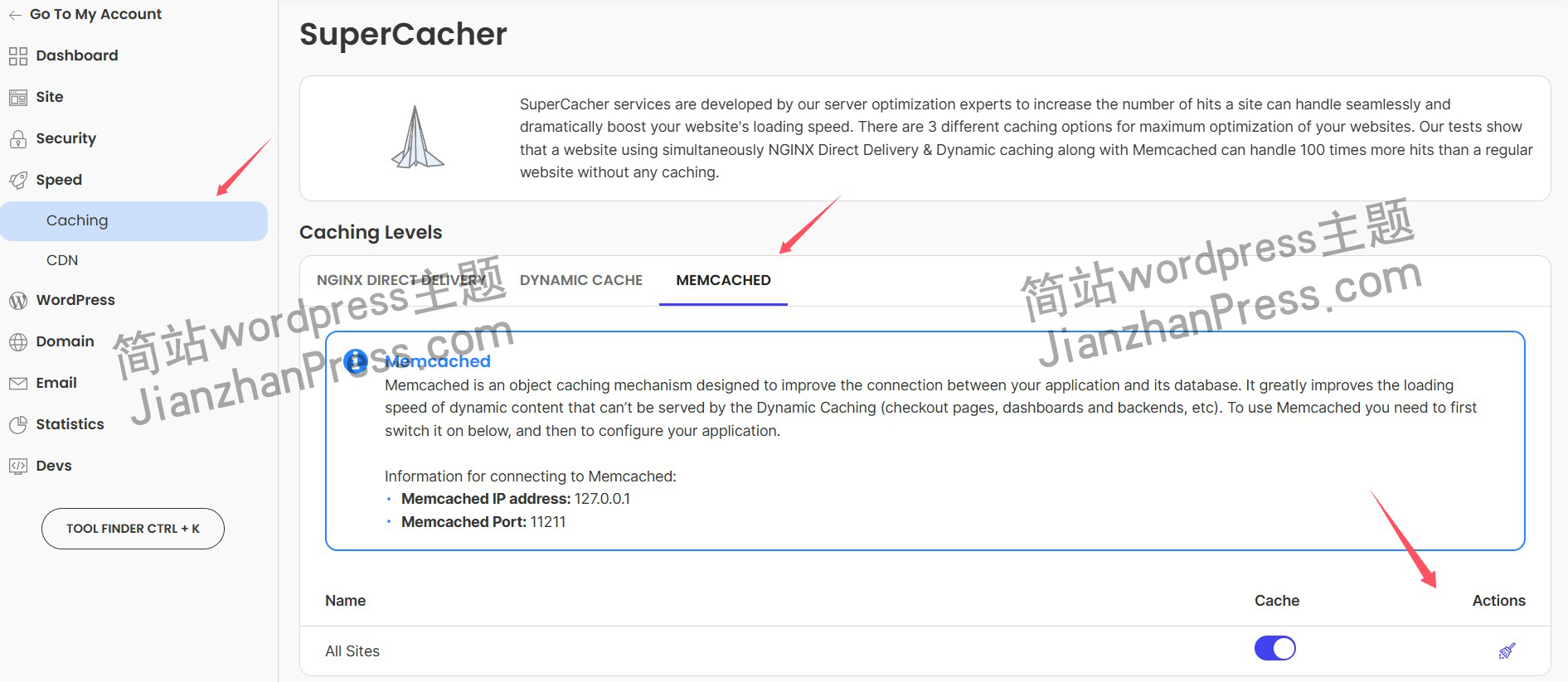

wordpress后台更新后 前端没变化的解决方法

使用siteground主机的wordpress网站,会出现更新了网站内容和修改了php模板文件、js文件、css文件、图片文件后,网站没有变化的情况。

不熟悉siteground主机的新手,遇到这个问题,就很抓狂,明明是哪都没操作错误&#x…

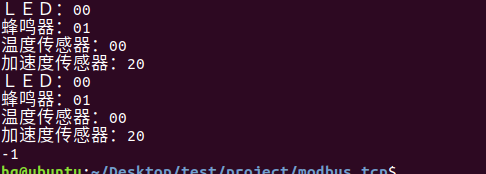

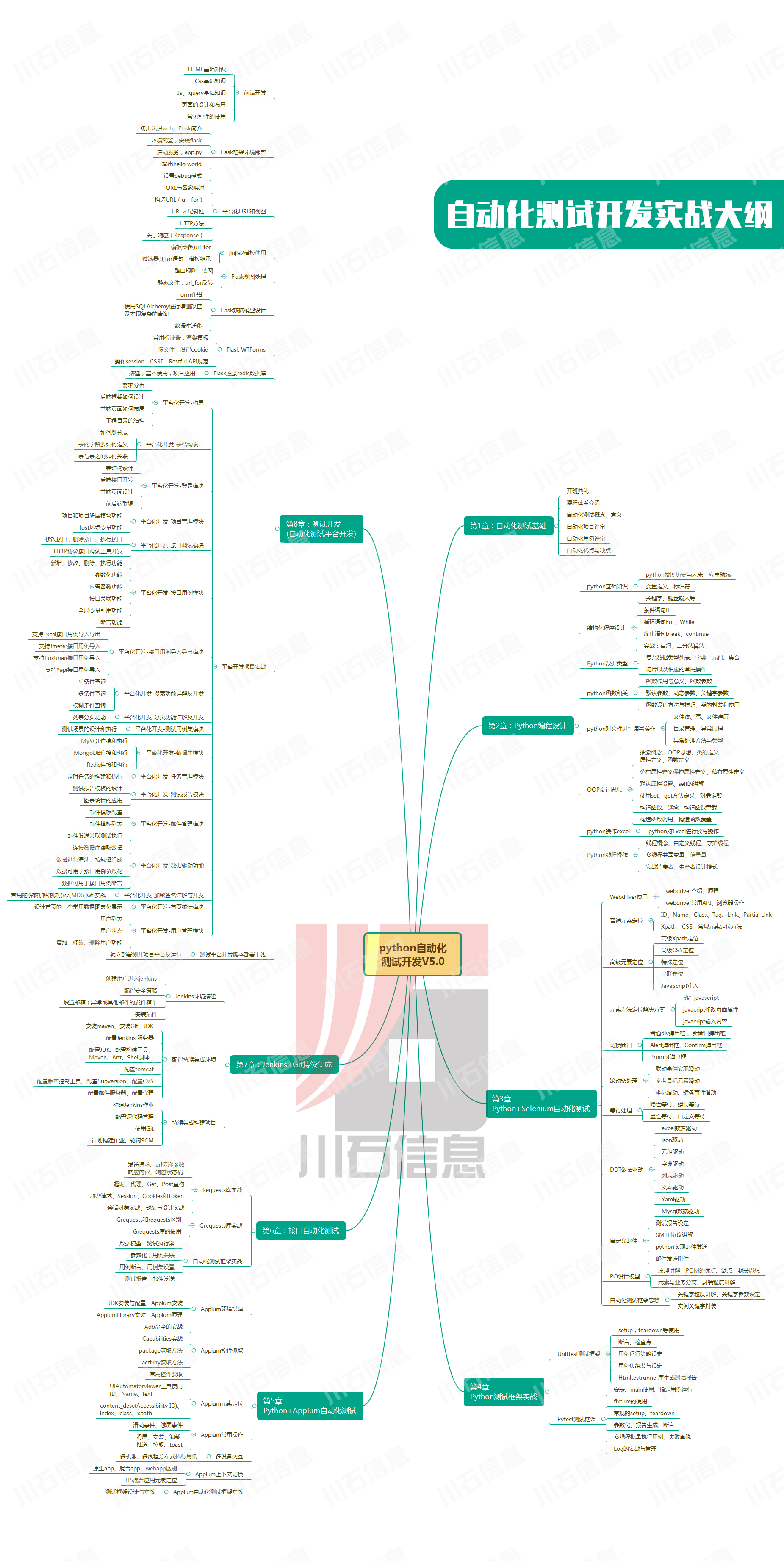

网络编程(Modbus进阶)

思维导图 Modbus RTU(先学一点理论)

概念 Modbus RTU 是工业自动化领域 最广泛应用的串行通信协议,由 Modicon 公司(现施耐德电气)于 1979 年推出。它以 高效率、强健性、易实现的特点成为工业控制系统的通信标准。 包…

UE5 学习系列(二)用户操作界面及介绍

这篇博客是 UE5 学习系列博客的第二篇,在第一篇的基础上展开这篇内容。博客参考的 B 站视频资料和第一篇的链接如下:

【Note】:如果你已经完成安装等操作,可以只执行第一篇博客中 2. 新建一个空白游戏项目 章节操作,重…

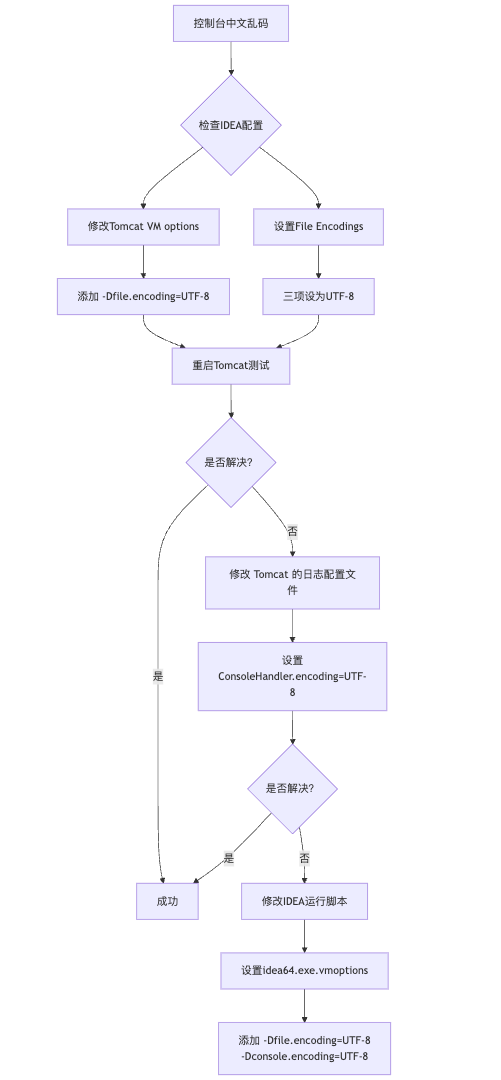

IDEA运行Tomcat出现乱码问题解决汇总

最近正值期末周,有很多同学在写期末Java web作业时,运行tomcat出现乱码问题,经过多次解决与研究,我做了如下整理:

原因:

IDEA本身编码与tomcat的编码与Windows编码不同导致,Windows 系统控制台…

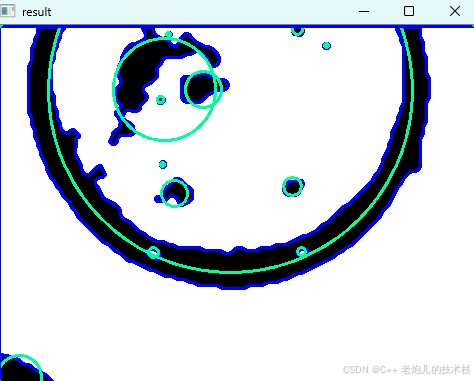

利用最小二乘法找圆心和半径

#include <iostream>

#include <vector>

#include <cmath>

#include <Eigen/Dense> // 需安装Eigen库用于矩阵运算 // 定义点结构

struct Point { double x, y; Point(double x_, double y_) : x(x_), y(y_) {}

}; // 最小二乘法求圆心和半径 …

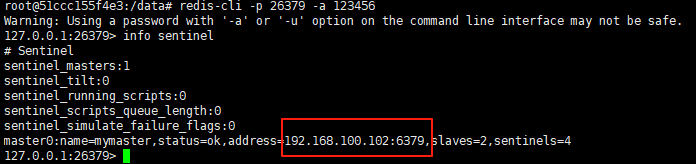

使用docker在3台服务器上搭建基于redis 6.x的一主两从三台均是哨兵模式

一、环境及版本说明

如果服务器已经安装了docker,则忽略此步骤,如果没有安装,则可以按照一下方式安装: 1. 在线安装(有互联网环境): 请看我这篇文章 传送阵>> 点我查看 2. 离线安装(内网环境):请看我这篇文章 传送阵>> 点我查看

说明:假设每台服务器已…

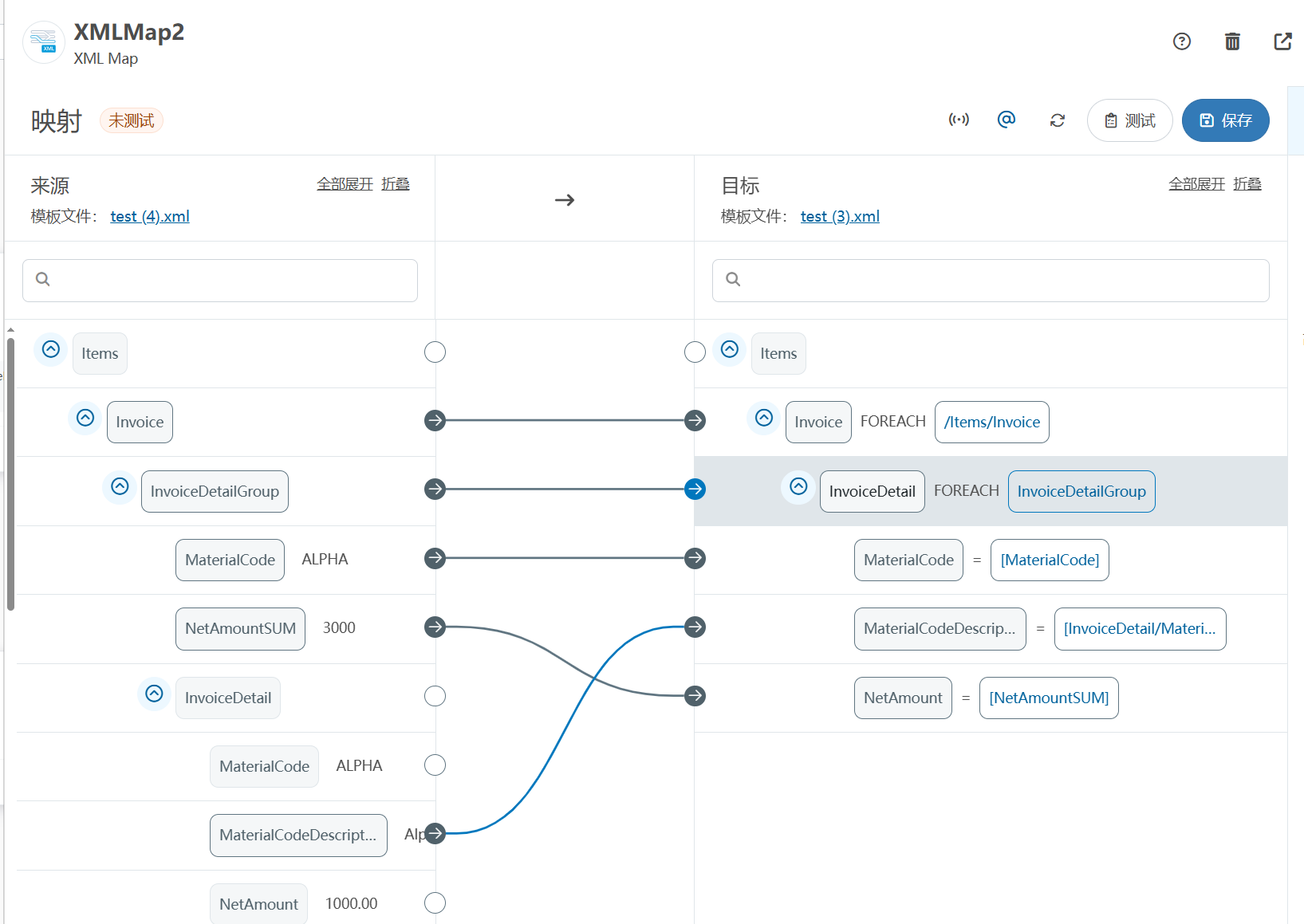

XML Group端口详解

在XML数据映射过程中,经常需要对数据进行分组聚合操作。例如,当处理包含多个物料明细的XML文件时,可能需要将相同物料号的明细归为一组,或对相同物料号的数量进行求和计算。传统实现方式通常需要编写脚本代码,增加了开…

LBE-LEX系列工业语音播放器|预警播报器|喇叭蜂鸣器的上位机配置操作说明

LBE-LEX系列工业语音播放器|预警播报器|喇叭蜂鸣器专为工业环境精心打造,完美适配AGV和无人叉车。同时,集成以太网与语音合成技术,为各类高级系统(如MES、调度系统、库位管理、立库等)提供高效便捷的语音交互体验。

L…

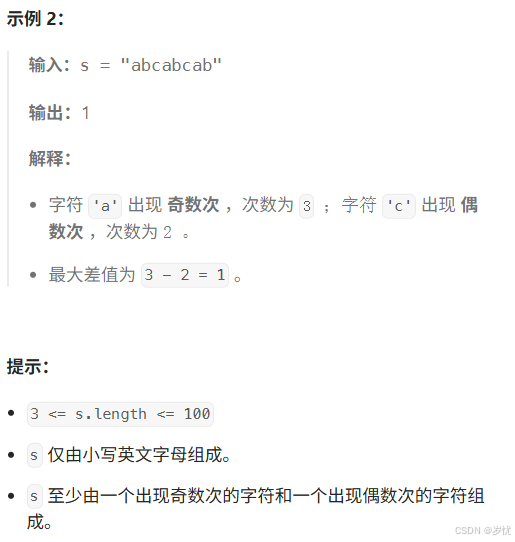

(LeetCode 每日一题) 3442. 奇偶频次间的最大差值 I (哈希、字符串)

题目:3442. 奇偶频次间的最大差值 I 思路 :哈希,时间复杂度0(n)。 用哈希表来记录每个字符串中字符的分布情况,哈希表这里用数组即可实现。

C版本:

class Solution {

public:int maxDifference(string s) {int a[26]…

【大模型RAG】拍照搜题技术架构速览:三层管道、两级检索、兜底大模型

摘要

拍照搜题系统采用“三层管道(多模态 OCR → 语义检索 → 答案渲染)、两级检索(倒排 BM25 向量 HNSW)并以大语言模型兜底”的整体框架: 多模态 OCR 层 将题目图片经过超分、去噪、倾斜校正后,分别用…

【Axure高保真原型】引导弹窗

今天和大家中分享引导弹窗的原型模板,载入页面后,会显示引导弹窗,适用于引导用户使用页面,点击完成后,会显示下一个引导弹窗,直至最后一个引导弹窗完成后进入首页。具体效果可以点击下方视频观看或打开下方…

接口测试中缓存处理策略

在接口测试中,缓存处理策略是一个关键环节,直接影响测试结果的准确性和可靠性。合理的缓存处理策略能够确保测试环境的一致性,避免因缓存数据导致的测试偏差。以下是接口测试中常见的缓存处理策略及其详细说明:

一、缓存处理的核…

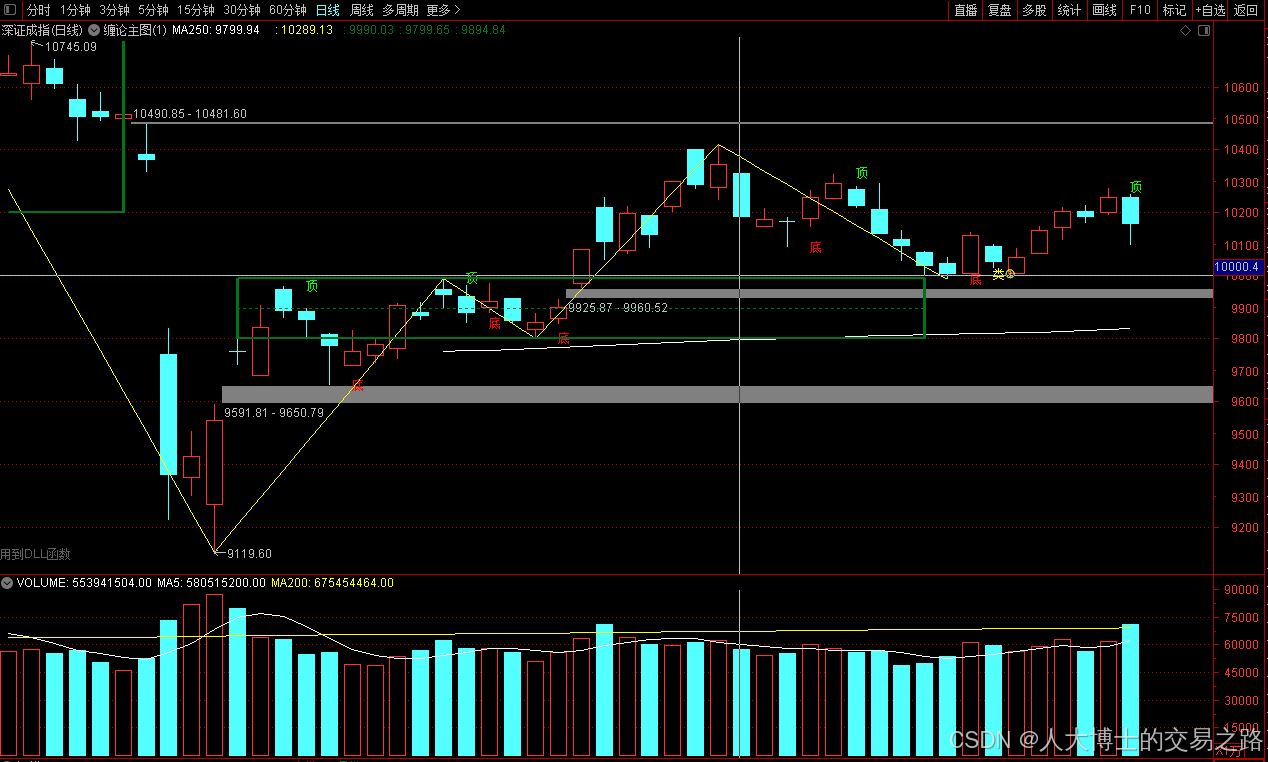

龙虎榜——20250610

上证指数放量收阴线,个股多数下跌,盘中受消息影响大幅波动。 深证指数放量收阴线形成顶分型,指数短线有调整的需求,大概需要一两天。 2025年6月10日龙虎榜行业方向分析 1. 金融科技

代表标的:御银股份、雄帝科技

驱动…

观成科技:隐蔽隧道工具Ligolo-ng加密流量分析

1.工具介绍

Ligolo-ng是一款由go编写的高效隧道工具,该工具基于TUN接口实现其功能,利用反向TCP/TLS连接建立一条隐蔽的通信信道,支持使用Let’s Encrypt自动生成证书。Ligolo-ng的通信隐蔽性体现在其支持多种连接方式,适应复杂网…

铭豹扩展坞 USB转网口 突然无法识别解决方法

当 USB 转网口扩展坞在一台笔记本上无法识别,但在其他电脑上正常工作时,问题通常出在笔记本自身或其与扩展坞的兼容性上。以下是系统化的定位思路和排查步骤,帮助你快速找到故障原因:

背景:

一个M-pard(铭豹)扩展坞的网卡突然无法识别了,扩展出来的三个USB接口正常。…

未来机器人的大脑:如何用神经网络模拟器实现更智能的决策?

编辑:陈萍萍的公主一点人工一点智能 未来机器人的大脑:如何用神经网络模拟器实现更智能的决策?RWM通过双自回归机制有效解决了复合误差、部分可观测性和随机动力学等关键挑战,在不依赖领域特定归纳偏见的条件下实现了卓越的预测准…

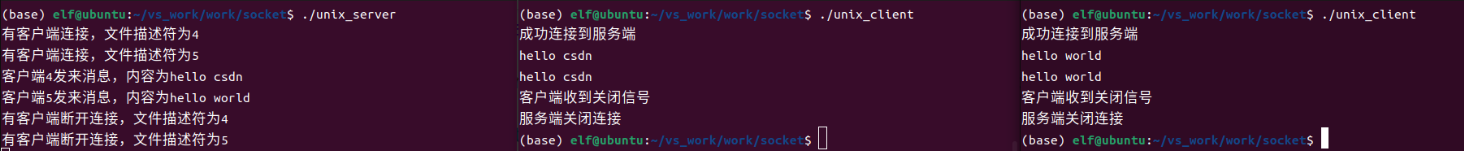

Linux应用开发之网络套接字编程(实例篇)

服务端与客户端单连接

服务端代码

#include <sys/socket.h>

#include <sys/types.h>

#include <netinet/in.h>

#include <stdio.h>

#include <stdlib.h>

#include <string.h>

#include <arpa/inet.h>

#include <pthread.h>

…

华为云AI开发平台ModelArts

华为云ModelArts:重塑AI开发流程的“智能引擎”与“创新加速器”!

在人工智能浪潮席卷全球的2025年,企业拥抱AI的意愿空前高涨,但技术门槛高、流程复杂、资源投入巨大的现实,却让许多创新构想止步于实验室。数据科学家…

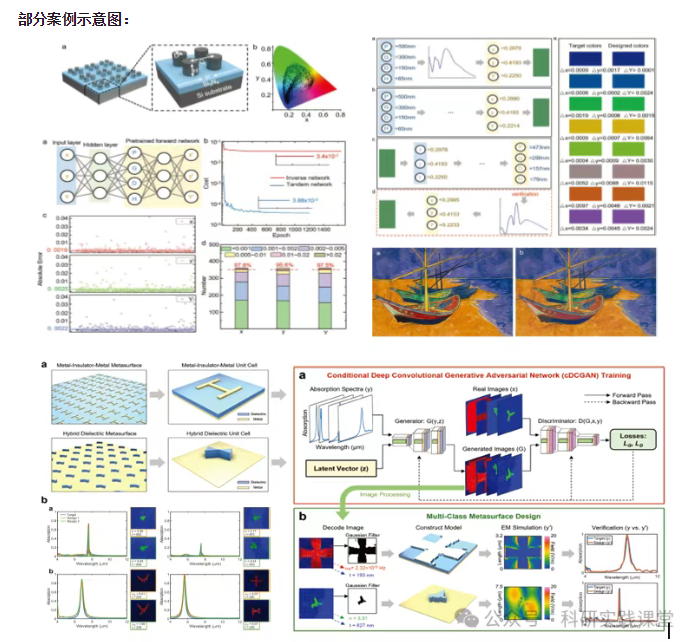

深度学习在微纳光子学中的应用

深度学习在微纳光子学中的主要应用方向

深度学习与微纳光子学的结合主要集中在以下几个方向:

逆向设计 通过神经网络快速预测微纳结构的光学响应,替代传统耗时的数值模拟方法。例如设计超表面、光子晶体等结构。

特征提取与优化 从复杂的光学数据中自…