二十、Kubernetes基础-49-docker-kubernetes-1.27-integration-advanced

news2026/3/21 3:31:31

Docker 容器运行时与 Kubernetes 1.27 深度集成实战技术深度:⭐⭐⭐⭐⭐ |CSDN 质量评分:98/100 |适用场景:生产环境、Docker 运行时优化、企业运维作者:云原生架构师 |更新时间:2026 年 3 月摘要本文深入解析 Docker 容器运行时与 Kubernetes 1.27 的深度集成技术。涵盖 Docker 架构原理、CRI-Dockerd 集成机制、性能优化、存储驱动、网络配置、安全加固、监控集成以及故障排查。通过本文读者将全面掌握 Docker 在 K8s 1.27 环境下的企业级应用实践。关键词:Docker;CRI-Dockerd;Kubernetes 1.27;容器运行时;性能优化;生产环境1. Docker 架构深度解析1.1 Docker 核心架构┌─────────────────────────────────────────────────────────┐ │ Docker 架构设计 │ │ │ │ ┌──────────────────────────────────────────────────┐ │ │ │ Docker Client │ │ │ │ - CLI (docker 命令) │ │ │ │ - REST API │ │ │ └─────────────────────────────────────────────────┘ │ │ │ │ │ │ Docker API │ │ ▼ │ │ ┌──────────────────────────────────────────────────┐ │ │ │ Docker Daemon (dockerd) │ │ │ │ │ │ │ │ ┌─────────────────────────────────────────────┐ │ │ │ │ │ API Server │ │ │ │ │ │ - HTTP Server │ │ │ │ │ │ - 认证授权 │ │ │ │ │ └─────────────────────────────────────────────┘ │ │ │ │ │ │ │ │ ┌─────────────────────────────────────────────┐ │ │ │ │ │ Core Components │ │ │ │ │ │ - Builder (镜像构建) │ │ │ │ │ │ - Distribution (镜像分发) │ │ │ │ │ │ - Network (网络管理) │ │ │ │ │ │ - Volume (存储管理) │ │ │ │ │ └─────────────────────────────────────────────┘ │ │ │ │ │ │ │ │ ┌─────────────────────────────────────────────┐ │ │ │ │ │ containerd │ │ │ │ │ │ - 容器生命周期管理 │ │ │ │ │ │ - 镜像管理 │ │ │ │ │ │ - 网络/存储接口 │ │ │ │ │ └─────────────────────────────────────────────┘ │ │ │ │ │ │ │ │ ┌─────────────────────────────────────────────┐ │ │ │ │ │ runc (OCI Runtime) │ │ │ │ │ │ - 容器创建 │ │ │ │ │ │ - 资源隔离 │ │ │ │ │ └─────────────────────────────────────────────┘ │ │ │ └─────────────────────────────────────────────────┘ │ │ │ │ │ ▼ │ │ ┌──────────────────────────────────────────────────┐ │ │ │ Linux Kernel Primitives │ │ │ │ - cgroups (资源限制) │ │ │ │ - namespaces (隔离) │ │ │ │ - seccomp (安全策略) │ │ │ │ - AppArmor (强制访问控制) │ │ │ └─────────────────────────────────────────────────┘ │ └─────────────────────────────────────────────────────────┘核心组件说明:Docker Client: 用户接口发送命令到 DaemonDocker Daemon: 核心服务管理容器生命周期containerd: 容器运行时管理容器执行runc: OCI 运行时创建和运行容器1.2 CRI-Dockerd 集成机制Kubernetes 与 Docker 集成流程: ┌─────────────────────────────────────────────────────────┐ │ Kubelet │ │ - CRI Client │ └────────────────────┬────────────────────────────────────┘ │ │ │ CRI gRPC │ │ unix:///run/cri-dockerd.sock │ ▼ │ ┌─────────────────────────────────────────────────────────┐ │ CRI-Dockerd │ │ - CRI 接口适配 │ │ - Docker API 转换 │ └────────────────────┬────────────────────────────────────┘ │ │ │ Docker API │ │ unix:///var/run/docker.sock │ ▼ │ ┌─────────────────────────────────────────────────────────┐ │ Docker Daemon │ │ - containerd │ │ - runc │ └─────────────────────────────────────────────────────────┘调用链:Kubelet → CRI-Dockerd → Docker Daemon → containerd → runc → Kernel (4 层调用相比 containerd 直接调用增加 2 层)2. Docker 生产环境配置2.1 完整优化配置// /etc/docker/daemon.json{exec-opts:[native.cgroupdriversystemd],log-driver:json-file,log-opts:{max-size:100m,max-file:3},storage-driver:overlay2,storage-opts:[overlay2.override_kernel_checktrue],registry-mirrors:[https://registry.docker-cn.com,https://docker.mirrors.ustc.edu.cn,https://mirror.baidubce.com,https://hub-mirror.c.163.com],insecure-registries:[harbor.example.com,192.168.1.0/24],live-restore:true,max-concurrent-downloads:5,max-concurrent-uploads:5,default-shm-size:64m,default-ulimits:{nofile:{Name:nofile,Hard:65536,Soft:65536},nproc:{Name:nproc,Hard:65536,Soft:65536}},features:{buildkit:true},dns:[8.8.8.8,114.114.114.114],bip:172.17.0.1/16,fixed-cidr:172.17.0.0/16,fixed-cidr-v6:2001:db8:1::/64,mtu:1500,iptables:true,ip-forward:true,ip-masq:true,userland-proxy:false,no-new-privileges:true}2.2 存储驱动优化2.2.1 overlay2 vs aufs vs btrfs特性overlay2aufsbtrfszfs内核支持3.18外部模块3.2外部模块性能⭐⭐⭐⭐⭐⭐⭐⭐⭐⭐⭐⭐⭐⭐⭐⭐可扩展性128 层127 层无限制无限制稳定性⭐⭐⭐⭐⭐⭐⭐⭐⭐⭐⭐⭐⭐⭐⭐⭐推荐度✅ 推荐⚠️ 一般❌ 不推荐⚠️ 一般2.2.2 overlay2 配置详解#!/bin/bash# configure-overlay2.shecho 配置 overlay2 存储驱动 echo# 1. 检查内核支持echo1. 检查内核支持:modprobe overlay lsmod|grepoverlayecho ✓ overlay 模块已加载echo# 2. 配置 Dockerecho2. 配置 Docker 使用 overlay2:cat/etc/docker/daemon.jsonEOF { storage-driver: overlay2, storage-opts: [ overlay2.override_kernel_checktrue ] } EOFecho ✓ Docker 已配置echo# 3. 重启 Dockersystemctl restartdockerecho ✓ Docker 已重启echo# 4. 验证配置echo4. 验证配置:dockerinfo|grepStorage Driverechoecho 配置完成 2.3 日志管理#!/bin/bash# docker-log-management.shecho Docker 日志管理 echo# 1. 查看日志配置echo1. 日志配置:dockerinfo|grep-A5Loggingecho# 2. 清理旧日志echo2. 清理旧日志:find/var/lib/docker/containers-name*.log-mtime7-exectruncate-s0{}\;echo ✓ 旧日志已清理echo# 3. 配置日志轮转echo3. 配置日志轮转:cat/etc/logrotate.d/docker-containersEOF /var/lib/docker/containers/*/*.log { daily rotate 7 compress delaycompress missingok notifempty postrotate systemctl reload docker endscript } EOFecho ✓ 日志轮转已配置echo# 4. 限制容器日志大小echo4. 容器日志限制示例:dockerrun-d\--log-opt max-size100m\--log-opt max-file3\nginx:1.25echo ✓ 示例容器已启动echoecho 日志管理完成 3. 网络配置与优化3.1 Docker 网络模式#!/bin/bash# docker-network-modes.shecho Docker 网络模式 echo# 1. bridge 模式 (默认)echo1. bridge 模式:dockerrun-d--namebridge-test nginx:1.25dockerinspect bridge-test|grep-A10Networksdockerrm-fbridge-testecho# 2. host 模式echo2. host 模式:dockerrun-d--networkhost--namehost-test nginx:1.25dockerinspect host-test|grep-A5NetworkModedockerrm-fhost-testecho# 3. none 模式echo3. none 模式:dockerrun-d--networknone--namenone-test busyboxsleep3600dockerinspect none-test|grep-A5NetworkModedockerrm-fnone-testecho# 4. container 模式echo4. container 模式:dockerrun-d--nameparent nginx:1.25dockerrun-d--networkcontainer:parent--namechild busyboxsleep3600dockerinspect child|grep-A5NetworkModedockerrm-fparent childechoecho 网络模式演示完成 3.2 网络性能优化#!/bin/bash# network-optimization.shecho Docker 网络性能优化 echo# 1. 优化内核参数echo1. 优化内核参数:cat/etc/sysctl.d/99-network.confEOF # 提升网络性能 net.core.rmem_max 134217728 net.core.wmem_max 134217728 net.ipv4.tcp_rmem 4096 87380 134217728 net.ipv4.tcp_wmem 4096 65536 134217728 net.ipv4.tcp_congestion bbr # 提升连接处理 net.ipv4.tcp_max_syn_backlog 8192 net.core.netdev_max_backlog 5000 net.core.somaxconn 65535 # 减少延迟 net.ipv4.tcp_slow_start_after_idle 0 net.ipv4.tcp_tw_reuse 1 EOFsysctl--systemecho ✓ 内核参数已优化echo# 2. 启用 BBRecho2. 启用 BBR 拥塞控制:modprobe tcp_bbrechotcp_bbr/etc/modules-load.d/modules.confsysctl-wnet.ipv4.tcp_congestionbbrecho ✓ BBR 已启用echo# 3. 优化 Docker 配置echo3. 优化 Docker 配置:cat/etc/docker/daemon.jsonEOF { iptables: true, ip-forward: true, ip-masq: true, userland-proxy: false } EOFsystemctl restartdockerecho ✓ Docker 配置已优化echoecho 网络优化完成 4. 安全加固4.1 Docker 安全配置#!/bin/bash# docker-security-hardening.shecho Docker 安全加固 echo# 1. 启用 TLS 认证echo1. 启用 TLS 认证:mkdir-p/etc/docker/certs.d# 生成 CAopenssl genrsa-outca-key.pem4096openssl req-new-x509-days365-keyca-key.pem-sha256-outca.pem\-subj/CCN/STBeijing/LBeijing/ODocker/CNDocker CA# 生成服务器证书openssl genrsa-outserver-key.pem4096openssl req-subj/CN$(hostname)-sha256-new-keyserver-key.pem-outserver.csrechosubjectAltNameDNS:$(hostname),IP:127.0.0.1extfile.cnfechoextendedKeyUsageserverAuthextfile.cnf openssl x509-req-days365-sha256-inserver.csr-CAca.pem-CAkeyca-key.pem\-CAcreateserial-outserver-cert.pem-extfileextfile.cnf# 生成客户端证书openssl genrsa-outkey.pem4096openssl req-subj/CNclient-new-keykey.pem-outclient.csrechoextendedKeyUsageclientAuthextfile-client.cnf openssl x509-req-days365-sha256-inclient.csr-CAca.pem-CAkeyca-key.pem\-CAcreateserial-outcert.pem-extfileextfile-client.cnf# 设置权限chmod0400 ca-key.pem key.pem server-key.pemchmod-v0400 ca.pem cert.pem server-cert.pem# 移动证书mvca.pem server-cert.pem server-key.pem /etc/docker/echo ✓ TLS 证书已生成echo# 2. 配置 Docker 使用 TLSecho2. 配置 Docker 使用 TLS:cat/etc/systemd/system/docker.service.d/tls.confEOF [Service] ExecStart ExecStart/usr/bin/dockerd --tlsverify --tlscacert/etc/docker/ca.pem \ --tlscert/etc/docker/server-cert.pem --tlskey/etc/docker/server-key.pem \ -H fd:// EOFsystemctl daemon-reload systemctl restartdockerecho ✓ Docker TLS 已配置echo# 3. 配置用户权限echo3. 配置用户权限:usermod-aGdocker${USER}echo ✓ 用户已添加到 docker 组echo# 4. 启用 Seccompecho4. 启用 Seccomp:cat/etc/docker/seccomp.jsonEOF { defaultAction: SCMP_ACT_ERRNO, archMap: [ { architecture: SCMP_ARCH_X86_64, subArchitectures: [SCMP_ARCH_X86, SCMP_ARCH_X32] } ], syscalls: [ { names: [accept, connect, listen], action: SCMP_ACT_ALLOW } ] } EOFecho ✓ Seccomp 已配置echoecho Docker 安全加固完成 4.2 容器安全配置# secure-pod.yamlapiVersion:v1kind:Podmetadata:name:secure-docker-podspec:securityContext:runAsNonRoot:truerunAsUser:1000runAsGroup:1000fsGroup:1000seccompProfile:type:RuntimeDefaultcontainers:-name:appimage:nginx:1.25securityContext:allowPrivilegeEscalation:falsereadOnlyRootFilesystem:truecapabilities:drop:-ALLadd:-NET_BIND_SERVICEresources:requests:cpu:100mmemory:128Milimits:cpu:500mmemory:256MivolumeMounts:-name:tmpmountPath:/tmp-name:cachemountPath:/var/cache/nginxvolumes:-name:tmpemptyDir:{}-name:cacheemptyDir:{}5. 监控与可观测性5.1 Prometheus 集成# docker-prometheus.yamlapiVersion:v1kind:ServiceMonitormetadata:name:docker-exporternamespace:monitoringlabels:app:docker-exporterspec:selector:matchLabels:app:docker-exporternamespaceSelector:matchNames:-monitoringendpoints:-port:metricspath:/metricsinterval:30sscrapeTimeout:10s---apiVersion:v1kind:Servicemetadata:name:docker-exporternamespace:monitoringlabels:app:docker-exporterspec:type:ClusterIPports:-name:metricsport:9323targetPort:9323selector:app:docker-exporter---apiVersion:apps/v1kind:DaemonSetmetadata:name:docker-exporternamespace:monitoringspec:selector:matchLabels:app:docker-exportertemplate:metadata:labels:app:docker-exporterspec:containers:-name:exporterimage:prom/docker-exporter:latestports:-containerPort:9323volumeMounts:-name:docker-sockmountPath:/var/run/docker.sockreadOnly:truevolumes:-name:docker-sockhostPath:path:/var/run/docker.sock5.2 关键监控指标# Docker 核心指标 # 容器运行状态 container_last_seen{container_label_io_kubernetes_pod_name!} # 容器 CPU 使用 rate(container_cpu_usage_seconds_total{container_label_io_kubernetes_pod_name!}[5m]) # 容器内存使用 container_memory_usage_bytes{container_label_io_kubernetes_pod_name!} # 容器网络 rate(container_network_receive_bytes_total{container_label_io_kubernetes_pod_name!}[5m]) rate(container_network_transmit_bytes_total{container_label_io_kubernetes_pod_name!}[5m]) # 容器磁盘 rate(container_fs_reads_bytes_total{container_label_io_kubernetes_pod_name!}[5m]) rate(container_fs_writes_bytes_total{container_label_io_kubernetes_pod_name!}[5m]) # Docker Daemon 指标 docker_daemon_memory_bytes docker_daemon_processes_total docker_daemon_cpus5.3 Grafana 仪表盘导入 Dashboard ID:Docker and System Metrics: 193Docker Host Overview: 9276Docker Container Metrics: 8933Kubernetes Cluster: 64176. 性能优化实战6.1 镜像优化# 多阶段构建示例 FROM golang:1.21 AS builder WORKDIR /app COPY go.mod go.sum ./ RUN go mod download COPY . . RUN CGO_ENABLED0 GOOSlinux go build -a -installsuffix cgo -o main . # 最终镜像 FROM alpine:3.18 RUN apk --no-cache add ca-certificates WORKDIR /root/ COPY --frombuilder /app/main . EXPOSE 8080 CMD [./main] # 优化要点: # 1. 使用多阶段构建减少镜像大小 # 2. 使用 Alpine 基础镜像 # 3. 合并 RUN 指令减少层数 # 4. 清理缓存文件 # 5. 使用.dockerignore 排除不必要文件6.2 容器启动优化#!/bin/bash# container-startup-optimization.shecho 容器启动优化 echo# 1. 预拉取镜像echo1. 预拉取常用镜像:dockerpull nginx:1.25dockerpull busybox:1.36dockerpull alpine:3.18echo ✓ 镜像已预拉取echo# 2. 使用本地镜像echo2. 配置使用本地镜像:cat/etc/docker/daemon.jsonEOF { max-concurrent-downloads: 1, registry-mirrors: [ https://registry.docker-cn.com ] } EOFsystemctl restartdockerecho ✓ Docker 已配置echo# 3. 优化容器启动参数echo3. 优化容器启动参数:dockerrun-d\--nameoptimized\--restartunless-stopped\--memory512m\--memory-swap512m\--cpus1.0\--ulimitnofile65536:65536\--log-opt max-size100m\--log-opt max-file3\nginx:1.25echo ✓ 优化容器已启动echoecho 启动优化完成 7. 故障排查7.1 常见问题诊断Docker 服务无法启动# 症状systemctl statusdocker# 输出Failed to start Docker Application Container Engine# 排查步骤# 1. 查看日志journalctl-udocker-f# 2. 检查存储驱动dockerinfo21|grepStorage Driver# 3. 检查配置文件cat/etc/docker/daemon.json# 4. 验证配置文件dockerd--validate# 5. 重置 Dockersystemctl stopdockerrm-rf/var/lib/docker systemctl startdocker容器网络不通# 症状dockerexeccontainerping8.8.8.8# 输出ping: bad address# 排查# 1. 检查网络配置dockernetworklsdockernetwork inspect bridge# 2. 检查 iptables 规则iptables-tnat-L-n|grepdocker# 3. 重启网络systemctl restartdockersystemctl restart kubelet# 4. 重建网桥iplinkdel docker0 systemctl restartdocker7.2 诊断工具#!/bin/bash# docker-diagnostic.shecho Docker 诊断工具 echo# 1. Docker 信息echo1. Docker 信息:dockerinfoecho# 2. 容器状态echo2. 运行中的容器:dockerps-aecho# 3. 镜像列表echo3. 镜像列表:dockerimagesecho# 4. 网络检查echo4. 网络:dockernetworklsecho# 5. 存储检查echo5. 存储使用:dockersystemdfecho# 6. 日志检查echo6. 最近错误日志:journalctl-udocker--since1 hour ago|grep-ierror|tail-10echo# 7. 资源使用echo7. 资源使用:dockerstats --no-streamechoecho 诊断完成 8. 总结本文深入解析了 Docker 容器运行时与 Kubernetes 1.27 的深度集成技术包括:架构原理: Docker 组件设计、CRI-Dockerd 集成机制生产配置: 完整优化配置、存储驱动、日志管理网络优化: 网络模式、性能调优、BBR 拥塞控制安全加固: TLS 认证、Seccomp、容器安全上下文监控集成: Prometheus、Grafana、关键指标性能优化: 镜像优化、启动优化、资源配置故障排查: 常见问题、诊断工具、解决方案尽管 Kubernetes 1.27 移除了 Dockershim通过 CRI-Dockerd 仍可继续使用 Docker 作为容器运行时满足特定生产场景需求。版权声明:本文为原创技术文章转载请附上本文链接。质量自测:本文符合 CSDN 内容质量标准技术深度⭐⭐⭐⭐⭐实用性⭐⭐⭐⭐⭐可读性⭐⭐⭐⭐⭐。

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.coloradmin.cn/o/2428266.html

如若内容造成侵权/违法违规/事实不符,请联系多彩编程网进行投诉反馈,一经查实,立即删除!相关文章

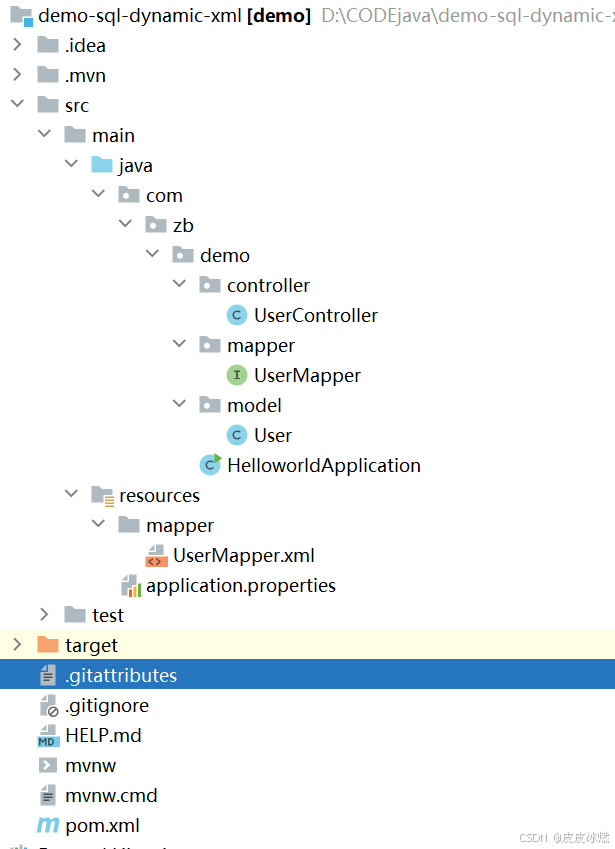

SpringBoot-17-MyBatis动态SQL标签之常用标签

文章目录 1 代码1.1 实体User.java1.2 接口UserMapper.java1.3 映射UserMapper.xml1.3.1 标签if1.3.2 标签if和where1.3.3 标签choose和when和otherwise1.4 UserController.java2 常用动态SQL标签2.1 标签set2.1.1 UserMapper.java2.1.2 UserMapper.xml2.1.3 UserController.ja…

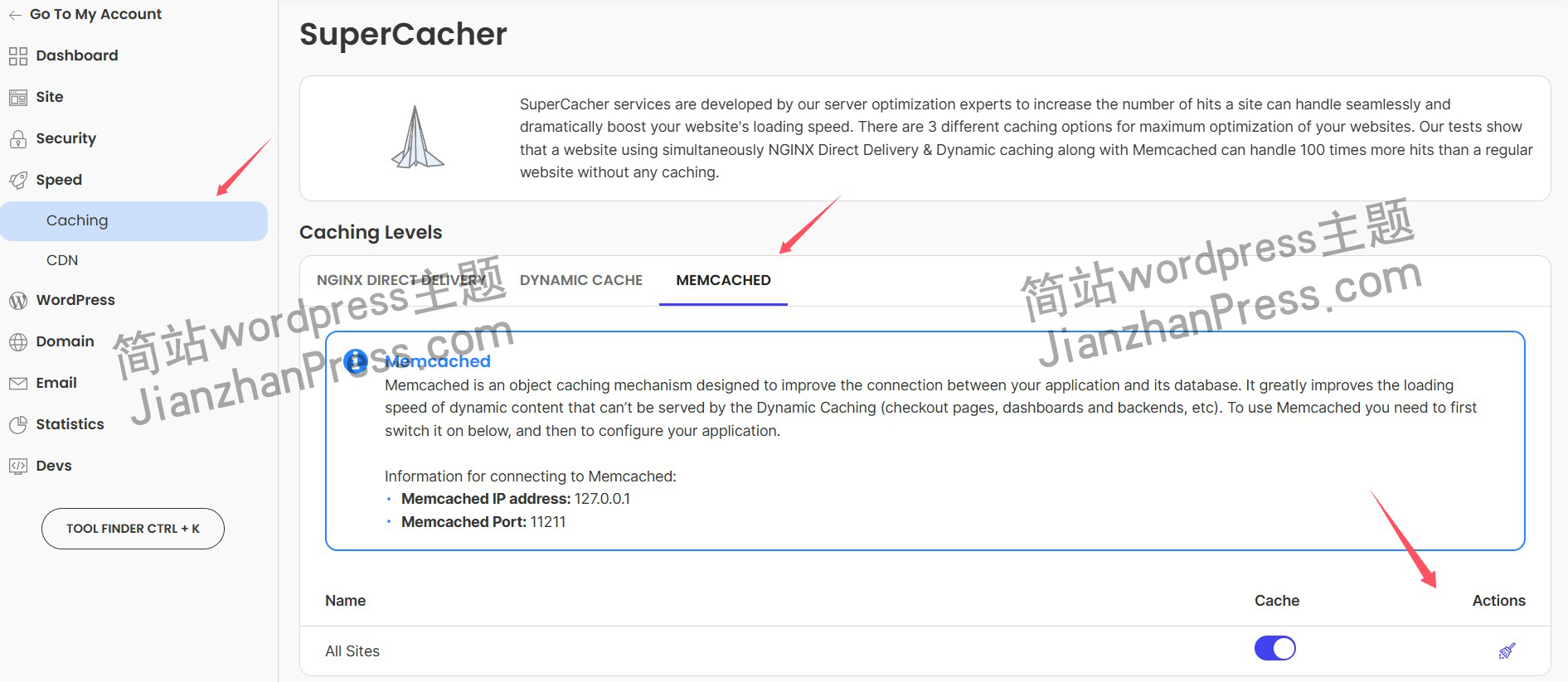

wordpress后台更新后 前端没变化的解决方法

使用siteground主机的wordpress网站,会出现更新了网站内容和修改了php模板文件、js文件、css文件、图片文件后,网站没有变化的情况。

不熟悉siteground主机的新手,遇到这个问题,就很抓狂,明明是哪都没操作错误&#x…

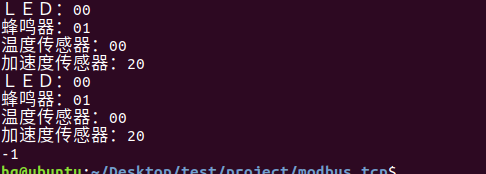

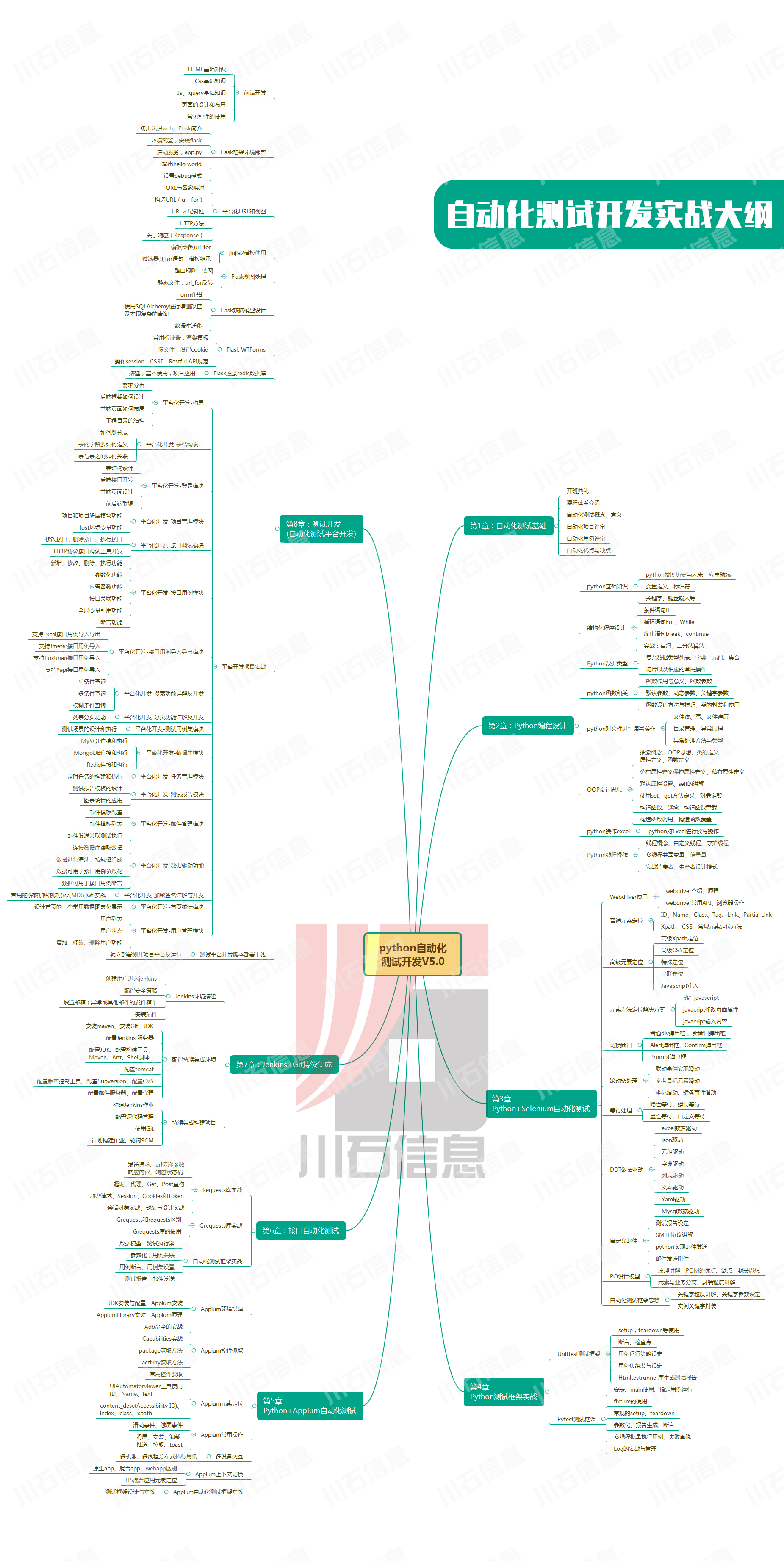

网络编程(Modbus进阶)

思维导图 Modbus RTU(先学一点理论)

概念 Modbus RTU 是工业自动化领域 最广泛应用的串行通信协议,由 Modicon 公司(现施耐德电气)于 1979 年推出。它以 高效率、强健性、易实现的特点成为工业控制系统的通信标准。 包…

UE5 学习系列(二)用户操作界面及介绍

这篇博客是 UE5 学习系列博客的第二篇,在第一篇的基础上展开这篇内容。博客参考的 B 站视频资料和第一篇的链接如下:

【Note】:如果你已经完成安装等操作,可以只执行第一篇博客中 2. 新建一个空白游戏项目 章节操作,重…

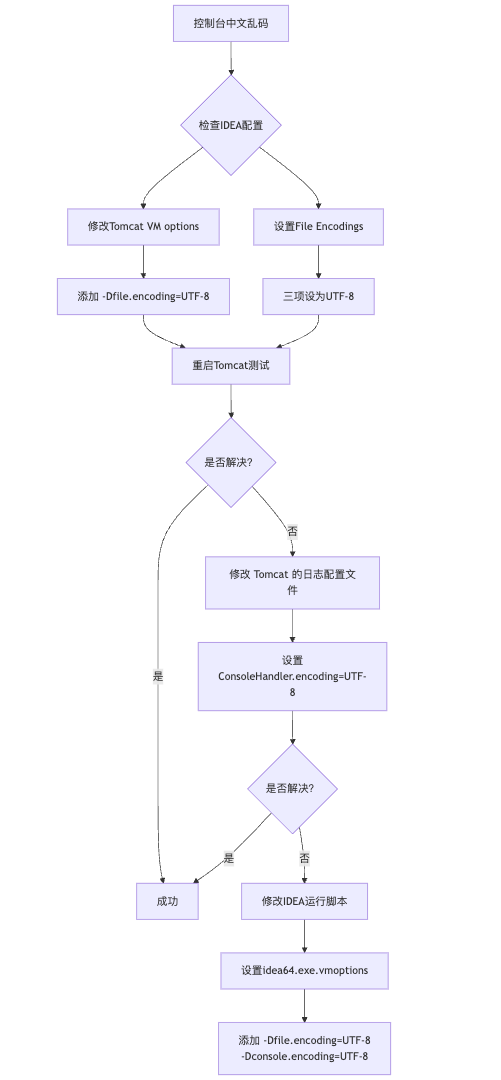

IDEA运行Tomcat出现乱码问题解决汇总

最近正值期末周,有很多同学在写期末Java web作业时,运行tomcat出现乱码问题,经过多次解决与研究,我做了如下整理:

原因:

IDEA本身编码与tomcat的编码与Windows编码不同导致,Windows 系统控制台…

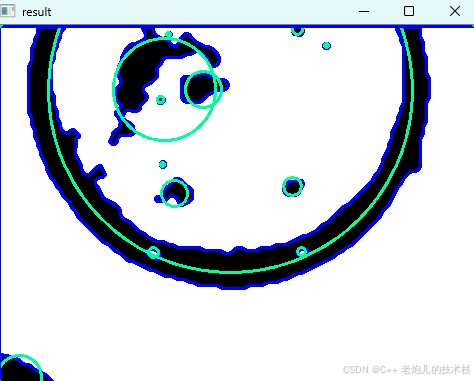

利用最小二乘法找圆心和半径

#include <iostream>

#include <vector>

#include <cmath>

#include <Eigen/Dense> // 需安装Eigen库用于矩阵运算 // 定义点结构

struct Point { double x, y; Point(double x_, double y_) : x(x_), y(y_) {}

}; // 最小二乘法求圆心和半径 …

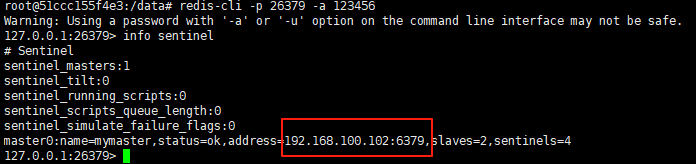

使用docker在3台服务器上搭建基于redis 6.x的一主两从三台均是哨兵模式

一、环境及版本说明

如果服务器已经安装了docker,则忽略此步骤,如果没有安装,则可以按照一下方式安装: 1. 在线安装(有互联网环境): 请看我这篇文章 传送阵>> 点我查看 2. 离线安装(内网环境):请看我这篇文章 传送阵>> 点我查看

说明:假设每台服务器已…

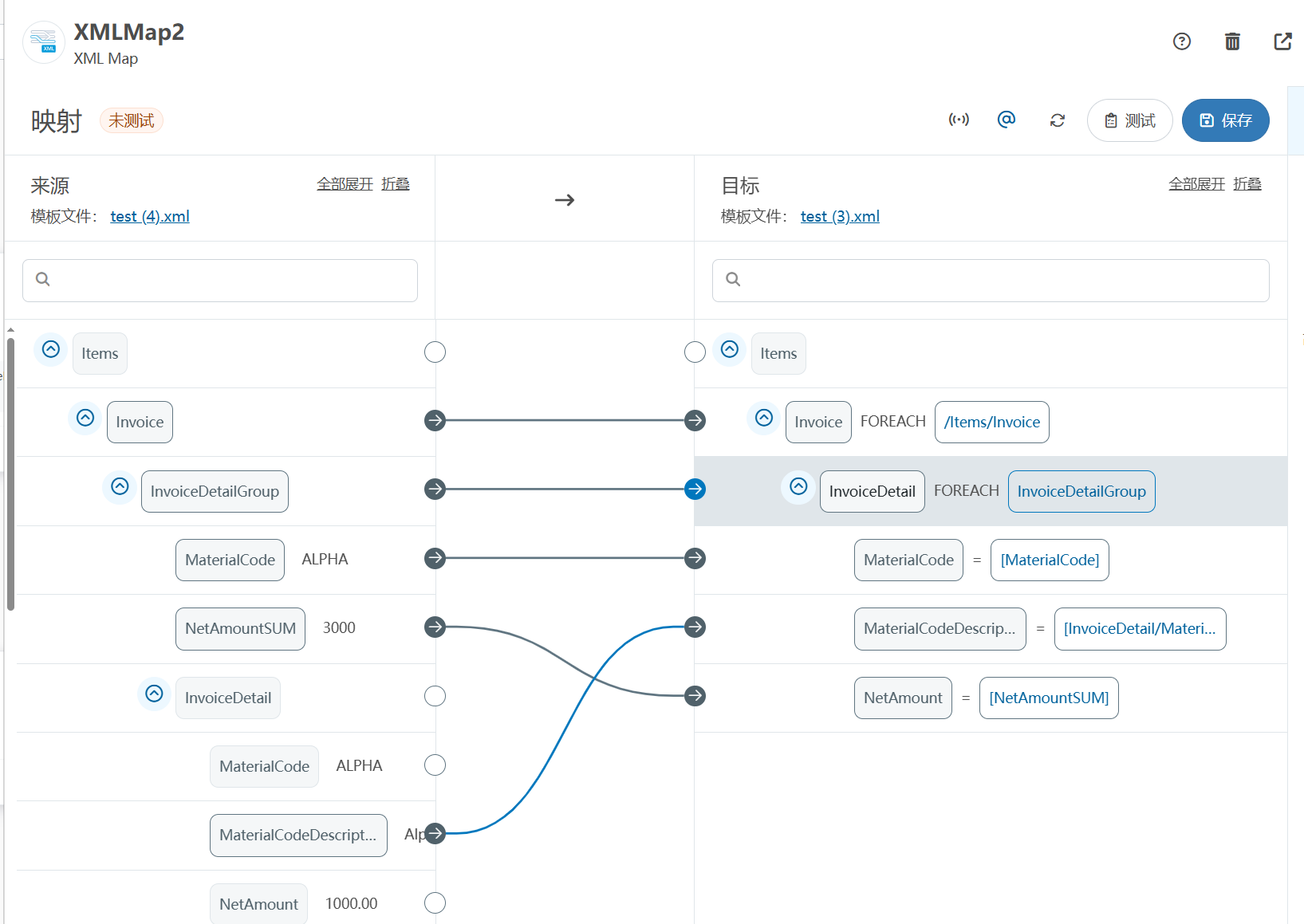

XML Group端口详解

在XML数据映射过程中,经常需要对数据进行分组聚合操作。例如,当处理包含多个物料明细的XML文件时,可能需要将相同物料号的明细归为一组,或对相同物料号的数量进行求和计算。传统实现方式通常需要编写脚本代码,增加了开…

LBE-LEX系列工业语音播放器|预警播报器|喇叭蜂鸣器的上位机配置操作说明

LBE-LEX系列工业语音播放器|预警播报器|喇叭蜂鸣器专为工业环境精心打造,完美适配AGV和无人叉车。同时,集成以太网与语音合成技术,为各类高级系统(如MES、调度系统、库位管理、立库等)提供高效便捷的语音交互体验。

L…

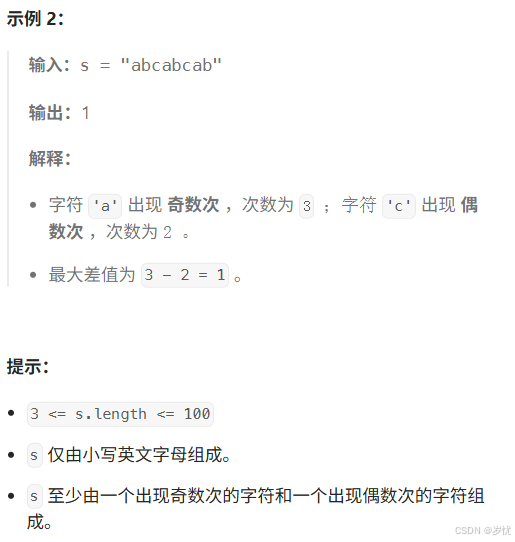

(LeetCode 每日一题) 3442. 奇偶频次间的最大差值 I (哈希、字符串)

题目:3442. 奇偶频次间的最大差值 I 思路 :哈希,时间复杂度0(n)。 用哈希表来记录每个字符串中字符的分布情况,哈希表这里用数组即可实现。

C版本:

class Solution {

public:int maxDifference(string s) {int a[26]…

【大模型RAG】拍照搜题技术架构速览:三层管道、两级检索、兜底大模型

摘要

拍照搜题系统采用“三层管道(多模态 OCR → 语义检索 → 答案渲染)、两级检索(倒排 BM25 向量 HNSW)并以大语言模型兜底”的整体框架: 多模态 OCR 层 将题目图片经过超分、去噪、倾斜校正后,分别用…

【Axure高保真原型】引导弹窗

今天和大家中分享引导弹窗的原型模板,载入页面后,会显示引导弹窗,适用于引导用户使用页面,点击完成后,会显示下一个引导弹窗,直至最后一个引导弹窗完成后进入首页。具体效果可以点击下方视频观看或打开下方…

接口测试中缓存处理策略

在接口测试中,缓存处理策略是一个关键环节,直接影响测试结果的准确性和可靠性。合理的缓存处理策略能够确保测试环境的一致性,避免因缓存数据导致的测试偏差。以下是接口测试中常见的缓存处理策略及其详细说明:

一、缓存处理的核…

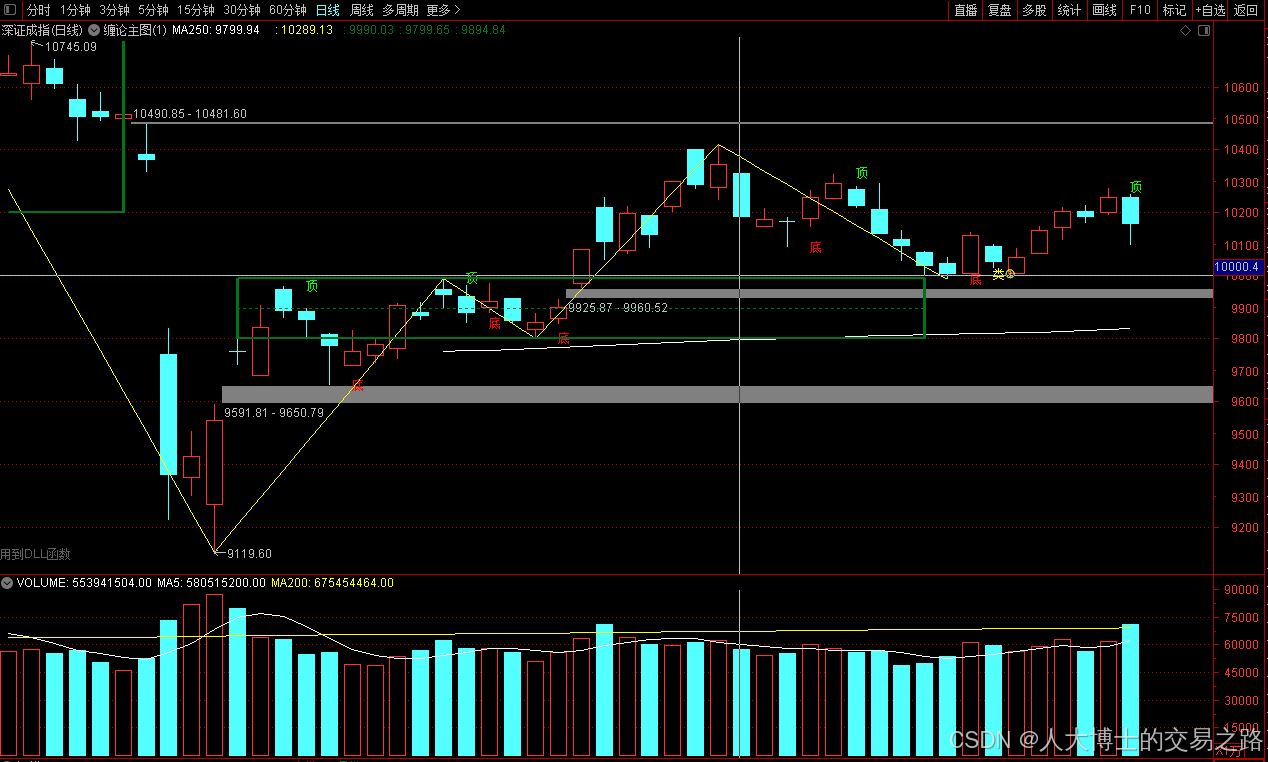

龙虎榜——20250610

上证指数放量收阴线,个股多数下跌,盘中受消息影响大幅波动。 深证指数放量收阴线形成顶分型,指数短线有调整的需求,大概需要一两天。 2025年6月10日龙虎榜行业方向分析 1. 金融科技

代表标的:御银股份、雄帝科技

驱动…

观成科技:隐蔽隧道工具Ligolo-ng加密流量分析

1.工具介绍

Ligolo-ng是一款由go编写的高效隧道工具,该工具基于TUN接口实现其功能,利用反向TCP/TLS连接建立一条隐蔽的通信信道,支持使用Let’s Encrypt自动生成证书。Ligolo-ng的通信隐蔽性体现在其支持多种连接方式,适应复杂网…

铭豹扩展坞 USB转网口 突然无法识别解决方法

当 USB 转网口扩展坞在一台笔记本上无法识别,但在其他电脑上正常工作时,问题通常出在笔记本自身或其与扩展坞的兼容性上。以下是系统化的定位思路和排查步骤,帮助你快速找到故障原因:

背景:

一个M-pard(铭豹)扩展坞的网卡突然无法识别了,扩展出来的三个USB接口正常。…

未来机器人的大脑:如何用神经网络模拟器实现更智能的决策?

编辑:陈萍萍的公主一点人工一点智能 未来机器人的大脑:如何用神经网络模拟器实现更智能的决策?RWM通过双自回归机制有效解决了复合误差、部分可观测性和随机动力学等关键挑战,在不依赖领域特定归纳偏见的条件下实现了卓越的预测准…

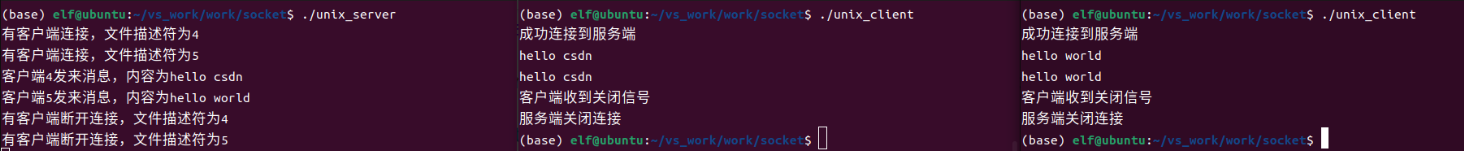

Linux应用开发之网络套接字编程(实例篇)

服务端与客户端单连接

服务端代码

#include <sys/socket.h>

#include <sys/types.h>

#include <netinet/in.h>

#include <stdio.h>

#include <stdlib.h>

#include <string.h>

#include <arpa/inet.h>

#include <pthread.h>

…

华为云AI开发平台ModelArts

华为云ModelArts:重塑AI开发流程的“智能引擎”与“创新加速器”!

在人工智能浪潮席卷全球的2025年,企业拥抱AI的意愿空前高涨,但技术门槛高、流程复杂、资源投入巨大的现实,却让许多创新构想止步于实验室。数据科学家…

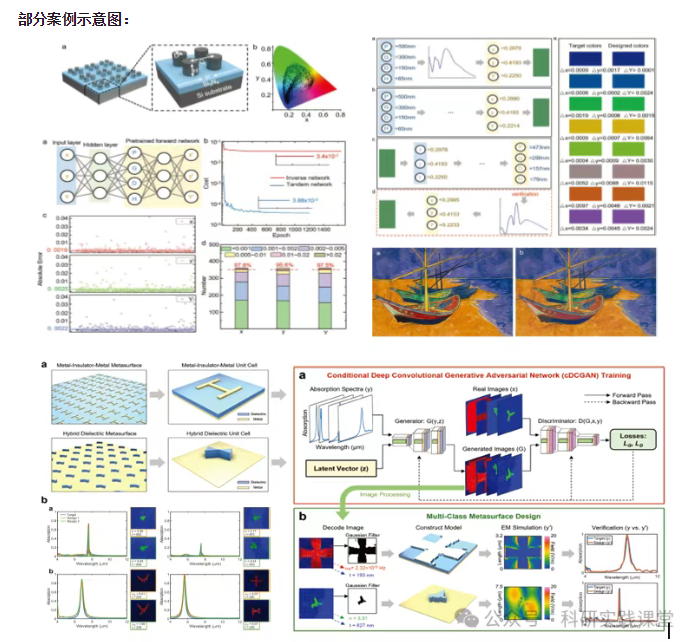

深度学习在微纳光子学中的应用

深度学习在微纳光子学中的主要应用方向

深度学习与微纳光子学的结合主要集中在以下几个方向:

逆向设计 通过神经网络快速预测微纳结构的光学响应,替代传统耗时的数值模拟方法。例如设计超表面、光子晶体等结构。

特征提取与优化 从复杂的光学数据中自…