多方计算(MPC,Multiparty Computation)钱包是一种利用密码学技术实现的加密货币钱包,它允许多个参与者共同生成和管理钱包的私钥,而无需将私钥暴露给任何单个参与者。这种钱包具有高度的安全性和隐私性。实现一个 MPC 钱包需要以下几个步骤:

步骤 1:选择 MPC 协议

常见的 MPC 协议包括:

- Threshold Signature Scheme (TSS) - 门限签名

- Gennaro-Rabin-Rabin (GRR) 协议

这里我们将使用 Threshold Signature Scheme (TSS) 作为示例。

步骤 2:安装依赖

使用 Python 进行开发并安装所需的密码学库。我们可以使用 ecdsa 库来生成和管理椭圆曲线密钥对,以及 PyCrypto 库来处理加密操作。

pip install ecdsa

pip install pycryptodome

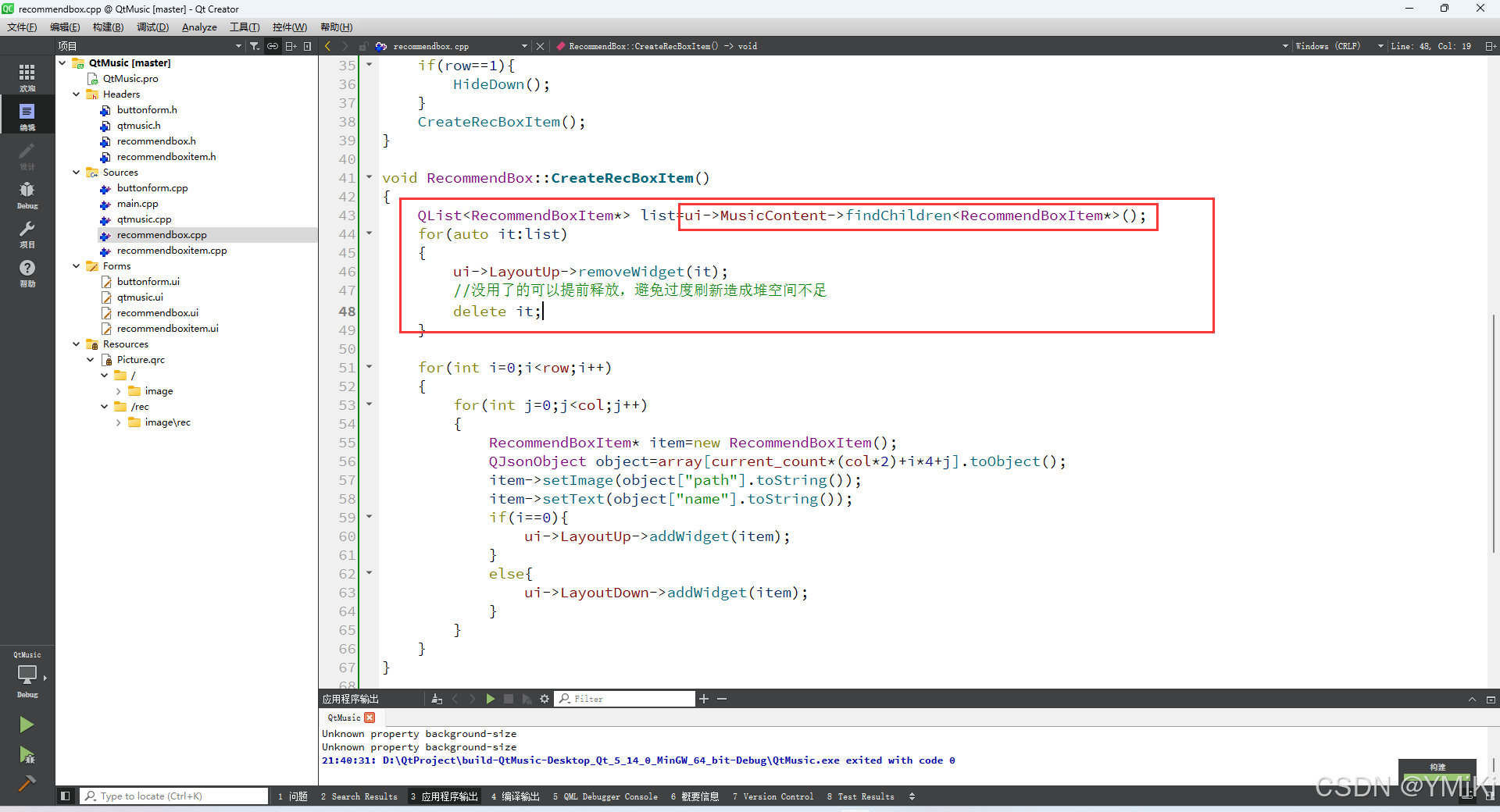

步骤 3:生成分布式密钥

使用 MPC 协议生成分布式密钥。我们将演示如何使用 TSS 协议生成和管理密钥。

import os

from ecdsa import SigningKey, SECP256k1

def generate_key_shares(n, t):

"""

生成 n 个密钥份额,其中 t 个份额可以恢复原始密钥

"""

sk = SigningKey.generate(curve=SECP256k1)

vk = sk.verifying_key

secret = sk.to_string()

shares = []

for i in range(1, n + 1):

share = bytearray(secret)

for j in range(len(secret)):

share[j] ^= os.urandom(1)[0]

shares.append(bytes(share))

return vk, shares

# 生成 3 个密钥份额,其中 2 个份额可以恢复原始密钥

n, t = 3, 2

vk, shares = generate_key_shares(n, t)

print("Public Key:", vk.to_string().hex())

print("Key Shares:", [s.hex() for s in shares])

步骤 4:签名和验证交易

在 MPC 钱包中,签名交易需要多个参与者共同参与。每个参与者使用自己的密钥份额进行部分签名,然后合并这些部分签名生成完整的签名。

from ecdsa import VerifyingKey, BadSignatureError

from Crypto.Hash import SHA256

def partial_sign(message, share):

sk = SigningKey.from_string(share, curve=SECP256k1)

return sk.sign(message)

def combine_signatures(partial_signatures):

# 简单地合并部分签名,这里假设部分签名是独立的

combined_signature = bytearray(partial_signatures[0])

for ps in partial_signatures[1:]:

for i in range(len(combined_signature)):

combined_signature[i] ^= ps[i]

return bytes(combined_signature)

message = b'This is a test message'

hash_message = SHA256.new(message).digest()

# 生成部分签名

partial_signatures = [partial_sign(message, share) for share in shares[:t]]

# 合并部分签名

signature = combine_signatures(partial_signatures)

# 验证签名

try:

assert vk.verify(signature, message)

print("Signature is valid.")

except BadSignatureError:

print("Signature is invalid.")

注意事项

- 安全性:MPC 协议的实现需要确保安全性,防止中间人攻击和其他安全漏洞。

- 分布式系统:MPC 钱包通常在分布式系统中运行,确保参与者的通信安全和数据一致性。

- 库和协议:使用经过验证的密码学库和协议实现,避免自己实现复杂的密码学算法。

- 容错性:设计时考虑参与者失效和网络分区等情况。

扩展阅读和库

- TSS (Threshold Signature Scheme):使用库如

tss-rs或者libtss实现更复杂的阈值签名方案。 - Gennaro-Rabin-Rabin (GRR) 协议:研究该协议的具体实现,使用适合的库和工具。

- Multiparty Computation:了解更多关于 MPC 的理论和实际应用,参考如

MP-SPDZ等库。

通过上述步骤,你可以实现一个基本的 MPC 钱包。根据具体的应用场景和安全需求,可以进一步扩展和优化实现。

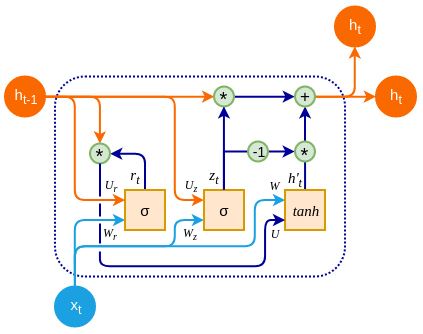

Threshold Signature Scheme基于什么密码学原理

Threshold Signature Scheme (TSS) 是一种基于阈值密码学的技术,它允许一个组内的子集共同生成一个签名,而不需要所有成员的参与。TSS 的实现通常基于以下几个密码学原理:

- 分布式密钥生成 (Distributed Key Generation, DKG): DKG 是 TSS 的核心,它允许一组参与者共同生成一个密钥对,而没有任何单个参与者知道整个私钥。DKG 通常基于 Shamir’s Secret Sharing(SSS)和多项式插值原理。

- Shamir’s Secret Sharing (SSS): SSS 是一种分割秘密的方法,将一个秘密(如私钥)分成多个份额,分发给参与者。任意阈值(如 t)个份额可以恢复秘密,但少于阈值的份额则无法恢复。SSS 使用多项式插值原理:给定一个秘密 s 和阈值 t,选择一个 t-1 次的随机多项式 f(x),使得 f(0) = s。然后计算 f(1), f(2), …, f(n) 作为份额分发给 n 个参与者。

- 零知识证明 (Zero-Knowledge Proofs, ZKPs): ZKP 是一种协议,允许一方(证明者)向另一方(验证者)证明一个陈述的真实性,而不透露任何其他信息。在 TSS 中,ZKP 用于验证参与者在生成和签名过程中所执行操作的正确性,以防止恶意行为。

- 椭圆曲线加密 (Elliptic Curve Cryptography, ECC): ECC 是一种基于椭圆曲线数学结构的公钥加密方法。ECC 提供了相对较短的密钥长度和高安全性,因此广泛用于现代密码学。TSS 常基于 ECC 实现,以提高效率和安全性。

示例:基于 ECC 和 Shamir’s Secret Sharing 的 TSS 实现

以下是一个简单的示例,展示如何基于 ECC 和 SSS 实现 TSS。假设我们有 n 个参与者,t 是阈值。

步骤 1:分布式密钥生成

每个参与者生成自己的私钥份额并共享公钥。

from ecdsa import SigningKey, SECP256k1

from Crypto.Random import random

def shamir_split(secret, n, t):

# 使用随机多项式生成 t 个系数,秘密作为常数项

coeffs = [secret] + [random.getrandbits(256) for _ in range(t - 1)]

shares = []

for i in range(1, n + 1):

share = sum(c * (i ** j) for j, c in enumerate(coeffs))

shares.append((i, share))

return shares

# 生成私钥和对应的公钥

sk = SigningKey.generate(curve=SECP256k1)

vk = sk.verifying_key

secret = sk.privkey.secret_multiplier

# 将私钥分成 n 份,其中 t 份可以恢复私钥

n, t = 5, 3

shares = shamir_split(secret, n, t)

print("Shares:", shares)

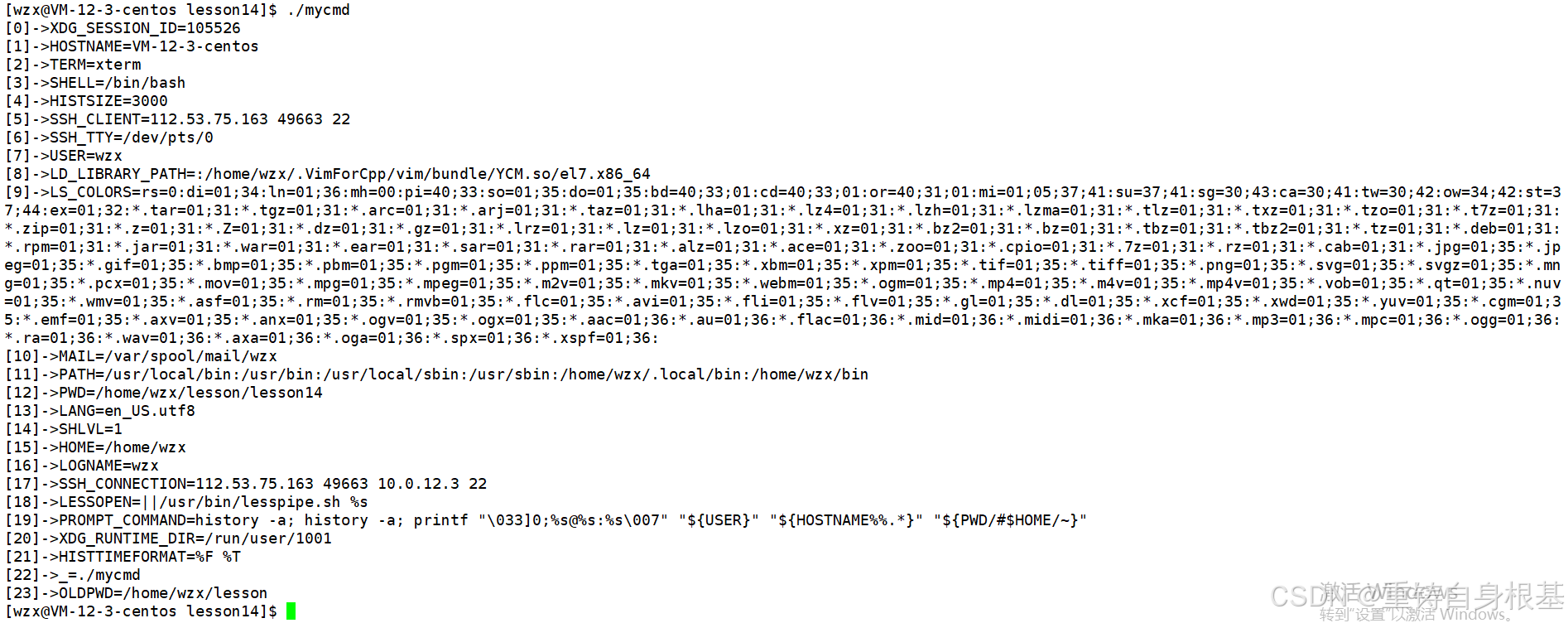

步骤 2:恢复私钥

从 t 个份额恢复私钥,并生成签名。

from functools import reduce

from operator import mul

def lagrange_interpolate(x, x_s, y_s):

def basis(j):

p = [(x - x_s[m]) * pow(x_s[j] - x_s[m], -1, SECP256k1.order)

for m in range(len(x_s)) if m != j]

return reduce(mul, p, 1)

return sum(basis(j) * y_s[j] for j in range(len(x_s))) % SECP256k1.order

# 恢复私钥

indices = [s[0] for s in shares[:t]]

values = [s[1] for s in shares[:t]]

recovered_secret = lagrange_interpolate(0, indices, values)

# 生成签名

recovered_sk = SigningKey.from_secret_exponent(recovered_secret, curve=SECP256k1)

message = b'This is a test message'

signature = recovered_sk.sign(message)

# 验证签名

assert vk.verify(signature, message)

print("Signature is valid.")

结论

Threshold Signature Scheme 基于以下密码学原理:

- 分布式密钥生成 (DKG)

- Shamir’s Secret Sharing (SSS)

- 零知识证明 (ZKPs)

- 椭圆曲线加密 (ECC)

这些原理结合起来,实现了多个参与者共同管理和使用私钥的能力,提高了系统的安全性和可靠性。通过示例代码展示了如何使用这些原理实现一个简单的 TSS 系统。在实际应用中,可以使用更复杂和高效的库和协议,如 tss-lihb 或 libtss,以实现更高的安全性和性能。

-

往期精彩回顾:

- 区块链知识系列

- 密码学系列

- 零知识证明系列

- 共识系列

- 公链调研系列

- BTC系列

- 以太坊系列

- EOS系列

- Filecoin系列

- 联盟链系列

- Fabric系列

- 智能合约系列

- Token系列

![[网页五子棋][对战模块]实现游戏房间页面,服务器开发(创建落子请求/响应对象)](https://i-blog.csdnimg.cn/img_convert/5e4dd92562190c72f1a20e9597a58b15.png)