大家在使用waf的时候,因为业务特殊性和waf的严格校验,有时会产生误报,阻拦合法流量。 这个时候,只能通过自定义规则进行补充,选择加白名单或者黑名单。

很多人会说配置黑白名单失效了,其实95%以上都是自己配置错了,黑白名单没有生效导致的。 由于雷池社区版没有技术支持,只能管理员自己研究和配置,一些不熟悉waf的同学可能会折腾很久

当前教程就是基于规则配置进行分析讲解,希望能帮到大家更方便配置黑白名单

配置黑白名单

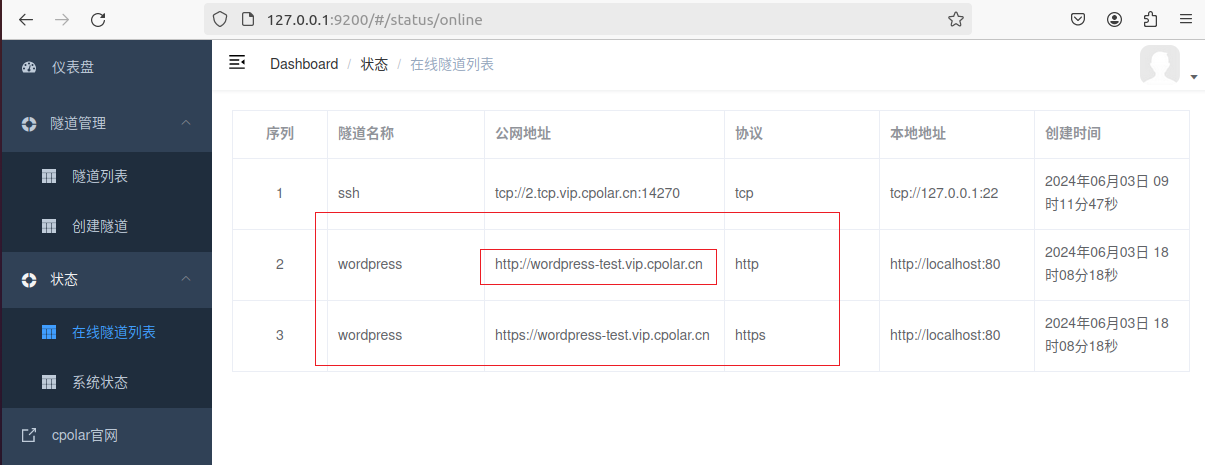

测试url ,我需要拉黑 http://xxx.xxx.xxx.xxx:16666/login/123的几种写法

1.路径匹配

配置方法1,最简单,只要能包含部分url的都能匹配成功 可以配置任意url的内容,比如123,login,/123等等,实际根据业务情况进行调整

比如 url 123.txt,需要完整url

比如 url 123.txt,需要完整url

配置方法3,前缀关键字

配置方法4,正则表达式

配置方法4,正则表达式  带数字123

带数字123

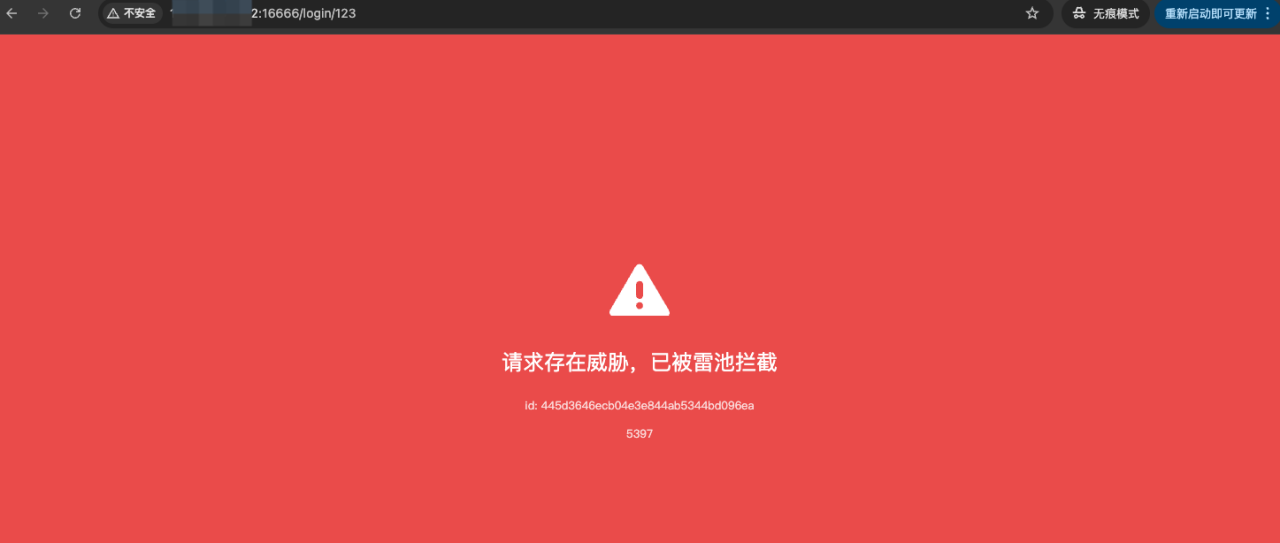

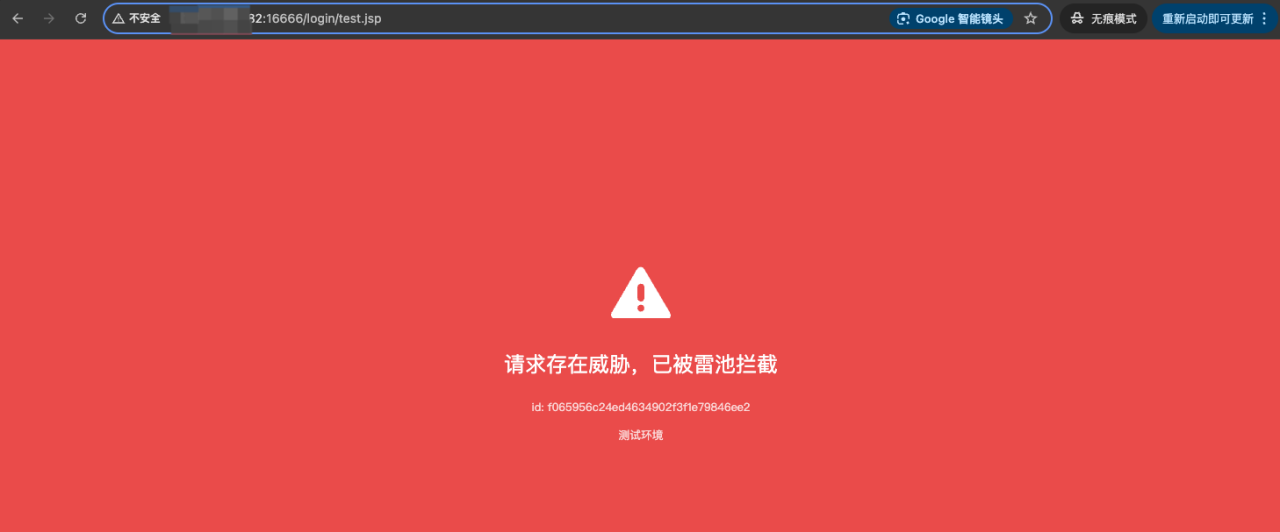

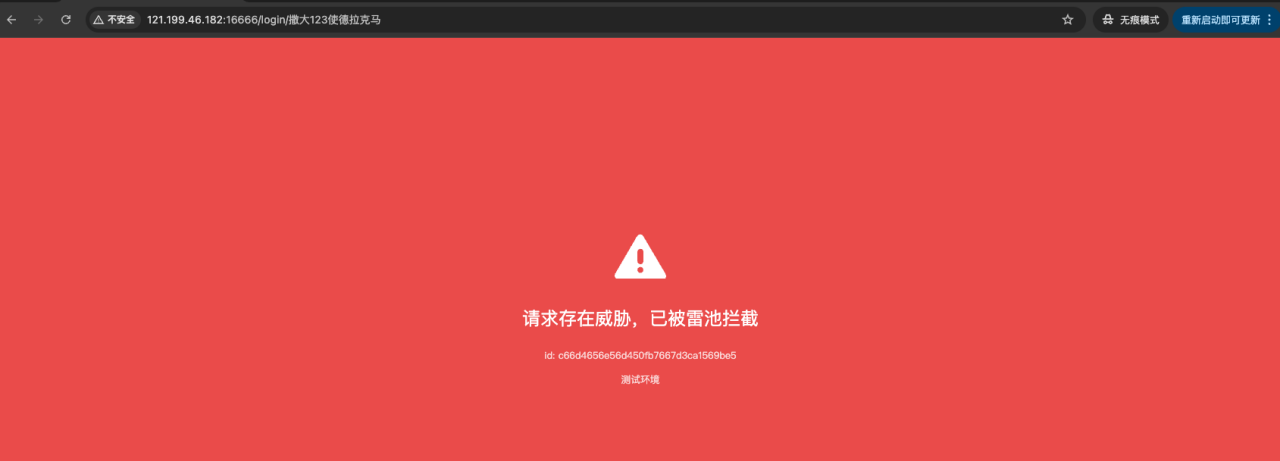

测试效果 123在最后

测试效果 123在最后

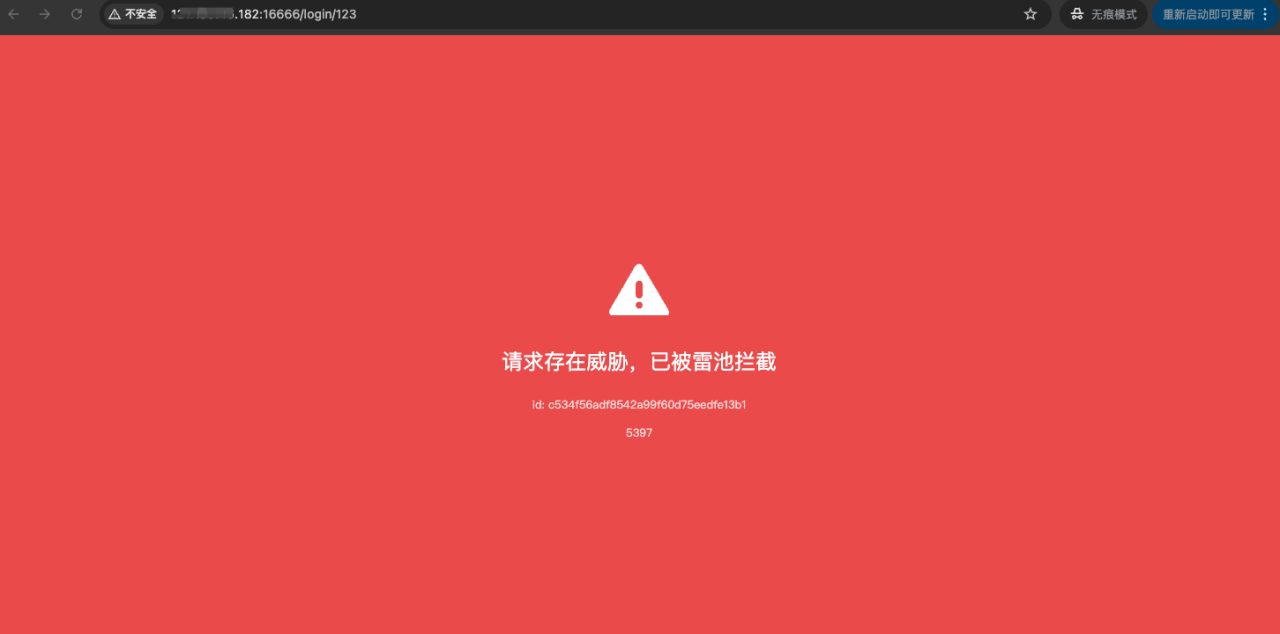

123在中间

123在中间

2.Host匹配,模糊匹配 解释,只要命中host任意的信息就可以,这里直接写某一个ip都可以完成

2.Host匹配,模糊匹配 解释,只要命中host任意的信息就可以,这里直接写某一个ip都可以完成

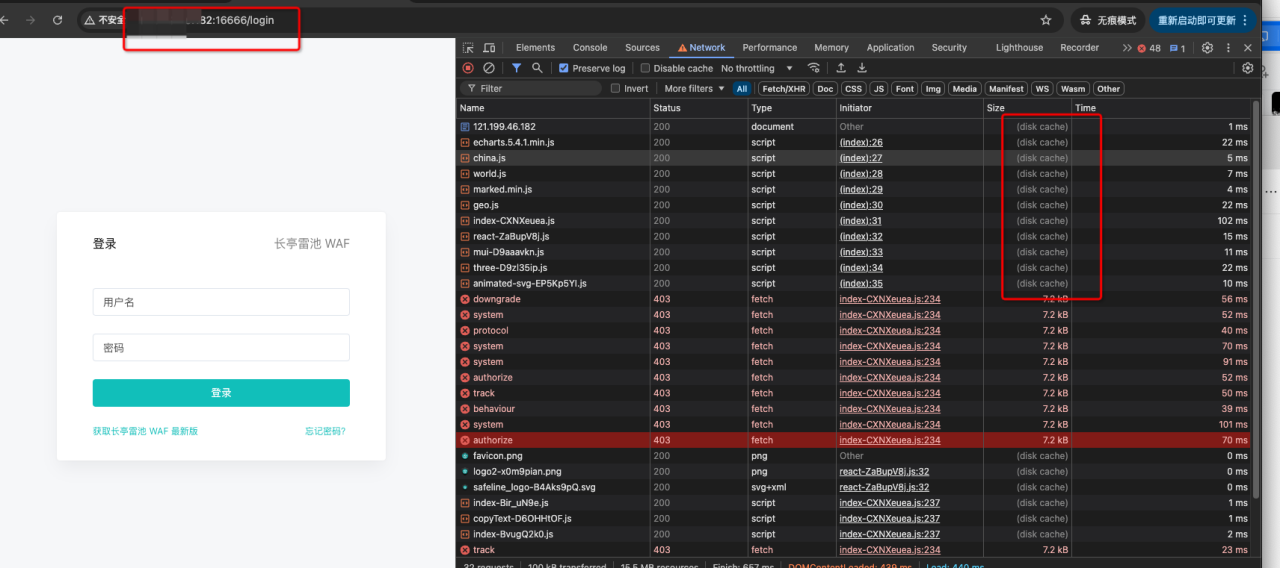

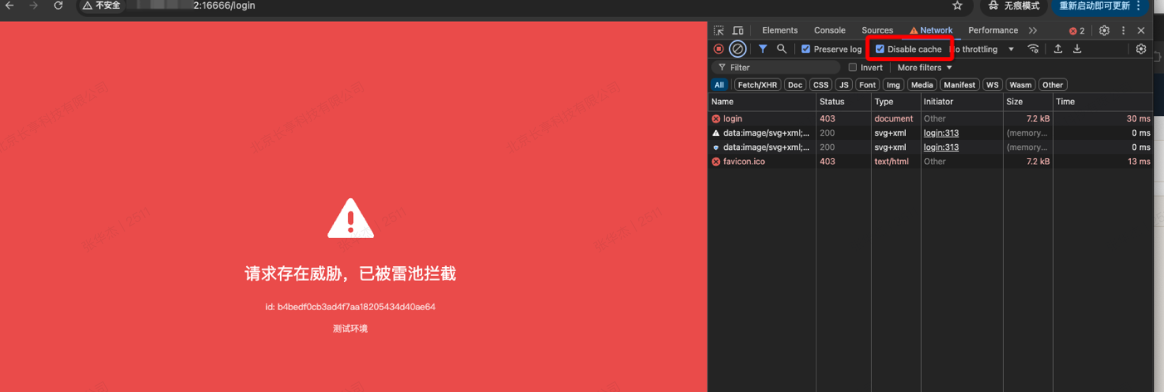

其他 测试的时候有一个浏览器的缓存机制可能导致测试出现疑惑 明明配置成功了,测试时候发现还没有被拦截,其实是浏览器会默认走缓存机制,没有请求雷池导致的

其他 测试的时候有一个浏览器的缓存机制可能导致测试出现疑惑 明明配置成功了,测试时候发现还没有被拦截,其实是浏览器会默认走缓存机制,没有请求雷池导致的

测试请求的时候记得f12 打开开发者攻击,关闭缓存(不要退出开发者工具),再进行测试

测试请求的时候记得f12 打开开发者攻击,关闭缓存(不要退出开发者工具),再进行测试

![[Prometheus学习笔记]从架构到案例,一站式教程](https://i-blog.csdnimg.cn/direct/580f495ea10743bb9a1db3b59c800c15.png)