学习笔记。

前言: 额,不会 gdb 一直以为reverse不会用到gdb,pwn才会使用到gdb。(已老实)

下载 查壳。

ida打开。

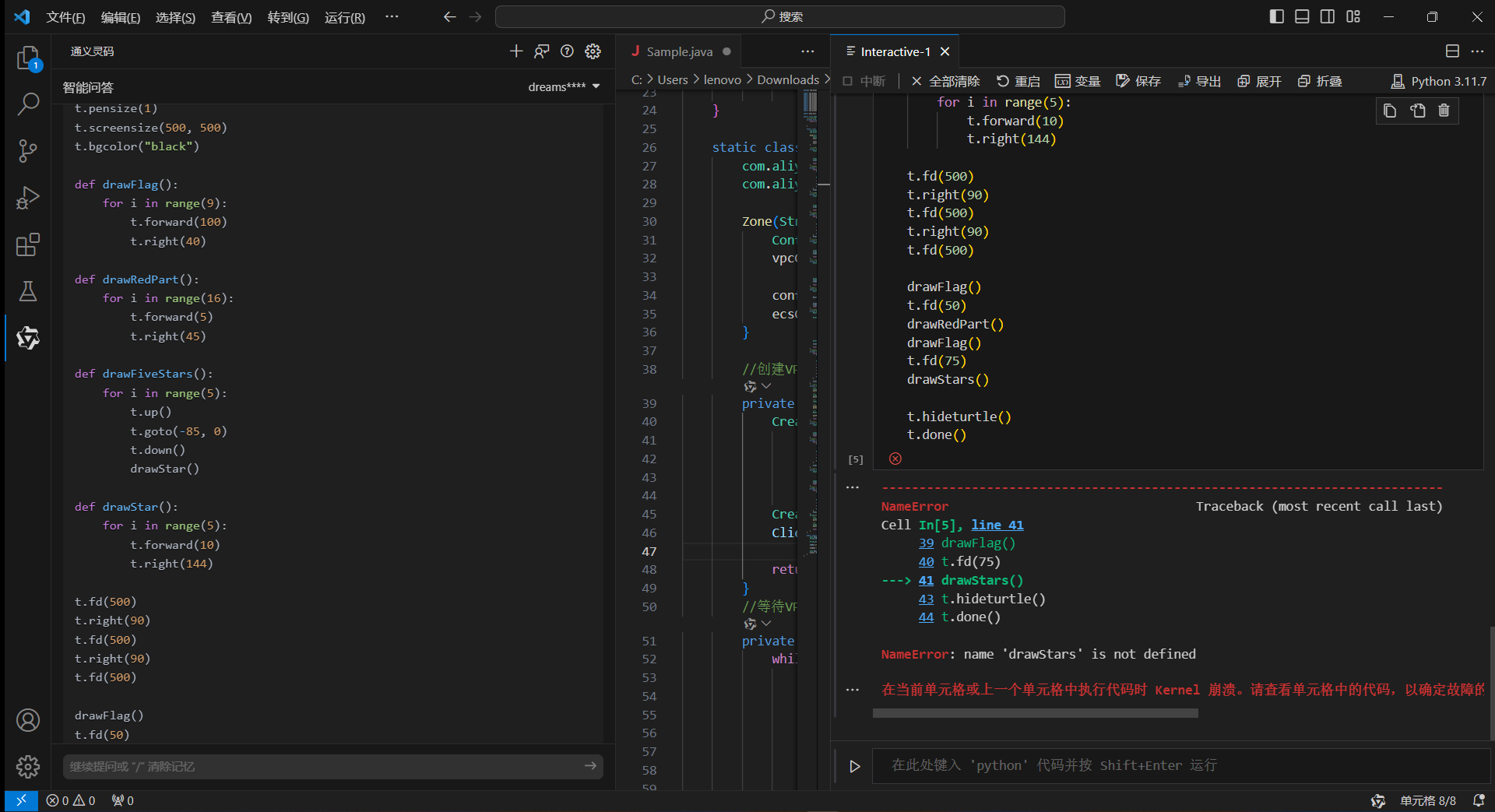

ida动态,发现,咱们输入的v8用v6的地址接收,且v8只是if判断,所以能够确定,flag在T时执行。

那么跟进看看。

一开始思路,因为输入的v8是用于判断的,而它又是.exe文件

所以用ollydbg进行调试。

但是od调试会出现乱码,此时我就懵逼了。因为照理来说,应该会打印flag的。

然后网上看了人家的wp———用Linux-gdb去调试。

因为它给了ELF的Linux可执行文件的。

ida打开分析关键点。

程序是用eax去接收我们的输入,所以用gdb去修改eax的值(把0改成1)

flag_is_you_know_cracking!!!

总结:reverse也要学 gdb ,,,(补习去了。)