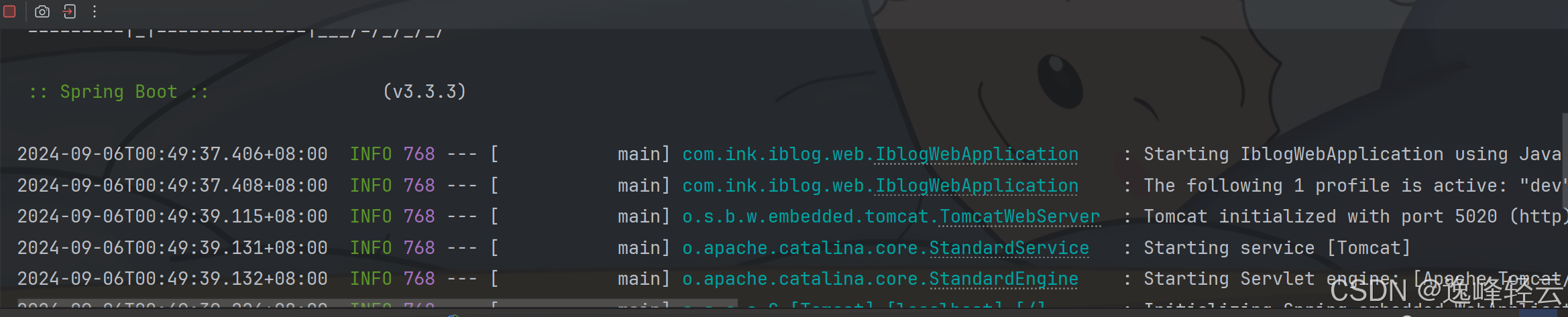

攻击机器---公网机器(FRP服务端)-TCP传输rdp内容--内网机器(FRP客户端)--内网本地(RDP服务)

FRP版本:0.49.0

公网IP(FRP服务端):192.168.254.131

内网(FRP客户端):192.168.254.129

FRP服务端配置

FRP客户端配置

[common]

server_addr = 192.168.254.131

server_port = 7000

[rdp]

type = tcp

local_ip = 127.0.0.1

local_port = 3389

remote_port = 6000

攻击机器通过服务端来访问rdp客户端上的服务

192.168.254.131:6000

成功访问

流量情况

两个端点间使用的TCP传输,传输信息为RDP的协议通信数据

![[数据集][目标检测]西红柿缺陷检测数据集VOC+YOLO格式17318张3类别](https://i-blog.csdnimg.cn/direct/f55fa1e09fbd4ca49a337acaacc017b6.png)