渗透测试是对信息系统遭受实际攻击时的一种受控模拟,是安全中十分重要的一部分。

渗透测试人员往往会使用一些成熟的工具,只有全面掌握这些工具,我们才能更好地进行渗透。

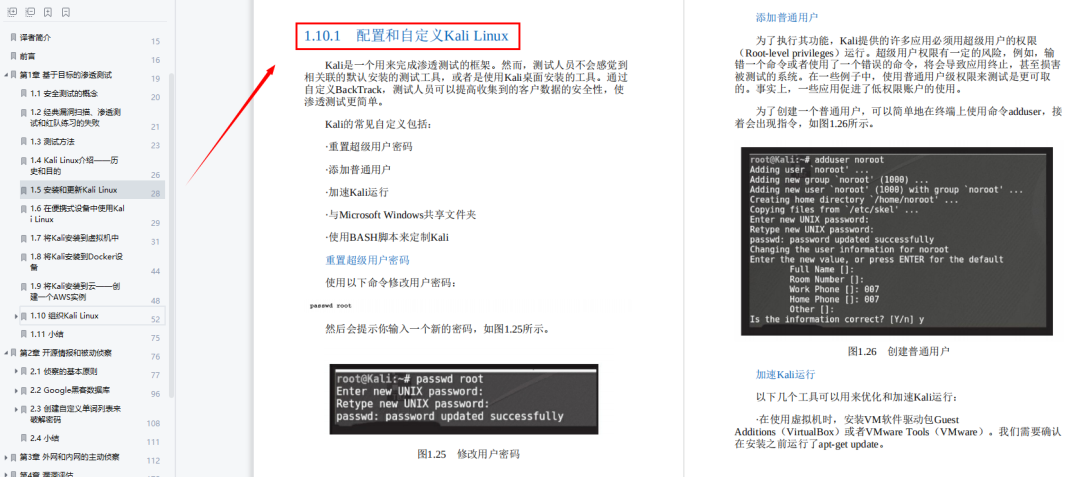

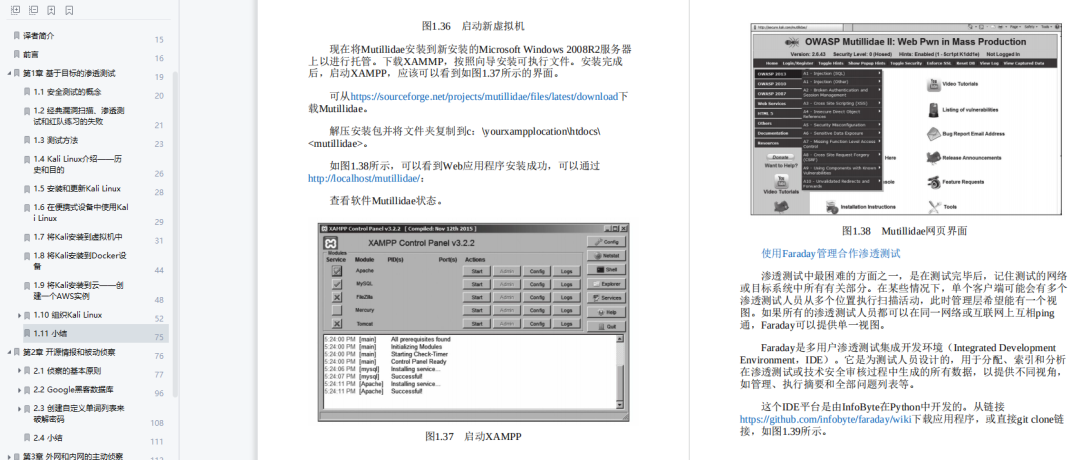

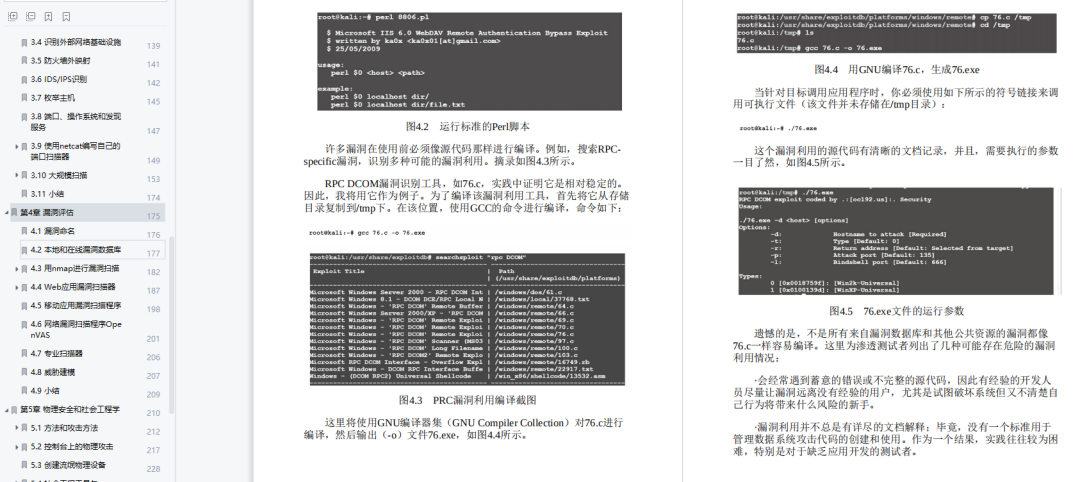

今天就给大家分享一份Kali Linux高级渗透测试指南,一共619页,内容不注水,全面系统地阐释了Kali Linux网络渗透测试实践,非常实用,是学习Kali的经典之作,内含大量实例,并提供源码,可以直接借鉴,不容错过!

目录

-

基于目标的渗透测试

-

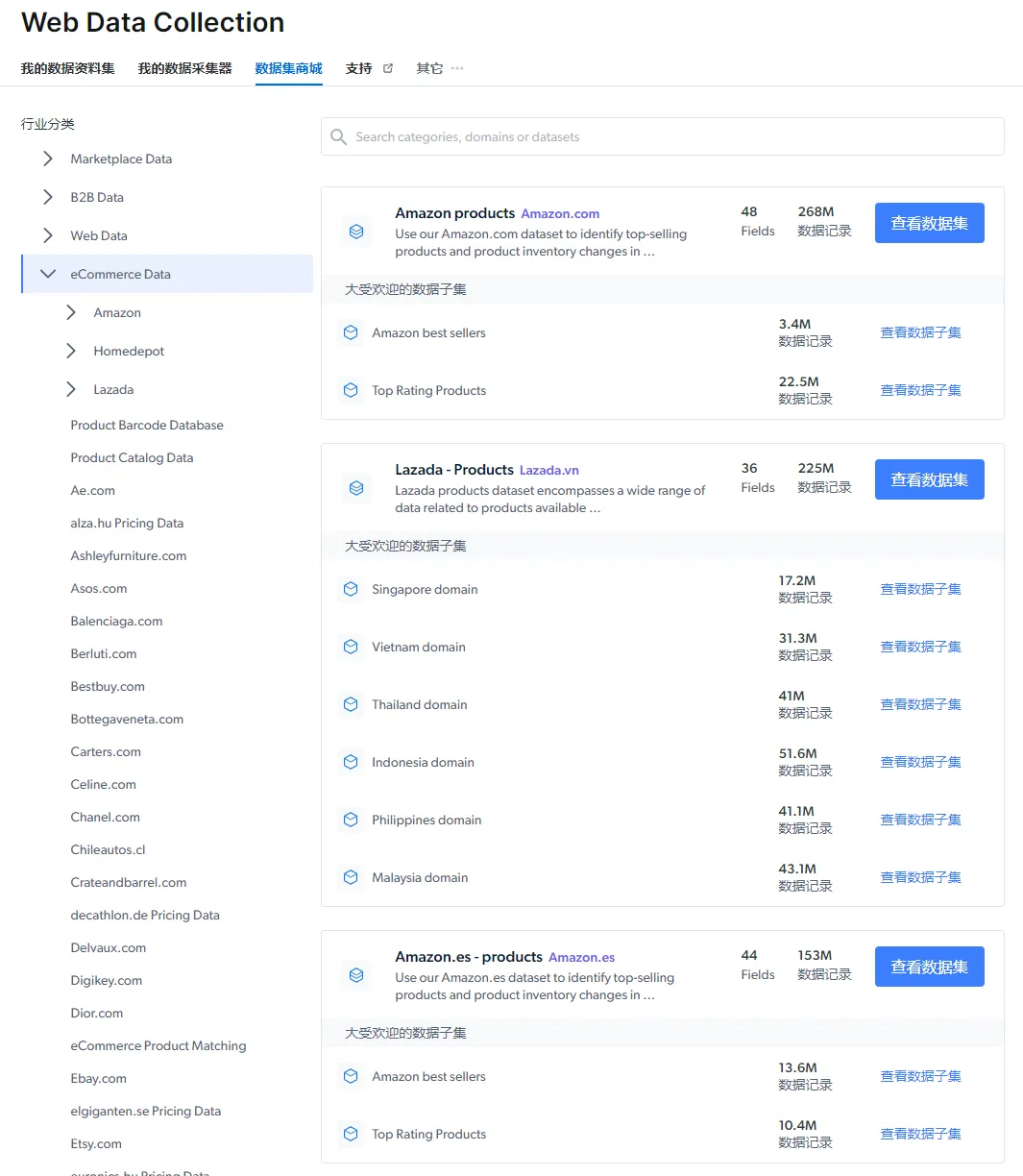

开源情报和被动侦察

-

外网和内网的主动侦察

-

漏洞评估

-

物理安全和社会工程学

-

无线攻击

-

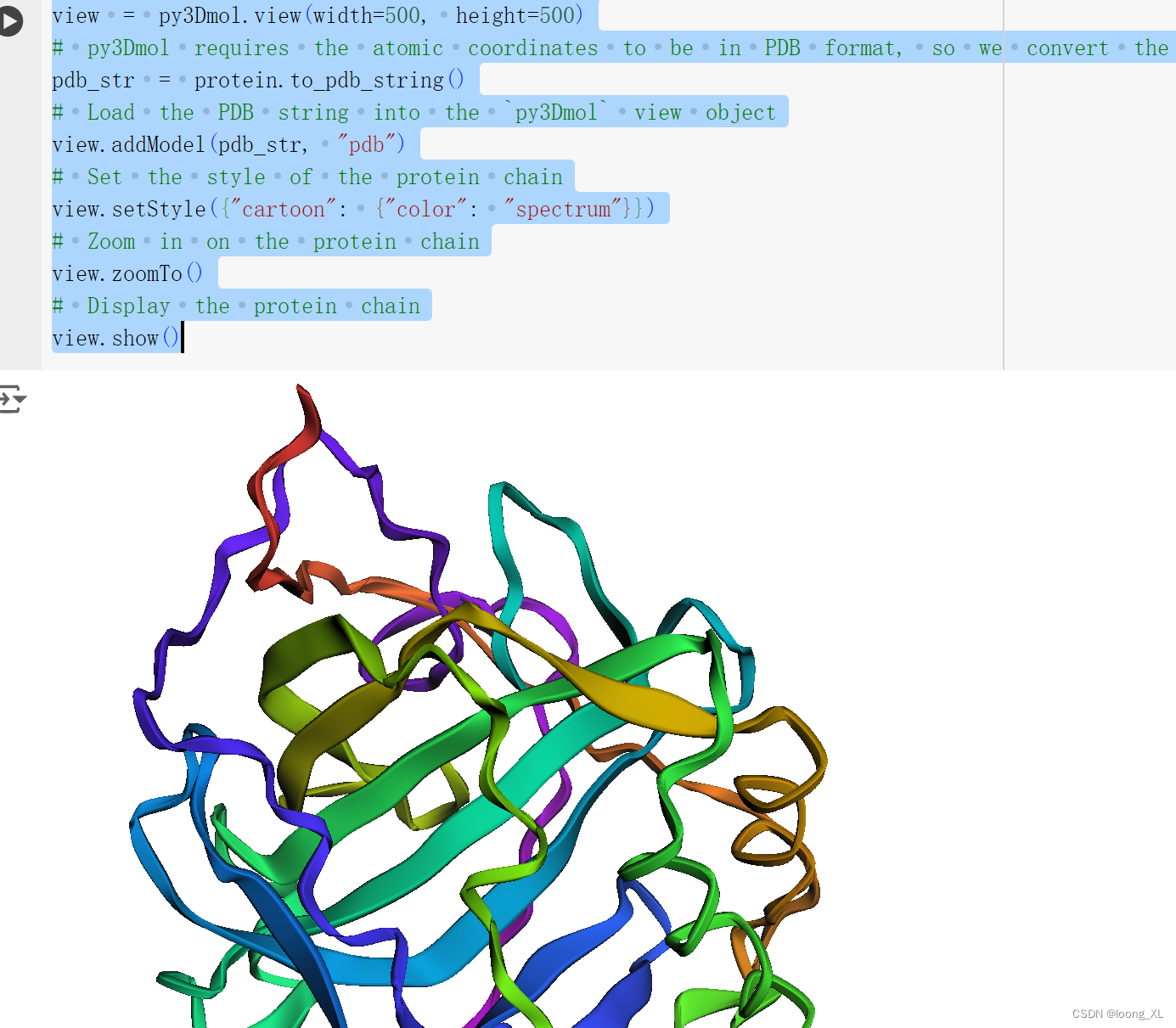

基于Web应用的侦察与利用

-

攻击远程访问

-

客户端攻击技术详解

-

绕过安全控制

-

漏洞利用

-

行动的目的

-

特权升级

-

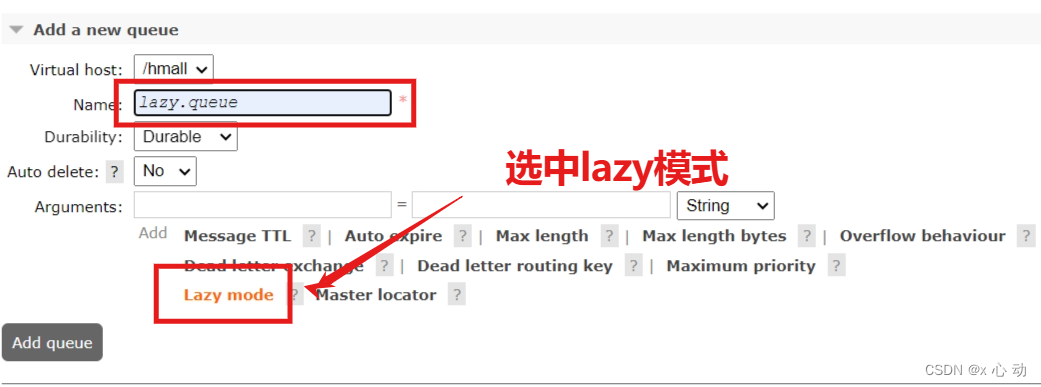

命令和控制

基于目标的渗透测试

-

安全测试的概念

-

经典漏洞扫描、渗透测试和红队练习的失败

-

测试方法

-

Kali Linux介绍——历史和目的

-

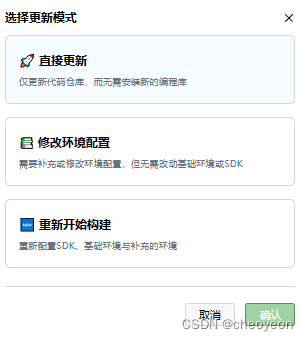

安装和更新Kali Linux

-

在便携式设备中使用Kali Linux

-

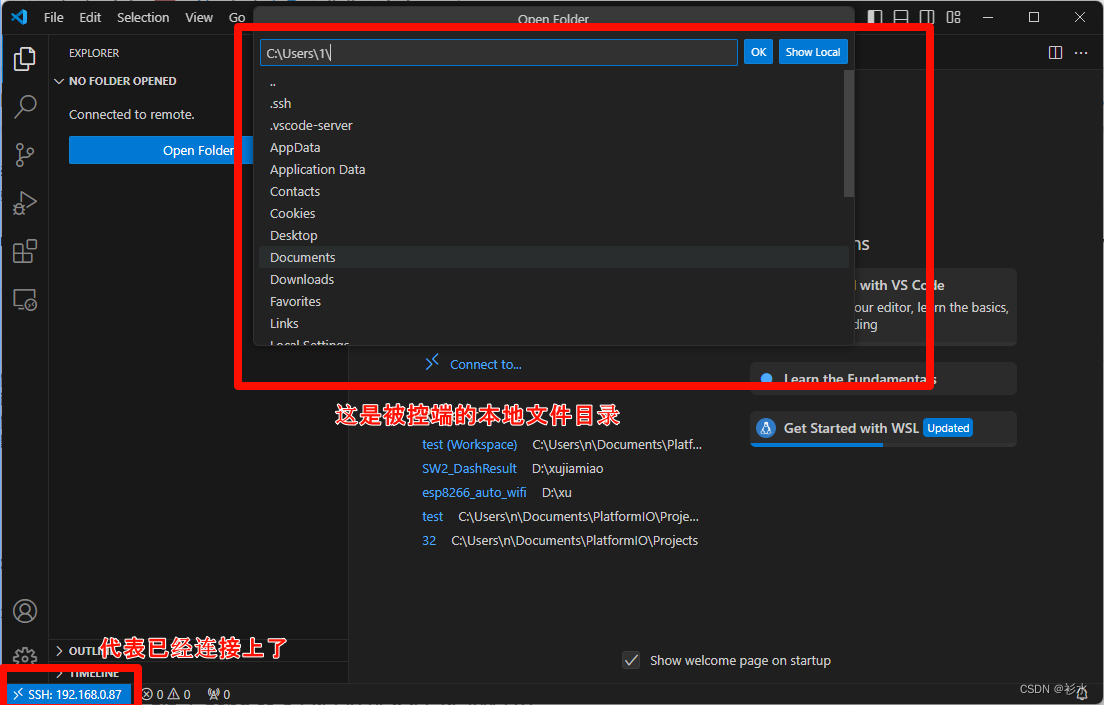

将Kali 安装到虚拟机中

-

将Kali 安装到Docker设备

-

将Kali 安装到云——创建一个AWS实例

-

组织Kali Linux

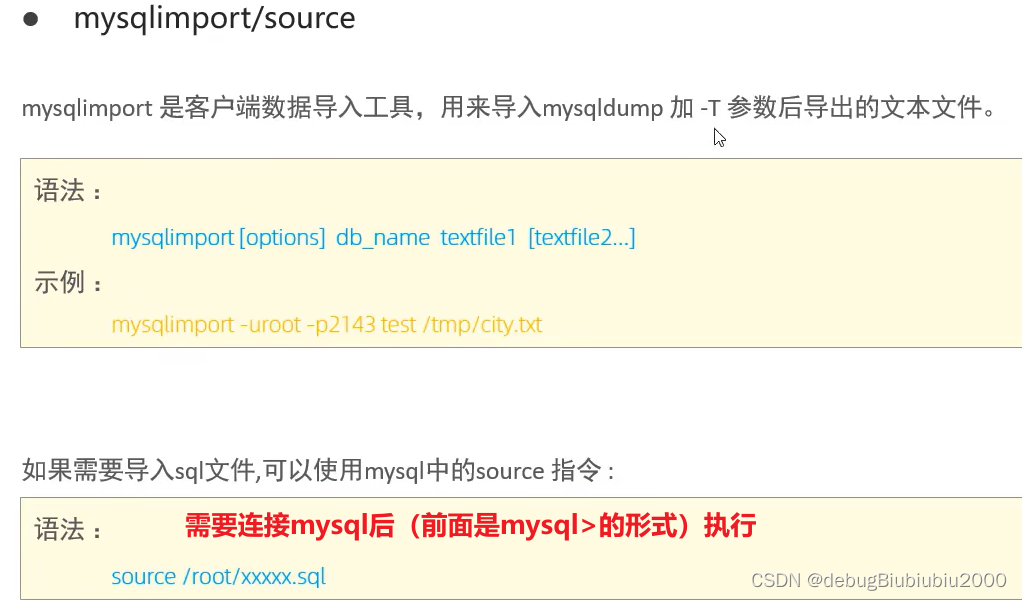

漏洞评估

-

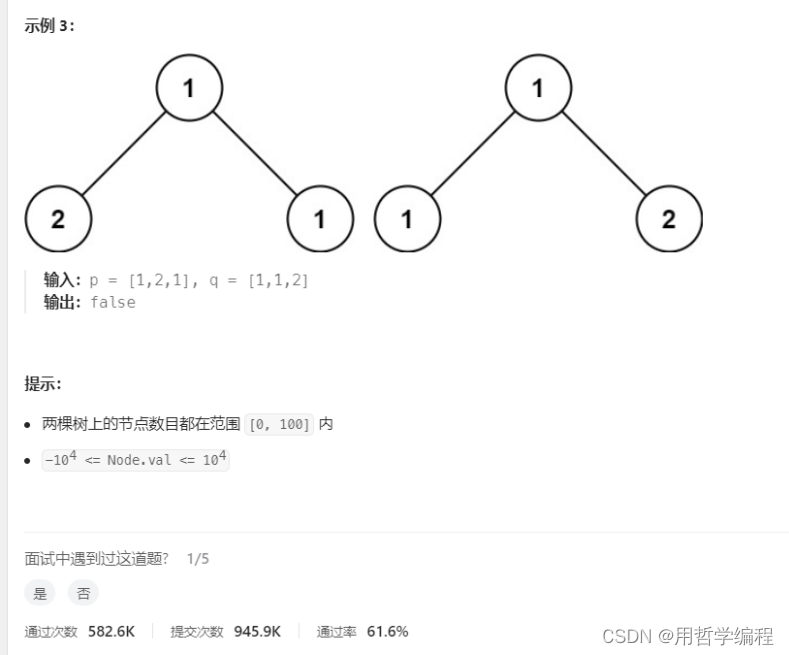

漏洞命名

-

本地和在线漏洞数据库

-

用NMAP进行漏洞扫描

-

Web应用漏洞扫描器

-

移动应用漏洞扫描恒旭

-

移动应用漏洞扫描程序

-

网络漏洞扫描程序Open VAS

-

专业扫描器

-

威胁建模

物理安全和社会工程学

-

方法和攻击方法

-

控制台上的物理攻击

-

创建流氓物理设备

-

社会工程工具包

-

隐藏可执行文件与伪装攻击者的URL

-

使用DNS重定向攻击的升级攻击

-

网络钓鱼攻击曝光

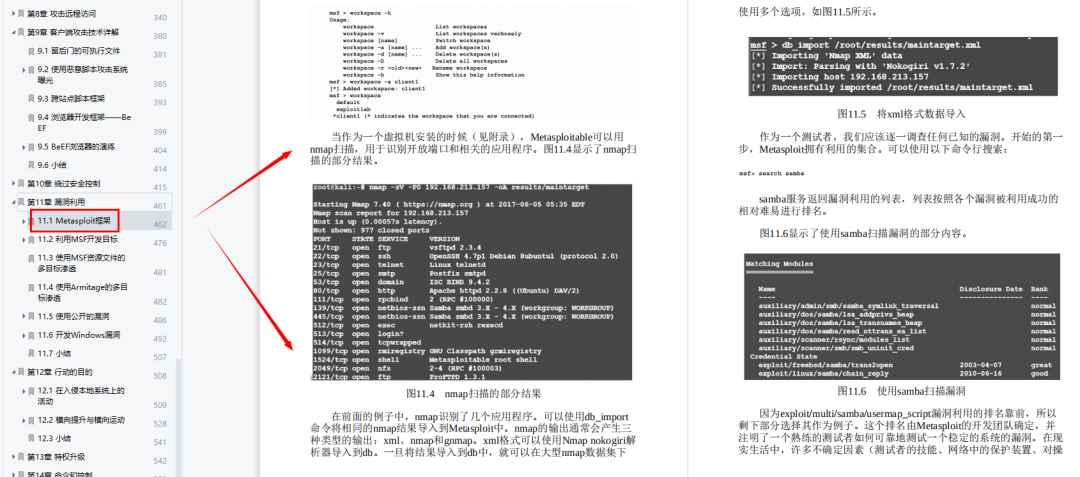

漏洞利用

-

AMetasploit框架

-

利用MSF开发目标

-

使用MSF资源文件的多目标渗透

-

使用Armitage的多目标渗透

-

使用公开的漏洞

-

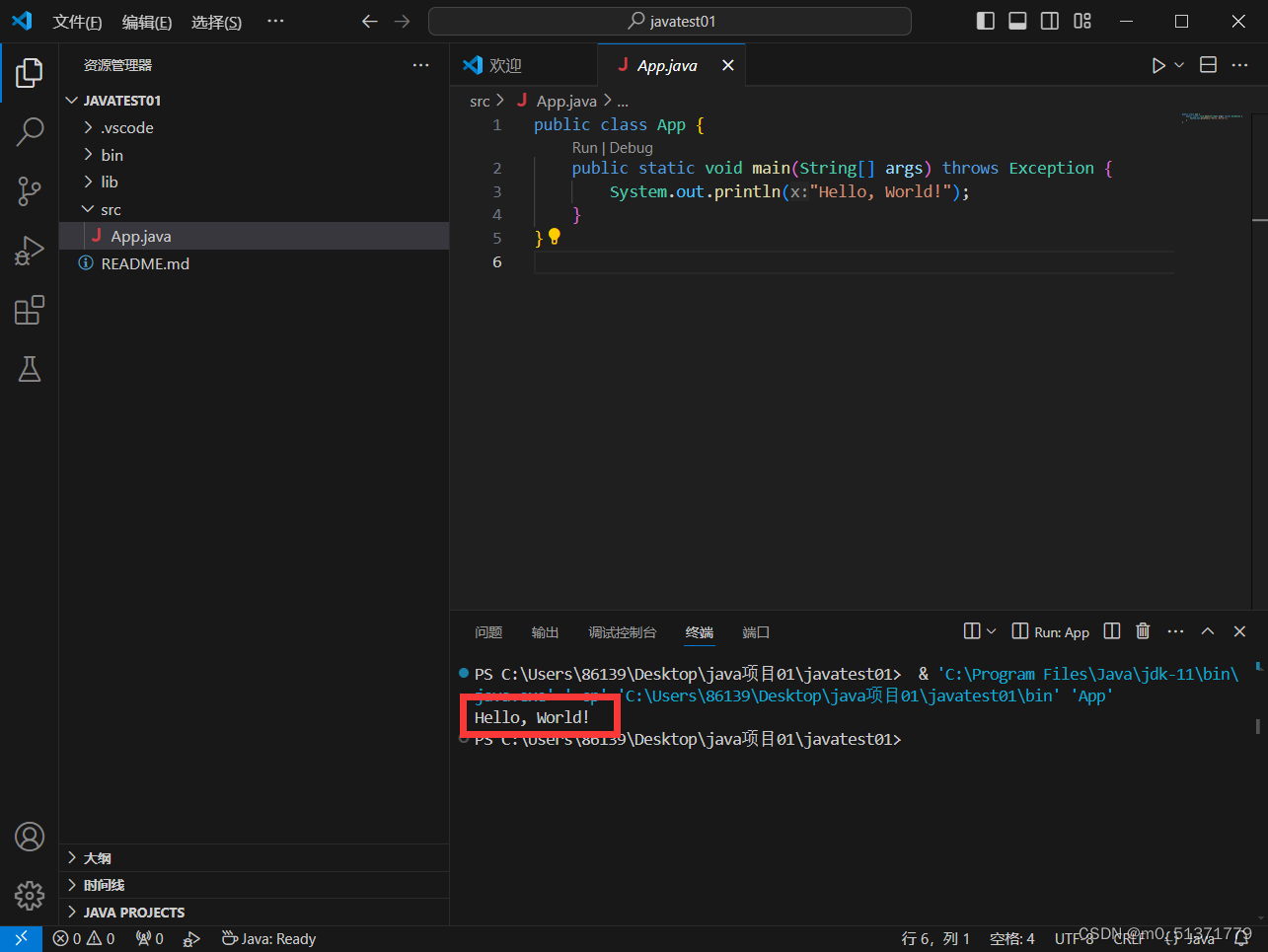

开发Windows漏洞

网络安全技术的发展日新月异,作为一名安全人,既要不断学习本行业技术,又要时刻关注其他新兴技术,只有这样才能在行业内走得更远。

扫码领取